PC逆向之代码还原技术,第二讲寻找程序入口点

PC逆向之代码还原技术,第二讲寻找程序入口点

一丶简介

程序逆向的时候.我们需要知道程序入口点.动态分析的时候以便于看是什么程序编写的.

比如VC++6.0 我们可以写一个程序测试一下

我们写一段代码. F10进行调试.看看是谁调用的main即可.

部分代码拷贝如下:

__try {

_ioinit(); /* initialize lowio */

#ifdef WPRFLAG

/* get wide cmd line info */

_wcmdln = (wchar_t *)__crtGetCommandLineW();

/* get wide environ info */

_wenvptr = (wchar_t *)__crtGetEnvironmentStringsW();

_wsetargv();

_wsetenvp();

#else /* WPRFLAG */

/* get cmd line info */

_acmdln = (char *)GetCommandLineA(); //GetCommandLineA

/* get environ info */

_aenvptr = (char *)__crtGetEnvironmentStringsA(); // GetEnvironmentStringsA();

_setargv();

_setenvp();

#endif /* WPRFLAG */

_cinit(); /* do C data initialize */

#ifdef _WINMAIN_

StartupInfo.dwFlags = 0;

GetStartupInfo( &StartupInfo );

#ifdef WPRFLAG

lpszCommandLine = _wwincmdln();

mainret = wWinMain(

#else /* WPRFLAG */

lpszCommandLine = _wincmdln();

mainret = WinMain(

#endif /* WPRFLAG */

GetModuleHandleA(NULL), //调用GetModuleHandle() API

NULL,

lpszCommandLine,

StartupInfo.dwFlags & STARTF_USESHOWWINDOW

? StartupInfo.wShowWindow

: SW_SHOWDEFAULT

);

#else /* _WINMAIN_ */

#ifdef WPRFLAG

__winitenv = _wenviron;

mainret = wmain(__argc, __wargv, _wenviron);

#else /* WPRFLAG */

__initenv = _environ;

** mainret = main(__argc, __argv, _environ);** 调用main函数位置.可以看到三个参数

#endif /* WPRFLAG */

#endif /* _WINMAIN_ */

exit(mainret);

}

__except ( _XcptFilter(GetExceptionCode(), GetExceptionInformation()) )

{

/*

* Should never reach here

*/

_exit( GetExceptionCode() );

} /* end of try - except */

}

通过上面代码我们可以定位特征

程序调用了:

GetCommandLine();

GetEnvironmentStringsA();

GetModuleHandle() API

然后下方调用了main函数. main函数是是三个参数.所以我们动态或者静态调试的时候可以观看特征找到我们入口点

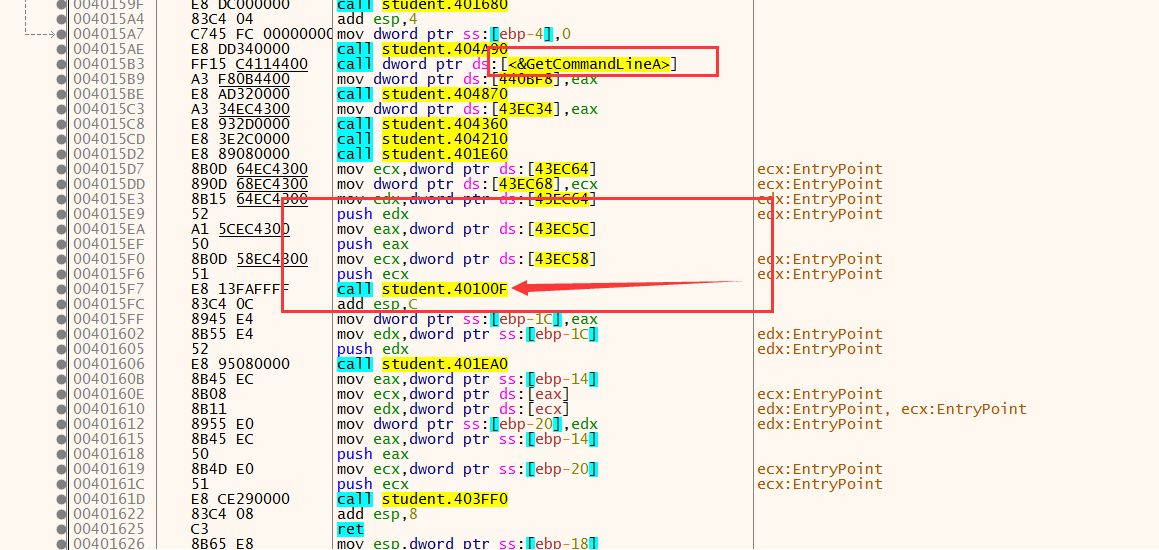

看上面图片,我们可以看到有一个API给我们标注出来了就是GetCommandLine函数.

那么根据特征.main函数调用就在下面了.下面还会调用几个API

我们知道main函数是三个参数.所以找有三个push的地方. 可以看到上图 0x40100F 就是我们的main函数内部.

看上图可以看到main里面的代码.因为我是Debug程序.所以我们看到的0x40100F内部是一个JMP. 跳转到我们的main

入口点.也就是0x401250 位置.

根据以上方法.我们可以多观看几个编译器的特征.进行定位.

PC逆向之代码还原技术,第二讲寻找程序入口点的更多相关文章

- PC逆向之代码还原技术,第一讲基本数据类型在内存中的表现形式.浮点,指针寻址公式

目录 代码还原技术 一丶简介代码还原 二丶代码还原中的数据类型表现形式 1.整数类型 2.无符号整数 3.有符号整数 4.浮点数数据类型 5.浮点编码 4.Double类型解析. 三丶浮点汇编 1.浮 ...

- PC逆向之代码还原技术,第四讲汇编中减法的代码还原

目录 PC逆向之代码还原技术,第四讲汇编中减法的代码还原 一丶汇编简介 二丶高级代码对应汇编观看. 1.代码还原解析: 三丶根据高级代码IDA反汇编的完整代码 四丶知识总结 PC逆向之代码还原技术,第 ...

- PC逆向之代码还原技术,第五讲汇编中乘法的代码还原

目录 PC逆向之代码还原技术,第五讲汇编中乘法的代码还原 一丶简介乘法指令 1.乘法指令 2.代码还原注意问题 二丶乘法的汇编代码产生的格式 1.高级代码观看 2.乘法的汇编代码还原. 三丶乘法总结 ...

- PC逆向之代码还原技术,第三讲汇编中加法的代码还原

目录 PC逆向之代码还原技术,第三讲汇编中加法的代码还原 一丶汇编简介 二丶高级代码对应汇编观看. 1.代码还原解析: 总结 PC逆向之代码还原技术,第三讲汇编中加法的代码还原 一丶汇编简介 在讲解加 ...

- 逆向课程第二讲,寻找main入口点

逆向课程第二讲,寻找main入口点 一丶识别各个程序的入口点 入门知识,识别各个应用程序的入口点 (举例识别VC 编译器生成,以及VS编译生成的Debug版本以及Release版本) 1.识别VC6. ...

- PC逆向之代码还原技术,第六讲汇编中除法代码还原以及原理第二讲,被除数是正数 除数非2的幂

目录 一丶简介 二丶代码还原讲解 1.被除数无符号 除数非2的幂 2.被除数无符号 除数为特例7 三丶代码还原总结 一丶简介 上一篇博客说的除2的幂. 如果被除数是有符号的,那么会进行调整,并使用位操 ...

- 在纯C工程的main函数之前跑代码(手工找到程序入口点, 替换为我们自己的函数)

在main函数之前跑代码的方法 方法: 手工找到程序入口点, 替换为我们自己的函数 写测试程序 // test.cpp : Defines the entry point for the consol ...

- 逆向实用干货分享,Hook技术第二讲,之虚表HOOK

逆向实用干货分享,Hook技术第二讲,之虚表HOOK 正好昨天讲到认识C++中虚表指针,以及虚表位置在反汇编中的表达方式,这里就说一下我们的新技术,虚表HOOK 昨天的博客链接: http://www ...

- Windows 程序启动性能优化(先载入EXE,后载入DLL,只取有限的代码载入内存,将CPU的IP指向程序的入口点)

一.重定位链接时重定位:目标文件一般由多个节组成,编译器在编译每个目标文件时一般都是从0地址开始生成代码.当多个代码节合成一个代码段时,需要根据其在最终代码段中的位置做出调整.同时,链接器需要对已经解 ...

随机推荐

- docker-maven-plugin插件设置Docker的buildArgs

docker-maven-plugin是spotify出品的一款针对spring boot项目的docker插件,可将spring boot项目打包到docker镜像中. 如果在编译docker镜像时 ...

- vue-These relative modules were not found

今天在做vue2.0+webpack的项目的时候,本来一切正常,整理了一下文件夹分类,就是把一些基础的组件新建了一个文件夹移进去,然后就报了以下的错误,其他东西都没改 最后网上找了很多资料,有说配置文 ...

- 如何给网站添加IE浏览器升级提示

1.在代码编辑器中(如Notepad++)打开网站头部模板 2.使用<!––[if IE]>语句添加升级提示,如: 判断是否IE(包含使用IE内核的浏览器) <!––[if IE]& ...

- .Net Core 部署 CentOs7+Nginx

先爆图 由于是初学者,部署出来这个界面也不容易,此前第一步弄了个这个出来 动态的没问题,然后静态资源死活就是不出来,弄了两个小时没有结果,带着遗憾睡了个觉 试验1: server { listen ; ...

- Spring中Model、ModelMap及ModelAndView之间的区别

Spring中Model.ModelMap及ModelAndView之间的区别 1. Model(org.springframework.ui.Model)Model是一个接口,包含addAttr ...

- Java安装以及环境变量配置

1. 2. 3. 4. 5. class HelloWorld{ public static void main(String args[]){ System.out.print("Hell ...

- JavaEE开发之基于Eclipse的环境搭建以及Maven Web App的创建

本篇博客就完整的来聊一下如何在Eclipse中创建的Maven Project.本篇博客是JavaEE开发的开篇,也是基础.本篇博客的内容干货还是比较多的,而且比较实用,并且都是采用目前最新版本的工具 ...

- Spark入门PPT分享

本篇PPT是我在公司内部进行Spark入门的分享,内容包含了Spark基本概念.原理.Streaming.SparkSQL等内容,现在分享出来. 下载请点击这里

- 【DFS】素数环问题

题目: 输入正整数n,对1-n进行排列,使得相邻两个数之和均为素数,输出时从整数1开始,逆时针排列.同一个环应恰好输出一次.n<=16 如输入: 6 输出: 1 4 3 2 5 6 1 6 5 ...

- Batch入门教程丨第一章:部署与Hello World!(上)

Batch入门教程 在本教程中,您将了解并学习与Windows Batch有关的知识和编程方法,用以解决在日常生活中所遇到的简单问题,或者利用Windows Batch建立一个最初级的编程思维方式. ...