密码与安全新技术专题之AI与密码

20189217 2018-2019-2 《密码与安全新技术专题》第五周作业

课程:《密码与安全新技术专题》

班级: 1892

姓名: 李熹桥

学号:20189214

上课教师:金鑫

上课日期:2019年3月26日

必修/选修: 选修

1.本次讲座的学习总结

1.1 背景知识

目前AI与密码学的交融主要研究以下三类问题(AIsec)

- Adversarial learning and related topics

- Security applications of AI and ML

- Security-related AI problems

主要运用:

- 用AI解决安全方面问题 :漏洞分析、垃圾邮件检测、入侵检测和相应、异常行为检测、恶意软件标识、大数据。

- 用密码解决AI问题:用密码保证预测模型不被更改,密码保证数据集不被更改。

1.2 机器学习与密码分析的联系

密码分析与机器学习之间有天然的相似性:

- 机器学习是从多个样本与标签的配对来j进行机器学习模型的求解;

- 密码分析是获取多个明密文本来进行密码分析。

现如今有破解DES算法的遗传算法和用于测信道的支持向量机算法等。

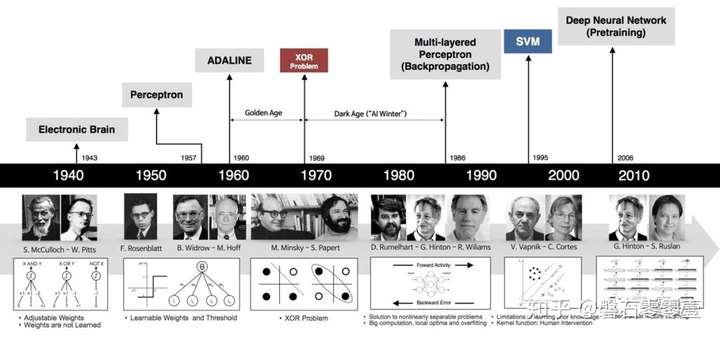

1.3 深度学习简介

2006年,杰弗里·辛顿以及他的学生鲁斯兰·萨拉赫丁诺夫正式提出了深度学习的概念。他们在世界顶级学术期刊《Science》发表的一篇文章中详细的给出了“梯度消失”问题的解决方案——通过无监督的学习方法逐层训练算法,再使用有监督的反向传播算法进行调优。从2006开始,深度学习技术在图像识别大赛不断降低错误率,AIphaGo和基于深度强化学习的AlphaGo的出现表明了在围棋界,基于深度学习的机器人超越了人类。此外,深度学习相关技术也在医疗、金融、艺术、无人驾驶等多个领域均取得了显著的成果。

作为机器学习最重要的一个分支,深度学习中现如今涌现出大量性能优秀的深度神经网络(DNN),例如卷积神经网络(CNN)、循环神经网络(RNN)、生成对抗网络(GAN)等,在大树分析、图像识别、机器翻译、视频监控中取得了较大进步。

1.4 深度学习与密码分析

- 基于卷积神经网络的测信道攻击

- On the Perfomance of Deep Learning for Side-channel Analysis

- Study of Deep Learning Techniques for Side-Channel Analysis and Introduction to ASCAD Database

- Non-profiled Deep Learning-Based Side-Channel Attacks

[1]讲了如果不适用预处理等额外步骤来比较技术,那么只有在噪声水平较低、测量量和特征量较大的情况下,卷积神经网络才具有明显的优势。但事实上神经网络在保持测量拓扑结构方面优势不大。

- 基于循环神经网络的明文破译

- Recurrent Networks offer a lot of flexibitity

- Learning the Enigma with Recurrent Neural Networks

- 基于生成对抗网络的口令破译

- 基于深度神经网络的密码基元识别

1.4 深度学习与密码设计

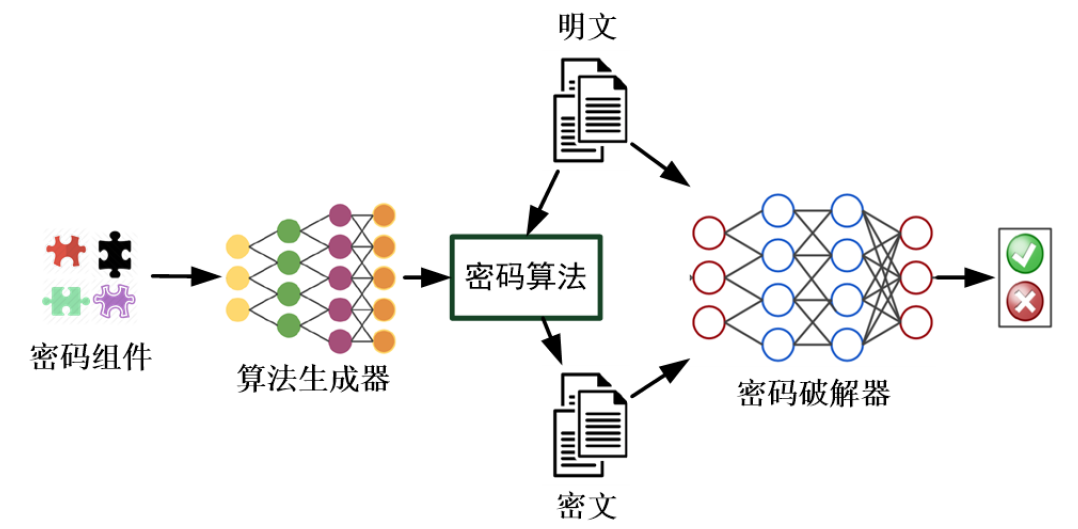

生成对抗网络GAN:Generative Adversarial Network

G是generator,生成器: 负责凭空捏造数据出来

D是discriminator,判别器: 负责判断数据是不是真数据

密码破解器即是GAN网络。

2.学习中遇到的问题及解决

- 问题1:循环神经网络与卷积神经网络的区别与用途不清楚

- 问题1解决方案:查阅资料得知首先,1. CNN对于输入数据的维度约束是比较严重的 2. RNN没有这种约束而且RNN更多的考虑了神经元之间的联系,比如我们训练一个翻译系统,那么对于一个短语的翻译一定要考虑前因后果,这就需要模型对于数据输入的前后因素都要考虑,CNN并不具备这样的特点。

3.本次讲座的学习感悟、思考等)

这次讲座讲清了AL,ML,DL之间的联系,之前只用深度学习解决目标检测,文本分析,图像分类等计算机视觉和自然语言处理领域的问题,这次讲座我明白了深度学习与安全这个领域也有很多值得去研究的结合点。

4.最新研究现状

论文一指出最近的研究表明,深度学习算法在对嵌入式系统进行安全评估时是非常有效的,并且与其他方法相比具有许多优点。其次,研究了多层感知器网络和卷积网络的超参数选择问题对于分析AES算法的影响。由于卷积神经网络在完全同步观测的情况下与多层感知器网络几乎一样有效。通过实践证明Vgg-16允许设计经过训练后比传统网络结构有更好的体系结构。论文五指出当前除了利用卷积网络还利用循环神经网络用于学习多字母密码的译码功能来破解密码。实验结果表明,该模型能够较高的精度对加密算法进行处理,整个过程是端到端自动化的。RNN完成解密任务将是机器学习社区普遍感兴趣的问题。众所周知深度学习中,数据网络结构超参数是极为重要的资源。 论文二提出了机器学习中偷取超参数的研究问题,并首次对超参数窃取攻防进行了系统的研究。而且提出了一个一般的攻击框架来窃取机器学习目标函数中的超参数。通过将目标函数的梯度设置为0来导出的线性方程组求解超参数、模型参数和训练数据集之间的关系编码。全文证明了各种ML算法受到超参数窃取的影响,如岭回归,逻辑回归,支持向量机和神经网络。但当ML算法不可知时或者训练参与新的超参数,窃取参数的攻击时不可能的。并且通过实践得知经过四舍五入之后的参数作为抵御窃取攻击是无效的。接着还比较了正则化对攻击的影响。

浏览器指纹是定位个体的重要资源,论文三用深度学习的方法破坏网站指纹防御系统,运用深度学习卷积神经网络的方法可使攻击成功率大大提升。如今Tor浏览器包是一个免费的计算机应用程序,可以下载和使用,以避免互联网过滤。它可用来屏蔽一个互联网用户的IP地址,允许匿名浏览。针对Tor的攻击在论文四进行的阐述。

Tor浏览器包是一个免费的计算机应用程序,可以下载和使用,以避免互联网过滤。它可用来屏蔽一个互联网用户的IP地址,允许匿名浏览。该论文提出了一种新的针对Tor的网站指纹攻击,该攻击利用了一种称为卷积神经网络(Cnn)的深度学习,并对其进行了评估。cnn网络攻击在没有防御的tor流量上达到98%以上的准确率,比以前的所有攻击都要好,而且它对Wtf-pad也是有效的。准确率为90%。对Walkietalkie仍然有效,但攻击的准确率仅为53%。在现实的开放世界环境下,针对使用WTF-PAD防御的流量,攻击仍然可以获得60%的准确率,而误判率不到1%。

参考资料

- 论文一:Study of Deep Learning Techniques for Side-Channel Analysis and Introduction to ASCAD Database

- 论文二:Stealing Hyperparameters in Machine Learning

- 论文三:Deep Fingerprinting: Undermining Website Fingerprinting Defenses with Deep Learning

- 论文四:Undermining Website Fingerprinting Defenses with

Deep Learning - 论文五:Learning the Enigma with Recurrent Neural Networks

密码与安全新技术专题之AI与密码的更多相关文章

- 密码与安全新技术专题之WEB应用安全

学号 2018-2019-2 <密码与安全新技术专题>第1周作业 课程:<密码与安全新技术专题> 班级: 1892 姓名: 李熹桥 学号:20189214 上课教师:谢四江 上 ...

- xampp默认mysql密码设置,修改mysql的默认空密码

xampp默认mysql密码设置,修改mysql的默认空密码 分类: xampp2012-09-12 11:24 30264人阅读 评论(5) 收藏 举报 mysqlphpmyadminauthent ...

- 怎么清除SVN密码,以及重置eclipse中svn插件密码

如何清除SVN密码,以及重置eclipse中svn插件密码? 清除SVN客户端密码方法: 邮件选择TortoiseSVN中的settings选项---Saved Data---右边会发现有个Authe ...

- 与用户xxx一起提供的密码不正确。请确认输入的密码正确并重试

环境: SharePoint 2010 / 2013 以系统账户身份登录管理中心,然后创建Web Application,报: 与用户xxx一起提供的密码不正确.请确认输入的密码正确并重试 明明都已经 ...

- Flyme密码验证策略升级,忘记锁屏密码及「关机密码」功能

手机里有很多需要用到密码的地方,比如「手机密码」.「文档锁定区」.「应用加密」.「隐私模式」.忘记密码可是一件麻烦事,以前只能通过清除数据或格式化存储盘来解决.现在有了「关联魅族账号」功能,这些功 ...

- ubuntu默认root密码问题,第一次使用ubuntu需要设置root密码

http://www.voidcn.com/article/p-yvnoogkc-ng.html 新接触ubuntu(baseondebian)的人,大多会因为安装中没有提示root密码而不太清楚为什 ...

- 数据库里账号的密码,需要怎样安全的存放?—— 密码哈希(Password Hash)

最早在大学的时候,只知道用 MD5 来存用户的账号的密码,但其实这非常不安全,而所用到的哈希函数,深入挖掘,也发现并不简单-- 一.普通的 Hash 函数 哈希(散列)函数是什么就不赘述了. 1.不推 ...

- Oracle不知道用户密码情况下,如何在不更改密码的前提下解锁用户或者延期密码有效期

1.问题描述: 生产环境,zabbix告警业务用户密码即将过期,但是如何不知道业务用户密码的情况下来解决该问题? 2.实验一: 1)创建新的用户test,并授予test resource角色和conn ...

- git 重置密码后,本地电脑需要修改git密码

查看用户名git config user.name 查看密码git config user.password 查看邮箱git config user.email 修改密码git config --gl ...

随机推荐

- python-day6面向对象、类的继承

@面向对象三大特性:封装encapsulation.继承inheritance.多态(一个接口,多个实现)polymorphism. @面向对象介绍http://www.cnblogs.com/ale ...

- 20164304姜奥——Exp1 PC平台逆向破解

1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. 该程序同时包含另一个代码片段,ge ...

- jtable时间编辑器

最近在做一个项目,很烦,用的swing,但是不管怎样也还是啃下来了,但是碰到一个问题,要在jtable里编辑时用一个时间选择器,因为走了许多弯路,找到挺多jar包,耗时较久,所以记录一下,便于以后查阅 ...

- fdisk 分区及 swap

使用虚拟机创建挂载点 一,创建 windows 硬盘 创建

- java面试题复习(五)

41.阐述final.finally.finalize的区别 final:修饰符(关键字)有三种用法:如果一个类被声明为final,意味着它不能再派生出新的子类,即不能被继承,因此它和abstract ...

- 如何用jquery获取form表单的值

$(function(){ $('.btn').click(function(){ alert($('#form').serialize()); }) }) 这样就获取到了 #form的值.

- [转]NSIS 制作安装包无法创建桌面快捷方式或无法删除开始菜单项

用户将桌面文件转移了,如: D:\Doc\Desktop ,安装程序后,桌面不会生成快捷方式, 或者卸载后,开始菜单中的文件也不会被删除 NSIS卸载后无法删除开始菜单中的内容原因:因为NSIS中使 ...

- 超详细的遗传算法(Genetic Algorithm)解析

https://blog.csdn.net/u010451580/article/details/51178225 https://www.jianshu.com/p/c82f09adee8f 00 ...

- Vue打包报错Unexpected token: punc(()解决方案

(用vscode)vue项目打包时,报错,报错信息如下: ERROR in static/js/0.564c764efc3ecf31190c.js from UglifyJs Unexpected t ...

- H5自定义金额键盘,改良后ios体验效果流畅

下载的别人的插件改良一下,源码地址:https://github.com/XieTongXue/how-to/tree/master/pay-h5 没有插件,直接来代码 <div class=& ...