SSH爆破应急响应

问题发现

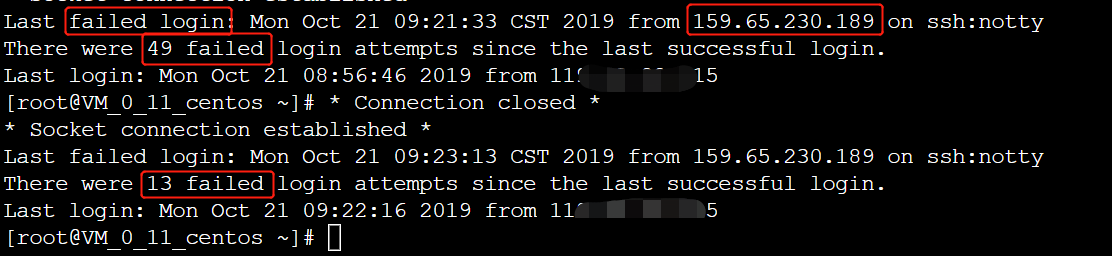

登录云主机,根据提示消息,发现正遭受SSH爆破攻击,IP地址为159.65.230.189

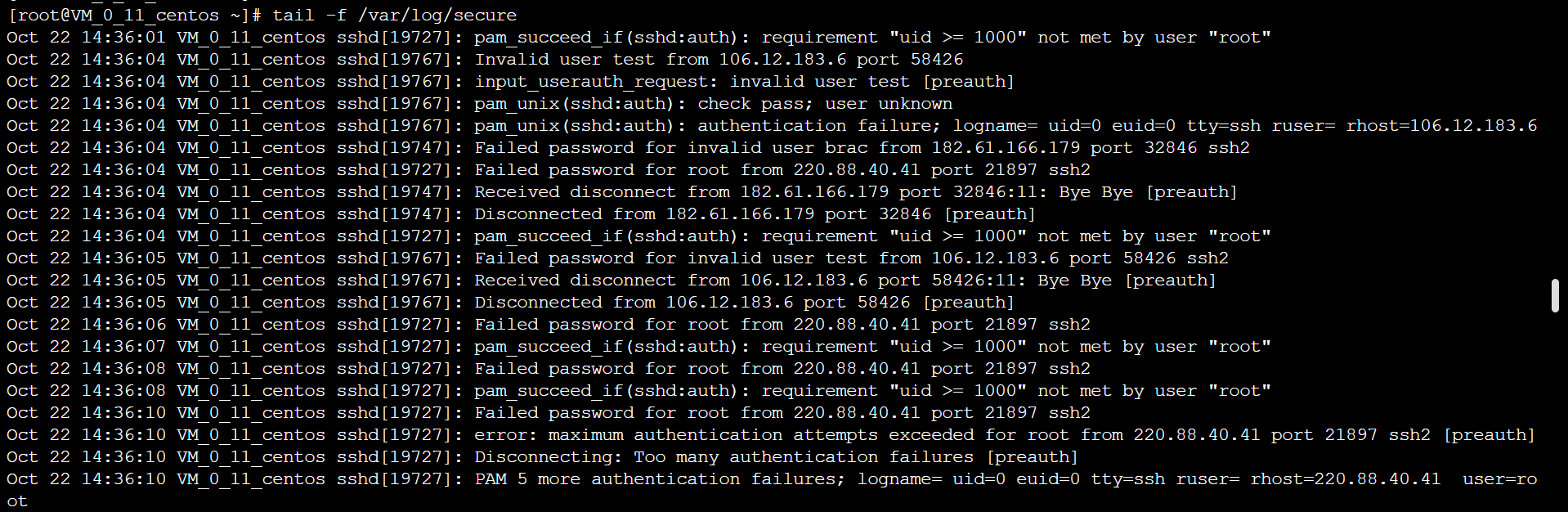

查看登录相关安全日志:tail -f /var/log/secure,发现其他尝试爆破IP106.12.183.6、182.61.166.179、220.88.40.41

百度搜索IP地址为国外IP,有2个IP查询显示百度,不知道是啥原因。

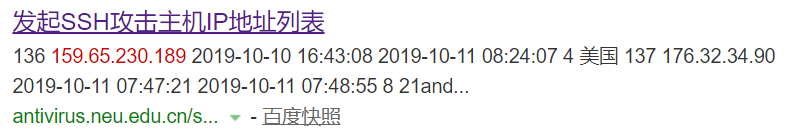

另外发现该IP在其他地方也存在SSH攻击,打开链接网址为:http://antivirus.neu.edu.cn/scan/ssh.php ,为东北大学网络中心-网络威胁黑名单系统中存在攻击记录

该网站给出了封锁这些黑IP的方法,可以参考使用,本系统未采用,而是使用了下文的“防止 SSH 暴力破解脚本”。

#==========开始复制==========

ldd `which sshd` | grep libwrap # 确认sshd是否支持TCP Wrapper,输出类似:libwrap.so. => /lib/libwrap.so. (0x00bd1000)

cd /usr/local/bin/

wget antivirus.neu.edu.cn/ssh/soft/fetch_neusshbl.sh

chmod +x fetch_neusshbl.sh

cd /etc/cron.hourly/

ln -s /usr/local/bin/fetch_neusshbl.sh .

./fetch_neusshbl.sh

#=========结束复制==========

防止 SSH 暴力破解脚本

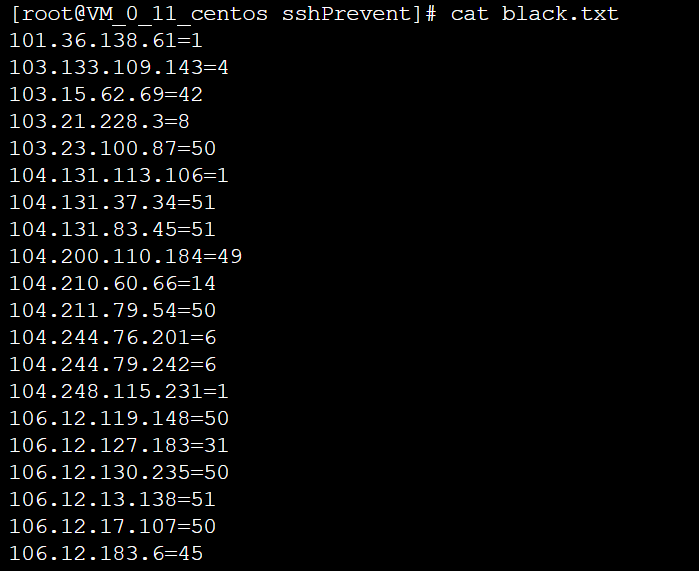

注:同一个IP地址超过10次的尝试,就加入/etc/hosts.deny。

vi ssh_pervent.sh

#! /bin/bash

cat /var/log/secure|awk '/Failed/{print $(NF-3)}'|sort|uniq -c|awk '{print $2"="$1;}' > /root/sshPrevent/black.txt

DEFINE=""

for i in `cat /root/sshPrevent/black.txt`

do

IP=`echo $i |awk -F= '{print $1}'`

NUM=`echo $i|awk -F= '{print $2}'`

if [ $NUM -gt $DEFINE ];

then

grep $IP /etc/hosts.deny > /dev/null

if [ $? -gt ];

then

echo "sshd:$IP" >> /etc/hosts.deny

fi

fi

done

添加计划任务:

[root@VM_0_11_centos ~]# crontab -e

*/ * * * * /bin/bash /root/sshPrevent/ssh_pervent.sh

# 每五分钟检查一次 # 重启crontab

[root@VM_0_11_centos ~]# systemctl restart crond

五分钟后,查看是否成功:

[root@VM_0_11_centos sshPrevent]# cat black.txt

101.36.138.61=

103.133.109.143=

103.15.62.69=

103.21.228.3=

103.23.100.87=

104.131.113.106=

104.131.37.34=

104.131.83.45=

104.200.110.184=

104.210.60.66=

104.211.79.54=

104.244.76.201=

104.244.79.242=

......

------------------我是分割线------------------

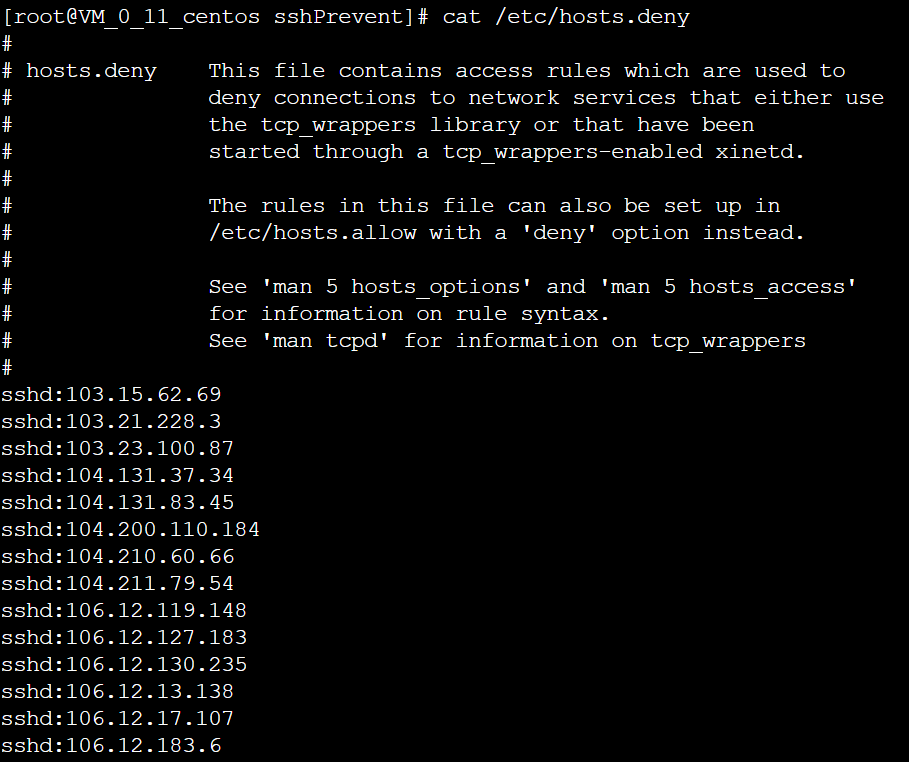

[root@VM_0_11_centos sshPrevent]# cat /etc/hosts.deny

#

# hosts.deny This file contains access rules which are used to

# deny connections to network services that either use

# the tcp_wrappers library or that have been

# started through a tcp_wrappers-enabled xinetd.

#

# The rules in this file can also be set up in

# /etc/hosts.allow with a 'deny' option instead.

#

# See 'man 5 hosts_options' and 'man 5 hosts_access'

# for information on rule syntax.

# See 'man tcpd' for information on tcp_wrappers

#

sshd:103.15.62.69

sshd:103.21.228.3

sshd:103.23.100.87

sshd:104.131.37.34

sshd:104.131.83.45

sshd:104.200.110.184

sshd:104.210.60.66

sshd:104.211.79.54

sshd:106.12.119.148

sshd:106.12.127.183

sshd:106.12.130.235

sshd:106.12.13.138

sshd:106.12.17.107

sshd:106.12.183.6

sshd:106.12.199.98

sshd:106.12.24.1

sshd:106.12.241.109

sshd:106.12.30.229

sshd:106.12.60.137

sshd:106.12.80.204

sshd:106.13.52.234

sshd:106.13.56.45

......

------------------我是分割线------------------

爆破源IP成功加入阻拦列表,查看secure日志,可以看到加入阻拦列表的IP被拒绝连接,阻断爆破成功。

参考链接

- 【Linux CentOS 防止SSH暴力破解】 https://www.cnblogs.com/l-hh/p/11204251.html

- 【Centos下防止ssh暴力破解】 https://www.jianshu.com/p/fc41ad4399d9

本文首发于【路飞小站】http://www.noofi.cn

长按二维码关注我们

SSH爆破应急响应的更多相关文章

- Linux应急响应(一):SSH暴力破解

0x00 前言 SSH 是目前较可靠,专为远程登录会话和其他网络服务提供安全性的协议,主要用于给远程登录会话数据进行加密,保证数据传输的安全.SSH口令长度太短或者复杂度不够,如仅包含数字,或仅包 ...

- Linux应急响应入侵排查思路

0x00 前言 当企业发生黑客入侵.系统崩溃或其它影响业务正常运行的安全事件时,急需第一时间进行处理,使企业的网络信息系统在最短时间内恢复正常工作,进一步查找入侵来源,还原入侵事故过程,同时给出解 ...

- Linux应急响应思路详谈

一.主机篇: 1.自动化初筛,建议使用RootkitHunter (1)安装 $sudo wget https://jaist.dl.sourceforge.net/project/rkhunter/ ...

- 最全Linux应急响应技巧 【转】

概述 Linux环境下处理应急响应事件往往会更加的棘手,因为相比于Windows,Linux没有像Autorun.procexp这样的应急响应利器,也没有统一的应急响应处理流程.所以,这篇文章将会对L ...

- Linux应急响应基础

文件排查 敏感目录文件分析 tmp目录 命令目录 /usr/bin /usr/sbin 开机启动项 /etc/init.d /etc/init.d是/etc/rc.d/init.d的软链接 文件时间 ...

- Linux安全事件应急响应排查方法总结

Linux安全事件应急响应排查方法总结 Linux是服务器操作系统中最常用的操作系统,因为其拥有高性能.高扩展性.高安全性,受到了越来越多的运维人员追捧.但是针对Linux服务器操作系统的安全事件也非 ...

- Window应急响应(一):FTP暴力破解

0x00 前言 FTP是一个文件传输协议,用户通过FTP可从客户机程序向远程主机上传或下载文件,常用于网站代码维护.日常源码备份等.如果攻击者通过FTP匿名访问或者弱口令获取FTP权限,可直接上传 ...

- Linux应急响应(四):盖茨木马

0x00 前言 Linux盖茨木马是一类有着丰富历史,隐藏手法巧妙,网络攻击行为显著的DDoS木马,主要恶意特点是具备了后门程序,DDoS攻击的能力,并且会替换常用的系统文件进行伪装.木马得名于其 ...

- Linux应急响应(三):挖矿病毒

0x00 前言 随着虚拟货币的疯狂炒作,利用挖矿脚本来实现流量变现,使得挖矿病毒成为不法分子利用最为频繁的攻击方式.新的挖矿攻击展现出了类似蠕虫的行为,并结合了高级攻击技术,以增加对目标服务器感染 ...

随机推荐

- OpenStack总体架构概览&OpenStack核心组件介绍

下面个是51CTO上一位朋友发布的O版OpenStack核心组件说明,总结的非常到位,所以我就不再造轮子了.~,~ https://down.51cto.com/data/2448945 私有云 公有 ...

- 第10组 Beta版本演示

一.小组信息 组长博客链接 组名:凹秃曼 组内成员 学号 组员 031702240 童景霖(组长) 031702225 叶泽林 031702246 陈鸿立 031702201 万本琳 03170222 ...

- dial tcp 10.96.0.1:443: getsockopt: no route to host --- kubernetes(k8s)DNS 服务反复重启

kubernetes(k8s)DNS 服务反复重启解决: k8s.io/dns/pkg/dns/dns.go:150: Failed to list *v1.Service: Get https:// ...

- Linux简介和各发行版介绍

一.Linux 简介 Linux 内核最初只是由芬兰人李纳斯·托瓦兹(Linus Torvalds)在大学上学时出于个人爱好而编写的. Linux 是一套免费使用和自由传播的类 Unix 操作系统,是 ...

- 通过URI协议实现浏览器调用手机app

<!DOCTYPE html> <html xmlns="http://www.w3.org/1999/xhtml"> <head> <m ...

- python 在cmd时执行celery -A tasks worker --loglevel=info报错:failed to create process怎么解决

在cmd命令前加 : python -m 命令(如:python -m celery -A tasks worker --loglevel=info) -m: 将库中的python模块用作脚本去运行, ...

- Windows忘记BIOS密码/操作系统密码处理办法汇总

一.说明 关于电脑,在大学之前是知之甚少的.举几个例子,一是刚上大学时我还是分不清主机和显示器哪个才是电脑:二是应该是大一上学期陪窒友Z到电科买电脑,我问导购员XP和Win7什么关系----我一直怀疑 ...

- .netcore docker noe4j

1.借用docker搭建noe4j环境 docker pull neo4j docker run -d --restart=always -p7474: -p7687: -v /root/docker ...

- 『数 变进制状压dp』

数 Description 给定正整数n,m,问有多少个正整数满足: (1) 不含前导0: (2) 是m的倍数: (3) 可以通过重排列各个数位得到n. \(n\leq10^{20},m\leq100 ...

- Java学习:抽象方法和抽象类的使用

抽象 抽象方法:就是加上abstract关键字,然后去掉大括,直接分号结束.抽象类:抽象方法所在的类,必须是抽象类才行.在class之前写上abstract即可. 如何使用抽象类和抽象方法: 1.不能 ...