Jmeter用BeanShell Sampler调用java写的jar包进行MD5加密

【前言】

在工作中,有时候我们请求的参数可能需要加密,比如登录接口中的密码做了加密操作,今天我就给大家介绍一种方法:Jmeter用BeanShell Sampler调用java写的jar包进行MD5加密。

【正文】

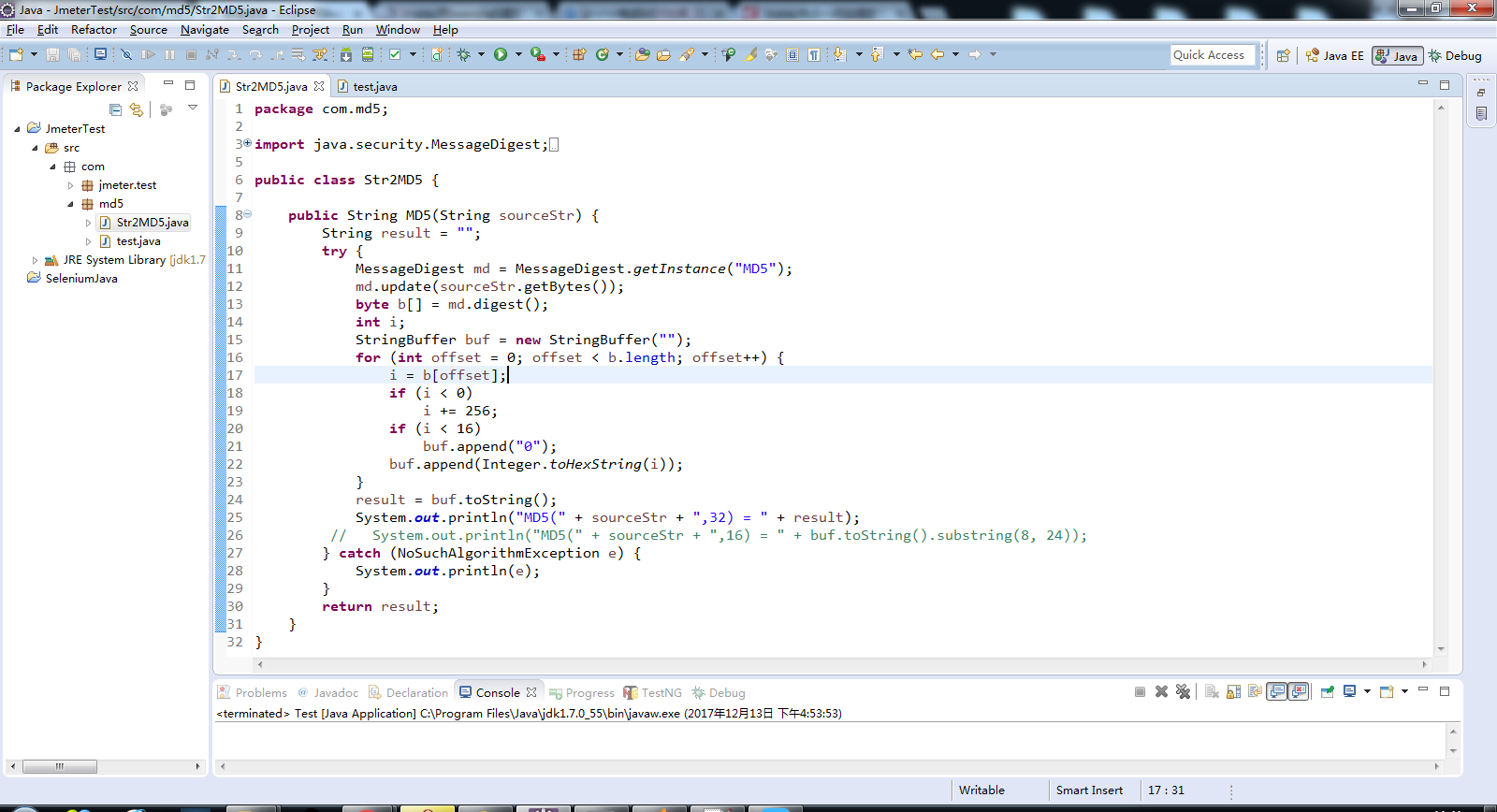

1.我们首先在Eclipse里面写好MD5的加密文件,用Eclipse执行一遍,确保程序调用不会报错。

Eclipse展示图:

Str2MD5.java 代码:

package com.md5; import java.security.MessageDigest;

import java.security.NoSuchAlgorithmException; public class Str2MD5 { public String MD5(String sourceStr) {

String result = "";

try {

MessageDigest md = MessageDigest.getInstance("MD5");

md.update(sourceStr.getBytes());

byte b[] = md.digest();

int i;

StringBuffer buf = new StringBuffer("");

for (int offset = 0; offset < b.length; offset++) {

i = b[offset];

if (i < 0)

i += 256;

if (i < 16)

buf.append("0");

buf.append(Integer.toHexString(i));

}

result = buf.toString();

System.out.println("MD5(" + sourceStr + ",32) = " + result);

// System.out.println("MD5(" + sourceStr + ",16) = " + buf.toString().substring(8, 24));

} catch (NoSuchAlgorithmException e) {

System.out.println(e);

}

return result;

}

}

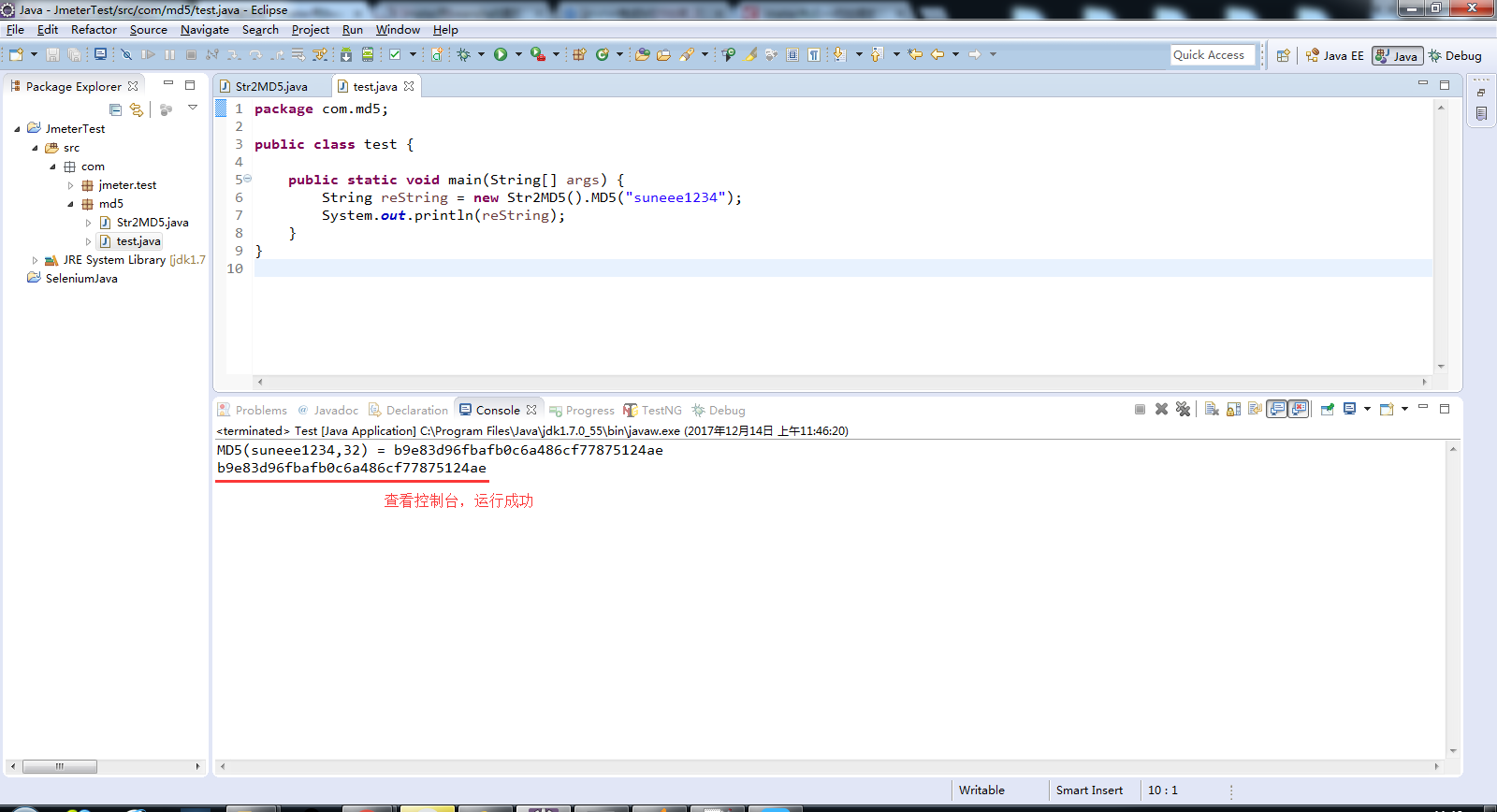

2.写好这个类之后,再写一个test类调用一下这个方法:

Eclipse展示图:

Test.java代码如下:

package com.md5;

public class test {

public static void main(String[] args) {

String reString = new Str2MD5().MD5("suneee1234");

System.out.println(reString);

}

}

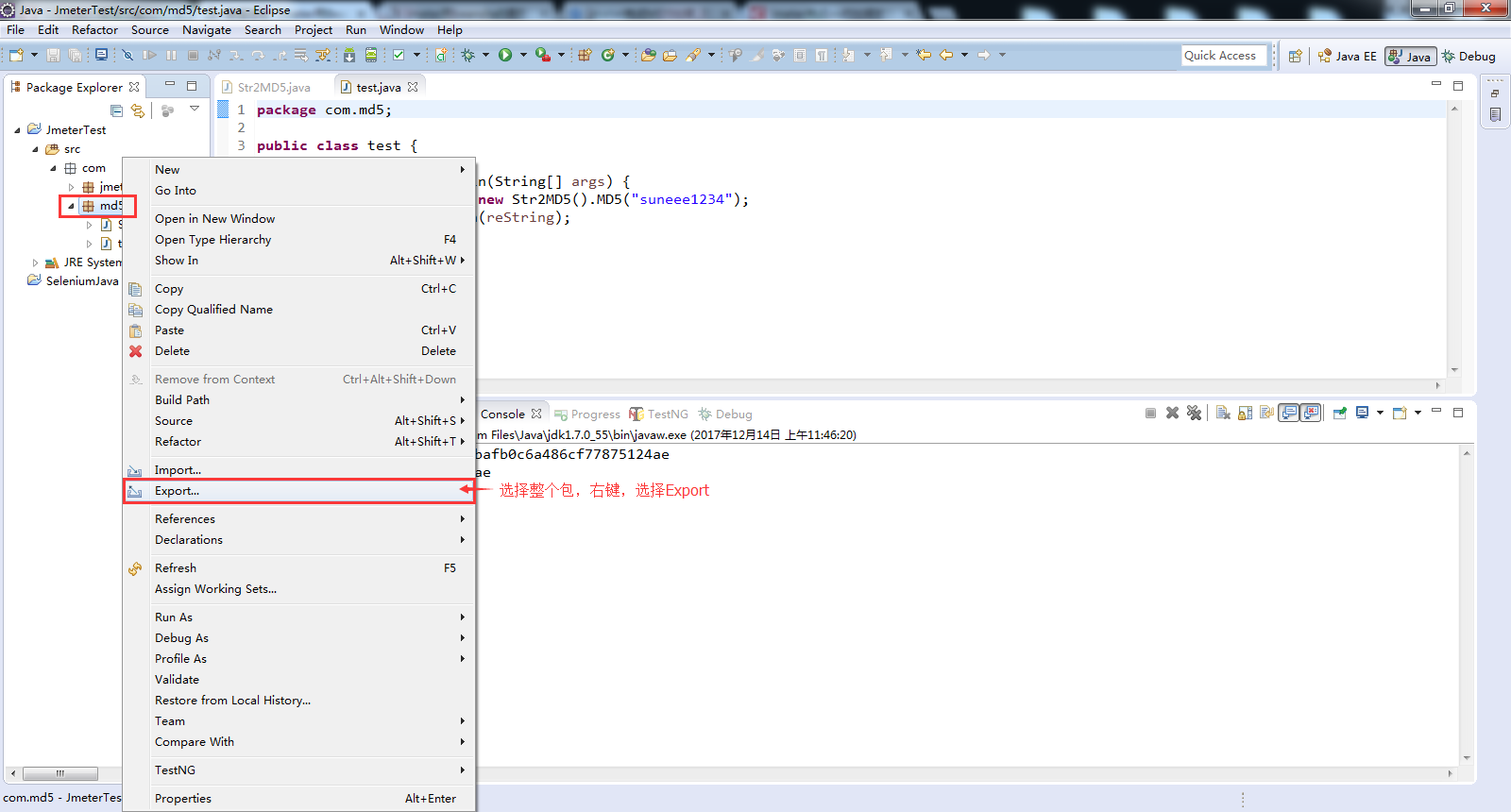

3.将文件导出为jar包,并放到 Jmeter的lib/ext文件目录下

选择整个包,点击Export:

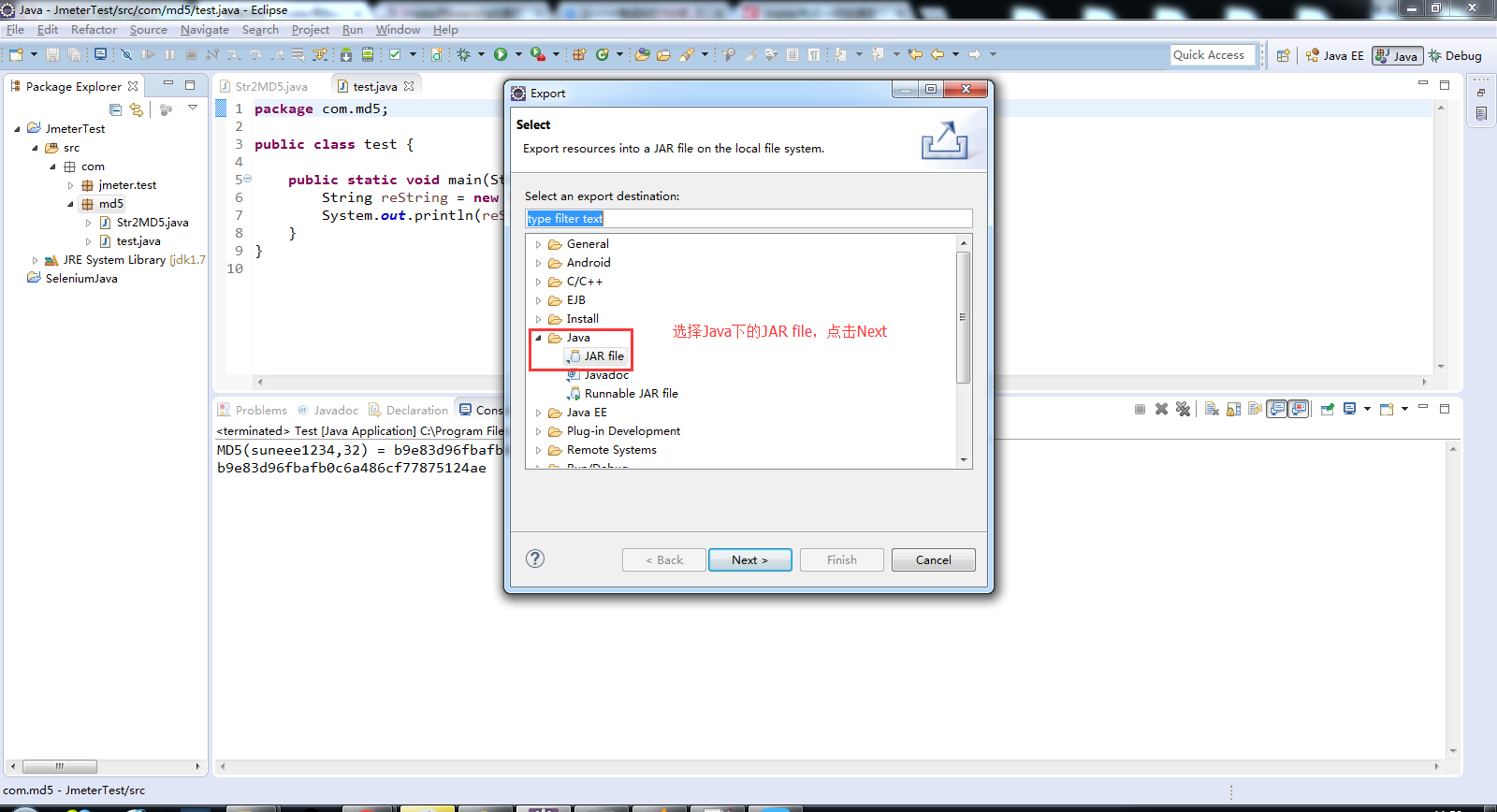

选择Java —> JAR file:

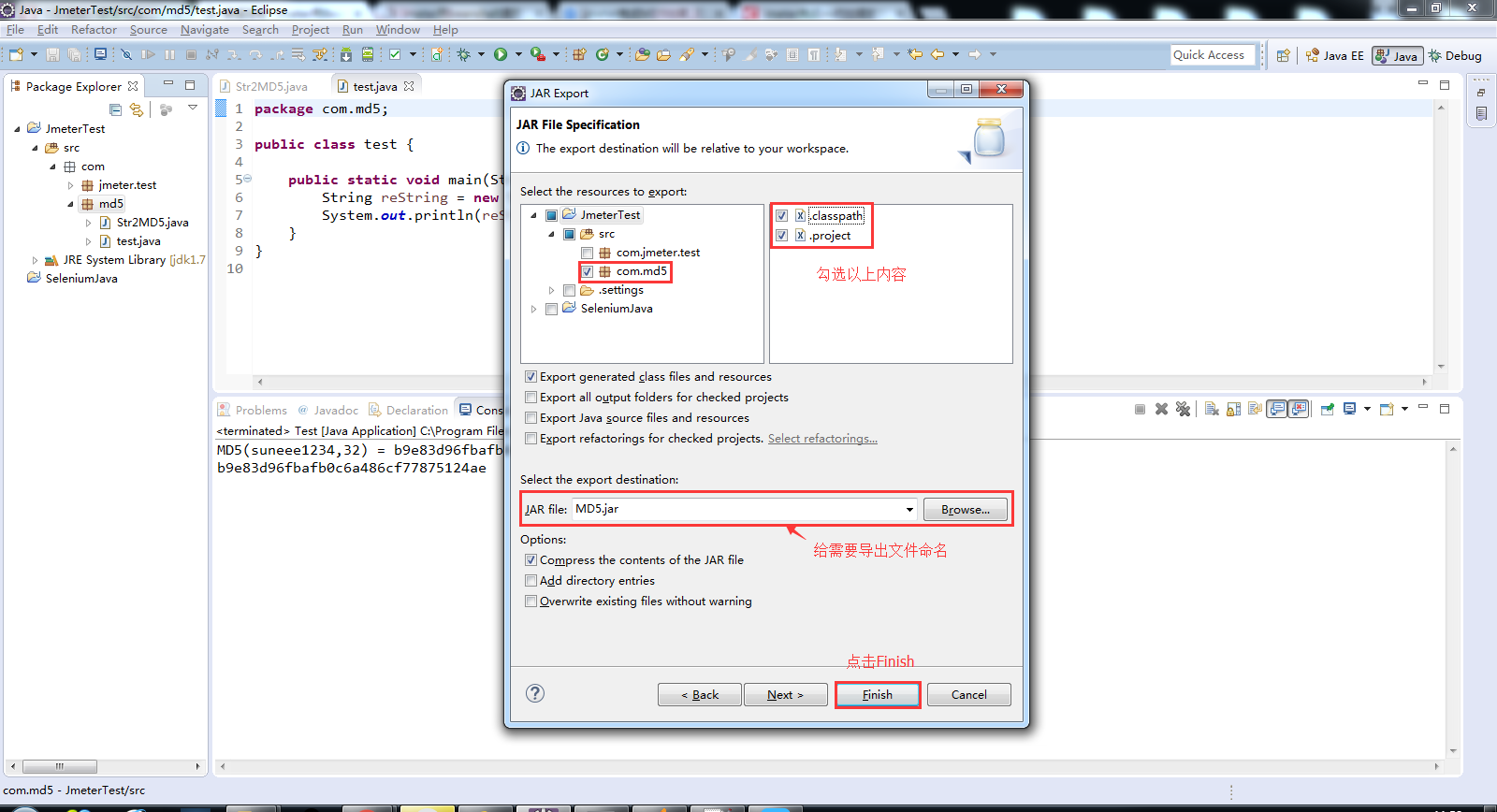

勾选导出内容,给导出的文件命名,点击Finish:

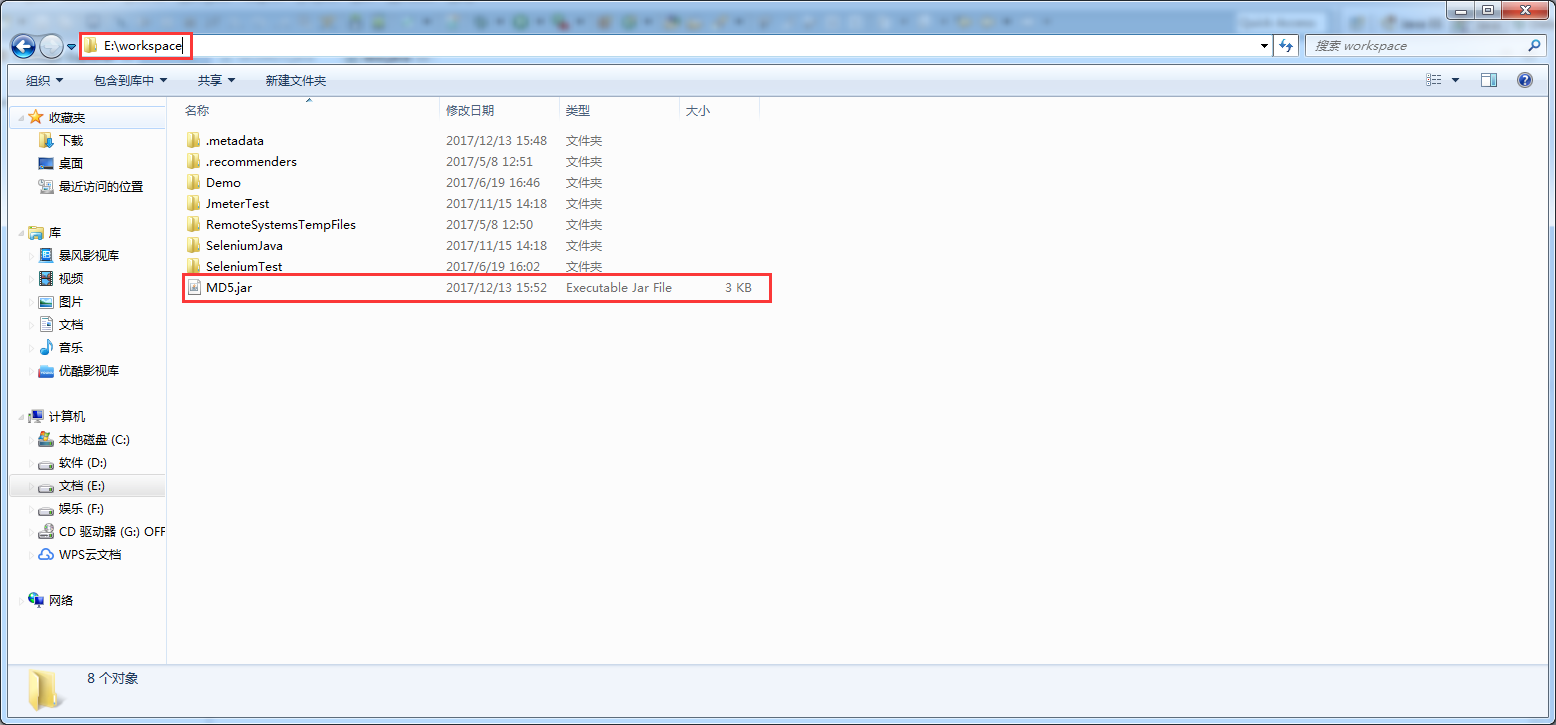

导出成功后,文件会生成在你这个Eclipse的工作空间中(在第一次打开Eclipse,会选择一个工作空间,用来存储文件)

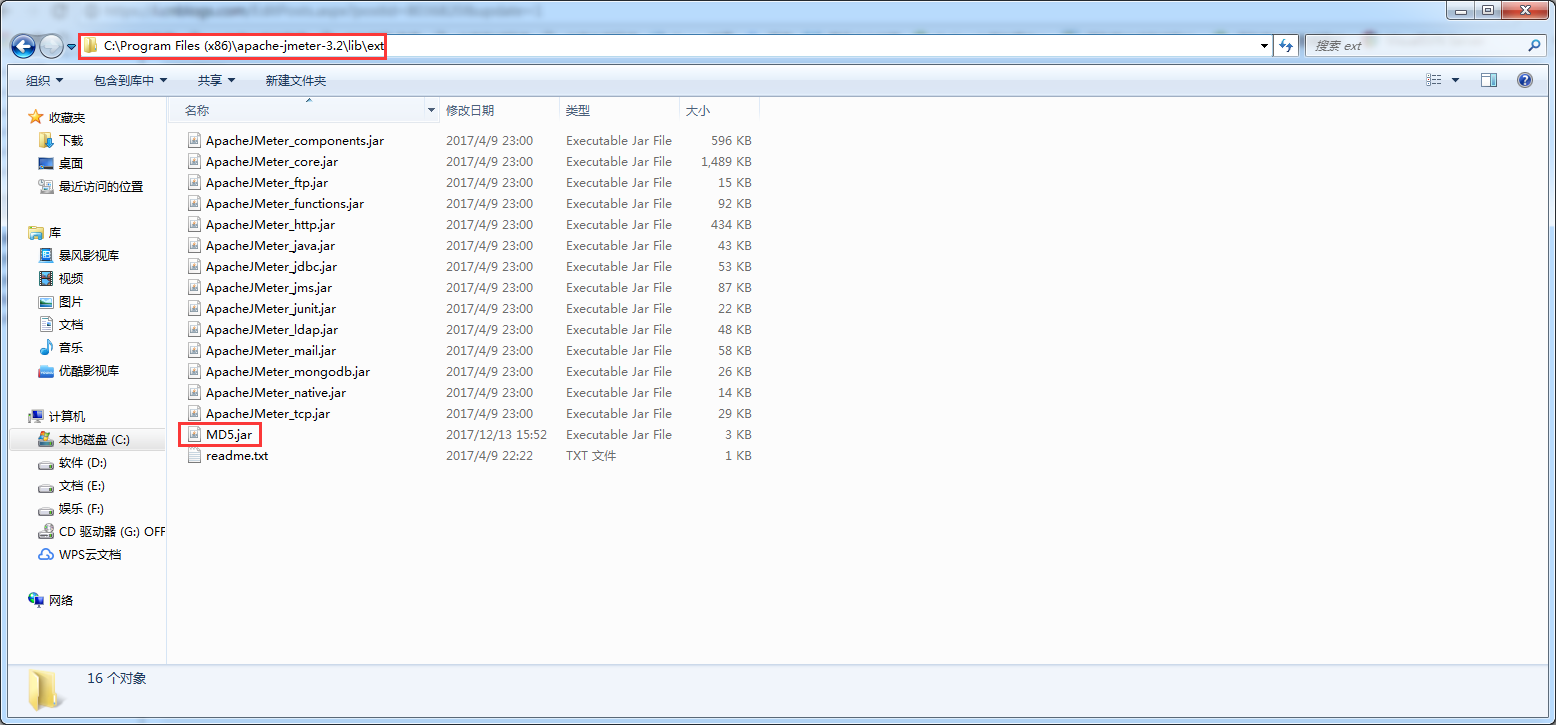

找到你自己Jmeter目录下的lib\ext,将这个jar包复制粘贴进去:

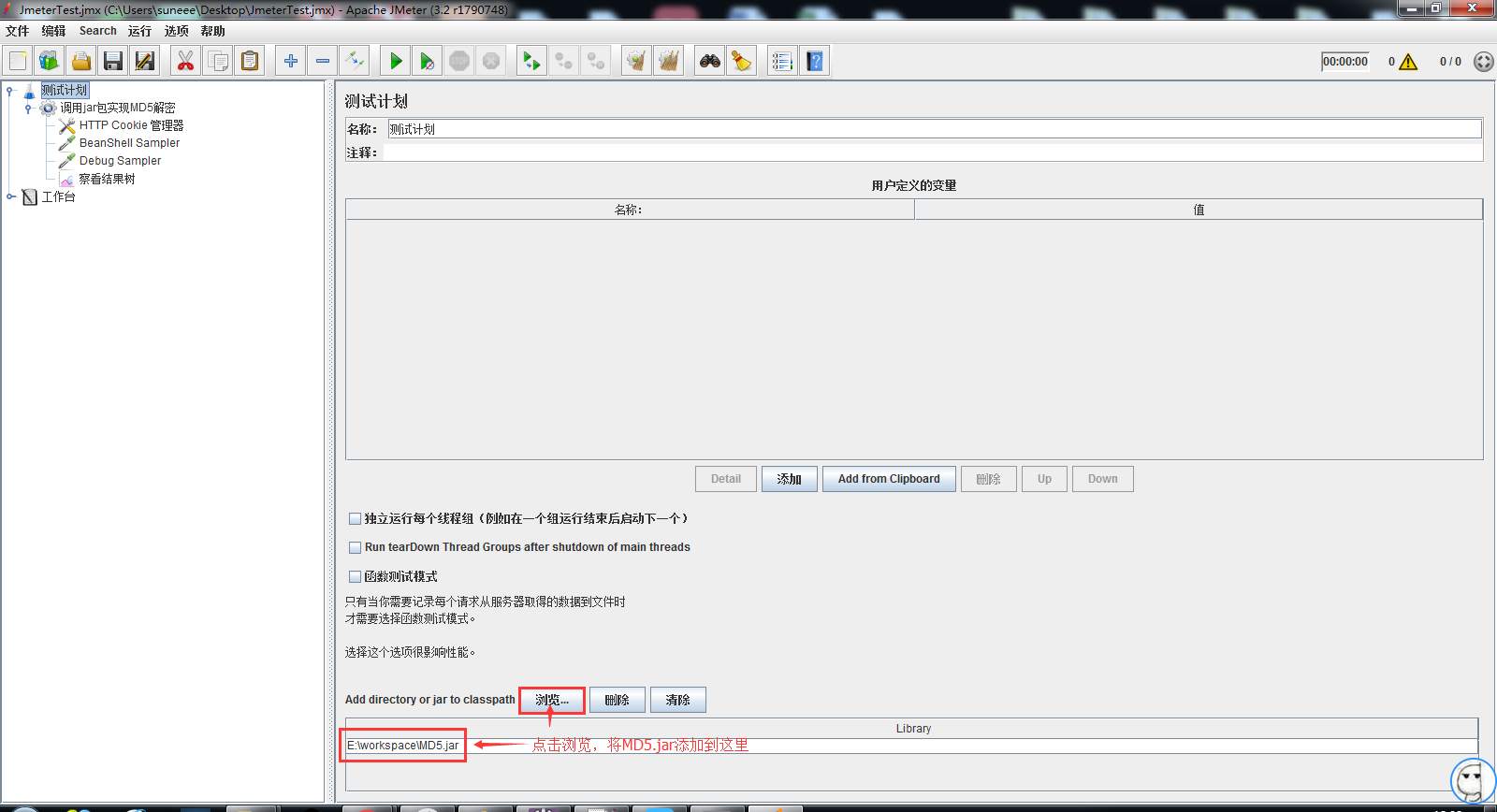

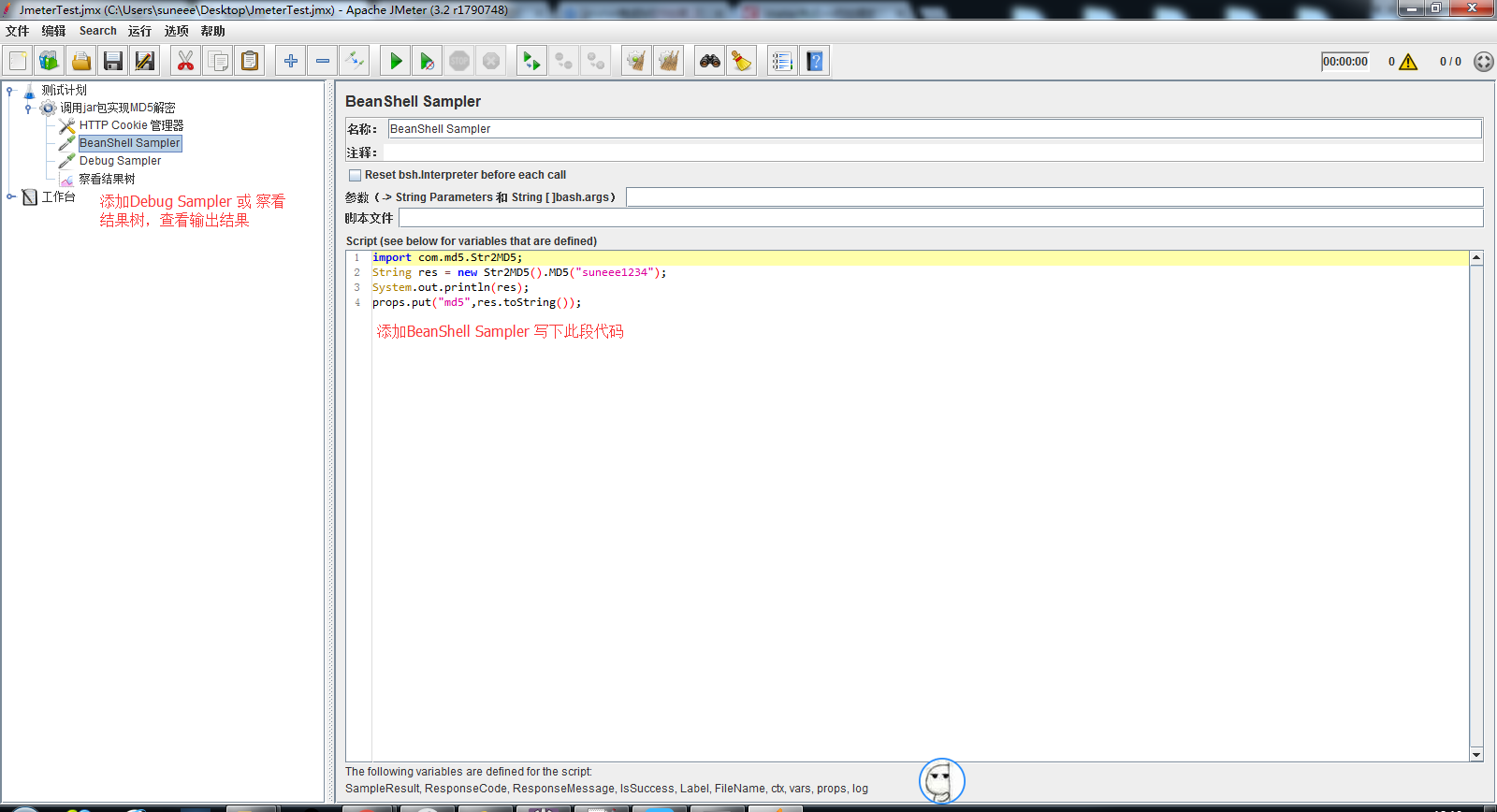

4.在Jmeter里面调用这个jar包

BeanShell Sampler 代码如下:

import com.md5.Str2MD5;

String res = new Str2MD5().MD5("suneee1234");

System.out.println(res);

props.put("md5",res.toString());

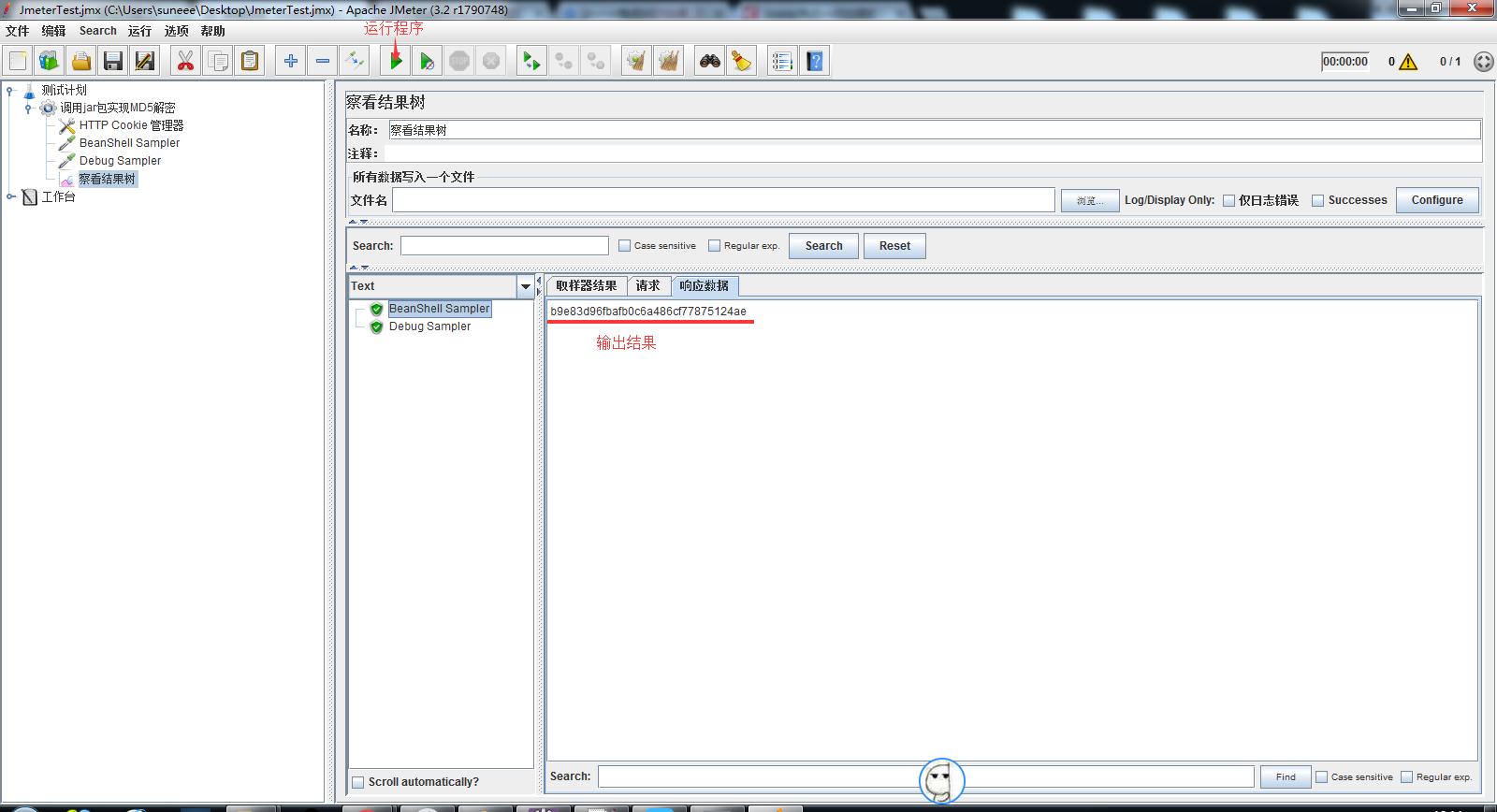

运行结果:

上面就是Jmeter用BeanShell Sampler调用java写的jar包进行MD5加密全过程!

至于还有一种方法网上说是直接调用MD5函数,但是我实在没有找到,是不是我版本太高了?尴尬......

Jmeter用BeanShell Sampler调用java写的jar包进行MD5加密的更多相关文章

- BeanShell调用自己写的jar包进行MD5加密

1.在eclipse中新建一个java工程,工程名随意. 2.在工程中添加一个package,package名为md5,在package下添加一个class,class名为mymd5. package ...

- jmeter使用BeanShell Sampler测试自己写的java接口(一)

上次直接使用jmeter里面的FTPsampler没有连接成功 现在想着自己写java代码,通过jmeter进行调用进行连接测试实现并发 代码引文: http://www.cnblogs.com/ch ...

- C#调用java类、jar包方法(转)

一.将已经编译后的java中Class文件进行打包:打包命令JAR 如:将某目录下的所有class文件夹全部进行打包处理: 使用的命令:jar cvf test.jar -C com/ . 其中tes ...

- C#调用java类、jar包方法

一.将已经编译后的java中Class文件进行打包:打包命令JAR 如:将某目录下的所有class文件夹全部进行打包处理: 使用的命令:jar cvf test.jar -C com/ . 其中tes ...

- 在C#中调用Java生成的jar包文件的方法

C#工程调用Java已生成的jar包步骤如下: 一.使用IKVM.NET组件 首先到IKVM官网(http://www.ikvm.net)下载组件,下载地址:https://sourceforge.n ...

- 【转】C#调用java类、jar包方法

原文地址:http://blog.csdn.net/black0707/article/details/5769366 一.将已经编译后的java中Class文件进行打包:打包命令JAR 如:将某目录 ...

- .NET调用Java写的WebService

最近遇到一个用.net调用java写的webservice的应用,对方程序员提供了一个后缀为wsdl的文件,这个跟.Net里面生成的wsdl文件差不多,起初没什么概念就查了点资料,知道可以将这个wsd ...

- delphi7调用java写的webservice,在调用的时候弹出“wssecurityhandler:request does not contain required security header”

delphi7调用java编写的webservice问题我用delphi7调用java写的webservice,在调用的时候弹出“wssecurityhandler:request does not ...

- 解析android framework下利用app_process来调用java写的命令及示例

解析android framework下利用app_process来调用java写的命令及示例 在android SDK的framework/base/cmds目录下了,有不少目录,这些目的最终都是b ...

随机推荐

- Linux 网卡操作与安全初始化

一.Linux网络相关概念和修改IP地址的方法 1.1 网卡命名方式 CENTOS6的网卡命名方式: 它会根据情况有所改变而非唯一且固定,在CENTOS6之前,网络接口使用连续号码命名: eth0. ...

- java_面试_02_Java面试题库及答案解析

二.参考资料 1.Java面试题库及答案解析

- 宽度显示banner

今天解决了一个以前解决不了的问题,所以就想找博客园记录一些笔记. ……以前也遇到过这种满屏banner不知道怎么做的问题,问老师老师也说不出个所以然,百度搜了好几条 也不太满意... 所以就开始尝试摸 ...

- codeforces 589G G. Hiring(树状数组+二分)

题目链接: G. Hiring time limit per test 4 seconds memory limit per test 512 megabytes input standard inp ...

- linux命令学习笔记(60):scp命令

scp是secure copy的简写,用于在Linux下进行远程拷贝文件的命令,和它类似的命令有cp,不过cp只是在本机进行 拷贝不能跨服务器,而且scp传输是加密的.可能会稍微影响一下速度.当你服务 ...

- 【leetcode刷题笔记】Pascal's Triangle II

Given an index k, return the kth row of the Pascal's triangle. For example, given k = 3,Return [1,3, ...

- 4445: [Scoi2015]小凸想跑步 半平面交

题目大意: http://www.lydsy.com/JudgeOnline/problem.php?id=4445 题解: 设点坐标,利用叉积可以解出当p坐标为\((x_p,y_p)\)时,与边i- ...

- bzoj 2125 最短路——仙人掌两点间最短路

题目:https://www.lydsy.com/JudgeOnline/problem.php?id=2125 因为看了TJ又抄了标程,现在感觉还是轻飘飘的……必须再做一遍. 两点间的情况: 1.直 ...

- jumpserver遇到的坑

安装:https://github.com/jumpserver/jumpserver,看readme照着做就行,下面是遇到的坑. 0.4.4版坑: 1.要升级pip,否则有的包装不上 2.p ...

- springMVC绑定json参数之二(2.1.1)

二.springmvc 接收不同格式的json字符串 1.首先扫盲几个知识点: 例子如下: 前台传递json对象(这里uu[0]的名字uu要和Test对象中的属性List<User>名称对 ...