[oldboy-django][4python面试]有关csrf跨站伪造请求攻击

1 csrf定义

- csrf定义:Cross Site Request Forgery,跨站请求伪造

举例来说:

网站A伪造了一个图片链接:

<a href="http://www.cmbchina.com/?to=652222287448748&money=1999999><img></img></a>

该链接指向招商银行的转账链接, 而如果当前浏览器存储当前用户在招商银行Cookie。

用户登录了A网站,点击上面的图片,就会自动转账到用户6522222874487848,1999999金额。

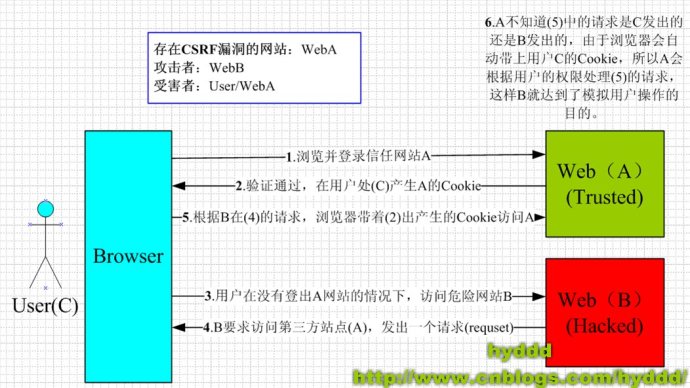

2 csrf攻击原理

3 表单请求csrf攻击防御

- 表单提交请求防范csrf攻击

a.原理:

表单的提交分为两个阶段:表单渲染,表单提交。 只要在表单提交的时候,检验提交的表单是否自己渲染的

即可

b.图片概括原理: c.详细介绍

后台渲染表单的时候,设置表单隐藏令牌token,

前端提交数据+令牌token,后台判断表单提交的令牌token是否自己颁发的 - 不要将请求的数据放在get中,而是通过POST/PUT/DELETE,通过表单提交。

- 表单提交数据,添加一个token

- 每次表单提交数据时,服务器都要求验证token

- token隐藏

4 表单请求csrf攻击防御原理图

5 ajax请求csrf攻击防御

- ajax请求csrf攻击防御

a.原理:

get请求加载页面,+ ajax提交两个阶段。 服务器在响应get请求时设置cookie令牌

然后ajax请求携带上cookie令牌,后台检验ajax请求的cookie令牌是否自己颁发的即可

6 ajax请求csrf攻击防御原理图

7 csrf防御方案总结

- csrf防御的方案:

服务器颁发一个令牌token,浏览器提交数据时带上令牌,服务器验证令牌是否自己颁发的。

对于表单提交来说,令牌token存储在表单DOM上,其他站点无法获取到。

对于Ajax提交来说,令牌token存储在Cookie上,其他站点无法获取到。

8 django form请求csrf防御实例

- django防范Form表单请求csrf攻击

a.原理

- 通过中间件CsrfMiddleWare来进行csrf防护。

- django渲染表单时,随机生成令牌csrftoken,并设置隐藏在表单上

- 客户端提交form表单时,会将令牌一起携带

- 服务器在处理POST数据时,django会验证表单提交的csrfmiddlewaretoken值是否刚才自己设置的token;

不一样,返回403 Forbidden,非法请求

b.样例

- 使用form请求csrf防御

a. settings添加中间件'django.middleware.csrf.CsrfViewMiddleware'

b. 在表单上{% crsf_token %}

c. 实例

#前端

<form action="/csrf1.html" method="POST">

{% csrf_token %}

<input type="text" name="username" placeholder="用户名" id="user">

<input type="password" name="pwd" placeholder="密码" >

<input type="submit" value="提交">

</form>

9 django ajax请求csrf防御实例

- django防范ajax请求csrf攻击

a.原理 ajax发送csrf, 消息头携带cookie的csrf

获取cookie里面的csrftoken, 并在请求头里面设置X-CSRFToken: csrftoken

前端js获取cookie,需要引入插件jquery.cookie.js b.实例

settings添加中间件'django.middleware.csrf.CsrfViewMiddleware'

<form action="/csrf1.html" method="POST">

<input type="text" name="username" placeholder="用户名" id="user">

<input type="password" name="pwd" placeholder="密码" >

<a onclick="submit_ajax()">ajax提交</a>

</form>

<script src="/static/js/jquery-1.12.4.js"></script>

<script src="/static/js/jquery.cookie.js"></script>

<script>

function submit_ajax() {

var token = $.cookie('csrftoken');

var user = $('#user').val();

$.ajax({

url: '/csrf1.html',

type: 'POST',

headers:{'X-CSRFToken': token},

data: {'username': user},

success: function (arg) {

console.log(arg)

}

}) } </script>

[oldboy-django][4python面试]有关csrf跨站伪造请求攻击的更多相关文章

- CSRF跨站伪造请求

一.什么是CSRF CSRF(Cross Site Request Forgery) 跨站请求伪造.也被称为One Click Attack和Session Riding,通常缩写为CSRF或XSRF ...

- Web安全之跨站伪造请求(CSRF)

CSRF简介 CSRF全称跨站伪造请求(Cross-site request forgery)也称为one click attack/session riding,还可以缩写为XSRF 通俗说就是利用 ...

- django表单验证和跨站伪造csrf

Form验证 django中的Form一般有两种功能: 输入html 验证用户输入 django使用内置form方法验证表单提交的数据 html页面 <!DOCTYPE html> < ...

- Django的安全机制 CSRF 跨站请求访问

跨站请求伪造 一.简介 django为用户实现防止跨站请求伪造的功能,通过中间件 django.middleware.csrf.CsrfViewMiddleware 来完成.而对于django中设置防 ...

- 防御CSRF的方法有哪些(一) HTTP 头中自定义属性并验证 CSRF跨站域请求伪造攻击

CSRF (Cross Site Request Forgery, 跨站域请求伪造)是一种网络的攻击方式,该攻击可以在受害者毫不知情的情况下以受害者名义伪造请求发送给受攻击站点,从而在并未授权的情况下 ...

- web攻击之二:CSRF跨站域请求伪造

CSRF是什么? (Cross Site Request Forgery, 跨站域请求伪造)是一种网络的攻击方式,它在 2007 年曾被列为互联网 20 大安全隐患之一,也被称为“One Click ...

- 渗透之路基础 -- 跨站伪造请求CSRF

漏洞产生原因及原理 跨站请求伪造是指攻击者可以在第三方站点制造HTTP请求并以用户在目标站点的登录态发送到目标站点,而目标站点未校验请求来源使第三方成功伪造请求. XSS利用站点内的信任用户,而CSR ...

- JavaScript 跨站伪造请求-CSRF

CSRF: Cross-Site Request Forgery CSRF 概念 `定义`: 是一种对网站的而已利用,也被称之为one-click-attack 或者 session riding, ...

- 渗透实战(周四):CSRF跨站域请求伪造

上图是广东外语外贸大学北校区内MBA中心旁边酒店房间的Wi-Fi网络环境,假设我们的Kali攻击机连入到SSID为414(房间号)的Wi-Fi网络,其IP地址:192.168.43.80 .同一Wi- ...

随机推荐

- cms-后台eazyui搭建

1.引入eazyUi需要的js 2.布局:上.下.左.中 <%@ page language="java" contentType="text/html; char ...

- js 正则匹配(去掉html标签)

正则匹配去掉所有html标签 var a = "<span>999</span>" a = a.replace(/<[^>]+>/g,' ...

- Windows环境下的Chocolatey安装使用

Chocolatey是一个软件包管理工具,类似于Ubuntu下面的apt-get,不过是运行在Windows环境下面 电脑 Powershell 方法/步骤 安装 Chocolatey的安装需要: P ...

- IOS segue(跳转页面处理)

● Storyboard上每一根用来界面跳转的线,都是一个UIStoryboardSegue对象(简称Segue) Segue的属性 ● 每一个Segue对象,都有3个属性 ➢ 唯一标识 @prope ...

- 【CF799B】T-shirt buying(一道很水的小根堆)

点此看题面 大致题意: 有\(n\)件T恤衫,告诉你每件T恤衫的价格以及它正面和反面的颜色(\(1≤\)颜色的编号\(≤3\)),现在有m个顾客,已知每个人想要的衣服的颜色(一件T恤衫只要有一面的颜色 ...

- SqlServer 学习笔记

随机函数 select rand() declare @age int set @age = rand()*100 select @age 数据类型转换 declare @birthday datat ...

- 进入Windows之前发出警告

实现效果: 知识运用: 通过注册表中HKLM:\SOFTWARE\Microsoft\Windows NT\CurrentVersion\Winlogon\子键下的LegalNoticeCaption ...

- MySQL派生表(derived)优化一例

1.什么是派生表derived 关键字:子查询–>在From后where前的子查询 mysql; +----+-------------+------------+------+-------- ...

- django+xadmin在线教育平台(六)

4-1 使用py3.6和django1.11开发系统前注意事项 直接通过Python3.6和django最新版本来开发我们的系统的一些注意事项. 原版本: Python 2.7 & djang ...

- C盘扩容 更改C盘大小

最近对xamarin有点兴趣,虽然网上的评论嘘声一片, 对于只想试一试的心态来说,对于网上所说的什么开发后的程序卡顿,可以用的三方库很少等, 我只想说,你们说的我不信,我要试一试看 我本来已经安装了v ...