深入浅出Diffie–Hellman

一、作者

这个密钥交换方法,由惠特菲尔德·迪菲(Bailey Whitfield Diffie)、马丁·赫尔曼(Martin Edward Hellman)于1976年发表。

二、说明

它是一种安全协议,让双方在完全没有对方任何预先信息的条件下通过不安全信道建立起一个密钥,这个密钥一般作为“对称加密”的密钥而被双方在后续数据传输中使用。DH数学原理是base离散对数问题。做类似事情的还有非对称加密类算法,如:RSA。

三、应用场景

其应用非常广泛,在SSH、VPN、Https...都有应用,勘称现代密码基石。

四、DH算法描述

DH算法是相当简单、直观的,我直接把wikipedia的描述拿过来了:

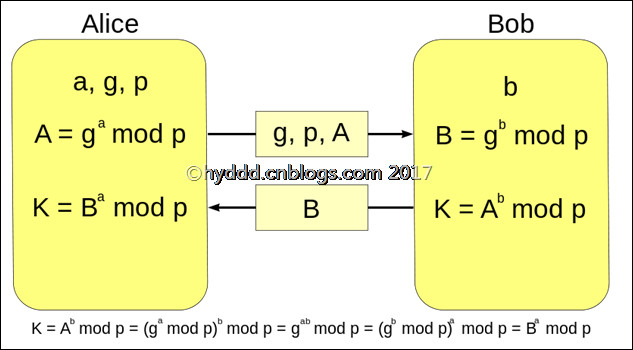

上图中,Alice和Bob通过DH算法生成秘钥K,

其中:

- g、p是2个非私密数据;

- a、b是私密数据;

- A是根据:g、p、a算出来的非私密数据;B是根据:g、p、b算出来的非私密数据;

- 把A从a传到b,根据求K公式,b得到秘钥k;a同理;

注:

- p是一个大素数。p的位数决定了攻击者破解的难度。

- g则不需要很大,并且在一般的实践中通常是2或者5。

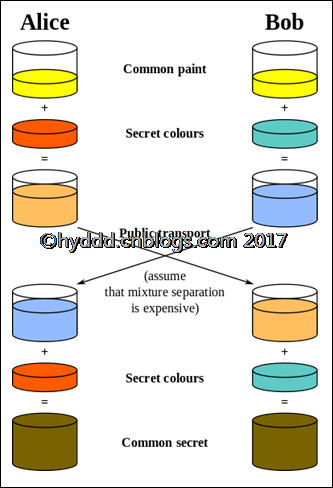

再来个直观的图说明下:

五、安全与风险

- 爆破成本:

How enormous a computation, you ask? Possibly a technical feat on a scale (relative to the state of computing at the time) not seen since the Enigma cryptanalysis during World War II. Even estimating the difficulty is tricky, due to the complexity of the algorithm involved, but our paper gives some conservative estimates. For the most common strength of Diffie-Hellman (1024 bits), it would cost a few hundred million dollars to build a machine, based on special purpose hardware, that would be able to crack one Diffie-Hellman prime every year.

美国NSA几亿美元的破译机,每年可以破一个1024bit的Diffie-Hellman素数。不过呢,一个1024bit素数的破解也是很致命的......而512bit,现在被认为是非常容易破解的。

```

- 泄密风险:私密数据a,b在生成K后将被丢弃,因此不存在a,b过长时间存在导致增加泄密风险。

- 中间人攻击:由于DH在传输p,g时并无身份验证,所以有机会被实施中间人攻击,替换双方传输时的数据。

六、参考引用

- 《迪菲-赫尔曼密钥交换》

- 《How is NSA breaking so much crypto?》

- 《Diffie Hellman key exchange (1024 bit) unreliable》

- 《Weak Diffie-Hellman and the Logjam Attack》

深入浅出Diffie–Hellman的更多相关文章

- 浅析Diffie–Hellman

一.作者 这个密钥交换方法,由惠特菲尔德·迪菲(Bailey Whitfield Diffie).马丁·赫尔曼(Martin Edward Hellman)于1976年发表. 二.说明 它是一种安全协 ...

- Diffie–Hellman key exchange

General overview[edit] Illustration of the idea behind Diffie–Hellman key exchange Diffie–Hellman ...

- Node.js 内置模块crypto加密模块(4) Diffie Hellman

Diffie-Hellman( DH ):密钥交换协议/算法 ( Diffie-Hellman Key Exchange/Agreement Algorithm ) 百科摘录: Diffie-Hell ...

- openssl之DH(Diffie–Hellman)加密

//加密机制初始化 g_HDMgr.init(); //对方的public key BIGNUM* peerPubKey = NULL; peerPubKey = BN_bin2bn((unsigne ...

- Linux就这个范儿 第12章 一个网络一个世界

Linux就这个范儿 第12章 一个网络一个世界 与Linux有缘相识还得从一项开发任务说起.十八年前,我在Nucleus OS上开发无线网桥AP,需要加入STP生成树协议(SpanningTree ...

- OPENVPN+MYSQL认证+客户端配置

安装环境:ubuntu 12.04 x64 一 服务器端 1.安装openvpn及相应包 1 2 root@jkb:~# aptitude install openvpn root@jkb:~# ap ...

- 烂泥:openvpn配置文件详解

本文由秀依林枫提供友情赞助,首发于烂泥行天下 在上一篇文章<烂泥:ubuntu 14.04搭建OpenVPN服务器>中,我们主要讲解了openvpn的搭建与使用,这篇文章我们来详细介绍下有 ...

- Microsoft Azure Point to Site VPN替代方案

Microsoft Azure提供了Point to Site VPN,但有时候这并不能满足我们的需求,例如:Point to Site VPN是SSTP VPN,只能支持Window客户端拨入,而且 ...

- How To Set Up an OpenVPN Server on Ubuntu 14.04

Prerequisites The only prerequisite is having a Ubuntu 14.04 Droplet established and running. You wi ...

随机推荐

- SNS团队第七次站立会议(2017.04.28)

一.当天站立式会议照片 本次会议主要内容:汇报工作进度,根据完成情况调整进度 二.每个人的工作 成员 今天已完成的工作 明天计划完成的工作 罗于婕 导入相关词库数据 研究如何存取语音.图片文件 龚晓 ...

- 团队作业8——第二次项目冲刺(Bata版本)--第二天

一.Daily Scrum Meeting照片 二.燃尽图 三.项目进展 学号 成员 贡献比 201421123001 廖婷婷 15% 201421123002 翁珊 17% 201421123004 ...

- 【C++】关于pow函数的用法

在C++中,pow有多个重载函数: 在dev中,pow(int,int)可以执行,但是在别的地方是不可以被编译的:会提示 :error C2668: “pow”: 对重载函数的调用不明确 可以看见,是 ...

- mysql外键设置选项

. cascade方式 在父表上update/delete记录时,同步update/delete掉子表的匹配记录 . set null方式 在父表上update/delete记录时,将子表上匹配记录的 ...

- 201521123051《Java程序设计》第七周学习总结

1. 本周学习总结 以你喜欢的方式(思维导图或其他)归纳总结集合相关内容. 使用工具:百度脑图 2. 书面作业 1.ArrayList代码分析 1.1 解释ArrayList的contains源代码 ...

- 201521123033《Java程序设计》第6周学习总结

1. 本周学习总结 1.1 面向对象学习暂告一段落,请使用思维导图,以封装.继承.多态为核心概念画一张思维导图,对面向对象思想进行一个总结. 注1:关键词与内容不求多,但概念之间的联系要清晰,内容覆盖 ...

- 201521123095《java程序设计》第4周学习总结

1. 本周学习总结 1.1 尝试使用思维导图总结有关继承的知识点. 1.2 使用常规方法总结上课内容. 对于一个系统中,对于名词大多为类或属性,对于动词大多为方法. 1.3 注释的应用 使用类的注释与 ...

- dup和dup2详解

C语言中dup和dup2函数的不同和使用 发表时间: 2012年11月15日 | 作者: 陈杰斌 | 所属分类: C语言 | 评论: 0 | 浏览: 1024 在unix高级编程中有介绍dup和dup ...

- python之进程----Queue

一.Queue是通过multiprocessing使用 from multiprocessing import Process,Queue import time import random impo ...

- Oracle函数之chr

chr()函数将ASCII码转换为字符:字符 –> ASCII码:ascii()函数将字符转换为ASCII码:ASCII码 –> 字符: 在oracle中chr()函数和ascii()是一 ...