DVWA靶场——靶场搭建

DVWA靶场搭建

一、phpstudy环境准备:

第一步:下载PHPstudy:

找到PHPstudy官网,下载windows版小皮面板,然后安装。官网下载地址:https://www.xp.cn/

第二步:安装PHPstudy并配置环境:

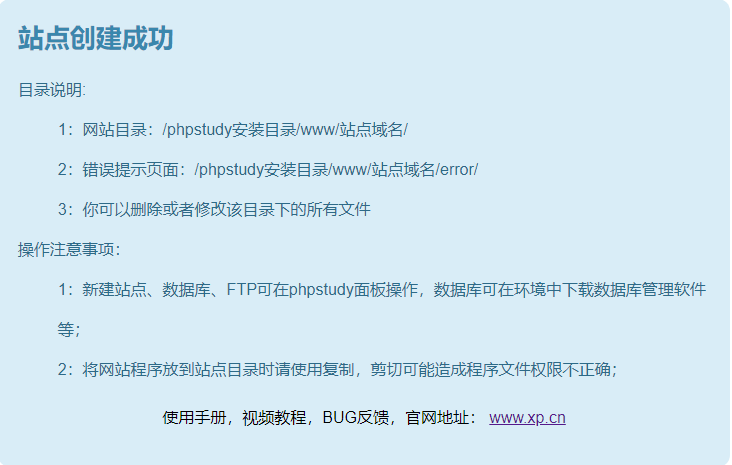

安装好小皮面板后打开Apache和MySQL,访问127.0.0.1得到如下界面就是建立成功。

二、DVWA靶场搭建:

第一步:下载DVWA靶场文件:

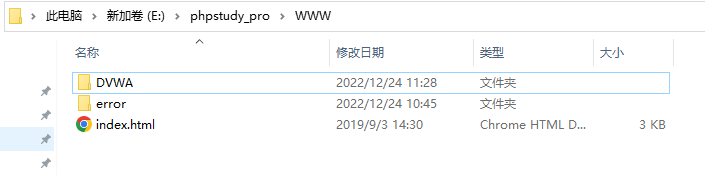

DVWA官网为http://www.dvwa.co.uk/,但是好像目前访问不了,分享磁力链接:链接:https://pan.xunlei.com/s/VNK1HPB7kBHFcfqcUZt92k4NA1提取码:mztf,下载DVWA文件后解压,放入phpstudy_pro文件中的WWW文件夹下。

第二步:修改文件:

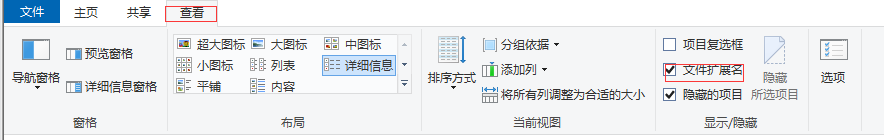

进入DVWA文件找到config文件夹,点击进入后找到config.php.inc.dist文件将其修改成config.php.inc文件(我分享的文件已经修改)注意修改的时候将“查看”中的“文件扩展名”勾选上,否则看不见后面的.dist后缀。

第三步:修改文件内容:

进入修改完名字的config.php.inc文件中,找到$_DVWA[ 'db_user' ]与$_DVWA[ 'db_password' ],将单引号内的用户名以及密码修改同小皮面板中的用户名密码一致并保存。

第四步:安装 DVWA:

访问127.0.0.1/DVWA/后,点击“Create /Reset Database”创建数据库,然后安装完成后会跳转到登录界面,即是安装完成。默认用户名为admin,密码为password。

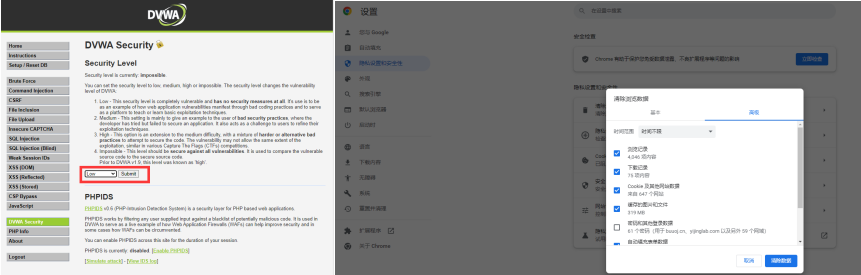

三、注意事项:

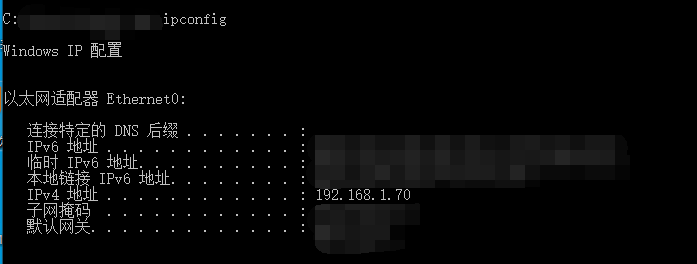

·用ipconfig查看自己的IP,用IP/DVWA来访问靶场

·在切换靶场关卡难度后,清除浏览器缓存才能更换难度成功

DVWA靶场——靶场搭建的更多相关文章

- Web安全测试学习笔记 - DVWA+PHP环境搭建

DVWA(Damn Vulnerable Web Application),是一个用PHP编写的,作为Web安全测试练习平台的合法环境(毕竟咱不能为了练习就随便找个网站去攻击...),也就是俗称的靶场 ...

- python cookie登录DVWA,phpstudy搭建DVWA参考https://www.jianshu.com/p/97d874548300

import requestsheader={"User-Agent": "Mozilla/5.0 (Windows NT 6.1; Win64; x64) AppleW ...

- WebBug靶场基础篇 — 03

基础篇 6 - 16 关... 在记录之前,先说一件事 = =! 小学生真多 = =!好心提供一个靶场,玩玩就算了,他挂黑页 ?现在好了,以后这个靶场不对外啊!你高兴了?爽了吧? 都是新手过来的,好心 ...

- WebGoat-8.2.2靶场之不安全的反序列化漏洞

前言 序列化是将变量或对象转换成字符串的过程 反序列化就是把一个对象变成可以传输的字符串,目的就是为了方便传输 而反序列化漏洞就是,假设,我们写了一个class,这个class里面存有一些变量.当这个 ...

- DVWA-全等级SQL注入(显注)

前言: 首先是DVWA环境的搭建: 1.DVWA. 2.PHPSTUDY/WampServer,这里有一个坑,因为他是一体化的,PHP版本必须在5.4以上,否则显注不能打开.或者自己搭建LAMP环境. ...

- 搭建DVWA Web渗透测试靶场

文章更新于:2020-04-13 按照惯例,需要的文件附上链接放在文首. 文件名:DVWA-1.9-2020.zip 文件大小:1.3 M 文件说明:这个是新版 v1.9 (其实是 v1.10开发版) ...

- docker安装与环境部署

使用docker搭建环境 摘要 install docker start docker install docker-compose 部署upload-labs/sqli-labs 部署dvwa 部署 ...

- DC靶机1-9合集

DC1 文章前提概述 本文介绍DC-1靶机的渗透测试流程 涉及知识点(比较基础): nmap扫描网段端口服务 msf的漏洞搜索 drupal7的命令执行利用 netcat反向shell mysql的基 ...

- 使用C#winform编写渗透测试工具--SQL注入

使用C#winform编写渗透测试工具--SQL注入 本篇文章主要介绍使用C#winform编写渗透测试工具,实现SQL注入的功能.使用python编写SQL注入脚本,基于get显错注入的方式进行数据 ...

随机推荐

- 从 Wepy 到 UniApp 变形记

作者:vivo 互联网前端团队-Wan Anwen.Hu Feng.Feng Wei.Xie Tao 进入互联网"下半场",靠"人海战术"的研发模式已经不再具备 ...

- KeeWiDB的高性能修炼之路:架构篇

数据也有冷热之分,你知道吗? 根据访问的频率的高低可将数据分为热数据和冷数据,访问频率高的则为热数据,低为冷数据.如果热.冷数据不区分,一并存储,显然不科学.将冷数据也存储在昂贵的内存中,那么你想,成 ...

- Websocket集群解决方案

最近在项目中在做一个消息推送的功能,比如客户下单之后通知给给对应的客户发送系统通知,这种消息推送需要使用到全双工的websocket推送消息. 所谓的全双工表示客户端和服务端都能向对方发送消息.不使用 ...

- Asp.Net Core6.0中MediatR的应用CQRS

1.前言 对于简单的系统而言模型与数据可以进行直接的映射,比如说三层模型就足够支撑项目的需求了.对于这种简单的系统我们过度设计说白了无异于增加成本,因为对于一般的CRUD来说我们不用特别区分查询和增删 ...

- 如何把Java代码玩出花?JVM Sandbox入门教程与原理浅谈

在日常业务代码开发中,我们经常接触到AOP,比如熟知的Spring AOP.我们用它来做业务切面,比如登录校验,日志记录,性能监控,全局过滤器等.但Spring AOP有一个局限性,并不是所有的类都托 ...

- 有趣的 Go HttpClient 超时机制

hello,大家好呀,我是既写 Java 又写 Go 的小楼,在写 Go 的过程中经常对比这两种语言的特性,踩了不少坑,也发现了不少有意思的地方,今天就来聊聊 Go 自带的 HttpClient 的超 ...

- 2022春每日一题:Day 14

题目:字符串归类 发现字符串长度总数不大,因此把每个字符串有的字母分离,存放到桶中,再枚举合并即可,时间复杂度O(len) 赛时代码: #include <cstdio> #include ...

- CAN总线数据链路层(一)

1.通信机制 发送报文. 1.首先检测Bus状态,空闲 则发送 报文且回读 2.线与机制,若有两个节点同时发报文 报文结构: 通过ID进行仲裁(规则 ...

- Excel表格复制填写

=if(A1<>"",A1,"") #A1可以为任意表格单元

- 【RocketMQ】顺序消息实现原理

全局有序 在RocketMQ中,如果使消息全局有序,可以为Topic设置一个消息队列,使用一个生产者单线程发送数据,消费者端也使用单线程进行消费,从而保证消息的全局有序,但是这种方式效率低,一般不使用 ...