实验五:FTP远程密码pojie(有敏感词)

【实验目的】

了解远程FTP密码pojie原理,了解如何有效防范类似攻击的方法和措施,掌握pojieftp帐号口令pojie技术的基本原理、常用方法及相关工具。

【知识点】

FTP口令pojie

【实验原理】

- FTP概念

FTP是TCP/IP协议组中的协议之一,是英文FileTransferProtocol的缩写。该协议是Internet文件传送的基础,它由一系列规格说明文档组成,目标是提高文件的共享性,提供非直接使用远程计算机,使存储介质对用户透明和可靠高效地传送数据。简单的说,FTP就是完成两台计算机之间的拷贝,从远程计算机拷贝文件至自己的计算机上,称之为“下载(download)”文件。若将文件从自己计算机中拷贝至远程计算机上,则称之为“上载(upload)”文件。在TCP/IP协议中,FTP标准命令TCP端口号为21,Port方式数据端口为20。文件传输协议,它是网际提供的用于访问远程机器的协议,它使用户可以在本地机与远程机之间进行有关文件的操作。FTP工作时建立两条TCP链接,分别用于传送文件和用于传送控制。FTP采用客户/服务器模式,它包含客户FTP和服务器FTP。客户FTP启动传送过程,而服务器FTP对其作出应答。 - FTP口令

像大多数的Internet服务一样,FTP使用客户机/服务器系统,你在使用一个名叫FTP的客户机程序时,就和远程主机(FTP站点)上的服务程序相连了。理论上讲,这种想法是很简单的。当你用客户机程序时,你的命令就发送出去了,服务器响应你发送的命令。例如,你录入一个命令,让服务器传送一个指定的文件,服务器就会响应你的命令,并传送这个文件;你的客户机程序接收这个文件,并把它存入你的目录中。但是,这里有一个基本的约束:如果你没有被正式授权的话,就不能进入计算机。习惯上讲,这就意味着你必须在那台计算机上登录。换句话说,你只有在有了一个用户标识和口令之后,才能在计算机上使用FTP命令。服务器根据不同的用户名和密码分配你使用命令的权限。这个权限随着用户名的不同而不同,而且在不同的目录中,用户使用的命令的权限也不同。 - pojieFTP口令

pojieFTP口令和pojie系统的其他应用层口令一样,首先就是得到对方的用户名。当然得到用户名的方法也很多,例如可以使用社会工程学来骗取用户名,或者使用Finger命令来得到用户名,甚至可以猜测对方的用户名。

【软件工具】

- 操作系统:

2台Windows7-X64 - 其他:20cn_MINIFWQ(FTP),镰刀FTP爆破

【实验拓扑】

【实验目标】

FTP服务搭建,FTP密码pojie。

【实验步骤】

步骤1:

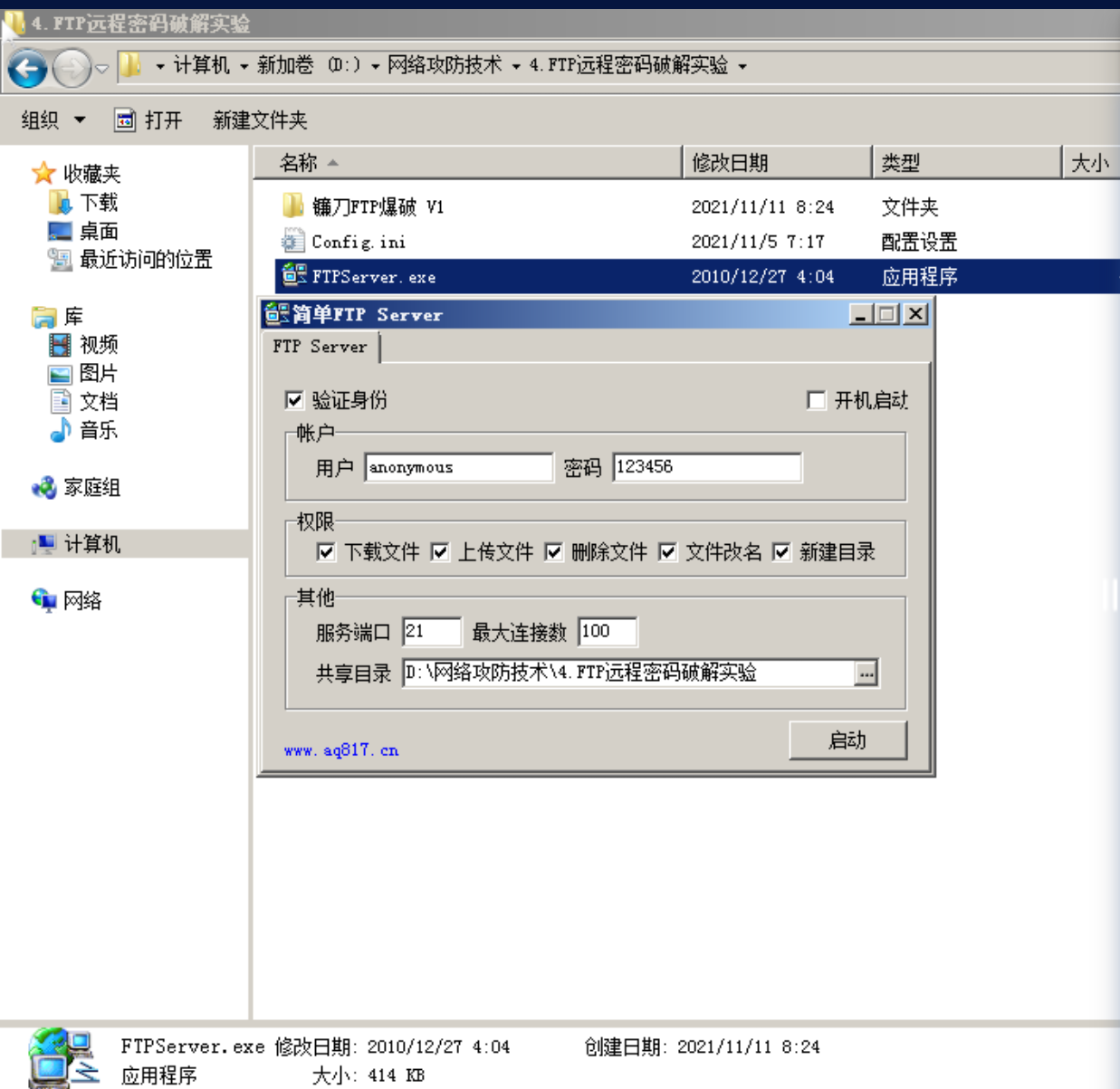

FTP服务搭建首先我们在目标机搭建FTP服务(示例IP地址为:10.143.0.77),在实验目录【D:\4.FTP远程密码pojie实验】下点击打开FTP程序。

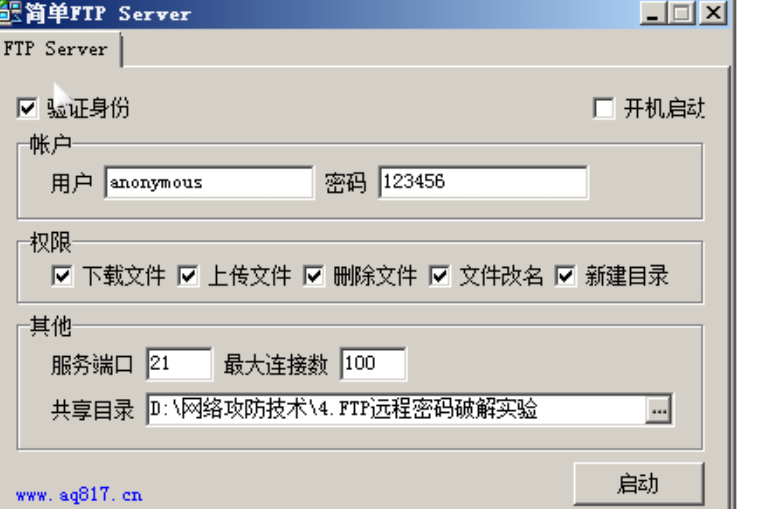

输入访问用户名和密码,这里我们密码设置为123456,选择FTP访问目录位置,然后点击【启动】按钮如下图所示:

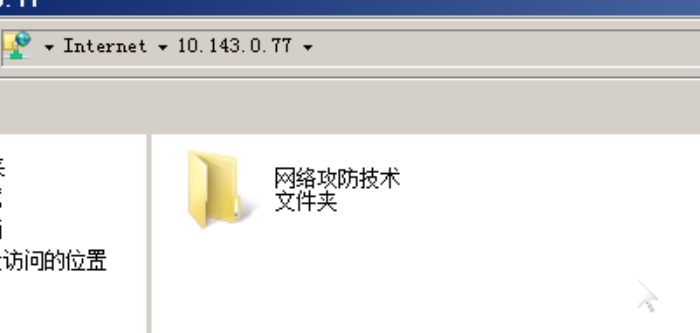

FTP环境访问,下面利用操作机(操作机IP地址为:10.143.0.103)访问一下配置的FTP服务(IP地址为:10.143.0.77),看是否已经配置成功,在访问时在账户名和密码处填写刚才配置FTP时的用户名和密码(上一步设备密码为123456),成功后如下图所示:输入用户名:anonymous,密码:123456点击【登录】。

步骤2:FTP密码pojie

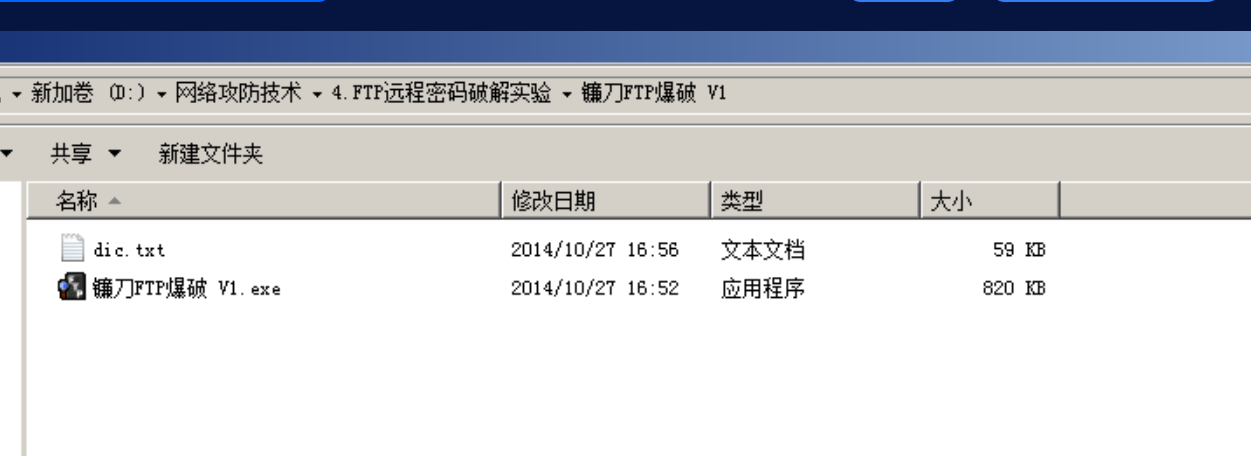

在操作机上实验目录【D:\网络攻防技术\4.FTP远程密码pojie实验\镰刀FTP爆破V1】下的【镰刀FTP爆破V1.exe】,双击运行。

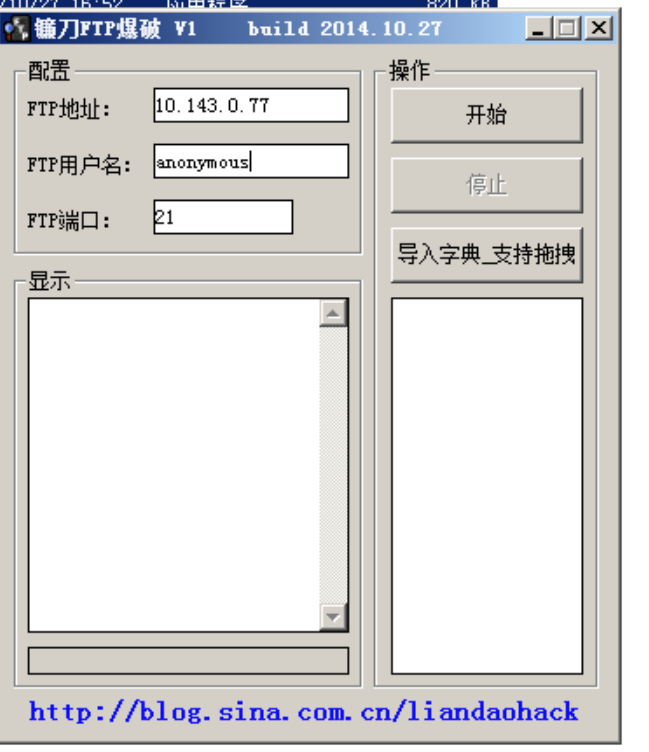

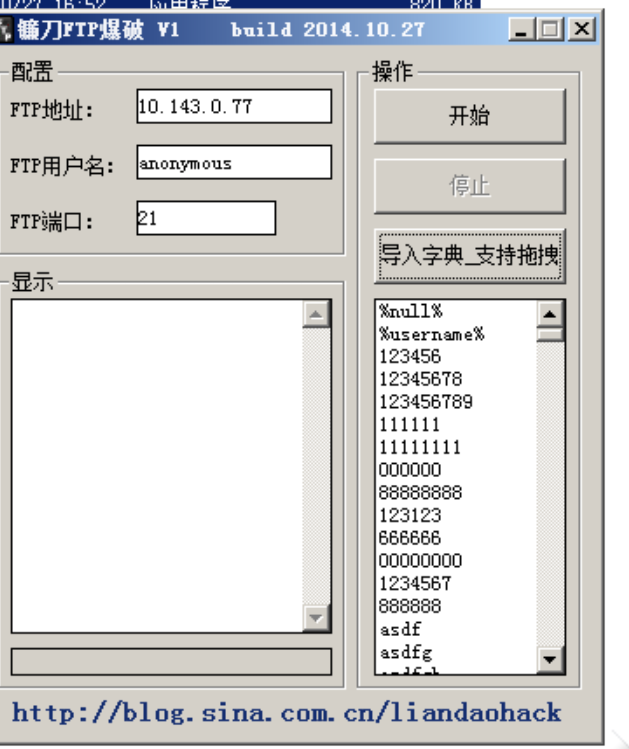

FTP地址为目标机地址(FTP地址10.143.0.77、FTP用户名为anonymous、FTP端口为21端口);点击【导入字典_支持拖拽】点击【打开】(若打开时提示是否继续运行脚本选择【是,不安装】),将字典加进pojie器中,步骤如下图所示:

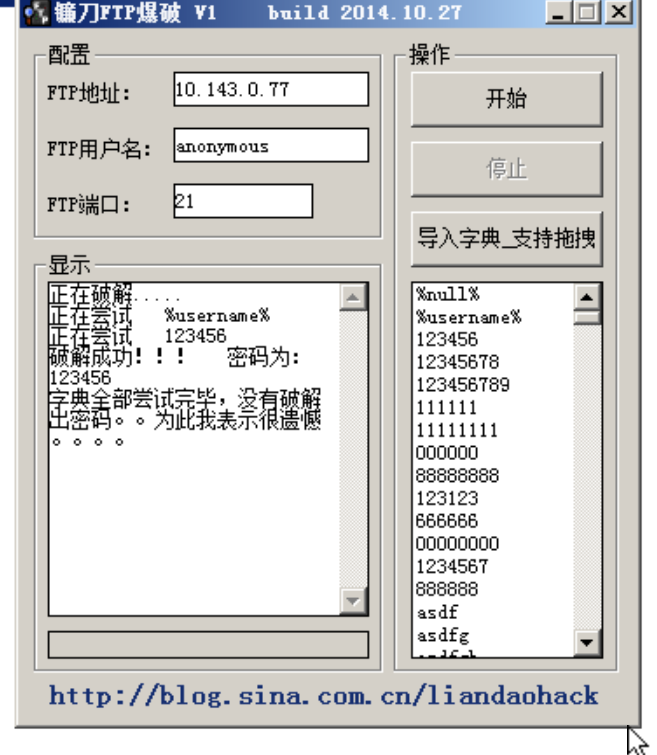

点击【开始】开始pojie,此工具可用通过密码字典pojie密码,在字典足够强大是非常重要的,如下图所示:

实验五:FTP远程密码pojie(有敏感词)的更多相关文章

- 2016年 实验五 Internet与网络工具的使用

实验五 Internet与网络工具的使用 [实验目的] 本实验目的在于掌握 Telnet.FTP.Email的工作机理,并会在 Internet 上熟练使用相关工具软件. [实验条件] ⑴.个人计算机 ...

- 实验五 Internet与网络工具的使用

实验五 Internet与网络工具的使用 [实验目的]⑴.FTP服务器的架设和客户端的使用. ⑵.使用云盘和云笔记应用 ⑶.运用QQ的远程协助功能. (4).默认安装foxmail软件,进行邮件的收发 ...

- 2014年 实验五 Internet与网络工具的使用

实验五 Internet与网络工具的使用 [实验目的] ⑴.FTP服务器的架设和客户端的使用. ⑵.使用云盘和云笔记应用 ⑶.运用QQ的远程协助功能. (4).默认安装foxmail软件,进行邮件 ...

- 20145203 实验五 Java网络编程及安全

20145203 实验五 Java网络编程及安全 实验内容 1.掌握Socket程序的编写: 2.掌握密码技术的使用: 3.设计安全传输系统. 实验要求 1.基于Java Socket实现安全传输 2 ...

- 实验五 Java网络编程

实验五 Java网络编程 实验五 Java网络编程 实验五所涉及的密码学算法及编程思路 ## Java对称加密-DES算法 (1) 获取密钥生成器 KeyGenerator kg=KeyGenerat ...

- 20145302张薇《Java程序设计》实验五报告

20145302张薇 实验五:Java网络编程及安全 实验内容 掌握Socket程序的编写: 掌握密码技术的使用: 设计安全传输系统. 实验要求 基于Java Socket实现安全传输 基于TCP实现 ...

- 20145213《Java程序设计》实验五Java网络编程及安全

20145213<Java程序设计>实验五Java网络编程及安全 实验内容 1.掌握Socket程序的编写. 2.掌握密码技术的使用. 3.设计安全传输系统. 实验预期 1.客户端与服务器 ...

- 20145206《Java程序设计》实验五Java网络编程及安全

20145206<Java程序设计>实验五 Java网络编程及安全 实验内容 1.掌握Socket程序的编写: 2.掌握密码技术的使用: 3.设计安全传输系统. 实验步骤 我和201451 ...

- 20145308刘昊阳 《Java程序设计》实验五报告

20145308刘昊阳 <Java程序设计>实验五 Java网络编程及安全 实验报告 实验名称 Java网络编程及安全 实验内容 1.掌握Socket程序的编写: 2.掌握密码技术的使用: ...

- 20145337实验五Java网络编程及安全

20145337实验五Java网络编程及安全 实验内容 掌握Socket程序的编写 掌握密码技术的使用 设计安全传输系统 实验步骤 基于Java Socket实现安全传输 基于TCP实现客户端和服务器 ...

随机推荐

- WPF 对接 Vortice 绘制 WIC 图片

本文告诉大家如何通过 Vortice 在 Direct2D 里面绘制图片,图片的来源是 WIC 加载出的图片 在上一篇博客 WPF 对接 Vortice 调用 WIC 加载图片 告诉了大家如何对接 V ...

- 关于多个 Cookie 的分隔符这件事

对于 Cookie 的处理上,我最近遇到一个问题,那就是如何分割 Cookie 的内容.有人说是使用逗号分割,有人说是使用分号分割,究竟用哪个才是对的?其实这个答案是需要分为两个过程,分别是请求和响应 ...

- nginx+uwsgi介绍

一.nginx+uwsgi介绍 pip list # 查看安装过的模块 rpm -q nginx # 查看是否安装某款服务 pip install django == 1.11.11 # 安装djan ...

- Pytorch:使用Tensorboard记录训练状态

我们知道TensorBoard是Tensorflow中的一个强大的可视化工具,它可以让我们非常方便地记录训练loss波动情况.如果我们是其它深度学习框架用户(如Pytorch),而想使用TensorB ...

- Ceph存储池管理

目录 Ceph存储池 1. Ceph的存储流程 1. 数据写入 2. 数据读取 2. 资源池的配置 2.1 资源池创建 pgp是什么 (Placement Group for Placement pu ...

- Android 12(S) MultiMedia Learning(九)MediaCodec

这一节来学习MediaCodec的工作原理,相关代码路径: http://aospxref.com/android-12.0.0_r3/xref/frameworks/av/media/libstag ...

- 任务Task系列之使用CancellationToken取消Task

本文参考书籍<CLR via C#> Task的取消采用一种形如令牌(Token)的方式.首先先构建一个CancellationTokenSource实例,然后任务中执行的方法必须能接受一 ...

- k8s ingress部署安装

ingress概念 ingress与service,deployment同样都是k8s中的一种资源 ingress用于实现域名方式访问k8s内部应用 安装ingress 1. 安装helm: wget ...

- ceph deploy部署ceph集群 ceph扩容 rbd存储

架构拓扑 节点主机 节点IP 节点角色 OS ceph-admin 10.0.0.60 admin deploy mds centos7 ceph-node1 10.0.0.61 mon osd md ...

- Java交换map的key和value值

在Java中,我们都知道直接交换Map的key和value是不被允许的,因为Map的接口设计是基于key-value对的,其中key是唯一的,并且是不可变的(在HashMap等常见的实现中,虽然key ...