用Wireshark抓包分析请求

前言

有些封装好的API把错误都屏蔽掉,直接返回某一个不明确的具体错误,让人感到困惑。

//code in SDK read-only

public static Data requestHandler(result) throws ApiException{

try{

resultEntity = JSONObject.parseObject(result);

}catch (Exception e){

throw new ApiException(SysEnums.SYS_ERR);

}

if(resultEntity == null || resultEntity .get("data") == null){

throw new ApiException(SysEnums.SYS_ERR);

}

}

public static Data someAPI(methodName,params) ApiException{

return requestHandler(getURLPATH(methodName),params);

}

//Implements

try{

result = someAPI(apiName,params);

}catch(ApiException e){

//You will get no detailed error message but only the error code SysEnums.SYS_ERR

}闲的没事抓个包看看什么原因

parseObject 如果传递的参数不是JSON字符串,那么很有可能该接口返回了一个XML/HTML

就要看看这个究竟是什么。

好处:

1. 分析是调用方的错误,还是API提供方的错误

2. 错误具体原因如果是API提供方的,可以把返回信息反馈给API提供方,并且放心地进行重试。

3. 错误具体原因如果是API调用方的,可以帮助诊断程序错误。

抓包方法

下载Wireshark并安装

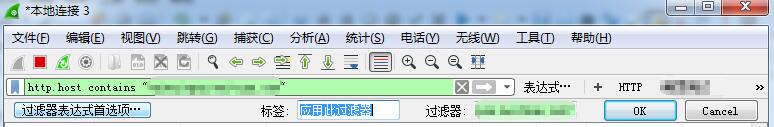

如图1-1所示:

图 1-1 使用过滤器

点击过滤器表达式右侧的 + 然后就可以将过滤器表达式保存下来。

还可以点击左侧 过滤器表达式首选项 可以添加多个过滤器。

例如可以抓目标主机为 blog.csdn.net

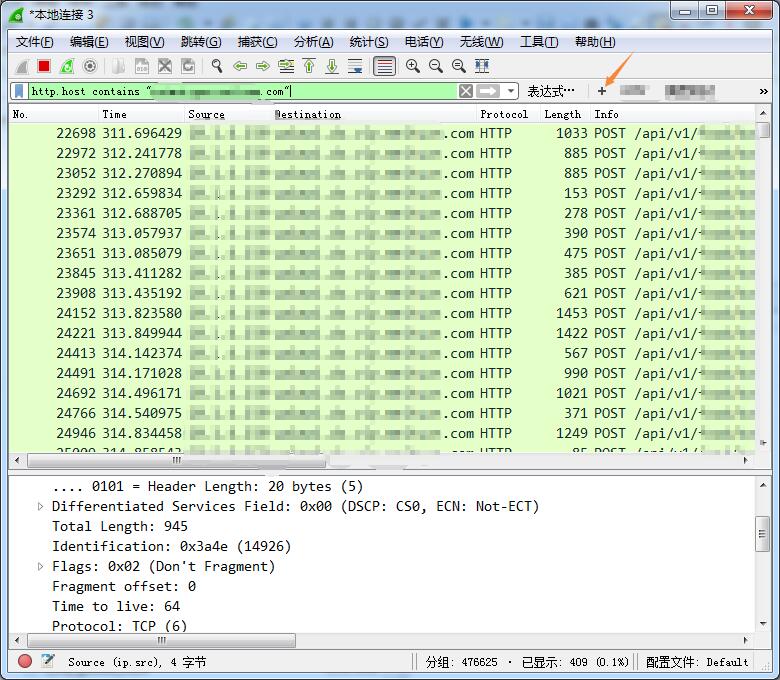

http.host contains "blog.csdn.net"抓到的包如下图1-2所示:

图 1-2 抓包分析

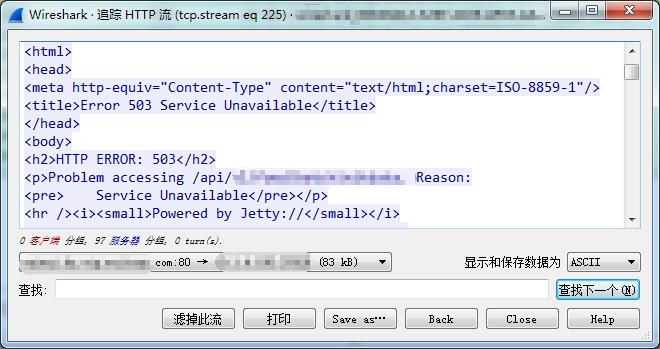

这样选择任意一个HTTP请求,追踪流->HTTP流,然后就可以看该HTTP请求下的每次TCP的请求过程。可以清楚的看到返回的数据,如图1-3所示。

图 1-3 追踪HTTP流

wireshark实用的过滤器表达式

#抓HTTP的请求

tcp.port == 80 || udp.port == 80

#抓某出站请求路径

http.host == "domain.com" and http.request.uri contains "/url/path"

#只抓请求返回

ip.src_host contains "realdomain.com" and http第一个表达式抓到的HTTP请求非常多,没什么用处

第二个表达式可以抓到本地发送的HTTP请求,并且只关注某个path

第三个表达式可以抓到某API返回的给本机的信息,并且是HTTP层的

注: “realdomain.com”是第二个表达式追踪流查到的目标主机真实的域名

以上。

用Wireshark抓包分析请求的更多相关文章

- 用Wireshark抓包分析超过70秒的请求

超过70秒的请求是通过分析IIS日志发现的: 10.159.63.104是SLB的内网IP. 通过Wireshark抓包分析请求是9:22:21收到的(tcp.stream eq 23080): 09 ...

- Wireshark抓包分析/TCP/Http/Https及代理IP的识别

前言 坦白讲,没想好怎样的开头.辗转三年过去了.一切已经变化了许多,一切似乎从没有改变. 前段时间调研了一次代理相关的知识,简单整理一下分享之.如有错误,欢迎指正. 涉及 Proxy IP应用 原理/ ...

- Wireshark抓包分析HTTPS与HTTP报文的差异

一.什么是HTTPS: HTTPS(Secure Hypertext Transfer Protocol)安全超文本传输协议 它是一个安全通信通道,它基于HTTP开发,用于在客户计算机和服务器之间交换 ...

- wireshark 抓包分析 TCPIP协议的握手

wireshark 抓包分析 TCPIP协议的握手 原网址:http://www.cnblogs.com/TankXiao/archive/2012/10/10/2711777.html 之前写过一篇 ...

- wireshark抓包分析——TCP/IP协议

本文来自网易云社区 当我们需要跟踪网络有关的信息时,经常会说"抓包".这里抓包究竟是什么?抓到的包又能分析出什么?在本文中以TCP/IP协议为例,简单介绍TCP/IP协议以及如何通 ...

- 【计算机网络】wireshark抓包分析1

学习计算机网络很久了,但总是局限于书本知识,感觉get不到重点.经师兄建议用wireshark抓包分析看看. 我自己以前并没有做过抓包分析,所以这篇博文可能会有很多错误,只是我自己的一个记录,路过的亲 ...

- TCP/IP详解卷1 - wireshark抓包分析

TCP/IP详解卷1 - 系列文 TCP/IP详解卷1 - 思维导图(1) TCP/IP详解卷1 - wireshark抓包分析 引言 在初学TCP/IP协议时,会觉得协议是一种很抽象的东西,通过wi ...

- 使用wireshark抓包分析-抓包实用技巧

目录 使用wireshark抓包分析-抓包实用技巧 前言 自定义捕获条件 输入配置 输出配置 命令行抓包 抓取多个接口 抓包分析 批量分析 合并包 结论 参考文献 使用wireshark抓包分析-抓包 ...

- TCP\IP协议实践:wireshark抓包分析之链路层与网络层

目录 TCP\IP协议实践:wireshark抓包分析之链路层与网络层 从ping开始 链路层之以太网封装 ip首部 开启ping程序,开始抓包 由一个ping的结果引出来的两个协议ARP ICMP ...

随机推荐

- 性能测试瓶颈判断(LR&Windowns)

性能测试瓶颈判断(LR&Windowns) 一.判断CPU瓶颈(Processor) 1, %processor time 如果该值持续超过95%,表明瓶颈是CPU.可以考虑增加一个处理器或换 ...

- Java StringTokenizer 类使用方法

Java StringTokenizer 属于 java.util 包,用于分隔字符串. StringTokenizer 构造方法: 1. StringTokenizer(String str) :构 ...

- Android [启动方式:standard singleTop singleTask singleInstance]

栈顶Activity是当前正在显示的. 以A.B举例 1.standard 不同的Activity都存放在同一个栈中,每次创建实例都会堆放到栈顶,逐次返回直至退出. 创建实例B 创建实例A 点击返回时 ...

- Android Studio [跑马灯]

MainActivity package com.xdw.secondapp; import android.graphics.Paint; import android.support.v7.app ...

- 第四周 Java课件内容动手动脑

1.JDK中的Math类 package ke1; public class TestMath { public static void main(String[] args) { /*------- ...

- Spring 梳理-启用MVC

启用注解启动的Spring MVC xml <mvc:annotation-dirven> <mvc:annotation-driven /> 是一种简写形式,完全可以手动配置 ...

- python基础(十七)

今日主要内容 正则表达式 logging模块 一.正则表达式 (一)什么是正则表达式 正则表达式的定义: 是对字符串操作的一种逻辑公式,就是用事先定义好的一些特定字符.及这些特定字符的组合,组成一个& ...

- JS调用activeX实现浏览本地文件夹功能 wekit内核只需要<input type="file" id="files" name="files[]" webkitdirectory/>即可,IE内核比较麻烦

研究了一天,js访问本地文件本身是不可能的,只能借助于插件.植入正题,IE仅支持ActiveX插件. function openDialog() { try { var Message = " ...

- 让你如绅士般基于描述编写 Python 命令行工具的开源项目:docopt

作者:HelloGitHub-Prodesire HelloGitHub 的<讲解开源项目>系列,项目地址:https://github.com/HelloGitHub-Team/Arti ...

- Netty中粘包和拆包的解决方案

粘包和拆包是TCP网络编程中不可避免的,无论是服务端还是客户端,当我们读取或者发送消息的时候,都需要考虑TCP底层的粘包/拆包机制. TCP粘包和拆包 TCP是个“流”协议,所谓流,就是没有界限的一串 ...