从SQL注入到内网漫游

前言

在一次渗透实战中,发现了一个注入点,最后成功的漫游了内网。

正文

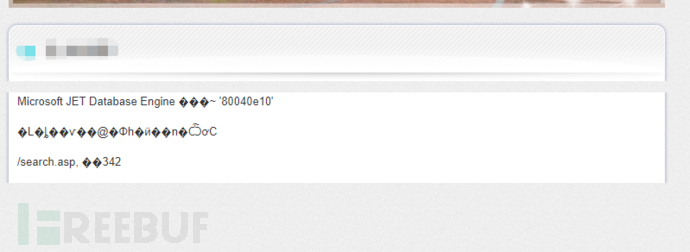

在渗透中遇到一个站点,顺手测试了一下,在搜索框随便输入了一个字符加个单引号直接报错了,差不多可以确认这里存在注入了。一般这种站安全性极差,测试了下其他地方,在一个登录框处又发现一个注入。

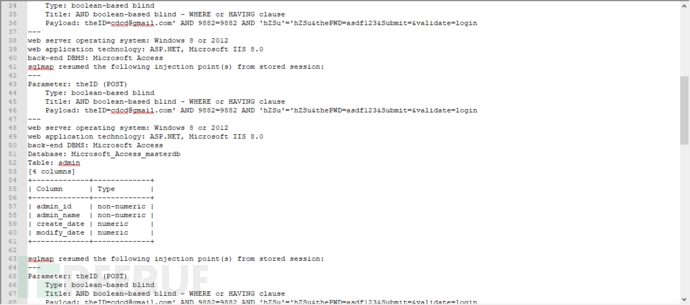

直接丢到sqlmap里面跑就行了。这里就不重新跑了,贴sqlmap的日志图出来。

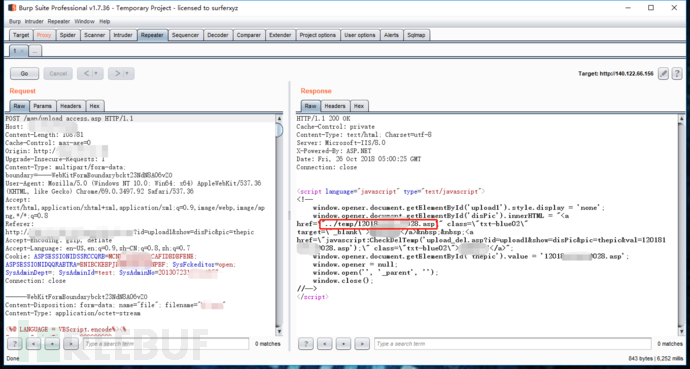

从上面的图来看,其实我们并没有跑出password列,因为这是access数据库,sqlmap是基于暴力破解的形式,我们可以看看他的列名的特点,是admin_xxx,那么我们是不是可以猜测一下password列名的形式会不会是admin_password/admin_passwd/admin_pw 或者其他。又或者不管有没有注出来password我们先用注出来的admin账户进行暴力破解。这里我两者都试了,最后通过后者进入的。好了成功进入后台,找上传点。折腾了一番终于在一个比较隐蔽的地方找到了上传点。上传,成功拿到shell。

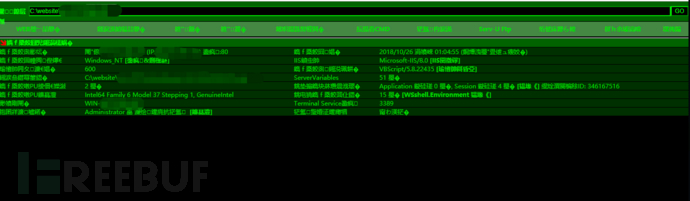

补丁打满,想提权基本是不可能了。转换思路,查找敏感信息,因为这是一个大目标,提权不是必须不一定非得陷在这里。

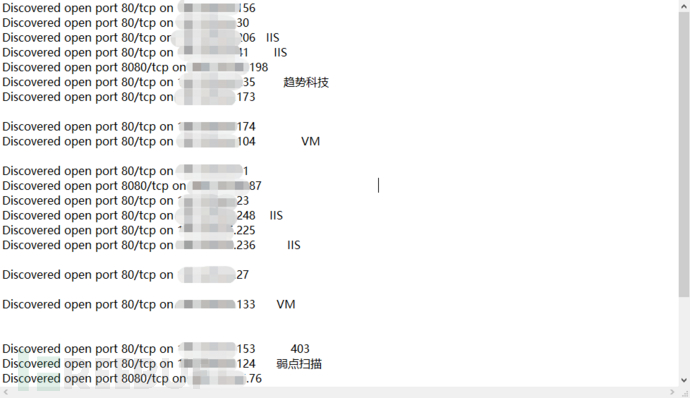

经过一番查找,翻到了数据库配置文件成功进入数据库,在这里查看到了一些管理员账号和密码,顺便说一下password列名是admin_pw,记录下来。这个站折腾的差不多了,手上的账号密码得让他充分发挥作用。这里可以用Googlehack语法去查找这个目标的其他站点例如site:xxx.com 系统也可以用扫描C段,推荐一个工具masscan,号称6分钟可以扫遍全网。确实很快,我们用它把这个站的C段全扫一遍,因为之前已经用正向代理把它的C段445全扫了一遍没啥收获,所以就直接选择扫描http服务了。使用命令masscan -p 80, 8080 ip --rate=10000即可rate参数代表的是发包速率。下面是截取的部分C段网站。

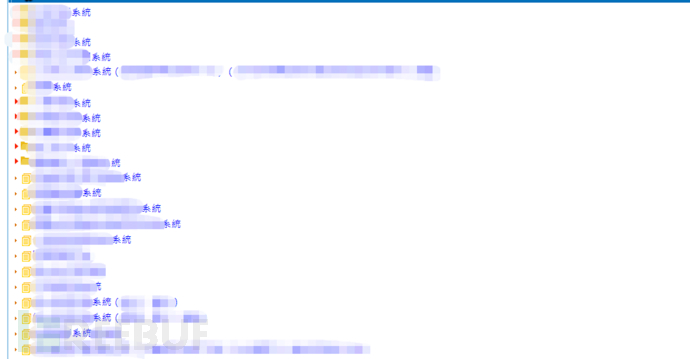

一个个的过一遍,有登录功能的话,用获取到的密码去尝试登录一下。这里一定要有耐心,不要放过一个可能存在问题的点。折腾了几个小时后,找到一个可以登录的站,而且是非常关键的那种。直接链接了内网各种系统。粗略看了下大概有六七十个吧,包括很多敏感的系统,都是可以直接链接进去的。

随便截取几个看下吧

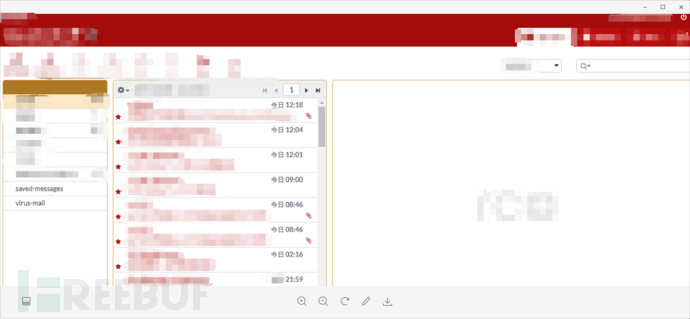

个人邮件:

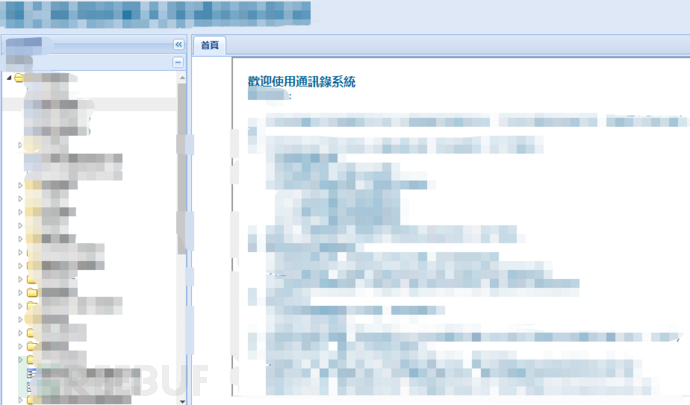

内部通讯录:

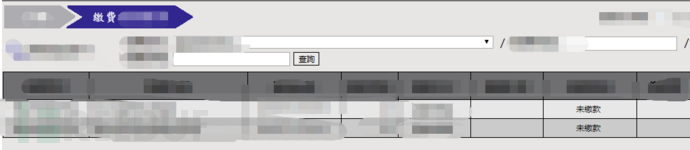

财务:

还有很多就不一一截取了。

内网系统基本都很脆弱,本人没有做深入的测试。

写在后面的话

可能大家会觉得,一路看下来顺风顺水,其实哪有那么容易,我都不知道花了多久才找到这么一个站。很多目标往往都是从一个非常小的地方慢慢的被击破,非常需要耐心和细心。

从SQL注入到内网漫游的更多相关文章

- CTF大赛模拟-CFS三层内网漫游

CTF大赛模拟-CFS三层内网漫游 环境: 三台虚拟机,三个网络. target 1:192.168.161.178 ,192.168.52.132 (linux) target 2:192.168. ...

- 【渗透实战】记一次艰难的内网漫游第四期_蹭我WIFI?看我如何利用组合拳日进蹭网者内网

/文章作者:Kali_MG1937 CSDN博客ID:ALDYS4 QQ:3496925334/ 内网漫游系列第三期:[渗透实战]记一次艰难的内网漫游第三期_我是如何利用APT攻击拿到内网最高权限的 ...

- 一个xss漏洞到内网漫游【送多年心血打造的大礼包啦!】

i春秋作家:jasonx 原文来自:一个xss漏洞到内网漫游[送多年心血打造的大礼包啦!] 前言 渗透过程中,有时候遇某些网站,明明检测到有xss漏洞,但是盲打以后,收到的cookie还是不能登录后台 ...

- 【转载】SOCKS代理:从***到内网漫游

原文:SOCKS代理:从***到内网漫游 本文原创作者:tahf,本文属FreeBuf原创奖励计划,未经许可禁止转载 之前在Freebuf上学习过很多大牛写的关于Tunnel.SOCKS代理.***等 ...

- 内网漫游之SOCKS代理大结局

0×01 引言 在实际渗透过程中,我们成功入侵了目标服务器.接着我们想在本机上通过浏览器或者其他客户端软件访问目标机器内部网络中所开放的端口,比如内网的3389端口.内网网站8080端口等等.传统的方 ...

- 通用型正方教务(通杀各版本)存在注入(不需登陆)+获得webshell+提权内网漫游

某个接口页面存在oracle盲注,可以获得当前用户数据库,dump教师用户表,分析密文加密特征(前人研究成果+基友助攻),破译加密的密码.前台管理员登陆,后台文件上传基于黑名单原理,过滤u完全,上传特 ...

- hw从外网到内网的渗透姿势分享

现在这段时间是全员 hw 时期,刚好前几天也有幸参与了某个地方的 hw 行动,作为攻击方,这里就简单总结一下最近挖洞的思路吧.因为可能怕涉及到敏感的东西,这里就有的地方不会细说了. 因为本人比较菜,所 ...

- msf生成后门实战漫游内网

前言:当我们在渗透当中首先拿到webshell权限,进一步提权渗透,获得内网的主机,假设在这里我们获取了具有双网卡的web服务器,我们的目的是通过这台web服务器,进行内网漫游,获取内网中其他主机的系 ...

- SQL注入专题

SQL注入专题--整理帖 SQL注入是从正常的WWW端口访问,而且表面看起来跟一般的Web页面访问没什么区别, 所以目前市面的防火墙都不会对SQL注入发出警报,如果管理员没查看IIS日志的习惯,可能被 ...

随机推荐

- VisualVM远程监控Java

1.服务器启动jstatd服务设置: jstatd将使用RMISecurityPolicy,并且需要指定安全策略文件. 安全策略文件必须符合安全策略语法,通过命令 jstatd -J-Djava.se ...

- redis单点、redis主从、redis哨兵sentinel,redis集群cluster配置搭建与使用

目录 redis单点.redis主从.redis哨兵 sentinel,redis集群cluster配置搭建与使用 1 .redis 安装及配置 1.1 redis 单点 1.1.2 在命令窗口操作r ...

- Definition of matrix norms

In my previous post, I introduced various definitions of matrix norms in \(\mathbb{R}^{n \times n}\) ...

- 嵌入 Office ,doc|docx|xls|xlsx|ppt|pptx|pdf|等

<iframe src="https://view.officeapps.live.com/op/embed.aspx?src=http%3A%2F%2Fcdn%2Dresource% ...

- app:利用HBuilder打包webpack项目

1.安装HBuilder 2.将你的项目在HBuilder中打开 3.控制台 打包编译 npm run build 4.新建一个app项目,将项目编译生成的dist文件夹 ,复制到app项目中 5.双 ...

- 027 storm面试小题

1.大纲 Storm工作原理是什么? 流的模式是什么?默认是什么? 对于mapreduce如何理解? Storm的特点和特性是什么? Storm组件有哪些? 2.Storm工作原理是什么? 相对于ha ...

- H5分享功能

web端分享功能 https://www.cnblogs.com/sdcs/p/8328367.html H5分享功能 公司里面做web开发经常会做H5页面,今天整理分享一下. 微信公众号平台 步骤一 ...

- avuex

今天做了的avuex终于发现了问题.作为前端小白,解决花了一上午,这是因为以前没有用过框架.还好终于憋出来了.具体如下,还望不要嘲笑自己 查找好久原来是没有仔细看文档的原因,一定要记住,这是一个技术活 ...

- scrapy初始和简单应用

什么是Scrapy Scrapy是一个为了爬取网站数据,提取结构性数据而编写的应用框架,非常出名,非常强悍.所谓的框架就是一个已经被集成了各种功能(高性能异步下载,队列,分布式,解析,持久化等)的具有 ...

- PHP常用日期加减计算方法实例

PHP常用日期加减计算方法实例 实例总结了PHP常用日期加减计算方法.分享给大家供大家参考,具体如下: PHP 标准的日期格式 date("Y-m-d H:i:s"); PHP 简 ...