[反汇编练习] 160个CrackMe之036

[反汇编练习] 160个CrackMe之036.

本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注册机的东西。

其中,文章中按照如下逻辑编排(解决如下问题):

1、使用什么环境和工具

2、程序分析

3、思路分析和破解流程

4、注册机的探索

----------------------------------

提醒各位看客: 如果文章中的逻辑看不明白,那你一定是没有亲手操刀!OD中的跳转提示很强大,只要你跟踪了,不用怎么看代码就理解了!

----------------------------------

1、工具和环境:

WinXP SP3 + 52Pojie六周年纪念版OD + PEID + 汇编金手指。

160个CrackMe的打包文件。

下载地址: http://pan.baidu.com/s/1xUWOY 密码: jbnq

注:

1、Win7系统对于模块和程序开启了随机初始地址的功能,会给分析带来很大的负担,所以不建议使用Win7进行分析。

2、以上工具都是在52PoJie论坛下的原版程序,NOD32不报毒,个人承诺绝对不会进行任何和木马病毒相关内容。

2、程序分析:

想要破解一个程序,必须先了解这个程序。所以,在破解过程中,对最初程序的分析很重要,他可以帮助我们理解作者的目的和意图,特别是对于注册码的处理细节,从而方便我们反向跟踪和推导。

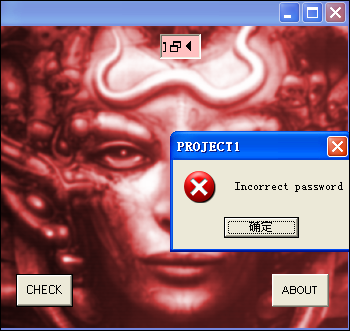

和上一节一样,打开CHM,选择第35个cupofcoffe.2.exe,保存下来。运行程序,程序界面如下:

PEID: Microsoft Visual Basic 5.0 / 6.0

3、思路分析和破解流程

上一个直接使用字符串查找,但是又因为他有信息框弹出,所以暂停,Ctrl+K,查看堆栈也可以的。

具体步骤省略了!这个程序的作者....

美中不足的是不知这个程序怎么造成的,VB反编译工具和SmartCheck无法跟踪,幸亏我们的OD有驱动,一般的反调试完全可以无视!哈哈哈!

(PS: pro 9.2 版本以上的都已经可以了,具体代码附最后)

0052167E . FF15 D4405200 call dword ptr ds:[<&MSVBVM50.__vbaHresu>; msvbvm50.__vbaHresultCheckObj

00521684 > 8B4D E8 mov ecx,dword ptr ss:[ebp-0x18]

00521687 . 51 push ecx

00521688 . 68 60054500 push 00450560 ; UNICODE ".........."

0052168D . FF15 F8405200 call dword ptr ds:[<&MSVBVM50.__vbaStrCm>; msvbvm50.__vbaStrCmp

00521693 . 8BF0 mov esi,eax

00521695 . 8D4D E8 lea ecx,dword ptr ss:[ebp-0x18]

00521698 . F7DE neg esi

0052169A . 1BF6 sbb esi,esi

0052169C . F7DE neg esi

0052169E . F7DE neg esi

005216A0 . FF15 4C415200 call dword ptr ds:[<&MSVBVM50.__vbaFreeS>; msvbvm50.__vbaFreeStr

005216A6 . 8D4D E4 lea ecx,dword ptr ss:[ebp-0x1C]

005216A9 . FF15 50415200 call dword ptr ds:[<&MSVBVM50.__vbaFreeO>; msvbvm50.__vbaFreeObj

005216AF . 66:3BF7 cmp si,di

005216B2 . 74 6E je short 00521722

005216B4 . B9 04000280 mov ecx,0x80020004

005216B9 . B8 0A000000 mov eax,0xA

005216BE . 894D AC mov dword ptr ss:[ebp-0x54],ecx

005216C1 . 894D BC mov dword ptr ss:[ebp-0x44],ecx

005216C4 . 894D CC mov dword ptr ss:[ebp-0x34],ecx

005216C7 . 8D55 94 lea edx,dword ptr ss:[ebp-0x6C]

005216CA . 8D4D D4 lea ecx,dword ptr ss:[ebp-0x2C]

005216CD . 8945 A4 mov dword ptr ss:[ebp-0x5C],eax

005216D0 . 8945 B4 mov dword ptr ss:[ebp-0x4C],eax

005216D3 . 8945 C4 mov dword ptr ss:[ebp-0x3C],eax

005216D6 . C745 9C 7C054>mov dword ptr ss:[ebp-0x64],0045057C ; UNICODE "Incorrect password"

005216DD . C745 94 08000>mov dword ptr ss:[ebp-0x6C],0x8

005216E4 . FF15 38415200 call dword ptr ds:[<&MSVBVM50.__vbaVarDu>; msvbvm50.__vbaVarDup

005216EA . 8D55 A4 lea edx,dword ptr ss:[ebp-0x5C]

005216ED . 8D45 B4 lea eax,dword ptr ss:[ebp-0x4C]

005216F0 . 52 push edx

005216F1 . 8D4D C4 lea ecx,dword ptr ss:[ebp-0x3C]

005216F4 . 50 push eax

005216F5 . 51 push ecx

005216F6 . 8D55 D4 lea edx,dword ptr ss:[ebp-0x2C]

005216F9 . 6A 10 push 0x10

005216FB . 52 push edx

005216FC . FF15 E0405200 call dword ptr ds:[<&MSVBVM50.#595>] ; msvbvm50.rtcMsgBox

这个除了界面,完全和第一个没什么区别,爆破什么的就算了,直接10个点结束!

4、注册机的探索

和上一个一样,10个点。

附 VB 反编译代码:

Pro 9.2版本:

Private Sub cmdOK_Click() '5215F0

loc_00521622: var_8 = &H401000

loc_00521630: call Me.AddRef 'Ignore this(edi, Me, esi)

loc_0052164E: call Form1.txtPassword 'Ignore this(Me)

loc_005216B2: If (CheckObj(Form1.txtPassword, 4523340, 160) = "..........") = 0 Then GoTo loc_00521722

loc_005216BE: var_54 = 80020004h

loc_005216C1: var_44 = 80020004h

loc_005216C4: var_34 = 80020004h

loc_005216CD: var_5C = 10

loc_005216D0: var_4C = 10

loc_005216D3: var_3C = 10

loc_005216D6: var_64 = "Incorrect password"

loc_005216DD: var_6C = 8

loc_005216FC: MsgBox "Incorrect password", 16

loc_00521714: call undef 'Ignore this '__vbaFreeVarList(var_5C)

loc_0052171D: GoTo loc_005217A9

loc_00521759: var_6C = 2

loc_00521771: var_64 = 1

loc_0052178B: Form2.Show %x1, %x2

loc_005217B1: GoTo loc_005217E1

loc_005217D7: call undef 'Ignore this '__vbaFreeVarList(var_5C)

loc_005217E0: Exit Sub

loc_005217E1: Exit Sub

loc_005217E8: call Me.Release 'Ignore this

End Sub

BY 笨笨D幸福

[反汇编练习] 160个CrackMe之036的更多相关文章

- [反汇编练习] 160个CrackMe之027

[反汇编练习] 160个CrackMe之027. 本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注 ...

- [反汇编练习] 160个CrackMe之026

[反汇编练习] 160个CrackMe之026. 本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注 ...

- [反汇编练习] 160个CrackMe之025

[反汇编练习] 160个CrackMe之025. 本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注 ...

- [反汇编练习] 160个CrackMe之024

[反汇编练习] 160个CrackMe之024. 本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注 ...

- [反汇编练习] 160个CrackMe之022

[反汇编练习] 160个CrackMe之022. 本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注 ...

- [反汇编练习] 160个CrackMe之021

[反汇编练习] 160个CrackMe之021. 本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注 ...

- [反汇编练习] 160个CrackMe之020

[反汇编练习] 160个CrackMe之020. 本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注 ...

- [反汇编练习] 160个CrackMe之019

[反汇编练习] 160个CrackMe之018. 本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注 ...

- [反汇编练习] 160个CrackMe之018

[反汇编练习] 160个CrackMe之018. 本系列文章的目的是从一个没有任何经验的新手的角度(其实就是我自己),一步步尝试将160个CrackMe全部破解,如果可以,通过任何方式写出一个类似于注 ...

随机推荐

- php 图表的操作

<?php $dir=dirname(__FILE__);//查找当前脚本所在路径 require $dir."/db.php";//引入mysql操作类文件 require ...

- [python 测试框架学习篇] 分享 uiautomator测试框架

uiautomator测试框架 :https://testerhome.com/topics/4194

- Convolutional Networks for Image Semantic Segmentation

本系列文章由 @yhl_leo 出品,转载请注明出处. 文章链接: http://blog.csdn.net/yhl_leo/article/details/52857657 把前段时间自己整理的一个 ...

- 2016湖南省赛----G - Parenthesis (括号匹配)

2016湖南省赛----G - Parenthesis (括号匹配) Bobo has a balanced parenthesis sequence P=p 1 p 2…p n of lengt ...

- oracle报错处理

oracle安装过程报错 报错一:Error in invoking target 'install' of makefile '/u01/app/oracle/product/11.2.0/dbho ...

- cronolog切割apache和tomcat日志

cronolog切割apache和tomcat日志 http://cronolog.org tar zxvf cronolog-1.6.2.tar.gzcd cronolog-1.6.2./confi ...

- Android监听键盘右下角确定键

代码改变世界 Android监听键盘右下角确定键 kotlin写法 <EditText android:id="@+id/seachFriend" android:layou ...

- animation总结

1. animation结束后停在最后一帧 animation-fill-mode : forwards | both; /* 或者 */ animation: anim1 1s linear for ...

- 百度网络监控实战:NetRadar横空出世(下)

原文:https://mp.weixin.qq.com/s/CvCs-6rX8Lb5vSTSjYQaBg 转自订阅号「AIOps智能运维」,已授权运维帮转发 作者简介:运小贝,百度高级研发工程师 负责 ...

- La 4670 AC自动机(模版)

#include<iostream> #include<cstring> #include<queue> #include<cstdio> #inclu ...