WP | BUGKU 论剑

题目:bugku Misc论剑

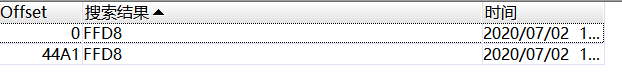

第一步:在winhex里分析

发现文件头有两个

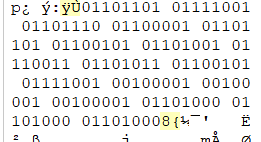

两个jpg文件中间还有一段二进制码

在kali里分离出两个一样jpg图片,但是没有什么发现

二进制码解出来也没有flag

然后就没有了思路。。。

找到网上的wp做了一遍,收获很多

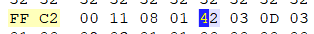

- 修改jpg的宽高:FF C2 XX XX XX (四个数字作为高度)(四个数字作为宽度)

不过不是所有的jpg图片都可以这样修改,具体是怎么样还不清楚。

修改之后发现图片下方出现了被遮挡一部分的flag

2. 7z文件的文件头:37 7A BC AF

这个图片中隐藏的不是常见的zip压缩包,是7z压缩包

位置就在二进制码的旁边

标蓝的位置是7z的一个标志,但是这里文件头损坏了,所以binwalk没有分析出来

正常的7z头:

把文件头修复以后,保存为.7z,解压可以发现另一张图片

这里又需要密码,尝试了一下之前解出来的字符串,发现刚好可以打开

发现是一张几乎一样的图片

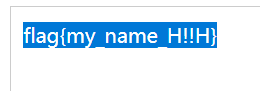

重复了一下修改宽高的操作,解出来另一部分flag

flag{666C61677B6D795F6E616D655F482121487D}

但是把这一段交上去依然不对。检查了一遍没有打错之后,考虑到图片上还有Not,可能这个还不是最终的flag

3. base16

括号里的字符串很像base64,但是用base64解码会出现乱码

再次查看wp,发现是base16加密

所以找了一下怎么区分base64,base32,base16

参考:https://blog.csdn.net/mastergu2/article/details/106486289

快速判断方法:大写小写都有是base64,只有大写是base32,只有大写且最大只到F是base16

然后用在线解密解出最后的flag

WP | BUGKU 论剑的更多相关文章

- bugku论剑场web解题记录

前言 国庆这几天感觉没什么好玩的地方,家又离的太远,弱鸡的我便决定刷刷题涨涨知识,于是就有了这篇文章.. 正文 写的不对的地方欢迎指正 web26 打开直接就是代码,这应该就是一道代码审计的题了 这里 ...

- BUGKUctf-web-writeup

---恢复内容开始--- 找到了个ctf平台.里面的web挺多的.终于将web题目写的差不多了. Web 签到题 加群就可以了 Web2 直接F12就看到了 文件上传测试 Burp抓包 文件名改成 1 ...

- bugku 密码学一些题的wp

---恢复内容开始--- 1.滴答滴 摩斯密码,http://tool.bugku.com/mosi/ 2.聪明的小羊 从提示猜是栅栏密码,http://tool.bugku.com/jiemi/ 3 ...

- bugku crypto wp上半部分汇总

1.滴答~滴 摩斯码,在线解开. 2. 栅栏密码,在线解就出flag了. 3. Ook解密,由.?!Ook组成密文,在线网站解密 4.这不是摩斯密码 有点像jsfuck,发现又不是,因为不会出现大于号 ...

- 2019西湖论剑web wp

发在正文前 这应该是自己在安全圈摸爬滚打两年多以来第一次正规的ctf比赛.没解出flag,没截图,只提供了一些思路. 遥想往昔,初入大学,带着对PT的向往,一个人穿行在幽暗的图书馆,翻阅啃读一本本安全 ...

- bugku安卓First_Mobile wp

1 打开题目,下载apk 2 将下载好的apk拖进android killer中,提示文件名过长,随便更改一下文件名即可 3 查看入口文件源码(点击android killer工具栏咖啡杯图标) 4 ...

- 安恒西湖论剑线下上午CTF部分题目WP

简单的做了两个题,一道逆向,一道misc,其他题目,因为博主上课,时间不太够,复现时间也只有一天,后面的会慢慢补上 先说RE1,一道很简单的win32逆向,跟踪主函数,R或者TAB按几下, 根据esp ...

- bugku - pwn wp

一. PWN1 题目:nc 114.116.54.89 10001 1. 直接kali里面跑nc 2.ls看看有啥 3.明显有一个flag cat查看一下 搞定 二 . PWN2 题目:给了nc 1 ...

- bugku Crypto 下半部分wp

1. 百度托马斯这个人居然还发明了一种轮转的加密法,发现原理是,他将很多行乱序的26个字母,插到一根柱子上,参考糖葫芦的样子,可以旋转每一行,设置自己要发送的明文后,向对方发送乱码的一列,对方只要将这 ...

随机推荐

- 如何用FL Studio做电音

电音制作,自然少不了适合做电音的软件,市面上可以进行电音制作的软件不少,可是如果在这些软件中只能选择一款的话,想必多数人会把票投给FL Studio,毕竟高效率是永远不变的真理,今天就让我们来看看如何 ...

- 从维基百科等网站复制数据和公式到MathType里编辑

在我们写论文的时候,经常会需要用一些实际案例以及数据,而这些数据和案例有很大一部分可以直接在网络上找到.但是有时候也会发现我们想要的内容和公式,从网页上复制粘贴后太模糊,不适合打印和投影.就需要我们将 ...

- Java8常用的内置函数式接口(一)Predicate、Consumer、Supplier、Function

Java8常用的内置函数式接口(一) 简介 JDK 1.8 API中包含了很多内置的函数式接口.有些是在以前版本的Java中大家耳熟能详的,例如Comparator接口,或者Runnable接口.对这 ...

- Jsoup获取网页内容(并且解决中文乱码问题)

1. 根据连接地址获取网页内容,解决中文乱码页面内容,请求失败后尝试3次 private static Document getPageContent(String urlStr) { for (in ...

- Elasticsearch 理解mapping中的store属性

默认情况下,对字段值进行索引以使其可搜索,但不存储它们 (store). 这意味着可以查询该字段,但是无法检索原始字段值.在这里我们必须理解的一点是: 如果一个字段的mapping中含有store属性 ...

- MongoDB集群分片部署

MongoDB中使用分片集群结构分布: 三个主要组件: Shard: 用于存储实际的数据块,实际生产环境中一个shard server角色可由几台机器组个一个replica set承担,防止主机单点故 ...

- kafka对接Rancher日志

kafka对接Rancher日志 目录 kafka对接Rancher日志 概述 环境准备 正常对接kafka集群 1.helm添加bitnami库 2.下载 kafka 对应的chart压缩文件 3. ...

- Codeforces Round #674 (Div. 3)

A 除一下就完了. 时间复杂度 \(O\left(t\right)\). B 分在对称线上的矩阵和不在对称线上的矩阵讨论. 时间复杂度 \(O\left(tn^2\right)\). C 肯定是先增加 ...

- mfc 双缓存

CRect rect; //获取显示区域大小(该值为据对坐标,使用时需转换) GetWindowRect(rect); rect.SetRect(0, 0, rect.Width(), rect.He ...

- Python的偏函数

import functools def showag(*args,**kwargs): print(args) print(kwargs) p1 = functools.partial(showag ...