Linux基线合规检查中各文件的作用及配置脚本

1./etc/motd

操作:echo " Authorized users only. All activity may be monitored and reported " > /etc/motd

效果:telnet和ssh登录后的输出信息

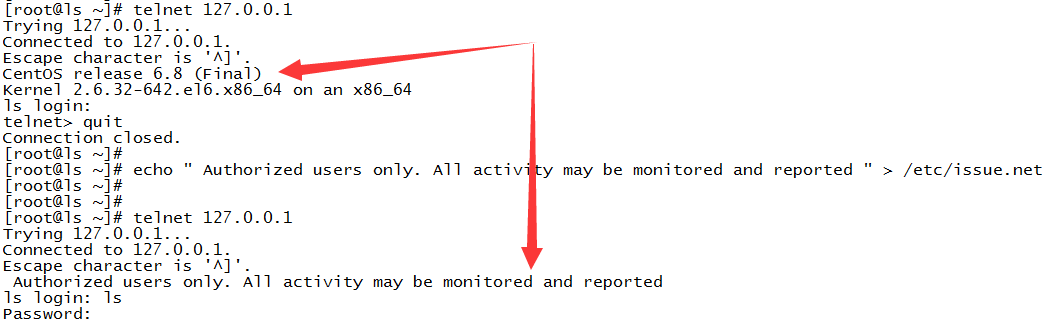

2. /etc/issue和/etc/issue.net

操作:echo " Authorized users only. All activity may be monitored and reported " > /etc/issue.net

效果:telnet主机未登录时输出的信息

3./etc/syslog.conf--远程日志服务配置文件

4./etc/sysctl.conf--操作系统配置文件

5./etc/vsftpd/vsftpd.conf--vsftpd配置文件

6./etc/ssh/sshd_config--ssh配置文件

7./etc/hosts.allow和/etc/hosts.deny--服务连接白名单/黑名单文件

8./etc/pam.d/system-auth--系统登录验证配置文件

9./etc/init/control-alt-delete.conf--ctrl+alt+del快捷键启用/禁用

10./etc/profile--环境变量配置文件,通常用于配置UMASK和TMOUT

11./etc/login.defs--口令(长度及有效时长等)配置文件

12.基线合规配置脚本(IP注意修改)

MDFDATE=`date +"%Y%m%d"` #add telnet and ssh banner

cp -p /etc/motd /etc/motd.bak${MDFDATE}

cp -p /etc/issue /etc/issue.bak${MDFDATE}

cp -p /etc/issue.net /etc/issue.net.bak${MDFDATE}

echo " Authorized users only. All activity may be monitored and reported " > /etc/motd

echo " Authorized users only. All activity may be monitored and reported " > /etc/issue

echo " Authorized users only. All activity may be monitored and reported " > /etc/issue.net

#/etc/init.d/xinetd restart #set ftp default right

cp -p /etc/vsftpd/vsftpd.conf /etc/vsftpd/vsftpd.conf.bak${MDFDATE}

sed -i 's/#ls_recurse_enable=/ls_recurse_enable=/g' /etc/vsftpd/vsftpd.conf

echo "anon_umask=022" >> /etc/vsftpd/vsftpd.conf

#vsftpd

sed -i '/^anonymous_enable=YES/d' /etc/vsftpd/vsftpd.conf

echo 'anonymous_enable=NO' >> /etc/vsftpd/vsftpd.conf

sed -i '/^chroot_local_user=/d' /etc/vsftpd/vsftpd.conf

echo 'chroot_local_user=YES' >> /etc/vsftpd/vsftpd.conf

sed -i '/^userlist_enable=/d' /etc/vsftpd/vsftpd.conf

echo 'userlist_enable=YES' >> /etc/vsftpd/vsftpd.conf

echo 'userlist_deny=NO' >> /etc/vsftpd/vsftpd.conf

echo 'userlist_file=/etc/vsftpd/ftpuser_deny' >> /etc/vsftpd/vsftpd.conf

cat> /etc/vsftpd/ftpuser_deny << EOF

root

daemon

bin

sys

adm

lp

uucp

nuucp

listen

nobody

noaccess

nobody4

EOF #close not need service

chkconfig cups off #forbidden icmp redirect

cp -p /etc/sysctl.conf /etc/sysctl.conf.bak${MDFDATE}

echo "net.ipv4.conf.all.accept_redirects=0" >> /etc/sysctl.conf

#sysctl -p #add remote log server

cp /etc/syslog.conf /etc/syslog.conf.bak${MDFDATE}

sed -i '/remote-host:514/a\*.info @192.168.220.128' /etc/syslog.conf

echo 'auht.info /var/log/authlog' >> /etc/syslog.conf

echo 'authpriv.* /var/log/authlog' >> /etc/syslog.conf

echo '*.err;auth.info /var/adm/messages' >> /etc/syslog.conf

touch /var/log/authlog

for f in `cat /etc/rsyslog.conf|grep -v "@"|grep -v "^#" |grep -v "^\$"|grep "/var" |grep -v "\-\/"|awk "{print$2}"`

do

chmod $f

done #forbid root romote login

cp -p /etc/ssh/sshd_config /etc/ssh/sshd_config.bak${MDFDATE}

sed -i 's/^PermitRootLogin yes/#PermitRootLogin yes/g' /etc/ssh/sshd_config

sed -i '/PermitRootLogin yes/a\PermitRootLogin no' /etc/ssh/sshd_config

#/etc/init.d/sshd restart

sed -i 's/^pts/#pts/g' /etc/securetty

#ssh banner

touch /etc/sshbanner

chown bin:bin /etc/sshbanner

chmod /etc/sshbanner

echo " Authorized users only. All activity may be monitored and reported " > /etc/sshbanner

echo "Banner /etc/sshbanner" >> /etc/ssh/sshd_config

service sshd restart #limit ip to login

echo 'sshd:all:deny' >> /etc/hosts.deny

echo 'sshd:192.168.220.129:allow' >> /etc/hosts.allow

echo 'sshd:192.168.220.:allow' >> /etc/hosts.allow #add password limit

#password remember

#add auth clock

cp -p /etc/pam.d/system-auth /etc/pam.d/system-auth.bak${MDFDATE}

echo "" >> /etc/pam.d/system-auth

echo "password requisite pam_cracklib.so dcredit=-1 lcredit=-1 ocredit=-1 minclass=2 minlen=8" >> /etc/pam.d/system-auth

echo "password sufficient pam_unix.so remember=5 md5 shadow nullok try_first_pass use_authtok" >> /etc/pam.d/system-auth

echo "auth required pam_tally2.so deny=6 onerr=fail no_magic_root unlock_time=120" >> /etc/pam.d/system-auth #forbid ctrl+alt+del

cp -p /etc/inittab /etc/inittab.bak${MDFDATE}

sed -i '/ctrlaltdel/d' /etc/inittab

cp /etc/init/control-alt-delete.conf /etc/init/control-alt-delete.conf.bak${MDFDATE}

sed -i 's/^start/#start/g' /etc/init/control-alt-delete.conf

sed -i 's/^exec/#exec/g' /etc/init/control-alt-delete.conf #umask

cp -p /etc/profile /etc/profile.bak${MDFDATE}

sed -i 's/umask 022/umask 027/g' /etc/profile

echo 'umask 027' >> /etc/profile

sed -i '/^TMOUT.*/d' /etc/profile

echo "export TMOUT=540" >>/etc/profile

cp -p /etc/csh.cshrc /etc/csh.cshrc.bak${MDFDATE}

echo 'set autologout = 540' >> /etc/csh.cshrc #password file

chmod u+rw /etc/shadow

cp /etc/shadow /etc/shadow.bak${MDFDATE}

sed -i 's/^lp:/lp:!!/g' /etc/shadow

sed -i 's/^nobody:/nobody:!!/g' /etc/shadow

sed -i 's/^uucp:/uucp:!!/g' /etc/shadow

sed -i 's/^games:/games:!!/g' /etc/shadow

sed -i 's/^rpm:/rpm:!!/g' /etc/shadow

sed -i 's/^smmsp:/smmsp:!!/g' /etc/shadow

sed -i 's/^nfsnobody:/nfsnobody:!!/g' /etc/shadow

chmod /etc/passwd

chmod /etc/shadow

chmod /etc/group cp /etc/login.defs /etc/login.defs.bak${MDFDATE}

sed -i 's/PASS_MIN_LEN.*5*/PASS_MIN_LEN 8/g' /etc/login.defs

sed -i 's/PASS_MAX_DAYS.*99999/PASS_MAX_DAYS 90/g' /etc/login.defs #application user

#useradd -U forchk

Linux基线合规检查中各文件的作用及配置脚本的更多相关文章

- 阿里云安骑士-Centos7系统基线合规检测-修复记录

执行命令 sysctl -w net.ipv4.conf.all.send_redirects=0sysctl -w net.ipv4.conf.default.send_redirects=0sys ...

- vue项目中一些文件的作用

原文 简书原文:https://www.jianshu.com/p/38749e5bec3c 大纲 1.vue项目结构 2.主要的配置文件 2.1.package.json 2.2.dev-serve ...

- angular项目中各个文件的作用

原文地址 https://www.jianshu.com/p/176ea79a7101 大纲 1.对angular项目中的一些文件的概述 2.对其中一些文件的详细描述 2.1.package.json ...

- Eclipse 中 Java 项目中 .settings 文件夹作用

今天工作时,因对 .settings 文件夹误操作,耗时 6 个多小时,才了解到原因就出在 .settings 文件夹.经查阅资料,对 .settings 做如下整理: 就如setting这个名字,就 ...

- linux下/var/run目录下.pid文件的作用

1.pid文件的内容用cat命令查看,可以看到内容只有一行,记录了该进程的ID 2.pid文件的作用防止启动多个进程副本 3.pid文件的原理进程运行后会给.pid文件加一个文件锁,只有获得该锁的进程 ...

- VC++6.0中各种文件的作用

VC++ 6.0是一款很经典的C/C++开发工具,虽然是1998年的东西了,但是现在使用依然很广!在用它开发的时候,会发现在建立的工程的文件夹里面,有很多文件,各种后缀名.在这里呢,我主要说一下各个文 ...

- 网安等保-Linux服务器之最新Ubuntu-22.04-LTS系统内核优化与安全加固配置脚本使用分享

关注「WeiyiGeek」公众号 设为「特别关注」每天带你玩转网络安全运维.应用开发.物联网IOT学习! 希望各位看友[关注.点赞.评论.收藏.投币],助力每一个梦想. 本章目录 目录 0x00 前言 ...

- Linux中各个文件的作用

1.bin: 存放的是执行的常用指令 2.boot: 启动系统的核心文件 3.dev: Linux将设备映射成文件,而dev中放的就是这些设备文件 4.etc: 各种配置文件 5.home: 用户的主 ...

- Linux系统在启动过程中内核文件丢失的解决方法

在/boot目录下有两个重要的文件,分别是: vmlinuz-3.10.0-123.el7.x86_64 内核文件 initamfs-3.10.0-123.el7.x86_64.img ...

随机推荐

- vi/vim 基本使用方法

vi/vim 基本使用方法本文介绍了vi (vim)的基本使用方法,但对于普通用户来说基本上够了!i/vim的区别简单点来说,它们都是多模式编辑器,不同的是vim 是vi的升级版本,它不仅兼容vi的所 ...

- tarjan 缩点(模板)

描述: 给定一个n个点m条边有向图,每个点有一个权值,求一条路径,使路径经过的点权值之和最大.你只需要求出这个权值和. 注:允许多次经过一条边或者一个点,但是,重复经过的点,权值只计算一次. 思路: ...

- 主动触发事件 自定义事件 trigger 及其用法

1. 触发自定义事件方式 js.jq 2. jq 触发 2.1 默认支持的事件 $('#h').on('click',function(){ $(this).append('<p>p< ...

- (转)Qt中图片相对位置的引用

原文作者:locky1218 原文地址:https://blog.csdn.net/locky1218/article/details/9749703/ 一般使用相对位置的时候可能无法显示图片,可 ...

- springBoot集成Redis遇到的坑(择库)源码分析为什么择库失败

提示: springboot提供了一套链接redis的api,也就是个jar包,用到的连接类叫做LettuceConnectionConfiguration,所以我们引入pom时是这样的 <de ...

- Codeforces 985 D - Sand Fortress

D - Sand Fortress 思路: 二分 有以下两种构造, 分别二分取个最小. 代码: #include<bits/stdc++.h> using namespace std; # ...

- Anaconda 简单介绍 -- 环境管理

前面介绍了 Anaconda 的安装,接下来介绍一下 简单使用,后续并实时更新. 常用操作命令: 环境操作 1.查看环境管理的全部命令帮助: conda env -h 2.查看当前系统下的环境: co ...

- 如何在windows下安装与配置Appium

appium是一款open source 移动自动化测试框架,既支持Android 也支持IOS 工具/原料 JDK adt-bundle-windows node python appium rob ...

- js获取url传递得参数

方法一:正则法 function getQueryString(name) { var reg = new RegExp('(^|&)' + name + '=([^&]*)(& ...

- for...in和for...of循环的区别

使用for...in和for...of分别对Array,Set,Map做测试 var a=["A","B","C"]; var b=new ...