关于JWT的.net 使用(简单明了直接代码)

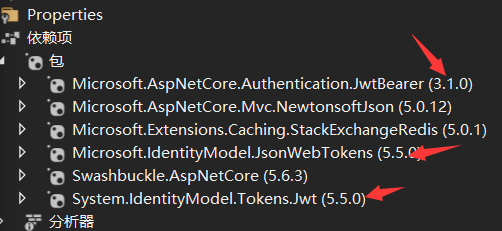

首先第一步:下载插件!

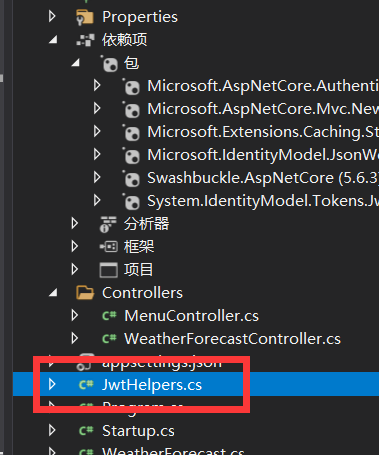

在ui层---控制器所在层添加一个类

然后复制如下

using Microsoft.Extensions.Configuration;

using Microsoft.IdentityModel.Tokens;

using System;

using System.Collections.Generic;

using System.Security.Claims;

using System.Text;

using System.IdentityModel.Tokens.Jwt; namespace JwtAuthDemo.Helpers

{

public class JwtHelpers

{

private readonly IConfiguration Configuration; public JwtHelpers(IConfiguration configuration)

{

this.Configuration = configuration;

}

public string GenerateToken(string userName, int expireMinutes = 30)

{

var issuer = Configuration.GetValue<string>("JwtSettings:Issuer");

var signKey = Configuration.GetValue<string>("JwtSettings:SignKey"); // 設定要加入到 JWT Token 中的聲明資訊(Claims)

var claims = new List<Claim>(); // 在 RFC 7519 規格中(Section#4),總共定義了 7 個預設的 Claims,我們應該只用的到兩種!

//claims.Add(new Claim(JwtRegisteredClaimNames.Iss, issuer));

claims.Add(new Claim(JwtRegisteredClaimNames.Sub, userName)); // User.Identity.Name

//claims.Add(new Claim(JwtRegisteredClaimNames.Aud, "The Audience"));

//claims.Add(new Claim(JwtRegisteredClaimNames.Exp, DateTimeOffset.UtcNow.AddMinutes(30).ToUnixTimeSeconds().ToString()));

//claims.Add(new Claim(JwtRegisteredClaimNames.Nbf, DateTimeOffset.UtcNow.ToUnixTimeSeconds().ToString())); // 必須為數字

//claims.Add(new Claim(JwtRegisteredClaimNames.Iat, DateTimeOffset.UtcNow.ToUnixTimeSeconds().ToString())); // 必須為數字

claims.Add(new Claim(JwtRegisteredClaimNames.Jti, Guid.NewGuid().ToString())); // JWT ID // 網路上常看到的這個 NameId 設定是多餘的

//claims.Add(new Claim(JwtRegisteredClaimNames.NameId, userName)); // 這個 Claim 也以直接被 JwtRegisteredClaimNames.Sub 取代,所以也是多餘的

//claims.Add(new Claim(ClaimTypes.Name, userName)); // 你可以自行擴充 "roles" 加入登入者該有的角色

claims.Add(new Claim("roles", "Admin"));

claims.Add(new Claim("roles", "Users")); var userClaimsIdentity = new ClaimsIdentity(claims); // 建立一組對稱式加密的金鑰,主要用於 JWT 簽章之用

var securityKey = new SymmetricSecurityKey(Encoding.UTF8.GetBytes(signKey)); // HmacSha256 有要求必須要大於 128 bits,所以 key 不能太短,至少要 16 字元以上

// https://stackoverflow.com/questions/47279947/idx10603-the-algorithm-hs256-requires-the-securitykey-keysize-to-be-greater

var signingCredentials = new SigningCredentials(securityKey, SecurityAlgorithms.HmacSha256Signature); // 建立 SecurityTokenDescriptor

var tokenDescriptor = new SecurityTokenDescriptor

{

Issuer = issuer,

//Audience = issuer, // 由於你的 API 受眾通常沒有區分特別對象,因此通常不太需要設定,也不太需要驗證

//NotBefore = DateTime.Now, // 預設值就是 DateTime.Now

//IssuedAt = DateTime.Now, // 預設值就是 DateTime.Now

Subject = userClaimsIdentity,

Expires = DateTime.Now.AddMinutes(expireMinutes),

SigningCredentials = signingCredentials

}; // 產出所需要的 JWT securityToken 物件,並取得序列化後的 Token 結果(字串格式)

var tokenHandler = new JwtSecurityTokenHandler();

var securityToken = tokenHandler.CreateToken(tokenDescriptor);

var serializeToken = tokenHandler.WriteToken(securityToken); return serializeToken;

}

}

}

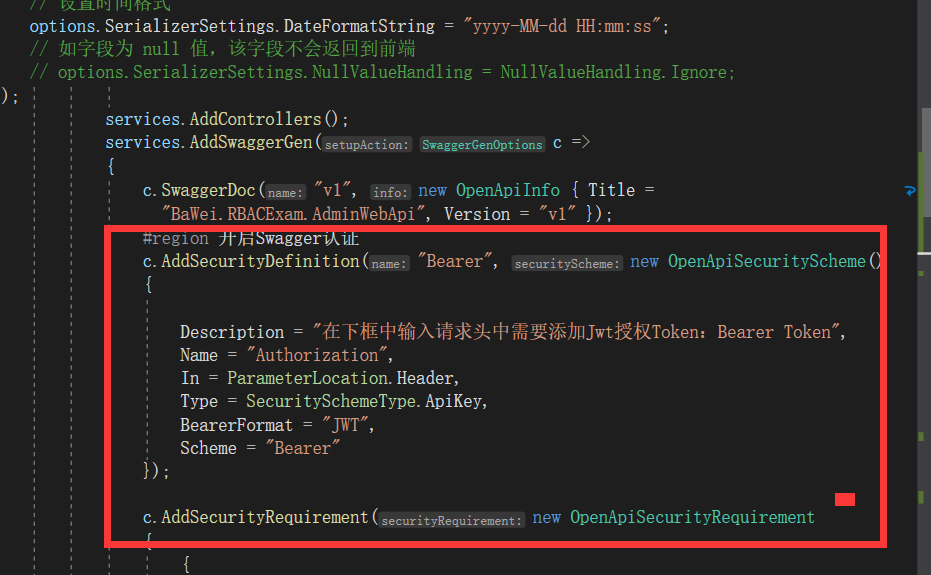

然后Startup进行配置

#region 开启Swagger认证

c.AddSecurityDefinition("Bearer", new OpenApiSecurityScheme()

{ Description = "在下框中输入请求头中需要添加Jwt授权Token:Bearer Token",

Name = "Authorization",

In = ParameterLocation.Header,

Type = SecuritySchemeType.ApiKey,

BearerFormat = "JWT",

Scheme = "Bearer"

}); c.AddSecurityRequirement(new OpenApiSecurityRequirement

{

{

new OpenApiSecurityScheme

{

Reference = new OpenApiReference {

Type = ReferenceType.SecurityScheme,

Id = "Bearer"

}

},

new string[] { }

}

});

#endregion

粘贴在这个位置

这段粘贴在下面的 services的位置

services

.AddAuthentication(JwtBearerDefaults.AuthenticationScheme)

.AddJwtBearer(options =>

{

// 當驗證失敗時,回應標頭會包含 WWW-Authenticate 標頭,這裡會顯示失敗的詳細錯誤原因

options.IncludeErrorDetails = true; // 預設值為 true,有時會特別關閉 options.TokenValidationParameters = new TokenValidationParameters

{

// 透過這項宣告,就可以從 "sub" 取值並設定給 User.Identity.Name

NameClaimType = "http://schemas.xmlsoap.org/ws/2005/05/identity/claims/nameidentifier",

// 透過這項宣告,就可以從 "roles" 取值,並可讓 [Authorize] 判斷角色

RoleClaimType = "http://schemas.microsoft.com/ws/2008/06/identity/claims/role", // 一般我們都會驗證 Issuer

ValidateIssuer = true,

ValidIssuer = Configuration.GetValue<string>("JwtSettings:Issuer"), // 通常不太需要驗證 Audience

ValidateAudience = false,

//ValidAudience = "JwtAuthDemo", // 不驗證就不需要填寫 // 一般我們都會驗證 Token 的有效期間

ValidateLifetime = true, // 如果 Token 中包含 key 才需要驗證,一般都只有簽章而已

ValidateIssuerSigningKey = false, // "1234567890123456" 應該從 IConfiguration 取得

IssuerSigningKey = new SymmetricSecurityKey(Encoding.UTF8.GetBytes(Configuration.GetValue<string>("JwtSettings:SignKey")))

};

});

services.AddSingleton<JwtHelpers>();

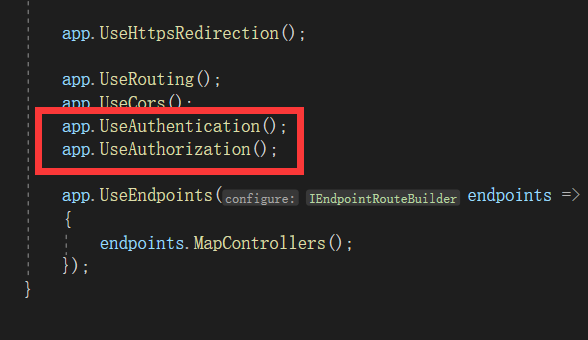

授权!!!顺序不可变

app.UseAuthentication();

app.UseAuthorization();

在appsetting中添加配置

"AllowedHosts": "*",

"JwtSettings": {

"Issuer": "JwtAuthDemo",

"SignKey": "1Zl4h9703IzROikK3@uK&&OEb"

},

最后在控制器使用

//注入

private readonly JwtHelpers jwt;

public MenuController JwtHelpers jwts)

{ jwt = jwts; }

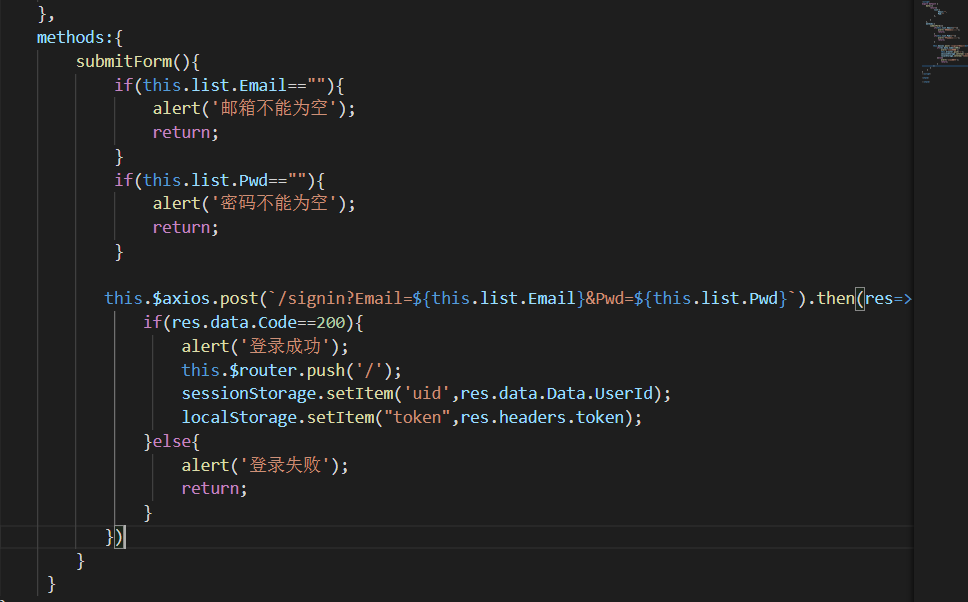

案例:登录使用

[AllowAnonymous]

[HttpPost("~/signin")]

public IActionResult Login(string Email, string Pwd)

{ var list = dal.Login(Email, Pwd);

if (list.Success)

{

var token = jwt.GenerateToken(Email);

HttpContext.Response.Headers["token"] = token;

return Ok(list);

} return Ok(list); }

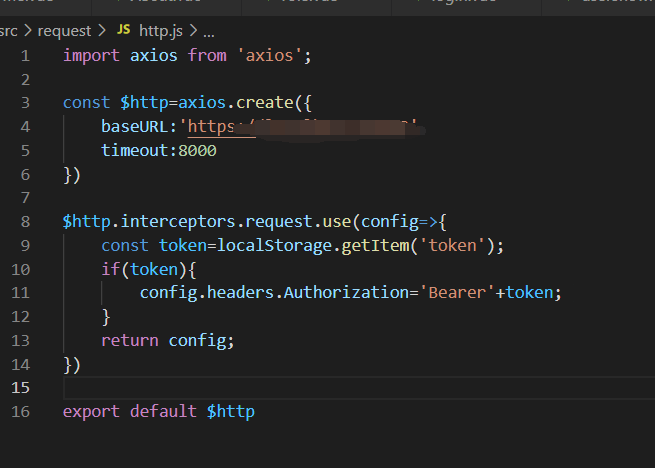

前台使用:vue方法

$http.interceptors.request.use(config=>{

const token=localStorage.getItem('token');

if(token){

config.headers.Authorization='Bearer'+token;

}

return config;

})

登录页面:

关于JWT的.net 使用(简单明了直接代码)的更多相关文章

- 第一次有人把5G讲的这么简单明了

第一次有人把5G讲的这么简单明了 鲜枣课堂 纯洁的微笑 今天 关于5G通信,常见的文章都讲的晦涩难懂,不忍往下看,特转载一篇,用大白话实现5G入门. 简单说,5G就是第五代通信技术,主要特点是波长为毫 ...

- 简单明了区分IE,Firefox,chrome主流浏览器

简单明了判断浏览器Firefox:typeof navigator !== 'undefined' && navigator.userAgent.toLowerCase().index ...

- 前端神器之Sublime Text2/3简单明了使用总结

为什么叫神器呢? 我总结如下: 第一:也是最重要的,它占内存很小(就如同notepad++那般迅速打开,所以那款其实也不错~).一般IDE比如WebStorm(它也是一款神器来着),Aptana(也比 ...

- ❤️这应该是Postman最详细的中文使用教程了❤️(新手使用,简单明了)

️这应该是Postman最详细的中文使用教程了️(新手使用,简单明了) 在前后端分离开发时,后端工作人员完成系统接口开发后,需要与前端人员对接,测试调试接口,验证接口的正确性可用性.而这要求前端开发进 ...

- HTML QQ聊天代码 简单的一行代码

简单的一行代码: <a href="tencent://message/?uin=173007740&Site=&Menu=yes">和17300774 ...

- qt简单界面更新代码(菜鸟级)(部分代码)

qt简单界面更新代码(菜鸟级)(部分代码)self.timers_1=QtCore.QTimer(self)self.timers_1.timeout.connect(self.min_1)self. ...

- Spring源码学习:第1步--在Spring源码中添加最简单的Demo代码

为了最大程度地贴近Spring源码并进行学习,一种比较直接的做法是:直接在Spring源码中加入Demo代码,并进行调试. 参照以前使用Spring的经验,Spring最简单的使用方法是:一个实体类. ...

- JS实现简单的运行代码 & 侧边广告

/* JS实现简单的运行代码功能 */<!doctype html> <html> <head> <meta charset="utf-8" ...

- 简单的jQ代码

简单的jQ代码 /* * Lazy Load - jQuery plugin for lazy loading images * * Copyright (c) 2007-2012 Mika Tuup ...

- SOCKET简单爬虫实现代码和使用方法

抓取一个网页内容非常容易,常见的方式有curl.file_get_contents.socket以及文件操作函数file.fopen等. 下面使用SOCKET下的fsockopen()函数访问Web服 ...

随机推荐

- python装饰器拦截方法执行

import time def log(delay=0): def decorator(func): def wrapper(*args, **kwargs): """我 ...

- shin-monitor源码分析

在经过两年多的线上沉淀后,将监控代码重新用 TypeScript 编写,删除冗余逻辑,正式开源. 根据 shin-monitor 的目录结构可知,源码集中在 src 目录中.关于监控系统的迭代过程,可 ...

- HTTPS基础原理和配置 - 1

近期又碰到了SSL相关的事情, 就心血来潮开个新专题 - <HTTPS基础原理和配置> 本文是第一篇文章, 主要介绍SSL TLS加密协议的相关内容. 加密协议历史概要 SSL TLS加密 ...

- Git-01 简要介绍

1 git简介 Git 是一个免费的.开源的分布式版本控制系统,可以快速高效地处理从小型到大型的各种项目. Git 易于学习,占地面积小,性能极快. 它具有廉价的本地库,方便的暂存区域和多个工作流分支 ...

- 部署Kubernetes v1.22.10高可用集群

一.概述 Kubernetes集群控制平面(Master)节点右数据库服务(Etcd)+其它服务组件(Apiserver.Controller-manager.Scheduler等)组成:整个集群系统 ...

- CCRD_TOC_2008年第5期

中信国健临床通讯 2008年第5期 目 录 RA: 临床缓解与亚临床炎症 1. DMARD诱导缓解的RA患者中仍有影像学确证的亚临床炎症 Brown AK, et al. Arthriti ...

- vue-element-admin 怎么改后端 可以调跳过登录并且发送接口请求

1.找到根目录的 vue.config.js 添加 proxy 内容 注释掉mock 2.清空 .env.development 里的 VUE_APP_BASE_API 路径 3.user.js 方 ...

- loj2511

引言 思维题. 这个做法跑得飞快,还不用 dp,也不是爆搜! 复杂度(可能)为 \(O(s^2t)\) 或 \(O(s^2)\),实际效率也是飞快. 不过这题我直接提交答案了. 思路 考虑 \(A=m ...

- uniapp 提示 打包时未添加 push模块

最近打包上架的 ios项目 启动项目提示打包时未添加 push模块 在uniapp manifest中可以配置消息推送,可以我们项目没有用到这个功能,真是日狗了,排除半天仔细检查了使用Push ...

- 04_Linux完全卸载安装Mysql

1.Linux环境完全卸载mysql相关文件: 完全卸载mysql相关文件: yum remove mysql mysql-server mysql-libs compat-m ...