WebLogic Server再曝高风险远程命令执行0day漏洞,阿里云WAF支持免费应急服务

6月11日,阿里云安全团队发现WebLogic CVE-2019-2725补丁绕过的0day漏洞,并第一时间上报Oracle官方, 6月12日获得Oracle官方确认。由于Oracle尚未发布官方补丁,漏洞细节和真实PoC也未公开,为保障客户的安全性,阿里云Web应用防火墙(WAF)紧急更新规则,已实现对该漏洞的默认防御。

一、漏洞简介

WebLogic Server是美国甲骨文(Oracle)公司开发的一款适用于云环境和传统环境的应用服务中间件,被广泛应用于保险、证券、银行等金融领域。

此次发现的WebLogic CVE-2019-2725补丁绕过的0day漏洞曾经因为使用HTTP协议,而非T3协议,被黑客利用进行大规模的挖矿等行为。WebLogic 10.X和WebLogic 12.1.3两个版本均受到影响。

鉴于该漏洞的高危严重性,阿里云提醒云上客户高度关注自身业务是否使用WebLogic,是否开放了/_async/ 及 /wls-wsat/的访问路径。另外由于公安部护网期间,请护网客户重点关注。

二、WebLogic Server漏洞发现

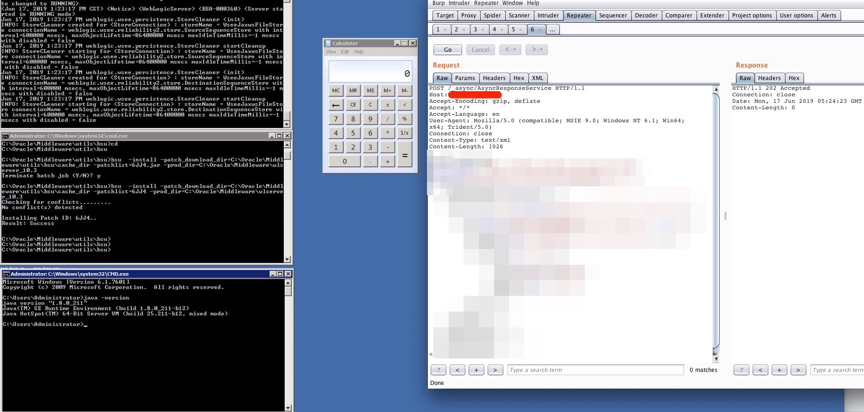

阿里云安全团队使用Oracle官方JDK8u211版本,并打了其在4月份提供的CVE-2019-2725的补丁,进行测试,发现了该漏洞的存在。由于WebLogic Server的广泛应用,可见该漏洞影响之大。

漏洞攻击演示

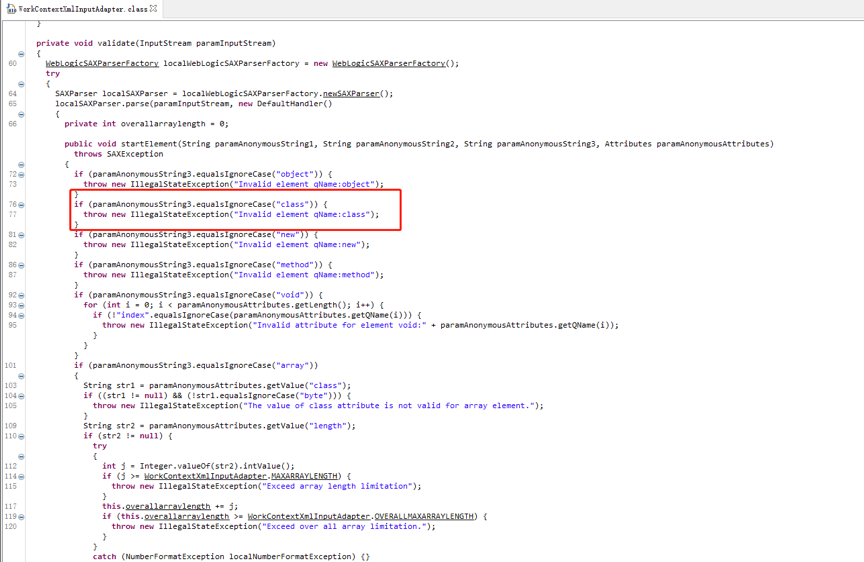

该漏洞利用JDK1.7及以上版本的JDK特性绕过了CVE-2019-2725补丁里对XMLDecoder标签的限制,以下是CVE-2019-2725的补丁针对class标签的过滤

三、安全建议

由于Oracle官方暂未发布补丁,阿里云安全团队给出如下解决方案:

1.请使用WebLogic Server构建网站的信息系统运营者进行自查,发现存在漏洞后,立即删除受影响的两个war包,并重启WebLogic服务;

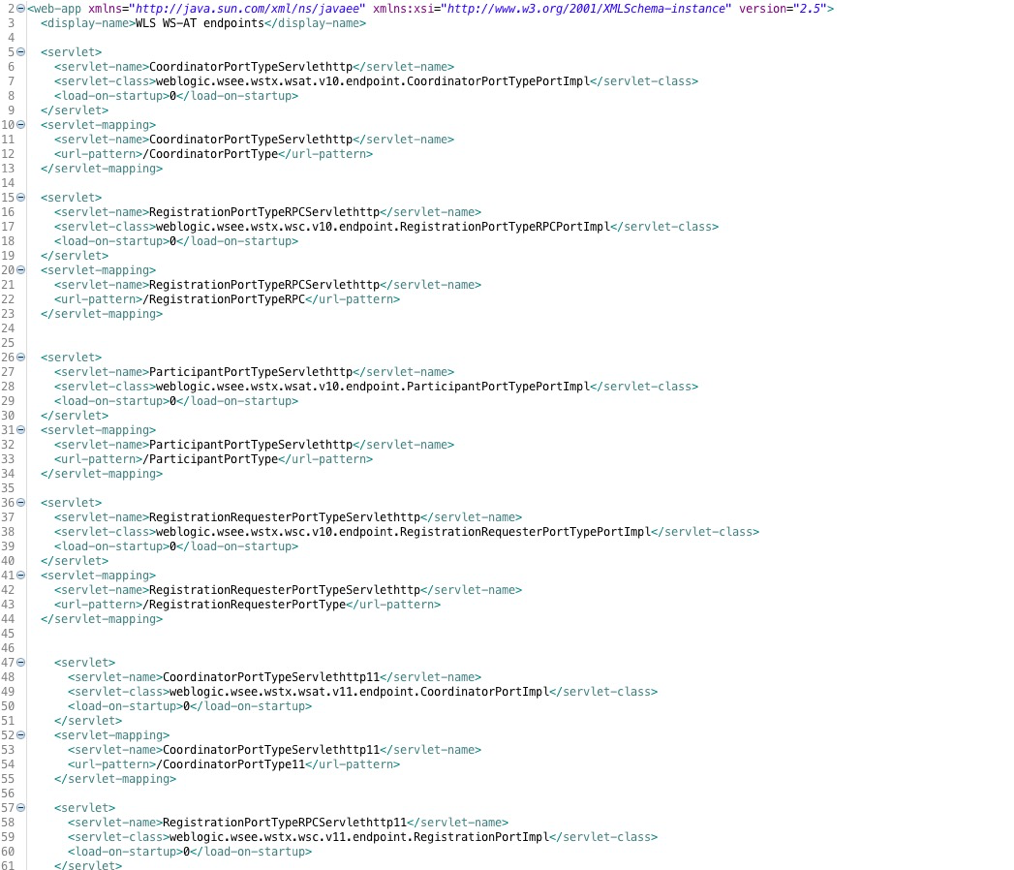

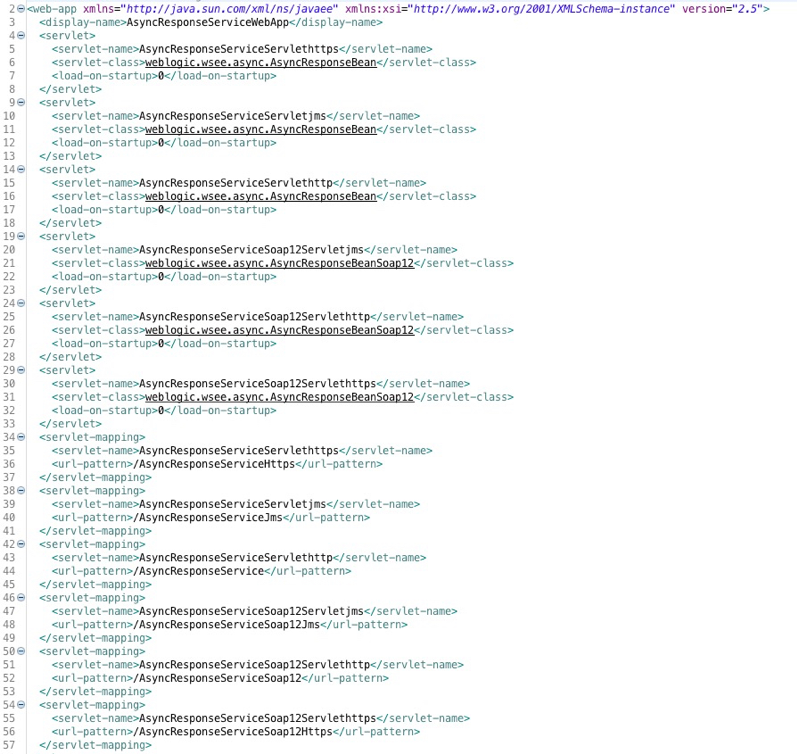

2.因为受影响的两个war包覆盖的路由较多,如下图所示,所以建议通过策略禁止 /_async/ 及 /wls-wsat/ 路径的URL访问;

wls-wsat.war的路由

bea_wls9_async_response.war的路由

3.接入阿里云WAF,对接入网站进行该漏洞的默认防护,避免造成更大的损失。

若您监测到该漏洞,可以扫描下方二维码,加入应急支持群,我们将为您提供24小时免费应急服务,为您进行漏洞处置争取时间。

本文作者:云安全专家

本文为云栖社区原创内容,未经允许不得转载。

WebLogic Server再曝高风险远程命令执行0day漏洞,阿里云WAF支持免费应急服务的更多相关文章

- Windows远程命令执行0day漏洞安全预警

网站安全云检测这不是腾讯公司的官方邮件. 为了保护邮箱安全,内容中的图片未被显示. 显示图片 信任此发件人的图片 一.概要 Shadow Brokers泄露多个Windows 远程漏洞利用工具 ...

- WebLogic 任意文件上传远程代码执行_CVE-2018-2894漏洞复现

WebLogic 任意文件上传远程代码执行_CVE-2018-2894漏洞复现 一.漏洞描述 Weblogic管理端未授权的两个页面存在任意上传getshell漏洞,可直接获取权限.Oracle 7月 ...

- 【漏洞预警】Redis 4.x/5.x 远程命令执行高危漏洞

2019年7月09日,阿里云应急响应中心监测到有安全研究人员披露Redis 4.x/5.x 远程命令执行高危漏洞利用代码工具.针对未授权或弱口令的Redis服务,攻击者通过构造特定请求,成功利用漏洞可 ...

- struts2远程命令执行漏洞S2-045

Apache Struts2最新漏洞(CVE-2017-5638,S02-45) struts2远程命令执行漏洞S2-045 Apache Struts 2被曝存在远程命令执行漏洞,漏洞编号S2-04 ...

- WebLogic远程命令执行

靶机说明 目标ip:172.16.53.28(window 2003) 本靶机所针对的序列化漏洞系列以及常见安全问题如下: 弱口令登陆控制台部署war包webshell CVE-2018-2893 C ...

- Weblogic wls9_async_response 反序列化远程命令执行漏洞(CVE-2019-2725)复现

一. 漏洞简介 漏洞编号和级别 CVE编号:CVE-2019-2725,危险级别:高危,CVSS分值:9.8. CNVD 编号:CNVD-C-2019-48814,CNVD对该漏洞的综合评级为 ...

- WebLogic “Java 反序列化”过程远程命令执行

WebLogic “Java 反序列化”过程远程命令执行 详细信息: https://www.seebug.org/vuldb/ssvid-89726 说明: 反序列化是指特定语言中将传递的对象序列化 ...

- 【更新WordPress 4.6漏洞利用PoC】PHPMailer曝远程代码执行高危漏洞(CVE-2016-10033)

[2017.5.4更新] 昨天曝出了两个比较热门的漏洞,一个是CVE-2016-10033,另一个则为CVE-2017-8295.从描述来看,前者是WordPress Core 4.6一个未经授权的R ...

- SSD报告 - QRadar远程命令执行

SSD报告 - QRadar远程命令执行 漏洞摘要 QRadar中的多个漏洞允许远程未经身份验证的攻击者使产品执行任意命令.每个漏洞本身并不像链接那么强大 - 这允许用户从未经身份验证的访问更改为经过 ...

随机推荐

- 零开始Android逆向教程(一)——初探Android逆向

这段时间因为某些业务驱动,开始研究一些逆向相关的东西,浏览了下其所包含的大致内容,发现真是一个新大陆,跟之前耳听目染过的一些门面介绍完全不是一个层级的,真正的印证了下手难这一说法. 谨此以本文开始 ...

- 计算机组成原理(电脑硬件&语言分类)

计算机组成原理 一.电脑硬件配置 CPU :中央处理器(人类的大脑) -飞机 内存:存放一些临时数据(人类的短暂记忆-右脑) -高铁 硬盘:存储永久数据(左脑-长期记忆) - 汽车 输入输出:键盘鼠标 ...

- 使用neo4j-import导入数据及关系

背景 上节我们了解了什么是图数据库,作为研究对象的neo4j的特点,优缺点以及基本的环境搭建. 现在我们要讲存储在csv中的通话记录数据导入到neo4j中去,并且可以通过cql去查询导入的数据及关系 ...

- jsp中生成的验证码和存在session里面的验证码不一致的处理

今天在调试项目的时候发现,在提交表单的时候的验证码有问题,问题是这样的:就是通过debug模式查看得知:jsp页面生成的验证码和表单输入的页面输入的一样,但是到后台执行的时候,你会发现他们是不一样的, ...

- uva 11300 分金币(利用绝对值加和进行求出最小值)

//qq 767039957 welcome #include<cstdio> #include<algorithm> #include<vector> #incl ...

- jedis与spring整合及简单的使用RedisTemplate操作

整理一下redis与spring的整合.以及使用redisTemplate.首先是要导入spring所需要的jar.当然还有 jedis-2.1.0.jar,commons-pool-1.5.4.ja ...

- Laravel 批量替换某个字段

Likeword::offset(16854)->chunk(100, function ($word_list) { foreach ($word_list as $word) { $new ...

- IntelliJ IDEA中设置同时打开多个文件且分行显示

[转载]原文链接:https://blog.csdn.net/lwl20140904/article/details/73275897 有时候要是打开多个文件,要么都显示在一行,要么因为空间不足,就给 ...

- nested exception is org.hibernate.MappingException解决方案

1.可能是因为映射文件( Order.hbm.xm)配置的class路径出错 <hibernate-mapping> <class name="com.web.bean.O ...

- golang之数据结构

4种:bool/int/uint/uintptr(其中bool类型的零值为false,其余类型的零值为0) 4种:float32/float64/complex64/complex126 (零值为0) ...