20145220韩旭飞《网络对抗》实验五:MSF基础应用

20145220韩旭飞《网络对抗》实验五:MSF基础应用

主动攻击

首先,我们需要弄一个xp sp3 English系统的虚拟机,然后本次主动攻击就在我们kali和xp之间来完成。

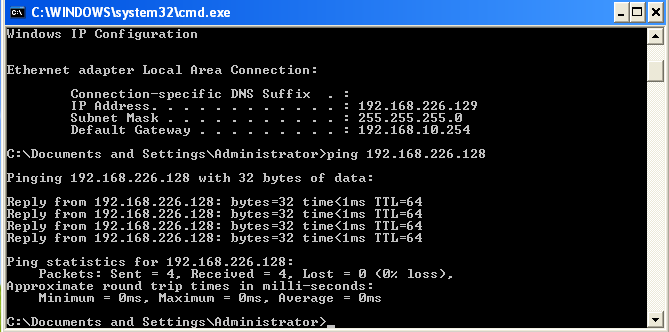

然后我们就开始分辨查看两台虚拟机的ip地址,看是否在同一个网段,如果互相能ping通,说明它们在同一个网段,如果ping不通,说明它们并不在同一网段,我们可以进入xp系统的控制面板,网络连接,本地连接,属性,TCP/IP协议里面进行手动配置。

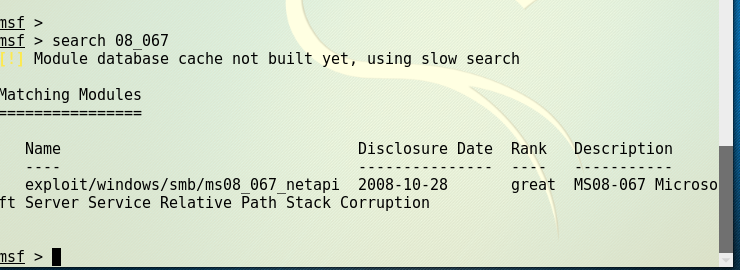

配置好以后,我们在kali中启动msfconsole控制台,我们用search ms08_067来查看这个渗透模块。

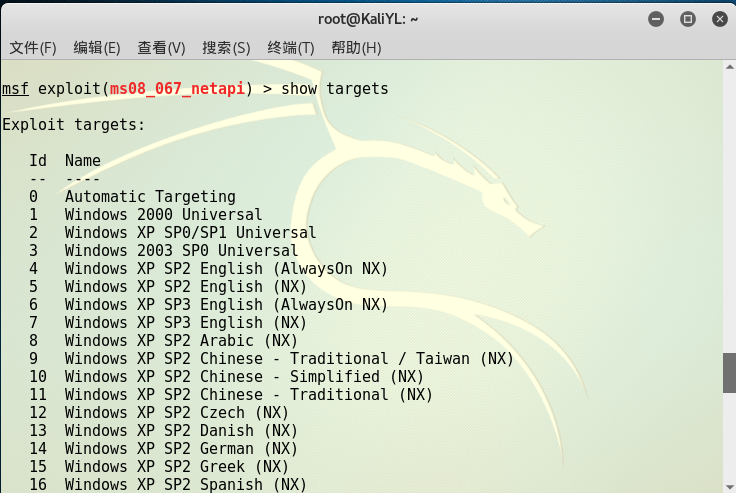

然后我们进入这个模块后,可以用show targets来查看我们可以攻击的靶机种类。

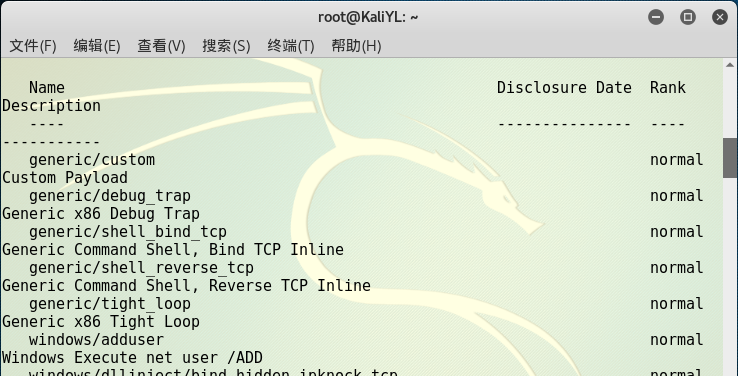

可以用show payloads查看我们可以使用的载荷类型。

然后我们需要设置kali的ip地址,设置靶机的ip地址,最后进行渗透就可以了。

用meterpreter来进行渗透过程也差不多,我们只需要把payload那块儿修改一下即可,可以用ps查看一下进程。

辅助模块

首先,修改一下我们xp和kali的网络连接模式,确保它们能互相ping通,如果桥接模式不行就换成NAT。

然后在kali里面创建一个msf数据库。

接着我们打开msfconsole平台,在里面进入扫描模块。

然后我们需要设置一下RHOSTS和interface还有threads。

最后可以用run和nmap进行扫描,nmap扫描中我们还可以看到很多端口号的相关信息,也能看到目标的系统类型。

利用IE浏览器的渗透

首先,还是得确保我们的kali和xp系统能互相ping通,由于xp系统为靶机,所以我们要关掉其防火墙。

然后我们进入msfconsole,准备利用ms10_046来进行攻击。

需要设置SRVHOST和LHOST地址,也就是我们的kali的ip地址。

设置好了之后可以进行监听,发现有一个url出现。

然后在靶机上打开IE浏览器,输入url里面的内容并进入。

发现我们的kali中已经成功执行了漏洞。

可以用sessions查看当前存在的对话,选择sessions 1就可以获取靶机的shell,并控制住靶机,然后可以进行一系列操作。

Adobe阅读器渗透攻击

先在kali中启动msf,然后我们进入adobe_cooltype_sing,我们需要使用这个模块来完成本次渗透。

进入模块后,我们除了配置IP地址和端口号之外,还要配置我们的PDF文件的名字。

执行后我们会生成一个PDF文件,然后将其从kali中拷贝到我们的靶机上,它就相当于是我们的一个后门回连程序,可以这样理解吧?

然后我们退出当前模块,重新建立一个监听模块。

还是老一套的设置,不一一叙述了。

exploit开启监听后,在靶机中进入我们PDF文件,过一会你会发现kali已经显示回连成功。

这样呢,我们就又可以随心所欲地查看靶机系统信息,端口开放情况什么的了。

感受

这次实验我感觉非常过瘾,因为它不像前面的实验那样的死板,它让我们每个人都有更多的想象空间与发挥空间,我们可以再一次一次寻找漏洞中体会到探索的魅力,也从一次一次失败中感受到坚持的意义。这次实验提供很多种漏洞供我们去完成,我也尝试了很多模块,可惜并没有成功,因为靶机实在太少了,有些要求没发达到。看上去这是一次新实验,但又和我们后门程序那一块儿息息相关,在做阅读器渗透实验环节时,我就觉得那就是传说中的回连后门程序,知识它看上去实在是太安全了,让xp系统难起疑心。不得不感叹这些黑客们的头脑是如此强大,将一个正常软件拿捏得如此娴熟,希望自己以后也能多钻研,多学习,多进步!

基础问答

1.用自己的话解释什么是exploit、payload、encode。

答:exploit在英文里面是利用的意思,我觉得它就是一个黑客们可以利用的东西,通俗点讲就是漏洞的意思,黑客们通过利用它就可以获取很多信息和权限,以达到入侵计算机的目的。payload就是载荷的意思,payload里面可以携带很多东西,比如恶意代码或者病毒什么的,将payload注入靶机可以使靶机运行我们payload里面的东西。encode是编码的意思,我觉得就是用它来对我们payload里面装载的内容进行编码,然后使其伪装得更加好,不容易被靶机发现。

20145220韩旭飞《网络对抗》实验五:MSF基础应用的更多相关文章

- 20145220韩旭飞《网络对抗》Exp8 Web基础

20145220韩旭飞<网络对抗>Exp8 Web基础 Web前端:HTML基础 首先,我们的Web开发是基于Apache服务器进行的,所以对于Apache的基本操作我们是应该要掌握的,对 ...

- 20145220韩旭飞《网络对抗》Exp6 信息搜集与漏洞扫描

20145220韩旭飞<网络对抗>Exp6 信息搜集与漏洞扫描 信息搜集 whois查询 以百度的网址为例,使用whois查询域名注册信息: 从上图中可以得到3R注册信息,包括注册人的名字 ...

- 20145220韩旭飞《网络对抗》Exp2 后门原理与实践

20145220韩旭飞<网络对抗>Exp2 后门原理与实践 常用后门工具实践 Windows获得Linux Shell 在Windows下,先使用ipconfig指令查看本机IP: 使用n ...

- 20145220韩旭飞《网络对抗》Exp7 网络欺诈技术防范

20145220韩旭飞<网络对抗>Exp7 网络欺诈技术防范 应用SET工具建立冒名网站 要让冒名网站在别的主机上也能看到,需要开启本机的Apache服务,并且要将Apache服务的默认端 ...

- 2017-2018-2 20155225《网络对抗技术》实验五 MSF基础应用

2017-2018-2 20155225<网络对抗技术>实验五 MSF基础应用 ms08_067 用search命令,搜索与ms08_067相关的模块,如图: 找到了对应的攻击模块expl ...

- 20155313 杨瀚 《网络对抗技术》实验五 MSF基础应用

20155313 杨瀚 <网络对抗技术>实验五 MSF基础应用 一.实验目的 本实验目标是掌握metasploit的基本应用方式,重点常用的三种攻击方式的思路.具体需要完成: 1.一个主动 ...

- 20155201 网络攻防技术 实验五 MSF基础应用

20155201 网络攻防技术 实验五 MSF基础应用 一.实践内容 一个主动攻击实践,如ms08_067 一个针对浏览器的攻击,如ms11_050 一个针对客户端的攻击,如Adobe 成功应用任何一 ...

- 20155235 《网络攻防》 实验五 MSF基础应用

20155235 <网络攻防> 实验五 MSF基础应用 实验内容 一个主动攻击实践,如ms08_067; (1分) 一个针对浏览器的攻击,如ms11_050:(1分) 一个针对客户端的攻击 ...

- 20155333 《网络对抗》 Exp5 MSF基础应用

20155333 <网络对抗> Exp5 MSF基础应用 基础问题回答 用自己的话解释什么是exploit,payload,encode exploit:攻击手段,是能使攻击武器(payl ...

随机推荐

- intel笔记本cpu型号后缀详解(M,U,QM,MQ,HQ,XM)

M:笔记本专用CPU,一般为双核,M前面一位数字是0,意味着是标准电压处理器,如果是7,则是低电压处理器. U:笔记本专用低电压CPU,一般为双核,U前面一位数字为8,则是28W功耗的低压处理器(标准 ...

- create view in view

CREATE VIEW view_region2role AS ( SELECT region_set_id, region_set_name, GROUP_CONCAT(id) gc_id, GRO ...

- 500 status http status code 状态码

https://developer.mozilla.org/en-US/docs/Web/HTTP/Status Server error responses 500 Internal Server ...

- 币安Binance API

本文介绍币安Binance API General API Information The base endpoint is: https://api.binance.com All endpoint ...

- 优云软件助阵ArchSummit全球架构师峰会

由极客邦科技与 InfoQ 中国主办的 ArchSummit 全球架构师峰会深圳站,于 7 月 7 日 - 8 日在深圳华侨城洲际酒店举办. 本次大会特邀 100 多位国内外技术专家,与1000余名技 ...

- shell_exec() has been disabled for security reasons错误怎么解决?

ytkah在用composer安装插件时出现了shell_exec() has been disabled for security reasons错误提示,这个是php配置的问题,shell_exe ...

- 新版微信小程序即将上线 新增微信支付功能

<经济参考报>消息,新版微信小程序正在测试中,有可能将在近期正式上线.新版小程序增加了“附近门店”功能的接口,微信用户可以通过定位功能,查看提供线下服务的各类门店,并直接利用小程序实现包括 ...

- isScroll的滚动组件的用法

<div class="wrapper"> <ul> <li>1</li> <li>2</li& ...

- poj2063 Investment

http://poj.org/problem?id=2063 首先总结一下:总的来说通过这题我深深感觉到了自己的不足,比赛时思维很受限,...面对超时,没有想到好的解决方案. 题意:给出初始资金,还有 ...

- Linux环境下解压rar文件

可以用unrar命令解压rar后缀的文件 unrar e test.rar 解压文件到当前目录 unrar x test.rar /path/to/extract unrar l test.rar 查 ...