20145332卢鑫 WEB安全基础实验

20145332 WEB安全基础实验

实验过程

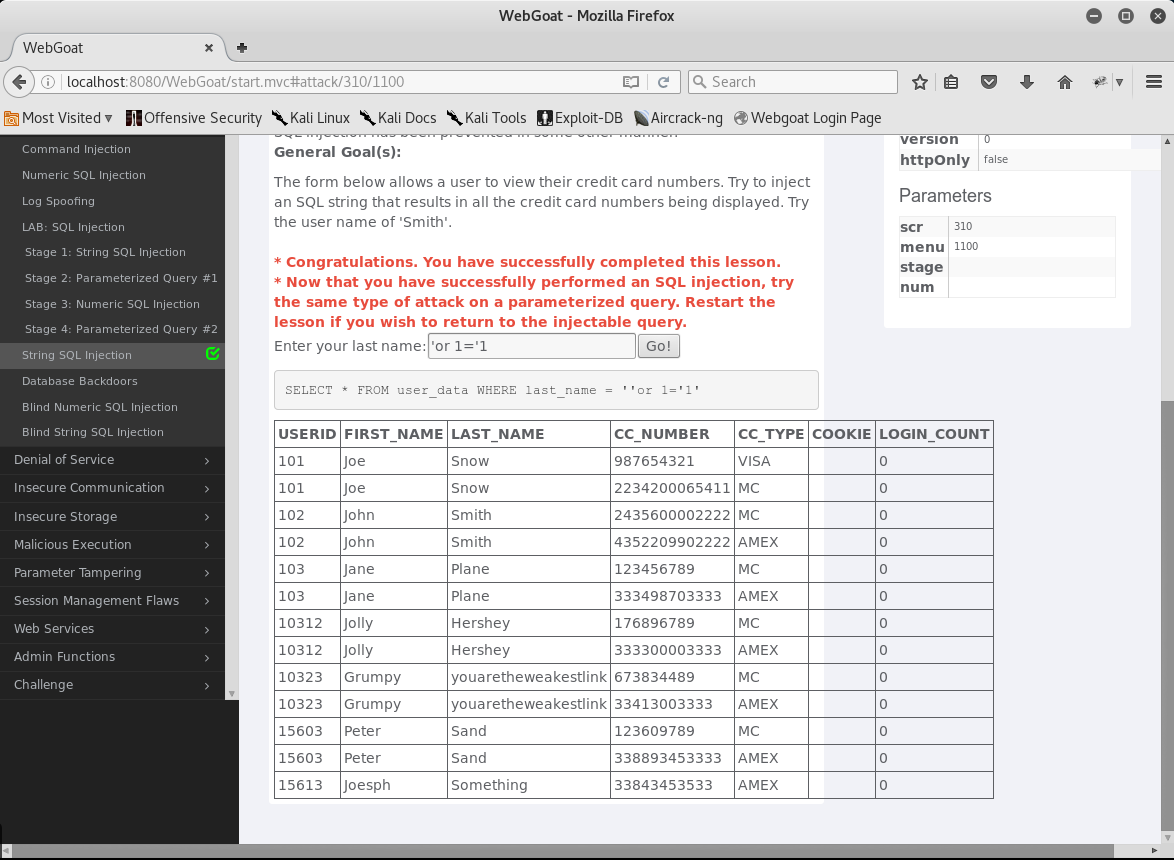

·SQL字符串注入

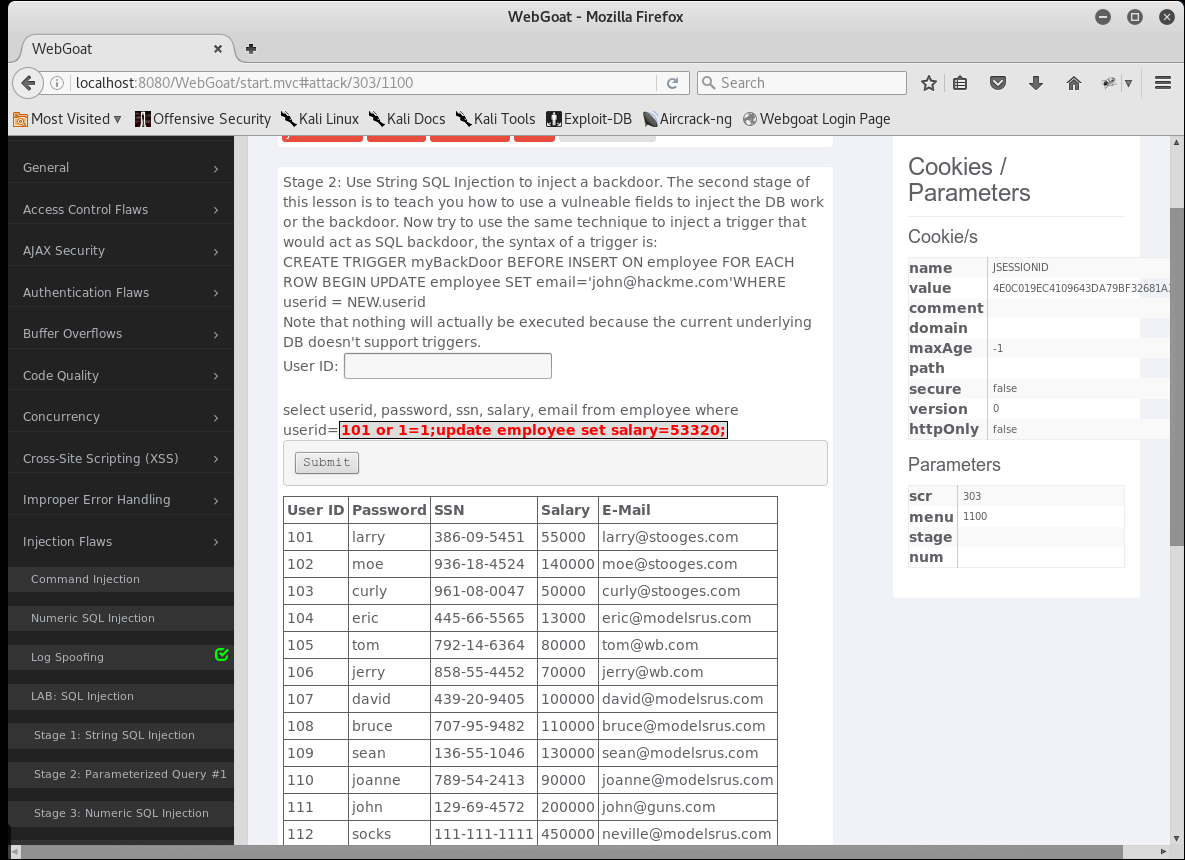

·Database Backdoors step1

·Database Backdoors step2

·Phishing with XSS

在文本框中写钓鱼网站代码:

···

This feature requires account login:

Enter Username:

Enter Password:

···

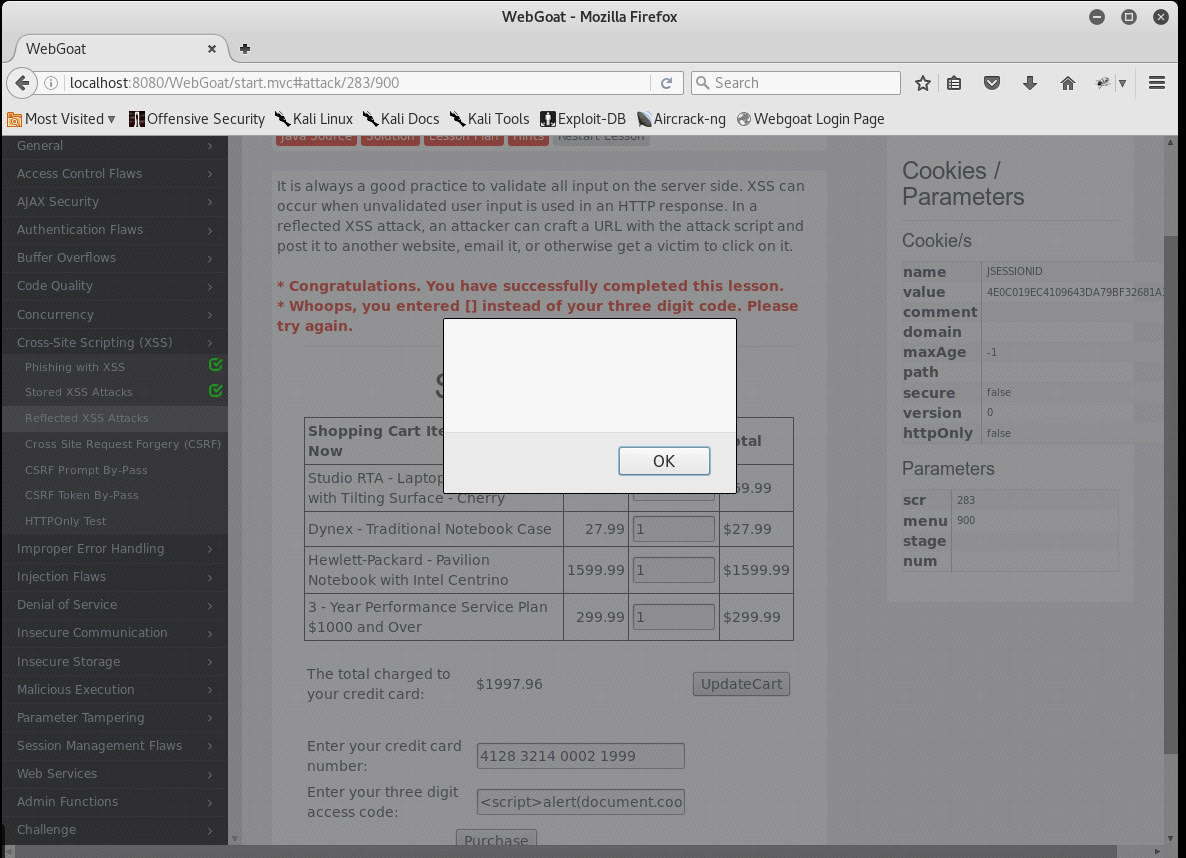

·Reflected XSS Attacks

在ACCESS CODE 框里填入获取COOKIE的javascript代码

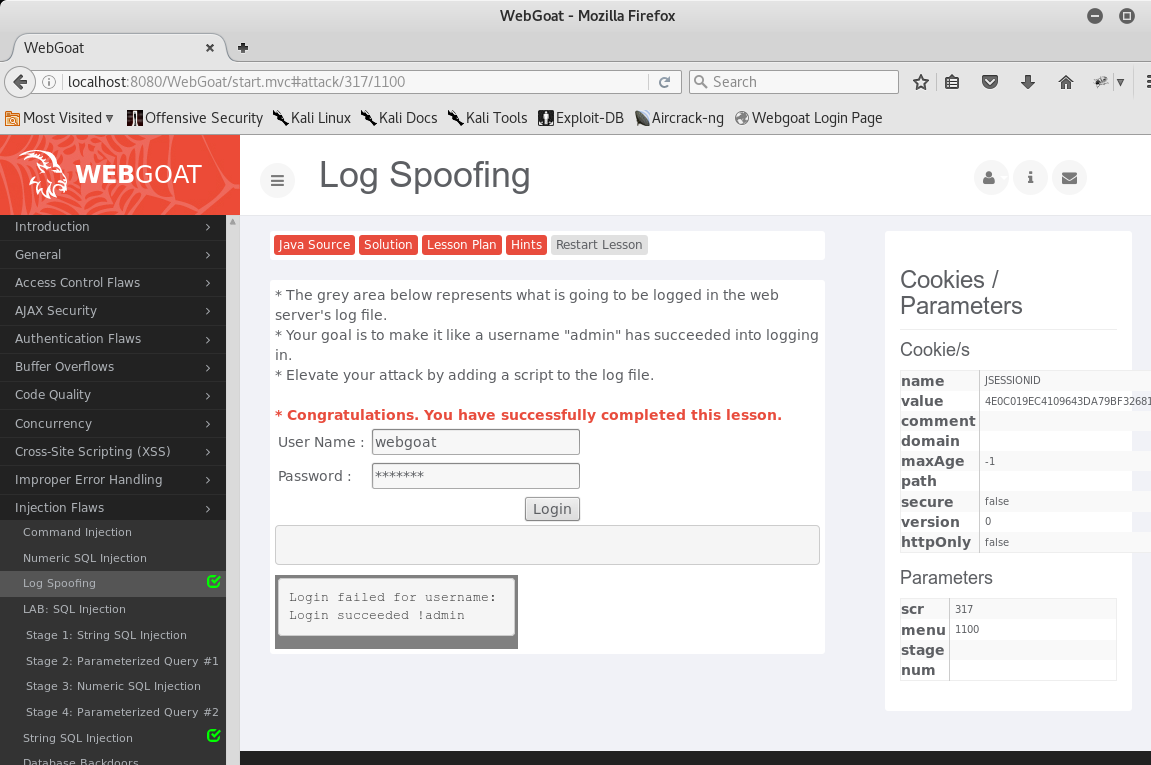

·Log Spoofing

这里的user name处写入的内容是%0d%0aLogin succeeded !admin

·Stored XSS Attakcs

在Message里输入

(做蒙了,才发现忘截图了)

·Cross Site Request Forgery (CSRF)

在message里面输入 就会发出一个转钱的请求,盗取钱财。

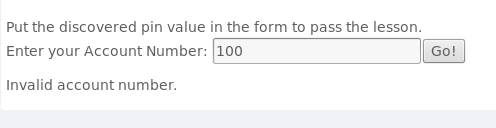

·Blind Numeric SQL Injection

测试下效果,101是题目给的已知用户ID:

通过上一实验我们可以知道100用户并不存在:

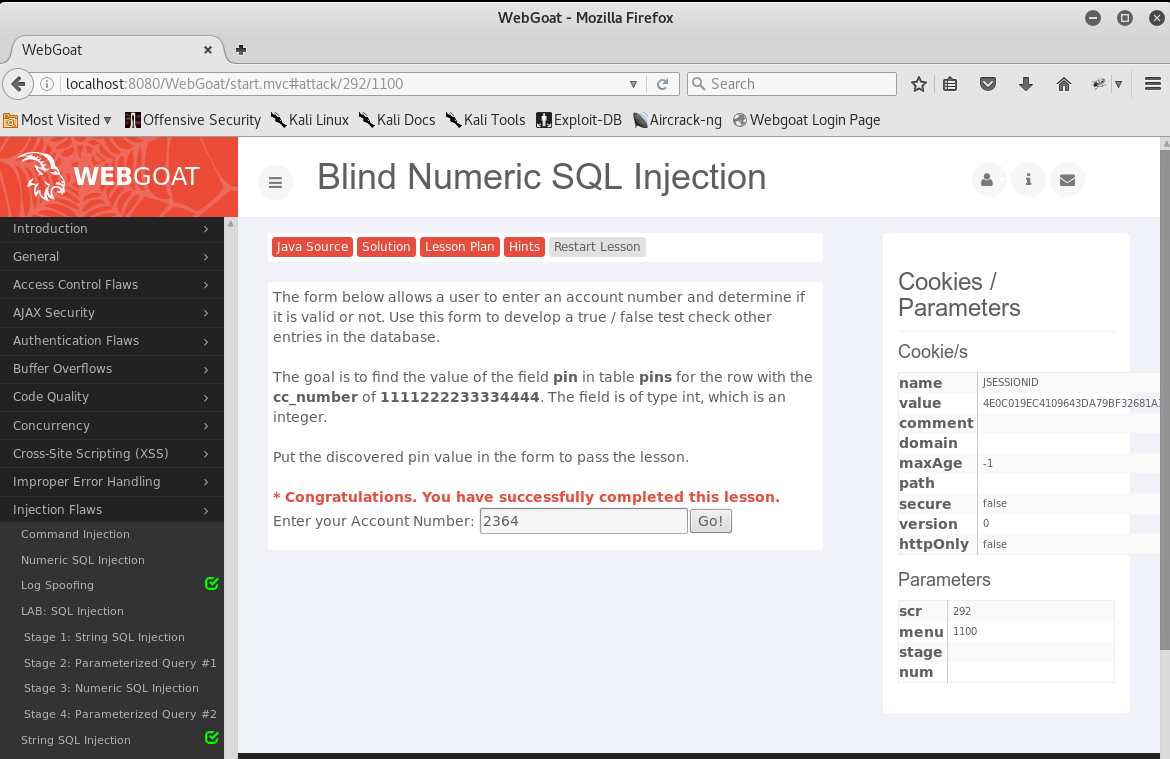

效果知道了后,根据题目,我们知道pin是个数值,要知道cc_number对应的pin,则只有一个一个尝试,先使用<、>来大概确定范围(同and一起,and前为存在的用户ID,例如101,一旦and后面的语句,即判断pin的值大小成立,则下面就会显示存在用户,然后继续缩小范围进行查找,直到找到唯一确定的,即使用=号时成立)

直接在numer框中输入101 AND ((SELECT pin FROM pins WHERE cc_number='1111222233334444') = 2364 );

可以看到用户存在的显示,即成功找到cc_number为1111222233334444的pin值

题目说找到对应pin值后,将值输入框中,该实验即通过

实验体会

1.实验后回答问题

(1)SQL注入攻击原理,如何防御

答:原理:SQL注入攻击是攻击者在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,把SQL语句当做用户名等输入正常网页中以获取数据库信息的攻击,最终达到欺骗服务器执行恶意的SQL命令。

防御:加密或者hash密码和敏感的信息、封装数据信息

(2)XSS攻击的原理,如何防御

答:原理:恶意攻击者通过往Web页面里插入恶意Script代码,当用户浏览该页之时,嵌入其中Web里面的Script代码会被执行,从而达到恶意攻击用户的目的。

防御:对输入的数据进行过滤、合法性验证,对输入的地方进行输入字数控制

(3)CSRF攻击原理,如何防御

答:原理:CSRF是跨站请求伪造,是一种对网站的恶意利用,通过伪装来自受信任用户的请求来利用受信任的网站。

防御:定期清理保存的cookie、对于每一个表单使用不同的伪随机数值

2.实验总结与体会

这个实验涉及的SQL和XSS以前都涉及到过,但是当时理解的不是很深刻,这次加深了对这部分内容的理解,也算是最后一次实验对前几次都涉及了一下。

20145332卢鑫 WEB安全基础实验的更多相关文章

- 20145332卢鑫 WEB基础

20145332卢鑫 WEB基础 实验过程 1.环境配置 2.简单的网页编写 3.javascript相关 1.相关概念:JavaScript是一种广泛用于客户端Web开发的脚本语言,常用来给HTML ...

- 20145332卢鑫 MSF基础应用

20145332卢鑫 MSF基础应用 实验过程 靶机的IP地址:192.168.10.160 Kali的IP地址:192.168.10.128 1.一个主动攻击 攻击XP系统的漏洞:ms08_067 ...

- 20155235 《网络攻防》 实验九 Web安全基础

20155235 <网络攻防> 实验九 Web安全基础 实验内容 SQL注入攻击 XSS攻击 CSRF攻击 WebGoat WebGoat是OWASP组织研制出的用于进行web漏洞实验的应 ...

- 20155208徐子涵《网络对抗》Exp9 Web安全基础

20155208徐子涵<网络对抗>Exp9 Web安全基础 实验要求 本实践的目标理解常用网络攻击技术的基本原理.Webgoat实践下相关实验. 实验过程 最后一次了,没有选择尝试免考项目 ...

- 20155207 《网络对抗》 Exp9 Web安全基础

20155207 <网络对抗> Exp9 Web安全基础 实验内容 关于WebGoat Cross-Site Scripting(XSS)练习 Injection Flaws练习 CSRF ...

- 20155302《网络对抗》Exp9 Web安全基础

20155302<网络对抗>Exp9 Web安全基础 实验内容 本实践的目标理解常用网络攻击技术的基本原理.Webgoat实践下相关实验. 实验过程 1.webgoat的安装启动 使用自己 ...

- 20155331《网络对抗》 Exp9 Web安全基础

20155331<网络对抗> Exp9 Web安全基础 实验过程 WebGoat 在终端中输入java -jar webgoat-container-7.0.1-war-exec.jar开 ...

- 20165223《网络对抗技术》Exp 9 Web安全基础

目录 -- Web安全基础 ★ 实验说明 实验目标 基础问答 实验准备 ★ 实验内容 SQL注入攻击 1. 命令注入(Command Injection) 2. 数字型注入(Numeric SQL I ...

- 2018-2019-2 20165210《网络对抗技术》Exp9 Web安全基础

2018-2019-2 20165210<网络对抗技术>Exp9 Web安全基础 实验目的 本实践的目标理解常用网络攻击技术的基本原理. 实验内容 安装Webgoat SQL注入攻击 - ...

随机推荐

- SQL Fundamentals || 多表查询(内连接,外连接(LEFT|RIGHT|FULL OUTER JOIN),自身关联,ON,USING,集合运算UNION)

SQL Fundamentals || Oracle SQL语言 一.多表查询基本语法 在进行多表连接查询的时候,由于数据库内部的处理机制,会产生一些“无用”的数据,而这些数据就称为笛卡尔积. 多表查 ...

- split和strip的使用

我觉得都可以进行分隔,但最大的不同就是一个返回list,一个返回字符串 s1 = 'deng ye xun' s1.split() Out[8]: ['deng', 'ye', 'xun'] s1.s ...

- iOS多线程编程之GCD的常见用法(转载)

一.延迟执行 1.介绍 iOS常见的延时执行有2种方式 (1)调用NSObject的方法 [self performSelector:@selector(run) withObject:nil aft ...

- LoadRunner-创建场景

录制完脚本,并调试运行正常后,想要模拟并发进行压力测试,需要创建场景. 1.点击Tools->Create Controller Scenario... 2.选择手工场景,并设置并发用户数.点击 ...

- CCO2017 Vera and Trail Building 构造+图论

正解:构造+图论 解题报告: 找了半天才找到的传送门! 先简要表达下题意 一个图上,如果存在(a,b)满足a<b且存在从a到b再回到a的路径,每条道路被经过至多一次,我们称(a,b)为完美点对试 ...

- sublime eslint 和 jshint的安装与使用

jshint简介 jslint是一javascript的语法检测,众多前端自动化工具都又用到,编辑器也用到jshint. webstorm很强大,自身带有,但是我使用的电脑带不动.sublime或者a ...

- javaScript高级教程(七)正则表达式中括号三种常见作用

括号用来将子表达式标记起来,以区别于其他表达式 比如很多的命令行程序都提供帮助命令,键入 h 和键入 help 的意义是一样的,那么就会有这样的表达式: h(elp)? 字符h之后的elp可有可无这里 ...

- nodejs(一)process模块

1.process是一个全局进程,你可以直接通过process变量直接访问它. process实现了EventEmitter接口,exit方法会在当进程退出的时候执行.因为进程退出之后将不再执行事件循 ...

- 【PHP】PHP初学者的学习线路

先来看下PHP初学者的学习线路: (1) 熟悉HTML/CSS/JS等网页基本元素,完成阶段可自行制作简单的网页,对元素属性相对熟悉. (2) 理解动态语言的概念和运做机制,熟悉基本的PHP语法. ( ...

- MySQL管理之道:性能调优、高可用与监控》迷你书

MySQL管理之道:性能调优.高可用与监控>迷你书 MYSQL5.5.X主要改进 1.默认使用innodb存储引擎2.充分利用CPU多核处理能力3.提高刷写脏页数量和合并插入数量,改善I/O4. ...