用burpsuite暴力破解后台

【实验原理】

Burp Suite是Web应用程序测试的最佳工具之一,其多种功能执行各种任务。请求的拦截和修改,扫描web应用程序漏洞,以暴力破解登录表单,执行会话令牌等多种的随机性检查。

Burp Suite主要有它的以下特点:

1.Proxy(代理)-Burp Suite带有一个代理,通过默认端口8080上运行,使用这个代理,我们可以截获并修改从客户端到web应用程序的数据包。

2.Spider(蜘蛛) -Burp Suit的蜘蛛功能是用来抓取Web应用程序的链接和内容等,它会自动提交登录表单(通过用户自定义输入)的情况下.Burp Suite的蜘蛛可以爬行扫描出网站上所有的链接,通过对这些链接的详细扫描来发现Web上的漏洞。

3.Scanner(扫描器)-它用来扫描Web应用程序漏洞,在测试的过程中可能会出现一些误报,重要的是要记住,自动扫描器的结果不可能100%正确。

4.Intruder(入侵)-此功能可用多种用途,如利用漏洞,web应用程序模糊测试,进行暴力猜解等。

5.Repeater(中继器)-此功能用于根据不同的情况修改和发送相同的请求次数并分析。

6.Sequencer--此功能用来检查web应用程序提供的会话令牌的随机性,并执行各种测试。

7.Decoder--此功能可用于解码数据并找回原来的数据形式,或者进行编码和加密数据。

8.Comparer--此功能用来执行任意的两个请求,响应或任何其形式的数据之间的比较。

一.进入管理后台

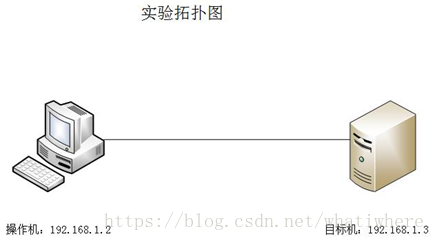

浏览器输入http://192.168.1.3:8003 进入后台界面

这里写图片描述

1,2输入用户名admin 任意密码,注意到没有验证码机制。如图

二、尝试用burpsuite暴力破解

三参数配置

3.1在proxy->options中设置代理服务器,地址为:127.0.0.1:8080(默认)。

3.2在IE浏览器(工具)->Internet选项->连接->局域网设置 中,勾选代理服务器

3.3在proxy->intercept开启拦截,进行数据拦截。

3.4在后台登录界面输入用户名admin密码123456,然后单击forward。在burpsuite中可以看到拦截到的数据

3.5【全选】->【右键】,将拦截的数据发送到【intruder】

3.6在【intruder】->[positions]选项卡下,点击【clear$】取消burpsuite对已截取到数据的标记

3.7将需要暴力破解的内容(123456)选中,点击【add $]添加标记

3.8在【payloads】选项下,点击【load---】导入密码.txt 文件(俗称密码字典)

3.9在【options】下,调整线程数,加快破解速度

3.10在菜单栏中,点击instruder下的start attack 开始暴力破解

3.11匹配字典得到结果

得到密码为admin进入后台

Peace of mind is impossible without a considerable amount of solitude.

没有相当程度的孤独不可能有内心的平和。 ------Apr.12

用burpsuite暴力破解后台的更多相关文章

- DEDE暴力破解后台登录页面

DEDE暴力破解后台登录页面 #!/usr/bin/env python '''/* * author = Mochazz * team = 红日安全团队 * env = pyton3 * */ '' ...

- Burpsuite暴力破解

神器:burpsuite 闲话不多说,直接开搞 1.打开文件BurpLoader.jar,进入Proxy--Options,启用代理 2.打开浏览器(IE),进入Internet选项-连接-局域网设置 ...

- burpsuite暴力破解之四种方式

给出字典排列.详情: 1. 2. 第一项:snipper(中译:狙击手) 1.为两个参数添加payload并且选中snipper,同时指定一个字典. 2.开始attack,并且给出响应结果. 可见有两 ...

- burpsuite暴力破解dvwa的登录密码

前提准备条件: 1.下载安装dvwa,下载链接地址:http://www.dvwa.co.uk/. 2.安装php+mysql环境,我用的是这个软件(phpStudy)下载地址:https://www ...

- BP暴力破解

BurpSuite暴力破解 1.设置代理 首先要用phpstudy打开Mysql和Apache,然后将设置浏览器代理,地址127.0.0.1 端口8080 2.进入dvwa靶场 进入dvwa时,要用 ...

- Burpsuite教程与技巧之HTTP brute暴力破解

Burpsuite教程与技巧之HTTP brute暴力破解 Gall @ WEB安全 2013-02-28 共 19052 人围观,发现 32 个不明物体收藏该文 感谢Gall投递 常规的对usern ...

- burpsuite使用--暴力破解

测试靶机:dvwa 浏览器开启代理,使用burpsuite拦截: 并将拦截到的内容发送到intruder进行暴力破解 右边的Add$和Clear$都是选择爆破范围的操作,一个是选择,一个是清除,这里只 ...

- Burp Suite渗透操作指南 【暴力破解】

1.1 Intruder高效暴力破解 其实更喜欢称Intruder爆破为Fuzzing.Intruder支持多种爆破模式.分别是:单一字典爆破.多字段相同字典爆破.多字典意义对应爆破.聚合式爆破.最常 ...

- BurpSuite 爆破网页后台登陆

由于 Burp Suite是由Java语言编写而成,所以你需要首先安装JAVA的运行环境,而Java自身的跨平台性,使得软件几乎可以在任何平台上使用.Burp Suite不像其他的自动化测试工具,它需 ...

随机推荐

- Linux实战案例(4)CentOS清除用户登录记录和命令历史方法

CentOS清除用户登录记录和命令历史方法 清除登陆系统成功的记录[root@localhost root]# echo > /var/log/wtmp //此文件默认打开时乱码,可查到ip等信 ...

- Echarts 中国地图(包括china.js文件)

用Echarts写中国地图需要导入china.js(现在官方不提供下载,个人找的在最下面有),根据需要的效果如下.位置可以自己在option里面修改 <!DOCTYPE html> < ...

- 详解Ajax请求(四)——多个异步请求的执行顺序

首先提出一个问题:点击页面上一个按钮发送两个ajax请求,其中一个请求会不会等待另一个请求执行完毕之后再执行? 答案是:不会,这两个异步请求会同时发送,至于执行的快与慢,要看响应的数据量的大小及后台逻 ...

- python Django学生管理

Django 学生管理系统 1. 一对一 班级 模态增加 编辑 <!DOCTYPE html> <html lang="en"> <head> ...

- Python基础题

1. 执行Python脚本的两种方式: Chmod +x 脚本 ./脚本(路径的方式) Python 脚本 2. 简述位.字节的关系 一个字节=8位 3. 简述ASCII.unicode.utf-8/ ...

- 1.3WEB API 默认以json格式返回数据,同时定义时间格式,返回格式

首先我们知道,web api 是可以返回任意类型的,然后在输出的过程中转为(默认的)xml. 但是xml是比较费流量的,而且大多前端都是用json对接,所以我们也只能随大流,把它输出改成json. 不 ...

- python自带的web服务器

python自带的web服务器 python自带的包可以建立简单的web服务器 BaseHTTPServer 提供基本的web服务和处理类 SimpleHTTPServer 包含执行get请求的Sim ...

- 学习linux的一些指令

简单说一下我对linux的理解,linux只有一个根目录,所有目录都挂在该根目录上,磁盘进行分区,然后生成文件系统,挂到目录上,/etc/fstab用于记录系统配置,比如分区挂载点,开机自动挂载等等. ...

- drupal8之分类

示例: 我的相册 一.创建分类 1.创建一个相册 点击[结构]>[Taxonomy]>[+add vocabulary] 点击[保存] 2.创建相册的分类 点击[+add term] 点击 ...

- [LeetCode] Cherry Pickup 捡樱桃

In a N x N grid representing a field of cherries, each cell is one of three possible integers. 0 mea ...