Xshell dns tunnel攻击

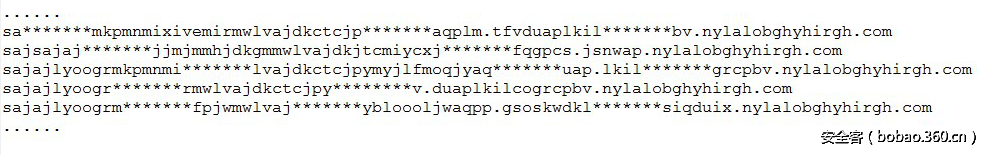

该域名还会向多个超长域名做渗出,且域名采用了 DGA 生成算法,通过 DNS 解析时渗出数据。

部分生成域名如下:

sajajlyoogrmkjlkmosbxowcrmwlvajdkbtbjoylypkoldjntglcoaskskwfjcolqlmcriqctjrhsltakoxnnmtlvdpdpcwhpgnet.nylalobghyhirgh.com

sajajlyoogrmkkmhncrjkingvmwlvajdketeknvbwfqppgkbtdlcj.esjsnwhjmjglnoksjmctgrlyhsgmgveqmrexmloppylmpl.nylalobghyhirgh.com

sajajlyoogrmkpmnmixivemirmwlvajdkctcjpymyjlfmoqjyaqplm.tfvduaplkilcogrcpbv.nylalobghyhirgh.com

sajajlyoogrmkdjhrgpcllwanowlvajdkftfjcxlyokpmancxmqnpkrnwdx.dlpqjnholroqctarosbtpq.nylalobghyhirgh.com

sajajlyoogrmkjjmjmmhjdkgmmwlvajdkjtcmiycxjlppolisfqgpcs.jsnwap.nylalobghyhirgh.com

sajajlyoogrmkpmnmixivemirmwlvajdkctcjpymyjlfmoqjyaqplmtfvduap.lkilcogrcpbv.nylalobghyhirgh.com

sajajlyoogrmkpmnmixivemirmwlvajdkctcjpymyjlfmoqjyaqplmtfv.duaplkilcogrcpbv.nylalobghyhirgh.com

sajajlyoogrmkeloufodqfpjwmwlvajdkctmkcydybloooljwaqpp.gsoskwdkljlmkoksiqduix.nylalobghyhirgh.com

sajajlyoogrmkdmkporgujqmumwlvajdkctgjewiufqoppkotelgmovfvexem.lmaklmoxgoftfrcsbtgkayiohuevhknnevkj.nylalobghyhirgh.com

sajajlyoogrmkmliwgmgoooavmwlvajdkctckcwgvmjkjbpivjmgmc.udvnyamjmmjlmoxhvaphjencqasmmbsfv.nylalobghyhirgh.com

sajajlyoogrmkglhsnqnmkkpqmwlvajdkctckcwgvmjkjbpivjmgmcudvnyamj.mmjlmoxhvaphjencqasmmbsfv.nylalobghyhirgh.com

sajajlyoogrmkekbsbnowiwnsmwlvajdkctomcymyklhmdjpxbplqkrb.snwekokgllmoxapeubsorotbkhynnktft.nylalobghyhirgh.com

sajajlyoogrmkdjhrgpcllwanowlvajdkftfjcxlyokpmancxmqnpkrnwdxdl.pqjnholroqctarosbtpq.nylalobghyhirgh.com

sajajlyoogrmklkjqgxdxbxiymwlvajdkctckcwgvmjkjbpivjmgmc.udvnyamjmmjlmoxhvaphjencqasmmbsfv.nylalobghyhirgh.com

sajajlyoogrmkpmnmixivemirmwlvajdkctcjpymyjlfmoqjyaq.plmtfvduaplkilcogrcpbv.nylalobghyhirgh.com

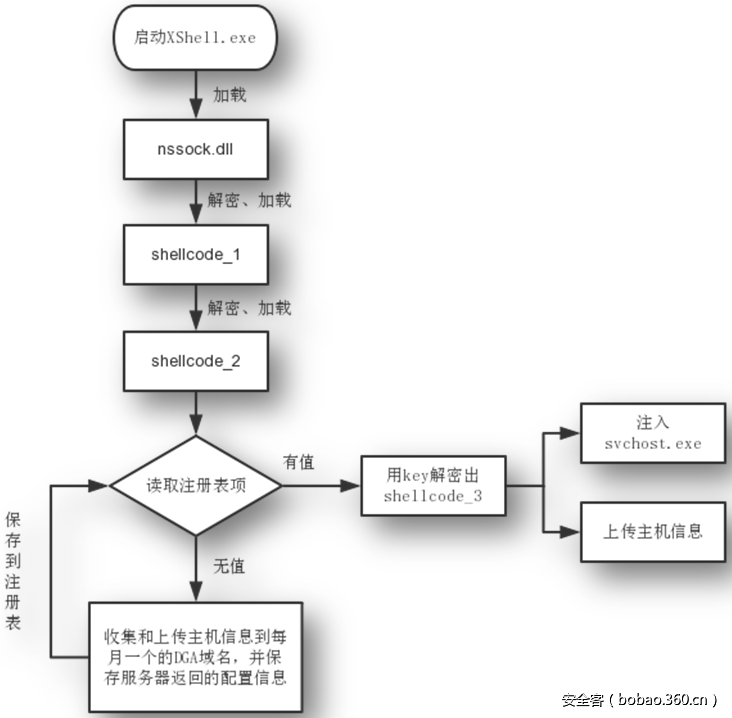

基本流程

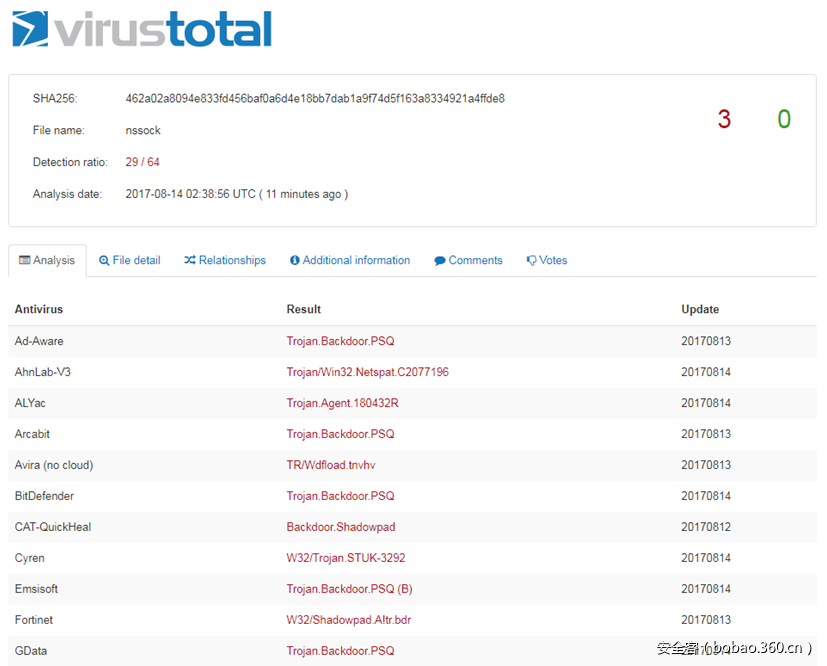

Xshell 相关的用于网络通信的组件 nssock2.dll 被发现存在后门类型的代码,DLL 本身有厂商合法的数字签名,但已经被多家安全厂商标记为恶意:

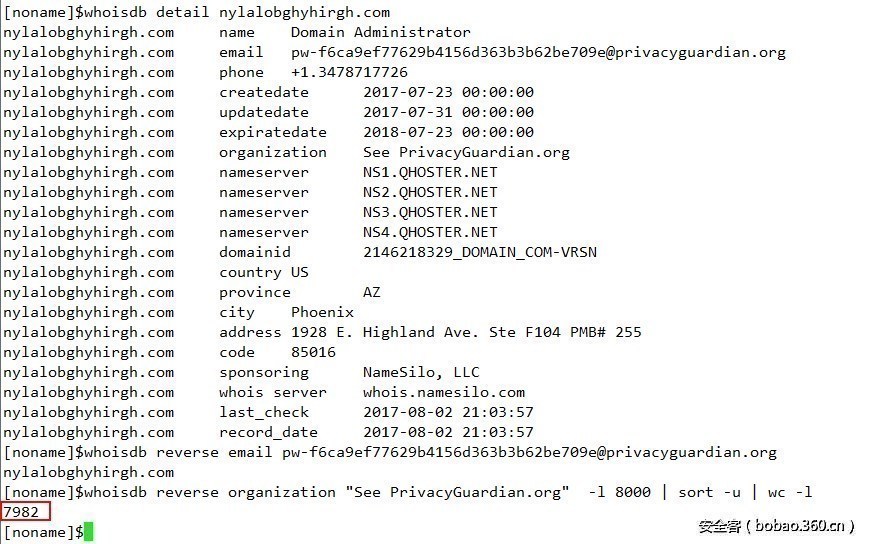

每个月通过特定算法生成一个新的控制域名,目前部分已经被作者注册

2017-06 vwrcbohspufip.com

2017-07 ribotqtonut.com

2017-08 nylalobghyhirgh.com

2017-09 jkvmdmjyfcvkf.com

2017-10 bafyvoruzgjitwr.com

2017-11 xmponmzmxkxkh.com

2017-12 tczafklirkl.com

存在后门版本(已验证)

Xshell Build 5.0.1322

Xshell Build 5.0.1325

Xmanager Enterprise 5.0 Build 1232

Xmanager 5.0 Build 1045

Xftp 5.0 Build 1218

Xftp 5.0 Build 1221

Xlpd 5.0 Build 1220

PS:国内大量下载站,目前都是上述有问题的版本。

行为特征

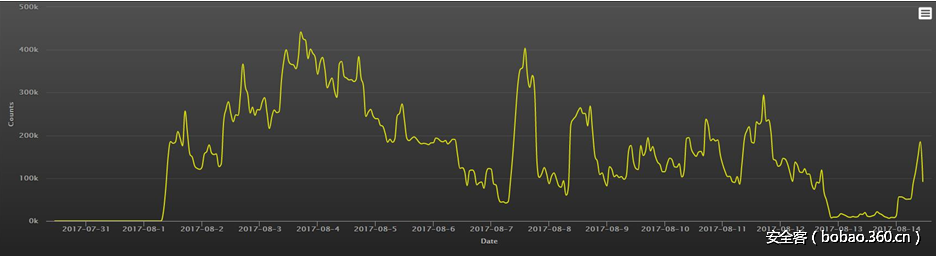

存在后门的版本会向 nylalobghyhirgh.com 发起请求,一天的访问量超过 800 万,除了官方版本强制更新,恐怕也找不到其他途径有这么多的量了。

数据来源:360网络安全研究院

域名 whois 信息,该域名开启了隐私保护。

数据来源:360网络安全研究院

数据传输疑似通过 DNS 外带

数据来源:360网络安全研究院

没有问题的版本

Xmanager Enterprise Build 1236

Xmanager Build 1049

Xshell Build 1326

Xftp Build 1222

Xlpd Build 1224

https://download.netsarang.com

解决办法

去官方网站下载最新版本。最新 Builds 下载地址:https://www.netsarang.com/download/software.html

如果之前是从有问题版本升级到最新的,有可能信息已经泄露,保险起见建议修改密码,目前仅能证明该程序获取了(用户名、主机名、网络信息等),其他信息还在进一步核实。

目前 Xshell 最高版本为 Xshell 5 Build 1326,该版本更新于 2017 年 8 月 5 日。

NetSarang 官方回复

1322 版本存在后门。我们发布了 1326 版本修复了这个后门问题。请立即更新避免继续受到该问题的影响。

简介

Xshell 是一款强大、著名的终端模拟软件,被广泛的用于服务器运维和管理,Xshell 支持 SSH,SFTP,TELNET,RLOGIN 和 SERIAL 功能。它提供业界领先的性能和强大功能,在免费终端模拟软件中有着不可替代的地位。企业版中拥有更专业的功能,其中包括:标签式的环境,动态端口转发,自定义键映射,用户定义按钮,VB 脚本和用于显示 2 byte 字符和支持国际语言的 UNICODE 终端。

Xshell 提供许多用户友好的,在其他终端终端模拟软件没有的功能。这些功能包括:通过拖放文件进行 Zmodem 文件上传,简单模式,全屏模式,透明度选项和自定义布局模式下载 Zmodem 文件。使用 Xshell 执行终端任务节省时间和精力。

Xshell dns tunnel攻击的更多相关文章

- DNS Tunnel隧道隐蔽通信实验 && 尝试复现特征向量化思维方式检测

1. DNS隧道简介 DNS隧道技术是指利用 DNS协议建立隐蔽信 道,实现隐蔽数据传输.最早是在2004年 DanKaminsky 在 Defcon大会上发布的基于 NSTX 的 DNS隐蔽 隧道工 ...

- DNS tunnel的原理及实战

DNS tunnel的原理及实战 摘自:http://netsec.ccert.edu.cn/zhengming/2011/11/01/%E8%BD%AC%E8%BD%BD%EF%BC%9Adns-t ...

- iodine免费上网——本质就是利用dns tunnel建立tcp,然后tcp proxy来实现通过访问虚拟dns0网卡来访问你的dns 授权server

我的命令: server端: sudo iodined -P passwd -f -DD 10.0.0.100 abc.com client端(直连模式,-r表示使用xxx.abc.com的xxx来转 ...

- 《转》DNS放大攻击

原文链接:http://blog.sina.com.cn/s/blog_90bb1f200101iazl.html 放大攻击(也称为杠杆攻击,英文名字DNS Amplification Attack) ...

- Kali下Ettercap 使用教程+DNS欺骗攻击

一.Ettercap 使用教程 EtterCap是一个基于ARP地址欺骗方式的网络嗅探工具.它具有动态连接嗅探.动态内容过滤和许多其他有趣的技巧.它支持对许多协议的主动和被动分析,并包含许多用于网络和 ...

- DNS重绑定DNS Rebinding攻击

DNS重绑定DNS Rebinding攻击 在网页浏览过程中,用户在地址栏中输入包含域名的网址.浏览器通过DNS服务器将域名解析为IP地址,然后向对应的IP地址请求资源,最后展现给用户.而对于域名所有 ...

- DNS常见攻击与防范

DNS常见攻击与防范 转自:http://www.williamlong.info/archives/3813.html 日期:2015-7-10 随着网络的逐步普及,网络安全已成为INTERNET路 ...

- python dig trace 功能实现——通过Querying name server IP来判定是否为dns tunnel

dns tunnel确认方法,查询子域名最终的解析地址: 使用方法:python dig_trace.py "<7cf1e56b 67fc90f8 caaae86e 0787e907 ...

- dnscapy使用——本质上是建立ssh的代理(通过dns tunnel)

git clone https://github.com/cr0hn/dnscapy.git easy_install Scapy 服务端: python dnscapy_server.py a.fr ...

随机推荐

- wpf 全局异常捕获处理

/// <summary> /// App.xaml 的交互逻辑 /// </summary> public partial class App : Application { ...

- mysqli数据库操作简单实例

mysqli数据库操作简单实例 代码 结果

- 利用机器学习进行DNS隐蔽通道检测——数据收集,利用iodine进行DNS隐蔽通道样本收集

我们在使用机器学习做DNS隐蔽通道检测的过程中,不得不面临样本收集的问题,没办法,机器学习没有样本真是“巧妇难为无米之炊”啊! 本文简单介绍了DNS隐蔽通道传输工具iodine,并介绍如何从iodin ...

- DB-MySQL:MySQL 正则表达式

ylbtech-DB-MySQL:MySQL 正则表达式 1.返回顶部 1. MySQL 正则表达式 在前面的章节我们已经了解到MySQL可以通过 LIKE ...% 来进行模糊匹配. MySQL 同 ...

- DB-MySql:MySQL 及 SQL 注入

ylbtech-DB-MySQL:MySQL 及 SQL 注入 1.返回顶部 1. MySQL 及 SQL 注入 如果您通过网页获取用户输入的数据并将其插入一个MySQL数据库,那么就有可能发生SQL ...

- Flask_URL和视图

1.Flask_URL和视图 1.1.第一个flask程序 from flask import Flask #创建一个Flask对象,传递__name__参数进去 app = Flask(__na ...

- sql server 授权相关命令

原文:https://blog.csdn.net/hfdgjhv/article/details/83834076 https://www.cnblogs.com/shi-yongcui/p/7755 ...

- 阿里云Maven中央仓库配置

方式一:统一配置 在maven安装目录/conf下的settings.xml 文件里配置mirrors的子节点,添加如下mirror <mirror> <id>alimaven ...

- codeforces 277 A Learning Languages 【DFS 】

n个人,每个人会一些语言,两个人只要有会一门相同的语言就可以交流,问为了让这n个人都交流,至少还得学多少门语言 先根据n个人之间他们会的语言,建边 再dfs找出有多少个联通块ans,再加ans-1条边 ...

- day08 数字,字符串类型内置方法

目录 数字类型内置方法 为什么要有数据类型? 定义方式 方法 储存一个值or多个值? 有序or无序?(有序:有索引, 无序:无索引) 可变or不可变(可变:值变id不变,不可变:值变id也变) 字符串 ...