IIS6目录解析漏洞的实验

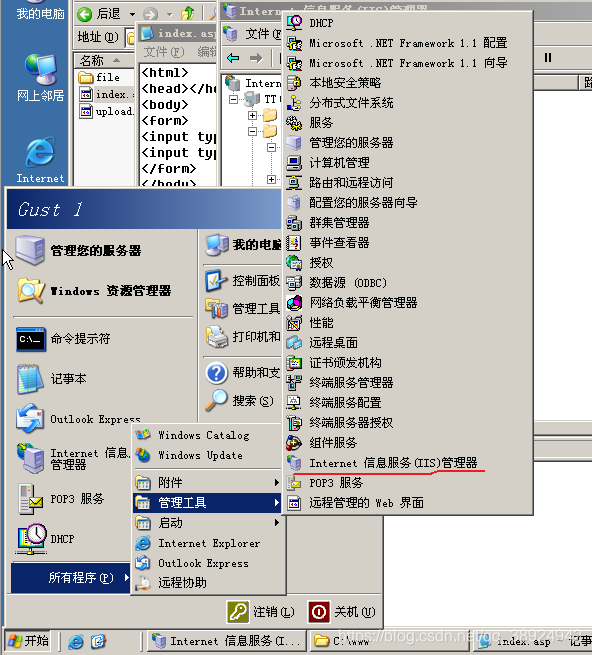

Windows 打开IIS管理器的方式

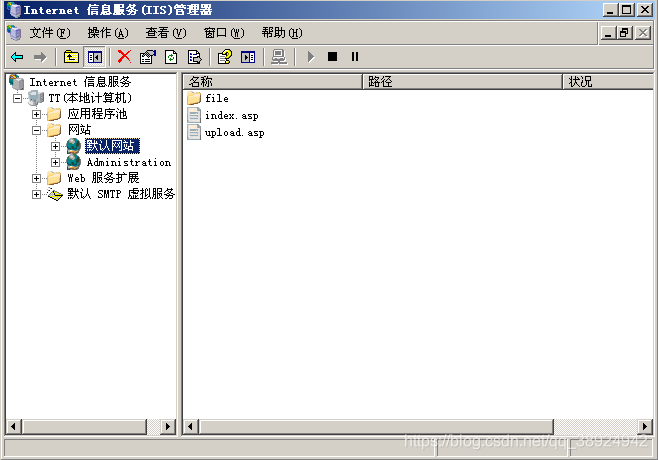

这个是网站IIS网站目录

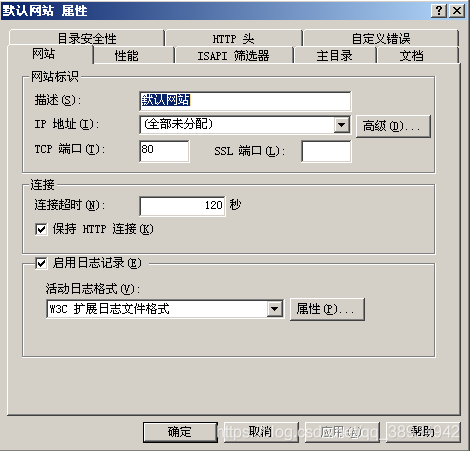

右击默认网站中的属性,可以查看网站的属性,比如网站根目录,或者是端口

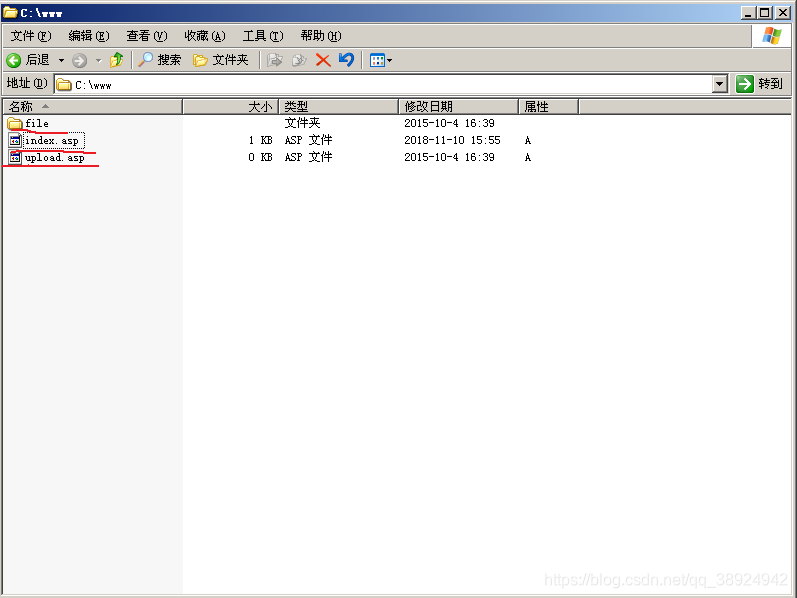

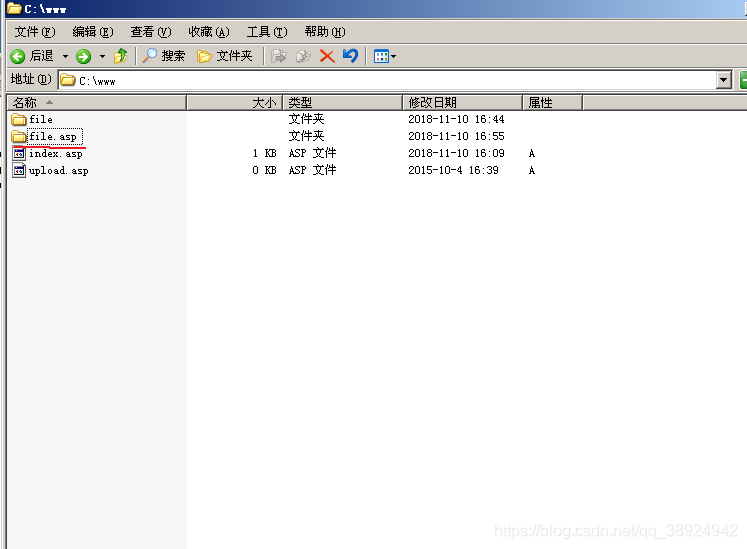

这个是网站的目录C:\www,有三个文件分别是file文件夹,index.asp,upload.asp。其中

Index.asp是上传文件的地方,upload.asp是处理上传文件,最后一个file文件夹是存放

上传文件目录的地方

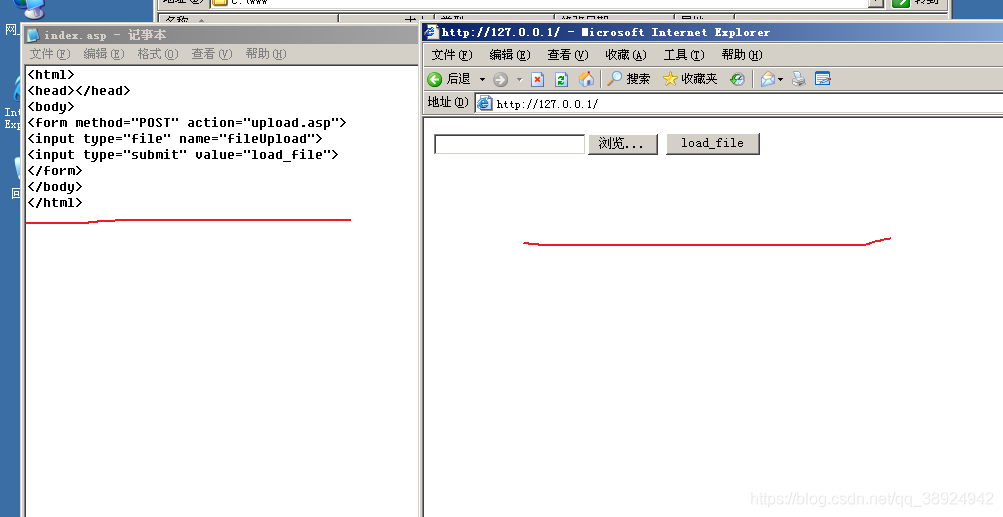

Index.asp,这个网页的功能非常简单是选择一个文件上传到upload.asp

这里有一个问题,问题就是不会编写upload.asp文件,这个文件的作用是

接收上传的文件,并且储存到file这个目录

当然了上面介绍的这个和IIS网站目录解析漏洞没什么关系,那什么是网站目录解析漏洞呢,第一个就是扩展名非asp的文件都可以当作asp文件执行第二个是文件夹后面接上.asp后那么这个文件夹中的所有文件都可以当作Asp文件执行。

那么这个漏洞有什么意义呢,比如一个IIS6搭建的网站,提供给用户上传功能,但是只能上传图片(那怎么过滤图片呢有两种方法,第一查看扩展名,第二是查看文件的二进制格式看看是不是图片),刚才说过IIS这个漏洞可以把任意文件当作asp文件执行(如果一个文件的扩展名采用".asp;*.jpg"的形式,那么该文件也会被当做asp文件解析执行 *随便些什么,也可以不写原理:IIS识别不出后缀,默认用第一个后缀),那么我就上传一个图片其中植入了Asp一句话木马,之后用中国菜刀连接,之后直接控制服务器。

之后这个漏洞补上了之后上传图片木马就没有用了,因为网站不执行它,没法用菜刀连接,所以这个威胁就堵上了。

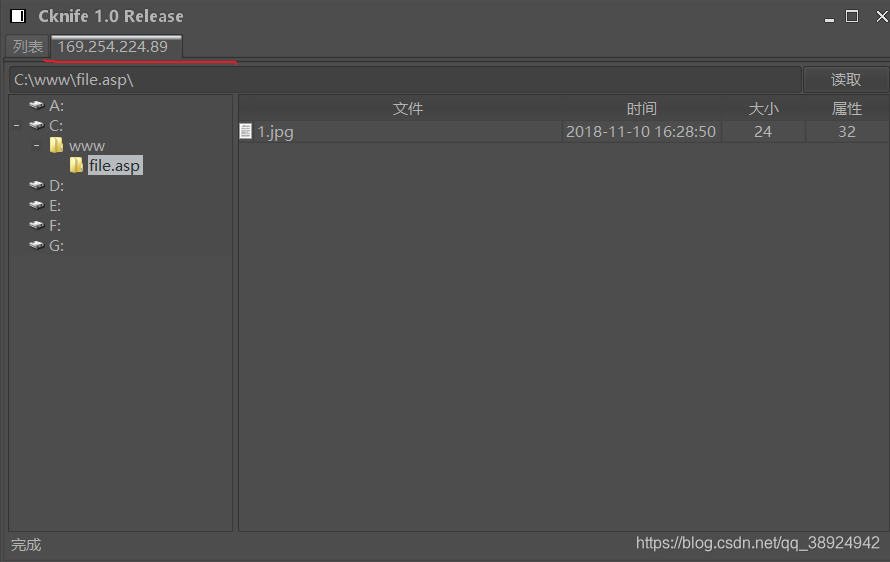

(1)

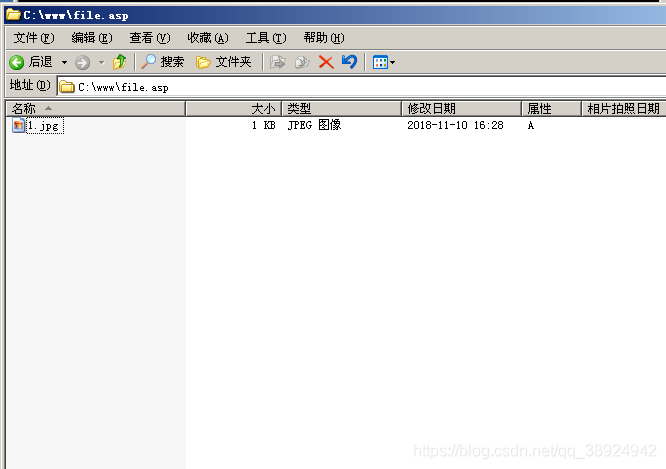

刚才说了目录名后面有.asp的目录下所有文件都可以当作asp文件执行

打开这个目录,我在图片之中插入了asp一句话木马(可以百度查一下一句话执行的原理)

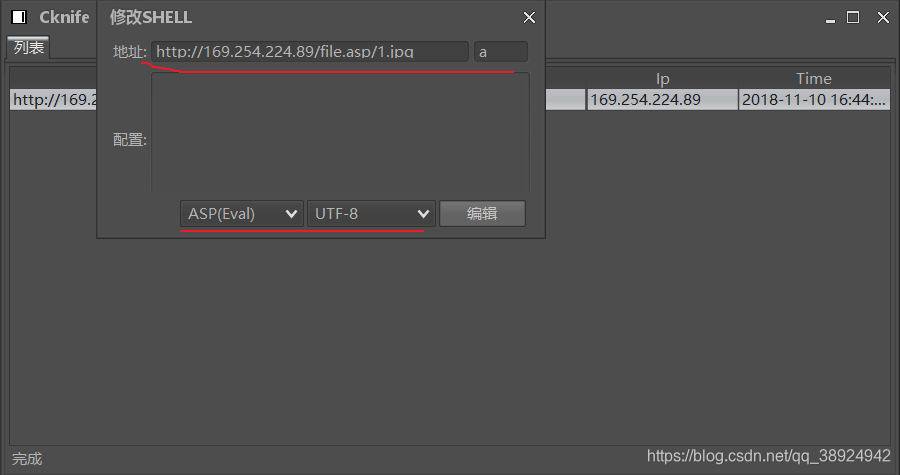

之后用菜刀连接它,首先右击添加

之后双击就来连接上了windows2003的服务器(至于中国菜刀能干什么,可以自行百度)

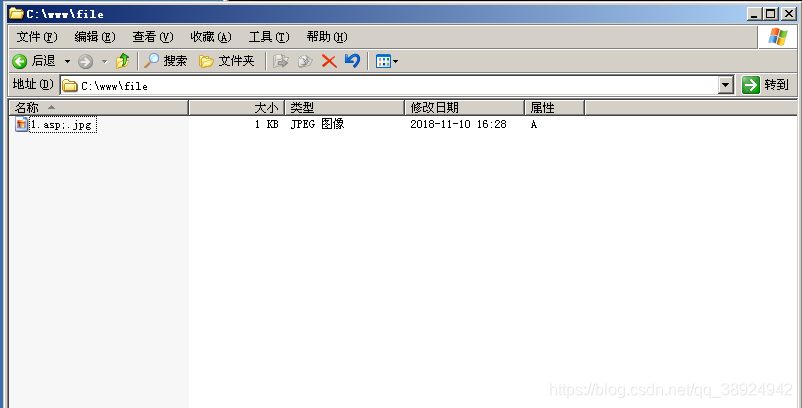

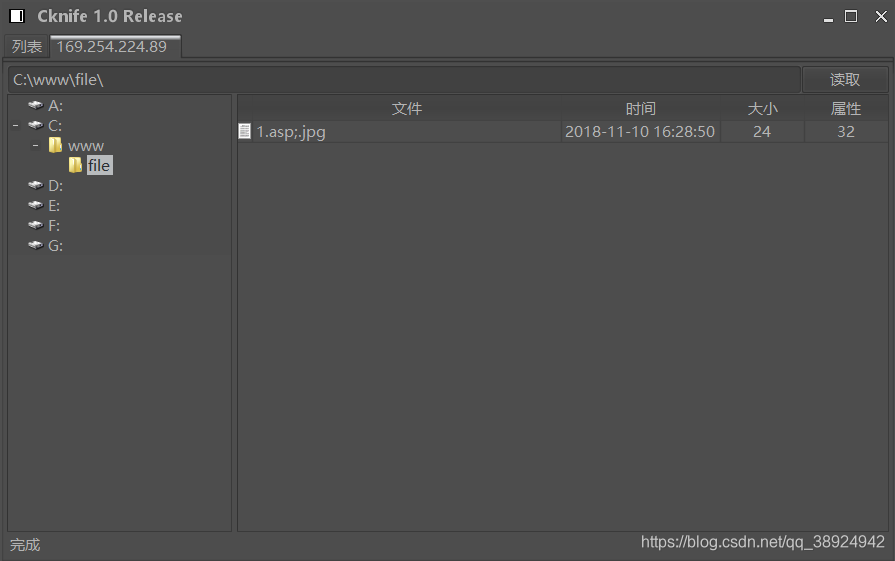

(1)之后进入file目录

这个并不是在图片中植入asp木马,而是直接在asp木马的扩展名的后面

直接加上了;.asp ,所以就变成了1.asp;.jpg之后再用菜刀连接(如果一个

文件的扩展名采用".asp;*.jpg"的形式,那么该文件也会被当做asp文件

解析执行 *随便些什么 ,也可以不写原理:IIS识别不出后缀,默认用

第一个后缀)

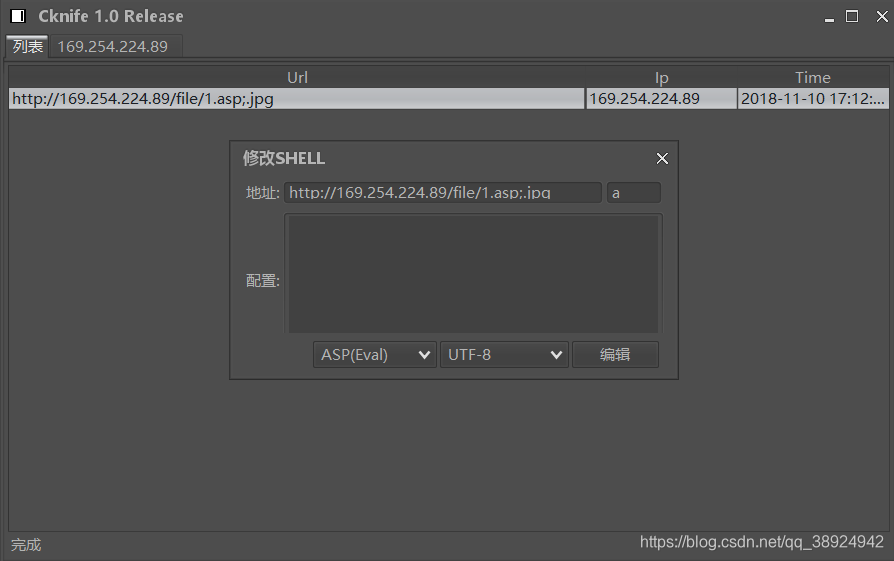

之后用菜刀连接

连接成功

总结:

这个漏洞在当时是利用非常广泛的,因为当时IIS6服务器是利用非常广泛的,现在

IIS6和asp编程语言已经被淘汰了,已经没有什么利用价值了,只供学习之用。

PS:如果认为我这个博客有什么问题或者有修改意见的,请一定要告诉我,非常感谢(我的邮箱2412875746@qq.com)

IIS6目录解析漏洞的实验的更多相关文章

- IIS6.0解析漏洞

IIS6.0解析漏洞分两种 1.目录解析 以*.asp命名的文件夹里的文件都将会被当成ASP文件执行. 2.文件解析 *.asp;.jpg 像这种畸形文件名在“:”后面的直接被忽略,也就是说当成 *. ...

- 文件上传——IIS6.0解析漏洞

介绍 IIS6.0漏洞可分为目录漏洞和文件漏洞 目录漏洞 访问*.asp格式命令的文件夹下的文件,都会被当成asp文件执行 文件漏洞 畸形文件命名 123.asp -> 123.asp;.txt ...

- ewebeditor编辑器配合IIS6.0解析漏洞拿shell

很明显这是一个ewebeditor编辑器,这个编辑器存在可遍历目录可创建文件夹等一系列漏洞.直接在url处加../即可.若要创建文件夹直接在url后面写文件夹名称即可. 上传一张shell图片,抓包改 ...

- IIS6.0,Apache低版本,PHP CGI 解析漏洞

IIS6.0解析漏洞 在IIS6.0下存在这样的文件"名字.asp;名字.jpg" 代表了jpg文件可以以asp脚本类型的文件执行. 根据这个解析漏洞我们可以上传这种名字类型的图片 ...

- IIS6.0文件解析漏洞小结

今天搞站,本来这个站是aspx的,webserver是IIS6.0的,进入后台之后,发现有一个上传图片的地方,于是,我就上传了一张asp/aspx的一句话图片木马,但是用菜刀连接的时候,没有成功get ...

- IIS文件名解析漏洞扼要分析

概括: 从技术角度分析IIS6文件名解析漏洞的原理与IIS7的相关情况. a.IIS6错误解析文件类型现象 1.当WEB目录下,文件名以 xxx.asp;xxx.xxx 来进行命名的时候,此文件将送交 ...

- IIS 6.0/7.0/7.5、Nginx、Apache 等服务器解析漏洞总结

IIS 6.0 1.目录解析:/xx.asp/xx.jpg xx.jpg可替换为任意文本文件(e.g. xx.txt),文本内容为后门代码 IIS6.0 会将 xx.jpg 解析为 asp 文件. ...

- iis7.5加fck解析漏洞后台拿shell

记录下来 经常用到 电脑准备格式化了 一切从头开始 每天浑浑噩噩的不知道干什么.认准一样东西 认认真真的学 IIS6.0解析漏洞,可以上传a.asp;.jps或者a.asp;a.jpg或者a.asp目 ...

- 渗透测试学习 十五、 文件上传&&解析漏洞

大纲:文件解析漏洞 上传本地验证绕过 上传服务器验证绕过 文件解析漏洞 解析漏洞主要说的是一些特殊文件被IIS.Apache.Nginx在某些情况下解释成脚本文件格式的漏洞. IIS 5.x/6.0解 ...

随机推荐

- MySql数据库列表数据分页查询、全文检索API零代码实现

数据条件查询和分页 前面文档主要介绍了元数据配置,包括表单定义和表关系管理,以及表单数据的录入,本文主要介绍数据查询和分页在crudapi中的实现. 概要 数据查询API 数据查询主要是指按照输入条件 ...

- net5 webapi中 SwaggerUI如何进行版本控制

创建项目 net5就自带上了swaggerUI,见红色 // This method gets called by the runtime. Use this method to add servic ...

- 导出文件,responseType设置了blob,实际返回了JSON格式的错误信息的处理方式

需求:导出文件 问题描述:由于后台直接返回的文件流,在请求下载的方法中将XHR 的 responseType 指定为 blob 或者 arraybuffer.但并不是每次的操作都是成功的,所以在接口错 ...

- python基础学习之列表的功能方法

列表:list 格式 li = [1,2,3,4,5,6] 列表内部随意嵌套其他格式:字符串.列表.数字.元组.字典. 列表内部有序,且内容可更改 a = [1,2,3,4] a[0] = 5 ...

- Python中异步协程的使用方法介绍

1. 前言 在执行一些 IO 密集型任务的时候,程序常常会因为等待 IO 而阻塞.比如在网络爬虫中,如果我们使用 requests 库来进行请求的话,如果网站响应速度过慢,程序一直在等待网站响应,最后 ...

- 数位dp 模板加例题

概念:所谓数位"dp",是指对数字的"位"进行的与计数有关的DP.一个数一个位,十位,百位,千位等,数的每一位就是数位.数位DP用来解决与数字操作有关的问题.例 ...

- PTA 递增的整数序列链表的插入

6-4 递增的整数序列链表的插入 (15 分) 本题要求实现一个函数,在递增的整数序列链表(带头结点)中插入一个新整数,并保持该序列的有序性. 函数接口定义: List Insert( List ...

- BST(二叉搜索树)的基本操作

BST(二叉搜索树) 首先,我们定义树的数据结构如下: public class TreeNode { int val; TreeNode left; TreeNode right; public T ...

- 面试官:聊一聊SpringBoot服务监控机制

目录 前言 SpringBoot 监控 HTTP Endpoints 监控 内置端点 health 端点 loggers 端点 metrics 端点 自定义监控端点 自定义监控端点常用注解 来,一起写 ...

- Elasticsearch扩展X-pack实施流程-实施

Elasticsearch扩展X-PACK实施流程 elasticsearch5.2.1安装X-PACK,对ES集群进行监控,报警,安全验证,报告,图形化操作 注意 版本号需要固定,小版本都不能差,要 ...