BUUCTF--reverse2

1.准备

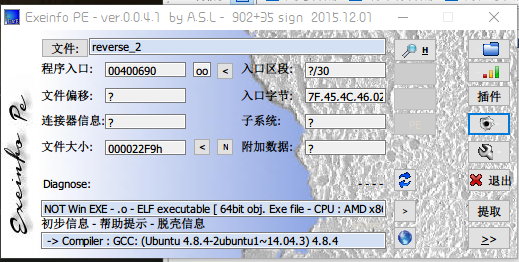

获取信息

- 64位文件

- 可用IDA反编译C文件

2.IDA打开

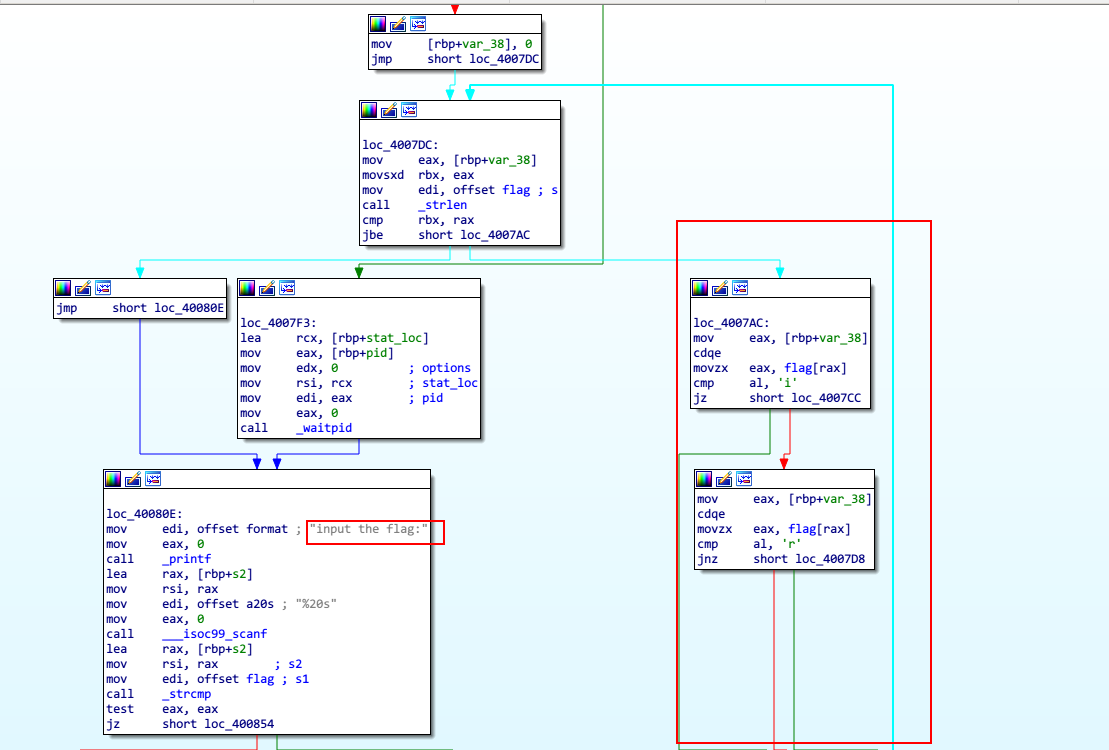

打开main函数

左边在验证flag,右边很明显在对flag进行变换,进入flag变量我们能够看到

.data: public flag

.data: ; char flag

.data: flag db '{' ; DATA XREF: main+34↑r

.data: ; main+44↑r ...

.data: aHackingForFun db 'hacking_for_fun}',

.data: _data ends

.data:

很明显了,就是对{hacking_for_fun}进行变换

2.1代码分析

将汇编代码反汇编为C代码

int __cdecl main(int argc, const char **argv, const char **envp)

{

int result; // eax

int stat_loc; // [rsp+4h] [rbp-3Ch]

int i; // [rsp+8h] [rbp-38h]

__pid_t pid; // [rsp+Ch] [rbp-34h]

char s2; // [rsp+10h] [rbp-30h]

unsigned __int64 v8; // [rsp+28h] [rbp-18h] v8 = __readfsqword(0x28u);

pid = fork();

if ( pid )

{

argv = (const char **)&stat_loc;

waitpid(pid, &stat_loc, );

}

else

{

for ( i = ; i <= strlen(&flag); ++i )

{

if ( *(&flag + i) == 'i' || *(&flag + i) == 'r' )

*(&flag + i) = '';

}

}

printf("input the flag:", argv);

__isoc99_scanf("%20s", &s2);

if ( !strcmp(&flag, &s2) )

result = puts("this is the right flag!");

else

result = puts("wrong flag!");

return result;

}

在18~24行代码,我们很明显能够看到在遍历整个{hacking_for_fun},将'i'和‘r’字符替换为1

3.get flag!

flag{hack1ng_fo1_fun}

BUUCTF--reverse2的更多相关文章

- [BUUCTF]REVERSE——reverse2

reverse2 附件 例行检查,64位目标 64位ida载入,首先shift+f12检索程序里的字符串 得到了"this is the right flag!" 的提示字符串,还 ...

- 刷题记录:[BUUCTF 2018]Online Tool

目录 刷题记录:[BUUCTF 2018]Online Tool 一.知识点 1.escapeshellarg和escapeshellcmd使用不当导致rce 刷题记录:[BUUCTF 2018]On ...

- BUUCTF RE部分题目wp

RE 1,easyre拖进ida,得到flag 2,helloworld 将文件拖入apk改之理,得到flag 3,xor拖进ida,就是简单异或,写脚本 glo=[0x66,0x0a,0x6b,0x ...

- BUUCTF 部分wp

目录 Buuctf crypto 0x01传感器 提示是曼联,猜测为曼彻斯特密码 wp:https://www.xmsec.cc/manchester-encode/ cipher: 55555555 ...

- buuctf misc 刷题记录

1.金三胖 将gif分离出来. 2.N种方法解决 一个exe文件,果然打不开,在kali里分析一下:file KEY.exe,ascii text,先txt再说,base64 图片. 3.大白 crc ...

- BUUCTF知识记录

[强网杯 2019]随便注 先尝试普通的注入 发现注入成功了,接下来走流程的时候碰到了问题 发现过滤了select和where这个两个最重要的查询语句,不过其他的过滤很奇怪,为什么要过滤update, ...

- buuctf misc wp 01

buuctf misc wp 01 1.金三胖 2.二维码 3.N种方法解决 4.大白 5.基础破解 6.你竟然赶我走 1.金三胖 root@kali:~/下载/CTF题目# unzip 77edf3 ...

- buuctf misc wp 02

buuctf misc wp 02 7.LSB 8.乌镇峰会种图 9.rar 10.qr 11.ningen 12.文件中的秘密 13.wireshark 14.镜子里面的世界 15.小明的保险箱 1 ...

- BUUCTF WEB-WP(3)

BUUCTF WEB 几道web做题的记录 [ACTF2020 新生赛]Exec 知识点:exec命令执行 这题最早是在一个叫中学生CTF平台上看到的类似,比这题稍微要复杂一些,多了一些限制(看看大佬 ...

- BUUCTF Crypto_WP(2)

BUUCTF Crypto WP 几道密码学wp [GXYCTF2019]CheckIn 知识点:Base64,rot47 下载文件后,发现一个txt文件,打开发现一串base64,界面之后出现一串乱 ...

随机推荐

- 读书笔记一、pandas之series

转自 # 直接传入一组数据 from pandas import Series, DataFrame obj = Series([4, 2, 3]) obj 0 4 1 2 2 3 dtype: in ...

- Reference与ReferenceQueue

Reference源码分析 首先我们先看一下Reference类的注释: /** * Abstract base class for reference objects. This class def ...

- [python 学习] random

1.random() 生成一个随机浮点数 import random # x 属于 [0,1) x = random.random() print x 2.uniform() 生成制定范围内的随机浮点 ...

- jmeter中遇见的坑:url需要编码的

在postman中能请求成功,但是在jmeter就是请求失败报500错. 请求的 url :/graph/vertices?label=node&properties={"num& ...

- php注解

官方全部注解:https://docs.phpdoc.org/references/phpdoc/tags/index.html 1.@var 您可以使用@var标记来记录属性的“类型”,有时也称为类 ...

- centos7标准版命令界面和图形界面相互切换

1.root登陆终端 2.输入命令 vi /etc/inittab ,查看两种界面的启动模式: 3.退出vi模式,,输入命令systemctl get-default 查看当前系统启动模式:我的是命令 ...

- JDK1.8 HashMap源码

序言 触摸本质才能永垂不朽 HashMap底层是基于散列算法实现,散列算法分为散列再探测和拉链式.HashMap 则使用了拉链式的散列算法,并在JDK 1.8中引入了红黑树优化过长的链表.数据结构示意 ...

- POJ 1502 MPI MaeIstrom ( 裸最短路 || atoi系统函数 )

题意 : 给出 N 个点,各个点之间的路径长度用给出的下三角矩阵表示,上上角矩阵和下三角矩阵是一样的,主对角线的元素都是 0 代表自己到达自己不用花费,现在问你从 1 到 N 的最短路,矩阵的 x 代 ...

- 基于ELK Stack7.1.0构建多用户安全认证日志系统

配置tls加密通信及身份验证,主要目的是为了确保集群数据安全.在es早期版本,安全认证相关功能都属于商业付费服务,一般普通公司如果集群部署在内网,基本上就忽略了这些安全认证,当然也可以通过Ngin ...

- GIS矢量大数据采集

1.使用什么工具采集 2.在哪个网站采集 3.采集哪一种数据 >>地理大数据公众号 >>大数据公众号 >>智能数据湖公众号 点.线.面.体 可视化 >> ...