MySQL索引与SQL注入

SQL注入:

SQL注入即是指web应用程序对用户输入数据的合法性没有判断或过滤不严,攻击者可以在web应用程序中事先定义好的查询语句的结尾上添加额外的SQL语句,在管理员不知情的情况下实现非法操作,以此来实现欺骗数据库服务器执行非授权的任意查询,从而进一步得到相应的数据信息

假如存在一张表t_user,

sql = "select * from t_user where username='zs' and password='123456'";

String name = "zs' or true # "

sql = "select * from t_user where username='"+ name + "'"

sql = "select * from t_user where username='zs' or true # ' and password='123456'";

zs' or true #

索引(index):

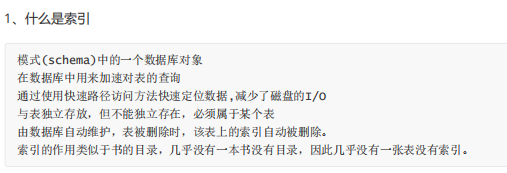

什么是索引:

是一种数据库对象,用来加快查询速度和效率的数据对象

索引是一种特殊的数据库结构,可以用来快速查询数据库表中的特定记录。索引是提高数据库性能的重要方式。

MySQL中,所有的数据类型都可以被索引。MySQL的索引包括普通索引、惟一性索引、全文索引、单列索引、多列索引和空间索引等。

索引优缺点:

可以提高检索数据的速度,这是创建索引的最主要的原因

索引的缺点是创建和维护索引需要耗费时间,耗费时间的数量随着数据量的增加而增加;索引需要占用物理空间,每一个索引要占一定的物理空间;增加、删除和修改数据时,要动态的维护索引,造成数据的维护速度降低了

MySQL的底层索引式二叉树

int语句默认情况下不使用索引:

例如:select * from score where id in(1,2,3,)

int类型的主键索引默认使用升序

索引分类:

普通索引、主键索引、惟一性索引、全文索引、单列索引、多列索引和空间索引等

索引的设计原则:

1.选择惟一性索引

2.为经常需要排序、分组和联合操作的字段建立索引

3.为常作为查询条件的字段建立索引

4.限制索引的数目

5.尽量使用数据量少的索引

6.尽量使用前缀来索引

7.删除不再使用或者很少使用的索引

创建索引:

创建索引是指在某个表的一列或多列上建立一个索引,以便提高对表的访问速度。创建索引有三种方式,这三种方式分别是创建表的时候创建索引、在已经存在的表上创建索引和使用ALTER TABLE语句来创建索引。

三种方式:

1.在创建表的时候:

创建表的时候可以直接创建索引,这种方式最简单、方便。其基本形式如下:

create table 表名(属性名 数据类型 [完整性约束条件],

......

属性名 数据类型

[unique | fulltext | spatial ] index | key

[别名](属性名1[(长度)] [asc | desc]) ------int类型可以不用写长度

);

- UNIQUE:可选。表示索引为唯一性索引。

- FULLTEXT:可选。表示索引为全文索引。

- SPATIAL:可选。表示索引为空间索引。

- INDEX和KEY:用于指定字段为索引,两者选择其中之一就可以了,作用是 一样的。

- 索引名:可选。给创建的索引取一个新名称。

- 字段名1:指定索引对应的字段的名称,该字段必须是前面定义好的字段。

- 长度:可选。指索引的长度,必须是字符串类型才可以使用。

- ASC:可选。表示升序排列。

- DESC:可选。表示降序排列

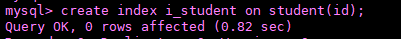

2.表存在的时候,使用create:

create index 索引名称 on tablename(列名称(类型长度));

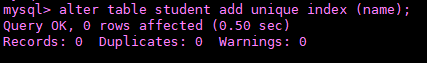

3.表存在,通过alter table 创建索引:

在已经存在的表上,可以通过alter table 语句直接为表上的一个或几个字段创建索引,基本形式如下:

alter table 表名 add [unique | fulltext |spatial ]

index 索引名(属性[长度]) [asc | desc]);

查询索引:

show index from 表名称 [from db_name];

查询索引的执行情况:

explain select * from t_hero where id=1;

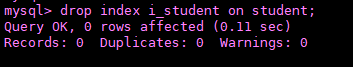

删除索引:

删除索引是指将表中已经存在的索引删除掉。一些不再使用的索引会降低表的更新速度,影响数据库的性能。对于这样的索引,应该将其删除。

drop index 索引名 on 表名;

MySQL索引与SQL注入的更多相关文章

- python之MySQL学习——防止SQL注入

python之MySQL学习——防止SQL注入 学习了:https://www.cnblogs.com/xiaomingzaixian/p/7126840.html https://www.cnblo ...

- 如何使用PDO查询Mysql来避免SQL注入风险?ThinkPHP 3.1中的SQL注入漏洞分析!

当我们使用传统的 mysql_connect .mysql_query方法来连接查询数据库时,如果过滤不严,就有SQL注入风险,导致网站被攻击,失去控制.虽然可以用mysql_real_escape_ ...

- mysql中防止sql注入

什么是sql注入 图片来源:百度百科 python 操作mysql产生sql注入问题 不用ORM框架,框架中已经集成了防范sql注入的功能,使用pymysql实践一下: # 导入pymysql模块 i ...

- MySQL索引和SQL调优手册

MySQL索引 MySQL支持诸多存储引擎,而各种存储引擎对索引的支持也各不相同,因此MySQL数据库支持多种索引类型,如BTree索引,哈希索引,全文索引等等.为了避免混乱,本文将只关注于BTree ...

- day40:python操作mysql:pymysql模块&SQL注入攻击

目录 part1:用python连接mysql 1.用python连接mysql的基本语法 2.用python 创建&删除表 3.用python操作事务处理 part2:sql注入攻击 1.s ...

- php+mysql如何防止sql注入

方法: 1.预处理.(预处理语句针对SQL注入是非常有用的,因为参数值发送后使用不同的协议,保证了数据的合法性.) 2.mysql_real_escape_string -- 转义 SQL 语句中使用 ...

- MySQL中关于SQL注入的相关需要的基础知识

零.绪论: 文章部分整理来源于公司同事,特此鸣谢!!! 一.关于注入点在KEY上的注入: 我们来看一个查询,你的第一个字段是过滤器(filter)第二个字段是查询的关键字,例如查询ip == 1.2. ...

- Mysql数据库防SQL注入原理

每个语言都有自己的数据库框架或库,无论是哪种语言,哪种库,它们在数据库防注入方面使用的技术原理无外乎下面介绍的几种方法. 一.特殊字符转义处理 Mysql特殊字符指在mysql中具有特殊含义的字符,除 ...

- mysql索引及sql执行顺序

1, 红黑树 同一层级的黑树到根结点经历的黑树数目一样 最坏情况的时间复杂度 lg n 是二叉树b树 结点可以有多个孩子 b+树 父节点不存储数据聚集索引)的叶子节点会存储数据行,也就是说数据和索引是 ...

随机推荐

- mysql5.5升级5.7(1)

卸载旧版本mysql 当然要记得备份数据库数据啦 1.查看需要卸载的部分: rpm -qa |grep -i mysql 2.开始卸载: yum remove mysql* 接下来是安装新版mysql ...

- CentOS下Python尝试

打印一个爱心 #猴赛雷 print'\n'.join([''.join([('AndyLove'[(x-y)%8]if((x*0.05)**2+(y*0.1)**2-1)**3-(x*0.05)**2 ...

- 前端静态站点在阿里云自建 K8S DevOps 集群上优雅的进行 CI/CD

目录 网站 域名 K8S DevOps 集群 私有 Gitlab 使用 Docker 编译站点 * Dockerfile * 构建编译 Image * 测试编译 Image * 推送镜像到 Aliyu ...

- 虚拟机下Ubuntu共享文件夹不能显示的一种解决方法

原文链接:https://blog.csdn.net/huyangzhilin/article/details/70666937

- 如何破解QQ闪照

1.如何下载 通过公主公众号 "全是软件" 然后输入 294 即可获得下载链接 https://qsrj.lanzous.com/iU4Hddnnmne 目前的闪照破解工具只能破解 ...

- fist-第四天冲刺随笔

这个作业属于哪个课程 https://edu.cnblogs.com/campus/fzzcxy/2018SE1 这个作业要求在哪里 https://edu.cnblogs.com/campus/fz ...

- Redis分布式锁—SETNX+Lua脚本实现篇

前言 平时的工作中,由于生产环境中的项目是需要部署在多台服务器中的,所以经常会面临解决分布式场景下数据一致性的问题,那么就需要引入分布式锁来解决这一问题. 针对分布式锁的实现,目前比较常用的就如下几种 ...

- Fiddler 4 断点调试(修改response请求参数)

1.选择测试链接 2. 2然后点击规则的Automatic Breakpoints 的 After Responses 3.然后重新发起请求并找到链接 4.然后修改数据 5.最终效果

- kali-网络桥接

kali 之网络桥接 前言:之前一直选择的是nat模式,不知道我的什么神操作,kali的网络突然就挂掉了,然后就是重启,配置,一直轮训下去,还是ping不通主机,搞得心态差点爆炸,于是乎就放弃了nat ...

- Docker实战 | 第四篇:Docker启用TLS加密解决暴露2375端口引发的安全漏洞,被黑掉三台云主机的教训总结

一. 前言 在之前的文章中 IDEA集成Docker插件实现一键自动打包部署微服务项目,其中开放了服务器2375端口监听,此做法却引发出来一个安全问题,在上篇文章评论也有好心的童鞋提示,但自己心存侥幸 ...