20145237《网络攻防》Web基础

基础问题回答

什么是表单:

表单是一个包含表单元素的区域。表单元素是允许用户在表单中输入信息的元素。表单在网页中主要负责数据采集功能。

浏览器可以解析运行什么语言:

超文本标记语言:HTML;

可扩展标记语言:XML;

脚本语言:ASP、PHP、Script、JavaScript、VBScript、Perl、Python、ColdFusion、Java、JSP等。

WebServer支持哪些动态语言:

比较常用的有ASP语言,PHP语言和JSP语言。

实践过程

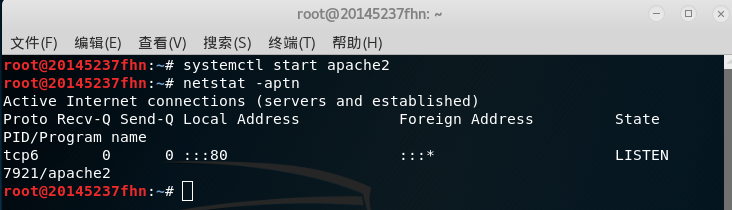

(1)首先打开kali,输入命令

systemctl start apache2,打开apache.接着输入nestat -aptn查看端口号,在这里我没有将端口号修改为我的学号,用的是80端口。如果想要将端口修改自己学号,可以输入vi /etc/apache2/ports.conf更改apache2的监听端口号。

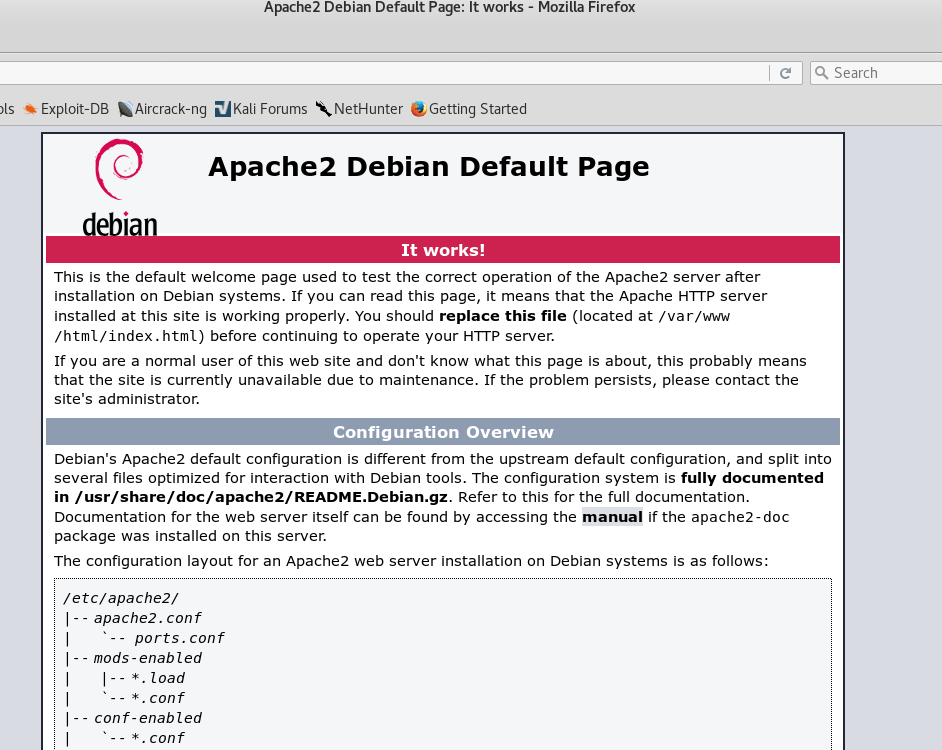

- (2)在浏览器中输入127.0.0.1:80,查看Apache是否正常运行:

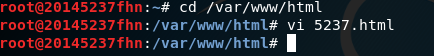

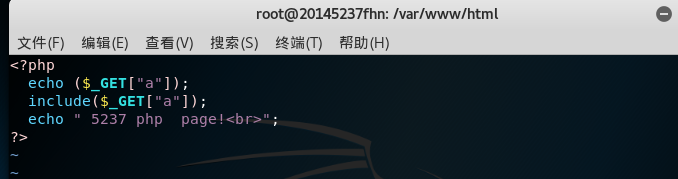

(3)输入

cd /var/www/html进入apache的工作目录下,新建一个.html文件,我是以自己的学号命名。

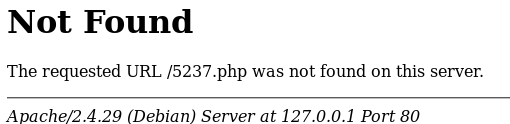

(4)我们尝试输入用户名密码后,会出现Not Found错误

(5)所以我们还需要新建一个php文件

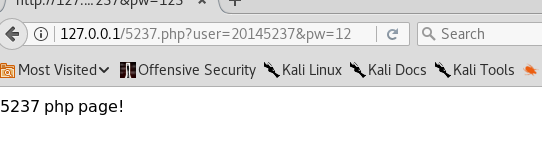

(6)打开浏览器访问localhost:80/文件名.html,之后输入用户名密码点击提交。成功跳转到自己刚刚写好的网页:

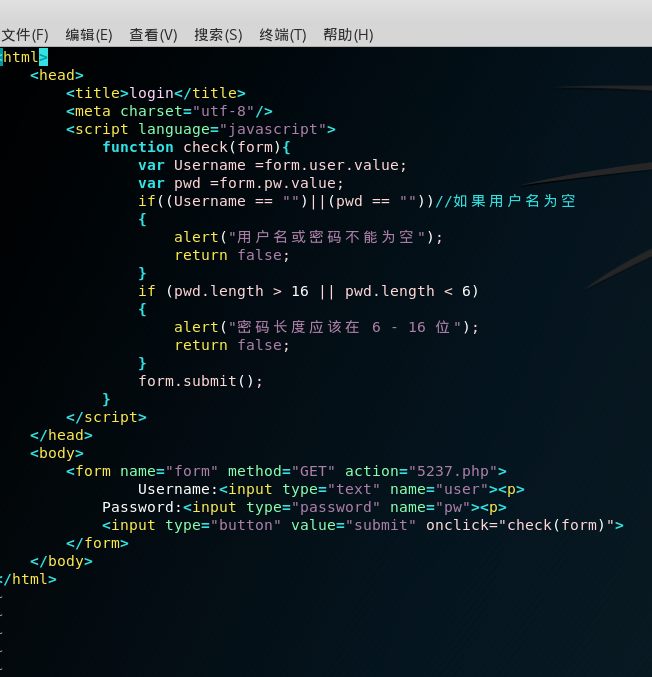

(7)之后我们可以在前面做成功的基础上,完善一个web前端javascript

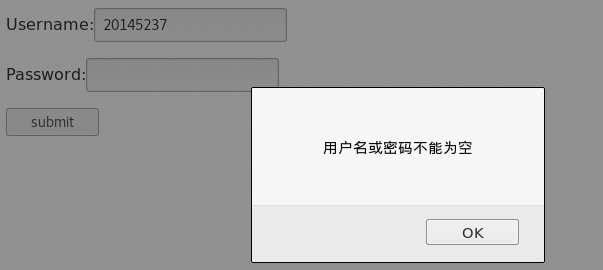

- (8)测试修改后的成果

Web后端:MySQL基础

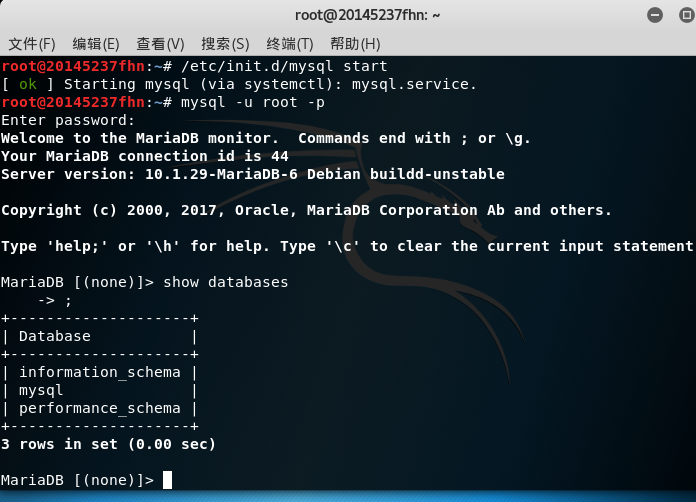

(1)输入

/etc/init.d/mysql start启用MySQL;输入mysql -u root -p进入MySQL;默认密码为:p@ssw0rd

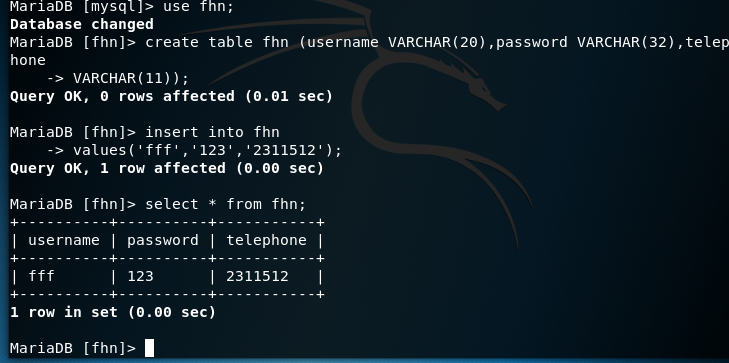

(2) 输入

CREATE SCHEMA TestLogin;创建一个数据库TestLogin;再依次输入以下命令创建数据库和新表:

1.use fhn;

2.create table fhn(username VARCHAR(20),password VARCHAR(32),telephone 3.VARCHAR(11));

(3)接着输入以下命令来填充表中的数据

insert into 表名

values('值1','值2','值3'...);

使用select * from 表名;查询表中的数据:

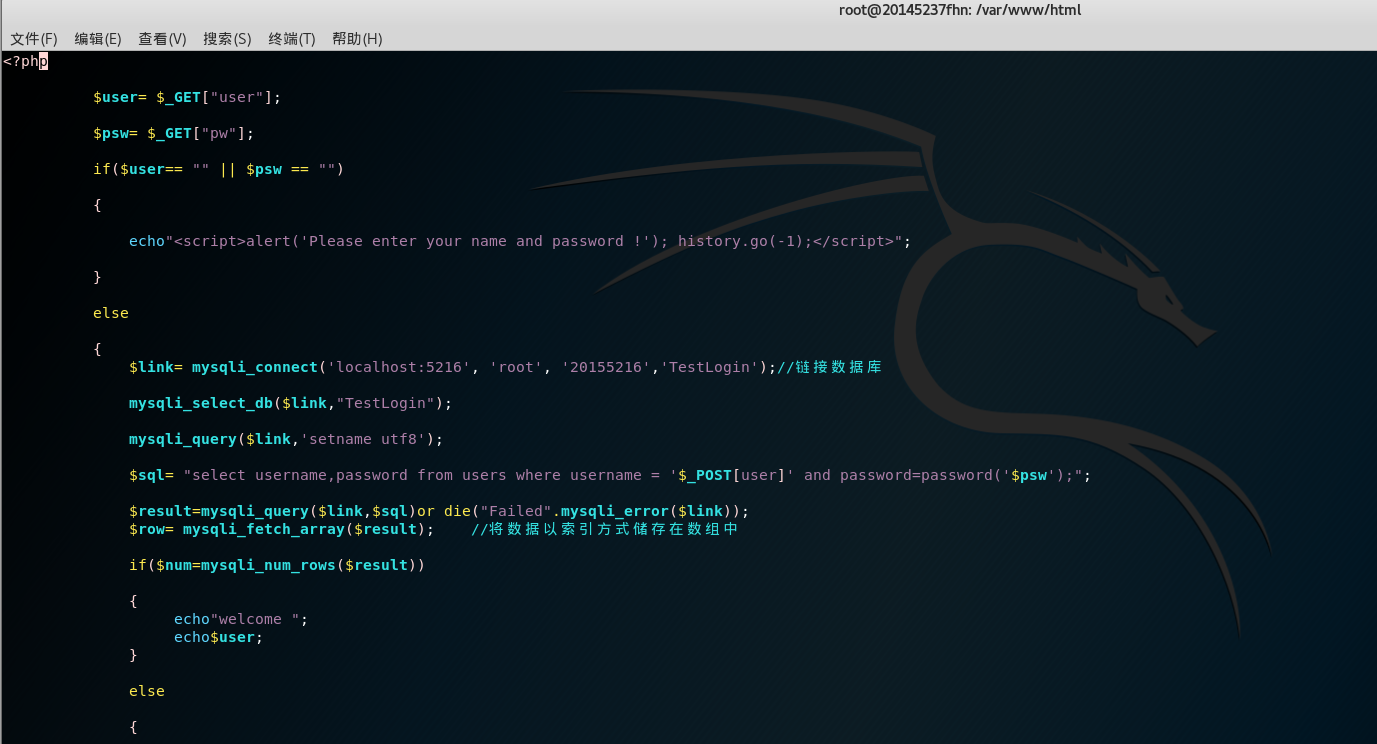

(4)接下来对php进行改编:

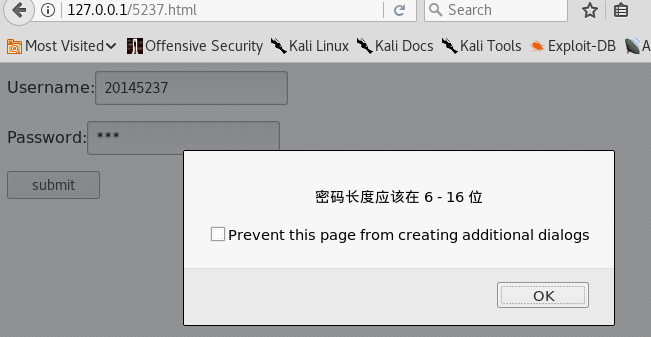

(5)用之前的前端打开输入密码,由于我之前的密码为123,这次修改后有了长度限制

(6)修改符合的密码后成功

(7)若登录失败

SQL注入

(1)SQL注入实际上就是利用已有的语法知识在页面中用来填写用户名密码的地方来写脚本,从而达到非法登陆等目的;

在用户名输入框中输入' or 1=1#,可以强行登陆:

XSS攻击

(1)

XSS表示跨站脚本攻击,通过插入恶意脚本,实现对用户游览器的控制。

具体来说假如用户提交的数据含有js代码,不做任何处理就保存到了数据库,读出来的时候这段js代码就变成了可执行的代码。一般用户提交的数据永远被认为是不安全的,在保存之前要做对应的处理。

先将一张图片保存到/var/www/html目录下;

在用户名处输入fhn,点击登录就会出现保存在其中图片

实验总结与体会

这次实验让我们深入了解了遇到的那些欺骗网站是如何构成的,如果我们努力认真费功夫也能像学霸一样做一个非常逼真的网站,这次做实验的过称中遇到的一个问题是最后php文件修改后打开无内容,询问了学霸后,他们告诉我是环境有问题,只得用别人的电脑达成这一任务。

20145237《网络攻防》Web基础的更多相关文章

- 20145306 张文锦 网络攻防 web基础

20145306 网络攻防 web基础 实验内容 WebServer:掌握Apache启停配置修改(如监听端口)前端编程:熟悉HTML+JavaScript.了解表单的概念编写不同的HTML网页,放入 ...

- 网络对抗——web基础

网络对抗--web基础 实践内容 (1)Web前端HTML (2)Web前端javascipt (3)Web后端:MySQL基础:正常安装.启动MySQL,建库.创建用户.修改密码.建表 (4)Web ...

- 20145306 网路攻防 web安全基础实践

20145306 网络攻防 web安全基础实践 实验内容 使用webgoat进行XSS攻击.CSRF攻击.SQL注入 XSS攻击:Stored XSS Attacks.Reflected XSS At ...

- 20155201 网络攻防技术 实验九 Web安全基础

20155201 网络攻防技术 实验九 Web安全基础 一.实践内容 本实践的目标理解常用网络攻击技术的基本原理.Webgoat实践下相关实验. 二.报告内容: 1. 基础问题回答 1)SQL注入攻击 ...

- 20155201 网络攻防技术 实验八 Web基础

20155201 网络攻防技术 实验八 Web基础 一.实践内容 Web前端HTML,能正常安装.启停Apache.理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML. We ...

- 20155211 网络攻防技术 Exp08 Web基础

20155211 网络攻防技术 Exp08 Web基础 实践内容 Web前端HTML,能正常安装.启停Apache.理解HTML,理解表单,理解GET与POST方法,编写一个含有表单的HTML. We ...

- 20155235 《网络攻防》 实验九 Web安全基础

20155235 <网络攻防> 实验九 Web安全基础 实验内容 SQL注入攻击 XSS攻击 CSRF攻击 WebGoat WebGoat是OWASP组织研制出的用于进行web漏洞实验的应 ...

- 20155235 《网络攻防》 实验八 Web基础

20155235 <网络攻防> 实验八 Web基础 实验内容 Web前端HTML(0.5分) 能正常安装.启停Apache.理解HTML,理解表单,理解GET与POST方法,编写一个含有表 ...

- 20155306 白皎 《网络攻防》 EXP8 Web基础

20155306 白皎 <网络攻防> EXP8 Web基础 一.问题回答 - 什么是表单 表单:一般用来收集用户的信息和反馈意见 表单包括两个部分:一部分是HTML源代码用于描述表单(例如 ...

- 20155318 《网络攻防》 Exp9 Web基础

20155318 <网络攻防> Exp9 Web基础 基础问题 SQL注入攻击原理,如何防御 就是通过把SQL命令插入到"Web表单递交"或"输入域名&quo ...

随机推荐

- C#之父

来自为知笔记(Wiz)

- Python统计字符串中的中英文字符、数字空格,特殊字符

# -*- coding:utf8 -*- import string from collections import namedtuple def str_count(s): '''找出字符串中的中 ...

- Session应用之验证码

package com.aeolia.view; import java.awt.Color; import java.awt.Font; import java.awt.image.Buffered ...

- hdu5184 数论证明

这题说的给了一个整数n 和一串的括号, 那么要我们计算 最后有n/2对括号的 方案数有多少. 我们可以先预先判断一些不可能组成正确括号对的情况, 然后我们可以将这个问题转化到二维平面上, 令 m = ...

- PDO的三种连接数据库的方式

PDO的三种连接数据库的方式 PDO的出现是为了解决PHP与各个数据库的连接处理都有各自的函数的问题,它的高度抽象,使得使用起来极其的方便.由于最常用的搭配就是PHP+Mysql,所以这里就以连接 ...

- poj3071 Football(概率dp)

poj3071 Football 题意:有2^n支球队比赛,每次和相邻的球队踢,两两淘汰,给定任意两支球队相互踢赢的概率,求最后哪只球队最可能夺冠. 我们可以十分显然(大雾)地列出转移方程(设$f[ ...

- linux及安全期中总结——20135227黄晓妍

Linux及安全期中总结 黄晓妍 原创作品转载请注明出处 <Linux内核分析>MOOC课程http://mooc.study.163.com/course/USTC-1000029000 ...

- MSF基础攻击实践报告

MSF基础攻击实践 MSF的六个模块:exploit,encoder,payload,aux,post,nops exploit——渗透攻击模块 测试者利用它来攻击一个系统,程序,或服务,以获得开发者 ...

- vs显示代码缩略图

1.工具 2.选项 3.文本编辑器 4.所有语言->滚动条

- bzoj 4443: [Scoi2015]小凸玩矩阵

Time Limit: 10 Sec Memory Limit: 128 MBSubmit: 149 Solved: 81[Submit][Status][Discuss] Description ...